联想网御Power-V系列配置案例集11(静态、默认、策略、ISP路由配置案例)

网御POWER-V 系列防火墙配置IP、端口应射简易文档

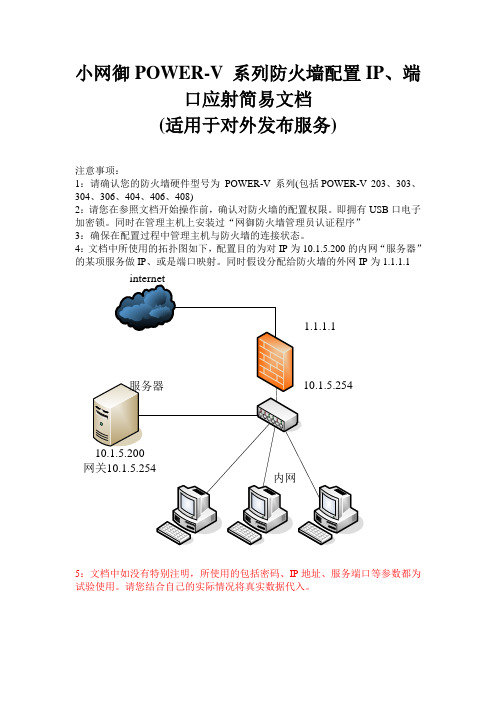

小网御POWER-V 系列防火墙配置IP、端口应射简易文档(适用于对外发布服务)注意事项:1:请确认您的防火墙硬件型号为POWER-V 系列(包括POWER-V 203、303、304、306、404、406、408)2:请您在参照文档开始操作前,确认对防火墙的配置权限。

即拥有USB口电子加密锁。

同时在管理主机上安装过“网御防火墙管理员认证程序”3:确保在配置过程中管理主机与防火墙的连接状态。

4:文档中所使用的拓扑图如下,配置目的为对IP为10.1.5.200的内网“服务器”1.1.1.1的某项服务做IP、或是端口映射。

同时假设分配给防火墙的外网IP为一、认证登录1.1 启用管理员认证程序,并输入“用户PIN值”点击确定。

(出厂默认为12345678)2.1 出现认证程序界面后点击连接。

待出现认证通过的提示后,指示灯会变为绿色。

3.1 在IE浏览器地址栏中输入https://10.1.5.254:88883.2会出现如下图的登录界面。

在默认没有设置过的情况后口令与用户名相同都是administrator2.1 先在菜单中选中“网络配置-网络设备”已经由防火墙默认) 点击fe2行最后的操作栏图标后弹出如下界面。

2.3 在上图中,主要需要配置的是网络接口的IP地址。

在IP地址输入1.1.1.1、在掩码输入对应的掩码。

这里输入255.255.255.0。

跟据需要选择其他选项(用于管理、允许PING、允许Traceroute) 然后选中“是否启用”点击确定后。

网络设备的界面中fe2的设备会显示已经启用。

三、基本配置2(资源定义)3.1 添加服务器地址在资源定义->地址->服务器地址中进行设定。

3.2 名称可以随意。

请注意,必须使用字母开头,并且暂时不支持中文。

在标识为1的行中输入服务器的内网IP即可。

备注是对服务器的说明,可以随意。

3.3 对需要对外发布的服务做定义。

如果是使用常见服务比如HTTP、FTP等服务,防火墙有预定义服务,就不需再做定义。

网御星云(联想网御)powerv防火墙-ospf配置实例

Power V防火墙OSPF 配置实例( 3.4.3.8 )1案例背景Power V 防火墙具有OSPF 路由功能,并可以通过添加多个区域的方式与其他网络设备 进行互联互通。

2 •案例拓扑3 •配置步骤FW1配置1、网络接口配置,配置 fe3接口地址为,配置 fe4接口地址为10.0.2.246諾任氏:■:irHL^/lERi W J £ £5< M5 S3 £550 工林/武聊吐■联■If^TIWl M.IT 氏带奩器書X•ft/£»3'392 】闘上日.HE9EL2SE .36MI1 51剖恭X *L 10.0 z M&<sa.rSi BEX 屮#站官息2宮磔丹.2禹2S?X w» ar{XX 1-.T7 聲由fl!式X険/X X *・IQ 】卩P5<骸阿0Xr2、策略配置,配置允许内网访问外网的包过滤规则。

加略配垃丫>:曲i 励M_ a maur~)Qff.rmNifig) b陶<r )3j a ❾~》51fl=WIJSFHMBIA*4r»iirm 1 pflfLfia 冲。

■ea ft** jv e o肯 r任昭L%- IAB.S9 tAllMl witL/ 4ft■j1.宦 l«.2V EV ftpnrtif[7 心■■■■frLK 偌•站.旳Lf (0 O &SWSM 曲刽E 皿际I_ ________ ___ ________ 「 _____________________ r ___________________ __i ■川 11 I |:』_叭臥 I u ■ ;l 不RF : 2 wilBU i霹号MU SiAIIFKFHUV■嘔T> IWa<1awt],曹IM 訊Dftn ftn.0 Mil*〕才心t3、OSPF 路由配置内内内内内fe410.02245/301 0.02246/30192.168.29.1/24 内内Area 0購羯覆HL加鑲渤EO P冷幻惟MS K«1t 1=E. LES. El O/ES5. SS. 2SS. IJ QO.O.D10 i 2 E临凶5 匪2® 25J OOO i\r AjjtllFWIf僅EE ifrtr ■ J?E LE4 刃rl I«3192 3E4i-£9. 1XrCCslm D.2 2ft M10 | 2 24fi noEic4 •验证以上操作之后就可以从防火墙上动态学习到路由器那边的路由,在OSPF路由监控里可以看到学习到的路由。

联想网御防火墙PowerV Web界面操作手册_2开始

第2章如何开始本章包括联想网御防火墙PowerV硬件安装和随机附带的软件安装介绍,以及开机登录配置管理界面的方法。

这些有助于管理员完成防火墙软硬件的快速安装和启用。

如果您想尽快配置使用联想网御防火墙,可跳过概述部分,直接阅读2.5章(第12页)。

2.1 网御防火墙PowerV概述随着宽带网络的飞速发展、网络安全问题的突出和人们安全意识的提高,以防火墙为代表的网络安全设备已经成为不可或缺的设备。

网御防火墙PowerV在防火墙硬件板级设计、防火墙安全体系结构、配置管理操作系统、配套的管理软件等方面有重大创新。

可广泛应用于电信、金融、电力、交通、政府等行业的网络环境。

2.1.1 产品特点联想网御防火墙PowerV是联想防火墙的换代产品,该产品的特点是高安全性,高可用性和高性能的“三高”“管理者的”防火墙,是国内一流的防火墙。

●高安全●高可用性●高性能2.1.2 主要功能网御防火墙PowerV系统为了满足用户的复杂应用和多种需求,采用模块化设计,包括基本功能模块、可选功能模块(VPN模块需要许可证才能使用)。

主要具有以下功能:●状态检测和动态过滤采取主动过滤技术,在链路层截取并分析数据包以提高处理性能,对流经数据包进行基于IP地址、端口、用户、时间等的动态过滤,还可以结合定义好的策略,动态生成规则,这样既保证了安全,又满足应用服务动态端口变化的要求。

可支持多个动态应用,包括ftp、h323、pptp、rtsp、tns等。

●双向NAT地址转换在全透明模式下提供了双向地址转换(NAT)功能,能够有效地屏蔽整个子网的内部结构,使得黑客无从发现子网存在的缺陷,还可使企业能够通过共享IP地址的方法解决IP地址资源不足的问题。

支持静态NA T、动态NAT及IP映射(支持负载均衡功能)、端口映射。

●应用层透明代理支持透明代理功能,提供对HTTP、FTP(可限制GET、PUT命令)、TELNET、SMTP(邮件过滤)、POP3等标准应用服务的透明代理,同时提供在用户自定义服务下的透明代理,支持网络接口限定。

联想网御Power V系列配置案例集14(IPSEC VPN 网关-网关配置案例)

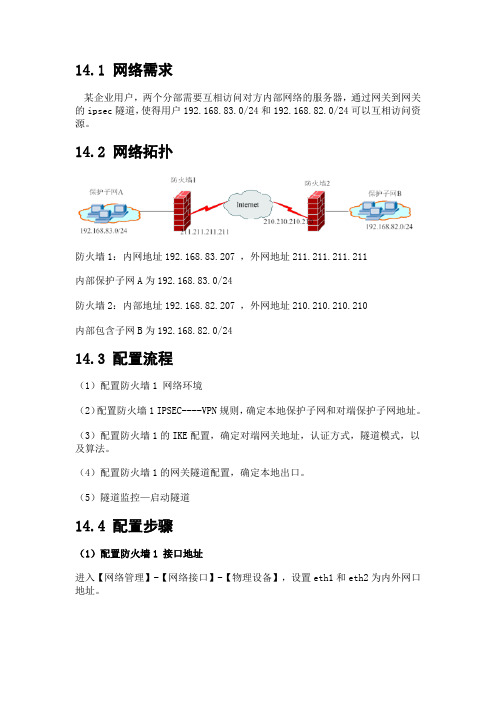

14.1 网络需求某企业用户,两个分部需要互相访问对方内部网络的服务器,通过网关到网关的ipsec隧道,使得用户192.168.83.0/24和192.168.82.0/24可以互相访问资源。

14.2 网络拓扑防火墙1:内网地址192.168.83.207 ,外网地址211.211.211.211内部保护子网A为192.168.83.0/24防火墙2:内部地址192.168.82.207 ,外网地址210.210.210.210内部包含子网B为192.168.82.0/2414.3 配置流程(1)配置防火墙1 网络环境(2)配置防火墙1 IPSEC----VPN规则,确定本地保护子网和对端保护子网地址。

(3)配置防火墙1的IKE配置,确定对端网关地址,认证方式,隧道模式,以及算法。

(4)配置防火墙1的网关隧道配置,确定本地出口。

(5)隧道监控—启动隧道14.4 配置步骤(1)配置防火墙1 接口地址进入【网络管理】-【网络接口】-【物理设备】,设置eth1和eth2为内外网口地址。

(2)配置防火墙1 IPSEC---VPN规则进入【VPN】-【IPSec】-【VPN规则】-添加,设置本地保护子网为192.168.83.0/24,对端保护子网为192.168.82.0/24。

设置本地保护子网为192.168.83.0/24,对端保护子网为192.168.82.0/24。

防火墙2的本地和对端与防火墙1相反。

(3)配置防火墙1的IKE配置进入【VPN】-【IPSec】-【IKE配置】-添加这里的预共享密钥和协商模式必须与防火墙2设置相同。

如果选择野蛮模式,务必设置ID。

(4)配置防火墙1的网关隧道配置进入【VPN】-【IPSec】-【网关隧道配置】-添加这里选择外网口为VPN接口,完美向前保密必须和防火墙2设置相同。

缺省策略尽量选择允许,如果选择包过滤需要单独到防火墙策略页面加安全策略(保护网段双向放通)。

联想网御Power V系列配置案例集1(WEB界面管理防火墙)

1.1 配置需求使用电脑登陆设备WEB管理界面。

1.2 网络拓扑1.3 登录方式1.3.1电子钥匙登陆(1)电脑通过网线连接到设备默认管理口eth0口上。

(2)电脑地址配置成10.1.5.200/255.255.255.0。

(3)打开光盘找到ikey driver目录下INSTDRV.exe程序,双击安装电子钥匙驱动(此时不插电子钥匙),打开administrator目录下的ikeyc程序,提示用户输入PIN 码,默认的是“12345678”,将电子钥匙插到电脑上,输入防火墙IP 10.1.5.254,点击连接即可。

原始状态灯为红色,连接进行中为黄色,如果连接成功,灯会变为绿色。

(4)在IE中输入“https://10.1.5.254:8888”即可进入登陆界面,默认用户名密码administrator/bane@7766。

1.3.2电子证书登陆(1)电脑通过网线连接到设备默认管理口eth0口上。

(2)电脑地址配置成10.1.5.200/255.255.255.0。

(3)打开光盘,找到admin.p12文件,双击安装,密码“hhhhhh”。

(4)打开IE—【internet选项】—【隐私】—【启用弹出窗口阻止程序】不勾选。

(5)在IE中输入https://10.1.5.254:8889“选择刚才安装的证书即可进入登陆界面,默认用户名密码administrator/bane@7766。

1.4注意事项(1)建议使用IE8.0或以上版本浏览器。

(2)登陆时注意使用的是https协议。

(3)确保电脑当前的时间与北京时间一致。

(4)用户登录后,如果对 WEB 界面不进行操作的时间超过 5 分钟,系统将超时并回到登录页面,必须重新登录才能继续使用。

(5)首次登陆电脑地址必须是10.1.5.200/255.255.255.0。

1.4非管理口远程管理防火墙1.5.1配置需求防火墙默认的管理口是eth0,通过配置设置可以将其他接口作为远程管理口。

联想网御安全网关Power V 作业指导书

联想网御安全网关Power V作业指导书江苏国瑞信安科技有限公司二零一一年七月目录第1章如何开始 (1)1.1 登录管理界面 (1)1.1.1 登录方法 (1)1.1.2 管理认证 (2)1.1.3 登录过程 (3)1.1.4 网御安全网关Power V的一般配置过程 (4)1.1.5 退出登录 (4)第2章系统配置 (5)2.1 日期时间 (5)2.2 系统参数 (6)2.3 系统更新 (6)2.3.1 模块升级 (6)2.3.2 导入导出 (7)2.4 管理配置 (9)2.4.1 管理主机 (9)2.4.2 管理员账号 (10)2.4.3 管理证书 (11)2.5 报告设置 (12)2.5.1 日志服务器 (12)2.5.2 报警邮箱设置 (12)第3章策略配置 (14)3.1 安全选项 (14)3.1.1 包过滤策略 (14)3.1.2 IP/MAC检查 (15)3.1.3 允许所有非IP协议 (15)3.2 安全规则 (16)3.2.1 包过滤规则 (17)3.2.2 NA T规则 (18)3.2.3 地址列表、服务列表 (19)3.3 地址绑定 (20)3.4 带宽管理 (23)3.5 黑名单 (24)3.6 连接管理 (25)3.6.1 基本参数 (25)3.6.2 连接规则 (25)3.6.3 连接状态 (27)第4章网络配置 (29)4.1.1 物理设备 (29)4.1.2 VLAN设备 (30)4.1.3 桥接设备 (31)第5章绿色上网 (33)5.1 URL过滤策略 (33)5.2 绿色上网规则 (35)第6章系统监控 (35)6.1 网络设备 (35)6.2 HA状态 (37)6.3 资源状态 (38)6.4 日志信息 (39)6.4.1 日志查看 (39)6.4.2 包过滤日志报表 (40)6.4.3 P2P报表 (41)6.4.4 深度过滤报表 (41)6.5 用户信息 (42)6.6 连接状态 (42)6.7 连接统计 (44)6.8 深度过滤 (44)6.9 带宽监控 (45)6.10 网络调试工具 (45)6.11 路由监控 (46)6.12 动态路由监控 (47)第1章如何开始1.1 登录管理界面1.1.1 登录方法安全网关共有四种管理方式:1)Web界面管理2)串口命令行管理3)远程SSH登录管理4)PPP拨号接入管理。

联想网御防火墙PowerVWeb界面操作手册_5策略配置

第5章策略配置本章是防火墙配置的重点。

符合安全规则的策略是保证防火墙真正起到“防火”作用的基础。

错误的安全规则不但有可能使得防火墙形同虚设,甚至有可能妨碍网络正常功能的使用。

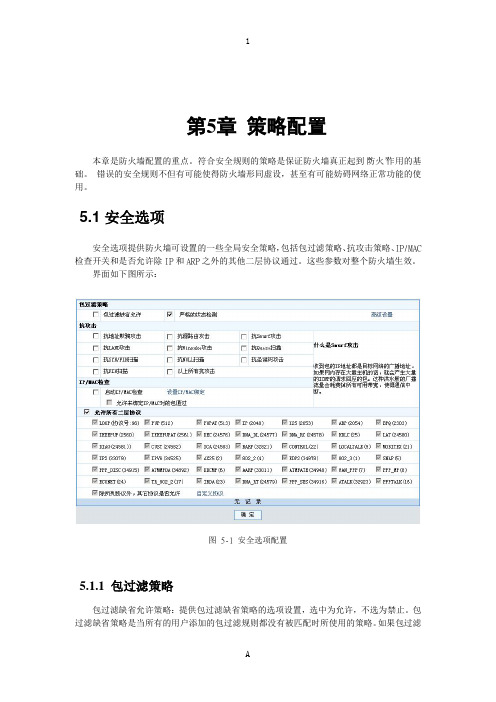

5.1 安全选项安全选项提供防火墙可设置的一些全局安全策略,包括包过滤策略、抗攻击策略、IP/MAC 检查开关和是否允许除IP和ARP之外的其他二层协议通过。

这些参数对整个防火墙生效。

界面如下图所示:图 5-1 安全选项配置5.1.1 包过滤策略包过滤缺省允许策略:提供包过滤缺省策略的选项设置,选中为允许,不选为禁止。

包过滤缺省策略是当所有的用户添加的包过滤规则都没有被匹配时所使用的策略。

如果包过滤缺省策略是禁止,用户添加的包过滤规则应该是允许哪些连接可以通过;如果包过滤缺省策略是允许,用户添加的包过滤规则应该是禁止哪些连接不能通过。

严格的状态检测:选中为启用,不选为禁止。

仅针对TCP连接。

只有完成三次握手的TCP连接才创建状态,除此之外的任何TCP数据包都不创建状态。

启用严格的状态检测,是为了防止ACK扫描攻击。

因为如果没有严格的状态检测,那么如果收到ACK置位的包,防火墙就会创建相应的状态,使得此连接可以通过防火墙。

需要使用“策略配置>>安全规则>>包过滤规则”中的“长连接”属性,设置连接建立的时间时,就必须选中此项属性“策略配置>>安全规则>>包过滤规则”。

在某些特殊网络环境下,防火墙可能无法收到所有三次握手的数据包,此时就不能选中严格的状态检测。

包过滤策略中还包括两项高级设置:图 5-2 安全选项高级设置规则配置立即生效:启用后为规则优先(缺省是状态优先)。

如果不启用,当一个连接在防火墙上的建立起来后,设置了与原有的规则相反的规则,则此时数据包仍能够根据建立的状态表通过防火墙;如果启用,则此时数据包根据设定的规则将无法通过防火墙。

重新设置规则可能会造成已有连接中断。

建议不启用。

联想网御防火墙PowerVWeb界面操作手册网络配置

是否允许TRACEROUTE设备的IP

是否启用

是否启用设备

图49别名设备列表

图410别名设备可配置的属性

4.1.6

冗余设备的目的是将两个物理设备做为一个虚拟的设备,这两个物理设备同一时间只有一个处于启用状态,如果处于启用状态的设备失效,则另一个设备启用。冗余设备可以工作在全冗余模式下,在全冗余模式下,加入冗余设备的两个物理设备的IP地址,掩码,MAC地址(如果冗余设备设置了MAC地址)都将使用冗余设备的IP地址,掩码和MAC地址。如果不是工作在全冗余模式,这两个设备使用它自己的参数。冗余设备默认不工作在全冗余模式下。

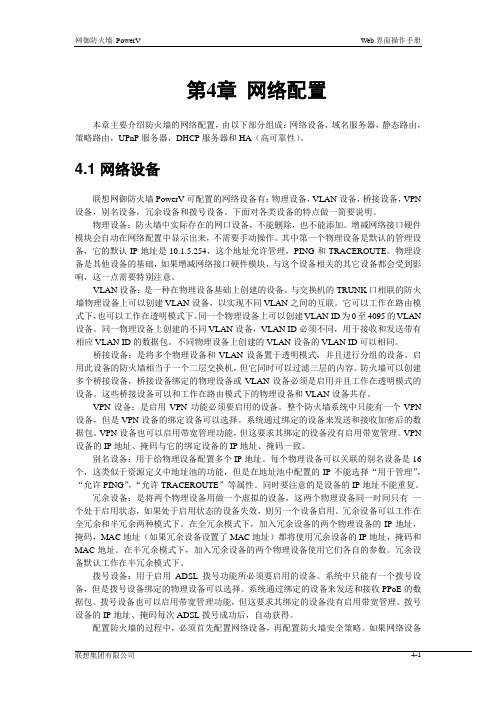

4.1.1

物理设备初始情况下工作在路由模式,也就是说该设备上绑定有IP地址,可以与其它设备进行数据包的路由转发。其中第一个物理设备(fe1或某些型号是ge1)是默认的可管理设备。它的默认IP地址是10.1.5.254,子网掩码为255.255.255.0,这个地址允许管理,PING和TRACEROUTE(默认管理主机的IP地址是10.1.5.200,请参考系统配置>>管理配置>>管理主机)。物理设备也可以切换到透明模式。当桥接设备当中只有一个桥设备brg0时,切换到透明模式的物理设备会自动加入到桥接设备brg0中;如果把物理设备从透明模式切换到路由模式,系统自动将这个设备从桥接设备的设备列表中删除。

链路工作模式

设备的链路工作模式,有以下三种

1:自适应

2:全双工

3:半双工

链路速度

设备的链路速度,有以下三种

1:10

2:100

3:1000

MTU

设备的MTU(最大传输单位)。百兆网络设备可设置的范围是68到1504,千兆网络设备可设置的范围是64到16128。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

11.1 静态路由配置

配置需求:访问目的网络2.2.2.0/24,下一跳为192.168.83.108。

(1)进入到【路由管理】-【基本路由】-【静态路由表】中,新建一条静态路由表。

(2)目的地址:需要访问的目标网络

掩码:目标网络的掩码

下一跳地址:防火墙流出网口的对端设备地址

Metric:优先级,metric值越小优先级越高

网络接口:防火墙的流出接口

(3)在进入到【状态监控】-【状态信息】-【网络测试】中选择【routeshow】,开始调试。

如果静态路由生效,如下图所示。

注意事项:

(1)下一跳地址一定要输入正确,这个地址不是防火墙的出口地址。

(2)下一跳地址一定可达有效的地址,可以在【状态监控】-【状态信息】-【网络测试】测试下可达性。

11.2 默认路由配置

配置需求:经过防火墙的数据包全部转发给211.211.211.210.

(1)进入到【路由管理】-【基本路由】-【默认路由】中,新建一条默认路由。

(2)默认网关:211.211.211.210;

权重值:多条默认路由时使用,权重越大负载分担时流经的数据包所占比重越高

(3)在进入到【状态监控】-【状态信息】-【网络测试】中选择【routeshow】,开始调试。

如果默认路由生效,如下图所示。

注意事项:

(1) 配置多条默认路由时,一定勾选【启用基于状态回包功能】,权重值越大,分担的流量越多。

(2) 默认路由生效了,在【状态监控】-【状态信息】-【网络测速】中选择【ping】下网关地址,确保可达性。

11.3 策略路由配置

配置需求:内网192.168.1.0/24网段访问8.8.8.0/24通过eth0口路由出去。

(1)进入到【路由管理】-【基本路由】-【策略路由】中,新建一条高级路由表。

命名路由表名称和路由表ID

点击新建路由表后面的操作按钮,新建路由表内容

(2)再进入【高级路由策略】中新建高级路由策略;

优先级:多条策略路由,优先级越小越优先。

源地址/掩码:内网网段地址

目的地址/掩码:配置同策略路由表内容

流入网口:防火墙内网网关接口

路由表:勾选刚才定义的策略路由表

11.4 ISP路由配置

配置需求:防火墙多运营商接入。

想实现内网用户访问电信地址从电信接口流出,访问联通地址从联通接口流出,访问移动地址从移动接口流出。

(1)获取正确的ISP路由表,并在【路由管理】--【ISP路由】--【ISP地址】导入防火墙

(2)配置ISP路由策略

填写对应的ISP引用地址,下一跳地址。

流出网口即可。

此处,不需要在策略路由中引用,相当于配置静态路由实现。