MPLS BGP VPN详解

BGP MPLS VPN网络技术概述

36 3 S1/1

(1)

36 D:192.168.1.1 S:192.168.0.1 Date

LER3

IN OUT next-hop 3 NULL LP

私网用户B

192.168.1.1

(2)

3 D:192.168.1.1 S:192.168.0.1 Date

(3)

D:192.168.1.1 S:192.168.0.1 Date

MPLS封装: MPLS

私网IP头部

数据

9

MPLS隧道应用

destination next-hop 20.0.0.1/24 S0/1

192.168.0.1/24 eth0/0

Loopback:10.0.0.1

S0/1

destination next-hop

20.0.0.1/24 S1/1

?

S1/1

S0/1

destination next-hop

20.0.0.1/24 S1/1

?

S1/1

destination next-hop 20.0.0.1/24 eth0/0

192.168.1.1/24 eth0/0

BGPMPLSVPN网络技术概述

BGPMPLSVPN网络技术概述BGP MPLS VPN(Border Gateway Protocol Multiprotocol Label Switching Virtual Private Network)是一种基于BGP和MPLS技术的网络架构,用于构建虚拟私有网络(VPN)。

该架构能够提供安全、可靠、高性能的互联网连接,适用于企业、运营商等多种网络环境。

BGPMPLSVPN的主要优势在于其灵活性和可扩展性。

它可以根据企业需求的大小和复杂度进行灵活的配置和扩展。

同时,BGPMPLSVPN还支持多种网络连接方式,包括站点到站点连接、站点到中心连接以及多点连接。

通过BGPMPLSVPN,企业可以实现以下几个方面的优势:1.安全性:BGPMPLSVPN采用多种安全机制,包括数据加密、访问控制、数据隔离等,确保数据安全和隐私保护。

2.可靠性:BGPMPLSVPN通过MPLS技术提供高可靠性的数据传输,减少数据丢失和延迟,提高网络性能和用户体验。

4.灵活的网络架构:BGPMPLSVPN支持多种网络连接方式和拓扑结构,可以根据企业需求进行灵活配置和部署。

5.简化管理:BGPMPLSVPN提供集中管理和配置的能力,简化了网络管理和维护工作,减少了管理成本。

在实际应用中,BGPMPLSVPN常用于企业间的不同分支机构之间的互联以及企业与服务提供商之间的连接。

企业可以基于BGPMPLSVPN构建自己的私有网络,实现统一管理和资源共享,提高业务效率和合作效果。

总结来说,BGPMPLSVPN是一种高性能、安全可靠的网络架构,适用于构建虚拟私有网络。

它通过MPLS技术进行数据转发和标记,通过BGP协议进行路由选择和互连,提供灵活、可扩展的网络连接方式。

在实际应用中,BGPMPLSVPN可以帮助企业提高网络性能、安全性和管理效率,实现业务的高效运作。

BGPMPLSIPVPN基于BGP和MPLS的IP虚拟专用网络解析

BGPMPLSIPVPN基于BGP和MPLS的IP虚拟专用网络解析引言随着互联网的迅猛发展,网络通信技术也日新月异。

在传统IP网络中,安全性和可控性一直是重要的问题。

而基于BGP和MPLS的IP虚拟专用网络(BGPMPLSIPVPN)应运而生,提供了一种高效、安全和可控的网络解决方案。

本文就BGPMPLSIPVPN的原理、优势以及应用进行深入探讨。

BGPMPLSIPVPN的原理BGPMPLSIPVPN是一种融合了多种技术的网络架构。

它结合了边界网关协议(BGP)、多协议标签交换(MPLS)以及IP虚拟专用网络(VPN)等技术,实现了安全、可靠和高效的数据传输。

具体而言,BGPMPLSIPVPN利用BGP协议建立扩展的VPN路由,通过BGP协议进行控制平面的通信,同时在数据平面上使用MPLS进行数据包的转发。

通过对数据包进行标签封装和解封装,MPLS可以在不同的网络传输层中建立逻辑连接,实现数据包的快速传输和路由选择。

BGPMPLSIPVPN的优势1. 安全性:BGPMPLSIPVPN通过VPN技术实现数据的加密和隔离,确保数据在公共网络中的安全传输。

通过建立VPN连接,实现数据的隔离,确保每个客户之间的互不干扰,提高了网络的安全性。

2. 可控性:BGPMPLSIPVPN利用BGP协议进行控制平面的通信,实现路由的控制和选择。

通过配置不同的路由策略和属性,可以对数据流进行有效的管理,提高网络的可控性。

3. 高效性:BGPMPLSIPVPN利用MPLS技术实现数据包的快速传输。

MPLS可以根据数据包的标签选择最优路径,实现数据的快速转发和路由选择,提高了网络的传输效率。

BGPMPLSIPVPN的应用1. 企业网络连接:BGPMPLSIPVPN可以用于不同地点的企业网络连接。

通过在不同地点搭建VPN隧道,可以实现各个分支机构之间的安全通信。

同时,通过MPLS技术实现数据的高效传输,提高了企业的网络通信效率和可靠性。

BGPMPLSVPN基本原理

BGPMPLSVPN基本原理

BGP MPLS VPN(Border Gateway Protocol Multi-Protocol Label Switching Virtual Private Network)是一种用于构建虚拟私有网络的技术,通过使用BGP和MPLS协议结合,为企业提供了安全、可靠的数据通信解决方案。

2. 路由选择:BGP(Border Gateway Protocol)是一种路由选择协议,它通过收集并传递各个路由器之间的网络信息,用于选择最佳的数据传输路径。

在BGP MPLS VPN中,企业网关路由器(CE路由器)通过向PE 路由器发送路由信息,告知PE路由器如何转发数据包。

3. VPN分离:BGP MPLS VPN采用了一种称为“VRF(Virtual Routing and Forwarding)”的技术,通过在PE路由器上创建不同的虚拟路由器实例,将不同的VPN隔离开来。

每个VRF实例都有自己的路由表和转发表,保证了不同VPN之间的数据不会泄漏。

5.安全性:BGPMPLSVPN提供了很高的安全性,通过使用VPN隔离和数据加密等安全机制,确保了企业数据的机密性和完整性。

此外,BGPMPLSVPN还支持访问控制列表(ACL)和防火墙等安全策略,以进一步增强网络安全性。

BGPMPLSVPN基本原理

BGPMPLSVPN基本原理

BGPMPLSVPN(BGP/MPLS Virtual Private Network)是一种基于BGP 和MPLS的虚拟专用网络技术,用于构建安全可靠的虚拟专用网络,使得企业或组织能够安全地在Internet上建立和运行私有网络。

BGPMPLSVPN 的基本原理是通过BGP协议建立和维护VPN路由,并利用MPLS技术在公共网络中为VPN数据流建立隧道。

1. VPN路由分发:首先,VPN路由提供者(VPN Service Provider)通过BGP协议向VPN客户(VPN Customer)分发VPN路由信息。

VPN客户可以根据自己的需求和策略,选择将哪些子网内的流量传送到VPN路由分发点。

2.VPN路由选择:VPN客户接收到VPN路由分发后,可以通过本地的路由选择过程来决定将流量传送到哪个VPN路由分发点。

VPN客户根据路由选择算法来选择最佳的路径,并建立到VPN路由分发点的连接。

通过以上的步骤,BGPMPLSVPN实现了在公共网络上建立安全可靠的虚拟专用网络。

VPN客户可以通过在BGP和MPLS的支持下,将其流量隔离在公共网络之外,增加了数据传输的安全性和可靠性。

此外,BGPMPLSVPN还支持不同客户之间的流量隔离和不同服务质量(QoS)的提供,以满足不同应用场景的需求。

总结起来,BGPMPLSVPN利用BGP协议建立和维护VPN路由,通过MPLS技术在公共网络中为VPN数据流建立隧道,从而实现了在公共网络中构建安全可靠的虚拟专用网络的目的。

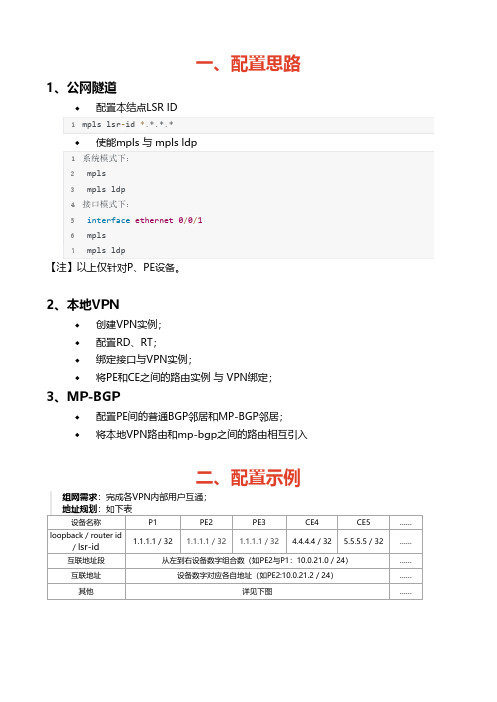

BGP-MPLS-VPN配置示例及思路

一、配置思路1、公网隧道配置本结点LSR ID1mpls lsr‐id *.*.*.*使能mpls 与 mpls ldp1系统模式下:2 mpls3 mpls ldp4接口模式下:5 interface ethernet 0/0/16 mpls7 mpls ldp【注】以上仅针对P、PE设备。

2、本地VPN创建VPN实例;配置RD、RT;绑定接口与VPN实例;将PE和CE之间的路由实例 与 VPN绑定;3、MP-BGP配置PE间的普通BGP邻居和MP-BGP邻居;将本地VPN路由和mp-bgp之间的路由相互引入二、配置示例组网需求:完成各VPN内部用户互通;地址规划:如下表设备名称P1PE2PE3CE4CE5……loopback / router id/ lsr-id 1.1.1.1 / 32 1.1.1.1 / 32 1.1.1.1 / 32 4.4.4.4 / 32 5.5.5.5 / 32……互联地址段从左到右设备数字组合数(如PE2与P1:10.0.21.0 / 24)……互联地址设备数字对应各自地址(如PE2:10.0.21.2 / 24)……其他详见下图……1、公网隧道配置P与PE的IGP路由(ospf);配置P与PE的LSR ID,并使能系统及接口下的mpls和mpls ldp功能;2、本地VPN创建VPN实例;配置RD、RT;1ip vpn‐instance company‐12 route‐distinguisher 100:13 vpn‐target 100:1 export‐extcommunity4 vpn‐target 100:1 import‐extcommunity56ip vpn‐instance company‐27 route‐distinguisher 100:28 vpn‐target 100:2 export‐extcommunity9 vpn‐target 100:2 import‐extcommunity10 //PE1与PE2该配置相同绑定私网接口与VPN实例;在PE上, 与对应用户(CE设备)相连接口与VPN进行绑定(CE设备无感知,接口只需普通地址配置);1 //以PE2为例,其他接口及PE相同2interface GigabitEthernet0/0/03 ip binding vpn‐instance company‐24 ip address 10.0.82.2 255.255.255.0将PE和CE之间的路由实例 与 VPN绑定;1 //PE22ospf 11 vpn‐instance company‐13 area 0.0.0.04 network 10.0.42.0 0.0.0.2555 //CE46ospf 117 area 0.0.0.08 network 10.0.42.0 0.0.0.2559 network 10.0.64.0 0.0.0.2553、MP-BGP配置PE间的普通BGP邻居(只能传递普通IPv4路由);1bgp 100 //PE2配置2 peer 3.3.3.3 as‐number 1003 peer 3.3.3.3 connect‐interface LoopBack045bgp 100 //PE3配置6 peer 2.2.2.2 as‐number 1007 peer 2.2.2.2 connect‐interface LoopBack0配置PE间的MP-BGP邻居(能传递BGP mpls VPN的私网路由,即VPNv4路由);建立MP-BGP邻居前提是PE间已经建立了普通的BGP邻居;1BGP 100 //PE2配置2 ipv4‐family vpnv43 peer 3.3.3.3 enable45BGP 100 //PE3配置6 ipv4‐family vpnv47 peer 2.2.2.2 enable配置本地VPN路由和mp-bgp之间的路由相互引入;建立MP-BGP邻居前提是PE间已经建立了普通的BGP邻居;1 bgp 100 //BGP中引入直连和IGP2 ipv4‐family vpn‐instance company‐13 import‐route direct4 import‐route ospf 115 ipv4‐family vpn‐instance company‐225 ip address 10.0.21.1 255.255.255.026 mpls27 mpls ldp28#29interface Ethernet0/0/130 ip address 10.0.13.1 255.255.255.031 mpls32 mpls ldp33#34interface Serial0/0/035 link‐protocol ppp36#37interface Serial0/0/138 link‐protocol ppp39#40interface Serial0/0/241 link‐protocol ppp42#43interface Serial0/0/344 link‐protocol ppp45#46interface GigabitEthernet0/0/047#48interface GigabitEthernet0/0/149#50interface GigabitEthernet0/0/251#52interface GigabitEthernet0/0/353#54wlan55#56interface NULL057#58interface LoopBack059 ip address 1.1.1.1 255.255.255.255 60#61ospf 162 area 0.0.0.027 accounting‐scheme default28 domain default29 domain default_admin30 local‐user admin password cipher F<Z4DJzy<+jKUGU‐KkpB7bo#31 local‐user admin service‐type http32#33firewall zone Local34 priority 1635#36interface Ethernet0/0/037 ip binding vpn‐instance company‐138 ip address 10.0.42.2 255.255.255.039#40interface Ethernet0/0/141 ip address 10.0.21.2 255.255.255.042 mpls43 mpls ldp44#45interface Serial0/0/046 link‐protocol ppp47#48interface Serial0/0/149 link‐protocol ppp50#51interface Serial0/0/252 link‐protocol ppp53#54interface Serial0/0/355 link‐protocol ppp56#57interface GigabitEthernet0/0/058 ip binding vpn‐instance company‐259 ip address 10.0.82.2 255.255.255.060#61interface GigabitEthernet0/0/162#63interface GigabitEthernet0/0/264#65interface GigabitEthernet0/0/366#67wlan68#69interface NULL070#71interface LoopBack072 ip address 2.2.2.2 255.255.255.25573#74bgp 10075 peer 3.3.3.3 as‐number 10076 peer 3.3.3.3 connect‐interface LoopBack077 #78 ipv4‐family unicast79 undo synchronization80 peer 3.3.3.3 enable81 #82 ipv4‐family vpnv483 policy vpn‐target84 peer 3.3.3.3 enable85 #86 ipv4‐family vpn‐instance company‐187 import‐route direct88 import‐route ospf 1189 #90 ipv4‐family vpn‐instance company‐291 import‐route direct92 import‐route ospf 1293#94ospf 195 area 0.0.0.096 network 10.0.21.0 0.0.0.25597 network 2.2.2.2 0.0.0.098#99ospf 11 vpn‐instance company‐1100 import‐route bgp101 area 0.0.0.0102 network 10.0.42.0 0.0.0.25525 authentication‐scheme default26 authorization‐scheme default27 accounting‐scheme default28 domain default29 domain default_admin30 local‐user admin password cipher F5S!+T‐YL&:z9:%F`[a=vbt#31 local‐user admin service‐type http32#33firewall zone Local34 priority 1635#36interface Ethernet0/0/037 ip address 10.0.13.3 255.255.255.038 mpls39 mpls ldp40#41interface Ethernet0/0/142 ip binding vpn‐instance company‐143 ip address 10.0.35.3 255.255.255.044#45interface Serial0/0/046 link‐protocol ppp47#48interface Serial0/0/149 link‐protocol ppp50#51interface Serial0/0/252 link‐protocol ppp53#54interface Serial0/0/355 link‐protocol ppp56#57interface GigabitEthernet0/0/058 ip binding vpn‐instance company‐259 ip address 10.0.39.3 255.255.255.060#61interface GigabitEthernet0/0/162#63interface GigabitEthernet0/0/264#65interface GigabitEthernet0/0/366#67wlan68#69interface NULL070#71interface LoopBack072 ip address 3.3.3.3 255.255.255.25573#74bgp 10075 peer 2.2.2.2 as‐number 10076 peer 2.2.2.2 connect‐interface LoopBack077 #78 ipv4‐family unicast79 undo synchronization80 peer 2.2.2.2 enable81 #82 ipv4‐family vpnv483 policy vpn‐target84 peer 2.2.2.2 enable85 #86 ipv4‐family vpn‐instance company‐187 import‐route direct88 import‐route ospf 1389 #90 ipv4‐family vpn‐instance company‐291 import‐route direct92 import‐route ospf 1493#94ospf 195 area 0.0.0.096 network 10.0.13.0 0.0.0.25597 network 3.3.3.3 0.0.0.098#99ospf 13 vpn‐instance company‐15 authentication‐scheme default6 authorization‐scheme default7 accounting‐scheme default8 domain default9 domain default_admin10 local‐user admin password cipher a9uRU{EO!7ECB7Ie7'/)Gbd#11 local‐user admin service‐type http12#13firewall zone Local14 priority 1615#16interface Ethernet0/0/017 ip address 10.0.35.5 255.255.255.018#19interface Ethernet0/0/120 ip address 10.0.57.5 255.255.255.021#22interface Serial0/0/023 link‐protocol ppp24#25interface Serial0/0/126 link‐protocol ppp27#28interface Serial0/0/229 link‐protocol ppp30#31interface Serial0/0/332 link‐protocol ppp33#34interface GigabitEthernet0/0/035#36interface GigabitEthernet0/0/137#38interface GigabitEthernet0/0/239#40interface GigabitEthernet0/0/32sysname Huawei3#4aaa5 authentication‐scheme default6 authorization‐scheme default7 accounting‐scheme default8 domain default9 domain default_admin10 local‐user admin password cipher {07;SSP`4Kpe}@HMNPn@fba#11 local‐user admin service‐type http12#13firewall zone Local14 priority 1615#16interface Ethernet0/0/017 ip address 10.0.39.9 255.255.255.018#19interface Ethernet0/0/120 ip address 10.0.90.9 255.255.255.021#22interface Serial0/0/023 link‐protocol ppp24#25interface Serial0/0/126 link‐protocol ppp27#28interface Serial0/0/229 link‐protocol ppp30#31interface Serial0/0/332 link‐protocol ppp33#34interface GigabitEthernet0/0/035#36interface GigabitEthernet0/0/137#38interface GigabitEthernet0/0/240interface GigabitEthernet0/0/341#42wlan43#44interface NULL045#46ospf 1447 area 0.0.0.048 network 10.0.39.0 0.0.0.25549 network 10.0.90.0 0.0.0.25550#51user‐interface con 052user‐interface vty 0 453user‐interface vty 16 2054#55return~ END ~。

MPLS VPN

感谢观看

MPLS可以看做是一种面向连接的技术。通过MPLS信令(如LDP,Label Distribute Protocol,标签分配协 议)建立好MPLS标记交换通道(Label Switched Path,简称LSP),数据转发时,在络入口对报文进行分类,根 据分类结果选择相应的LSP,打上相应的标签,中间路由器在收到MPLS报文以后直接根据MPLS报头的标签进行转 发,而不用再通过IP报文头的IP查找。在LSP出口(或倒数第二跳),弹出MPLS标签,还原为IP包。

在MPLS/BGP VPN中,属于同一的VPN的两个site之间转发报文使用两层标签,在入口PE上为报文打上两层标 签,外层标签在骨干内部进行交换,代表了从PE到对端PE的一条隧道,VPN报文打上这层标签,就可以沿着LSP到 达对端PE,然后再使用内层标签决定报文应该转发到哪个site上。

应用

管系统为MPLS VPN提供了强有力的支持,内容如下: ※存量管理:包括设备存量管理和VPN业务存量管理; ※业务供给:包括定义、部署、审计业务请求; ※业务保障:提供VPN故障告警监视、告警历史管理和测试管理等内容; ※安全管理:提供VPN客户的创建、编辑、删除、权限控制和认证等管理功能; ※客户络管理(CNM):为VPN用户提供管理所属VPN络的功能,包括查看VPN拓扑、增加子或服务器、增加/ 删除VPN站点、查询/增加/删除所属VPN的用户信息、查询/定义QoS/SLA报告等; ※系统功能:提供日志记录、日志查询、系统启动和停止等功能。 管系统支持多种数据流统计工具,如NETSTREAM,因此Quidway系列路由器可以支持丰富灵活的记费功能,具 体实施过程中可以采用以下记费方案: ※包月制:实现方式简单; ※基于流量:通过MPLS VPN管获得各VPN的动态流量信息;

对MPLSMP-BGPVPN的理解

心层设备。接人层设备称为 P ,是用户网络接入 M L 网络 E PS 的网关 ,负 责在 用户数 据报 文进 入 MP S网络时 加上 M L 报 L PS

头 ,而在 其离 开 M L P S网络 时对数 据进 行还原 。 以下是我 们在 I P网络 中截 获的一个 三层 M L P P S N数据报 文 : V

[关 键 词 ]m l ps bp vn g p

[ b ta t]M L P a e r c ie o f a t n i n f o e vc r v d r n l r e e t r r s s u o t e rf e i iiy。 A src P S V N h v e e v d a l t o t e t o r m s r i e p o i e s a a g n e p ie d e t h i l x b l t

i 勰 81 帮 e 2( 1 o 艟.2 f } 1 池 ct e 2 aud pr ) 敲 £ , 辖驳 c。 。稿00 ,5 11 12Z 00 ̄0 。 舱j s 。,. ( :::: : D :222 ( 07 80i 魏 cof 00 Z ;.. c ::: := ) 【 t o 1曲 { c 哪鲥砌f 麟d , :9 踯lI:I 。 n e“ i g r 。m: 05

一

一

一

旧懵啊 嚼信斟技

劝 MP S MP B N 硇 理 翩 L — GPVP

巨 丹 /中 国联 通 长春 市 分公 司

[ 要 ]基于 M L 的 VN由于其所具有 的灵活性、安全性和可扩展性 ,在各大 IP 摘 PS P S 运营商得到 了大规模 的部署。本文结合作者 的 多年工作经验,深入浅 出 地描述 了域内及域 间三层 M L P 实现 方案各 自的特点及其标签分配方式。 PSV N

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

MPLS BGP VPN 配置详解一、组网图如下:二、配置过程概述:1.PE-1、P、PE-2之间配置IGP(OSPF为例)2.PE-1、P、PE-2之间起MPLS3.PE-1和PE-2上做两个VPN实例:vpna、vpnb;CE-1、CE-3属于 vpna,CE-2、CE-4属于vpnb4.PE-1和PE-2之间建MP-BGP5.PE和CE之间起路由(PE-1和CE-1 EBGP;PE-1和CE-2 静态;PE-2和CE-3 OSPF;PE-2和CE-4 RIP)6.配置完成后,CE-1和CE-3可以互通;CE-2和CE-4可以互通三、端口对照表:设备名称端口名称IP地址描述P LoopBack0 2.2.2.2/32Ethernet2/0 100.0.0.2/30 TO-PE-1 Ethernet2/1 200.0.0.1/30 TO-PE-2PE-1 LoopBack0 1.1.1.1/32Ethernet0/0 192.168.1.1/24 TO-CE-1 Ethernet0/1 192.168.2.1/24 TO-CE-2 Ethernet3/0 100.0.0.1 TO-PPE-2 LoopBack0 3.3.3.3/32四、具体步骤:1.PE-1、P、PE-2之间起OSPF(一定要把loopback0的地址发布出去)<PE-1>ospf 1area 0.0.0.0network 1.1.1.1 0.0.0.0network 100.0.0.0 0.0.0.3<PE-2>ospf 1area 0.0.0.0network 3.3.3.3 0.0.0.0network 200.0.0.0 0.0.0.3<P>ospf 1area 0.0.0.0network 2.2.2.2 0.0.0.0network 100.0.0.0 0.0.0.3network 200.0.0.0 0.0.0.3配置完后,在P上查看OSPF邻居状态,和两个PE的邻居状态显示状态为:Full <P>dis ospf peerOSPF Process 1 with Router ID 2.2.2.2NeighborsArea 0.0.0.0 interface 200.0.0.1(Ethernet2/1)'s neighbor(s)RouterID: 3.3.3.3 Address: 200.0.0.2State: Full Mode: Nbr is Master Priority: 1DR: 200.0.0.2 BDR: 200.0.0.1Dead timer expires in 38sNeighbor has been up for 02:11:32Area 0.0.0.0 interface 100.0.0.2(Ethernet2/0)'s neighbor(s)RouterID: 1.1.1.1 Address: 100.0.0.1State: Full Mode: Nbr is Slave Priority: 1DR: 100.0.0.2 BDR: 100.0.0.1Dead timer expires in 31sNeighbor has been up for 02:10:462.PE-1、P、PE-2之间起MPLS(mpls只需要在P和两个PE的互联接口启用)<PE-1>mpls#mpls ldp#interface Ethernet3/0description TO-Pip address 100.0.0.1 255.255.255.252mplsmpls ldp enable<PE-2>mpls#mpls ldp#interface Ethernet3/0description TO-Pip address 200.0.0.2 255.255.255.252mplsmpls ldp enable<P>mpls#mpls ldp#interface Ethernet2/0description TO-PE-1ip address 100.0.0.2 255.255.255.252mplsmpls ldp enable#interface Ethernet2/1description TO-PE-2ip address 200.0.0.1 255.255.255.252mplsmpls ldp enable#配置完后,在P上查看和两个PE的MPLS LDP的状态为:Operational dis mpls ldp sessionDisplaying information about all sessions:Local LDP ID: 2.2.2.2:0; Peer LDP ID: 1.1.1.1:0TCP Connection: 2.2.2.2 -> 1.1.1.1Session State: OperationalSession Role: ActiveSession existed time: 2 hours 8 minutes 27 secondsBasic Hello Packets Sent/Received: 1948/1947KeepAlive Packets Sent/Received: 325/325Negotiated Keepalive hold time: 60 Peer PV Limit: 0LDP Basic Discovery Source((A) means active):Ethernet2/0(A)Local LDP ID: 2.2.2.2:0; Peer LDP ID: 3.3.3.3:0TCP Connection: 2.2.2.2 <- 3.3.3.3Session State: OperationalSession Role: PassiveSession existed time: 2 hours 7 minutes 45 secondsBasic Hello Packets Sent/Received: 1944/1937KeepAlive Packets Sent/Received: 323/323Negotiated Keepalive hold time: 60 Peer PV Limit: 0LDP Basic Discovery Source((A) means active):Ethernet2/1(A)3.PE-1和PE-2上做两个VPN实例:(vpna、vpnb;CE-1、CE-3属于 vpna,CE-2、CE-4属于vpnb )<PE-1>ip vpn-instance vpnaroute-distinguisher 100:1vpn-target 100:1 export-extcommunityvpn-target 100:1 import-extcommunity#ip vpn-instance vpnbroute-distinguisher 200:1vpn-target 200:1 export-extcommunityvpn-target 200:1 import-extcommunity#interface Ethernet0/0description TO-CE-1ip binding vpn-instance vpnaip address 192.168.1.1 255.255.255.0#interface Ethernet0/1description TO-CE-2ip binding vpn-instance vpnbip address 192.168.2.1 255.255.255.0#PE-1检查VPN实例配置dis ip vpn-instance vpnaVPN-Instance : vpnaNo descriptionRoute-Distinguisher : 100:1Interfaces :Ethernet0/0dis ip vpn-instance vpnbVPN-Instance : vpnbNo descriptionRoute-Distinguisher : 200:1Interfaces :Ethernet0/1<PE-2>ip vpn-instance vpnaroute-distinguisher 100:1vpn-target 100:1 export-extcommunity vpn-target 100:1 import-extcommunity #ip vpn-instance vpnbroute-distinguisher 200:1vpn-target 200:1 export-extcommunity vpn-target 200:1 import-extcommunity #interface Ethernet2/0description TO-CE-3ip binding vpn-instance vpnaip address 192.168.3.1 255.255.255.0 #interface Ethernet2/1description TO-CE-4ip binding vpn-instance vpnbip address 192.168.4.1 255.255.255.0 #PE-2上检查VPN实例配置dis ip vpn-instance vpnaVPN-Instance : vpnaNo descriptionRoute-Distinguisher : 100:1Interfaces :Ethernet2/0dis ip vpn-instance vpnbVPN-Instance : vpnbNo descriptionRoute-Distinguisher : 200:1Interfaces :Ethernet2/14.PE-1和PE-2之间建MP-BGP<PE-1>bgp 100undo synchronizationgroup in internalpeer in connect-interface LoopBack0peer 3.3.3.3 group in#ipv4-family vpnv4peer in enablepeer 3.3.3.3 group in#<PE-2>bgp 100undo synchronizationgroup in internalpeer in connect-interface LoopBack0peer 1.1.1.1 group in#ipv4-family vpnv4peer in enablepeer 1.1.1.1 group in#配置完后,检查BGP VPNV4 邻居状态为:Established<PE-1>dis bgp vpnv4 all peerPeer AS-num Ver Queued-Tx Msg-Rx Msg-Tx Up/Down State --------------------------------------------------------------------------------3.3.3.3 100 4 0 14 21 01:38:56 Established 192.168.1.2 65411 4 0 60 64 00:57:32 Established <PE-2>dis bgp vpnv4 all peerPeer AS-num Ver Queued-Tx Msg-Rx Msg-Tx Up/Down State --------------------------------------------------------------------------------1.1.1.1 100 4 0 21 14 01:42:10 Established5.PE和CE之间起路由a.PE-1和CE-1之间建立EBGP<PE-1>bgp 100ipv4-family vpn-instance vpnaimport-route directundo synchronizationgroup out externalpeer out as-number 65411peer 192.168.1.2 group out#<CE-1>bgp 65411network 10.0.0.1 255.255.255.255undo synchronizationgroup out externalpeer out as-number 100peer 192.168.1.1 group out#配置完后,检查BGP邻居状态为:Established<PE-1>dis bgp vpnv4 all peerPeer AS-num Ver Queued-Tx Msg-Rx Msg-Tx Up/Down State --------------------------------------------------------------------------------3.3.3.3 100 4 0 14 21 01:38:56 Established 192.168.1.2 65411 4 0 60 64 00:57:32 EstablishedPE-1上查看vpna路由表<PE-1>dis ip routing-table vpn-instance vpnavpna Route InformationRouting Table: vpna Route-Distinguisher: 100:1Destination/Mask Protocol Pre Cost Nexthop Interface10.0.0.1/32 BGP 256 0 192.168.1.2 Ethernet0/030.0.0.1/32 BGP 256 1563 3.3.3.3 InLoopBack0 192.168.1.0/24 DIRECT 0 0 192.168.1.1 Ethernet0/0192.168.1.1/32 DIRECT 0 0 127.0.0.1 InLoopBack0 192.168.3.0/24 BGP 256 0 3.3.3.3 InLoopBack0*由此可以看到vpna的路由表内,只有关于CE-1和CE-3的路由信息b.PE-1和CE-2之间建立静态路由<PE-1>ip route-static vpn-instance vpnb 20.0.0.1 255.255.255.255 192.168.2.2 preference 60#ipv4-family vpn-instance vpnbimport-route staticimport-route directundo synchronization<CE-2>ip route-static 0.0.0.0 0.0.0.0 192.168.2.1 preference 60配置完后,在PE-1上查看vpnb路由表<PE-1>dis ip routing-table vpn-instance vpnbvpnb Route InformationRouting Table: vpnb Route-Distinguisher: 200:1Destination/Mask Protocol Pre Cost Nexthop Interface20.0.0.1/32 STA TIC 60 0 192.168.2.2 Ethernet0/1 40.0.0.0/8 BGP 256 1 3.3.3.3 InLoopBack0 192.168.2.0/24 DIRECT 0 0 192.168.2.1 Ethernet0/1 192.168.2.1/32 DIRECT 0 0 127.0.0.1 InLoopBack0 192.168.4.0/24 BGP 256 0 3.3.3.3 InLoopBack0 *由此可以看到vpna的路由表内,只有关于CE-2和CE-4的路由信息c.PE-2和CE-3之间建立OSPF<PE-2>ospf 100 vpn-instance vpnaimport-route bgparea 0.0.0.0network 192.168.3.0 0.0.0.255#bgp 100#ipv4-family vpn-instance vpnaimport-route ospf 100import-route directundo synchronization<CE-3>ospfarea 0.0.0.0network 30.0.0.1 0.0.0.0network 192.168.3.0 0.0.0.3配置完后,在PE-2上查看vpna路由表dis ip routing-table vpn-instance vpnavpna Route InformationRouting Table: vpna Route-Distinguisher: 100:1Destination/Mask Protocol Pre Cost Nexthop Interface10.0.0.1/32 BGP 256 0 1.1.1.1 InLoopBack0 30.0.0.1/32 OSPF 10 1563 192.168.3.2 Ethernet2/0 192.168.1.0/24 BGP 256 0 1.1.1.1 InLoopBack0 192.168.3.0/24 DIRECT 0 0 192.168.3.1 Ethernet2/0 192.168.3.1/32 DIRECT 0 0 127.0.0.1 InLoopBack0d.PE-2和CE-4之间建立RIP<PE-2>rip#ipv4-family vpn-instance vpnbnetwork 192.168.4.0import-route bgp#ipv4-family vpn-instance vpnbimport-route directimport-route ripundo synchronization<CE-4>ripnetwork 192.168.4.0network 40.0.0.0配置完后,在PE-2上查看vpnb路由表<PE-2>dis ip routing-table vpn-instance vpnbvpnb Route InformationRouting Table: vpnb Route-Distinguisher: 200:1Destination/Mask Protocol Pre Cost Nexthop Interface20.0.0.1/32 BGP 256 0 1.1.1.1 InLoopBack0 40.0.0.0/8 RIP 100 1 192.168.4.2 Ethernet2/1 192.168.2.0/24 BGP 256 0 1.1.1.1 InLoopBack0 192.168.4.0/24 DIRECT 0 0 192.168.4.1 Ethernet2/1 192.168.4.1/32 DIRECT 0 0 127.0.0.1 InLoopBack0五、测试:<CE-1>dis ip routing-tableRouting Table: public netDestination/Mask Protocol Pre Cost Nexthop Interface10.0.0.1/32 DIRECT 0 0 127.0.0.1 InLoopBack0 30.0.0.1/32 BGP 256 0 192.168.1.1 Ethernet3/0 127.0.0.0/8 DIRECT 0 0 127.0.0.1 InLoopBack0 127.0.0.1/32 DIRECT 0 0 127.0.0.1 InLoopBack0192.168.1.0/24 DIRECT 0 0 192.168.1.2 Ethernet3/0 192.168.1.2/32 DIRECT 0 0 127.0.0.1 InLoopBack0 192.168.3.0/24 BGP 256 0 192.168.1.1 Ethernet3/0<CE-1>ping 30.0.0.1PING 30.0.0.1: 56 data bytes, press CTRL_C to breakReply from 30.0.0.1: bytes=56 Sequence=1 ttl=253 time=11 msReply from 30.0.0.1: bytes=56 Sequence=2 ttl=253 time=10 msReply from 30.0.0.1: bytes=56 Sequence=3 ttl=253 time=6 msReply from 30.0.0.1: bytes=56 Sequence=4 ttl=253 time=11 msReply from 30.0.0.1: bytes=56 Sequence=5 ttl=253 time=16 ms<CE-2><CE-2>dis ip routing-tableRouting Table: public netDestination/Mask Protocol Pre Cost Nexthop Interface0.0.0.0/0 STA TIC 60 0 192.168.2.1 Ethernet2/0 20.0.0.1/32 DIRECT 0 0 127.0.0.1 InLoopBack0 127.0.0.0/8 DIRECT 0 0 127.0.0.1 InLoopBack0 127.0.0.1/32 DIRECT 0 0 127.0.0.1 InLoopBack0 192.168.2.0/24 DIRECT 0 0 192.168.2.2 Ethernet2/0 192.168.2.2/32 DIRECT 0 0 127.0.0.1 InLoopBack0 <CE-2>ping 40.0.0.1PING 40.0.0.1: 56 data bytes, press CTRL_C to breakReply from 40.0.0.1: bytes=56 Sequence=1 ttl=253 time=2 msReply from 40.0.0.1: bytes=56 Sequence=2 ttl=253 time=3 msReply from 40.0.0.1: bytes=56 Sequence=3 ttl=253 time=3 msReply from 40.0.0.1: bytes=56 Sequence=4 ttl=253 time=2 msReply from 40.0.0.1: bytes=56 Sequence=5 ttl=253 time=3 ms<CE-3>dis ip routing-tableRouting Table: public netDestination/Mask Protocol Pre Cost Nexthop Interface10.0.0.1/32 O_ASE 150 1 192.168.3.1 Vlan-interface1 30.0.0.1/32 DIRECT 0 0 127.0.0.1 InLoopBack0 127.0.0.0/8 DIRECT 0 0 127.0.0.1 InLoopBack0 127.0.0.1/32 DIRECT 0 0 127.0.0.1 InLoopBack0 192.168.1.0/24 O_ASE 150 1 192.168.3.1 Vlan-interface1 192.168.3.0/24 DIRECT 0 0 192.168.3.2 Vlan-interface1 192.168.3.2/32 DIRECT 0 0 127.0.0.1 InLoopBack0 <CE-3>ping 10.0.0.1PING 10.0.0.1: 56 data bytes, press CTRL_C to breakReply from 10.0.0.1: bytes=56 Sequence=1 ttl=252 time = 15 msReply from 10.0.0.1: bytes=56 Sequence=2 ttl=252 time = 7 msReply from 10.0.0.1: bytes=56 Sequence=3 ttl=252 time = 7 msReply from 10.0.0.1: bytes=56 Sequence=4 ttl=252 time = 8 msReply from 10.0.0.1: bytes=56 Sequence=5 ttl=252 time = 9 ms<CE-4>dis ip routing-tableRouting Table: public netDestination/Mask Protocol Pre Cost Nexthop Interface20.0.0.0/8 RIP 100 1 192.168.4.1 Ethernet0/1 40.0.0.1/32 DIRECT 0 0 127.0.0.1 InLoopBack0 127.0.0.0/8 DIRECT 0 0 127.0.0.1 InLoopBack0 127.0.0.1/32 DIRECT 0 0 127.0.0.1 InLoopBack0 192.168.2.0/24 RIP 100 1 192.168.4.1 Ethernet0/1 192.168.4.0/24 DIRECT 0 0 192.168.4.2 Ethernet0/1 192.168.4.2/32 DIRECT 0 0 127.0.0.1 InLoopBack0 <CE-4>ping 20.0.0.1PING 20.0.0.1: 56 data bytes, press CTRL_C to breakReply from 20.0.0.1: bytes=56 Sequence=1 ttl=253 time=3 msReply from 20.0.0.1: bytes=56 Sequence=2 ttl=253 time=2 msReply from 20.0.0.1: bytes=56 Sequence=3 ttl=253 time=3 msReply from 20.0.0.1: bytes=56 Sequence=4 ttl=253 time=3 msReply from 20.0.0.1: bytes=56 Sequence=5 ttl=253 time=3 ms。