常见电脑端口的封闭

手动封闭137、138、139、445端口

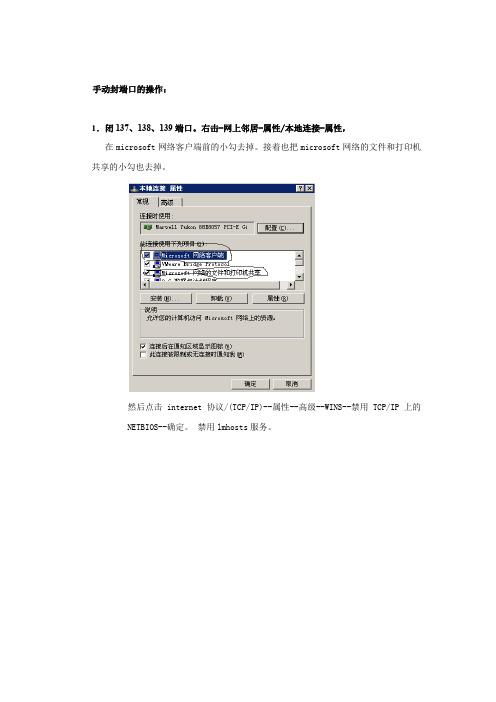

手动封端口的操作:1.闭137、138、139端口。

右击-网上邻居-属性/本地连接-属性,在microsoft网络客户端前的小勾去掉。

接着也把microsoft网络的文件和打印机共享的小勾也去掉。

然后点击internet协议/(TCP/IP)--属性--高级--WINS--禁用TCP/IP上的NETBIOS--确定。

禁用lmhosts服务。

注意:对于多网卡设备为每一个网络连接都要进行同样设置。

2.关闭445端口关闭445端口的方法有很多,通常用修改注册表的方法:1) 在命令行窗口运行修改注册表命令RegEdit。

2) 在弹出的注册表编辑窗口的左边找到下面目录HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\NetBT\Parameters你可以一级一级目录往下点击,也可用“查找”命令找到NetBT项,然后点击Parameters项。

3) 在编辑窗口的右边空白处点击鼠标右键,出现的“新建”菜单中选择“DWORD值”,如下图所示:修改注册表关闭不安全端口4) 将新建的DWORD参数命名为“SMBDeviceEnabled”,数值为缺省的“0”。

5) 修改完后退出RegEdit,重启机器。

3.关闭135端口。

禁用schedule服务,禁用MSDTC服务。

a)关闭135端口一、单击”开始“——”运行“,输入”dcomcnfg“,单击”确定“,打开组件服务。

二、在弹出的”组件服务“对话框中,选择”计算机“选项。

三、在”计算机“选项右边,右键单击”的电脑“,选择”属性“.四、在出现的”的电脑属性“对话框”默认属性“选项卡中,去掉”在此计算机上启用分布式COM“前的勾。

b)五、选择”默认协议“选项卡,选中”面向连接的TCP/IP“,单击”删除“按钮。

c)六、单击”确定“按钮,设置完成,重新启动后即可关闭135端口4.如何验证端口是否关闭在“开始”菜单中输入:cmd在命令行中输入netstat -ano -p tcp | find “445”如无任何显示表示445端口已经关闭如有返回信息,表示已经连接了135端口。

电脑端口封禁

电脑端口封禁

1:运行gpedit.msc

2:Windows设置

3:安全设置

4:IP安全策略

5:右击创建IP安全策略或双击已经有的

6:选择添加

7:选择下一步直到出现第三个界面

8:选择添加,修改名称

9:选择添加,点击下一步直至此界面

10:原地址选择然后IP,目标地址选择我的IP

11:协议类型选择TCP(根据类型决定)

12:按此图设置,端口号设置成需要阻止的

13:点击下一步,完成,出现此界面点击确定

14:选择刚刚建立的选择下一步

15:选择添加

16:点击下一步直至此界面,更改名字

17:选择阻止,点击下一步然后完成

18:选择刚刚建立,点击下一步然后完成

19:点击确认

20:选择需要阻止的端口然后确定

21:右击自己创建的策略选择分配即可

为了让我们的系统变为铜墙铁壁,应该封闭这些端口,主要有:TCP135、139、445、593、1025 端口和UDP 135、137、138、445端口,一些流行病毒的后门端口(如TCP 2745、3127、6129端口),以及远程服务访问端口3389。

关闭常见的网络端口方法

关闭常见的网络端口方法关闭常见的网络端口是提高网络安全性的重要措施之一、通过关闭不必要的网络端口,可以减少攻击者利用漏洞入侵系统的机会。

本文将从以下几个方面介绍如何关闭常见的网络端口:概述网络端口、关闭不必要的网络端口、使用防火墙来关闭网络端口、阻止恶意网络流量、加密和身份验证以保护开放的端口。

读者可以根据这些方法来保护自己的网络安全。

一、概述网络端口二、关闭不必要的网络端口关闭不必要的网络端口可以减少系统面临的攻击风险。

通过仔细审查系统上的端口使用情况,可以确定那些不需要开放的端口并将其关闭。

以下是一些可以帮助您识别和关闭不必要端口的方法:1.检查运行的服务和应用程序,确定哪些端口是本地系统需要开放的。

2.停止或禁用那些无用的或不再需要的服务和应用程序,以关闭它们所用的端口。

3.定期审查系统上的端口使用情况,及时关闭不再需要的端口。

三、使用防火墙来关闭网络端口防火墙是网络安全的重要组成部分,可以用于监控和控制网络流量。

通过配置防火墙规则,可以关闭不必要的网络端口。

以下是一些使用防火墙关闭网络端口的方法:1.配置防火墙规则来仅允许必要的端口进行通信,将所有其他端口进行屏蔽或关闭。

2.对于需要保护的端口,可以设置防火墙规则,仅允许特定的IP地址或IP地址范围访问。

3.如果有多个防火墙,可以设置防火墙之间的策略来确保只有经过授权的流量才能通过。

四、阻止恶意网络流量恶意网络流量是指那些可能尝试入侵系统或进行其他恶意活动的网络连接。

通过阻止恶意网络流量,可以减少入侵的机会。

以下是一些可以阻止恶意网络流量的方法:1.安装和更新有效的防病毒和反恶意软件,使其能够检测和阻止已知的恶意网络流量。

2.使用入侵检测系统(IDS)或入侵防御系统(IPS)来监控和阻止潜在的入侵尝试。

3.使用网络流量分析工具来识别和阻止异常的网络流量模式。

五、加密和身份验证以保护开放的端口对于那些必须开放的端口,可以采取一些额外的措施来保护其安全性。

各种端口的关闭方法

各种端口的关闭方法各种端口的关闭方法要知道端口是否开放,可在运行里输入"cmd"netstat -an 来查看自己开放端口.ip地址的后面的就是端口号。

关闭端口的详细步骤和多种方法。

1.系统关闭方法:(1)21端口:端口说明: ftp 最常见的攻击者用于寻找打开“anonymous”的ftp服务器的方法。

这些服务器带有可读写的目录。

Hackers或Crackers 利用这些服务器作为传送warez (私有程序) 和pr0n(故意拼错词而避免被搜索引擎分类)的节点。

关闭方法:控制面板--管理工具--服务关闭FTP Publishing Service,它提供的服务是通过Internet 信息服务的管理单元提供FTP 连接和管理。

(2)23端口端口说明:Telnet 入侵者在搜索远程登陆UNIX的服务。

大多数情况下入侵者扫描这一端口是为了找到机器运行的操作系统。

此外使用其它技术,入侵者会找到密码。

关闭方法:控制面板--管理工具--服务关闭Telnet服务,它允许远程用户登录到系统并且使用命令行运行控制台程序。

(3)25端口端口说明:smtp 攻击者(spammer)寻找SMTP服务器是为了传递他们的spam。

入侵者的帐户总被关闭,他们需要拨号连接到高带宽的e-mail服务器上,将简单的信息传递到不同的地址。

SMTP服务器(尤其是sendmail)是进入系统的最常用方法之一,因为它们必须完整的暴露于Internet且邮件的路由是复杂的(暴露+复杂=弱点)。

关闭方法:控制面板--管理工具--服务关闭Simple Mail Transport Protocol (SMTP)服务,它提供的功能是跨网传送电子邮件。

(4)80端口端口说明:80端口是为HTTP(HyperT ext Transport Protocol,超文本传输协议)开放的,这是上网冲浪使用最多的协议,主要用于在WWW(World Wide Web,万维网)服务上传输信息的协议。

Windows端口大全及端口关闭方法

Windows 端口大全及端口关闭方法 .txt45 想洗澡吗?不要到外面等待下雨;想成功吗?不要空等机遇的到来。

摘下的一瓣花能美丽多久?一时的放纵又能快乐多久?有志者要为一生的目标孜孜以求。

少年自有少年狂,藐昆仑,笑吕梁;磨剑数年,今将试锋芒。

自命不凡不可取,妄自菲薄更不宜。

Windows 端口大全及端口关闭方法一、端口大全端口: 0 服务: Reserved 说明:通常用于分析操作系统。

这一方法能够工作是因为在一些系统中“0”是无效端口,当你试图使用通常的闭合端口连接它时将产生不同的结果。

一种典型的扫描,使用 IP 地址为0.0.0.0,设置ACK位并在以太网层广播。

端口: 1服务: tcpmux说明:这显示有人在寻找 SGI Irix 机器。

Irix 是实现 tcpmux 的主要提供者,默认情况下 tcpmux 在这种系统中被打开。

Irix 机器在发布是含有几个默认的无密码的帐户,如口: IP、GUESTUUCP NUUCP DEMOS TUTOR DIAG、OUTOFBO等。

许多管理员在安装后忘记删除这些帐户。

因此 HACKE在INTERNET上搜索 tcpmux并利用这些帐户。

端口: 7服务: Echo 说明:能看到许多人搜索 Fraggle 放大器时,发送到 X.X.X.0 和 X.X.X.255 的信息。

端口: 19服务: Character Generator说明:这是一种仅仅发送字符的服务。

UDP版本将会在收到 UDP包后回应含有垃圾字符的包。

TCP连接时会发送含有垃圾字符的数据流直到连接关闭。

HACKER利用IP欺骗可以发动DoS攻击。

伪造两个chargen服务器之间的UDP包。

同样Fraggle DoS攻击向目标地址的这个端口广播一个带有伪造受害者 IP 的数据包,受害者为了回应这些数据而过载。

端口: 21服务: FTP说明:FTP服务器所开放的端口,用于上传、下载。

最常见的攻击者用于寻找打开anonymous 的FTP服务器的方法。

关闭常见的网络端口方法

关闭常见的网络端口方法一:135端口135端口主要用于使用RPC(Remote Procedure Call,远程过程调用)协议并提供DCOM (分布式组件对象模型)服务。

端口说明:135端口主要用于使用RPC(Remote Procedure Call,远程过程调用)协议并提供DCOM(分布式组件对象模型)服务,通过RPC可以保证在一台计算机上运行的程序可以顺利地执行远程计算机上的代码;使用DCOM可以通过网络直接进行通信,能够跨包括HTTP协议在内的多种网络传输。

端口漏洞:相信去年很多Windows 2000和Windows XP用户都中了“冲击波”病毒,该病毒就是利用RPC漏洞来攻击计算机的。

RPC本身在处理通过TCP/IP的消息交换部分有一个漏洞,该漏洞是由于错误地处理格式不正确的消息造成的。

该漏洞会影响到RPC与DCOM 之间的一个接口,该接口侦听的端口就是135。

操作建议:为了避免“冲击波”病毒的攻击,建议关闭该端口。

操作步骤如下:一、单击“开始”——“运行”,输入“dcomcnfg”,单击“确定”,打开组件服务。

二、在弹出的“组件服务”对话框中,选择“计算机”选项。

三、在“计算机”选项右边,右键单击“我的电脑”,选择“属性”。

四、在出现的“我的电脑属性”对话框“默认属性”选项卡中,去掉“在此计算机上启用分布式COM”前的勾。

二139端口139 NetBIOS File and Print Sharing 通过这个端口进入的连接试图获得NetBIOS/SMB服务。

这个协议被用于Windows"文件和打印机共享"和SAMBA。

在Internet 上共享自己的硬盘是可能是最常见的问题。

大量针对这一端口始于1999,后来逐渐变少。

2000年又有回升。

一些VBS(IE5 VisualBasic Scripting)开始将它们自己拷贝到这个端口,试图在这个端口繁殖。

这里有说到IPC$漏洞使用的是139,445端口致命漏洞——IPC$其实IPC$漏洞不是一个真正意义的漏洞.通常说的IPC$漏洞其实就是指微软为了方便管理员而安置的后门-空会话。

计算机端口封闭祥图解

默认情况下windows有很多端口是开放的.在你上网的时候,网络病毒和黑客可以通过这些端口连上你的电脑.所以应该关闭.主要有tcp 135 ,139,445,593,1025端口和udp135,137,138,445 端口,一些流行病毒的后门端口,如tcp 2745,3127,6129端口,以及远程服务访问端口3389.下面介绍如何在xp/2k/2003下手动关闭这些网络端口.1.点击 "开始菜单/设置/控制面板/管理工具",双击打开"本地策月",选中"ip安全策月,在本地计算机"右边的空白位置右击鼠标,谈出快捷菜单,选择"创建ip安全策月",弹出向导.在向导中点击下一步下一步,当显示"安全通信请求"画面时,把"激活默认相应规则"左边的钩去掉,点"完成"就创建了一个新的ip安全策月.2右击该ip安全策月,在"属性"对话框中,把"使用添加向导"左边的钩去掉,然后再点击右边的"添加"按纽添加新的规则,随后弹出"新规则属性"对话框,在画面上点击"添加"按纽,弹出ip筛选器列表窗口.在列表中,首先把"使用添加向导"左边的钩去掉,然后再点击右边的"添加"按纽添加新的筛选器.3进入"筛选器属性'对话框,首先看到的是寻地址,源地址选"任何ip地址",目标地址选"我的ip地址",点击"协议"选项卡,在"选择协议类型"的下拉列表中选择“tcp",然后在"到此端口"的下的文本框中输入"135",点击确定.这样就添加了一个屏蔽tcp135 端口的筛选器,可以防止外界通过135端口连上你的电脑.点击确定后回到筛选器列表的对话框,可以看到已经添加了一条策月.重复以上步骤继续添加tcp 137 139 445 593 端口和udp 135 139 445 端口,为它们建立相应的筛选器.重复以上步骤添加tcp 125 2745 3127 6129 3389 端口的屏蔽策月,建立好上述端口的筛选器,最后点击确定按纽.4在"新规则属性"对话框中,选择"新ip筛选器列表'然后点击其左边的复选框,表示已经激活.最后点击"筛选器操作"选项卡中,把"使用添加向导"左边的钩去掉,点击"添加"按钮,进行"阻止"操作,在"新筛选器操作属性"的"安全措施"选项卡中,选择"阻止",然后点击"确定"5进入"新规则属性"对话框,点击"新筛选器操作".,选取左边的复选框,表示已经激活,点击"关闭"按钮,关闭对话框.最后"新ip安全策月属性"对话框,在"新的ip筛选器列表"左边打钩,按确定关闭对话框.在"本地安全策月"窗口,用鼠标右击新添加的ip安全策月,然后选择"指派".重新启动后,上述端口就可以关闭了!电脑就安全多了!!!。

port封管方法

port封管方法Port封管方法1. 什么是Port封管方法?Port封管方法是一种用于限制网络中特定端口的访问的技术手段。

通过封管特定的端口,可以有效地增强网络的安全性,防止不必要的风险。

2. 常用的Port封管方法有哪些?以下是常用的Port封管方法:•防火墙(Firewall):使用防火墙软件或硬件设备,可以设置特定端口的访问规则,允许或禁止对端口的访问。

•端口过滤(Port Filtering):通过对网络流量的源和目的端口进行检查,可以限制特定端口的访问。

可以使用软件或硬件实现端口过滤。

•端口隔离(Port Isolation):在局域网中,可以将特定端口的设备隔离在独立的网络中,防止其他设备对其进行访问。

•端口转发(Port Forwarding):将外部网络对某个特定端口的请求转发到内部网络中的其他设备或端口上,可以对外隐藏实际的设备或端口。

•端口屏蔽(Port Blocking):在网络设备或软件中,可以屏蔽某个特定的端口,防止该端口的访问。

•端口映射(Port Mapping):将内部网络某个特定端口映射到外部网络的某个端口上,以实现对内部网络服务的远程访问。

3. 如何选择适合自己的Port封管方法?选择适合自己的Port封管方法应考虑以下几个方面:•安全性要求:根据实际需求确定对端口的访问限制程度,以保障网络的安全。

•设备和软件支持:不同设备和软件的支持的Port封管方法不尽相同,应选择适合自己设备和软件的方法。

•易用性:考虑到配置和管理的复杂程度,选择易于使用和操作的方法。

4. Port封管方法的局限性和注意事项•可能影响正常的网络通信:错误的配置可能会导致正常的网络通信受到限制或中断,应谨慎配置。

•一些恶意软件可绕过封管:一些高级的恶意软件可能会绕过常见的Port封管方法,因此应加强其他安全措施。

•需要定期检查和更新:随着安全威胁的不断演变,需要定期检查和更新Port封管方法,保持网络的安全。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Windows有很多端口是开放的,在你上网的时候,网络病毒和黑客可以通过这些端口连上你的电脑。

为了让你的系统变为铜墙铁壁,应该封闭这些端口,主要有:TCP 135、139、445、593、1025 端口和 UDP 135、137、138、445 端口,一些流行病毒的后门端口(如 TCP 2745、3127、6129 端口),以及远程服务访问端口3389。

下面介绍如何在WinXP/2000/2003下关闭这些网络端口:

第一步,点击“开始”菜单/设置/控制面板/管理工具,双击打开“本地安全策略”,选中“IP 安全策略,在本地计算机”,在右边窗格的空白位置右击鼠标,弹出快捷菜单,选择“创建 IP 安全策略”,于是弹出一个向导。

在向导中点击“下一步”按钮,为新的安全策略命名;再按“下一步”,则显示“安全通信请求”画面,在画面上把“激活默认相应规则”左边的钩去掉,点击“完成”按钮就创建了一个新的IP 安全策略。

第二步,右击该IP安全策略,在“属性”对话框中,把右下边“使用添加向导”左边的钩去掉,然后单击“添加”按钮添加新的规则,随后弹出“新规则属性”对话框,在左下边点击“添加”按钮,弹出IP筛选器列表窗口;在列表中,首先把中间那一小行的“使用添加向导”左边的钩去掉,然后再点击右边的“添加”按钮添加新的筛选器。

第三步,进入“筛选器属性”对话框,首先看到的是寻址,源地址选“任何 IP 地址”,目标地址选“我的 IP 地址”;然后选择上面三列菜单第2个“协议”选项卡,在“选择协议类型”的下拉列表中选择“TCP”,然后在“到此端口”下的文本框中输入“135”,点击“确定”按钮,这样就添加了一个屏蔽 TCP 135(RPC)端口的筛选器,它可以防止外界通过135端口连上你的电脑。

点击“确定”后回到筛选器列表的对话框,可以看到已经添加了一条策略,重复以上步骤继续添加 TCP 137、139、445、593 端口和 UDP 135、139、445 端口,为它们建立相应的筛选器。

重复以上步骤添加TCP 1025、2745、3127、6129、3389 端口的屏蔽策略,建立好上述端口的筛选器,最后点击“确定”按钮。

第四步,在“新规则属性”对话框中,选择“新 IP 筛选器列表”,然后点击其左边的圆圈上加一个点,表示已经激活,最后点击“筛选器操作”选项卡。

在“筛选器操作”选项卡中,把“使用添加向导”左边的钩去掉,点“添加”,在“安全措施”选项卡中,选择“阻止”,然后点击“确定”按钮。

第五步、进入“新规则属性”对话框,点击“新筛选器操作”,其左边的圆圈会加了一个点,表示已经激活,点击“关闭”按钮,关闭对话框;最后回到“新IP安全策略属性”对话框,在“新的IP筛选器列表”左边打钩,按“确定”按钮关闭对话框。

然后回到“本地安全策略”窗口,用鼠标右击新添加的 IP 安全策略,然后选择“指派”。

注:这个时候,假如系统提示说“IPSEC服务”不在运行状态,那么回到“桌面”,右击“我的电脑”,按“管理”,最下面那里“服务和应用程序”点击后,选择“服务”,双击后,找

到“IPSEC服务”,启用就行了。

假如你发现你的计算机本身中了病毒,并且知道了它连接的端口,也可以用这个办法封闭,不过源地址要变成“我的 IP 地址”,目标地址变成“任何 IP 地址”,就行了.。