AD与ACS结合做802.1x认证

一. 测试架构及设备配置:

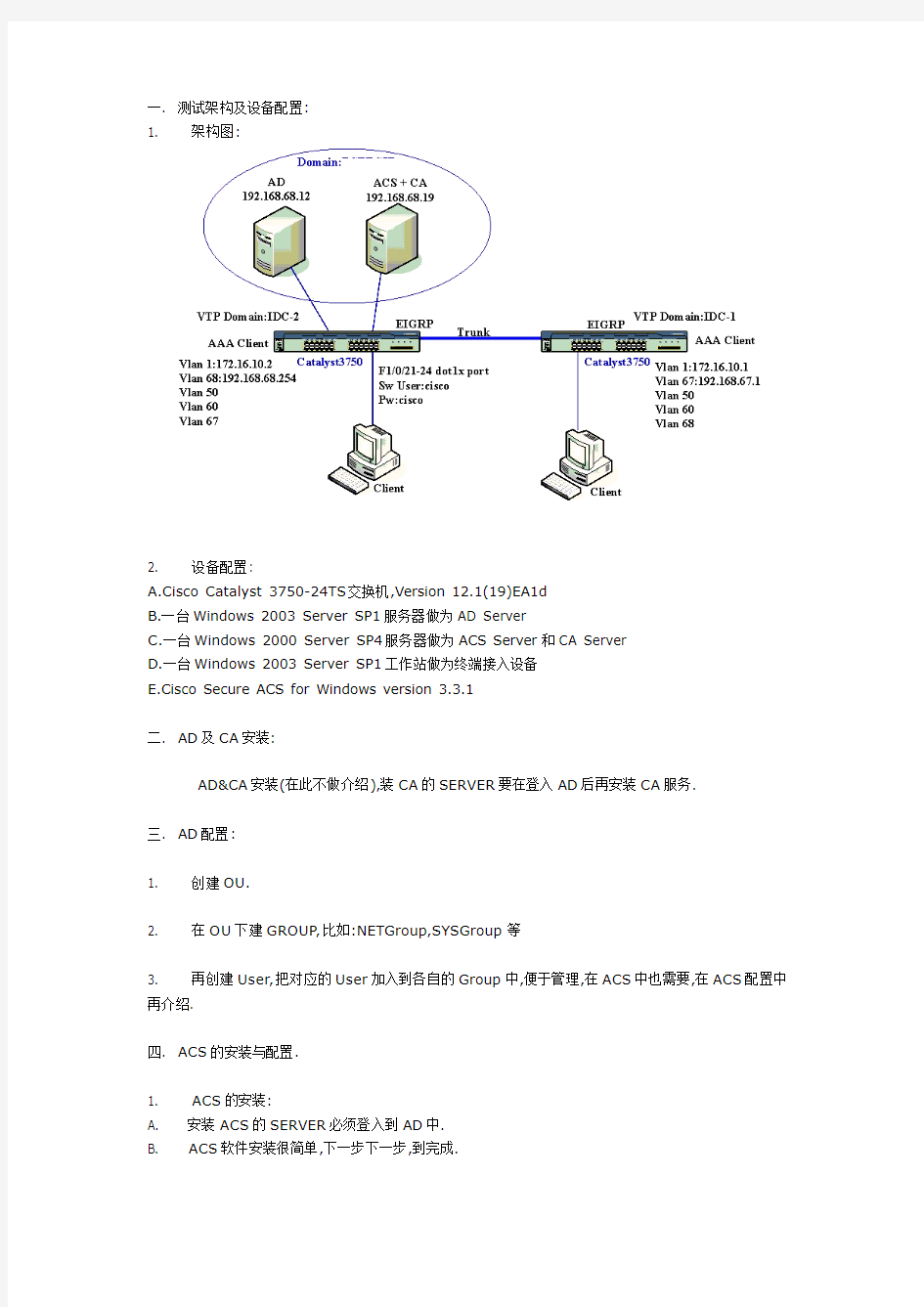

1. 架构图:

2. 设备配置:

A.Cisco Catalyst 3750-24TS交换机,Version 12.1(19)EA1d

B.一台Windows 2003 Server SP1服务器做为AD Server

C.一台Windows 2000 Server SP4服务器做为ACS Server和CA Server

D.一台Windows 2003 Server SP1工作站做为终端接入设备

E.Cisco Secure ACS for Windows version 3.3.1

二. AD及CA安装:

AD&CA安装(在此不做介绍),装CA的SERVER要在登入AD后再安装CA服务.

三. AD配置:

1. 创建OU.

2. 在OU下建GROUP,比如:NETGroup,SYSGroup等

3. 再创建User,把对应的User加入到各自的Group中,便于管理,在ACS中也需要,在ACS配置中再介绍.

四. ACS的安装与配置.

1. ACS的安装:

A. 安装ACS的SERVER必须登入到AD中.

B. ACS软件安装很简单,下一步下一步,到完成.

C. 还需安装Java的插件.

2. ACS的配置:

A. 在ACS服务器上申请证书:在ACS服务器浏览器上键http://192.168.68.19/certsrv进入证书WEB申请页面,登录用户采用域管理用户账号.选择“Request a certificate→Advanced request→Submit a certificate request to this CA using a form”,

接下来Certificate Template处选择“Web Server”,Name:处填入“TSGNET”,Key Options:下的Key Size:填入“1024”,同时勾选“Mark keys as exportable”及“Use local machine store”两个选项,然后submit.出现安全警告时均选择“Yes”,进行到最后会有Certificate Installed的提示信息,安装即可.

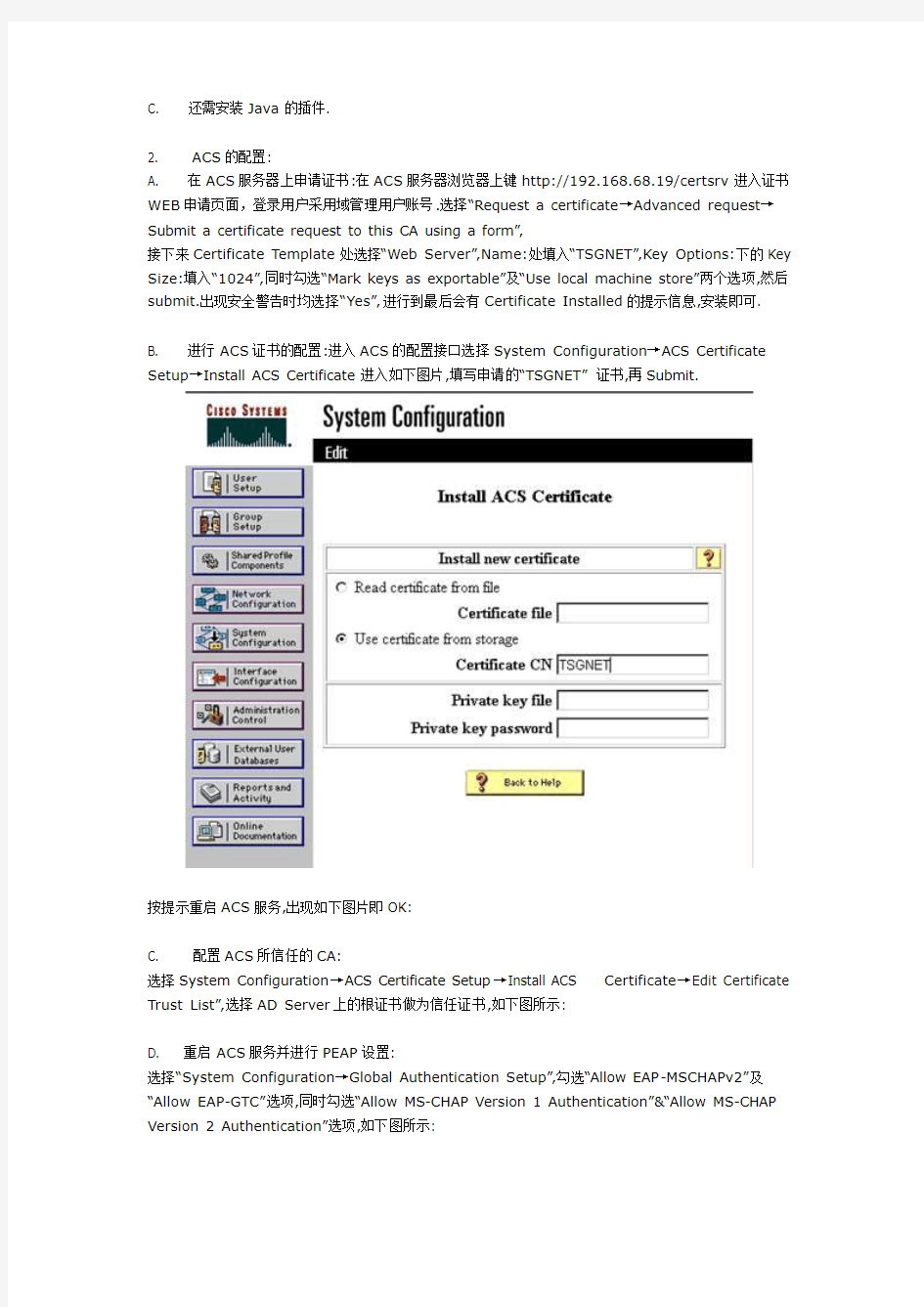

B. 进行ACS证书的配置:进入ACS的配置接口选择System Configuration→ACS Certificate Setup→Install ACS Certificate进入如下图片,填写申请的“TSGNET” 证书,再Submit.

按提示重启ACS服务,出现如下图片即OK:

C. 配置ACS所信任的CA:

选择System Configuration→ACS Certificate Setup→Install ACS Certificate→Edit Certificate Trust List”,选择AD Server上的根证书做为信任证书,如下图所示:

D. 重启ACS服务并进行PEAP设置:

选择“Sy stem Configuration→Global Authentication Setup”,勾选“Allow EAP-MSCHAPv2”及“Allow EAP-GTC”选项,同时勾选“Allow MS-CHAP Version 1 Authentication”&“Allow MS-CHAP Version 2 Authentication”选项,如下图所示:

E. 配置AAA Client:

选择“Network Configuration→Add Entry”,在“AAA Client”处输入交换机的主机名,“AAA Client IP Address”处输入C3750的管理IP地址,在“Key”处输入RADIUS认证密钥tsgacs,“Authenticate Using”处选择“RADIUS(IETF)”,再Submit+Restart,如下图所示:

F. 配置外部用户数据库:

选择“External User Databases→Database Configuration→Windows Database→Create New Configuration”,建一个Database的名称https://www.360docs.net/doc/6014465288.html,,Submit,如下图:

再选择“External User Databases→Database Configuration→Windows Database→Configure”,在Configure Domain List处将ACS Server所在的域名称移动到“Domain List”中.要注意一点ACS Server应加入到域中.如下图所示:

同时“Windows EAP Settings”的“Machine Authentication”下勾选“Enable PEAP machine authentication”和“Enable EAP-TLS machine authentication.EAP-TLS and PEAP machine anthentication n ame prefix.” 选项,其中默认的“host/”不用改动,如下图所示:

再选择“External User Databases→Unknown User Policy→Check the following external user databases”,将“External Databases”移动到右边的Selected Databases窗口中,完成后再重启服务,如下图所示:

G. 配置ACS Group Mapping:

由于使用AD的用户名作为认证,用ACS作为用户访问的授权,因此须将此ACS 中的Group与AD的Group映射.

External User Database→Database Group Mappings→https://www.360docs.net/doc/6014465288.html,→New Configure”,在Detected Domains中选择PCEBGIT,如下图:

再Submit,确定后出现另一画面,选择PCEBGIT,如下图所示:

选择PCEBGIT→Add Mapping,如下图,把NT Groups中的Group添加到Selected中,以DBAGroup 为例,这里的DBAGroup就是PCEBGIT域中的DBAGroup,添加后,再在CiscoSecure group中选择ACS的GROUP(ACS中的GROUP默认名称是Group 1…,这个名称可以更改,为便于管理给他改名为DBA),再Submit即可.

H. 配置Group的授权:

通过ACS的Group来配置用户访问的权限,比如访问网络中哪一个VLAN及什么时间可以访问网络等.现以不同的用户访问不同的VLAN为例.首先要在Interface Configuration→RADIUS (IETF)下勾选Tunnel-Type; Tunnel-Medium-Type; Tunnel-Private-Group-ID.如下图所示:

再选择Group Setup→Group:DBA→Edit Settings, 勾选Tunnel-Type; Tunnel-Medium-Type; Tunnel-Private-Group-ID.其中Tunnel-Type设为VLAN; Tunnel-Medium-Type设为802; Tunnel-Private-Group-ID设此Group用户所要访问的VLAN号,现以68为例.如下图所示:

点Submit+Restart即可.到此ACS的配置就完成了!

五. AAA Client的配置(以架构图上3750为例介绍):

1. 配置一个交换机本地的用户名/口令,用于交换机本地认证,同时可以让交换机在ACS认证失败后能登入.

TSG_LAB_02#conf t

TSG_LAB_02(config)# username cisco password *****

2. 配置ACS认证:

TSG_LAB_02 (config)#aaa new-model

TSG_LAB_02 (config)# aaa authentication login default local

TSG_LAB_02 (config)# aaa authentication dot1x default group radius

3. 配置ACS授权:

TSG_LAB_02 (config)# aaa authorization network default group radius

4. 指定ACS Server地址和key,他是和ACS服务器交换的密钥.

TSG_LAB_02 (config)# radius-server host 192.168.68.19 key tsgacs

5. 应用到VTY上(下面是VTY采用本地认证):

TSG_LAB_02 (config)# line vty 0 4

TSG_LAB_02 (config-line)#password ******

TSG_LAB_02 (config-line)#login authentication local

6. 802.1X配置:

TSG_LAB_02 (config)# dot1x system-auth-control

TSG_LAB_02 (config)# interface FastEthernet1/0/24

TSG_LAB_02 (config-if) # switchport mode access

TSG_LAB_02 (config-if) # dot1x port-control auto

六. 配置接入设备PC(在OA装机时完成的动作):

1. 将终端设备加入域.

2. 在终端设备上手动安装根证书

登录域后在浏览器上键入http://192.168.68.19/certsrv进入证书WEB申请页面,登录用户采用域管理用户账号.选择“Retrieve the CA certificate or certificate revocation list→Download CA certificate→Install Certificate→Automatically select the certificate store based on the type of the certificate”,按下一步结束证书安装.

3. 进行PC上的802.1x认证设置:

在网卡的连接属性中选择“验证→为此网络启用IEEE 802.1x 验证”,EAP 类型选为“受保护的(PEAP)”,勾选“当计算机信息可用时验证为计算机”,然后再点“内容”,在EAP属性窗口中选择“确认服务器认证”,同时在“在受信任的目录授权认证单位”窗口中选择对应的ROOT CA,这里为ACSTEST,认证方法选成

“EAP-MSCHAP v2”.再点“设定”按钮勾选选项即可,如下图所示:

备注:

对于WINXP和WIN2003 OS它自带802.1X认证.如果是WIN2000 OS须要在“开始” →“设定” →“控制台” →“系统管理工具” →“服务”中把Wireless Configuration服务打开,此服务默认状态下启动类型是“手动”,把它改为“自动” 即可.这样的话在网卡内容中才会有“验证”选项!

ACS原理、使用说明

哈尔滨宏泰伟业科技有限公司 AC S 原理、使用说明 VER:2.0

ACS 原理及部件说明 一、 ACS 原理: 1、系统基本工作流程 ACS( Automatic Clutch System)即自动离合器系统按功能和用途可划分为信号采集模块、电控单元模块、离合操纵模块、显示报警模块。系统的基本工作流程见图1所示。 图1 ACS 工作流程图 其中,电控单元(ECU )模块由电源模块、数据采集模块、单片机模块、参数存储模块、数据通讯模块、故障检测模块、控制软件等部分组成,控制软件需实时完成各种汽车工况的分析和识别、生成优化的控制指令、系统运行状态监控等功能,是整个系统的核心。 离合操纵模块主要由电动机、螺旋传动、助力弹簧、电机驱动器等零部件组成,电机驱动器必须具备优化的响应特性,保证电动机运行的动作精确、快速、稳定、可靠。 显示报警模块主要由电源模块、单片机模块、数据通讯模块、显示驱动模块、显示屏、蜂鸣器等部分组成。 信号采集模块主要由根据信号采集需要而设置的传感器及连接线束组成,需采集的信号有:离合操纵行程位置、换档力、选档位置、换 档位置、节气门位置、发动机转速、车速、点火开关、制动灯开关等。 哈尔滨宏泰伟业科技有限公司

其中,节气门位置、发动机转速、车速、点火开关、制动灯开关的信号通常可直接从汽车原有的传感器、电气系统中读取。 2、ACS 构成及工作原理框图: ACS 由(图2)中红色和蓝色方框部分以及相应的电器连接线路、机械连接零件构成,其中蓝色方框部分为直接借用汽车上原有的信号。 图2 ACS 工作原理框图 哈尔滨宏泰伟业科技有限公司

ACS业务规则介绍

ACS业务规则介绍 ACS是中央银行会计核算数据集中系统 目前人民银行运行的ABS系统,即中央银行会计集中核算系统,它是以地心支行为会计核算主体,县支行作为营业网点。 ABS系统运行了很多年,存在不少问题,表现在四个方面:一是数据分散,会计报告及数据需逐级汇总,时效性差;二是商业银行须多头摆放资金,以满足区域性资金清算和现金调拨的需求,不能适应集中的流动性管理要求;三是操作系统和数据库软件落后,不利于数据集中和数据共享,也不利于未来业务发展。四是业务流程较复杂,内控环节基本维持传统会计要求,导致岗位设置刚性与人员总体较少的矛盾突出,人力资源难以合理分配。 在这种情况下,总行开发了ACS系统,包括总账系统及7个子系统:分别是业务处理子系统、业务监督子系统、会计数据档案管理子系统、客户对账子系统、会计数据信息管理子系统、流动性查询子系统、电子验印管理子系统。目前3月2 4日上线时,运行的主要是总账,业务处理子系统、业务监督子系统,其他系统会陆续上线。ABS系统下,我中支作为直接参与者加入支付系统,在ACS系统运行后,人总行是直接参与者,中支是间接参与者。 ACS系统的业务处理主要特点是凭证扫描切片、集中并发处理、流程授权监控、后台实时记账。设立业务处理中心,以凭证影像电子化替代传统的原始凭证实物传递方式,业务处理以影像信息为依据。营业部门仅作为前台,受理金融机构传递的纸质凭证,通过对凭证的受理审核和影像扫描,传至业务处理中心,由业务处理中心负责根据影像信息集中完成业务要素输入和账务处理,将前台受理和后台处理严格分离。 ACS管理与服务功能 ?1、零余额账户 满足金融机构集中头寸管理,采用单一法人账户办理资金结算的需要。 金融机构可为其分支机构开设?°零余额?±账户,办理现金存取、同城差额清算等业务。 日间头寸实时自动划转至其法人账户,日终始终保持账户余额为?°零?±。 2、账户管理 重新设计账号编制规则,金融机构类别代码、行政区划代码、币种等信息将作为账户参数,当各类国标、行标发生变化,或开户单位机构改革、改制时无须进行账号变更。金融机构名称、机构类别、预留印鉴等变更无需更改账号。中央银行内部会计科目等变更也不对金融机构账号产生影响。 客户账号长度为定长8位,类型为大写英文字母(A-Z,除去O和I)和数字(0-9)混合型。客户账号人民银行系统内唯一。 账户性质变更(非清算账户转为清算账户):不影响金融机构的业务办理,无需变更账号、停办业务流程与清算账户数据移植类似。 3、差额结算管理 同城票据交换作为传统的跨行清算渠道,一直发挥着积极作用,也是大小额支付系统的重要补充。ACS提供灵活的差额结算管理方式和完善的风险防范措施。金融机构的交换差额按照所在地人民银行规定的票据交换场次同步进行结算。其主要特点:严格贯彻“央行不垫款”原则;整场差额同步输入;所有非清算账户余额必须充足;非清算账户记账成功的同时向支付系统发出清算账户记账报文。 金融机构的交换差额按照其准备金账户的资金头寸情况分别进行清算。其主要特

ACS6000中压传动系统的原理及应用

ACS6000中压传动系统的原理及应用 发表时间:2007-7-9 摘要对公司在168新型钢管厂穿孔主电机的中压传动系统ACS6000的硬件组成进行了较详细地分析。 关键词ACS6000 IGCT 整流逆变 一前言 ACS6000SD是advant control system 6000 synchronous drive的缩写。ACS6000SD是ABB公司出品的大功率同步电动机所使用的中压传动无级调速系统(简称中压传动系统),它允许用在同一个直流母线上带多个整流单元和逆变单元,从而来实现拖动多个机械设备的功能。它所使用的功率元件是IGCT(Integated Gate Commutated Thyristor),是一种大功率,高电压的功率元件。我公司采用的ACS6000中压传动系统是作为拖动穿孔机的两台4000KW同步电机变频调速装置,其进线电压是50Hz交流3160V,中间的直流电压为4850V,输出电压为32.33~40Hz交流3150V。 二硬件组成 本厂的ACS6000中压传动系统包括两个ARU(Active Rectifier Unit)整流单元,两个INU(Inverter Unit)逆变单元,两个CBU(Capacitor Bank Unit)电容单元, 一个VLU(Voltage Limiter Unit)电压限幅单元,两个

COU(Control Unit)控制单元,两个EXU(Excitation Unit)励磁单元,一个WCU(Water Cooling Unit)水冷单元和三个TEU(Terminal Unit)动力电缆的连接单元,其中有两个TEU是和COU在一个柜体内,详见图1。 图1 下面对每个单元作详细的介绍 1.ARU(Active Rectifier Unit)整流单元和INU(Interface Unit)逆变单元ARU的作用是将交流整流成直流,INU的作用是将直流逆变成交流。ARU和INU的硬件组成基本上是相同的,唯一的不同就是ARU比INU多两块ASE(Anti Saturation Equipment)防磁饱和板。图2是ARU主回路的电气原理图,其中包括:进线滤波装置L3011、L3012、L3013、C3011、C3012、C3013、R3011、R3012、R3013;项模块G3021、G3031、G3041,每个项模块包括四个IGCT 即VF1、VF2、VF3、VF4,四个续流二极管即VR1、VR2、VR3、VR4,两个钳位二极管VC1、VC2,两个零电

openacs环境搭建(64位操作系统)

一、搭建openacs环境主要有以下几个步骤: 第一步:安装jdk; 第二步:配置Jboss 第三步:安装mysql 第四步:Openacs环境搭建 第一步: (1)安装jdk;(64位系统安装jdk-6u45-windows-x64.exe文件) (2)配置环境变量 1.计算机->属性->高级系统设置->环境变量 2.在系统变量中的找到path路径,打开后将安装jdk的目录(如 D:\ProgramFiles\Java\jdk1.6.0_45\bin)加到当前路径下。(在之前路径后加;然后增加新路径) 3.新建一个JA V A_HOME路径变量,将路径复制到该路径下(如 D:\ProgramFiles\Java\jdk1.6.0_45)。

4.新建一个CLASS_PA TH路径变量,将路径复制到该路径下 (如.;D:\ProgramFiles\Java\jre6\lib\tools.jar)。 第二步: (1)配置Jboss(jboss-4.2.3.GA) (2)配置环境变量(环境变量的文件目录中不能有汉字,空格等) 1.配置path变量,将Jboss的安装路径加在原有路径的后边(如: E:\Jboss\jboss-4.2.3.GA\bin)(在之前路径后加;然后增加新路径) 2.新建一个JBOSS_HOME路径变量,将jboss的安装路径复制到改变量中(如: E:\Jboss\jboss-4.2.3.GA) 3.路径配置完成后,运行Jboss安装文件中的bin下的run.bat文件。 4.环境配置好后,访问http://localhost:8080,能访问成功说明jdk与jboss 配置成功。 第三步:安装mysql(mysql-5.5.28-winx64.msi) (1)安装上述安装包。 (2)配置环境变量。 1.将mysql安装的bin目录加到path路径下。

史上最完整ACS安装教程

一、Cisco Secure ACS 1.前期准备工作: VMworkstation-100GB虚拟硬盘,从光盘启动,系统选择Linux-Centos; ACS5.4-光盘介质; 破解文件-flexlm-10.9.jar,acs50base.lic,acs50feat.lic; centos7-光盘介质; 2.开始安装: 2.1先安装VMworkstation,已经很熟悉,不用再重复记录; 2.2安装ACS5.4,较为简单,按照提示完成安装即可(时区UTC); 3.激活平台: 3.1解锁grub 把 centos7 的安装光盘放入光驱,从光盘重新启动系统; 选择第一条,按TAB键->输入linux rescue,等待一小会儿; 进入如下界面,选择“continue”;

完成后出现如下画面,选择OK(完成此步后,ACS的微型centos系统被挂在至/mnt/sysimage);

接着进入rescue模式,输入vi /mnt/sysimage/etc/grub.conf,将密码行注释掉; 到现在已经解锁 grub 了。 3.2激活ACS 进入grub界面

然后按e键进选择第2行,再按e,然后输入-空格single,回车然后按b,静静等待,进入单用户模式 将有文件flexlm-10.9.jar的媒介挂在至/mnt/**(可以自己新建一个目录), 然后复制文件flexlm-10.9.jar至路径 /opt/CSCOacs/mgmt/apache-tomcat-6.0.18/lib/覆盖 原有文件,重启系统;

输入show application status acs查看ACS各服务的状态,如果都显示running即表示所有的 服务均已正常运行,登录web页面选择acs50base.lic进行基本激活。进入页面后,按照 System Administration→Licensing→Feature Options→ Add/Upgrade→LicenseFile 顺序选择acs50feat.lic文件,然后点击Submit进行完整版激活。 至此,ACS完成激活。

门禁系统(ACS)

1.2.8 门禁系统(ACS) 首期工程门禁系统监控范围包括全线各车站、控制中心、停车场及车辆段综合楼。系统设备设置原则:在车站、控制中心大楼、车辆段及停车场综合楼中对与行车有关的重要系统设备用房和管理用房(如高低压设备用房、通信和信号的设备用房、车站控制室、AFC管理用房等)以及进入设备区的通道门等处设置门禁系统。 门禁管理系统一般由前端信息输入设备(门禁读卡器、卡片、门磁等)、执行设备(电控锁等)、传输系统设备、管理控制记录设备(门禁控制器、门禁管理主机等)四部分组成。前端信息输入设备获取信息,比如读卡器响应刷卡信息,通过传输系统,把信号传输到门禁控制器,门禁控制器通过权限判断,发出指令到前端执行器,多个门禁控制器由控制中心管理主机统一协调管理。 门禁管理系统采用主动的方法,从加强日常事务管理入手,对出入口实现自动控制与管理,并能快速进行判断。对符合条件的出入请求予以放行,对不符合条件的出入请求予以拒绝,并发出报警信息。同时它还能全方位地记录出入及报警信息。 14.7门禁系统质量控制要点 14.7.1门禁管理系统检测 (1)门禁管理系统检测内容 1)系统主机在离线的情况下,门禁控制器独立工作的准确性、实时性和存储信息的功能; 2)系统主机对门禁控制器在线控制时,门禁控制器工作的准确性、实时性和存储信息的功能,以及门禁控制器和系统主机之间的信息传输功能; 3)系统主机和门禁控制器之间的信息传输及数据加密功能; 4)检测掉电时,系统启用备用电源应急工作的准确性、实时性和信息的存储和恢复能力; 5)通过系统主机、门禁控制器及其他控制终端,使用电子地图实时监控出入控制点的人员情况,并能防止重复迂回出入的功能和控制开闭的功能; 6)系统对非法强行入侵及时报警的能力;