安全数据库产品密码检测准则

计算机安全性概述安全性控制

4.2.4 授权与回收

一、授权 例6:DBA把在Student数据库中建立表旳权限授予顾客U6。

Grant CreateTab On Database Student To U6

4.2.4 授权与回收

4.2 数据安全性控制

计算机系统旳安全模型:计算机系统中,安全措施是一级一级层层设置

顾客

DBMS

OS

DB顾客标识和签别DB安全保护OS安全保护

数据密码存储

•系统根据顾客标识鉴定顾客身份,正当顾客才准许进入计算机系统 •DBMS还要进行存取控制,只允许顾客执行正当操作 •操作系统有自己旳保护措施 •数据以密码形式存储到数据库中

MAC规则: (1)仅当主体旳许可证级别不小于或等于客体密级时,该主体才干 读取相应旳客体。 (2)仅当主体旳许可证级别不大于或等于客体密级时,该主体才干 写相应旳客体。

4.2.4 授权与回收

一、授权 例2:把对Student表和Course表旳全部操作权限授给顾客U2和U3

Grant All Privileges On Table Student, Course To U2, U3

4.2.4 授权与回收

一、授权 例3:把对Student表旳查询权限授给全部顾客

Grant Select On Table Student To Public

4.2.4 授权与回收

一、授权 例4:把查询Student表和修改学生学号旳权限授给顾客U4 Grant Select, Update(学号) On Table Student To U4

4.2.4 授权与回收

国家保密相关标准

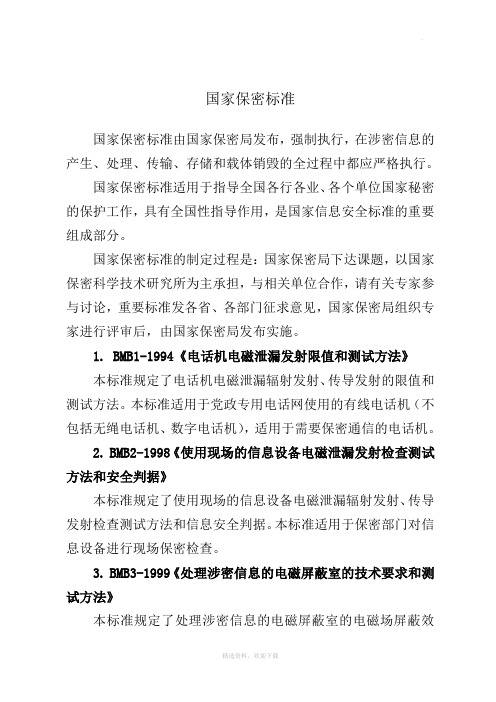

国家保密标准国家保密标准由国家保密局发布,强制执行,在涉密信息的产生、处理、传输、存储和载体销毁的全过程中都应严格执行。

国家保密标准适用于指导全国各行各业、各个单位国家秘密的保护工作,具有全国性指导作用,是国家信息安全标准的重要组成部分。

国家保密标准的制定过程是:国家保密局下达课题,以国家保密科学技术研究所为主承担,与相关单位合作,请有关专家参与讨论,重要标准发各省、各部门征求意见,国家保密局组织专家进行评审后,由国家保密局发布实施。

1. BMB1-1994《电话机电磁泄漏发射限值和测试方法》本标准规定了电话机电磁泄漏辐射发射、传导发射的限值和测试方法。

本标准适用于党政专用电话网使用的有线电话机(不包括无绳电话机、数字电话机),适用于需要保密通信的电话机。

2. BMB2-1998《使用现场的信息设备电磁泄漏发射检查测试方法和安全判据》本标准规定了使用现场的信息设备电磁泄漏辐射发射、传导发射检查测试方法和信息安全判据。

本标准适用于保密部门对信息设备进行现场保密检查。

3. BMB3-1999《处理涉密信息的电磁屏蔽室的技术要求和测试方法》本标准规定了处理涉密信息的电磁屏蔽室的电磁场屏蔽效能要求、传导泄漏发射抑制要求和测试方法。

该标准适用于对处理涉密信息的电磁屏蔽室性能进行检测。

4. BMB4-2000《电磁干扰器技术要求和测试方法》本标准规定了电磁干扰器的辐射发射要求、传导发射及抑制要求、抗视频信息还原性能要求和测试方法以及等级划分。

本标准适用于保护满足GB9254-1998A级、B级或其它等同标准要求计算机的电磁干扰器。

5. BMB5-2000《涉密信息设备使用现场的电磁泄漏发射防护要求》本标准规定了对涉密信息系统的设备选用、使用环境和工程安装等防护要求。

本标准适用于涉密信息设备使用现场的电磁泄漏发射防护。

6. BMB6-2001《密码设备电磁泄漏发射限值》本标准规定了密码设备电场辐射发射、磁场辐射发射和传导发射限值以及等级划分。

密码校验的一些规则

密码校验的一些规则(原创版)目录1.密码校验的重要性2.密码校验的常见规则3.密码校验的实际应用4.密码校验的未来发展趋势正文在互联网时代,个人信息安全越来越受到重视。

为了保护用户的账户安全,各种密码校验机制应运而生。

密码校验是一种验证用户输入的密码是否正确的过程,它在保证账户安全的同时,也提升了用户体验。

本文将介绍密码校验的一些规则,以及它们在实际应用中的作用和未来发展趋势。

一、密码校验的重要性随着互联网的普及,越来越多的人开始使用网络服务。

为了防止不法分子通过猜测、暴力破解等方式盗取用户的账户密码,密码校验成为了保障账户安全的重要手段。

通过密码校验,可以降低账户被盗的风险,保护用户的隐私和财产安全。

二、密码校验的常见规则密码校验的规则有很多,常见的包括以下几种:1.密码长度:通常,密码越长,其安全性越高。

一般来说,密码长度不应少于 8 个字符。

2.密码复杂度:一个好的密码应包含大小写字母、数字和特殊字符等多种字符。

这样的密码更难被猜测和破解。

3.密码强度:为了提高密码强度,可以采用添加特殊字符、使用数字和字母的组合等方式。

4.密码更新周期:定期更换密码可以降低密码被破解的风险。

三、密码校验的实际应用在实际应用中,密码校验扮演着非常重要的角色。

例如,在银行网上银行、电子商务平台等场景中,密码校验可以确保用户的账户安全。

此外,密码校验还被广泛应用于操作系统、数据库等场景,以保护数据的安全。

四、密码校验的未来发展趋势随着技术的发展,密码校验也在不断升级。

未来的密码校验将更加智能化、便捷化和安全化。

例如,生物识别技术如指纹识别、面部识别等可以作为密码校验的辅助手段,提高账户的安全性。

另外,人工智能技术可以帮助系统自动识别异常登录行为,进一步保障用户的账户安全。

总之,密码校验在保障账户安全方面发挥着重要作用。

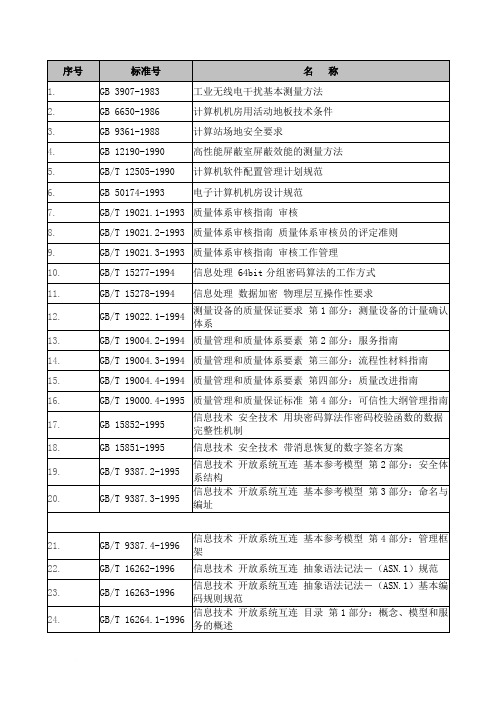

信息安全标准一览表

GB/T 15843.3-1998

信息技术 安全技术 实体鉴别 第3部分:用非对称签名技术的机制

51.

GB/T 17618-1998

信息技术设备抗扰度限值和测量方法

52.

GB/T 17544-1998

信息技术 软件包 质量要求和测试

53.

GB/T 19000.2-1998

质量管理和质量保证标准 第2部分:GB/T 19001、GB/T 19002和GB/T 19003实施通用指南

电子计算机机房设计规范

7.

GB/T 19021.1-1993

质量体系审核指南 审核

8.

GB/T 19021.2-1993

质量体系审核指南 质量体系审核员的评定准则

9.

GB/T 19021.3-1993

质量体系审核指南 审核工作管理

10.

GB/T 15277-1994

信息处理 64bit分组密码算法的工作方式

信息技术 开放系统互连 目录 第5部分:协议规范

29.

GB/T 16264.6-1996

信息技术 开放系统互连 目录 第6部分:选择属性类型

30.

GB/T 16264.7-1996

信息技术 开放系统互连 目录 第7部分:选择客体类

31.

GB/T 16264.8-1996

信息技术 开放系统互连 目录 第8部分:鉴别框架

质量管理体系 要求

79.

GB/T 19004-2000

质量管理体系 业绩改进指南

80.

GB/T 19000.3-2001

质量管理和质量保证标准 第3部分:GB/T 19001-1994在计算机软件开发、供应、安装和维护中的使用指南

智能IC卡及智能密码钥匙密码检测规范

智能 IC 卡及智能密码钥匙 密码检测规范

1 / 22

智能 IC 卡及智能密码钥匙检测规范

目录

1 适用范围 ................................................................................................................................................................. 4 2 规范性引用文件 ..................................................................................................................................................... 4 3 术语 ......................................................................................................................................................................... 4

6.1.1 外部认证测试 ................................................................................................................................... 7 6.1.2 内部认证测试 ................................................................................................................................... 7 6.1.3 PIN 认证测试..................................................................................................................................... 7 6.1.4 PIN 修改测试..................................................................................................................................... 8 6.1.5 PIN 重装测试..................................................................................................................................... 8 6.1.6 PIN 解锁测试..................................................................................................................................... 8 6.1.7 应用锁定测试 ................................................................................................................................... 9 6.1.8 应用解锁测试 ................................................................................................................................... 9 6.1.9 卡锁定测试 ....................................................................................................................................... 9 6.1.10 对称密钥密码算法的加密和解密测试 ....................................................................................... 10 6.1.11 非对称密钥生成测试 ................................................................................................................... 10 6.1.12 非对称密钥公钥导入和导出测试 ............................................................................................... 10 6.1.13 非对称密钥私钥导入和导出测试 ............................................................................................... 10 6.1.14 非对称密钥密码算法加密测试 ................................................................................................... 11 6.1.15 非对称密钥密码算法解密测试 ................................................................................................... 11 6.1.16 非对称密钥密码算法签名测试 ................................................................................................... 11 6.1.17 非对称密钥密码算法签名验证测试 ........................................................................................... 11 6.1.18 非对称密钥密码算法产生数字信封测试 ................................................................................... 12 6.1.19 非对称密钥密码算法打开数字信封测试 ................................................................................... 12 6.1.20 杂凑算法的数据压缩测试 ........................................................................................................... 12 6.1.21 密钥分散测试 ............................................................................................................................... 12 6.2 COS 安全机制检测..................................................................................................................................... 13 6.2.1 报文安全传送测试 ......................................................................................................................... 13

安全芯片密码检测准则

安全芯片密码检测准则 Cryptography Test Criteria for Security IC国家密码管理局商用密码检测中心国家密码管理局商用密码检测中心2011年11月目录前言 (1)引言 (2)1 范围 (3)2 规范性引用文件 (3)3 术语、定义和缩略语 (3)3.1 术语和定义 (3)3.1.1 密钥 Key (3)3.1.2 敏感信息 Sensitive Information (3)3.1.3 安全芯片 Security Chip (3)3.1.4 安全能力 Security Capability (3)3.1.5 分组密码算法的工作模式Block Cipher Operation Mode (3)3.1.6 公钥密码算法的应用模式Public Key Cipher Application Mode (3)3.1.7 密码算法的运算速率Operation Speed of Cryptographic Algorithm (4)3.1.8 物理随机源Physical Random Source (4)3.1.9 固件 Firmware (4)3.1.10 硬件 Hardware (4)3.1.11 生命周期 Life Cycle (4)3.1.12 标识 Identification (4)3.1.13 权限 Permission (4)3.1.14 密钥管理 Key Management (4)3.1.15 隐式通道 Covert Channel (4)3.1.16 清零 Zeroization (4)3.1.17 接口 Interface (4)3.1.18 物理接口 Physical Interface (4)3.1.19 逻辑接口 Logic Interface (4)3.1.20 计时攻击 Timing Attack (4)3.1.21 能量分析攻击Power Analysis Attack (5)3.1.22 电磁分析攻击EM Analysis Attack (5)3.1.23 故障攻击 Fault Attack (5)3.1.24 光攻击 Light Attack (5)3.1.25 源文件 Source File (5)3.2 缩略语 (5)4 安全等级的划分 (5)4.1 安全等级1 (5)4.2 安全等级2 (5)4.3 安全等级3 (6)5 密码算法 (6)5.1 随机数生成 (6)5.2 分组密码算法 (6)5.3 公钥密码算法 (7)5.4 杂凑密码算法 (7)5.5 序列密码算法 (7)6 安全芯片接口 (8)6.1 物理接口 (8)6.2 逻辑接口 (8)7 密钥管理 (8)7.1 生成 (8)7.2 存储 (9)7.3 使用 (9)7.4 更新 (9)7.5 导入 (10)7.6 导出 (10)7.7 清除 (10)8 敏感信息保护 (10)8.1 存储 (10)8.2 清除 (11)8.3 运算 (11)8.4 传输 (11)9 固件安全 (11)9.1 存储 (11)9.2 执行 (12)9.3 导入 (12)10 自检 (12)11 审计 (12)11.1 安全芯片标识 (12)11.2 生命周期标识 (13)12 攻击的削弱与防护 (13)12.1 版图保护 (13)12.2 密钥及敏感信息的自毁 (13)12.3 计时攻击的防护 (14)12.4 能量分析攻击的防护 (14)12.5 电磁分析攻击的防护 (14)12.6 故障攻击的防护 (14)13 生命周期保证 (15)13.1 单位资质 (15)13.2 文档 (15)13.3 开发环境安全 (15)13.4 人员 (15)13.5 开发流程 (16)13.6 源文件 (16)《安全芯片密码检测准则》阐述了安全芯片的安全能力等级划分,以及适用于各安全等级安全芯片的密码检测要求。

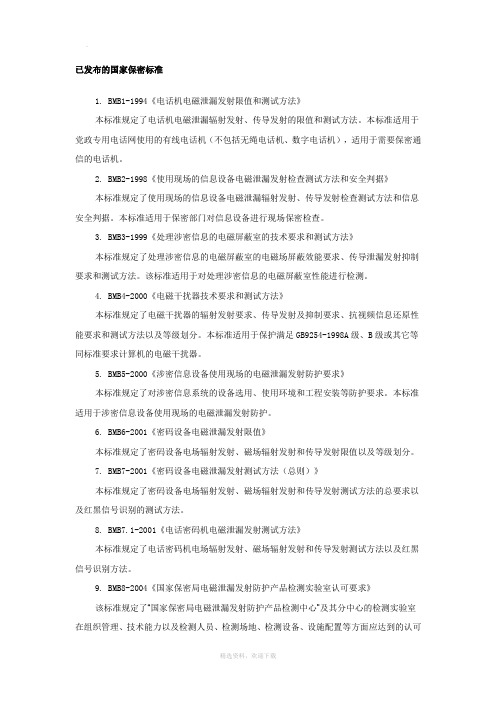

已发布的国家保密标准

已发布的国家保密标准1. BMB1-1994《电话机电磁泄漏发射限值和测试方法》本标准规定了电话机电磁泄漏辐射发射、传导发射的限值和测试方法。

本标准适用于党政专用电话网使用的有线电话机(不包括无绳电话机、数字电话机),适用于需要保密通信的电话机。

2. BMB2-1998《使用现场的信息设备电磁泄漏发射检查测试方法和安全判据》本标准规定了使用现场的信息设备电磁泄漏辐射发射、传导发射检查测试方法和信息安全判据。

本标准适用于保密部门对信息设备进行现场保密检查。

3. BMB3-1999《处理涉密信息的电磁屏蔽室的技术要求和测试方法》本标准规定了处理涉密信息的电磁屏蔽室的电磁场屏蔽效能要求、传导泄漏发射抑制要求和测试方法。

该标准适用于对处理涉密信息的电磁屏蔽室性能进行检测。

4. BMB4-2000《电磁干扰器技术要求和测试方法》本标准规定了电磁干扰器的辐射发射要求、传导发射及抑制要求、抗视频信息还原性能要求和测试方法以及等级划分。

本标准适用于保护满足GB9254-1998A级、B级或其它等同标准要求计算机的电磁干扰器。

5. BMB5-2000《涉密信息设备使用现场的电磁泄漏发射防护要求》本标准规定了对涉密信息系统的设备选用、使用环境和工程安装等防护要求。

本标准适用于涉密信息设备使用现场的电磁泄漏发射防护。

6. BMB6-2001《密码设备电磁泄漏发射限值》本标准规定了密码设备电场辐射发射、磁场辐射发射和传导发射限值以及等级划分。

7. BMB7-2001《密码设备电磁泄漏发射测试方法(总则)》本标准规定了密码设备电场辐射发射、磁场辐射发射和传导发射测试方法的总要求以及红黑信号识别的测试方法。

8. BMB7.1-2001《电话密码机电磁泄漏发射测试方法》本标准规定了电话密码机电场辐射发射、磁场辐射发射和传导发射测试方法以及红黑信号识别方法。

9. BMB8-2004《国家保密局电磁泄漏发射防护产品检测实验室认可要求》该标准规定了“国家保密局电磁泄漏发射防护产品检测中心”及其分中心的检测实验室在组织管理、技术能力以及检测人员、检测场地、检测设备、设施配置等方面应达到的认可要求。

网络安全等级保护测评-MYSQL篇

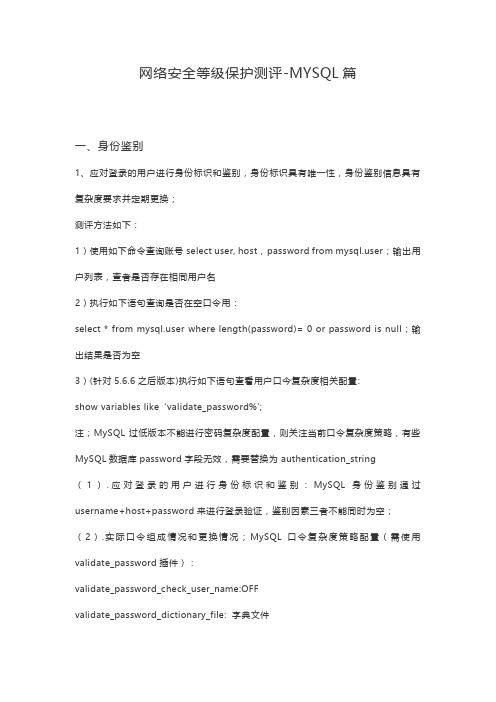

网络安全等级保护测评-MYSQL篇一、身份鉴别1、应对登录的用户进行身份标识和鉴别,身份标识具有唯一性,身份鉴别信息具有复杂度要求并定期更换;测评方法如下:1)使用如下命令查询账号select user, host,password from er;输出用户列表,查者是否存在相同用户名2)执行如下语句查询是否在空口令用:select * from er where length(password)= 0 or password is null;输出结果是否为空3)(针对5.6.6之后版本)执行如下语句查看用户口今复杂度相关配置:show variables like ‘validate_password%’;注;MySQL过低版本不能进行密码复杂度配置,则关注当前口令复杂度策略,有些MySQL数据库password字段无效,需要替换为authentication_string(1).应对登录的用户进行身份标识和鉴别:MySQL身份鉴别通过username+host+password来进行登录验证,鉴别因素三者不能同时为空;(2).实际口令组成情况和更换情况;MySQL口令复杂度策略配置(需使用validate_password插件):validate_password_check_user_name:OFFvalidate_password_dictionary_file: 字典文件validate_password_length:8 密码长度validate_password_mixed_case_count:1 大小写validate_password_number_count:1 密码中数据长度validate_password_policy:1 or MEDIUMvalidate_password_special_char_count:1 特殊字符(3).定期更换:一方面看实际口令更换周期,访谈,或查看user表中password_last_changed字段;MySQL5.6.6开始,user表多了一个password_expired字段,默认为N,设置为Y 后,则通过定时器任务等方式来改密码;从5.7.4版本开始,MySQL多了一个全局变量default_password_lifetime,可执行select global variables like ‘default_password_lifetime’;查看,并且user表增加了两个字段:password_lifetime、password_last_changed,可执行:select user,host,password,password_last_changed,password_expired from er;查看对于default_password_lifetime和password_lifetime而言,值为0则代表有效期为永远,单位为天。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

安全数据库产品密码检测准则Cipher Test Criteria for Cipher Test Criteria for Secure Secure Secure Database Database Database System System Systems s国家密码管理局商用密码检测中心20020099年4月目 次1范围 (2)2 规范性引用文件 (2)3 术语、定义和缩略语 (2)4 检测内容 (3)4.1 密码算法的正确性和一致性检测 (3)4.2 密码功能应用有效性检测 (3)4.3 密钥管理检测 (5)4.4 密码性能检测 (6)4.5 随机数质量检测 (6)4.6 素性检测 (6)5 文档要求 (6)5.1系统框架结构 (6)5.2 密码子系统框架结构 (6)5.3 密码子系统函数接口 (7)5.4 密码子系统函数接口示例代码 (7)5.5 源代码 (8)5.6 不存在隐式通道的声明 (8)5.7 密码自测试或自评估报告 (8)附录A 静态库、动态库及类似封装形式说明表示例 (9)安全数据库产品密码检测准则1范围本准则规定了安全数据库产品的密码检测内容,适用于政府采购法规定范围内的安全数据库产品的密码检测。

2 规范性引用文件下列文件中的条款通过本准则的引用而成为本准则的条款。

凡是标注日期的引用文件,其随后所有的修改单(不包括勘误的内容)或修订版均不适用于本准则,然而,鼓励根据本准则达成协议的各方研究是否可使用这些文件的最新版本。

凡是不标注日期的引用文件,其最新版本适用于本准则。

GB/T 20273-2006 信息安全技术 数据库管理系统安全技术要求《随机性检测规范》 国家密码管理局和缩略语、定义定义和缩略语3 术语术语、3.1 术语和定义3.1.1 安全数据库产品Secure Database System本准则所指的安全数据库产品是指从系统设计、实现、使用和管理等各个阶段都遵循一套完整的系统安全策略,并实现了GB 17859-1999《计算机信息系统安全保护等级划分准则》所确定的安全等级三级(含)以上的数据库。

包括独立的安全数据库产品软件产品和集成或内置了安全数据库的产品。

算法Symmetric Cryptographic Algorithm3.1.2 对称密码对称密码算法加密密钥与解密密钥相同,或容易由其中任意一个密钥推导出另一个密钥,称该密码算法为对称密码算法。

算法Asymmetric Cryptographic Algorithm3.1.3 非对称密码对称密码算法加解密使用不同密钥的密码算法。

其中一个密钥(公钥)可以公开,另一个密钥(私钥)必须保密,且由公钥求解私钥是计算不可行的。

3.1.4 杂凑算法Hash Function杂凑算法又称为散列算法、哈希算法或数据摘要算法,将一个任意长的比特串映射到一个固定长的比特串的一类函数。

3.1.5 密钥管理Key Management在既定安全策略指导下密钥的生成、分发、存储、使用、更新、导入与导出、备份、恢复、归档和销毁。

3.1.6 测试对象Target of Testing本准则测试对象专指安全数据库产品。

3.1.7 隐式通道 Covert Channel可用来按照违反安全策略的方式传送数据的传输通道。

3.1.8 调试版本 Debug Product以调试模式编译的、带有调试信息的最终版本。

3.2 缩略语SSODB Security Subsystem of Database System 数据库系统安全子系统 SSF SSODB Security Function SSODB 安全功能 4 检测检测内容内容4.1 密码算法密码算法的的正确性和一致性检测安全数据库产品使用的密码算法应由密码硬件模块提供,密码硬件模块应从《商用密码通用产品名单》中选用。

密码算法的正确性和一致性应满足: (1) 对称密码算法的正确性和一致性安全数据库产品使用的对称密码算法,其运算结果应与标准数据和算法的标准运算结果相符。

(2) 非对称密码算法的正确性和一致性安全数据库产品使用的非对称密码算法,其运算结果应与标准数据和算法的标准运算结果相符。

(3) 杂凑算法的正确性和一致性安全数据库产品使用的杂凑算法,其运算结果应与标准数据和算法的标准运算结果相符。

4.2 密码功能密码功能应用应用应用有效性有效性有效性检测检测安全数据库产品中密码功能应用有效性应满足:4.2.1 身份鉴别(1) 基于强化管理的身份鉴别用户登录系统采用强化管理的口令进行身份鉴别时,可使用密码,其密码功能应正确有效; 系统重新连接采用强化管理的口令进行身份鉴别时,可使用密码,其密码功能应正确有效。

(2) 基于令牌的动态口令身份鉴别用户登录系统采用基于令牌的动态口令进行身份鉴别时,可使用密码,其密码功能应正确有效; 系统重新连接采用基于令牌的动态口令进行身份鉴别时,可使用密码,其密码功能应正确有效。

(3) 基于生物特征的身份鉴别用户登录系统使用生物特征进行身份鉴别时,可使用密码,其密码功能应正确有效; 系统重新连接使用生物特征进行身份鉴别时,可使用密码,其密码功能应正确有效。

(4) 基于数字证书的身份鉴别用户登录系统使用数字证书进行身份鉴别时,其密码功能应正确有效; 系统重新连接使用数字证书进行身份鉴别时,其密码功能应正确有效。

(5) 身份鉴别信息的存储安全数据库产品对身份鉴别信息进行存储时,应使用密码进行安全保护,其密码功能应正确有效。

(6) 身份鉴别信息的传输安全数据库产品对身份鉴别信息进行传输时,应使用密码进行安全保护,其密码功能应正确有效。

4.2.2 自主访问控制安全数据库产品自主访问控制使用密码功能进行身份鉴别时,其使用的密码功能应正确有效。

4.2.3 强制访问控制(1) 强制访问控制中的身份鉴别安全数据库产品访问控制与使用密码的身份鉴别相结合时,其密码功能应正确有效;(2)强制访问控制中的用户数据保密性安全数据库产品应实现跨网络的SSODB间用户数据的保密功能,其密码功能应正确有效;(3)强制访问控制中的用户数据完整性安全数据库产品应保证跨网络的SSODB间用户数据的完整性,其密码功能应正确有效。

4.2.4安全审计(1)安全审计身份鉴别安全数据库产品安全审计在使用密码功能进行身份鉴别时,其使用的密码功能应正确有效。

(2)安全审计自主访问控制安全数据库产品安全审计与使用密码的自主访问控制相结合时,其使用的密码功能应正确有效。

(3)安全审计数据完整性控制安全数据库产品安全审计功能应具备数据完整性控制功能,并保证相关密码功能有效。

4.2.5 用户数据完整性(1)安全数据库产品数据存储完整性安全数据库产品在对数据进行访问操作时,检查以库结构形式存储于数据库中的用户数据是否出现完整性错误,其使用的密码功能应正确有效。

(2)安全数据库产品数据传输完整性安全数据库产品在系统内部进行数据传输时,使用密码保证用户数据的完整性,其使用的密码功能应正确有效。

(3)安全审计的强制访问控制安全数据库产品安全审计与使用密码的强制访问控制相结合时,其密码功能应正确有效;(4)安全数据库产品用户数据处理完整性安全数据库产品管理系统中处理的用户数据,使用密码实现实体完整性功能,其使用的密码功能应正确有效。

用户数据保密性保密性4.2.6 用户数据(1)用户数据存储保密安全数据库产品使用密码对用户数据进行存储保护时,其密码功能应正确有效。

(2)用户数据传输保密安全数据库产品使用密码对用户数据进行传输保护时,其密码功能应正确有效。

4.2.7 可信路径(1)初始登录时可信路径建立在用户进行初始登录时,SSODB通过密码在它与用户之间建立一条安全的数据传输通路,其密码功能应正确有效。

(2)身份鉴别时可信路径建立在用户进行身份鉴别时,SSODB通过密码在它与用户之间建立一条安全的数据传输通路,其密码功能应正确有效。

4.2.8 SSODB自身安全保护(1)输出SSF数据的保密性安全数据库产品将SSF数据输出到远程信息系统的SSF时通过密码保证其不被未经授权的泄漏,其使用的密码功能应正确有效。

(2)输出SSF数据的完整性安全数据库产品通过密码检测SSF间传输的SSF数据的修改情况,并在检测到修改时将被修改的数据改正过来,其使用的密码功能应正确有效。

(3)SSODB内SSF数据基本传输保护安全数据库产品在SSODB的分离部分间传输SSF数据时通过密码保证其不被泄漏或修改,其使用的密码功能应正确有效。

(4)SSODB内SSF数据分离传输保护安全数据库产品在SSODB的分离部分间传输数据时通过密码分离用户数据和SSF数据,保证SSF 数据不被泄漏或修改,其使用的密码功能应正确有效。

(5)SSODB内SSF传输数据完整性保护安全数据库产品通过密码检测SSODB的分离部分间传输的SSF数据的修改情况,并在检测到修改时将被修改的数据改正过来,其使用的密码功能应正确有效。

(6)SSF间数据一致性保护安全数据库产品在分布式或复合式环境下,与别的信息系统的SSF交换SSF数据时,通过密码确保数据一致性,其使用的密码功能应正确有效。

(7)SSODB内SSF数据复制一致性保护出现包含复制的SSF数据的SSODB部分断开时,SSF在重连接后,处理任何与SSF数据复制的一致性相关请求前,通过密码实现被复制的SSF数据的一致性,其使用的密码功能应正确有效。

(8)用户与SSF间可信路径建立安全数据库产品通过密码在SSF与本地用户或远程用户之间建立一条可信的数据传输通路,其使用的密码功能应正确有效。

(9)SSF间可信路径建立安全数据库产品通过密码在SSF与远程信息系统的SSF之间建立一条可信的数据传输通路,其使用的密码功能应正确有效。

4.2.9 SS0DB访问控制安全数据库产品的SSODB访问控制应鉴别用户的身份,对用来建立会话的安全属性的范围进行限制,规定时限后,通过密码重新鉴别用户,其用户身份鉴别功能及相关密码功能应正确有效。

检测4.3 密钥管理密钥管理检测安全数据库产品中的密钥管理应实现权限控制机制,密钥管理操作应由获得授权的主体实施,且应满足:(1) 密钥生成安全数据库产品能正确生成所用的各类密钥。

生成的密钥应与密码算法强度相匹配,并具有密钥种类、用途、长度、拥有者信息、使用期限等密钥属性的审计信息。

(2) 密钥分发密钥应按权限和密钥属性分发,防止分发过程中密钥泄漏或被篡改,并具备相应的应急处理和响应措施。

密钥分发应有分发审计信息。

(3) 密钥存储密钥应安全存储。

对密钥存储的非授权操作应具备应急处理和响应措施。

(4) 密钥使用密钥应按权限和密钥属性使用,并具备使用过程中的安全防护措施。