软件加密狗破解的一般思路

文件加密狗破解

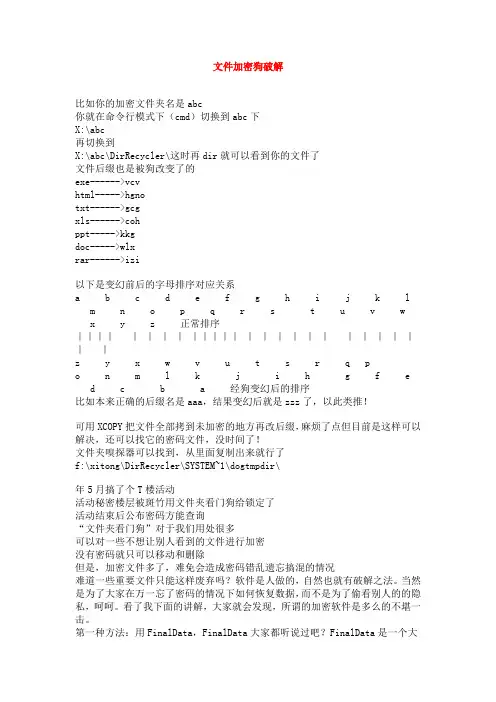

文件加密狗破解比如你的加密文件夹名是abc你就在命令行模式下(cmd)切换到abc下X:\abc再切换到X:\abc\DirRecycler\这时再dir就可以看到你的文件了文件后缀也是被狗改变了的exe------>vcvhtml----->hgnotxt------>gcgxls------>cohppt----->kkgdoc----->wlxrar------>izi以下是变幻前后的字母排序对应关系a b c d e f g h i j k l m n o p q r s t u v w x y z 正常排序||||||||||||||||||||||||||z y x w v u t s r q po n m l k j i h g f e d c b a 经狗变幻后的排序比如本来正确的后缀名是aaa,结果变幻后就是zzz了,以此类推!可用XCOPY把文件全部拷到未加密的地方再改后缀,麻烦了点但目前是这样可以解决,还可以找它的密码文件,没时间了!文件夹嗅探器可以找到,从里面复制出来就行了f:\xitong\DirRecycler\SYSTEM~1\dogtmpdir\年5月搞了个T楼活动活动秘密楼层被斑竹用文件夹看门狗给锁定了活动结束后公布密码方能查询“文件夹看门狗”对于我们用处很多可以对一些不想让别人看到的文件进行加密没有密码就只可以移动和删除但是,加密文件多了,难免会造成密码错乱遗忘搞混的情况难道一些重要文件只能这样废弃吗?软件是人做的,自然也就有破解之法。

当然是为了大家在万一忘了密码的情况下如何恢复数据,而不是为了偷看别人的的隐私,呵呵。

看了我下面的讲解,大家就会发现,所谓的加密软件是多么的不堪一击。

第一种方法:用FinalData,FinalData大家都听说过吧?FinalData是一个大名鼎鼎的数据恢复软件,可以恢复磁盘上被删除的各种文件,甚至当磁盘被格式化了以后,只要数据没有被破坏,也一样可以将数据找回。

加密狗的概述与破解原理

加密狗的概述与破解原理加密狗的概述:加密狗是外形酷似U盘的一种硬件设备,正名加密锁,后来发展成如今的一个软件保护的通俗行业名词,"加密狗"是一种插在计算机并行口上的软硬件结合的加密产品(新型加密狗也有usb口的)。

一般都有几十或几百字节的非易失性存储空间可供读写,现在较新的狗内部还包含了单片机。

软件开发者可以通过接口函数和软件狗进行数据交换(即对软件狗进行读写),来检查软件狗是否插在接口上;或者直接用软件狗附带的工具加密自己EXE文件(俗称"包壳")。

这样,软件开发者可以在软件中设置多处软件锁,利用软件狗做为钥匙来打开这些锁;如果没插软件狗或软件狗不对应,软件将不能正常执行。

加密狗通过在软件执行过程中和加密狗交换数据来实现加密的.加密狗内置单片机电路(也称CPU),使得加密狗具有判断、分析的处理能力,增强了主动的反解密能力。

这种加密产品称它为"智能型"加密狗.加密狗内置的单片机里包含有专用于加密的算法软件,该软件被写入单片机后,就不能再被读出。

这样,就保证了加密狗硬件不能被复制。

同时,加密算法是不可预知、不可逆的。

加密算法可以把一个数字或字符变换成一个整数,如DogConvert(1)=12345、DogConver t(A)=43565。

加密狗是为软件开发商提供的一种智能型的软件保护工具,它包含一个安装在计算机并行口或USB 口上的硬件,及一套适用于各种语言的接口软件和工具软件。

加密狗基于硬件保护技术,其目的是通过对软件与数据的保护防止知识产权被非法使用。

加密狗的工作原理:加密狗通过在软件执行过程中和加密狗交换数据来实现加密的.加密狗内置单片机电路(也称CPU),使得加密狗具有判断、分析的处理能力,增强了主动的反解密能力。

这种加密产品称它为"智能型"加密狗.加密狗内置的单片机里包含有专用于加密的算法软件,该软件被写入单片机后,就不能再被读出。

ET99加密狗破狗思路指导

pucText:[in]待计算的数据,大于 0 小于等于 51 个字节

textLen:[in]数据长度,大于 0 小于等于 51

digest:[out]散列结果的数据指针,固定长度 16 个字节。

返回值:

pucKey:[in]密钥,按标准 RFC2104,长度可以任意

ulKey_Len:[in]密钥长度

pucToenKey:[out]硬件计算需要的 KEY,固定 32 字节。

PucDigest:[out]计算结果,固定 16 字节。

返回值:

ET_SUCCESS:表示成功。

这个函数很重要,具有以下用途

1,读取事先定义好的数据

2,软件运行时需要带狗注册的,把注册信息写进狗存储区,然后软件再要事先知道狗内的数据和对应的位置以及数据的长度

怎么得到狗内的数据呢,可以先不写模拟狗,只写个假的函数接口,监视到读狗的PID和PIN之后使用读狗程序读出需要的数据

件需要的 KEY。产生的计算结果,可以与其它系统(如服务器端系统)进行对比,

以验证算法的正确性。匿名状态可用不改变安全状态。

参数:

pucText:[in]等处理的数据缓存区指针,大于 0 小于等于 51 个字节

ulText_Len :[in]数据长度,大于 0 小于等于 51

下面看看相关说明

再次声明:下面的部分内容摘抄自飞天官方的SDK内容,有朋友在前面说了,抄来的SDK谁不会啊

是的抄SDK谁都会,不过我要说的是我的文章只是思路而不是破解过程

想要看过程的,对不起,恕难提供,思路就是万能过程

任何一种狗的操作都是如下流程

广联达施工程序解密狗(3篇)

第1篇随着我国建筑行业的快速发展,广联达施工程序在我国建筑行业中得到了广泛应用。

然而,广联达施工程序解密狗的出现,使得许多用户面临着程序解密难题。

本文将为大家揭秘广联达施工程序解密狗的破解之道,并探讨其中的安全思考。

一、广联达施工程序解密狗的背景广联达施工程序是一款集施工、设计、管理等功能于一体的建筑行业软件。

为了保护软件的知识产权,广联达公司对软件进行了加密。

然而,在软件推广过程中,一些用户为了方便使用,试图破解软件,解密狗应运而生。

二、广联达施工程序解密狗的破解方法1. 使用破解工具:市面上有许多破解工具可以帮助用户破解广联达施工程序。

这些工具通常包括破解器、激活码等,用户只需按照提示操作即可完成破解。

2. 手动破解:部分用户通过研究软件代码,找出加密算法的漏洞,手动破解软件。

这种方法需要一定的编程能力和耐心。

3. 联系厂家:用户可以通过联系广联达厂家,寻求官方授权。

厂家可能会提供免费或付费的授权服务,帮助用户解除加密限制。

三、安全思考1. 破解软件可能存在风险:使用破解工具或手动破解软件,可能会存在病毒、木马等恶意软件的风险。

用户在使用过程中,应谨慎选择破解工具,避免遭受损失。

2. 知识产权保护:破解软件侵犯了广联达公司的知识产权,可能导致法律责任。

用户在破解软件时,应充分了解相关法律法规,避免违法行为。

3. 软件安全性:破解后的软件可能存在安全隐患,导致用户数据泄露、系统崩溃等问题。

因此,用户在破解软件后,应加强对软件的安全管理。

四、总结广联达施工程序解密狗的破解方法有多种,但用户在使用过程中应充分考虑安全因素。

在此,我们呼吁广大用户尊重知识产权,合理使用软件。

同时,广联达公司也应加强软件加密技术,提高软件安全性,为用户提供更好的产品和服务。

第2篇随着我国建筑行业的飞速发展,建筑企业对施工管理软件的需求日益增长。

其中,广联达施工程序以其强大的功能、便捷的操作和良好的口碑,成为众多建筑企业的首选。

某加密狗破解

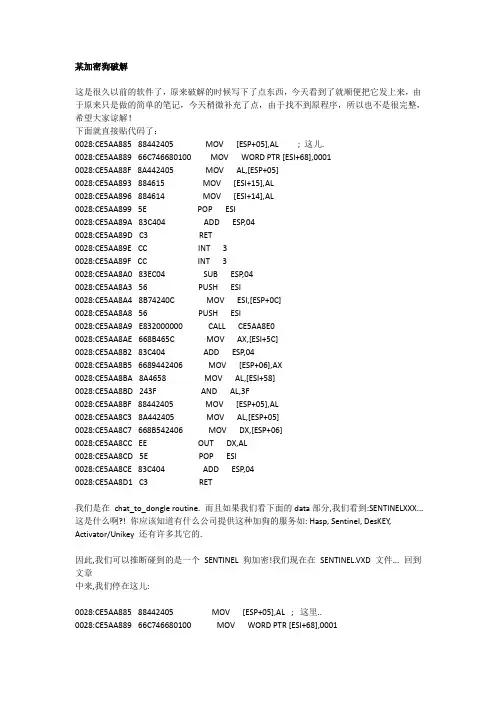

某加密狗破解这是很久以前的软件了,原来破解的时候写下了点东西,今天看到了就顺便把它发上来,由于原来只是做的简单的笔记,今天稍微补充了点,由于找不到原程序,所以也不是很完整,希望大家谅解!下面就直接贴代码了:0028:CE5AA885 88442405 MOV [ESP+05],AL ; 这儿.0028:CE5AA889 66C746680100 MOV WORD PTR [ESI+68],00010028:CE5AA88F 8A442405 MOV AL,[ESP+05]0028:CE5AA893 884615 MOV [ESI+15],AL0028:CE5AA896 884614 MOV [ESI+14],AL0028:CE5AA899 5E POP ESI0028:CE5AA89A 83C404 ADD ESP,040028:CE5AA89D C3 RET0028:CE5AA89E CC INT 30028:CE5AA89F CC INT 30028:CE5AA8A0 83EC04 SUB ESP,040028:CE5AA8A3 56 PUSH ESI0028:CE5AA8A4 8B74240C MOV ESI,[ESP+0C]0028:CE5AA8A8 56 PUSH ESI0028:CE5AA8A9 E832000000 CALL CE5AA8E00028:CE5AA8AE 668B465C MOV AX,[ESI+5C]0028:CE5AA8B2 83C404 ADD ESP,040028:CE5AA8B5 6689442406 MOV [ESP+06],AX0028:CE5AA8BA 8A4658 MOV AL,[ESI+58]0028:CE5AA8BD 243F AND AL,3F0028:CE5AA8BF 88442405 MOV [ESP+05],AL0028:CE5AA8C3 8A442405 MOV AL,[ESP+05]0028:CE5AA8C7 668B542406 MOV DX,[ESP+06]0028:CE5AA8CC EE OUT DX,AL0028:CE5AA8CD 5E POP ESI0028:CE5AA8CE 83C404 ADD ESP,040028:CE5AA8D1 C3 RET我们是在chat_to_dongle routine. 而且如果我们看下面的data部分,我们看到:SENTINELXXX... 这是什么啊?! 你应该知道有什么公司提供这种加狗的服务如: Hasp, Sentinel, DesKEY, Activator/Unikey 还有许多其它的.因此,我们可以推断碰到的是一个SENTINEL 狗加密!我们现在在SENTINEL.VXD 文件... 回到文章中来,我们停在这儿:0028:CE5AA885 88442405 MOV [ESP+05],AL ; 这里..0028:CE5AA889 66C746680100 MOV WORD PTR [ESI+68],00010028:CE5AA88F 8A442405 MOV AL,[ESP+05]0028:CE5AA893 884615 MOV [ESI+15],AL0028:CE5AA896 884614 MOV [ESI+14],AL我们要看是关于可执行文件的CALL,所以我们要按三四次F12,我们会在这儿:0028:CE5B35D6 50 PUSH EAX0028:CE5B35D7 55 PUSH EBP0028:CE5B35D8 57 PUSH EDI0028:CE5B35D9 E8D2FEFFFF CALL CE5B34B0 ; 我们的call :) 0028:CE5B35DE C06C241F01 SHR BYTE PTR [ESP+1F],01 ;回到这儿. 0028:CE5B35E3 83C40C ADD ESP,0C0028:CE5B35E6 0AD8 OR BL,AL0028:CE5B35E8 664E DEC SI0028:CE5B35EA 75E1 JNZ CE5B35CD0028:CE5B35EC C0EB01 SHR BL,010028:CE5B35EF 6A64 PUSH 640028:CE5B35F1 57 PUSH EDI0028:CE5B35F2 E8C979FFFF CALL CE5AAFC00028:CE5B35F7 8A44241B MOV AL,[ESP+1B]0028:CE5B35FB 83C408 ADD ESP,080028:CE5B35FE 2401 AND AL,010028:CE5B3600 50 PUSH EAX0028:CE5B3601 55 PUSH EBP0028:CE5B3602 57 PUSH EDI0028:CE5B3603 E8A8FEFFFF CALL CE5B34B00028:CE5B3608 83C40C ADD ESP,0C0028:CE5B360B 0AD8 OR BL,AL0028:CE5B360D 66BE0300 MOV SI,00030028:CE5B3611 6A64 PUSH 640028:CE5B3613 C06C241701 SHR BYTE PTR [ESP+17],010028:CE5B3618 57 PUSH EDI在CALL 中:0028:CE5B35D6 50 PUSH EAX0028:CE5B35D7 55 PUSH EBP0028:CE5B35D8 57 PUSH EDI0028:CE5B35D9 E8D2FEFFFF CALL CE5B34B00028:CE5B35DE C06C241F01 SHR BYTE PTR [ESP+1F],010028:CE5B35E3 83C40C ADD ESP,0C0028:CE5B35E6 0AD8 OR BL,AL0028:CE5B35E8 664E DEC SI0028:CE5B35EA 75E1 JNZ CE5B35CD0028:CE5B35EF 6A64 PUSH 640028:CE5B35F1 57 PUSH EDI0028:CE5B35F2 E8C979FFFF CALL CE5AAFC00028:CE5B35F7 8A44241B MOV AL,[ESP+1B] 0028:CE5B35FB 83C408 ADD ESP,080028:CE5B35FE 2401 AND AL,010028:CE5B3600 50 PUSH EAX0028:CE5B3601 55 PUSH EBP0028:CE5B3602 57 PUSH EDI0028:CE5B3603 E8A8FEFFFF CALL CE5B34B00028:CE5B3608 83C40C ADD ESP,0C0028:CE5B360B 0AD8 OR BL,AL0028:CE5B360D 66BE0300 MOV SI,00030028:CE5B3611 6A64 PUSH 640028:CE5B3613 C06C241701 SHR BYTE PTR [ESP+17],01 0028:CE5B3618 57 PUSH EDI0028:CE5B3619 E8A279FFFF CALL CE5AAFC00028:CE5B361E 83C408 ADD ESP,080028:CE5B3621 C0EB01 SHR BL,010028:CE5B3624 8A442413 MOV AL,[ESP+13] 0028:CE5B3628 2401 AND AL,010028:CE5B362A 50 PUSH EAX0028:CE5B362B 55 PUSH EBP0028:CE5B362C 57 PUSH EDI0028:CE5B362D E87EFEFFFF CALL CE5B34B00028:CE5B3632 C06C241F01 SHR BYTE PTR [ESP+1F],01 0028:CE5B3637 83C40C ADD ESP,0C0028:CE5B363A 0AD8 OR BL,AL0028:CE5B363C 664E DEC SI0028:CE5B363E 75E1 JNZ CE5B36210028:CE5B3640 6A05 PUSH 050028:CE5B3642 80E380 AND BL,800028:CE5B3645 68DF000000 PUSH 000000DF0028:CE5B364A 57 PUSH EDI0028:CE5B364B FF5718 CALL [EDI+18]0028:CE5B364E 83C40C ADD ESP,0C0028:CE5B3651 B900000000 MOV ECX,00000000 0028:CE5B3656 80FB01 CMP BL,010028:CE5B3659 5D POP EBP0028:CE5B365A 83D1FF ADC ECX,-010028:CE5B365D 5F POP EDI0028:CE5B365E 6683E103 AND CX,030028:CE5B3662 5E POP ESI0028:CE5B3666 5B POP EBX0028:CE5B3667 83C404 ADD ESP,040028:CE5B366A C3 RETOk,看看下面的代码并不能帮助我们什么:( 我看过几篇关于狗加密的教程.我们做的这几步,应该是已经完成了.我想,在CALL后面,会有一个关于狗的CMP ,如果值是和狗相同,那么就通过,否则就会加上一个错误的旗标...... 但是,我们是不幸运的,这里不是那么简单!的.通过和代码游戏(跟踪call,寻找一些比较的代码),我按很多次F12 ,但是找不到一点好东西!BTW,我无从这该死的Sentinel的VXD中出来!按住F12,可是什么都没有变!VDX使我陷入困境了......我希望回到Acad.exe 文件中!我不希望破解狗硬件,大多数的时候,狗保护的弱点一般都是在目标本身!我试了BPIO -h 378 R让我们在I/O-port 上试试其它的断点:378 已经试过了3BC 这个;)278 这个也是;o)OK,运行软件,但是却没有拦截;( 我的天啊!因为它是一个VDX ,所以我也试了bpx CreateFileA ,但是走不了多久......那么,为什么不反汇编它呢?运气好说不定能找到一些在字符串中找到一些关于出错的信息(不要做梦了,那是不可能有的!!:p)现在你能用工具中的啤酒了;) 因为我们要花很长时间去反汇编!!!! 那就是我为什么不用IDA的原因了! BTW, 我们的目标可执行文件大概是7.24 mb!好了,现在你知道为什么要花这么多时间了吧..喝过酒后,一觉醒来.经过这么长的时间,终于反汇编好了! 首先,保存结果!我们不希望再等那么多时间,不是吗?如果你的电脑死机或者其它原因,你只有再等那么多时间了!再喝一次酒,呵呵!完了吗? Ok!我们愚蠢的想法是去找字符串,运气不佳,没有,其实是意料之中:p 那么让我们想想!我们怎样攻击它呢? 我们看看Import 表吧!看看狗到底调用了什么函数:) 我们可以找到一个"l33t0" API 函数!哈哈,我想会有一些好东西了, 我们来看看内核......太太太好了:) 我找到一些有趣的东西了:DeviceIoControl从没有看过,但是名称,听起来非常好,不是吗?呵呵!去除所有的断点只在softice中输入: 'bc *' 和: 'BPX DeviceIocontrol'现在运行我们的软件! 哈哈,它拦截下来了:) 按F12,我们跳出了dll文件来到了ACAD.exe :) 让我们和代码玩耍吧.......先看代码, 我按F12几次直到在一个好位置.下面是来自我的winice.log 的一部分::bl00) BPX KERNEL32!DeviceIoControl // Damn good :)Break due to BPX KERNEL32!DeviceIoControlBreak due to BPX KERNEL32!DeviceIoControlBreak due to BPX KERNEL32!DeviceIoControlBreak due to BPX KERNEL32!DeviceIoControlBreak due to BPX KERNEL32!DeviceIoControlBreak due to BPX KERNEL32!DeviceIoControl// 你在这可以看到我在找到好地方之前被拦截下来多少次// 你用这个bpx 的时候,你按F5 3 次,一会有拦截下来,// 你再按两次后停在了这儿:025F:0098B1AF 668B442402 MOV AX,[ESP+02] ; EAX = 一些值025F:0098B1B4 83C404 ADD ESP,04025F:0098B1B7 C20800 RET 0008025F:0098B1BA 8D9B00000000 LEA EBX,[EBX+00000000]025F:0098B1C0 33C0 XOR EAX,EAX025F:0098B1C2 8A442408 MOV AL,[ESP+08]025F:0098B1C6 83F801 CMP EAX,01025F:0098B1C9 7415 JZ 0098B1E0025F:0098B1CB 83F802 CMP EAX,02025F:0098B1CE 7456 JZ 0098B226025F:0098B1D0 83F803 CMP EAX,03025F:0098B1D3 0F8497000000 JZ 0098B270025F:0098B1D9 C20800 RET 0008// 通过RET 后,我们落在这儿:025F:006ABE9A 0FBFC0 MOVSX EAX,AX ; 呵呵:)025F:006ABE9D 83F8FF CMP EAX,-01 ; EAX = FFFF ?!025F:006ABEA0 7405 JZ 006ABEA7 ; 跳转到6abea7025F:006ABEA2 25FFFF0000 AND EAX,0000FFFF025F:006ABEA7 5F POP EDI025F:006ABEA8 C3 RET ; 返回....// 这是最重要的部分:025F:006ABD94 83C404 ADD ESP,04025F:006ABD97 85C0 TEST EAX,EAX025F:006ABD99 7C36 JL 006ABDD1025F:006ABD9B 8D44240C LEA EAX,[ESP+0C]025F:006ABD9F 50 PUSH EAX025F:006ABDA0 E8DB000000 CALL 006ABE80025F:006ABDA5 83C404 ADD ESP,04025F:006ABDA8 85C0 TEST EAX,EAX025F:006ABDAA 7C25 JL 006ABDD1025F:006ABDAC 686071A700 PUSH 00A77160025F:006ABDB1 E8CA000000 CALL 006ABE80025F:006ABDB6 83C404 ADD ESP,04025F:006ABDB9 85C0 TEST EAX,EAX025F:006ABDBB 7C14 JL 006ABDD1025F:006ABDBD 68F470A700 PUSH 00A770F4025F:006ABDC2 E8B9000000 CALL 006ABE80025F:006ABDC7 83C404 ADD ESP,04025F:006ABDCA 3DFDDC0000 CMP EAX,0000DCFD ; eax= DCFD? 025F:006ABDCF 7408 JZ 006ABDD9 ; 好! 狗025F:006ABDD1 47 INC EDI ; 锁住了:)025F:006ABDD2 83FF04 CMP EDI,04025F:006ABDD5 7EA3 JLE 006ABD7A025F:006ABDD7 EB17 JMP 006ABDF0 ; 知道吗?025F:006ABDD9 8B0D8871A700 MOV ECX,[00A77188] ;狗在这儿025F:006ABDDF 6633F6 XOR SI,SI025F:006ABDE2 A18471A700 MOV EAX,[00A77184]025F:006ABDE7 8B1481 MOV EDX,[EAX*4+ECX]025F:006ABDEA C70202000000 MOV DWORD PTR [EDX],00000002 025F:006ABDF0 8B0D8471A700 MOV ECX,[00A77184] ;没有狗:/ 025F:006ABDF6 A18871A700 MOV EAX,[00A77188]025F:006ABDFB 8B1488 MOV EDX,[ECX*4+EAX]025F:006ABDFE 8D0C88 LEA ECX,[ECX*4+EAX]025F:006ABE01 8B1D8471A700 MOV EBX,[00A77184]025F:006ABE07 8B02 MOV EAX,[EDX]025F:006ABE09 35A9B50000 XOR EAX,0000B5A9025F:006ABE0E 03C3 ADD EAX,EBX025F:006ABE10 A3A471A700 MOV [00A771A4],EAX025F:006ABE15 8B11 MOV EDX,[ECX]025F:006ABE17 833A00 CMP DWORD PTR [EDX],00025F:006ABE1A 752F JNZ 006ABE4B025F:006ABE1C E81F010000 CALL 006ABF40025F:006ABE21 35A9B50000 XOR EAX,0000B5A9025F:006ABE26 3D564AFFFF CMP EAX,FFFF4A56025F:006ABE2B 741E JZ 006ABE4B--------------------------- 8< ---------------------- 截取:pOk,我首先想到的是改变:025F:006ABDCA 3DFDDC0000 CMP EAX,0000DCFD ; 是eax= DCFD ?025F:006ABDCF 7408 JZ 006ABDD9 ; 好的! 狗锁住了成为:025F:006ABDCA 3DFDDC0000 CMP EAX,0000DCFD025F:006ABDCF EB08 JMP 006ABDD9 ;不管EAX 了,我跳:p但是,EAX 的值很重要,否则是会崩溃的:( 我们也看到了很多处都调用了EAX 寄存器,检查了好几次哦!那么,我们只有暴力使EAX 的值等于DCFD 了!你还不清除吗,新手?EAX的值为什么要等于DCFD?你没看到:CMP EAX,0000DCFD吗?先在大家都清楚了吧!我们到哪去修改目标呢?想想什么时候对AX 赋值的?我清理一下内存,整理出下面这段代码:025F:0098B1AF 668B442402 MOV AX,[ESP+02] ; EAX = 一些值.025F:0098B1B4 83C404 ADD ESP,04025F:0098B1B7 C20800 RET 0008025F:0098B1BA 8D9B00000000 LEA EBX,[EBX+00000000]025F:0098B1C0 33C0 XOR EAX,EAX025F:0098B1C2 8A442408 MOV AL,[ESP+08]025F:0098B1C6 83F801 CMP EAX,01025F:0098B1C9 7415 JZ 0098B1E0025F:0098B1CB 83F802 CMP EAX,02025F:0098B1CE 7456 JZ 0098B226025F:0098B1D0 83F803 CMP EAX,03025F:0098B1D3 0F8497000000 JZ 0098B270025F:0098B1D9 C20800 RET 0008很老的软件了,我想现在网上应该是找不到了,我也没搜到,所以这篇文章有点四不像吧,整理出来也就这样子了……加密狗破解破解之轻松解被MoleBox打包了的程序PEiD查壳为MoleBox V2.3X -> * Sign.By.fly [Overlay] *1、用OD载入,hr ESP2、bp VirtualProtect中断三次返回,删除断点3、Ctrl+B:89 01---nop掉,----->干掉IAT加密,难点,如果这里不NOP掉,则在找到IAT时会有无效函数,且无法修复00531EF2 8901 mov dword ptr ds:[ecx],eax //此行代码NOP掉4、F9 4次,直达OEP。

加密狗处理方法1

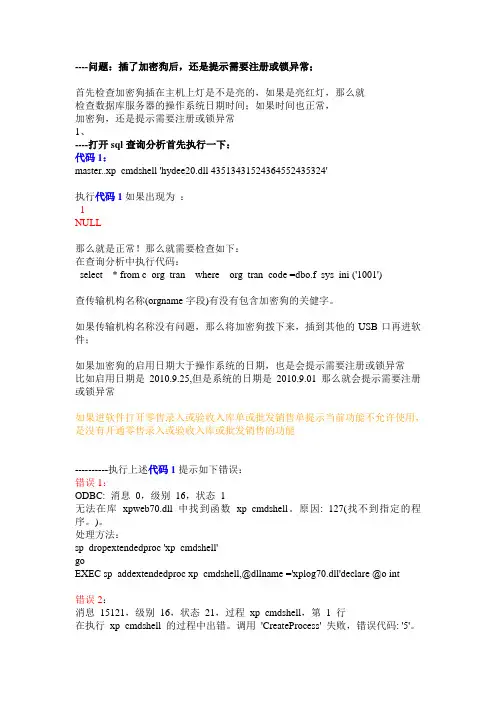

----问题:插了加密狗后,还是提示需要注册或锁异常;首先检查加密狗插在主机上灯是不是亮的,如果是亮红灯,那么就检查数据库服务器的操作系统日期时间;如果时间也正常,加密狗,还是提示需要注册或锁异常1、----打开sql查询分析首先执行一下:代码1:master..xp_cmdshell 'hydee20.dll 43513431524364552435324'执行代码1如果出现为:1NULL那么就是正常!那么就需要检查如下:在查询分析中执行代码:select * from c_org_tran where org_tran_code =dbo.f_sys_ini ('1001')查传输机构名称(orgname字段)有没有包含加密狗的关健字。

如果传输机构名称没有问题,那么将加密狗拨下来,插到其他的USB口再进软件;如果加密狗的启用日期大于操作系统的日期,也是会提示需要注册或锁异常比如启用日期是2010.9.25,但是系统的日期是2010.9.01那么就会提示需要注册或锁异常如果进软件打开零售录入或验收入库单或批发销售单提示当前功能不允许使用,是没有开通零售录入或验收入库或批发销售的功能----------执行上述代码1提示如下错误:错误1:ODBC: 消息0,级别16,状态1无法在库xpweb70.dll 中找到函数xp_cmdshell。

原因: 127(找不到指定的程序。

)。

处理方法:sp_dropextendedproc 'xp_cmdshell'goEXEC sp_addextendedproc xp_cmdshell,@dllname ='xplog70.dll'declare @o int错误2:消息15121,级别16,状态21,过程xp_cmdshell,第 1 行在执行xp_cmdshell 的过程中出错。

调用'CreateProcess' 失败,错误代码: '5'。

教你如何破解加密狗

教你如何破解加密狗[分享] 教你如何破解加密狗hasp 系列加密狗破解有的朋友认为很难,其实不然,只要有足够的耐心和技术基础。

是没有问题的。

--------------------------------------------------------------------------------------------------------004015FF |. 8D95 ACFBFFFF lea edx,[local.277]00401605 |. 52 push edx00401606 |. 8B85 F8FBFFFF mov eax,[local.258]0040160C |. 50 push eax0040160D |. 8B8D A8FBFFFF mov ecx,[local.278]00401613 |. 51 push ecx00401614 |. 68 D4E54000 pushAPP.0040E5D4 ; ASCII "EN"00401619 |. 8B55 E8 mov edx,[local.6]0040161C |. 52 push edx0040161D |. E8 8E230000 call<jmp.&user_dll.sui_In> ;这个CALL只要一执行,就死掉,所以必须跟进00401622 |. 8945 EC mov [local.5],eax00401625 |. 8B45 EC mov eax,[local.5]00401628 |> 8B4D F4 mov ecx,[local.3]0040162B |. 64:890D 00000000 mov fs:[0],ecx00401632 |. 8B4D E4 mov ecx,[local.7]00401635 |. E8 C72D0000 call APP.004044010040163A |. 8BE5 mov esp,ebp0040163C |. 5D pop ebp0040163D \. C3 retn--------------------------------------------------------------------------------------------------------跟进后出现一下代码,看第一行,就是0040161D 处调用的函数,再看右面的注释,心跳加快,InitSystem,从名字上你都能猜想它会干什么,对,读狗的相关代码就应该在这儿初始化(当然还要初始化其他信息),继续跟进--------------------------------------------------------------------------------------------------------004039B0 $- FF25 C8554000 jmp ds:[<&user_In>] ; InitSystem004039B6 $- FF25 C4554000 jmp ds:[<&user_Star>] ; StartProgram004039BC $- FF25 C0554000 jmp ds:[<&user_Mai>]004039C2 $- FF25 AC544000 jmp ds:[<&XXX_DLL.#3>]004039C8 $- FF25 A8544000 jmp ds:[<&XXX_DLL.#47>]--------------------------------------------------------------------------------------------------------跟进后,代码是一系列的IsBadReadPtr,由此判断该处是初始化内存工作,离读狗还用有一段距离。

加密狗 方案

加密狗方案概述加密狗是一种硬件设备,被用于保护软件应用程序免受非授权访问和盗版攻击。

它通过在计算机系统中插入一个加密狗设备,对软件进行加密和许可验证,以确保只有拥有合法许可证的用户才能访问该软件。

本文将介绍加密狗的原理、功能和应用领域,并探讨在设计加密狗方案时需要考虑的因素。

加密狗原理加密狗的原理基于对称密钥加密算法和非对称密钥加密算法。

它使用一个内部存储器来存储软件的许可证信息和加密算法的密钥。

当用户试图访问受保护的应用程序时,加密狗会与该应用程序进行通信并验证许可证的有效性。

加密狗通过对称密钥加密算法对许可证信息进行加密,并将其存储在内部存储器中。

该密钥只有加密狗和受保护的应用程序之间才能共享,并且无法从加密狗中提取出来。

当用户尝试访问应用程序时,应用程序会向加密狗发送一个挑战,加密狗使用存储在内部存储器中的密钥对挑战进行加密并将结果发送回应用程序。

应用程序解密加密狗发送的结果并进行验证,以确定许可证的有效性。

加密狗功能加密狗具有以下功能:许可证管理加密狗可以存储和管理软件的许可证信息。

许可证信息包括许可证类型、许可证有效期、许可证级别等。

加密狗可以根据许可证信息进行许可证的生成和验证。

安全存储加密狗内部存储器具有高度安全性,可以防止未经授权的访问和信息泄露。

除了存储许可证信息外,加密狗内部存储器还可以存储敏感数据,如私钥和加密算法。

加密通信加密狗可以与受保护的应用程序之间进行加密通信,确保数据的机密性和完整性。

加密狗使用对称密钥加密算法对通信数据进行加密和解密,保护数据免受非授权访问和篡改。

加密狗内部设有防护措施,以防止黑客攻击和破解尝试。

这些防护措施包括物理防护、密码学防护和安全检测等。

加密狗还可以进行设备监测和设备完整性验证,以确保是合法的加密狗设备。

加密狗应用领域加密狗广泛应用于软件保护、软件许可证管理和数据加密等领域。

以下是一些常见的应用领域:软件保护加密狗可以对软件应用程序进行保护,防止非授权复制和使用。

注册码破解加密狗破解系列教程某数控钻铣软件去除加密狗分析全过程

注册码加密狗破解系列教程某数控钻铣软件破解分析全过程标签tag:私仁定制软件破解P2P破解分析注册机注册码使用日期软件限制序列号加密狗去除注册码去除使用日期去除软件限制去除序列号去除加密狗去除限制功能去除功能限制增加用户写狗的KEY时0045B030 /$ 83C4 F0 ADD ESP,-100045B033 |. C70424 2E613A42 MOV DWORD PTR SS:[ESP],423A612E0045B03A |. C74424 04 958C3A42 MOV DWORD PTR SS:[ESP+4],423A8C950045B042 |. C74424 08 5CC27484 MOV DWORD PTR SS:[ESP+8],8474C25C0045B04A |. C74424 0C C3ED7484 MOV DWORD PTR SS:[ESP+C],8474EDC30045B052 |. E8 45EBFFFF CALL <JMP.&matrix32.Init_MatrixAPI>0045B057 |. 66:A3 0EEC4500 MOV WORD PTR DS:[45EC0E],AX0045B05D |. 66:A1 0CEC4500 MOV AX,WORD PTR DS:[45EC0C]0045B063 |. 50 PUSH EAX0045B064 |. E8 6BEBFFFF CALL <JMP.&matrix32.Dongle_Count>0045B069 |. 66:8B15 0CEC4500 MOV DX,WORD PTR DS:[45EC0C]0045B070 |. 52 PUSH EDX0045B071 |. 50 PUSH EAX0045B072 |. 8D4424 08 LEA EAX,DWORD PTR SS:[ESP+8]0045B076 |. 50 PUSH EAX0045B077 |. 68 A3B20000 PUSH 0B2A30045B07C |. E8 73EBFFFF CALL <JMP.&matrix32.Dongle_WriteKey>0045B081 |. E8 1EEBFFFF CALL <JMP.&matrix32.Release_MatrixAPI>0045B086 |. 66:A3 0EEC4500 MOV WORD PTR DS:[45EC0E],AX0045B08C |. 83C4 10 ADD ESP,100045B08F \. C3 RETN程序XTEA运行时:0045B0B1 |. C745 F8 D2029649 MOV DWORD PTR SS:[EBP-8],499602D20045B0B8 |. C745 FC D2029649 MOV DWORD PTR SS:[EBP-4],499602D20045B0BF |. C703 2E613A42 MOV DWORD PTR DS:[EBX],423A612E0045B0C5 |. C743 04 958C3A42 MOV DWORD PTR DS:[EBX+4],423A8C950045B0CC |. C743 08 5CC27484 MOV DWORD PTR DS:[EBX+8],8474C25C0045B0D3 |. C743 0C C3ED7484 MOV DWORD PTR DS:[EBX+C],8474EDC3====================================================================================== 读数据时1000735B |. 50 |PUSH EAX ; /Arg5还在自己破解软件?OUT了!这么难啃的骨头,交给专业人士吧。

加密狗加密与解密-客户

加密狗加密与解密方法这个密码限定控制卡的使能权限。

加密狗加密方法1 打开EZCAD软件包,找到“J6.exe”执行程序。

2 双击执行该程序,弹出“Select parameter”对话框,如图1所示。

在图中可以看出我们可以设置两级密码,这两个密码是完全独立的,其中任何一次使用达到设定要求以后,加密狗就会限定版卡的使用权限。

如同时设置两级密码,权限应不同,即这两个密码设置的时间等权限长短不一。

如图,软件默认的是一级密码选中状态,如果想选择二级密码直接点选即可。

图13 当我们选择好设定密码的级数后,点击确定按钮,弹出“JczShareLock”对话框,如图2是软件默认的发布板界面,点击下拉菜单,我们可以选择共享版模式,如图3。

图2图3下面我们分别说明发布版模式和共享版模式的加密方法。

4首先是发布版模式如图2。

发布版模式下没有次数,天数,时间等的设置,只有密码设置,主要应用于保护自己模式的设置,防止别人更改。

点击“写入/Write In”按钮,进入“Write Dongle”界面,如图4。

如果我们是第一次写入密码或者没有设置密码,那么就直接勾选“修改密码/ Change Password”选项,在“新密码/New Password”下面的前一个输入栏里输入4位数字,在后面的输入栏里输入4数字,这样完成了密码的初步设定,然后在“确认密码New PassWord again”下的输入栏内重复输入上面设定的密码,然后点击确认,完成密码的设定。

如果我们是修改密码的话,那么我们首先要在“Write Dongle”界面上方的“输入密码/Input Password”下的输入栏内输入以前设定的密码,然后在勾选“修改密码/ Change Password”,输入新的密码。

否则修改密码就会失败,并出现“密码错误”提示信息。

图45共享版的密码设定,如图3是共享版的界面。

在这里我们首先要设定好限制使用的次数,天数,时间,直接在后面的输入栏内直接输入即可。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

软件加密狗破解的一般思路.txt如果背叛是一种勇气,那么接受背叛则需要更大的勇气。

爱情是块砖,婚姻是座山。

砖不在多,有一块就灵;山不在高,守一生就行。

本文介绍的是软件加密狗破解的一般思路和方法,大家可能奇怪,昨天刚刚介绍完“软件加密锁产品评测”,怎么今天就介绍加密狗破解知识?其实做为软件开发者,研究好软件加密的确很重要,不过也很有必要多了解一些关于加密狗解密和破解的知识,加密和破解就像矛和盾一样,对于解密知识了解的越多,那么编写的加密代码就越好,要知道加密永远都比解密要容易的多,只有知己知彼,方能百战百胜。

硬件加密锁,俗程“加密狗”,对于加密狗的破解大致可以分为三种方法,一种是通过硬件克隆或者复制,一种是通过SoftICE等Debug工具调试跟踪解密,一种是通过编写拦截程序修改软件和加密狗之间的通讯。

硬件克隆复制主要是针对国产芯片的加密狗,因为国产加密狗公司一般没有核心加密芯片的制造能力,因此有些使用了市场上通用的芯片,破解者分析出芯片电路以及芯片里写的内容后,就可以立刻复制或克隆一个完全相同的加密狗。

不过国外的加密狗就无法使用这种方法,国外加密狗硬件使用的是安全性很好的自己研制开发的芯片,通常很难进行复制,而且现在国内加密狗也在使用进口的智能卡芯片,因此这种硬件克隆的解密方法用处越来越少。

对于Debug调试破解,由于软件的复杂度越来越高,编译器产生的代码也越来越多,通过反汇编等方法跟踪调式破解的复杂度已经变得越来越高,破解成本也越来越高,目前已经很少有人愿意花费大量精力进行如此复杂的破解,除非被破解的软件具有极高的价值。

目前加密锁(加密狗)的解密破解工作主要集中在应用程序与加密动态库之间的通讯拦截。

这种方法成本较低,也易于实现,对待以单片机等芯片为核心的加密锁(加密狗)具有不错的解密效果。

由于加密锁(加密狗)的应用程序接口(API)基本上都是公开的,因此从网上可以很容易下载到加密狗的编程接口API、用户手册、和其它相关资料,还可以了解加密狗技术的最新进展。

例如,某个国内知名的美国加密狗提供商的一款很有名的加密狗,其全部编程资料就可以从网上获取到,经过对这些资料的分析,我们知道这个加密锁(加密狗)有64个内存单元,其中56个可以被用户使用,这些单元中的每一个都可以被用为三种类型之一:算法、数据值和计数器。

数据值比较好理解,数据值是用户存储在可读写的单元中的数据,就和存储在硬盘里一样,用户可以使用Read函数读出存储单元里面的数据,也可以使用Write函数保存自己的信息到存储单元。

计数器是这样一种单元,软件开发商在其软件中使用Decrement函数可以把其值减一,当计数器和某种活动的(active)算法关联时,计数器为零则会封闭(deactive)这个算法。

算法单元较难理解一些,算法(algorithm)是这样一种技术,你用Query(queryData)函数访问它,其中queryData是查询值,上述函数有一个返回值,被加密的程序知道一组这样的查询值/返回值对,在需要加密的地方,用上述函数检查狗的存在和真伪。

对于被指定为算法的单元,软件上是无法读和修改的,即使你是合法的用户也是如此,我理解这种技术除了增加程序复杂性以外,主要是为了对付使用模拟器技术的破解。

此加密锁(加密狗)的所有API函数调用都会有返回值,返回值为0的时候表示成功。

因此,破解思路就出来了,就是使用我们自己的工具(如VB、VC等)重新编写构造一个和加密狗API一样的DLL动态库文件,里面也包含Read、Write等全部API中包含的函数,使用

的参量及返回值和原来的函数一样,所有函数返回零。

然后对Query、Read函数进行处理,返回应用软件需要的数值即可。

这个新的DLL文件编写成功后,直接替换掉原来的DLL文件,这时候再运行应用软件,软件访问加密狗的操作就全部会被拦截,拦截程序永远会返回正确的数据给软件,从而实现了模拟加密狗的运行。

以上是目前破解软件加密狗(加密锁)的一些常见思路,对于这种破解,软件开发者还是有相应的一些对策的,下一回我将在《软件加密锁编程技巧》一文中具体介绍一下软件开发者将如何编写安全可靠的代码,使得这种类似的破解方法失效。