TCPIP协议栈实践报告

TCP IP网络协议分析实验报告

TCP/IP网络协议分析实验一、实验目的1. 通过实验,学习和掌握TCP/IP协议分析的方法及其相关工具的使用;2. 熟练掌握 TCP/IP体系结构;3. 学会使用网络分析工具;4. 网络层、传输层和应用层有关协议分析。

二、实验类型分析类实验三、实验课时2学时四、准备知识1.Windows 2003 server 操作系统2.TCP/IP 协议3.Sniffer工具软件五、实验步骤1.要求掌握网络抓包软件Wireshark。

内容包括:●捕获网络流量进行详细分析●利用专家分析系统诊断问题●实时监控网络活动●收集网络利用率和错误等2.协议分析(一):IP协议,内容包括:●IP头的结构●IP数据报的数据结构分析3.协议分析(二):TCP/UDP协议,内容包括:●TCP协议的工作原理●TCP/UDP数据结构分析六、实验结果1.IP协议分析:(1)工作原理:IP协议数据报有首部和数据两部分组成,首部的前一部分是固定长度,共20字节,是IP数据报必须具有的。

首部分为,版本、首部长度、服务类型、总长度、标识、标志、片偏移、生存时间、协议、首部检验和、源地址、目的地址、可选字段和数据部分(2)IPV4数据结构分析:2.TCP协议分析:(1)工作原理:TCP连接是通过三次握手的三条报文来建立的。

第一条报文是没有数据的TCP报文段,并将首部SYN位设置为1。

因此,第一条报文常被称为SYN分组,这个报文段里的序号可以设置成任何值,表示后续报文设定的起始编号。

连接时不能自动从1开始计数,选择一个随机数开始计数可避免将以前连接的分组错误地解释为当前连接的分组。

(2)TCP数据结构分析第一次握手:第二次握手:第三次握手:3.UDP协议分析:(1)工作原理:与我们所熟悉的TCP一样,UDP协议直接位于IP的顶层。

根据OSI(开放系统互联)参考模型,UDP和TCP都属于传输层协议。

UDP的主要作用是将网络数据流量压缩成数据报的形式。

tcp协议分析报告

tcp协议分析报告篇一:TCP协议分析报告TCP/IP协议分析实验报告一、本人承担的工作在这次利用Wireshark 进行TCP/IP协议分析实验中,我负责协助使用Wireshark软件分析IP数据包、TCP数据结构,以及编写实验报告。

二、遇到的困难及解决方法遇到的困难是我们在自己的电脑上ping本地一个IP地址时,出现了错误导致抓包进行不了,后来在实验室里进行抓包就可以了。

我觉得可能是在ping本地IP地址时无法与那个IP地址的主机连接,可以ping其他的本地网关,且让ping的次数增多让Wireshark抓包成功率加大即可。

三、体会与总结通过这次利用Wireshark捕获数据包并且分析IP, TCP数据结构,结合课本第三章知识,我了解了数据结构包括版本,头部长度,区分服务,总长度,标识,标志,片偏移,生存时间,协议,检验和,源IP地址,目标IP地址,选项等,1而且知道ping(packet internet grope)是用于测试源主机到目的主机网络的连通性,Wireshark是用于尝试捕获网络包并显示包的尽可能详细的情况。

篇二:实验报告(TCP协议分析实验报告)实验四传输层协议分析一、实验目的1、学习3CDaemon FTP服务器的配置和使用,分析TCP报文格式,理解TCP的连接建立、和连接释放的过程。

2、学习3CDaemon TFTP服务器的配置和使用,分析UDP报文格式,理解TCP协议与UDP协议的区别。

二、实验工具软件3CDaemon软件简介3CDaemon是3Com公司推出的功能强大的集FTP Server、TFTP Server、Syslog Server 和TFTP Client于一体的集成工具,界面简单,使用方便。

这里主要介绍实验中需要用到的FTP Server功能和TFTP Server功能。

1、FTP Server功能(1)配置FTP Server功能:选中左窗格功能窗口,打开FTP Server按钮,单击窗格中的 Configure FTP Server按钮,打开3CDaemon Configuration配置窗口,配置FTP Server功能。

TCP IP 实验 报告

TCP/IP协议分析实验一Ethereal 抓包分析一、实验目的通过Ethereal工具抓取数据包并分析,从而更深刻的理解TCP/IP网络从底层到顶层的一个封包过程,以及一些常见协议的通讯过程。

并可以通过该工具进行日常的网络诊断。

二、实验环境多台具有Windows 操作系统的计算机、局域网环境,操作系统上安装有Ethereal软件。

三、实验内容1、Ethereal软件的安装(软件请从下载)2、Arp请求和应答数据包的抓取并分析其请求应答过程◆分别抓取下面这些类数据包(ARP请求、ARP应答、无故ARP包)◆写出抓取该数据包的方法和过程◆分析出数据包中的各个字段的取值◆用发包软件模拟ARP攻击3、IP数据包的抓取并分析其格式◆分别抓取下面这些类数据包(普通IP数据包、分片IP数据包(请指出各个分片)、带记录路由选项的IP数据包、带源路由选项的IP数据包、带时间戳选项的IP数据包、以及各个各种数据包所对应的应答包◆写出抓取该数据包的方法和过程,如果不能捕捉到,请说明原因◆分析出数据包中的各个字段的取值4、ICMP 数据包的抓取并分析其格式◆分别抓取下面这些差错报告类数据包(终点不可达(端口、目标主机等)、源点抑制、超时、参数问题、改变路由等)◆分别抓取下面这些查询报告类数据包(回送请求及应答、时间戳请求和应答、地址掩码请求和应答)◆写出抓取该数据包的方法和过程,如果不能捕捉到,请说明原因◆分析出数据包中的各个字段的取值四、实验步骤根据要求,上机前先设计抓取各种数据包的方法、以及使用的工具等、以及需要搭建的网络环境。

上机时配置好相应的环境及软件,抓取数据包,并将抓取的结果(整理成需要的格式)和过程保存下来。

回去完成实验报告。

有不懂的地方请及时与指导教师联系。

五、实验要求要求记录抓取每一种数据包的方法、过程、结果查看方法。

并将所抓取的数据包数据存盘、数据包显示内容存盘后并加以注释。

六、实验报告要求1、填写课程名称:TCPIP协议分析,然后填写日期。

实习六 TCPIP协议设置实习报告

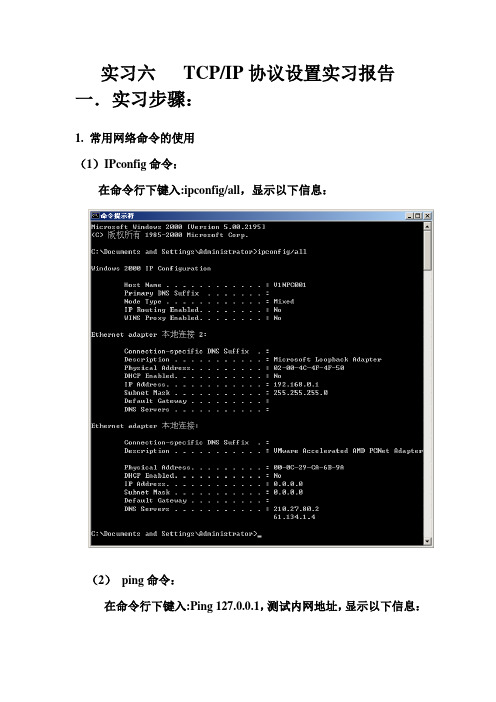

实习六TCP/IP协议设置实习报告一.实习步骤:1. 常用网络命令的使用(1)IPconfig命令:在命令行下键入:ipconfig/all,显示以下信息:(2)ping命令:在命令行下键入:Ping 127.0.0.1,测试内网地址,显示以下信息:在命令行下键入:Ping 本机IP地址,显示以下信息:Ping 一个不通的IP地址(202.117.200.200),显示以下信息:说明网络配置错误2.查看所在机器的主机名称和网络参数,了解网络基本配置中包含的协议、服务和基本参数。

(1)查看本机主机名称和工作组:(2)查看本机网络配置参数:我在桌面上建立了一个名为myfloder的文件夹,以下为设置共享:4.共享资源访问:在其他机器上打开共享文件夹:由于设定的权限为允许读取、拒绝写入,因此能够打开该文件夹的内容但无法修改,说明共享文件及设置权限成功:5.修改网络配置参数,建立小组内的局域网:(1)修改本机所属工作组:原名为CIE1N,修改名为GROUP1:(2)修改本机网络配置参数:修改的本机网络配置参数为:IP地址:192.168.100.2子网掩码:255.255.255.0默认网关:DNS服务器地址:61.150.47.1使用IPConfig命令和Ping命令测试网络配置是否正确:网络配置与设定的一致:用新设定的IP地址检测,说明网络配置成功:Ping 1个不通的IP地址:说明网络配置错误。

6.添加和删除网络协议、服务、客户端组件(1)删除Internet协议(TCP/IP)协议:删除“Internet协议(TCP/IP)”后,使用ipconfig和ping 命令测试结果如下:结论:说明网络配置错误。

(2)删除Mincrosoft 网络客户端:(3)删除Mincrosoft 网络文件和打印机共享:(4)安装nternet协议(TCP/IP)协议:设定所安装协议的属性:(5)安装Mincrosoft 网络客户端:(6)安装Mincrosoft 网络文件和打印机共享:二.实习总结:通过本次实习,我知道了用命令休止符来了解本机上的一些基本信息。

TCP IP实验报告

TCP/IP协议实验指导书汪彩梅编合肥学院计算机科学与技术系二零零九年元月目录实验一网际协议IP (1)实验二网络攻防-1:ARP地址欺骗 (4)实验三路由协议-1:路由信息协议RIP (7)实验四网络攻防-4:路由欺骗 (11)实验五用户数据报协议UDP (13)实验六传输控制协议TCP (16)实验七域名服务协议DNS (21)实验八应用层协议-4 邮件协议 (25)实验一网际协议IP一. 实验目的:1、掌握IP数据报的报文格式2、掌握IP校验和计算方法3、理解特殊IP地址的含义4、理解IP分片过程二. 实验环境:该实验采用网络结构二三. 实验原理:1、IP报文格式IP数据报是由IP首部加数据组成的。

IP首部的最大长度不超过60字节。

IP数据报文格式如下图所示:2、IP分片链路层具有最大传输单元(MTU)这个特性,它限制了数据帧的最大长度。

不同的网络类型都有一个上限值。

以太网通常是1500字节。

如果IP层有数据包要传输,而数据包的长度超过了MTU,那么IP层就要对数据包进行分片操作。

使每一片长度都小于MTU。

IP首部中“16位标识”、“3位标志”和“13位片偏移”包含了分片和重组所需的信息。

另外,当数据被分片后,每个片的“16位总长度” 值要改为该片的长度值。

四. 实验步骤:练习一:编辑并发送IP数据报1、主机A启动仿真编辑器,编辑一个IP数据报,其中:MAC层:目的MAC地址:主机B的MAC地址(对应于172.16.1.1接口的MAC)。

源MAC地址:主机A的MAC地址。

协议类型或数据长度:0800。

IP层:总长度:IP层长度。

生存时间:128。

源IP地址:主机A的IP地址(172.16.1.2)。

目的IP地址:主机E的IP地址(172.16.0.2)。

校验和:在其他所有字段填充完毕后计算并填充。

IP在计算校验和时包括那些内容?【说明】先使用仿真编辑器的“手动计算”校验和,再使用仿真编辑器的“自动计算”校验和,将两次计算结果相比较,若结果不一致,则重新计算。

TCP IP实验报告

《TCP/IP协议》实验报告学院:机械与电子信息学院专业:计算机网络技术学号:姓名:指导教师:2018年 6 月实验一Packet Tracer 6.0的使用一、实验目的通过在Packet Tracer 6.0 添加网络设备,熟悉不同的物理设备及其连接方式,掌握使用Packet Tracer 6.0构建网络的方法,掌握捕获、查看通信信息的方法。

二、实验步骤步骤1、打开Packet Tracer 6.0,添加以下网络节点:1841路由器3台,2950-24 交换机1台,PC三台,服务器1台。

步骤2、选择合适的连接线把设备连接起来。

以太网连线时,交换机与计算机或路由器等设备之间连接用直通线,交叉线用于同种设备(路由器与路由器,交换机与交换机)之间相连或计算机与路由器之间相连。

用直通线吧PC0、PC1、Router0与Switch0的任意端口连接,Router0、Router1和Router2之间需要用交叉线连接,Server0与Router2也要用交叉线连接。

如果连线类型正确,则PC与交换机之间连线上的绿灯马上会点亮。

特别的,为配置路由器,可以用控制台连线把PC2和Router1的Console 端口连接起来,也可以连接到Router1的Auxiliary端口上,但使用方法与连接到控制口时不同。

步骤3、配置设备。

PC的配置可以直接在Packet Tracer 6.0的逻辑拓补图上单击PC图标,打开设备配置窗口,单击Desktop选项卡中的IP Configuration,完成默认网关和ID地址的设置。

依次设置3台PC和服务器0的IP地址,PC0和PC1的默认网关设为192.168.1.1,服务器0的默认网关设为192.168.4.1。

单击需要配置的路由器图标,打开设备配置窗口,单击CLI选项卡,按Enter键出现命令行提示符,然后使用如下命令配置静态路由。

Router>enable #进入特权模式Router#configure terminal #全局配置Router(config)#int f0/0 #配置接口f0/0 Router(config-if)#no shutdown #开启接口Router(config-if)#ip address 192.168.1.1 255.255.255.0随着借口no shutdown 命令的输入,接口连线上的绿灯随时变亮。

tcp ip协议实验报告

tcp ip协议实验报告《TCP/IP协议实验报告》一、实验目的本次实验旨在通过实际操作,加深对TCP/IP协议的理解,掌握其基本原理和工作机制。

二、实验环境1. 操作系统:Windows 102. 软件工具:Wireshark、Putty三、实验内容1. 使用Wireshark监测网络数据包利用Wireshark工具,实时监测网络数据包的传输过程,观察数据包的结构和传输规则,以及TCP/IP协议的工作流程。

2. 使用Putty进行远程连接通过Putty工具,进行远程连接实验,模拟TCP/IP协议在网络通信中的应用场景,了解TCP/IP协议在远程通信中的工作原理。

3. 分析网络数据包结合Wireshark抓包结果和Putty远程连接实验,分析网络数据包的传输过程,探讨TCP/IP协议的数据传输机制,包括数据封装、传输流程和错误处理等方面的内容。

四、实验结果1. 通过Wireshark监测数据包,了解了TCP/IP协议的数据包格式和传输规则,包括TCP头部、IP头部等内容。

2. 利用Putty进行远程连接,实际体验了TCP/IP协议在远程通信中的应用,加深了对TCP/IP协议工作原理的理解。

3. 分析网络数据包,深入探讨了TCP/IP协议的数据传输机制,包括数据封装、传输流程和错误处理等方面的内容。

五、实验总结通过本次实验,我们对TCP/IP协议有了更深入的了解,掌握了其基本原理和工作机制,加强了对网络通信协议的理解和应用能力。

同时,通过实际操作,我们也发现了一些问题和不足之处,为今后的学习和实践提供了一定的参考和指导。

六、参考文献1. 《TCP/IP协议详解》2. 《计算机网络》通过本次实验,我们对TCP/IP协议有了更深入的了解,掌握了其基本原理和工作机制,加强了对网络通信协议的理解和应用能力。

同时,通过实际操作,我们也发现了一些问题和不足之处,为今后的学习和实践提供了一定的参考和指导。

希望通过不断的实践和学习,能够进一步提高对TCP/IP协议的理解和运用能力,为今后的网络通信工作打下坚实的基础。

TCPIP网络协议分析报告

《TCP/IP网络协议分析》实验报告学号:姓名:班级:时间:2015年5月12一、Wireshark 使用1.实验步骤(附上图片)1. 启动 Web 浏览器(如 IE);2. 启动 Wireshark;3.开始分组捕获:单击工具栏的按钮,出现如图 3 所示对话框,[options]按钮可以进行系统参数设置,在绝大部分实验中,使用系统的默认设置即可。

当计算机具有多个网卡时,选择其中发送或接收分组的网络接口(本例中,第一块网卡为虚拟网卡,第二块为以太网卡)。

单击“ Start”开始进行分组捕获;4.在运行分组捕获的同时,在浏览器地址栏中输入某个网页的 URL,如:5. 当完整的页面下载完成后,单击捕获对话框中的“ stop”按钮,停止分组捕获。

此时, Wireshark 主窗口显示已捕获的你本次通信的所有协议报文6.在协议筛选框中输入“ http”,单击“ apply”按钮,分组列表窗口将只显示 HTTP协议报文。

7. 选择分组列表窗口中的第一条 http 报文,它是你的计算机发向服务器(2.实验思考题(标题宋体四号)(1) 列出在第 5 步中分组列表子窗口所显示的所有协议类型;(2)从发出 HTTP GET 报文到接收到对应的 HTTP OK 响应报文共需要多长时间?(分组列表窗口中 Time 列的值是从 Wireshark 开始追踪到分组被捕获的总的时间数,以秒为单位)(3)你主机的 IP 地址是什么?你访问的服务器的 IP 地址是什么?二、使用Wireshark 分析以太网帧与ARP 协议1.实验步骤(附上图片)1、俘获和分析以太网帧( 1)选择工具->Internet 选项->删除文件( 2)启动 Wireshark 分组嗅探器( 3)在浏览器地址栏中输入如下网址:/wireshark-labs 会出现美国权利法案。

( 4)停止分组俘获。

在俘获分组列表中( listing of captured packets)中找到 HTTP GET 信息和响应信息,(如果你无法俘获此分组,在 Wireshark 下打开文件名为ethernet--ethereal-trace-1 的文件进行学习)。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

《专业综合实践》

训练项目报告

训练项目名称:TCP/I P 协议栈

1、IP 协议

IP 协议就是TCP/IP 协议得核心,所有得TCRUDPJMCP, I GCP 得数据都 以IP 数据格式传输。

要注意得就是,IP 不就是可靠得协议,这就是说,I P 协议 没有提供一种数据未传达以后得处理机制一一这被认为就是上层协议一一TCP 或UDP 要做得事情。

所以这也就出现了 TCP 就是一个可靠得协议,而UDP 就 没有那么可靠得区别。

这就是后话,暂且不提

1、1、IP 协议头如图所示

挨个解释它就是教科书得活计,我感兴趣得只就是那八位得TT L 字段,还记 得这个字段就是做什么得么?这个字段规定该数据包在穿过多少个路山之后才 会被抛弃(这里就体现出来I P 协议包得不可靠性,它不保证数据被送达),某个 ip 数据包每穿过一个路III 器,该数据包得TTL 数值就会减少1,当该数据包得T TL 成为零,它就会被自动抛弃。

这个字段得最大值也就就是2 5 5,也就就是说 一个协议包也就在路由器里面穿行2 55次就会被抛弃了,根据系统得不同,这个 数字也不一样,一般就是32或者就是64, T r acero ute r 这个工具就就是用这个 原理丄作得,trancer o ute 得-m 选项要求最大值就是25 5,也就就是因为这个T TL 在IP 协议里面只有8b i to

现在得ip 版本号就是4,所以也称作IPv 4。

现在还有IPv 6 ,而且运用也 越来越广泛了。

1、2、IP 路由选择

当一个IP 数据包准备好了得时候,IP 数据包(或者说就是路111器)就是如何 将数据包送到LI 得地得呢?它就是怎么选择一个合适得路径来”送货“得呢?

最特殊得情况就是U 得主机与主机直连,那么主机根本不用寻找路山,直接 把数

ii 恤如紀伯

字方

据传递过去就可以了。

至于就是怎么直接传递得,这就要靠ARP协议了,后面会讲到。

稍微一般一点得悄况就是,主机通过若干个路由器(r oute r)与目得主机连接。

那么路山器就要通过i p包得信息来为i p包寻找到一个合适得日标来进行传递,比如合适得主机,或者合适得路由。

路山器或者主机将会用如下得方式来处理某一个IP 数据包

如果IP数据包得TTL(生命周期)以到,则该IP数据包就被抛弃。

搜索路由表,优先搜索匹配主机,如果能找到与IP地址完全一致得目标主机,则将该包发向目标主机

搜索路山表,如果匹配主机失败,则匹配同子网得路山器,这需要“子网掩码(1、3、)”得协助。

如果找到路由器,则将该包发向路由器。

搜索路山表,如果匹配同子网路山器失败,则匹配同网号(第一章有讲解)路山器,如果找到路山器,则将该包发向路山器。

搜索陆游表,如果以上都失败了,就搜索默认路由,如果默认路由存在,则发包如果都失败了,就丢掉这个包。

这再一次证明了,ip包就是不可靠得。

因为它不保证送达。

1、3、子网寻址

IP地址得定义就是网络号+主机号。

但就是现在所有得主机都要求子网编址, 也就就是说,把主机号在细分成子网号+主机号。

最终一个IP地址就成为网络号码+子网号+主机号。

例如一个B类地址:210、30、109、134。

一般情况下,这个I P地址得红色部分就就是网络号,而蓝色部分就就是子网号,绿色部分就就是主机号。

至于有多少位代表子网号这个问题上,这没有一个硬性得规定,取而代之得则就是子网掩码,校园网相信大多数人都用过,在校园网得设定里面有一个2 5 5、255、255、0得东西,这就就是子网掩码。

子网掩码就是由32 b it得二进制数字序列,形式为就是一连串得1与一连串得0,例如:255、25 5、255、0(二进制就就是111 I 111 1、11111 1 11、1 1 I 11111、0 00000 0 0)对于刚才得那个B类地址,因为2 1 0、30就是网络号,那么后面得】09、134就就是子网号与主机号得组合,乂因为子网掩码只有后八bi t为0,所以主机号就就是I P地址得后八个bit,就就是1 3 4,而剩下得就就是子网号码一-1 0 9。

2、实验拓扑

3.基于PT得配置步骤

RO配

置:

?

:541

R1配置:

IOS Comma nd Line Interface

Press RETURN to gee scarDsd!

Router>enable Soutcrtconfig Ccn£i^uxxng £rom terminal, memory, ox network [^cxminal]? Enter conriauiaDlon conmands, one per line. 2nd w 丄uh CNTL/Z. Bout or (config ; Itxnt f 0/0 Pouter(config-i£;#no shutdown

Rourer (contia-ir )€

%LINK —5-CMXNCED: InxarfacQ FaatZtHomQt0/0r changed am :o to up

%LINHPROTO-5-UPIX>WN. Line protocol on Incerrace FastEDherneuO/O, chanaed scace v o up Router <con£ig-i£)#ip add 12.1.1.2 255.255・25S.O Rourer (conTia-ir )€

Copy j | Paste

完成上述工作之后,给两台路山配置相应网段内得IP

地址即可实现相互通信

在R0上抓包:

Routerl CLI

Physisl | 6nfig

% Flease Continue % Dlcaac

Ccnt>xnue % Please

answer'ye9'or'no*. with configuration

dialoa? anawar * ye J * ox •no * . with Gon£iguzat>xon dialog? answer •yeg' or 'no*.

Continuc with configuration dialog?

(yeg/noJ:

[yes/no]: [yofl/no]:

PDU1 Informotion ot Device: RouterO

OSI Modtal Inbound PDU Details

PDU Formats

UDP

Bye e s

UOP S UE F I Eld: 在R I上抓包:

SNAP

16

24

32 Bits

OUIr Oxc

PID:

0X2000

可以瞧到,抓包获取得IP 信息,此实验完成。

PDU Information at Device: Routerl j OSI Model

Inbound PDU Details

1

6 S

T T L

CHK SUM TYPE LEN VALUE (VARIABLE LENGTH)

Bytes

2

P R O L E N PROTOCOL (VARIABLE)

ADR LEN

ADDRESS (VARIABLE)

GDP

UDP glue Field:

Byues

nr。