Linux系统巡检常用的命令

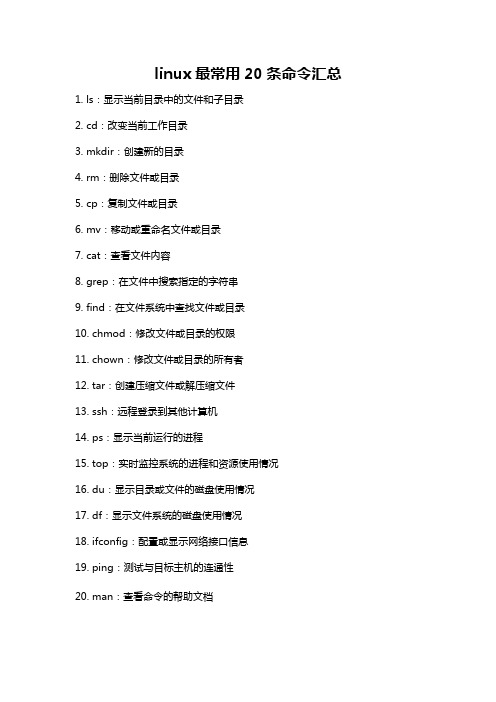

linux最常用20条命令汇总

linux最常用20条命令汇总

1. ls:显示当前目录中的文件和子目录

2. cd:改变当前工作目录

3. mkdir:创建新的目录

4. rm:删除文件或目录

5. cp:复制文件或目录

6. mv:移动或重命名文件或目录

7. cat:查看文件内容

8. grep:在文件中搜索指定的字符串

9. find:在文件系统中查找文件或目录

10. chmod:修改文件或目录的权限

11. chown:修改文件或目录的所有者

12. tar:创建压缩文件或解压缩文件

13. ssh:远程登录到其他计算机

14. ps:显示当前运行的进程

15. top:实时监控系统的进程和资源使用情况

16. du:显示目录或文件的磁盘使用情况

17. df:显示文件系统的磁盘使用情况

18. ifconfig:配置或显示网络接口信息

19. ping:测试与目标主机的连通性

20. man:查看命令的帮助文档。

linux日常巡检方法

linux日常巡检方法

【最新版】

目录

1.Linux 日常巡检的必要性

2.Linux 日常巡检的方法

2.1 系统日志检查

2.2 系统资源使用情况检查

2.3 系统安全检查

2.4 系统性能检查

正文

【Linux 日常巡检的必要性】

Linux 系统的日常巡检对于保证系统的稳定性、安全性和性能至关重要。

通过对系统的各项指标进行定期检查,可以发现潜在的问题,防止系统故障,确保系统持续、稳定地运行。

【Linux 日常巡检的方法】

【2.1 系统日志检查】

系统日志是 Linux 系统运行过程中产生的一系列记录,通过检查日志,可以了解系统的运行状况和潜在问题。

常用的日志检查工具有 grep、awk 等。

对于异常日志,需要及时分析原因并采取相应措施。

【2.2 系统资源使用情况检查】

系统资源使用情况是衡量系统性能的重要指标,包括 CPU 使用率、内存使用率、磁盘使用率等。

可以使用 top、vmstat 等命令查看实时的系统资源使用情况,以便及时发现并处理资源瓶颈问题。

【2.3 系统安全检查】

系统安全是 Linux 系统运行的重要保障,需要定期检查系统安全漏洞、软件更新等情况。

常用的安全检查工具有 sudo、chmod 等,还需要定期更新系统补丁和软件包,以保障系统的安全稳定运行。

【2.4 系统性能检查】

系统性能是评价系统运行质量的重要指标,包括系统响应速度、数据传输速度等。

可以通过监测系统性能指标,如 CPU 利用率、磁盘 I/O 速度等,来评估系统的性能,并根据实际情况进行优化。

Linux服务器巡检报告【范本模板】

Linux服务器巡检(一)操作系统检查(二)性能检查检查项检查操作参考标准巡检情况检查各进程资源CPU占用率#top -cCPU使用率小于80%检查各进程资源内存占用率#top –c内存使用率小于80%检查各进程资源内存交换区使用率#top –c 内存交换区使用率小于80%进出占用资源检查#top –c 进程名察看系统最占资源的进程察看具体某个进程占用资源的具体情况Top命令统计信息区前五行是系统整体的统计信息。

第一行是任务队列信息,同uptime 命令的执行结果.其内容如下:16:35:22 当前时间up 17 day 5:45 系统运行时间,格式为时:分4 user 当前登录用户数load average:0。

15,0。

15,0。

08 系统负载,即任务队列的平均长度。

三个数值分别为 1分钟、5分钟、15分钟前到现在的平均值.Tasks: 366 total 进程总数1 running 正在运行的进程数364 sleeping 睡眠的进程数0 stopped 停止的进程数1 zombie 僵尸进程数Cpu(s): 0。

3%us 用户空间占用CPU百分比0。

0% sy 内核空间占用CPU百分比0.0% ni 用户进程空间内改变过优先级的进程占用CPU百分比99.9%id 空闲CPU百分比0.0% wa 等待输入输出的CPU时间百分比0.0%hi0。

0% si第五行以后内容是内存信息。

内容如下:Mem:16429816ktotal物理内存总量16366812kused使用的物理内存总量63004k free 空闲内存总量377544kbuffers用作内核缓存的内存量Swap:18481144ktotal交换区总量320k used 使用的交换区总量18480824kfree空闲交换区总量7835708k cached 缓冲的交换区总量。

内存中的内容被换出到交换区,而后又被换入到内存,但使用过的交换区尚未被覆盖,该数值即为这些内容已存在于内存中的交换区的大小.相应的内存再次被换出时可不必再对交换区写入.PID 每个进程的父进程ID。

巡检用到的命令

/var/spool/cron查看对时服务 crontab -l

查日志

var/adm

var/log

uptime 系统运行时间

vmstat 查看内存

prstat -a

swap -s

Solaris 10

bash

cat /etc/release 系统版本

1133 ls

ps -ef |grep java

ps -ef |grep web 查看pid文件 solaris操作系统

ps -ef |grep servername

/sbin/ifconfig -a查看网络配置

查看NFS文件共享cat /etc/exports

查看防火墙状态 service iptables status

程序必须以下面的行开始(必须方在文件的第一行):

#! /bin/sh

符号#!用来告诉系统它后面的参数是用来执行该文件的程序。在这个例子中我们使用/bin/sh来执行程序。

当编辑好脚本时,要想执行脚本,必须使脚本可以执行

下面的命令,可以使脚本可以执行

chmod +x filename 或 chmod 755 filename

一,

1,

Cmd 输入 netstat –ano

可以看到

2,

例如我查80端口被什么占用了 对应的进程id是 3600

再输入tasklist来查看 pid 3600是哪个进程什么程序在跑

3,

可以很快看到是tomcat6在用pid 3600 也即此占用了80端口

此时可以用 taskkill /pid 3600 /t /f 快速关闭此进程

Linux系统巡检脚本编写

Linux系统巡检脚本编写介绍:在使用Linux操作系统时,经常需要对系统进行巡检以确保其正常运行。

本文将介绍如何编写一个适用于Linux系统的巡检脚本,以便在检查系统运行状况时提供便捷和高效的方式。

脚本的目标:- 检查系统的硬件和网络连接是否正常。

- 检查系统的运行状态,包括CPU、内存和磁盘使用情况。

- 检查关键服务的运行状态,例如HTTP服务器、数据库等。

- 检查系统的安全性,包括防火墙和用户权限等。

脚本编写:#!/bin/bash# 定义函数用于检查硬件和网络连接function check_hardware() {echo "检查硬件和网络连接..."# 在此处添加检查硬件和网络连接的命令# 检查硬件状态,如CPU、内存、磁盘# 检查网络连接状态,如ping一个外部地址echo "检查硬件和网络连接完毕。

"echo}# 定义函数用于检查系统运行状态function check_system_status() {echo "检查系统运行状态..."# 在此处添加检查系统运行状态的命令# 检查CPU使用情况,使用top或者ps命令# 检查内存使用情况,使用free命令# 检查磁盘使用情况,使用df命令echo "检查系统运行状态完毕。

"echo}# 定义函数用于检查关键服务的运行状态function check_service_status() {echo "检查关键服务的运行状态..."# 在此处添加检查关键服务的运行状态的命令# 检查HTTP服务器的运行状态,如Apache或Nginx# 检查数据库的运行状态,如MySQL或PostgreSQL echo "检查关键服务的运行状态完毕。

"echo}# 定义函数用于检查系统安全性function check_security() {echo "检查系统安全性..."# 在此处添加检查系统安全性的命令# 检查防火墙的状态,如iptables# 检查用户权限,如root权限echo "检查系统安全性完毕。

Linux服务器批量巡检脚本使用说明

文件说明该Shell脚本旨在针对大量Linux服务器的巡检提供一种相对自动化的解决方案。

脚本组成有三部分:shellsh.sh、checksh.sh、file.txt;这三个文件需放在一个文件夹下以root权限执行,缺一不可。

脚本用法将要巡检的服务器的IP地址和对应的密码全部放入file.txt中保存,每行一个IP对应一个密码即可。

然后用如下命令运行:#./ shellsh.sh file.txt 192.168.182.143 123456其中file.txt可以更换文件名,192.168.182.143为你想保存巡检日志的到哪个服务器的服务器IP,123456为该服务器的密码。

运行结果运行完后会在192.168.182.143服务器的/tmp目录下升成一个目录,即:GatherLogDirectory这个目录下即存放的是被巡检的服务器的巡检日志,这些日志以被巡检的服务器的IP命名,形如:192.168.182.146.log。

在被巡检的服务器上会升成两个目录即:CheckScript、 LocalServerLogDirectory;其中CheckScript中是checksh.sh脚本,LocalServerLogDirectory中存放的是checksh.sh 在该服务器上运行后升成的日志。

测试结果我只在虚拟机上的三台Linux系统上测试过,分别是Ubuntu、RedHat、Kali。

运行正常,平均巡检一个服务器花费3分钟。

脚本代码shellsh.sh#!/bin/bashlogin_info=$1gather_server_ip=$2gather_server_password=$3grep_ip=`ifconfig | grep '\([[:digit:]]\{1,3\}\.\)\{3\}[[:digit:]]\{1,3\}' --color=auto -o | sed -e '2,5d'`GatherPath="/tmp/GatherLogDirectory"CheckScriptPath="/tmp/CheckScript"if [ $# -ne 3 ]; thenecho -e "Parameters if fault!\n"echo -e "Please using:$0 login_info gather_server_ip\n"echo -e "For example: $0 IpAndPassword.txt $grep_ip\n"exit;fiif [ ! -x "$GatherPath" ];thenmkdir "$GatherPath"echo -e "The log's path is: $GatherPath"ficat $login_info | while read linedoserver_ip=`echo $line|awk '{print $1}'`server_password=`echo $line|awk '{print $2}'`login_server_command="ssh -o StrictHostKeyChecking=no root@$server_ip"scp_gather_server_checksh="scp checksh.sh root@$server_ip:$CheckScriptPath"/usr/bin/expect<<EOFset timeout 20spawn $login_server_commandexpect {"*yes/no" { send "yes\r"; exp_continue }"*password:" { send "$server_password\r" }}expect "Permission denied, please try again." {exit}expect "#" { send "mkdir $CheckScriptPath\r"}expect eofexitEOF/usr/bin/expect<<EOFset timeout 20spawn $scp_gather_server_checkshexpect {"*yes/no" { send "yes\r"; exp_continue }"*password:" { send "$server_password\r" }}expect "Permission denied, please try again." {exit}expect "Connection refused" {exit}expect "100%"expect eofexitEOF/usr/bin/expect<<EOFset timeout 60spawn $login_server_commandexpect {"*yes/no" { send "yes\r"; exp_continue }"*password:" { send "$server_password\r" }}expect "Permission denied, please try again." {exit}expect "#" { send "cd $CheckScriptPath;./checksh.sh $gather_server_ip $gather_server_password\r"}expect eofexitEOFdonechecksh.sh#!/bin/bash#########################################################################################Function:#This script checks the system's information,disks's information,performance,etc...of the #server##Author:#By Jack Wang##Company:#ShaanXi Great Wall Information Co.,Ltd.####################################################################### ######################################################################################## ###################GatherServerIpAddress is the server's IP address that gather the checking log#GatherServerPassword is the server's IP address that gather the checking log######################################################################## #################GatherServerIpAddress=$1GatherServerPassword=$2####################################################################### ##################GetTheIpCommand is a command that you can get the IP address####################################################################### #################GetTheIpCommand=`ifconfig | grep '\([[:digit:]]\{1,3\}\.\)\{3\}[[:digit:]]\{1,3\}' --color=auto -o | sed -e '2,5d'`####################################################################### ##################LogName is a command that Your logs'name####################################################################### #################LogName=`ifconfig|grep '\([[:digit:]]\{1,3\}\.\)\{3\}[[:digit:]]\{1,3\}' --color=auto -o|sed -e '2,5d'``echo "-"``date +%Y%M%d`####################################################################### ###################GatherLogPath is a path that collecting log path#LocalServerLogPath is local log path######################################################################## #################GatherServerLogPath="/tmp/GatherLogDirectory"LocalServerLogPath="/tmp/LocalServerLogDirectory"####################################################################### ##################LinuxOsInformation is function that usege to collect OS's information####################################################################### #################LinuxOsInformation(){Hostname=`hostname`UnameA=`uname -a`OsVersion=`cat /etc/issue | sed '2,4d'`Uptime=`uptime|awk '{print $3}'|awk -F "," '{print $1}'`ServerIp=`ifconfig|grep "inet"|sed '2,4d'|awk -F ":" '{print $2}'|awk '{print $1}'` ServerNetMask=`ifconfig|grep "inet"|sed '2,4d'|awk -F ":" '{print $4}'|awk '{print $1}'` ServerGateWay=`netstat -r|grep "default"|awk '{print $2}'`SigleMemoryCapacity=`dmidecode|grep -P -A5 "Memory\s+Device"|grep "Size"|grep -v"Range"|grep '[0-9]'|awk -F ":" '{print $2}'|sed 's/^[ \t]*//g'`MaximumMemoryCapacity=`dmidecode -t 16|grep "Maximum Capacity"|awk -F ":" '{print $2}'|sed 's/^[ \t]*//g'`NumberOfMemorySlots=`dmidecode -t 16|grep "Number Of Devices"|awk -F ":" '{print $2}'|sed 's/^[ \t]*//g'`MemoryTotal=`cat /proc/meminfo|grep "MemTotal"|awk '{printf("MemTotal:%1.0fGB\n",$2/1024/1024)}'|awk -F ":" '{print $2}'` PhysicalMemoryNumber=`dmidecode|grep -A16 "Memory Device"|grep "Size:"|grep -v "No Module Installed"|grep -v "Range Size:"|wc -l`ProductName=`dmidecode|grep -A10 "System Information"|grep "Product Name"|awk -F ":" '{print $2}'|sed 's/^[ \t]*//g'`SystemCPUInfomation=`cat /proc/cpuinfo|grep "name"|cut -d: -f2|awk '{print "*"$1,$2,$3,$4}'|uniq -c|sed 's/^[ \t]*//g'`echo -e "Hostname|$Hostname\nUnamea|$UnameA\nOsVersion|$OsVersion\nUptime|$Uptime\n ServerIp|$ServerIp\nServerNetMask|$ServerNetMask\nServerGateWay|$ServerGateWa y\nSigleMemoryCapacity|$SigleMemoryCapacity\nMaximumMemoryCapacity|$Maximum MemoryCapacity\nNumberOfMemorySlots|$NumberOfMemorySlots\nMemoryTotal|$Me moryTotal\nPhysicalMemoryNumber|$PhysicalMemoryNumber\nProductName|$Product Name\nSystemCPUInformation|$SystemCPUInfomation"}PerformanceInfomation (){CPUIdle=`top -d 2 -n 1 -b|grep C[Pp][Uu]|grep id|awk '{print $5}'|awk -F "%" '{print $1}'` CPUloadAverage=`top -d 2 -n 1 -b|grep "load average:"|awk -F ":" '{print $5}'|sed 's/^[ \t]*//g'`ProcessNumbers=`top -d 2 -n 1 -b|grep "Tasks"|awk -F "[: ,]" '{print $3}'` ProcessRunning=`top -d 2 -n 1 -b|grep "Tasks"|awk -F "[: ,]" '{print $8}'` ProcessSleeping=`top -d 2 -n 1 -b|grep "Tasks"|awk -F "[: ,]" '{print $11}'` ProcessStoping=`top -d 2 -n 1 -b|grep "Tasks"|awk -F "[: ,]" '{print $16}'` ProcessZombie=`top -d 2 -n 1 -b|grep "Tasks"|awk -F "[: ,]" '{print $21}'` UserSpaceCPU=`top -d 2 -n 1 -b|grep 'C[Pp][Uu]'|head -1|awk -F "[: ,%]" '{print $4}'` SystemSpaceCPU=`top -d 2 -n 1 -b|grep 'C[Pp][Uu]'|head -1|awk -F "[: ,%]" '{print $8}'` ChangePriorityCPU=`top -d 2 -n 1 -b|grep 'C[Pp][Uu]'|head -1|awk -F "[: ,%]" '{print $12}'` WaitingCPU=`top -d 2 -n 1 -b|grep 'C[Pp][Uu]'|head -1|awk -F "[: ,%]" '{print $19}'` HardwareIRQCPU=`top -d 2 -n 1 -b|grep 'C[Pp][Uu]'|head -1|awk -F "[: ,%]" '{print $23}'` SoftwareIRQCPU=`top -d 2 -n 1 -b|grep 'C[Pp][Uu]'|head -1|awk -F "[: ,%]" '{print $27}'` MemUsed=`top -d 2 -n 1 -b|grep "Mem"|awk -F "[: ,]" '{print $11}'|tr -d "a-zA-Z"|awk '{printf("%dM\n",$1/1024)}'`MemFreeP=`top -d 2 -n 1 -b|grep "Mem"|awk -F "[: ,]" '{print $16}'|tr -d "a-zA-Z"|awk '{printf("%dM\n",$1/1024)}'`MemBuffersP=` top -d 2 -n 1 -b|grep "Mem"|awk -F "[: ,]" '{print $22}'|tr -d "a-zA-Z"|awk'{printf("%dM\n",$1/1024)}'`CacheCachedP=`top -d 2 -n 1 -b|grep "Swap"|awk -F "[: ,]" '{print $24}'|tr -d "a-zA-Z"|awk '{printf("%dM\n",$1/1024)}'`CacheTotal=`top -d 2 -n 1 -b|grep "Swap"|awk -F "[: ,]" '{print $4}'|tr -d "a-zA-Z"|awk '{printf("%dM\n",$1/1024)}'`CacheUsed=`top -d 2 -n 1 -b|grep "Swap"|awk -F "[: ,]" '{print $14}'|tr -d "a-zA-Z"|awk '{printf("%dM\n",$1/1024)}'`CacheFree=`top -d 2 -n 1 -b|grep "Swap"|awk -F "[: ,]" '{print $18}'|tr -d "a-zA-Z"|awk '{printf("%dM\n",$1/1024)}'`echo -e "CPUIdle|$CPUIdle\nCPUloadAverage|$CPUloadAverage\nProcessNumbers|$ProcessN umbers\nProcessRunning|$ProcessRunning\nProcessSleeping|$ProcessSleeping\nProc essStoping|$ProcessStoping\nProcessZombie|$ProcessZombie\nUserSpaceCPU|$User SpaceCPU\nSystemSpaceCPU|$SystemSpaceCPU\nChangePriorityCPU|$ChangePriori tyCPU\nWaitingCPU|$WaitingCPU\nHardwareIRQCPU|$HardwareIRQCPU\nSoftwareIR QCPU|$SoftwareIRQCPU\nMemUsed|$MemUsed\nMemFreeP|$MemFreeP\nMemBuffe rsP|$MemBuffersP\nCacheCachedP|$CacheCachedP\nCacheTotal|$CacheTotal\nCach eUsed|$CacheUsed\nCacheFree|$CacheFree\n"}OprateSystemSec () {echo '======================UserLogin======================' wecho '======================FileUsed=======================' df -ahecho '======================dmesgError=====================' dmesg | grep errorecho '======================dmesgFail======================' dmesg | grep Failecho '======================BootLog========================' more /var/log/boot.log | grep -V "OK" | sed '1,6d'echo '======================route -n=======================' route -necho '======================iptables -L====================' iptables -Lecho '======================netstat -lntp==================' netstat -lntpecho '======================netstat -antp=================='netstat -antpecho '======================BootLog========================' netstat -secho '======================netstat -s=====================' lastecho '======================du -sh /etc/==================='du -sh /etc/echo '======================du -sh /boot/=================='du -sh /boot/echo '======================du -sh /dev/===================' du -sh /dev/echo '======================df -h==========================' df -hecho '======================mount | column -t==============' mount | column -t}TopAndVmstat(){top -d 2 -n 1 -bvmstat 1 10CheckGatherLog(){if [ -f "$LocalServerLogPath/$GetTheIpCommand.log" ];thenrm -rf $LocalServerLogPath/$GetTheIpCommand.logfiif [ ! -x "$LocalServerLogPath" ];thenmkdir "$LocalServerLogPath"fiif [ ! -f "$LocalServerLogPath/$GetTheIpCommand.log" ];thentouch $LocalServerLogPath/$GetTheIpCommand.logLinuxOsInformation>>$LocalServerLogPath/$GetTheIpCommand.logPerformanceInfomation>>$LocalServerLogPath/$GetTheIpCommand.log OprateSystemSec>>$LocalServerLogPath/$GetTheIpCommand.logTopAndVmstat>>$LocalServerLogPath/$GetTheIpCommand.logfi}CheckGatherLogSCP_LOG_TO_GATHER_SERVER="scp $LocalServerLogPath/$GetTheIpCommand.log root@$GatherServerIpAddress:$GatherServerLogPath"/usr/bin/expect<<EOFset timeout 50spawn $SCP_LOG_TO_GATHER_SERVERexpect {"*yes/no)?"{send "yes\n""*password:*" {send "GatherServerPassword\n"}}"*password:"{send "$GatherServerPassword\n"}}expect "*password:" { send "$GatherServerPassword\n" }expect "100%"expect eofEOF。

Linux服务器巡检指导

Linux服务器巡检指导Linux服务器巡检指导随着互联网技术的不断发展,Linux服务器在各行各业中得到了广泛应用。

为了保证服务器的稳定性和安全性,进行定期的巡检至关重要。

本文将为大家提供一份详细的Linux服务器巡检指导,包括巡检的意义、准备事项、常用命令、实践经验以及总结。

一、明确巡检的意义Linux服务器巡检的主要意义在于:1、及时发现潜在的安全隐患,防止黑客攻击和数据泄露;2、诊断并解决服务器性能问题,提高系统稳定性;3、通过定期的巡检,了解服务器的运行状态,为后续的运维工作提供数据支持。

二、巡检前的准备事项在进行Linux服务器巡检前,需要做好以下准备事项:1、准备巡检工具:常用的巡检工具包括Nmap、Netcat、Nagios等;2、确定巡检范围:根据实际需要,确定要巡检的服务器范围;3、备份重要数据:在开始巡检之前,建议备份服务器上的重要数据,以防万一。

三、常用巡检命令以下是一些常用的Linux服务器巡检命令:1、查看服务器硬件信息:使用lshw命令可以查看服务器硬件的详细信息,包括CPU核数、内存大小、硬盘容量等;2、查看服务器网络状态:使用ifconfig命令可以查看服务器的网络接口状态,包括IP地址、子网掩码等;3、查看服务器运行的服务:使用ss命令可以查看当前运行的进程和服务;4、查看服务器端口状态:使用netstat命令可以查看服务器的端口状态,判断是否有异常连接。

四、实践经验分享在进行Linux服务器巡检时,积累一些实践经验会很有帮助。

以下是一些经验分享:1、注意服务器环境:在巡检过程中,注意服务器的环境,包括温度、湿度等,以确保服务器正常运行;2、关注异常进程:在查看进程和服务时,关注异常进程,判断是否存在可疑程序;3、定期更新补丁:定期更新服务器系统补丁,修复安全漏洞;4、加强密码管理:加强服务器密码管理,避免弱密码和重复使用密码。

五、总结本文提供了一份详细的Linux服务器巡检指导,包括巡检的意义、准备事项、常用命令、实践经验以及总结。

Linux服务器巡检指导

Linux服务器巡检指导Linux服务器巡检指导1.硬件巡检1.1 检查服务器硬件是否正常工作,包括CPU、内存、硬盘和电源等是否有故障。

1.2 检查物理连接线路,确保连接稳定可靠。

1.3 检查温度和风扇工作状况,避免硬件过热。

2.操作系统巡检2.1 检查系统版本和补丁,及时更新操作系统以修复漏洞。

2.2 检查磁盘空间,清理不必要的文件,防止磁盘溢出。

2.3 检查日志文件,查找异常信息和错误日志,及时处理问题。

2.4 检查网络配置,确保网络连接正常,防火墙配置正确。

3.服务和进程巡检3.1 检查运行的服务和进程,确保关键服务正常运行。

3.2 检查服务日志,查找错误信息,并及时处理故障。

3.3 检查服务端口,确保只开放必要的端口,避免安全风险。

4.安全巡检4.1 检查用户和组配置,删除不必要的用户和组,限制权限。

4.2 检查文件和目录权限,保证关键文件和目录的权限设置正确。

4.3 检查密码策略,设置复杂密码,并定期修改密码。

4.4 检查防火墙配置,确保防火墙规则设置正确并有效。

5.备份和恢复巡检5.1 检查备份策略,包括备份频率和备份存储介质。

5.2 检查备份的完整性和可恢复性,确保备份数据可靠。

5.3 检查备份恢复流程,测试备份恢复功能,确保能够及时恢复数据。

6.性能监控和优化巡检6.1 监控服务器的CPU、内存、磁盘和网络等性能指标。

6.2 优化系统内核参数,提升系统性能和稳定性。

6.3 优化关键服务和应用程序的配置,提高性能。

7.日常维护巡检7.1 定期清理日志文件,避免日志过大影响系统性能。

7.2 定期更新软件包和补丁,保持系统安全性。

7.3 定期检查硬件状态,确保及时更换老化硬件。

7.4 定期监测系统性能,发现潜在问题并进行优化。

附件:无附件。

法律名词及注释:1.操作系统:计算机系统的核心软件,提供计算机硬件与应用软件之间的接口。

2.漏洞:软件或系统中存在的安全漏洞,可能被攻击者利用导致系统被入侵。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Linux系统巡检常用的命令

Linux系统巡检常用的命令

Linux系统需要定期巡检,以检查服务器软硬件使用情况,相当于对人的.体检,确保可以及时发现问题、解决问题,降低损失,常用的巡检命令如下文!

# uname -a # 查看内核/操作系统/CPU信息

# head -n 1 /etc/issue # 查看操作系统版本

# cat /proc/cpuinfo # 查看CPU信息

# hostname # 查看计算机名

# lspci -tv # 列出所有PCI设备

# lsusb -tv # 列出所有USB设备

# lsmod # 列出加载的内核模块

# env # 查看环境变量

# free -m # 查看内存使用量和交换区使用量

# df -h # 查看各分区使用情况

# du -sh < 目录名> # 查看指定目录的大小

# grep MemTotal /proc/meminfo # 查看内存总量

# grep MemFree /proc/meminfo # 查看空闲内存量

# uptime # 查看系统运行时间、用户数、负载

# cat /proc/loadavg # 查看系统负载

# mount | column -t # 查看挂接的分区状态

# fdisk -l # 查看所有分区

# swapon -s # 查看所有交换分区

# hdparm -i /dev/hda # 查看磁盘参数(仅适用于IDE设备)

# dmesg | grep IDE # 查看启动时IDE设备检测状况

# ifconfig # 查看所有网络接口的属性

# iptables -L # 查看防火墙设置

# route -n # 查看路由表

# netstat -lntp # 查看所有监听端口

# netstat -antp # 查看所有已经建立的连接

# netstat -s # 查看网络统计信息

# ps -ef # 查看所有进程

# top # 实时显示进程状态

# w # 查看活动用户

# id < 用户名> # 查看指定用户信息

# last # 查看用户登录日志

# cut -d: -f1 /etc/passwd # 查看系统所有用户# cut -d: -f1 /etc/group # 查看系统所有组

# crontab -l # 查看所有用户的定时任务

下载全文

下载文档。