11简易 NAT 服务器

推荐-实验拓扑、终端服务器配置11 精品

实验步骤(1)

配置路由器R1提供NAT服务 R1(config)#ip nat inside source static 192.168.1.1 202.96.1.3 //配置静态NAT映射 R1(config)#ip nat inside source static 192.168.1.2 202.96.1.4 R1(config)#interface g0/0 R1(config-if)#ip nat inside //配置NAT内部接口 R1(config)#interface s0/0/0 R1(config-if)#ip nat outside //配置NAT外部接口 R1(config)#router rip R1(config-router)#version 2 R1(config-router)#no auto-summary R1(config-router)#network 202.96.1.0

NAT术语

1. 内部局部(inside local)地址:在内部网络使用的地址,往往是 RFC1918地址; 2. 内部全局(inside global)地址:用来代替一个或多个本地IP地 址的、对外的、向NIC注册过的地址; 3. 外部局部(outside local)地址:一个外部主机相对于内部网络 所用的IP地址。不一定是合法的地址;

---

静态映射时,NAT表一直存在。

实验2 动态NAT配置

实验目的

(1)动态NAT的特征 (2)动态NAT基本配置和调试

实验拓扑

实验设计

1. 路由器R1完成NAT功能。 2. 当内部主机PC1和PC2访问外网时,分别被动态映射到两 个公网地址。 3. 网络运行RIPv2协议,确保IP的连同性。

Linux双网卡搭建NAT服务器

Eth0的IP 地址,GW和DNS 都是自动获取的。

当然,如果是手动分配IP 、GW 和DNS 也是没问题的。

我的eth0 配置如下:IP: 192.168.79.129/24GW: 192.168.79.1DNS:192.168.79.2Linux 主机的eth1 指向内网,IP 地址为:10.50.10 .1/24 。

内网主机的内网主机的IP 地址就是10.50.10.0/24 段的IP ,eth1 的IP 是所有内网主机的网关。

这里,我的内网主机设置如下:IP: 10.50.10.46/24GW: 10.50.10.1DNS:192.168.79.2这里,所有内网主机的网关都设置为eth1 的IP 地址,而DNS 设置为eth1 所在的Linux 系统主机的DNS ,即192.168.79.2 。

(二)启用转发功能以上配置完成后,Host A应该可以ping通Linux系统主机的eth1的IP,因为他们是通过交换机链接的。

但是,Host A应该可以ping不通Linux系统主机的eth0的IP,应为并未开启Linux系统主机的转发功能。

开启Linux的转发功能,执行如下命令:# echo 1 > /proc/sys/net/ipv4/ip_forward查看系统是否启用了转发功能,可以执行如下命令:# cat /proc/sys/net/ipv4/ip_forward如果结果为1,代表已启用,0代表未启用。

此时,执行ping 192.168.72.129 以及其网关和DNS都可ping通了。

(三)配置NAT规则经过第二部分配置后,虽然可以ping相关的IP地址,但是内网主机还是无法上网。

问题在于内网主机的IP地址是无法在公网上路由的。

因此,需要转换成Linux系统主机可以上网的IP(注:这里我们只说不说是公网IP,是因为Linux系统可以直接上外网的IP同样是内网IP。

但是该内网IP(192.168.79.129)已经通过一些机制,实际上同样是NAT的方式,可以访问外网了,因此我们只需将Host A的IP转换成Linux系统eth0接口的IP即可)。

1台服务器做双出口NAT server的配置

1台服务器做双出口NAT server的配置服务器是现代计算机网络中扮演重要角色的设备之一,它能够提供各种网络服务和资源。

在网络环境中,为了实现双出口NAT(Network Address Translation)服务器的配置,可以采取以下步骤。

1. 准备工作在开始配置之前,需要确保以下几项准备工作已经完成:- 一台服务器:选择一台性能稳定可靠的服务器作为NAT服务器。

- 双网卡:服务器需要具备至少两个网卡,一个用于连接外部网络(WAN口),一个用于连接内部网络(LAN口)。

- 操作系统:选择适合的操作系统,如Linux或Windows Server,并安装在服务器上。

2. 连接网络将WAN口网卡连接至外部网络,如接入互联网的路由器或防火墙。

将LAN口网卡连接至内部网络,如局域网交换机或路由器。

3. 配置网络接口在操作系统中配置服务器上的两个网卡,以确保网络连接正常。

具体步骤如下:- 打开操作系统的网络配置界面。

- 对于WAN口网卡,设置其IP地址、子网掩码、网关和DNS服务器等参数,这些参数一般由互联网服务提供商(ISP)提供。

- 对于LAN口网卡,设置其IP地址、子网掩码。

- 确保双网卡的网络连接状态正常。

4. 安装NAT软件根据操作系统的类型和版本,选择并安装适合的NAT软件。

常见的NAT软件有Linux环境下的iptables、nftables,Windows环境下的Windows NAT等。

在安装过程中,根据软件提供的安装向导进行配置和设置。

5. 配置NAT规则配置NAT软件的规则,以实现双出口NAT的功能。

具体配置步骤如下:- 打开NAT软件的配置文件或控制台。

- 设置源地址转换(Source NAT)规则:将内部网络的IP地址转换为外部网络可访问的IP地址。

配置源地址转换规则时,需指定源地址和转换后的地址。

- 设置目标地址转换(Destination NAT)规则:将外部网络的请求映射到内部网络中相应的主机或服务。

NAT与三层交换机设置

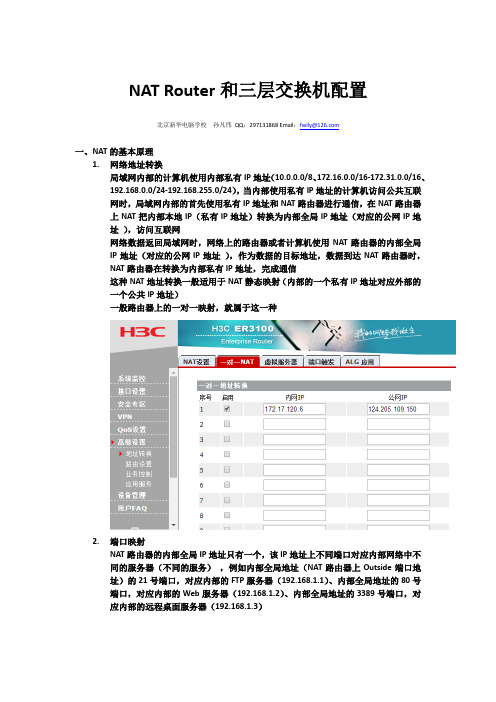

NAT Router和三层交换机配置北京新华电脑学校孙凡伟QQ:297131868 Email:fwily@一、NAT的基本原理1.网络地址转换局域网内部的计算机使用内部私有IP地址(10.0.0.0/8、172.16.0.0/16-172.31.0.0/16、192.168.0.0/24-192.168.255.0/24),当内部使用私有IP地址的计算机访问公共互联网时,局域网内部的首先使用私有IP地址和NAT路由器进行通信,在NAT路由器上NAT把内部本地IP(私有IP地址)转换为内部全局IP地址(对应的公网IP地址),访问互联网网络数据返回局域网时,网络上的路由器或者计算机使用NAT路由器的内部全局IP地址(对应的公网IP地址),作为数据的目标地址,数据到达NAT路由器时,NAT路由器在转换为内部私有IP地址,完成通信这种NAT地址转换一般适用于NAT静态映射(内部的一个私有IP地址对应外部的一个公共IP地址)一般路由器上的一对一映射,就属于这一种2.端口映射NAT路由器的内部全局IP地址只有一个,该IP地址上不同端口对应内部网络中不同的服务器(不同的服务),例如内部全局地址(NAT路由器上Outside端口地址)的21号端口,对应内部的FTP服务器(192.168.1.1)、内部全局地址的80号端口,对应内部的Web服务器(192.168.1.2)、内部全局地址的3389号端口,对应内部的远程桌面服务器(192.168.1.3)3.NAT Overload(重载)设置(PAT)NAT的Overload设置允许局域网内部的多台计算机,共享一个内部全局地址(公网地址)访问互联网在NAT Overload环境中,当内部计算机主动访问外部网络时,在NAT路由器上完成地址转换,当外部数据返回NAT路由器时,NAT路由器根据NAT转换对应表,再把数据转换到内部计算机上外部网络中的计算机主动发起的访问,由于在NAT路由器上没有对应关系,无法抓换,这样NAT路由可以起到保护(屏蔽)内部计算机的作用二、网络拓扑三、模拟ISP的内部网络(公共网络)1.配置R8路由器R8#conf tR8(config)#interface fastEthernet 0/0R8(config-if)#no shuR8(config-if)#no shutdownR8(config-if)#ip address 219.1.1.8 255.255.255.0R8(config-if)#exitR8(config)#interface loopback 0R8(config-if)#ip address 8.8.8.8 255.255.255.0R8(config-if)#exitR8(config)#router ospf 1R8(config-router)#network 219.1.1.0 0.0.0.255 area 0R8(config-router)#network 8.8.8.8 255.255.255.0 area 0R8(config-router)#exitR8(config)#2.配置R7路由器R7#conf tEnter configuration commands, one per line. End with CNTL/Z.R7(config)#interface fastEthernet 0/0R7(config-if)#no shutdownR7(config-if)#ip address 219.1.1.7 255.255.255.0R7(config-if)#exitR7(config)#interface loopback 0R7(config-if)#ip address 7.7.7.7 255.255.255.0R7(config-if)#exitR7(config)#router ospf 1R7(config-router)#network 219.1.1.0 0.0.0.255 area 0R7(config-router)#network 7.7.7.7 255.255.255.0 area 0 R7(config-router)#exit3.配置R6路由器R7#conf tEnter configuration commands, one per line. End with CNTL/Z.R7(config)#interface fastEthernet 0/0R7(config-if)#no shutdownR7(config-if)#ip address 219.1.1.7 255.255.255.0R7(config-if)#exitR7(config)#interface loopback 0R7(config-if)#ip address 7.7.7.7 255.255.255.0R7(config-if)#exitR7(config)#router ospf 1R7(config-router)#network 219.1.1.0 0.0.0.255 area 0R7(config-router)#network 7.7.7.7 255.255.255.0 area 0R7(config-router)#exit4.配置R5路由器R5#conf tR5(config)#interface fastEthernet 0/0R5(config-if)#no shuR5(config-if)#no shutdownR5(config-if)#ip address 219.1.1.5 255.255.255.0R5(config-if)#exitR5(config)#interface fastEthernet 1/0R5(config-if)#no shuR5(config-if)#no shutdownR5(config-if)#ip address 218.1.1.6 255.255.255.248R5(config-if)#exitR5(config)#router ospf 1R5(config-router)#network 219.1.1.5 0.0.0.255 area 0R5(config-router)#network 218.1.1.6 255.255.255.248 area 05.查看路由信息四、配置企业NAT路由器1.接口及其IP地址配置NAT-Router#conf tNAT-Router(config)#interface fastEthernet 1/0NAT-Router(config-if)#no shuNAT-Router(config-if)#no shutdownNAT-Router(config-if)#ip address 218.1.1.1 255.255.255.248NAT-Router(config-if)#exitNAT-Router(config)#ip route 0.0.0.0 0.0.0.0 218.1.1.6//本路由信息辅助向上(外部网络)发送数据信息NAT-Router(config)#ip route 172.16.0.0 255.255.0.0 192.168.1.253//本路由信息辅助向下(内部网络)发送数据信息NAT-Router(config)#interface fastEthernet 0/0NAT-Router(config-if)#no shuNAT-Router(config-if)#no shutdownNAT-Router(config-if)#ip address 192.168.1.254 255.255.255.0NAT-Router(config-if)#2.设置NAT接口指定NAT路由器连向外部网络的接口和连接内部网络的接口NAT-Router(config)#interface fastEthernet 1/0NAT-Router(config-if)#ip nat outside//设置F1/0接口为外部接口(内部全局接口)NAT-Router(config-if)#exitNAT-Router(config)#interface fastEthernet 0/0NAT-Router(config-if)#ip nat inside//设置F0/0接口为内部接口NAT-Router(config-if)#exitNAT-Router(config)#五、配置三层交换机S31.创建VLANS3#vlan databaseS3(vlan)#vlan 11VLAN 11 added:Name: VLAN0011S3(vlan)#vlan 12VLAN 12 added:Name: VLAN0012S3(vlan)#2.设置VTP协议S3#vlan databaseS3(vlan)#vtp serverS3(vlan)#vtp domain bjxh3.设置Trunk接口S3(config)#interface fastEthernet 0/1S3(config-if)#switchport mode trunkS3(config)#interface fastEthernet 0/0S3(config-if)#switchport mode trunkS3(config-if)#exitS3(config)#4.设置VLAN 地址S3(config)#interface vlan 11S3(config-if)#ip address 172.16.1.254 255.255.255.0S3(config-if)#exitS3(config)#interface vlan 12S3(config-if)#ip address 172.16.2.254 255.255.255.0S3(config-if)#exit5.设置DHCP服务S3(config)#ip dhcp pool vlan11S3(dhcp-config)#network 172.16.1.0 255.255.255.0S3(dhcp-config)#default-router 172.16.1.254S3(dhcp-config)#dns-server 172.16.88.88 202.106.0.20 202.106.196.115S3(dhcp-config)#exitS3(config)#ip dhcp pool vlan12S3(dhcp-config)#network 172.16.2.0 255.255.255.0S3(dhcp-config)#default-router 172.16.2.254S3(dhcp-config)#dns-server 172.16.88.88 202.106.0.20 114.114.114.114S3(dhcp-config)#exit6.设置路由功能1)设置路由接口S3(config)#interface fastEthernet 0/15S3(config-if)#no switchportS3(config-if)#ip address 192.168.1.253 255.255.255.0S3(config-if)#exitS3(config)#ip routingS3(config)#2)启动路由功能在三层交换机上使用IP routing命令可以开启三层交换机是路由功能7.设置路由协议在三层交互机上设置向外部网络的默认路由(静态路由)S3(config)#ip route 0.0.0.0 0.0.0.0 192.168.1.254六、二层交换机配置1.二层交换机S1配置1)创建VLANS1#vlan databaseS1(vlan)#vlan 11VLAN 11 added:Name: VLAN0011S1(vlan)#vlan 12VLAN 12 added:Name: VLAN0012S1(vlan)#exitAPPLY completed.Exiting....2)接口添加至VLAN中S1(config)#interface fastEthernet 0/0S1(config-if)#no shutdownS1(config-if)#switchport mode accessS1(config-if)#switchport access vlan 11S1(config-if)#exitS1(config)#interface fastEthernet 0/1S1(config-if)#switchport mode accessS1(config-if)#switchport access vlan 12S1(config-if)#exit3)设置Trunk链路S1(config)#interface fastEthernet 0/15S1(config-if)#no shutdownS1(config-if)#switchport mode trunk2.二层交换机S4配置1)添加VLANS4#vlan databaseS4(vlan)#vlan 11VLAN 11 added:Name: VLAN0011S4(vlan)#vlan 12VLAN 12 added:Name: VLAN0012S4(vlan)#exitAPPLY completed.Exiting....2)设置接口S4(config)#interface fastEthernet 0/0S4(config-if)#no shutdownS4(config-if)#switchport mode accessS4(config-if)#switchport access vlan 12S4(config-if)#intS4(config)#interface fastEthernet 0/1S4(config-if)#switchport mode accessS4(config-if)#switchport access vlan 11S4(config-if)#exit3)设置Trunk接口S4(config)#interface fastEthernet 0/15S4(config-if)#switchport mode trunkS4(config-if)#exit七、客户计算机PC1至PC4的设置1.接口及其IP地址配置PC3#conf tPC3(config)#interface fastEthernet 0/0PC3(config-if)#no shutdownPC3(config-if)#ip address dhcp//通过DHCP动态分配PC3(config-if)#exitPC3(config)#exit2.通信测试Ping命令测试数据跟踪测试3.路由信息查看八、NAT路由器上建立映射关系1.建立静态映射把内部IP地址(172.16.1.1/24)和外部IP地址(218.1.1.1/29)进行静态映射NAT-Router(config)#ip nat inside source static 172.16.1.1 218.1.1.1使用R1进行通信测试NAT-Router(config)#ip nat inside source static 172.16.2.1 218.1.1.22.在NAT-Router上查看映射关系在映射关系中可以看到内部本地地址172.16.1.1映射到内部全局地址218.1.1.1上;内部本地地址172.16.2.1映射到内部全局地址218.1.1.2上九、在NAT路由器上创建端口映射1.在NAT路由器上的设置内部不同的服务器对应内部全局地址的不同端口NAT-Router(config)#ip nat inside source static tcp 172.16.1.2 80 218.1.1.3 80NAT-Router(config)#ip nat inside source static tcp 172.16.2.2 8080 218.1.1.3 80802.在NAT路由器上查看对应关系十、在NAT路由器上创建overload连接1.NAT的设置过程NAT-Router#conf tNAT-Router(config)#ip nat pool xinhua 218.1.1.1 218.1.1.5 netmask 255.255.255.0//设置NAT路由器的内部全局地址(Outside接口)的IP地址范围//表示地址范围时需要使用开始IP地址和结束IP地址来表示NAT-Router(config)#access-list 1 permit 172.16.1.0 0.0.0.255NAT-Router(config)#access-list 1 permit 172.16.1.0 0.0.0.255//在访问控制列表中列出的网络可以对外通信,没有列出相当于拒绝对外通信//设置允许访问外部网络的内部IP地址的范围//在访问控制列表中permit表示允许,deny表示拒绝NAT-Router(config)#ip nat inside source list 1 pool xinhua overload//把内部设置的允许连接的地址范围和地址池中地址进行对应// overload表示允许使用重载NAT-Router(config)#2.在PC1至PC4上进行通信测试3.在NAT路由器上查看NAT的转换关系使用show ip nat translations。

如何设置路由器的静态NAT

如何设置路由器的静态NAT路由器的静态NAT是一种在私有网络和互联网之间建立映射关系的方法。

此映射关系使得内部私有网络中的主机能够通过外网 IP 访问互联网。

因此,路由器的静态NAT常见于公司和家庭网络中。

下面将介绍如何设置路由器的静态NAT。

1. 获取路由器的管理权限首先需要在浏览器中通过路由器的IP 地址登录路由器的管理页面。

登录界面通常会要求输入用户名和密码,这些信息通常可以在购买路由器时得到。

登录成功后,即可进入路由器的管理页面。

2. 打开静态NAT设置在路由器的管理页面中找到“端口转发”、“虚拟服务器”或“静态NAT”等选项,点击进入。

3. 添加映射规则进入静态NAT设置界面后,可以看到当前路由器上已经存在的映射规则;同时可以添加新的规则。

对于每一条新规则,都需要填写一些信息:- 内网 IP:需要映射的私有网络主机的 IP 地址;- 内网端口:需要映射的私有网络主机的端口号;- 外网 IP:该规则映射的外网 IP 地址;- 外网端口:该规则映射的外网端口号;- 协议:映射的协议(一般为 TCP 或 UDP)。

根据需要,可添加一条或多条静态NAT映射规则。

4. 保存设置添加完静态NAT规则后,记得保存设置。

在某些路由器上,需要点击“提交”或“应用”按钮才能生效。

静态NAT设置完成后,内网主机就会通过绑定的外网IP地址进行访问,另外需要注意的是,静态NAT会占用公网IP地址,因此需要按需规划IP地址资源。

总之,通过以上几个步骤,完成了路由器的静态NAT设置后,内网主机就可以通过互联网访问网络,同时对于一些安全性较高的网络要求,静态NAT映射也有一定的保护作用。

配置NAT Server双出口举例

1配置NAT Server双出口举例本例给出一个同时接入两个运营商网络的企业配置内部服务器的案例。

这个企业从每个运营商处都获取到了一个公网IP地址,为了保证所有用户的访问速度,需要让不同运营商的用户通过访问相应的运营商的IP来访问公司提供的服务,而不需要经过运营商之间的中转。

组网需求如图1所示,某公司内部网络通过SRG与两个运营商网络连接。

公司内网有一台FTP Server同时对两个运营商网络提供服务器,其真实IP是10.1.1.2。

ISP1网络中的用户可以通过1.1.1.2访问FTP Server,ISP2网络中的用户可以通过2.2.2.2访问FTP Server。

要实现这一需求,只要将两个运营商网络划入不同的安全区域,使用nat server的zone参数对不同的安全区域发布不同的公网IP即可。

图1 配置多对一的内部服务器组网图操作步骤1.创建安全区域。

2.<SRG> system-view3.[SRG] firewall zone dmz4.[SRG-zone-dmz] quit5.[SRG] firewall zone name ISP16.[SRG-zone-isp1] set priority 107.[SRG-zone-isp1] quit8.[SRG] firewall zone name ISP29.[SRG-zone-isp2] set priority 2010.[SRG-zone-isp2] quit11.配置各接口的IP地址,并将其加入安全区域。

12.[SRG] interface GigabitEthernet 0/0/213.[SRG-GigabitEthernet0/0/2] ip address 10.1.1.1 2414.[SRG-GigabitEthernet0/0/2] quit15.[SRG] interface GigabitEthernet 0/0/316.[SRG-GigabitEthernet0/0/3] ip address 1.1.1.1 2417.[SRG-GigabitEthernet0/0/3] quit18.[SRG] interface GigabitEthernet 5/0/019.[SRG-GigabitEthernet5/0/0] ip address 2.2.2.1 2420.[SRG-GigabitEthernet5/0/0] quit21.[SRG] firewall zone dmz22.[SRG-zone-dmz] add interface GigabitEthernet 0/0/223.[SRG-zone-dmz] quit24.[SRG] firewall zone ISP125.[SRG-zone-isp1] add interface GigabitEthernet 0/0/326.[SRG-zone-isp1] quit27.[SRG] firewall zone ISP228.[SRG-zone-isp2] add interface GigabitEthernet 5/0/029.[SRG-zone-isp2] quit30.配置内部服务器,对不同的安全区域发布不同的公网IP地址。

11.3.2 配置无状态NAT64[共2页]

724 第11章 NAT64

图11-10

所有设备都拥有v6主机向v4主机发起通信请求以及v4主机返回响应的所有信息

图11-11 v4主机向DNS64服务器查询v6主机的地址,返回了一条

包含v6主机内嵌式IPv4地址的A 记录

11.3.2 配置无状态NAT64

注: 本书仅使用IOS ,写作本书时仅IOS-XE 同时支持无状态和有状态NAT64。

虽然预计IOS 最终也会同时支持这两种NAT64,但书中的配置示例却受当前支持状态的限制。

配置无状态NAT64的步骤很简单,这些步骤假设已经启用了IPv6单播路由并在接口上配置了相应的IPv4和IPv6地址,同时还假设已经配置了IPv4和IPv6路由。

• 第1步:利用nat64 enable 语句在面向IPv6和IPv4的接口(被转换流量将要流经

的接口)上都启用NAT64。

1.设置NAT服务器[共2页]

第13章 Windows 路由器– 381 –图13-23 端口映射3.RRAS 内置的NATNA T 是一种特殊的路由器,网络操作系统大都内置了NA T 功能。

Windows 的RRAS 通过下列组件来实现完善的网络地址转换功能。

• 转换组件。

用于实现数据包转换。

它转换IP 地址,同时转换内部网络和Internet 之间转发数据包的端口。

• 寻址组件。

用于为内部网络计算机提供DHCP 服务。

寻址组件是简化的DHCP 服务器,用于分配IP 地址、子网掩码、默认网关以及DNS 服务器的IP 地址。

• 名称解析组件:用于为内部网络计算机提供DNS 名称解析服务。

将NAT 服务器作为内部网络计算机的DNS 服务器,当NAT 服务器接收到名称解析请求时,它随即将该请求转发到外部接口所配置的DNS 服务器,并将DNS 响应结果返回给内部网络计算机。

13.3.2 通过NAT 实现Internet 连接共享实验13-6 通过NAT 实现Internet 连接共享网络地址转换主要用来实现Internet 连接共享。

首先要配置用于网络地址转换的路由器(服务器),配置其专用接口和公用接口(Internet 接口,可以是LAN 网卡,也可以是拨号连接),添加并配置网络地址转换协议,然后对内部网络中的计算机进行TCP/IP 设置。

这里通过一个实例来介绍,其网络拓扑如图13-24所示。

这里使用局域网模拟公网。

图13-24 通过NA T 服务器共享网络连接1.设置NA T 服务器要将Windows Server 2012 R2服务器配置为NA T 路由器,利用路由和远程访问服务器安装向导非常方便,只要选择“网络地址转换(NA T )”选项,根据提示逐步完成网络地址转换的所有配置即可。

不过手工设置则更加灵活实用,下面详细介绍网络地址转换设置步骤。

NAT的3种实现方式配置示范

NAT的3种实现方式配置示范网络地址转换(NAT)是一种网络协议,用于将私有IP地址转换为公共IP地址,以实现多台设备共享一个公共IP地址的功能。

NAT有三种实现方式:静态NAT、动态NAT和PAT(端口地址转换)。

1.静态NAT静态NAT是将一个私有IP地址映射到一个公共IP地址,实现一对一的映射关系。

静态NAT适用于需要固定映射关系的情况,如将内部服务器映射到公共IP地址,以便外部用户可以访问该服务器。

示范配置:1.配置内部接口的IP地址和子网掩码。

2.配置外部接口的IP地址和子网掩码,该接口将使用公共IP地址。

3.创建一个静态NAT转换规则,将内部服务器的IP地址映射到外部接口的公共IP地址。

例如,假设内部服务器的IP地址为192.168.1.10,外部接口的公共IP地址为203.0.113.10,配置如下:```interface fastethernet0/0ip address 192.168.1.1 255.255.255.0interface fastethernet0/1ip address 203.0.113.1 255.255.255.0ip nat inside source static 192.168.1.10 203.0.113.10```2.动态NAT动态NAT是将内部设备的私有IP地址动态映射到可用的公共IP地址,实现一对多的映射关系。

动态NAT适用于多个内部设备共享有限的公共IP地址的情况。

示范配置:1.配置内部接口的IP地址和子网掩码。

2.配置外部接口的IP地址和子网掩码,该接口将使用公共IP地址。

3.配置一个动态NAT池,指定可用的公共IP地址范围。

4.创建一个动态NAT转换规则,将内部设备的IP地址映射到动态NAT池中的公共IP地址。

例如,假设内部子网的IP地址范围为192.168.1.0/24,外部接口的公共IP地址为203.0.113.1,配置如下:```interface fastethernet0/0ip address 192.168.1.1 255.255.255.0interface fastethernet0/1ip address 203.0.113.1 255.255.255.0ip nat pool dynamic-nat-pool 203.0.113.10 203.0.113.20 netmask 255.255.255.0ip nat inside source list 1 pool dynamic-nat-pool overload access-list 1 permit 192.168.1.0 0.0.0.255```3.PAT(端口地址转换)PAT是一种特殊的动态NAT方法,它除了将内部设备的IP地址映射到公共IP地址外,还使用端口号来区分不同的连接。

第11章WindowsServer2008路由和NAT

内容:

路由的概念

将Windows Server 2008配置成路由器

配置静态路由

理解动态路由

NAT的概念

配置内网使用NAT访问连接Internet

配置端口映射允许Internet用户访问内网Web站点

配置端口映射允许Internet用户访问内网远程桌面

6.检查ARP缓存,查看默认网关的IP地址是否已经解析为硬件地址。如果已经被解析,数据包将被传送到数据链路层且合并成帧。如果这个硬件地址在主机A的ARP缓存中尚未被解析,一个ARP广播将被发送到本地网络,以搜索172.16.0.1的硬件地址。路由器会响应这个请求并提供E0的硬件地址,接着主机A将缓存这个地址。同时路由器也会缓存主机A的硬件地址到ARP缓存中。

10.数据包将从帧中抽出,然后这个帧剩下的部分将被丢弃。数据包将被传送给在以太网类型字段中列出的上层协议,在这里是传递给IP协议。

11.IP会接收这个数据包,并检查其目的IP地址。由于数据包的目的地址与接收路由器所配置的任一地址不匹配,路由器将会在路由表中查看目的IP网络的地址。

12.此路由表中必须包含有网络172.16.2.0的表项,否则此数据包将立即丢弃。

7.一旦这个数据包和目的方的硬件地址被交付给数据链路层,一个数据帧将会产生。在这个帧中包含有目的主机和源主机的硬件地址,及以太网类型字段。在这个帧的结尾处是被称为帧校验序列的字段,它是装载循环冗余校验计算值的区域。

8.一旦帧封装完成,这个帧将被交付到物理层,以一次一位的方式发往物理媒体。

9.此冲突域中的每个设备将接收这些位并重建成帧。它们每个都将运行CRC并核对保存在FCS字段中的内容。如果这两个值不相匹配,此帧将被丢弃。如果这个CRC值相吻合,然后会检查目的主机的硬件地址是否也匹配,如果它是匹配的(本例中就是路由器的E0口是匹配的),那么路由器将查看以太网类型字段,以了解在网络层上使用的协议。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

简易NAT 服务器1. 学习本章的必备技巧2. 什么是NA T 呀:NA T 的功能联机示意图核心版本谁需要NA T 架设3. 一块网络卡的NA T 架设:固定IP4. 两块网络卡的NA T 架设5. 观察路由信息6. 客户端的设定:Windows Linux7. 安全性学习本章的必备技巧:没错啦!又要来说教了!^_^"" 请尽量将Linux 基础看完吧!再不然的话,最起码底下的资料先读完吧!因为我们需要动用到编辑,所以vi 需要了解;开机时需要就激活NA T 的技术,所以需要了解开机关机流程;需要下达指令,所以要了解BASH 及shell script 的写法;网络的知识当然不能不知道,所以网络基础与局域网络架构就必须要清楚;再来,要连上Internet 才有NA T 的功能,所以当然不能不看连上Internet 啰!另外,我们以iptables 来建置NA T ,所以也需要知道认识网络安全啰!·认识vi·开机关机流程·BASH·shell scripts·网络基础·局域网络架构·连上Internet·常用网络指令·认识网络安全与iptables总之,能够将前面的全部都看完,嘿嘿!是一件很不错的事情啦!另外,如果想要评估各种频宽分享的方式,可以来频宽分享查看一下,如果只是要分享频宽的话,倒不一定需要用到Linux 的哩!使用在线代理|网页代理|代理网页|Linux 的最大优点是来自于可以有很多的附加价值就是了!什么是NAT 呀:· NAT 的功能:我想,大家对于NAT 一定是有所耳闻才对,那么什么是NAT 呢?NA T 其实是Network Address Transfer 的简写,简单的说,就是将要传送出去的封包进行IP 转换的动作啦!由TCP 封包的架构图,我们可以发现TCP 封包里头有来源与目的地的IP 及port 之信息在Header 里面,那么如果透过某些技术,是否可以将这个header 的内容改变呢?当然可以啰!就直接使用iptables 即可!他可以帮助我们将打包过后的TCP 封包上面的header 进行修改的动作,以方便我们工作!而其中用的最广泛的例子就属:频宽分享的部分了!怎么说呢?很简单呀!还记得我们在局域网络架构里头提到的网络架设方法吧?对啦!就是利用一部Linux 当作主机,而将我们对内( intranet )与对外( Internet )的连接分离开来,以达到良好的隔绝效果,此外,由于内部私有网络的私有IP 并不能直接连接上Internet 上面,所以你的所有内部的私有IP 的计算机,将无法直接连通到Internet 上面去,阿!那岂不是很无趣?!再想一想,咦!我们的Linux 主机不是有『对内及对外』的两组IP 吗?一组是私有IP ( 跟intranet 同一个网段) 一组则是可以连上Internet 的实体IP ,而我们的私有网域的所有计算机都是以Linux 主机为Gateway 的,那么如果我在我的对内的所有私有IP 在对外联机的时候( 透过Linux 主机),将他的TCP 封包的header 资料里面,那个sourec IP and port (来源IP 与对应的埠口)改成Linux 的对外的IP 与埠口,那么不就可以连出去Internet 啦!哈哈!没错!这就是NA T 的概念之一啦!如上图所示,当我的区域内的具有192.168.1.100 的client 要对外联机的时候:1. 这个client 的gateway 设定为NA T 主机,所以当要连上Internet 的时候,该TCP 封包就会被送到NA T 主机啦;2. 而透过这个NA T 主机,她会将client 的对外联机的封包之source 的IP ( 192.168.1.100 ) 改成ppp0 ( 假设为拨接情况)这个实体IP 啰,同时并记忆这个联机的封包是由哪一个( 192.168.1.100 ) client 端传送来的;3. 由Internet 传送回来的封包,当然由NA T 主机来接收了,这个时候,NAT 主机会去查询原本记录的路由信息,并将目标IP 改回原来发送出此一封包的Client 端;4. 最后则由NA T 主机将该封包传送给原先发送封包的Client 啰!其实这也很好理解啦,你可以想成这样:『当您在私人赛车场上比赛的时侯,不必管您是否有注册过的车牌﹔但开到马路上却非得要一个监理站核发的车牌不可。

如过您要将跑车开到街道上,必须要改挂一个在线代理|网页代理|代理网页|合法的车牌。

这时候,赛车场老板(NAT)自有办法帮您弄一个就是了。

』!这样可以了解了吗?·联机示意图:由上面的说明您应该可以了解了吧?!没错,你的NAT 主机上面,至少需要『两块网络接口』请注意,我说的是『网络接口』而不是『网络实体适配卡』呦!以拨接为例,由于拨接之后会产生ppp0 这个拨接后产生的网络接口,加上你再提供一个IP alias ,那么自然就有两个以上的网络接口啰!这么说应该很容易了解了吗?底下我以两块实体网络适配卡的布线情况作为联机的示意图,至于一块网络卡进行NA T 的图标,将在待会说明啰。

在上面的图标当中,很清楚吧!我们的Linux 共有两块实体适配卡,一块接在调制解调器上面,一块接在Hub/Switch 上面,并且以此Hub/Switch 连接所有的局域网络内的计算机,以组成内部的私有网域!鸟哥个人是比较喜欢这样的接线方式啦!不过,人各有志,而且这样的情况也不见得适合所有的人,所以还是得了解一下其它种类的连接方法!好吧,等一下再告诉你~·核心版本:嘿嘿!干嘛呀!怎么又提到核心版本了?这个就得特别说明一下啰!因为不同的核心版本所提供的TCP 封包的伪装技术,及防火墙软件都不相同,所以需要特别的关心一下您的核心版本!首先,用『uname -r 』看一下你的版本呢,如果是出现 2.2.xx 的话,则是属于较早期的核心,那个是使用ipchains 作为技术的,至于如果是 2.4.xx 的话,那么就是属于iptables 的模块较棒啰!o Kernel 2.2.xx :使用ipchains 做封包伪装的技术;o Kernel 2.4.xx :使用iptables 做封包伪装的技术!简单的判别方法,如果是Red Hat 7.0 ( 含7.0 )以前的版本,使用的是 2.2.xx 的核心,自然只有ipchains 而已,而如果是Red Hat 7.1 ( 含7.1 ) 以后的版本,则使用的是Kernel 2.4.xx ,因此最好使用iptables 的技术!因为2.4.xx 的IP 处理模块当中,大部分都是针对iptables 来作为处理的软件,ipchains 的已经不含在 2.4.xx 里头了!由于我是以Red Hat 7.2 与7.3 作为范例的,所以自然以iptables 为准啰!如果还想要以ipchains 来进行架设NA T 的朋友,不妨参考一下这篇旧的文章:o NA T 服务器在线代理|网页代理|代理网页|·谁需要NAT 架设:由前面NA T( Network Address Transfer ) 的功能介绍,我们知道他可以作为频宽分享的主机,当然也可以管理一群在NA T 主机后面的Client 计算机!呵呵!所以NA T 的功能至少有这两项:o 频宽分享:我想,架设NA T 的朋友大部分都是希望可以达到频宽分享的目的的!这毕竟是NA T 主机的最大功能啰!o 安全防护:咦!关安全防护什么事呀!?别忘了,NAT 之内的PC 联机到Internet 上面时,他所显示的IP 是NA T 主机的实体IP ,所以Client 端的PC 当然就具有一定程度的安全了!最起码人家在scan 的时候,就侦测不到你的Client 端的PC 啦!安全多了!一块网络卡的NAT 架设:刚刚上面我们已经提过了,要架设NA T 的话,只要『两块网络接口』就够了,倒不一定需要两块『实体网络卡( NIC )』,是的!所以我们先以较为便宜的方式(因为少了一块网络卡呀!)来介绍NA T 的架设!底下是我们介绍的安装步骤:1. 关闭一些系统服务的port :为了安全起见,还是检查一下吧!好了,首先,我们需要先来了解一下,咦!我的Linux 主机的功用为何?!如果只是单纯的要作为NA T 的话,那么Linux 主机所开放的port 是越少越好!鸟哥可不希望你开机了大约一个星期,就开始苦苦哀嚎说自己的主机无法以root 登入了......。

关闭port 的方法与选择『系统一定需要的服务』的介绍在限制联机的埠口里面已经说的很清楚了!你可以按这里来了解到底什么是『一定要激活的服务』。

在线代理|网页代理|代理网页|实体线路配置图:怎么安装联机呢?赶快买线材来架设吧!由于 Linux 主机只有一张网络卡,所以所有的装置(包括 Linux 主机, client 端计算机, 数据几等等)都需要接在 Hub/Switch 上面,有点像底下的样子:1. 这个时候请特别留意啦!如果是使用 ADSL 拨接制的话,那么应该会有安装 rp-pppoe 这个东西,并且在拨接之后会产生 ppp0 这个网络接口,同时不要忘了,激活网络卡的时候不是就已经有 eth0 这个实体在线代理|网页代理|代理网页|网络界面的设定吗?,嘿嘿!那么我们不是就有两个网络接口了吗?!没错!就是这样!但是,如果是 Cable 或者是其它的固定制的方法的话,那么跟这个也差不多啦!不过由于 Cable 的方式没有自动产生两个以上的网络界面,所以就需要设定 IP Alias 啰,也就是 eth0:0 啦!亦即就是以 eth0 跟 eth0:0 这两个接口来联机啰!反正,只有一张网络卡,也可以进行 NAT 的啦! ^_^""2. 设定网络接口:分别以拨接、 Cable 及固定 IP 为例啦!ADSL拨接制:在进入 Linux 并激活网络卡之后,我们会得到 eth0 这个界面,再加上拨接之后的 ppp0 界面,所以我们就已经会有个两网络接口,分别是 ppp0, eth0!此外,我预计的私有网域的 IP 选用 192.168.1.0/24 这个 C Class 的网域,其中, Linux NAT 主机的私有 IP 选择为 192.168.1.2 这一个!第一个网络接口 -- ppp0 -- 的设定:这个东西应该不难吧!就是我们在连上 Internet一文里头提到的关于 rp-pppoe的拨接上网方式。