信息安全数学基础第二版课后练习题含答案

信息安全数学基础习题集一

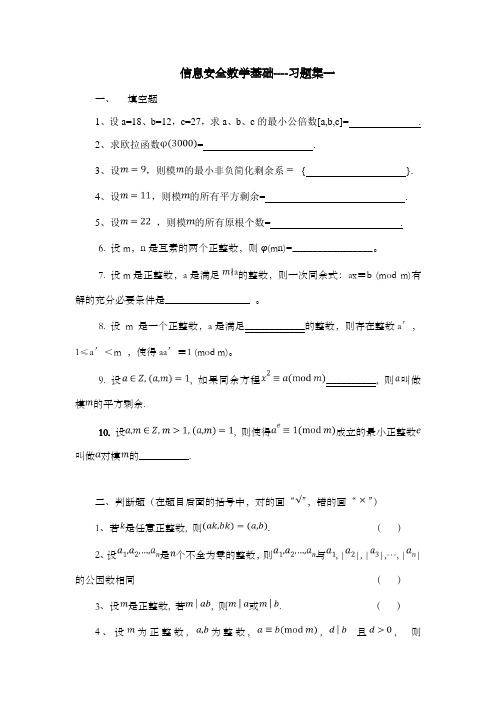

信息安全数学基础----习题集一一、填空题1、设a=18、b=12,c=27,求a、b、c的最小公倍数[a,b,c]= .2、求欧拉函数= .3、设,则模的最小非负简化剩余系{ }.4、设,则模的所有平方剩余= .5、设,则模的所有原根个数= .6. 设m,n是互素的两个正整数,则φ(mn)=________________。

7. 设m是正整数,a是满足的整数,则一次同余式:ax≡b (mod m)有解的充分必要条件是_________________ 。

8. 设m 是一个正整数,a是满足____________的整数,则存在整数a’,1≤a’<m ,使得aa’≡1 (mod m)。

9. 设, 如果同余方程__________, 则叫做模的平方剩余.10. 设, 则使得成立的最小正整数叫做对模的__________.二、判断题(在题目后面的括号中,对的画“”,错的画“”)1、若是任意正整数, 则. ()2、设是个不全为零的整数,则与, ||, ||,…, ||的公因数相同()3、设是正整数, 若, 则或. ()4、设为正整数, 为整数, , 且, 则. ()5、{1,-3,8,4,-10}是模5的一个完全剩余系. ()6、设是素数, 模的最小非负完全剩余系和最小非负简化剩余系中元素个数相等. ()7、设为奇素数, 模的平方剩余和平方非剩余的数量各为8. ()8、一次同余方程有解. ()9、设是素数, 是模的原根, 若, 则是的整数倍.()10、设, 则, …, 构成模的简化剩余系.()11. , 则. ()12. 设是两个互素正整数, 那么, 则. ()13. 设m是一个正整数, a,b,d都不为0,若ad≡bd(modm)。

则a≡b(mod m)。

()14. 设为正整数, a是满足的整数,b为整数. 若为模的一个简化剩余系, 则也为模的一个简化剩余系. ()15. p为素数,n为整数且与p互素,则n2为模p的平方剩余. ()16. 设为正整数, 设, 则是模的平方剩余的充要条件是: . ()17. 3是模7的原根。

信息安全数学基础参考试卷(推荐文档)

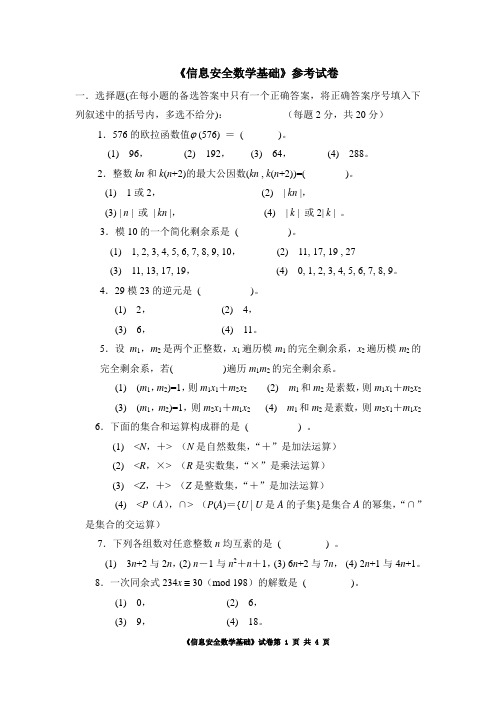

《信息安全数学基础》参考试卷一.选择题(在每小题的备选答案中只有一个正确答案,将正确答案序号填入下列叙述中的括号内,多选不给分):(每题2分,共20分)1.576的欧拉函数值ϕ(576) =()。

(1) 96,(2) 192,(3) 64,(4) 288。

2.整数kn和k(n+2)的最大公因数(kn , k(n+2))=()。

(1) 1或2,(2) | kn|,(3) | n|或| kn|,(4) | k|或2| k|。

3.模10的一个简化剩余系是( )。

(1) 1, 2, 3, 4, 5, 6, 7, 8, 9, 10,(2) 11, 17, 19 , 27(3) 11, 13, 17, 19,(4) 0, 1, 2, 3, 4, 5, 6, 7, 8, 9。

4.29模23的逆元是( )。

(1) 2,(2) 4,(3) 6,(4) 11。

5.设m1,m2是两个正整数,x1遍历模m1的完全剩余系,x2遍历模m2的完全剩余系,若( )遍历m1m2的完全剩余系。

(1) (m1,m2)=1,则m1x1+m2x2(2) m1和m2是素数,则m1x1+m2x2(3) (m1,m2)=1,则m2x1+m1x2(4)m1和m2是素数,则m2x1+m1x26.下面的集合和运算构成群的是( ) 。

(1) <N,+> (N是自然数集,“+”是加法运算)(2) <R,×> (R是实数集,“×”是乘法运算)(3) <Z,+> (Z是整数集,“+”是加法运算)(4) <P(A),∩> (P(A)={U | U是A的子集}是集合A的幂集,“∩”是集合的交运算)7.下列各组数对任意整数n均互素的是( ) 。

(1) 3n+2与2n,(2) n-1与n2+n+1,(3) 6n+2与7n,(4) 2n+1与4n+1。

8.一次同余式234x ≡ 30(mod 198)的解数是( )。

信息安全数学基础第一章-第一章第4-5节

p2 2

L

ps s

,

b

p1 1

p2 2

L

ps s

,

其中 i i 0, (i 1, 2,L , t);

i i 0, (i t 1, 2,L , s).

取

a'

p1 1

p2 2

于是 (120,150, 210, 35) 5.

同样 [120,150, 210, 35] 23 3 52 7 4200.

23

例5 设a, b是两个正整数,则存在整数a ' | a, b' | b,使得

a 'b' [a, b], (a ', b') 1.

证 设a, b有分解式:

a

p1 1

b p1 ' p2 'L pu ', c pu1 ' p2 'L ps ' 于是 n bc p1 ' p2 'L pu ' pu1 ' p2 'L ps '

15

适当改变pi '的次序,即得(1)式.

由归纳法原理, 对于所有n 1的整数,(1)式成立.

再证表达式的唯一性. 假设还有

n q1q2 L qt , q1 q2 L qt

所以[a, b] | m.

此定理表明:任意两个正整数的乘积等于这两个数的 最小公倍数与最大公因数的乘积.这两个数的最小公 倍数不但是最小的正倍数,且是另外的公倍数的因数.

10

推论 设m, a, b是正整数,则[ma, mb] m[a, b].

证

[ma, mb]

m 2 ab (ma, mb)

m2ab m ab m(a,b) (a,b)

信息安全数学基础作业参考答案

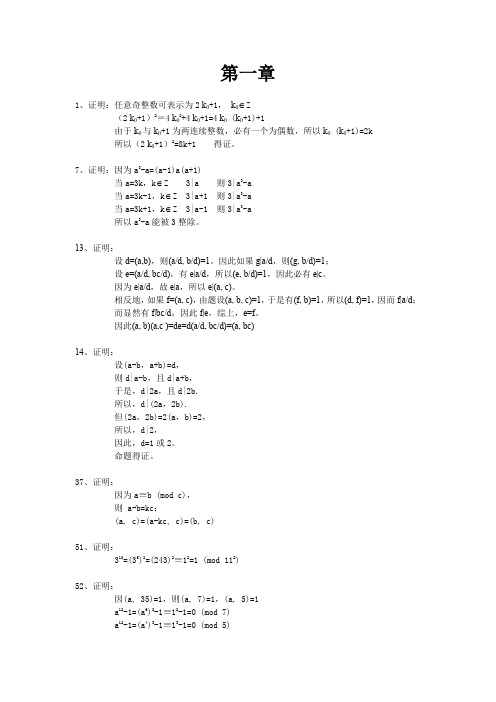

1、证明:任意奇整数可表示为2k0+1,k0 Z

(2k0+1)2=4k02+4k0+1=4k0(k0+1)+1

由于k0与k0+1为两连续整数,必有一个为偶数,所以k0(k0+1)=2k

所以(2k0+1)2=8k+1 得证。

7、证明:因为a3-a=(a-1)a(a+1)

当a=3k,k Z 3|a 则3|a3-a

因为e|a/d,故e|a,所以e|(a, c)。

相反地,如果f=(a, c),由题设(a, b, c)=1,于是有(f, b)=1,所以(d, f)=1,因而f|a/d;而显然有f|bc/d,因此f|e,综上,e=f。

因此(a, b)(a,c)=de=d(a/d,bc/d)=(a,bc)

14、证明:

当a=3k-1,k Z 3|a+1 则3|a3-a

当a=3k+1,k Z 3|a-1 则3|a3-a

所以a3-a能被3整除。

13、证明:

设d=(a,b),则(a/d, b/d)=1。因此如果g|a/d,则(g, b/d)=1;

设e=(a/d,bc/d),有e|a/d,所以(e, b/d)=1,因此必有e|c。

a+a=(a+a)(a+a)=aa+aa+aa+aa=a+a+a+a

9、证明:

10、证明:

等式右边包含k个2。

11、证明:

14、证明:

第三章

4、证明:

因为

当 , 时,

当 , 时,

当 , 时,

当 , 时,

第四章

8、证第五章

第2章 信息安全数学基础(数论)

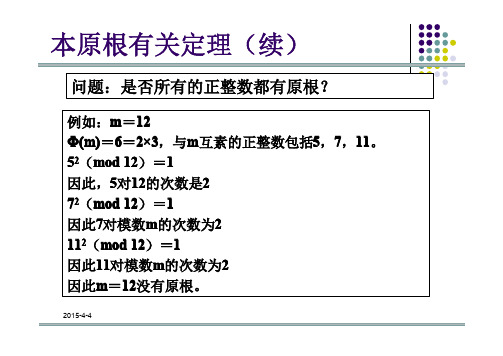

问题:是否所有的正整数都有原根?例如:m=12Φ(m)=6=2×3,与m互素的正整数包括5,7,11。

52(mod 12)=1因此,5对12的次数是272(mod 12)=1因此7对模数m的次数为2112(mod 12)=1因此11对模数m的次数为2因此m=12没有原根。

2015-4-42015-4-4定理(整数存在原根的必要条件):设m>1,若m 有原根,则m 必为下列诸数之一:2,4,p l ,2p l (l ≥1,p 为奇素数)。

定理(整数存在原根的充分条件):设m =2,4,p l ,2p l (l ≥1,p 为奇素数)时,则m 有原根。

定理(整数原根个数):设m 有一个原根g ,则m 恰有ϕ(ϕ(m))个对模数m 不同余的原根,这些原根由以下集合给出:{}|1(),(,())1tS g t m t m ϕϕ=≤≤=2015-4-417g m m m m m 1(),(,())13mod733mod75m t m t m ϕϕϕϕϕϕ×≤≤===例如,已知=3是=7的一个原根,求的所有元根。

解:()=6=23(())=(6)=2因此有两个元根。

满足条件的t=1,5即有两个元根,分别为3和5原根的判断:一般来说,判断g是否时一个素数m的原根时,不需要逐一计算g1,g2,…,gϕ(m),而仅需要计算g t(modm),其中t|t|ϕϕ(m)。

2015-4-42015-4-4 23g m m 4mod74mod7)24mod7)14mod71m ϕϕ×==16例如,判断=4是否是=7的一个原根解:()=6=23满足条件t|(m)的t=1,2,3,6()=4((()=因此4不是的本元根。

2015-4-4本原根有关定理(续)定理(原根的计算):12()2...11(mod )(1,2,...,)i s m q m m q q q g m g m gm i s ϕϕ>≠=设,()的所有不同的素因子是,,,,(,)=,则是的一个原根的充要条件是: 3121220812412525))20,812mod4140112mod411811241g m m q q m m q q m ϕϕϕ×====≠≠例如,证明=是=的原根。

网络信息安全课后习题答案

网络信息安全课后习题答案网络信息安全课后习题答案一、密码学基础1.什么是密码学?密码学是研究信息的保密(加密)和完整性(签名、数字证书等)的技术和方法的学科。

2.请解释对称密钥加密和公钥加密的原理及其区别。

对称密钥加密是指加密和解密使用同一个密钥的加密方法,速度快、效率高,但密钥传输和管理比较麻烦。

公钥加密是指加密和解密使用不同的密钥的加密方法,安全性较高,但速度较慢。

3.什么是哈希函数?它的特点和应用有哪些?哈希函数是将任意长度的输入数据映射为固定长度输出的函数。

其特点是:●输入数据的任意微小改动都会导致输出结果的显著改变。

●输出结果的长度固定,通常较短。

●不可逆性,不可从输出结果反推输入数据。

哈希函数常用于数据完整性验证、数字签名等场景。

二、网络安全技术1.什么是防火墙?防火墙有哪些常见的工作模式?防火墙是一种用于保护网络安全的安全设备,通过控制网络流量的进出,实施访问控制、攻击防范等功能。

常见的工作模式包括包过滤、状态检测、代理服务和网络地质转换等。

2.描述一下常见的网络攻击类型,包括但不限于网络钓鱼、拒绝服务攻击、中间人攻击等。

●网络钓鱼:通过伪造合法的网站、电子邮件等手段,诱骗用户输入敏感信息。

●拒绝服务攻击:通过发送大量的请求,占用目标系统的资源,使其无法提供正常的服务。

●中间人攻击:攻击者劫持网络通信流量,窃取或篡改通信内容。

3.请解释什么是入侵检测系统(IDS)和入侵防御系统(IPS),它们有何区别和作用?入侵检测系统(IDS)是用于监测网络中的异常行为和攻击行为的设备或软件,能够及时发现潜在的威胁并发出警报。

入侵防御系统(IPS)则是在入侵检测的基础上,具备主动防御功能,能够自动对异常和攻击进行相应的防御和响应措施。

三、网络安全管理1.请并解释一下网络安全管理中常见的几个环节,包括但不限于安全策略制定、安全培训、漏洞修复等。

●安全策略制定:制定明确的网络安全策略和政策,明确安全目标和实施措施。

信息安全课后习题(答案版)

1-1 计算机网络是地理上分散的多台(c)遵循约定的通信协议,通过软硬件互联的系统。

A. 计算机B. 主从计算机C. 自主计算机D. 数字设备1-2 网络安全是在分布网络环境中对(d)提供安全保护。

A. 信息载体B. 信息的处理、传输C. 信息的存储、访问D. 上面3项都是1-3 网络安全的基本属性是(d)。

A. 机密性B. 可用性C. 完整性D. 上面3项都是1-4 密码学的目的是(c)。

A. 研究数据加密B. 研究数据解密C. 研究数据保密D. 研究信息安全1-5 假设使用一种加密算法,它的加密方法很简单:将每一个字母加5,即a加密成f, b加密成g。

这种算法的密钥就是5,那么它属于(a)。

A. 对称密码技术B. 分组密码技术C. 公钥密码技术D. 单向函数密码技术1-6 访问控制是指确定(a)以及实施访问权限的过程。

A. 用户权限B. 可给予那些主体访问权利C. 可被用户访问的资源D. 系统是否遭受入侵1-7 一般而言,Internet防火墙建立在一个网络的(c)。

A. 内部子网之间传送信息的中枢B. 每个子网的内部C. 内部网络与外部网络的交叉点D. 部分内部网络与外部网络的接合处1-8 可信计算机系统评估准则(Trusted Computer System Evaluation Criteria, TCSEC)共分为(a)大类()级。

A. 4 7B. 3 7C. 4 5D. 4 61-9 桔皮书定义了4个安全层次,从D层(最低保护层)到A层(验证性保护层),其中D 级的安全保护是最低的,属于D级的系统是不安全的,以下操作系统中属于D级安全的是(a)。

A. 运行非UNIX的Macintosh机B. 运行Linux的PC机C. UNIX系统D. XENIX1-10 计算机病毒是计算机系统中一类隐藏在(c)上蓄意破坏的捣乱程序。

A. 内存B. 软盘C. 存储介质D. 网络二:2-1 对攻击可能性的分析在很大程度上带有(b)。

信息安全数学基础习题集一

信息平安数学根底----习题集一一、填空题1、设a=18、b=12,c=27,求a、b、c的最小公倍数[a,b,c]= .2、求欧拉函数φ(3000)= .3、设m=9,那么模m的最小非负简化剩余系={ }.4、设m=11,那么模m的所有平方剩余= .5、设m=22,那么模m的所有原根个数= .6. 设m,n是互素的两个正整数,那么φ(mn)=________________。

7. 设m是正整数,a是满足 m∤a的整数,那么一次同余式:ax≡b (mod m)有解的充分必要条件是_________________ 。

8. 设m 是一个正整数,a是满足____________的整数,那么存在整数a’,1≤a’<m ,使得aa’≡1 (mod m)。

9. 设a∈Z,(a,m)=1, 如果同余方程x2≡a(mod m)__________, 那么a 叫做模m的平方剩余.10. 设a,m∈Z,m>1,(a,m)=1, 那么使得a e≡1(mod m)成立的最小正整数e叫做a对模m的__________.二、判断题〔在题目后面的括号中,对的画“√〞,错的画“×〞〕1、假设k是任意正整数, 那么(ak,bk)=(a,b). 〔〕2、设a1,a2,…,a n是n个不全为零的整数,那么a1,a2,…,a n与a1, |a2|, |a3|,…, |a n|的公因数相同〔〕3、设m是正整数, 假设m│ab, 那么m│a或m│b. 〔〕4、设m为正整数, a,b为整数, a≡b(mod m), d│b且d>0, 那么ad≡b d (mod md). 〔〕5、{1,-3,8,4,-10}是模5的一个完全剩余系. 〔〕6、设m是素数, 模m的最小非负完全剩余系和最小非负简化剩余系中元素个数相等. 〔〕7、设p=17为奇素数, 模p的平方剩余和平方非剩余的数量各为8.〔〕8、一次同余方程9x≡1(mod 24)有解.〔〕9、设p是素数, g是模p的原根, 假设g x≡1(mod p), 那么x是p−1的整数倍.〔〕10、设m>1,(a,m)=1, 那么1=a0,a,a2, …, a ord m(a)−1构成模m的简化剩余系. 〔〕11. b≠0, 那么(0,b)=|b|. 〔〕12. 设a,b是两个互素正整数, 那么a│m,b│m, 那么ab│m. 〔〕13. 设m是一个正整数, a,b,d都不为0,假设ad≡bd(modm)。

信息安全数学基础习题集一

信息安全数学基础习题集一信息安全数学基础----习题集一一、填空题1、设a=18、b=12,c=27,求a、b、c的最小公倍数[a,b,c]= .2、求欧拉函数φ(3000)= .3、设m=9,则模m的最小非负简化剩余系={ }.4、设m=11,则模m的所有平方剩余= .5、设m=22,则模m的所有原根个数= .6. 设m,n是互素的两个正整数,则φ(mn)=________________。

7. 设m是正整数,a是满足 m∤a的整数,则一次同余式:ax≡b (mod m)有解的充分必要条件是_________________ 。

8. 设 m 是一个正整数,a是满足____________的整数,则存在整数a’,1≤a’<m ,使得aa’≡1 (mod m)。

9. 设a∈Z,(a,m)=1, 如果同余方程x2≡a(mod m)__________, 则a 叫做模m的平方剩余.10. 设a,m∈Z,m>1,(a,m)=1, 则使得a e≡1(mod m)成立的最小正整数e叫做a对模m的__________.二、判断题(在题目后面的括号中,对的画“√”,错的画“×”)1、若k是任意正整数, 则(ak,bk)=(a,b). ()2、设a1,a2,…,a n是n个不全为零的整数,则a1,a2,…,a n与a1, |a2|, |a3|,…, |a n|的公因数相同()3、设m是正整数, 若m│ab, 则m│a或m│b. ()4、设m为正整数, a,b为整数, a≡b(mod m), d│b且d>0, 则ad≡b d (mod md). ()5、{1,-3,8,4,-10}是模5的一个完全剩余系. ()6、设m是素数, 模m的最小非负完全剩余系和最小非负简化剩余系中元素个数相等. ( )7、设p =17为奇素数, 模p 的平方剩余和平方非剩余的数量各为8.( ) 8、一次同余方程9x ≡1(mod 24)有解. ( )9、设p 是素数, g 是模p 的原根, 若g x ≡1(mod p), 则x 是p −1的整数倍.()10、设m >1,(a,m)=1, 则1=a 0,a,a 2, …, a ord m (a )−1构成模m 的简化剩余系. ( )11. b ≠0, 则(0,b)=|b|. ( )12. 设a,b 是两个互素正整数, 那么a│m,b│m , 则 ab│m . ( )13. 设m 是一个正整数, a,b,d 都不为0,若ad ≡bd(modm)。

信息安全数学基础第二章-信安第二章第3节

635 513 1 (mod 737)

13

定理5 设(m1 , m2 ) 1, m1 0, m2 0, 若x1 , x2 分别遍历m1 , m2的简化剩余系,则m2 x1 m1 x2遍历 模m1m2的简化剩余系.

1 1 1 (mod 7), 2 4 1 (mod 7), 3 5 1 (mod 7), 4 2 1 (mod 7), 5 3 1 (mod 7), 6 6 1 (mod 7)

例8 设m 737, a 635,由广义欧几里得除法, 可得整数s 224, t 193,使

((mm22

x1 x1

m1 m1

x2 x2

, m1 , m2

) )

1 1

((mm12

x1 x2

, ,

m1 m2

) )

1 1

因(m1 , m2 ) 1

( (

x1 x2

, ,

m1 m2

) )

1 1

16

四、欧拉函数的性质及计算方法 定理6 (欧拉函数的性质) 若(m, n) 1, 则

(mn) (m) (n).

的简化剩余系.所以( p) p 1.

4

几类特殊的简化剩余系 :

例5 设m是一个正整数,则

(1) m个整数0,1, 2,L , m 1中与m互素的整数全 体组成模m的一个简化剩余系,叫做模m的最小非负 简化剩余系.

(2) m个整数1, 2,L , m 1, m中与m互素的整数全 体组成模m的一个简化剩余系,叫做模m的最小正简 化剩余系.

证 由定理5知,当x, y分别遍历模m, n的简化剩 余系时,nx my遍历模mn的简化剩余系,即nx my 遍历(mn)个整数.

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

信息安全数学基础第二版课后练习题含答案介绍

信息安全数学基础是一门重要的课程,它是信息安全领域的基础。

在这门课程中,我们将了解许多与信息安全相关的数学知识,例如模运算、质数、离散对数等。

这篇文章将涵盖信息安全数学基础第二版中的一些课后练习题,同时也包含答案。

练习题

1. 模运算

1.1 在模 10 算法下,求以下计算结果:

1.(8 + 4) mod 10 =

2.(4 - 8) mod 10 =

3.(6 * 3) mod 10 =

4.(7 * 8) mod 10 =

5.(4 * 6 * 2) mod 10 =

答案:

1.2

2.6

3.8

4.6

5.2

2.1 以下哪些数为质数?

1.15

2.43

3.68

4.91

5.113

答案:2、5

3. 离散对数

3.1 在模 13 算法下,计算以下离散对数:

1.3 ^ x ≡ 5 (mod 13)

2.5 ^ x ≡ 4 (mod 13)

3.2 ^ x ≡ 12 (mod 13)

答案:

1.x = 9

2.x = 9

3.x = 4

4. RSA算法

4.1 对于RSA算法,如果p = 71,q = 59,e = 7,n = pq,求以下结果:

1.φ(n) =

2.d =

3.明文为123,加密后的密文为?

1.φ(n) = (p-1)(q-1) = 4000

2.d = 2287

3.加密后的密文为:5066

5. 椭圆曲线密码

5.1 在GF(7)上,使用下列椭圆曲线:

E: y^2 = x^3 + 2x + 2 \\pmod{7}

计算点加:

1.(1,2) + (5,4) =

2.(3,6) + (3,6) =

答案:

1.(1,5)

2.(0,3)

结论

本文介绍了信息安全数学基础第二版中的课后练习题,并包含了所有答案。

希望这篇文章对您有所帮助。