基于NDIS中间层的网络数据包拦截技术及实现

防火墙的数据包拦截方式小结

防火墙的数据包拦截方式小结网络防火墙都是基于数据包的拦截技术之上的。

在Windows下,数据包的拦截方式有很多种,其原理和实现方式也千差万别。

总的来说,可分为“用户级”和“内核级”数据包拦截两大类。

用户级下的数据包拦截方式有:* Winsock Layered Service Provider (LSP)。

* Win2K 包过滤接口(Win2K Packet Filtering Interface)。

* 替换Winsock动态链接库 (Winsock Replacem ent DLL)。

内核级下的数据包拦截方式有:* TDI过滤驱动程序 (TDI-Filter Driver)。

* NDIS中间层驱动程序 (NDIS Intermediate Driver)。

* Win2K Filter-Hook Driver。

* Win2K Firewall-Hook Driver。

* NDIS-Hook Driver。

在这么多种方式面前,我们该如何决定采用哪一种作为自己项目的实现技术?这需要对每一种方式都有一个大致的了解,并清楚它们各自的优缺点。

技术方案的盲目选用往往会带来一些技术风险。

以自己为例,我需要在截包的同时得到当前进程文件名,也就是说,需向用户报告当前是哪个应用程序要访问网络。

在选用Win2K Filter-Hook Driver这一方案之后(很多小型开源项目都采用这一方案),便开始编码。

但之后发现Win2K Filter-Hook Driver的截包上下文处于内核进程中,即IRQL >= DISPATCH_LEVEL,根本无法知道当前应用程序的名字。

相比之下,TDI-Filter Driver和NDIS-Hook Driver则可以得知这些信息。

其中TDI-Filter Driver比NDIS-Hook Driver更能准确地获知当前应用程序文件名,后者的接收数据包和少数发送数据包的场景仍然处于内核进程中。

基于NDIS中间层的木马防护机制研究及实现

El e c t r o ni c Sc i .& Te c h . /M a y .1 5. 2 01 3

基于 N DI S 中 间 层 的 木 马 防 护 机 制 研 究 及 实 现

洪双喜 ,雷

摘 要

涛

4 5 0 0 1 1 )

随着社会信 息化 以及信息 网络化的迅速发展 , 网 络安 全 问题 1 3益 突 出且 越 来 越 复 杂 , 已经 成 为 亟 待解

决 的问题 , 并 引起 各 方 的关 注 。 目前 以木 马 病 毒 对 网 络 系统信 息进 行 的窃取 、 篡改 行 为最 为突 出 , 这对 网络 用户 的信 息 安全 构 成 了 巨大 威 胁 。与 此 同时 , 各 种 病 毒程 序 , 尤 其 是 木 马 程 序 通 过 计 算 机 网络 渗 透 到 P C 机中, 窃取秘密信息 , 给 信 息 系统 或个 人 带 来 严 重 威 胁 。比较 有 名 的 杀 毒 软 件 如 3 6 0 、 瑞 星 等 杀 毒 软 件 可 以对计算 机 起到 良好 的 保 护作 用 , 但 对 已经 潜 入 计 算

HONG S h u a n g x i ,L EI Ta o

( S c h o o l o f I n f o r m a t i o n E n g i n e e r i n g ,N o a h C h i n a U n i v e r s i t y o f Wa t e r C o n s e r v a n c y

t e c t i o n me c h a n i s m i n k e r n e l l e v e l b a s e d o n NDI S i n t e m e r d i a t e d iv r e r t e c h n i q u e o n t h e wi n d o ws p l a t f o m r i s p u t f o r wa r d .

基于NDIS驱动的网络数据捕获研究

I SSN 1 0 - 0 4 0 9 3 4

E~ i if @c c . e.n mal n : o c cn t e h t :ww d z .e .n t / w.n sn t p/ e T h 8 — 51 5 9 9 3 5 9 9 4 e + 6 5 — 6 0 6  ̄ 0 6

s ca t o k c e o he new o k.M a y m ehod a s d f r n t or c tc p r nd t e m eho s d on N D I n i pe ilne w r pa k  ̄ n t t r n t sc n be u e o e w k pa ke a t e a t d bae u h S i w n— d w si o te ii n nd c ve ints e n t i pe ,t e p n il n t e i plm e t m eho o h s c pt e a e pr v d d.So e o s a m s f ce t a on ne t .I h spa r h r cp e a d h m e n t d fti a ur r o i e yl i m ne or p c tm e h sae d suse n om pae The e c to p o r s w t k a ke t od r ic s d a d c r d. xe u in r g e sofTheN D I ntr e it rv ri n y e n e ala e S i e m d ae d e sa a z d i d ti nd t i l h i tr a aaso a t cur nd o rton m e h sae dec b d. n e l d t t rgesr t e a pe ai t od r s r e n u i

新型非法外联监控系统的研究与实现

link

system

and large adopted by lots of government departments

organizations,because

or

of its simple

LAN exploration and suitability for the security needs of large—scale

link

OCCurS and

once

it

Occurs.the agent program will connect with the intranet monitoring center to cut off the illegal

a

link

in time,thus greatly improving the safety and reliability.After deeply analysis of

控及对物理隔离的有效性进行检查。它提供对指定网段内计算机用户的实时监控,及

时发现其中的拨号等非法外联行为,从而有效地维护用户网络的安全,尤其是对已经

中山大学 硕士学位论文 新型非法外联监控系统的研究与实现 姓名:何烽华 申请学位级别:硕士 专业:计算机技术 指导教师:龙冬阳 20090501

论文题目:新型非法外联监控系统的研究与实现 专业:计算机技术

硕(博)士生:硕士

指导教师:龙冬阳

摘

要

随着计算机应用的普及,网络安全问题越来越引起人们的重视。非法外联监控技

学位论文作者鲐锈噜午

吼扩7年』月岔日

学位论文使用授权声明

本人完全了解中山大学有关保留、使用学位论文的规定,即: 学校有权保留学位论文并向国家主管部门或其指定机构送交论 文的电子版和纸质版,有权将学位论文用于非赢利目的的少量复 制并允许论文进入学校图书馆、院系资料室被查阅,有权将学位 论文的内容编入有关数据库进行检索,可以采用复印、缩印或其 他方法保存学位论文。

一种基于NDIS驱动的防火墙实现方法

【 要】 摘 :文章分析 了 N I 内部结构和 中间驱动程 序的工作机制, D S的 讨论 了包过 滤防火墙的数据 包拦截技术 , 设计并 实现 了一 个基 于 N I 间驱 动 程 序 的 个 人 防 火 墙 。 D S中 【 关键宇 】 防火墙 ; : 拦截数据 包; D S N I

0 言 .引

‘

—

—

、

…

…

…

…

…

…

…

…

…

…

…

…

。

-

-

_

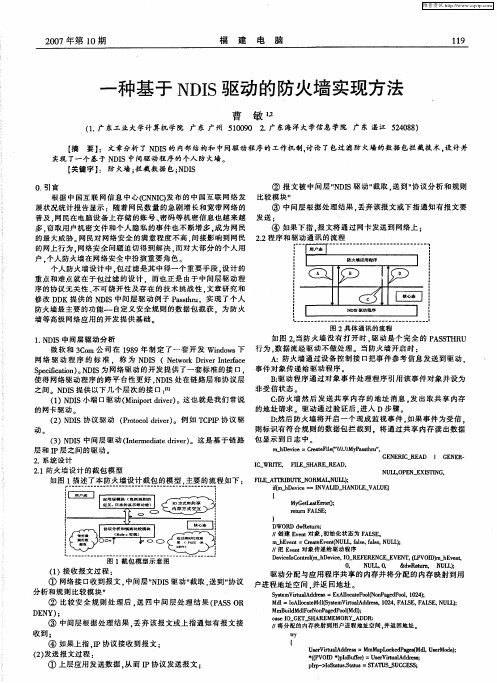

图 2具 体 通讯 的流 程

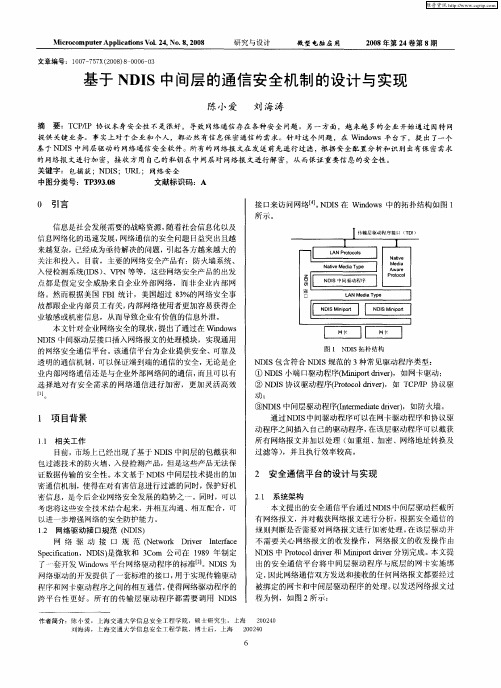

1 N I 间层 驱 动分 析 . D S中

如 图 2当 防 火 墙 没 有 打 开 时 , 动 是 个 完 全 的 P ST U 。 驱 A S HR

数 微 软 和 3 o 公 司 在 18 Cm 9 9年 制 定 了 一 套 开 发 WidW n O S下 行 为 . 据 流 经 驱 动 不 做 处 理 。 当 防火 墙 开 启 时 : A :防火 墙 通 过设 备 控 制 接 口把 事 件 参 考 信 息 发 送 到 驱 动 . 网 络 驱 动 程 序 的 标 准 。称 为 N I (N tokD vr nef e DS e r r e t a w i I rc S eicrn 。 D S为 网 络 驱 动 的 开发 提 供 了一 套 标 准 的接 口, 事 件 对 象传 递 给驱 动 程 序 。 pc a 0 ) N I i f l B驱 动 程 序 通 过 对 象 事 件 处 理 程 序 引 用 该 事 件 对 象并 设 为 : 使 得 网络 驱 动 程 序 的 跨 平 台 性 更 好 . D S处 在 链 路层 和协 议层 N I 非 受 信状 态 。 C防 火 墙 然 后 发 送 共 享 内存 的 地 址 消 息 . 出 取 共 享 内存 : 发 ( ) D S小端 口驱 动 ( np rd vr。这 也 就 是 我们 常说 1N I Miiot r e) i 的地 址 请 求 。驱 动 通 过 验 证 后 , 入 D步 骤 。 进 的网 卡 驱动 D然后 防火 墙 将 开启 一个 现 成 监 视 事 件 , : 如果 事 件 为受 信 . ( ) D S协议 驱 动 (rtcl r e) 例 如 T PP协 议 驱 2 N I Po o d vr。 o i CI 则 标 识 有 符 合 规 则 的 数 据包 拦 截 到 。将 通 过 共 享 内存 读 出数 据 动。 ()N I 中间 层 驱 动 ( t m da r e) 3 DS I e e i edi r。这 是 基 于 链 路 包 显 示 到 日志 中。 nr t v m h eie ma F e \ \ yasu ” _ D v =C t f ( \  ̄ Psd' . c el ”\ M L u 层和 I 之间的驱动。 P层 之 间 。N I 供 以下 几 个 层 次 的 接 口 : D S提 I l l

基于NDIS中间层的通信安全机制的设计与实现

Mirc mp t A p c f n V i 4 N . , 0 8 co o ue p H a o s o 2 , o 8 2 0 r i .

文 章 编 号 : 10 — 5 X 2 0 )- 0 6 0 0 7 7 7 (08 8 0 0 — 3

跨 平 台 性 更 好 。 所 有 的 传 输 层 驱 动 程 序 都 需 要 调 用 NDI S

研 究与 设计

微 型 电脑 应 用

20 0 8年第 2 4卷第 8期

基于 N I D S中间层 的通 信 安 全机 制 的设 计 与 实现

陈 小 爱 刘 海 涛

摘 要 :T PI 协 议 本 身安 全性 不是 很好 , 导 致 网络 通 信 存在 各种 安 全 问题 。另 一 方 面 ,越 来越 多 的企 业 开始 通 过 因特 网 C/ P

来越复杂,已经成为亟待解决的问题 ,引起各方越来越大 的 关注和投入 。 目前,主要的网络安全产品有:防火墙系统、

入 侵检 测 系统 ( S 、V N 等 等 ,这 些 网络 安 全 产 品 的 出发 I ) P D

N teM da y 0 av e iT p i

点都是假定 安全 威胁 来 自企业外部 网络 ,而非企业 内部 网 络 。然而根据美 国 F I统计,美国超过 8%的 网络安全事 B 3 故部跟 企业 内部员工有关, 内部网络使用者更加容易获得 企 业敏感或机密信息,从而导致企业有价值的信 息外泄 。 本 文针对企业网络安全的现状 , 出了通过在 Wid ws 提 no N S中间驱动层接 口插入 网络报文的处理模块 ,实现通 用 DI 的 网络 安全 通 信 平 台 。该 通 信平 台为 企 业 提 供 安 全 、可靠 及

网络安全中的拦截技术及其实际效果

网络安全中的拦截技术及其实际效果随着互联网的发展,网络安全问题日益凸显,各种恶意软件、黑客攻击、网络诈骗等问题层出不穷,给网络安全带来严峻挑战。

为了保障信息的安全,各个国家和企业采取了多种方法进行网络安全防护,其中拦截技术是一种常用的手段。

本文将从拦截技术的定义、分类和实际效果三个方面进行探讨。

一、拦截技术的定义拦截技术是指利用软硬件或网络设备,在传输、接收或处理网络数据的过程中,对其中包含的特定数据、信息或流量进行识别、拦截和过滤。

一般来说,拦截技术主要用于保护网络安全、限制网络访问、监管网络内容等方面。

拦截技术的实现原理可以通过网络协议分析、流量过滤、协议屏蔽等多种方式实现。

其中,网络协议分析是指对数据包的各个层级进行解析和分类,识别其中的特定信息;流量过滤是指在网络传输过程中,根据一定的规则对数据包进行过滤和筛选;协议屏蔽是指识别并屏蔽特定的网络协议及其相关数据流量,达到限制网络访问、保护计算机安全的目的。

二、拦截技术的分类在实际应用中,拦截技术可以根据其具体功能和应用场景进行分类。

下面列举几种常见的拦截技术分类。

1、URL过滤URL过滤是一种常用的拦截技术,主要用于限制网络访问,防止用户访问包含有害或不良信息的网站。

URL过滤技术主要通过对访问的URL进行分析和筛选,采用黑白名单的方式进行控制。

黑名单列表中包括一些危险的网站地址,当用户尝试访问这些网站时,就会被迫停止访问;白名单列表中包括一些安全的网站地址,用户只能访问这些列表中的地址。

2、应用层协议过滤应用层协议过滤技术主要是基于协议屏蔽实现的,它可以识别并阻止特定的协议类型和相关数据流量,在保护计算机免受恶意攻击的同时,可以限制网络访问。

应用层协议过滤技术可以识别常见的协议类型,如HTTP、SMTP、FTP等,并通过限制这些协议的流量来实现拦截。

3、流量过滤流量过滤是指根据数据包的源IP地址、目的IP地址、源端口号、目的端口号等多种信息对数据流量进行筛选和过滤的技术。

内网安全监控系统中NDIS中间层驱动技术的实现

Ab ta t Th e e h iu ft e itre t n a d a ay i O aa p c a e sn t r sr c : e k y tc nq e o h n e cp i n n ls f d t a k g s u ig Newo k o s

Dr e n efc p ic t n i h oed ie v l fW id ws2 0 / i rI traeS cf a i nt ec r rv rl e o n o 0 0 XP/ O 3i e pan d Th v i o e 2 O x lie . e s

维普资讯

广 西 科 学 院学 报

J u n l fGu n x a e fS in e o r a a g i o Acd my o ce cs

2 0 , 2 4 :9 ~ 2 7 0 6 2 ( )2 3 9 V0 _ 2 No 4 No e e 0 6 l2 , . v mb r 2 0

f a i i t ft i tc n q e i p o e n a s mp e e sbl y o h s e h i u r v d i a l . i S

Ke r s:nt r dit rv r i t a t da a p c ge, y wo d i e me a e d ie ,n r ne , t a ka NDI S

摘要 : 阐述 在 Wid ws2 0 / P 2 0 n o 0 0 X / 0 3的核 心 驱 动 层 上 采 用 ND S Newok D ie Itr c pcfai ) I ( t r r r nef eS eict n 中 v a i o

NDIS中间层驱动包截获技术解析

NDIS中间层驱动包截获技术摘要:简要概括了NDIS的概念,阐述了NDIS的工作流程,详细说明了如何编写NDIS中间层驱动程序以获得网络封包的详细信息。

并且给出了一些代表性的示例代码,供读者参考。

一.NDIS驱动模型简介NDIS(Network Driver InterfaceSpecification)是网络驱动程序接口规范的简称。

它横跨传输层、网络层和数据链路层,定义了网卡或网卡驱动程序与上层协议驱动程序之间的通信接口规范,屏蔽了底层物理硬件的不同,使上层的协议驱动程序可以和底层任何型号的网卡通信。

NDIS为网络驱动程序创建了一个完整的开发环境,只需调用NDIS 函数,而不用考虑操作系统的内核以及与其他驱动程序的接口问题,从而使得网络驱动程序可以从与操作系统的复杂通讯中分离,极大地方便了网络驱动程序的编写。

另外,利用NDIS的封装特性,可以专注于一层驱动的设计,减少了设计的复杂性,同时易于扩展驱动程序栈。

防火墙的开发一般采用的是中间驱动程序。

通过NDIS中间层驱动,我们可以截获来自网卡的所有原始数据包。

图1则是NDIS中间层驱动的工作过程图图1NDIS中间层驱动程序是工作在MINIPROT和PROTOCOL接口之间的,驱动程序必须向下导出一个PROTOCOL接口,向上导出一个MINIPORT接口。

将自己创建的驱动程序插入到网卡驱动程序与传输驱动程序之间。

如此一来,当下层的网卡驱动程序接收到数据后会通过MINIPORT接口发送到我们导出的PROTOCOL接口上,NDIS中间层驱动程序便接收到了来自网卡的数据并调用我们准备好的回调函数处理数据包信息。

接着NDIS中间层驱动在处理数据包完毕后再继续把数据通过导出的MINIPROT接口向PROTOCOL接口发送。

这样就完成了一个截获数据包的过程。

二.NDIS中间层驱动的工作流程在开始学习NDIS中间层驱动之前,我们有必要了解下NDIS是怎样工作的。

当然这就包括了它的接收数据包的流程了。

基于NDIS中间驱动程序的ARP防火墙设计

网络层 的地址并且确定 了一个本地地址 , 它就将此信息放到本 地主机 的 A P缓存 中 , R 以供将来使用 。

2 A P协 议 漏 洞 R

是利用了这_点传 DS 耀

输层驱动程序之间插 入 ・层自己的处理, 从而用来截获网络封包并 重新进行封包, , 加密 网络地址转换 及过滤等 , 由于 N I D S中间驱动 程序位于网卡和传输驱动程 序之间, 所以它可以截获较为底层的封 包 , 而完成更为低级白操作。 9 因数据包过滤发生在 N I D S中间驱动层 , 即处在 N I D S体系

通过 目标主机 的 I P地址来查找 目标主机 MA C地址 。 在局域 网 中, 工作 在第 2 的以太 网交换设备并不 能识别 3 的 I 层 2位 P地 址, 2台主机之 间的通信是靠 4 8位以太网地址来传输以太网数

应 用 层

表 示 屡

应 用程 序

W s c o kAP: I

其地址 的过 程。如果地址都不对 , 这有可能是 由于 主机 刚初 始

化 并 且 有 一 个 空 的 A P缓 存 ,则 发 送 主机 就 用 A P将 目的 主 R R

机 的网络层地址解析 为本地 的硬件地址。一旦发送主机解析了

据包进行截获或放行, 基于 N I D S中间驱动的包过滤系统的设计正

20 08年第 1 期 9

基于 NDI S中问驱动程 序 的

汪 利 鸿

防火墙设 计

f 农业 职业技 术 学 院 , 肃 兰 州 70 2 ) 甘肃 甘 30 0 摘 要 : 分析 了 A P 骗 的原理 、 R 在 R 欺 A P协议 漏洞 的基 础上 , 合 A P防 火墙 的设 计 开发过 程 , 结 R 归纳 并提 出 了 于 N I 基 DS 中间驱 动层 的 具有状 态检 测 功能 、 于主 机 包过 滤式 防火墙 解决 A P欺骗 的 方法和 策略 的具体 实现方 案 。 基 R

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

(s “ fTc og n op ̄ cn .Ol huUi rt, G/ a 5 0 5 P Ci) 酾t t o e nly adCm z rsfc U zo n el 乱e k o l e ee vs y u yn 5 0Z , ka g > k

络 安全 产品基 本上 是基于 W i d ws 作 系统 下 网络封 包 n o 操

可 以在两个 层面 进行 :用 户 态 ( sr— mo e ue d )和 内核 态 (en l moe 。 k re — d)

21 . 用户态下 ( e — m d ) 网络数据包拦截 ur s oe 的

据 包实施 有选 择的通 过 , 依据 系统 事先 设定好 的过 滤逻 辑

,

检 查数 据 流 中的每 个数 据 包 , 据数 据 包源地 址 、 目的 根

Absr c : Th p pr n ls te ta t i a e a ay i h wa o te n o p tom u dr a iu p c t ie boki . o to i e cp i meh d f h n t r s s y f h wi ws l f r n e v r s ake fl r lc n d a o t g. Ad pin n retn t g t o o t e ewok d t p c a e ae o te a a a k g b sd n h NDS neme it lv 1 Thn hs a e dsu ss h D s n n i l na in f pa f r e wok a a aka e I itr da e e e . e t i p pr i se t e ei a d mpe t to o a lt om nt r d t p c g c g me i

Wid wsS c e n o o k t2是一个 接 口,它可 以用 于发现和使 用任意数 量 的底层传输 协议所 提供 的通信能 力 。W i s c nok 2不仅提 供 了一个供 应用程 序访 问 网络 服务 的 W i o nd ws S c e 应用程序编程 接 口 ( okt API,还包含 了由传输服务提 ) 供者和 名字解析服务提 供者实现 的 Wisc 服 务提供者接 n ok

1引言

随 着计 算机 网络技 术的 快速发 展和 It me/ n r n t n e t Ita e 技术 日益 深入 的应 用 ,以及许 多新 的 网络服务 的 出现 ,计

2 Wi o s n w 平台下 网络封包截获技术 d

拦截 W i o nd ws下的 网络 封 包可 以在 多个 层 面进 行 , 在 不 同 层面 所 拦 截 的 网 络 封 包 结 构 各不 相 同。 总 的来 说

在 用户 态下 ,通 常有 以下几种 方 法拦截 数据 :

() nok L y rd S ri rvdr S ) 1 Wisc a ee evc P o ie( P ; e L () n o 0 0包 过滤 接 口 2Wid ws2 0 () 换 系统 自带 的 W isc 动 态连 接库 3替 n ok

2 1 1 no k a ee evc rvd r 也称 之 wi o .. Wi c Ly rd S ri Po ie( s e n ws d

sc e 2 S 1 o络封 包拦 截的基 础上 ,可 以实 现

数 据 包 的过 滤 与 处 理 。数 据 包 过 滤 …是指 在 网络 层 对 数

学术 技术

基于 N I DS中间层的 网络数据包 拦截技术及实现

裴 林 , 曹 斌

( 贵州大学 计算机科学与技术学院 ,贵州 贵阳 5 0 2 ) 50 5

摘 要:该文分析 了 Wn w 平 台下各种 包拦截过滤的方法 ,在分析各种 方法的基础上 ,采取基于 N I ios d D S中间层 来拦 截 网络数据 包。

算机 网络 与人 类的 生产 、生活 、科 学技 术与文 化事 业密 不

可分 ,使 得人 们的 工作 和生活 发生 了 巨大的变 化 ;与此 同 时也 给人 们带 来 了一个 十分严 峻 的问题— — 网络安 全 。一 旦 网络安 全 问题发 生 ,通 常会 引起 严重 的后果 。为 了增 强 网络 的安 全性 ,人们 通常 在 I tr e n e n t与局域 网之 间引入 防 火墙 。 由于 W i d ws 0 0 XP是 目前 广泛 应用 的操作 系 n o 2 0 / 统 ,使得 在 W i d ws 0 0 n o 2 0 /XP下保 障 网络 安全 通信 成 为一 个迫 切需 要解决 的 问题 。基 于 W i d ws 台下 的网 no 平

o necpi n rcsi . o i o s2 0 /x ne . f i retn ad poes g n Wn w 0 0 pudr t o n d

Ke w o d y r s: N S neme it die ; p c t iei DI t r d e rv r a ke ftr g; n t r d t p c t i a l n ewok a a akes

设 计 并 实现 了 Wn w 0 0 x 平 台下 的 网络 数据 包的拦 截 与处 理 。 ios2 0 / p d

关键词 :N I D S中间层驱动 ;包过 滤 ;网络封 包

Net wor da a a ke s n e c ton e h l gy n i e nt a e o NDI k t p c t i t r ep i t c no o a d mpl me b s d n S it r da e a r n e me i t l ye