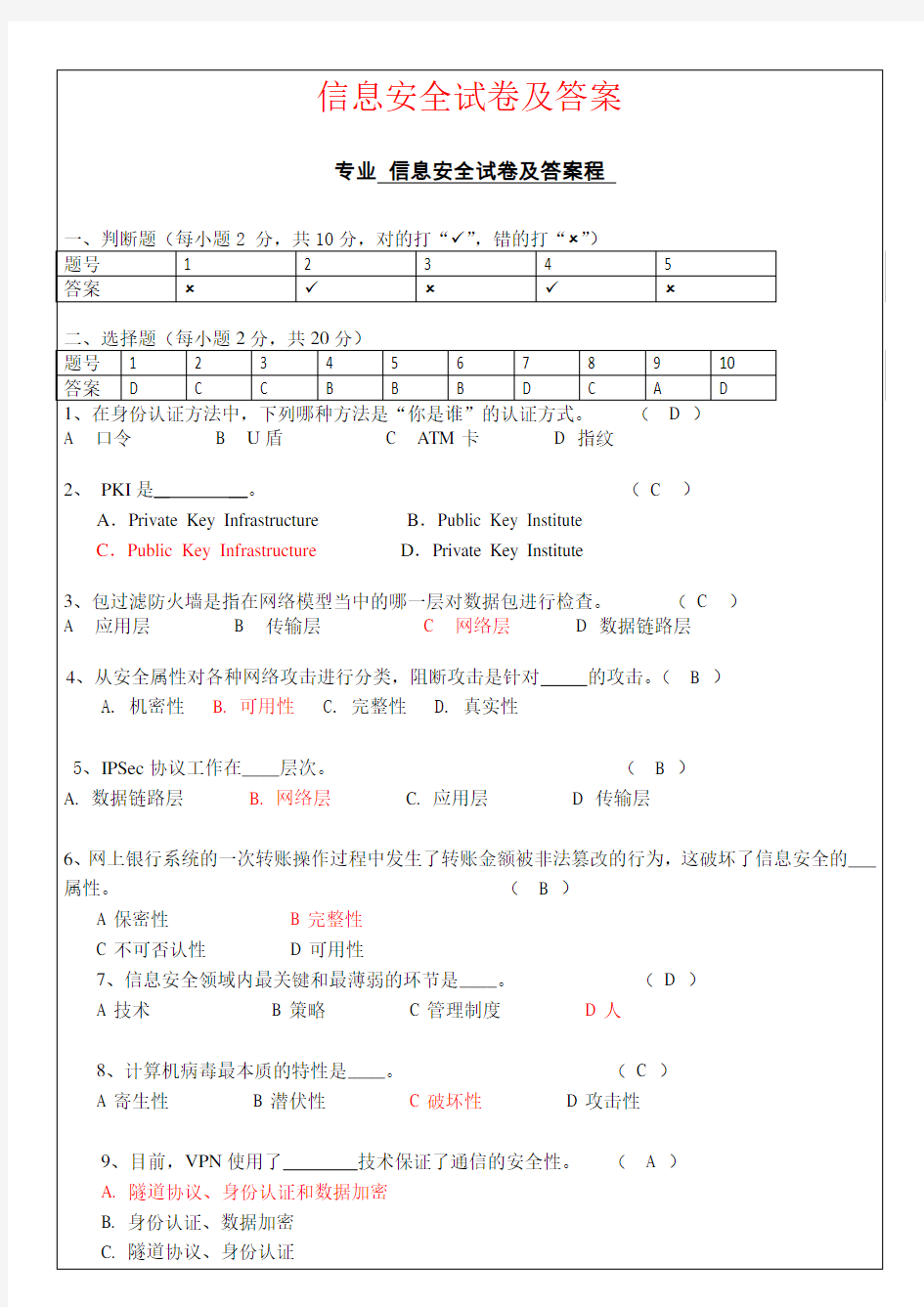

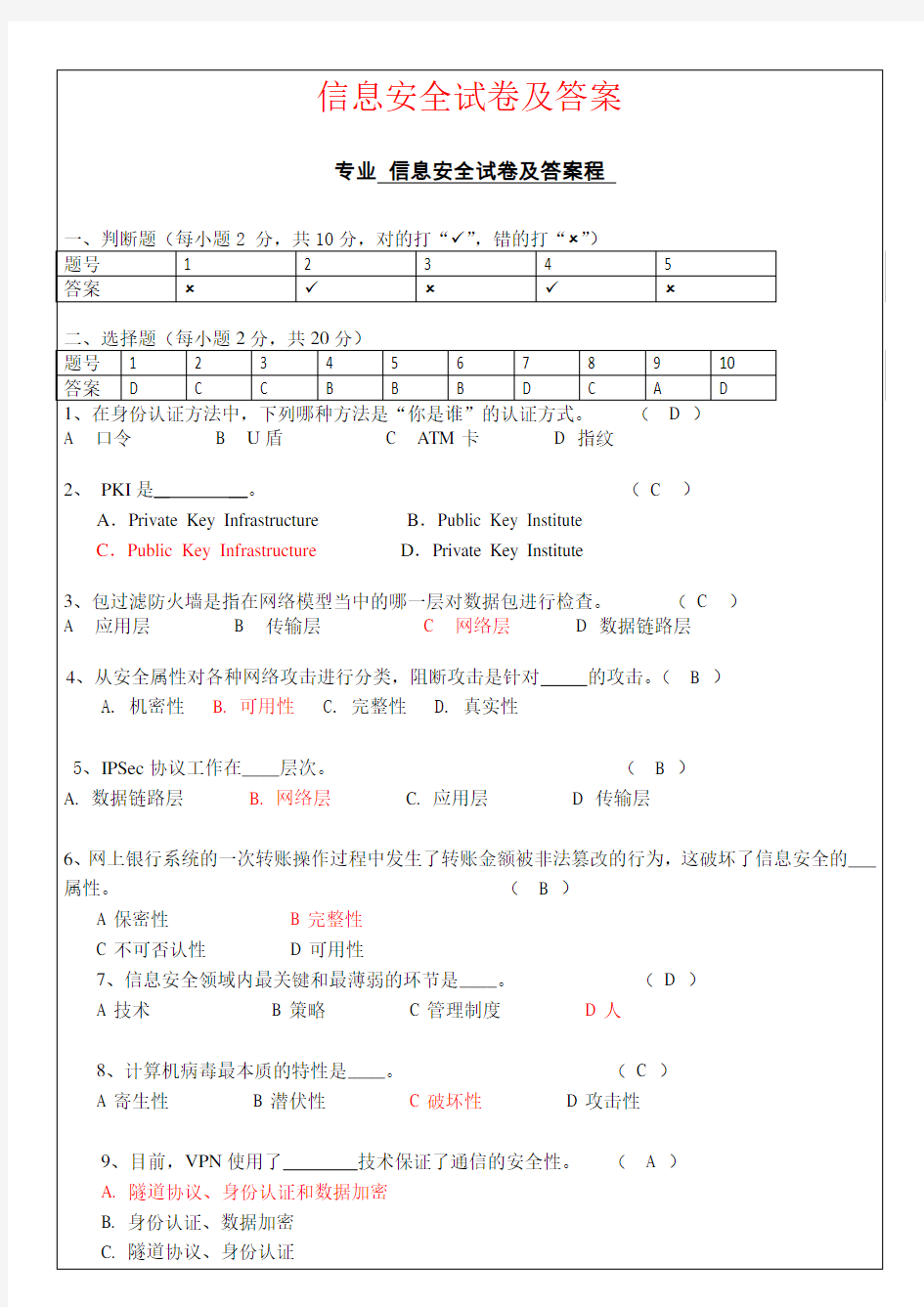

【强烈推荐】信息安全试卷及答案

a.假设Trudy利用中间米格来攻击该协议,请你描述这个攻击过程(

b.这个协议稍加修改就可以避免中间米格的攻击,请你设计出修改后的会话协议。

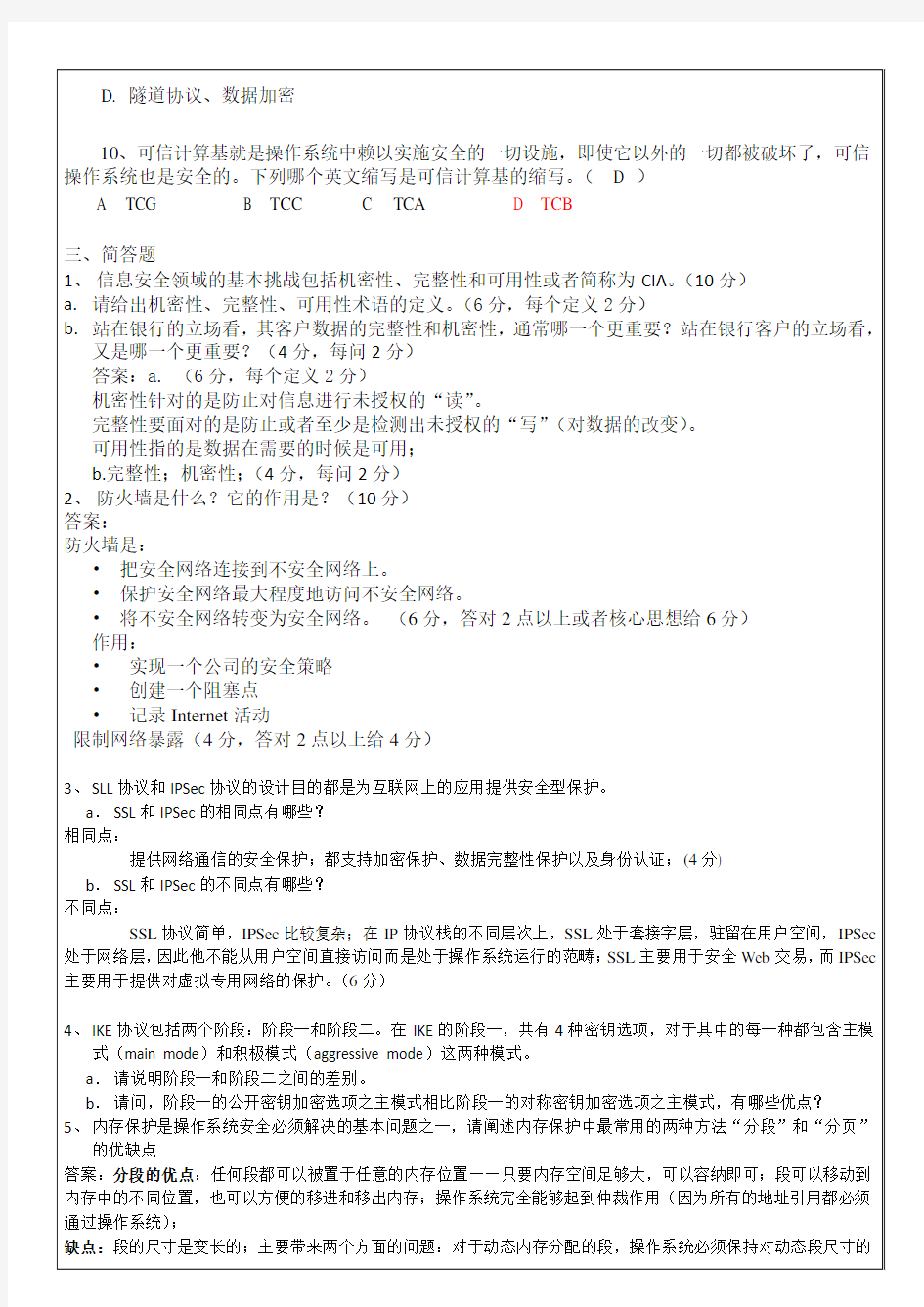

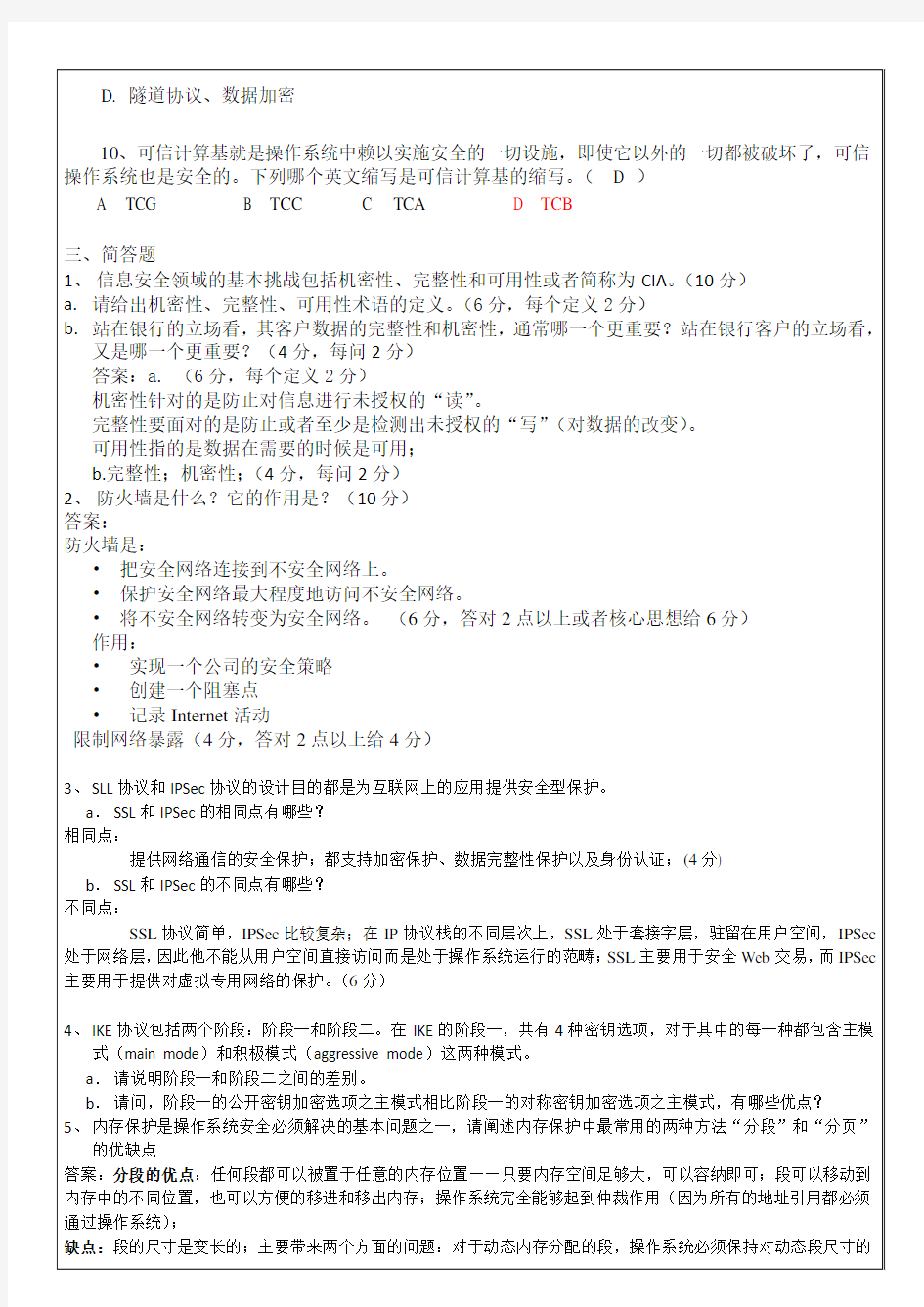

答案:

a.这个攻击中,首先Trudy称自己是Alice并发送一个

果以及他自己的R B发回给Trudy。接着Trudy又开启了与

.这个协议中我们把用户的身份信息和随机数结合在一起进行加密,就可以防止以上的攻击,用来自Bob的返回值来进行第三条信息的重放了,具体设计如下:

相关主题

a.假设Trudy利用中间米格来攻击该协议,请你描述这个攻击过程(

b.这个协议稍加修改就可以避免中间米格的攻击,请你设计出修改后的会话协议。

答案:

a.这个攻击中,首先Trudy称自己是Alice并发送一个

果以及他自己的R B发回给Trudy。接着Trudy又开启了与

.这个协议中我们把用户的身份信息和随机数结合在一起进行加密,就可以防止以上的攻击,用来自Bob的返回值来进行第三条信息的重放了,具体设计如下: