AD集成配置说明

AD9516中文版资料和配置流程

AD9516_3----集成的2.0 GHz VCO的14路输出时钟发生器一、特征:①低相位噪声,锁相环(PLL)②片上VCO从1.75 GHz到2.25 GHz调谐③外部可选的VCO / VCXO 高达2.4 GHz④1个差分或2个单端参考输入⑤接受LVPECL ,LVDS或CMOS 250 MHz的输出频率⑥6双1.6 GHz的LVPECL输出,每对输出共享1到32位分频器与粗相位延迟⑦4对为800 MHz LVDS时钟输出,每对输出共用两个级联的粗相位延迟1到32的分频器⑧上电时所有输出自动同步可用手动输出同步64引脚LFCSP二、介绍:AD9516 -31集成了片上PLL和VCO,提供了多输出时钟分配功能,具有亚皮秒级的抖动性能。

片上VCO从1.75 GHz到2.25 GHz调谐,芯片外部可以使用高达2.4 GHz的VCO / VCXO 。

AD9516- 3侧重于低抖动和相位噪声数据转换器的性能最大化问题,可以应用于对抖动和相位噪声要求很高的问题上。

三、应用①低抖动,低相位噪声时钟分配②10/40/100 Gb /秒的网络线卡,包括SONET③同步以太网,OTU2/3/4④前向纠错(G.710 )⑤高速时钟的ADCs, DACs, DDSs, DDCs, DUCs, MxFEs⑥高性能无线收发器⑦自动测试设备(ATE)和高性能仪器仪表四、芯片的规格(1)供应的电源:Vs=Vs_LVPECL=3.3 V ± 5%;Vs≤ Vcp≤ 5.25 V; Ta= 25°C; RSET = 4.12 kΩ; CPRSET = 5.1 kΩ四、原理框图AD9516-3具有6个LVPECL输出(三对),4个LVDS输出(两对)。

每个LVDS输出可配置为两个CMOS输出,LVPECL输出工作频率为1.6 GHz ,LVDS输出工作频率为800 MHz,CMOS输出工作频率为250 MHz。

配置ADLDS

远程桌面连接

• 开启远程桌面连接服务:控制面板——系 统——系统属性——远程桌面——允许运 行任意版本远程桌面的计算机连接 • 查看3389端口是否打开:negtstat –a • 远程连接

DC向DNS服务器注册SRV记录 • • • • _ 确保TCP/IPV4首选DNS指向自己的IP地址 运行:net stop netlogon net start netlogon 将新建的两个区域刷新,查看记录是否齐全

配置 AD LDS (AD轻型目录服务)

AD LDS

LDS是 AD LDS是 “Active Directory Lightweight Service”的缩写 的缩写, "AD轻型目录服务 轻型目录服务" Directory Service”的缩写,即"AD轻型目录服务"。 提供了一个用于应用程序的专门存储, 提供了一个用于应用程序的专门存储,并可进行单 独的配置和管理。 独的配置和管理。AD LDS 提供的许多功能都与 AD DS 相同,但是无需部署域或域控制器。可以在一台计算机 相同,但是无需部署域或域控制器。 无需部署域或域控制器 实例, 上同时运行多个 AD LDS 实例,每个 AD LDS 实例都有 一个独立管理的架构。 一个独立管理的架构。

什么情况下应该使用 AD LDS 服务器角色呢?

1、提供企业目录存储 AD LDS 可以将仅与应用程序有关的“专用”目录数据存储在本地 目录服务(可能位于与应用程序相同的服务器上)中,而无需向服 务器操作系统目录中添加任何其他配置。 应用程序可以使用 AD LDS 来存储特定于应用程序的数据(如策 略和管理信息),而使用 AD DS 中的用户主体进行身份验证以及 控制对 AD LDS 中对象的访问。

Azure Active Directory (AD) 评估配置指南说明书

Azure Active Directory Assessment:Prerequisites and ConfigurationThis document explains the required steps to configure the Azure Active Directory (AD) Assessment included with your Microsoft Azure Log Analytics Workspace and entitled Microsoft On-Demand assessment.There are configuration and setup tasks to be completed prior to executing the assessment setup tasks in this document. For all pre-work, follow the Getting Started with On-Demand Assessments in the Services Hub Resource Center.Table of Contents2 Supported Environments (2)Environment Permissions (2)Data Collection Machine (2)Getting started with Microsoft Azure AD Assessment (3)Setup the Azure AD Application for Graph API authentication (3)Setup the Azure AD Assessment (6)Configure assessment (6)Scheduled Task Details (7)Appendix (8)Data Collection Methods (8)Troubleshooting Azure AD Assessment Setup (8)General Troubleshooting OnDemand Assessment Guide (8)Azure datacenter IP address ranges (8)New-MicrosoftAssessmentApplication (8)Prerequisites Error (9)System Requirements and Configuration at GlanceAccording to the scenario you want to use, review the following details to ensure that you meet the necessary requirements.Supported Environments•Azure AD tenant (AzureCloud, AzureChinaCloud, AzureGermanCloud, AzureUSGovernment)Environment Permissions•Assessment account rights:o An assessment scheduled task account with the following rights:▪Administrative access to the data collection machine▪Log on as a batch job privileges on the data collection machineo An Azure AD account for the setup of the Azure AD Registered Application with the following properties ▪Global Administrator▪Non-FederatedData Collection Machine• A data collection machine running the Azure AD Assessment requires computers running Windows Server 2016 or Windows Server 2019 or Windows 10.•The data collection machine may be Azure AD joined, Active Directory joined, or Workgroup joined.•The data collection machine must be able to connect to the Internet using HTTPS to successfully perform all steps detailed in this document. This connection can be direct, or via a proxy.•Data collection machine hardware: Minimum 8 gigabytes (GB) of RAM, 2 gigahertz (GHz dual-core processor, minimum 10 GB of free disk space.•Microsoft .NET Framework 4.8 or newer installedo Download from: https:///download/dotnet-framework/thank-you/net48-web-installer•The CLR version on the data collection machine should be using .NET 4.0 or greater. This can be verified by running $PSVersionTable.CLRVersion in the PowerShell prompt•Azure AD Preview Module for PowerShell needs to be installed (this will be installed automatically)•MSOnline Powershell module. Install MSOnline PowerShell module:1.Open a PowerShell session with Administrator privileges2.On Start Menu type: PowerShell3.Right Click on the Icon and choose Run as Administrator4.On the shell type the following command: Install-Module MSOnline -Verbose -AllowClobber -Force•Microsoft.Graph Powershell module. Install Microsoft.Graph PowerShell module:5.Open a PowerShell session with Administrator privileges6.On Start Menu type: PowerShell7.Right Click on the Icon and choose Run as Administrator8.On the shell type the following command: Install-Module Microsoft.Graph -Verbose -AllowClobber -Force Getting started with Microsoft Azure AD AssessmentBe sure to complete the steps in the following link before proceeding to assessment setup:https:///en-us/services-hub/health/getting-started-azureadSetup the Azure AD Application for Graph API authentication.1.Open a PowerShell session on the data collection machine with Administrator privileges.2.Ensure the running of scripts is permitted on the machine: Set-ExecutionPolicy RemoteSigned.3.Run the following cmdlet: New-MicrosoftAssessmentsApplication.4.This will prompt for Azure AD tenant Global administrator credentials:5.Enter the credentials for the Azure AD Tenant Global Administrator to be used to create the Azureapplication.6.Once the credentials are entered the application will be created, the AzureAD Preview PowerShell moduleinstalled as well as other prerequisites verified.7.Select the Azure subscription that is in scope for the assessment:8.An internet browser prompt will appear for Azure portal login with Global Administrator credentials:9.The required application consent read permissions will be displayed:Select accept to complete the application registration.Note: Please refer to Permissions for Microsoft Azure AD Assessment Application for consent details.10.Once everything is complete, the application registration can be viewed in the Azure AD portal and thePowerShell output will state that the Azure AD Application has been successfully created:11.If you encounter issues with setting up the Assessment Application, for example if you do not receive anauthentication prompt please refer to the troubleshooting section in the appendix.Setup the Azure AD AssessmentWhen you have finished the installation of the Microsoft Management Agent/OMS Gateway, you are ready to setup the Azure AD Assessment. The assessment runs as a scheduled task and requires a user account for execution. Configure assessmentOn the designated data collection machine, complete the following:1.Open the Windows PowerShell command prompt as an Administrator2.Run the Add-AzureAssessmentTask command using the parameters below, replacing <Directory>, and<AccountName> with an assessment working directory, and assessment scheduled task account name:PS C:\OmsAssessment> Add-AzureAssessmentTask -WorkingDirectory <Directory> -ScheduledTaskUsername <accountname>Note. If the command Add-AzureAssessmentTask is not available, the module is not yet found. It can take some time after installing the agent before it to show up.3.The script will continue with the necessary configuration. It will create a scheduled task that will trigger the datacollection.Scheduled Task DetailsAssessment execution is triggered by the scheduled task named AzureAssessment within an hour of running the previous script and then every 7 days. The task can be modified to run on a different date/time or even forced to run immediately.For guidance and details on working with assessment results, visit Working with Assessment Results in the Services Hub Resource Center.AppendixData Collection MethodsThe Azure AD Assessment uses a couple data collection methods to collect information from the Azure AD tenant. This section describes the methods used to collect data from the environment. No Microsoft Visual Basic (VB) scripts are used to collect data.1. Windows PowerShell2. Graph API4. Windows PowerShellPowerShell is used extensively in the Azure AD Assessment to gather configuration data. This includes scripts that directly call Graph API endpoints as well as cmdlets from MSOnline and AzureADPreview modules.5. Graph APIGraph API is used to collect configuration and assessment data from Secure Score.Troubleshooting Azure AD Assessment SetupGeneral Troubleshooting OnDemand Assessment Guidehttps:///en-us/services-hub/health/assessments-troubleshootingAzure datacenter IP address rangesThe Azure AD Assessment requires connectivity to the Internet from the data collection machine or proxy server. The endpoints listed in the following articles should be reachable from the data collection machine for successful assessment setup and execution. These are in addition to those required by Azure Log Analytics and the Microsoft Management Agent.•Public: https:///en-us/download/details.aspx?id=56519•US Gov (including DoD): /en-us/download/details.aspx?id=57063•Germany: /en-us/download/details.aspx?id=57064•China: /en-us/download/details.aspx?id=57062New-MicrosoftAssessmentApplicationIf there are URL restrictions in place in order to correctly setup the assessment application, you will need to ensure you whitelist the following URLs:Along with above URLs, ensure the following settings are enabled in Internet Explorer as JavaScript needs to run on the page. Internet Options Security SettingsWhile executing the New-MicrosoftAssessmentsApplication command, you may be prompted to add additional links to trusted sites to allow the authentication screen to display. These can be added by clicking the “Add” button shown on the popup.Prerequisites ErrorIf you encounter any prerequisites errors, please check for any errors in Event Viewer as shown below:。

烂泥:Server-U FTP与AD完美集成方案详解

烂泥:Server-U FTP与AD完美集成方案详解呵呵,前几天分享了一篇关于AD与Server-U集成的文章。

今天在特意介绍下。

AD与Server-U权限控制的问题。

其实说通过AD控制权限还是很不确切的,应该说是通过NTFS文件系统的权限进行权限的控制。

AD只是控制账户的。

我在上一篇文章说过,在Server-U中进行组织的"目录访问"权限控制与NTFS权限控制是叠加的。

现在看来当时的结论下得有点武断了,因为这中间还牵涉其他的东西呢。

NFTS权限设置、根目录设置、访问目录设置。

下面我们就介绍一下。

情况一:NFTS权限已经配置,该组织的根目录已经配置完毕,但是访问目录未设置。

NFTS权限设置完毕该组织的最高组织根目录已经设置二级组织的目录访问未配置通过FTP的访问形式如下:可以很清楚的看到,用户“erxian1”是可以正常为期配置的目录。

那么我们现在尝试在该目录下进行新建或者删除文件或者是文件夹试试。

可以看到,当我们尝试重命名该文件夹时,系统提示我们没有操作该文件夹的权限。

当我们新建文件夹时,系统提示如下:通过上述事实我们可以看到,我们现在无法在此目录下进行各种操作的。

那么我们现在为该二级组织赋予“目录访问”的权限,看看如何(给予其全部的权限)。

那么我们现在再次访问并操作文件夹看看,如下图:情况二:NFTS权限已经配置,该二级组织的访问目录已配置,但是该组织的最高根目录为设置。

然后你再登陆FTP,你会发现一只是无法登陆,如下图:通过以上两种情况,我们可以总一下。

对于AD与Server-U的集成权限方面一定要从两个方面进行考虑。

一是该目录的访问权限,二是该目录的操作权限,第三就是能登陆进去FTP的前提,就是一定要设置组织的根目录,否则是无法登陆FTP的。

我们在进行权限设置的时候,可以根据不同的需要进行特别的设置就ok了。

ADI电路参考设计CN-0382说明书

电路笔记CN-0382Circuits from the Lab® reference designs are engineered and tested for quick and easy system integration to help solve today’s analog, mixed-signal, and RF design challenges. For more information and/or support, visit /CN0382.连接/参考器件AD7124-4 集成PGA和基准电压源的低功耗24位Σ-Δ型ADCAD5421 16位、环路供电、4 mA至20 mA DAC AD5700 低功耗HART调制解调器SPI隔离器ADuM1441ADP162超低静态电流、150 mA CMOS线性稳压器ADG5433高压防闩锁型三通道SPDT开关Rev. 0Circuits from the Lab® reference designs from Analog Devices have been designed and built by Analog Devices engineers. Standard engineering practices have been employed in the design and construction of each circuit, and their function and performance have been tested and veri ed in a labenvironment at room temperature. However, you are solely responsible for testing the circuit and determining its suitability and applicability for your use and application. Accordingly, in no event shall Analog Devices be liable for direct, indirect, special, incidental, consequential or punitive damages due to any cause whatsoever connected to the use of any Circ uits from the Lab circuits. (Continued on last page) One Technology Way, P.O. Box 9106, Norwood, MA 02062-9106, U.S.A. Tel: 781.329.4700 Fax: 781.461.3113 ©2015 Analog Devices, Inc. All rights reserved.采用低功耗、精密、24位Σ-Δ型ADC的隔离式4 mA至20 mA/HART工业温度和压力变送器评估和设计支持电路评估板DEM O-AD7124-DZ评估板设计和集成文件原理图、布局文件、物料清单、代码示例电路功能与优势图1所示电路是一种隔离式智能工业现场仪表,可与许多类型的模拟传感器,如温度传感器(Pt100、Pt1000、热电偶)或桥式压力传感器等接口。

配置ADLDS

2、提供 Extranet 身份验证存储

3、为 AD DS 和 AD LDS 提供开发环境

适合于正在暂存和测试各种 Active Directory 集成的应用 程序的开发人员。 开发人员可以在开发人员工作站上使用 AD LDS 的本地实 例,之后再将该应用程序移动到 AD DS。

• 4、为

应

配置 AD LDS (AD轻型目录服务)

AD LDS

LDS是 AD LDS是 “Active Directory Lightweight Service”的缩写 的缩写, "AD轻型目录服务 轻型目录服务" Directory Service”的缩写,即"AD轻型目录服务"。 提供了一个用于应用程序的专门存储, 提供了一个用于应用程序的专门存储,并可进行单 独的配置和管理。 独的配置和管理。AD LDS 提供的许多功能都与 AD DS 相同,但是无需部署域或域控制器。可以在一台计算机 相同,但是无需部署域或域控制器。 无需部署域或域控制器 实例, 上同时运行多个 AD LDS 实例,每个 AD LDS 实例都有 一个独立管理的架构。 一个独立管理的架构。供储源自• 配置AD LDS 实例

远程桌面连接

• 开启远程桌面连接服务:控制面板——系 统——系统属性——远程桌面——允许运 行任意版本远程桌面的计算机连接 • 查看3389端口是否打开:negtstat –a • 远程连接

DC向DNS服务器注册SRV记录 • • • • _ 确保TCP/IPV4首选DNS指向自己的IP地址 运行:net stop netlogon net start netlogon 将新建的两个区域刷新,查看记录是否齐全

什么情况下应该使用 AD LDS 服务器角色呢?

ADI公司产品电路设计说明书(AD7626 16位ADC)

电路笔记CN-0105连接/参考器件利用ADI公司产品进行电路设计AD762616位、10 MSPS PulSAR差分ADC 放心运用这些配套产品迅速完成设计。

ADA4932-1低功耗差分ADC驱动器欲获得更多信息和技术支持,请拨打4006-100-006或访问/zh/circuits。

2.7 V、800 µA、80 MHz轨到轨输入/输出放大器AD803116位10 MSPS ADC AD7626的单端转差分高速驱动电路电路功能与优势图1所示电路可将高频单端输入信号转换为平衡差分信号,用于驱动16位10 MSPS PulSAR® ADC AD7626。

该电路采用低功耗差分放大器ADA4932-1来驱动ADC,最大限度提升AD7626的高频输入信号音性能。

此器件组合的真正优势在于低功耗、高性能。

ADA4932-1具有低失真(10 MHz时100 dB SFDR)、快速建立时间(9 ns达到0.1%)、高带宽(560 MHz,-3 dB,G = 1)和低电流(9.6 mA)等特性,是驱动AD7626的理想选择。

它还能轻松设定所需的输出共模电压。

该组合提供了业界先进的动态性能并减小了电路板面积:AD7626采用5 mm × 5mm、32引脚LFCSP封装,ADA4932 -1采用3mm× 3mm、16引脚LFCSP封装),AD8031采用5引脚SOT23封装。

AD7626具有突破业界标准的动态性能,在10 MSPS下信噪比为91.5 dB,实现16位INL性能,无延迟,LVDS接口,功耗仅有136 mW。

AD7626使用SAR架构,主要特性是能够以10 MSPS无延迟采样,不会发生流水线式ADC常有的“流水线延迟”,同时具备出色的线性度。

图1. ADA4932-1驱动AD7626(未显示去耦和所有连接)Rev.0“Circuits from the Lab” from Analog Devices have been designed and built by Analog Devicesengineers. Standard engineering practices have been employed in the design and constructionof each circuit, and their function and performance have been tested and verified in a labenvironment at room temperature. However, you are solely responsible for testing the circuitand determining its suitability and applicability for your use and application. Accordingly, inno event shall Analog Devices be liable for direct, indirect, special, incidental, consequential orOne Technology Way, P.O. Box 9106, Norwood, MA 02062-9106, U.S.A.Tel: Fax: 781.461.3113©2010 Analog Devices, Inc. All rights reserved.CN-0105电路笔记电路描述ADA4932-1差分驱动器的增益配置约为1(单端输入至差分输出)。

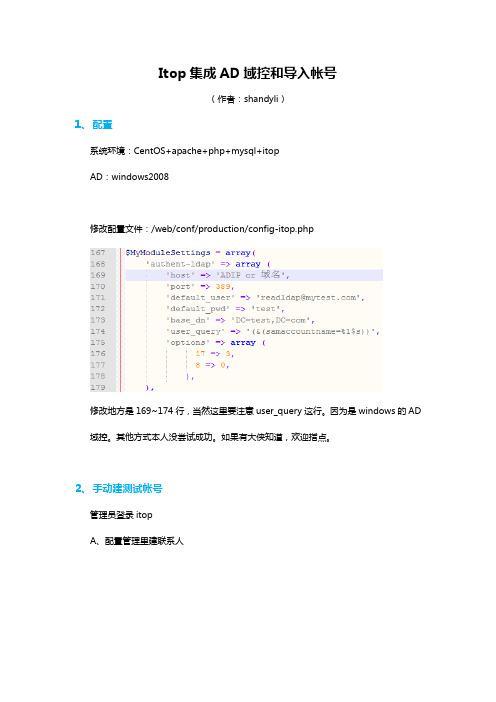

iTop集成AD

3、 批量导入帐号

论坛下载导入脚本 AD_import_accounts.php 修改配置

这里和上面的配置文件一样,也是连域控的参数。为了登录进去就是中文界面,缺省语 言 (default_language) 设 置 成 ”ZH CN” 。 当 然 还 可 以 让 导 入 就 是 管 理 员 , 修 改 default_profile 的值即可。 另外为了导入的数据符合平常的习惯,还改了下面的地方。

把 name 和 first_name 的值调换一下。

现在通过浏览器来访问,有可能会提示有文件找不到。 继续修改配置文件,把下面的路径对应上自己的就 OK,不详说。

接着刷新浏览器,如果配置 ok,会出来登录框

输入 admin 和密码,会出来结果

在页面的最后,有一个统计数。

现在数据读出来了。但只是模拟更新了,实际并没有更新到我们的 itop 里。为了更新 到 itop 里,还需要修改一个地方。

把其中“0”改为“1” 。保存刷新,执行完后再进 itop 里看,是不是数据都有了。 赶快拿其中一个导入进去的帐号测试一下吧。

4、 后续

第一步导入帐号成功了。但帐号在 itop 里是同一层级的,并没有按 AD 里的分组。如 果有实现了一次导入组织结构和帐号的。求共享了。

2、 手动建测试帐号

管理员登录 itop A、配置管理里建联系人

在这里填上你的信息创建。

B、 管理工具里建用户

这里填上登录名,当然语言这里,选上简体中文(简档(个人理解为权限) ,先添加成 portal user。

创建。

C、 测试登录

走你。

呵呵成了! 说明 itop 已经能访问域控,可以通过域控做认证了。接着就是把我们域控里的帐号 导入到 itop 里了。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

AD配置说明

1.更新验证账号

OA里面已经存在了的用户,如果AD里面也有了,必须先把系统中已存在的用户和AD服务器中的账号对应起来。

比如OA系统中已存在用户张三,OA系统账号是zxf,现在要改成ldap 认证,张三在ad里的账号是zsan,那么我们可以用两种方法做对应:

一种是在系统里编辑张三的系统信息,直接把账号改为zsan就行了;

另一种是直接操作数据库(逐个更改)

update hrmresource set account='zsan' where loginid='zxf',

如果AD的账号和OA里面的账号是一样的,执行以下语句批量更新所有人账号:update hrmresource set account = loginid

所以建议OA账号最好保持和AD账号一致。

2.配置weaver.properties文件

在weaver.properties中加上:

authentic=ldap

ldap.type=ad

ldap.factoryclass=com.sun.jndi.ldap.LdapCtxFactory

ldap.provider=ldap://192.168.0.233:389(ad服务器)

ldap.domain=ou=sports,dc=cn21,dc=com(人员信息所在目录)

ldap.principal=ad管理员账号

ldap.credentials=密码

示例:

说明:第一个红色方框是weaver.properties文件的路径,第二个红色方框是文件名称,第三个红色方框是配置AD同步的具体内容(注意,框选内容前面的符号“#”是起注释作用,表示这些内容不生效,也就是不开窍AD同步。

另外,每次修改weaver.properties后都需要重启resin服务,使修改内容生效)

3.配置ldap.properties文件

ldap.properties文件,此文件用于指定ldap数据库中字段和oa数据库字段的对应关系,等号左边是oa人力资源表的字段名,右边是ldap数据库中对应的字段名,请修改该文件的内容为如下内容:

(因为AD没有组织架构的概念,所以需要在AD中另外增加一个字段physicalDeliveryOfficeName(字段可随意),然后把用户在OA中部门的ID维护进去,用来使AD中用户所在的层与OA中的部门对应,不至于AD同步OA后用户没有部门,这一步在测试的时候没有做,后续正式实施时必须设置)

#required attributes mapping

account=$samaccountname(账号,必须)

password=$userpassword(密码,保持默认不用修改)

lastname=$name(姓名,必须)

departmentid=$physicalDeliveryOfficeName(部门对应,本次测试没有设置)

#optional attributes mapping(非必须项,根据实际需要同步的内容指定,本次测试没有设置)

#telephone=$telephonenumber(电话)

#mobile=$mobile(手机)

#fax=$facsimiletelephonenumber(传真)

#email=$mail(邮箱)

4、同步

在"人力资源-〉人事管理->同步ldap数据"进行同步操作(系统默认每天晚上0点自动同步)本次同步只测试了同步ou=its下的用户,同步成功:

注意:只有在1中指出的事项完成之后才能使用"人力资源-〉人事管理->同步ldap数据" 功能来同步ad里的人员信息到系统中,否则会导致系统中有重复的人员。

5、常见错误检查

a、步骤2中ldap.domain=ou=sports,dc=cn21,dc=com 其中ou和dc必须小写,不能大写,如OU、DC是不行的

b、步骤2中ldap.principal=ad管理员账号,ad管理员账号必须是在users组下面,否则可能权限不够同步不了。