ARP协议分析实验报告

实验1ARP协议分析实验

实验1ARP协议分析实验本次实验的目标是分析ARP(Address Resolution Protocol)协议,探索其工作原理和在局域网中的应用。

ARP协议是在网络通信中用于解析IP地址和MAC地址之间映射关系的协议。

实验步骤如下:1.确保实验环境中有两台主机,可以通过交换机或路由器相连组成一个局域网。

主机A和主机B分别作为发送方和接收方。

2. 打开Wireshark或其他网络抓包工具,以便捕获在局域网中的ARP消息。

3. 在主机A上打开命令行终端,执行命令“arp -a”可以查看主机上已经记录的ARP缓存。

4. 在主机B上设置一个IP地址,例如192.168.1.2,并使用ping命令向主机A发送一个ARP请求,命令如下: ping 192.168.1.15. 在Wireshark中,选择相应的网卡接口开始抓包。

然后在主机B上执行ARP请求,捕获所有的ARP交换数据包。

6. 分析捕获的数据包,在Wireshark中选择第一个ARP请求数据包,可以看到源MAC地址是主机B的MAC地址,目标MAC地址是广播地址(FF:FF:FF:FF:FF:FF)。

7. 接下来,在Wireshark中选择第一个ARP响应数据包,可以看到源MAC地址是主机A的MAC地址,目标MAC地址是主机B的MAC地址。

8.分析ARP响应中的信息,可以得出主机A和主机B之间的IP地址和MAC地址的映射关系。

9. 在主机A上使用ping命令向主机B发送一个ARP请求,然后在Wireshark中捕获所有的ARP数据包。

10. 在Wireshark中分析捕获到的ARP请求和响应数据包,比较与主机B向主机A发送ARP请求时的数据包有何不同。

实验结果分析:在实验中,我们通过ARP协议实现了IP地址与MAC地址之间的映射关系,通过抓包分析发现,当主机B向主机A发送ARP请求时,主机A会发送一个ARP响应来回应请求。

在ARP响应中,主机A会提供自己的MAC地址,供主机B进行记录。

ARP协议分析实验报告

ARP协议分析实验报告ARP(Address Resolution Protocol)协议是一种解决网际协议(IP)地址与物理硬件地址(MAC地址)之间转换的协议。

本次实验旨在分析ARP协议的工作原理和过程,并通过使用网络抓包工具Wireshark来捕获并分析ARP协议的数据包。

1.实验背景与目的2.实验步骤a)搭建网络环境:搭建一个基本的局域网环境,包括一个路由器和几台主机。

b) 启动Wireshark:在一台主机上启动Wireshark网络抓包工具。

c)发送ARP请求:使用另一台主机向目标主机发送ARP请求,获取目标主机的IP地址与MAC地址的对应关系。

d) 抓取数据包:在Wireshark中捕获并保存ARP协议的数据包。

e)分析数据包:打开捕获的数据包,分析数据包中的ARP请求和应答。

3.实验结果与分析实验中,我们使用两台主机进行测试,主机A的IP地址为192.168.1.100,MAC地址为00:11:22:33:44:55,主机B的IP地址为192.168.1.200,MAC地址为AA:BB:CC:DD:EE:FF。

a)ARP请求过程:主机A通过ARP协议发送ARP请求,询问主机B的MAC地址,具体操作为发送一个以太网帧,目标MAC地址为广播地址FF:FF:FF:FF:FF:FF,目标IP地址为主机B的IP地址192.168.1.200。

主机B收到ARP请求后,通过ARP应答将自己的MAC地址发送给主机A。

b)ARP应答过程:主机B收到ARP请求后,生成一个ARP应答数据包,将自己的MAC地址AA:BB:CC:DD:EE:FF作为回应发送给主机A。

主机A接收到ARP应答后,将主机B的IP地址与MAC地址的对应关系存储在本地ARP缓存中,以便于下次通信时直接使用。

4.结论与意义ARP协议作为解决IP地址与MAC地址转换的关键协议,在计算机网络中起着重要的作用。

本实验通过抓包分析ARP协议的工作过程,深入理解了ARP协议的原理和应用场景。

ARP协议分析 _实验三

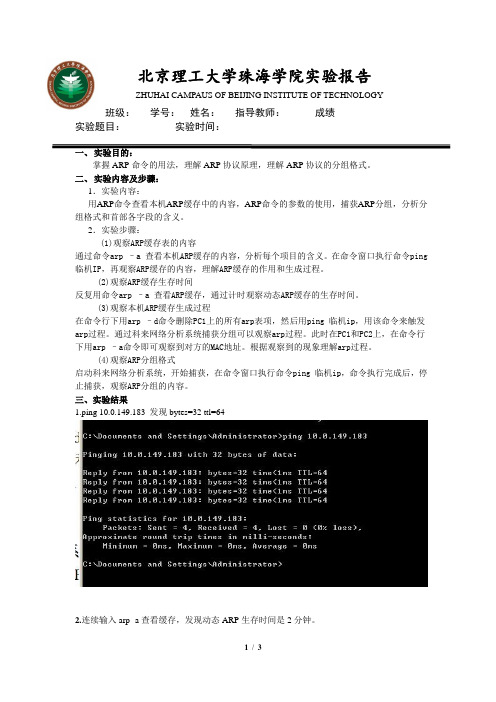

北京理工大学珠海学院实验报告ZHUHAI CAMPAUS OF BEIJING INSTITUTE OF TECHNOLOGY班级:学号:姓名:指导教师:成绩实验题目:实验时间:一、实验目的:掌握ARP命令的用法,理解ARP协议原理,理解ARP协议的分组格式。

二、实验内容及步骤:1.实验内容:用ARP命令查看本机ARP缓存中的内容,ARP命令的参数的使用,捕获ARP分组,分析分组格式和首部各字段的含义。

2.实验步骤:(1)观察ARP缓存表的内容通过命令arp –a 查看本机ARP缓存的内容,分析每个项目的含义。

在命令窗口执行命令ping 临机IP,再观察ARP缓存的内容,理解ARP缓存的作用和生成过程。

(2)观察ARP缓存生存时间反复用命令arp –a 查看ARP缓存,通过计时观察动态ARP缓存的生存时间。

(3)观察本机ARP缓存生成过程在命令行下用arp –d命令删除PC1上的所有arp表项,然后用ping 临机ip,用该命令来触发arp过程。

通过科来网络分析系统捕获分组可以观察arp过程。

此时在PC1和PC2上,在命令行下用arp –a命令即可观察到对方的MAC地址。

根据观察到的现象理解arp过程。

(4)观察ARP分组格式启动科来网络分析系统,开始捕获,在命令窗口执行命令ping 临机ip,命令执行完成后,停止捕获,观察ARP分组的内容。

三、实验结果1.ping 10.0.149.183 发现bytes=32 ttl=642.连续输入arp -a查看缓存,发现动态ARP生存时间是2分钟。

3.输入arp -d 删除ARP 上的表项。

4.输入ping 10.0.149.183 先不回车,打开科莱网络分析系统,然后回车,停止科莱网络分析系统抓包,查看数据。

四、思考与讨论1.实验过程观察到了动态ARP缓存经过一定时间自动删除,如何生成静态ARP缓存?答:可以对每台主机IP和MAC地址静态绑定,通过命令arp -s可以实现“arp -s IP MAC地址”2.ARP缓存中各个项目的含义是什么?类型字段的类型及含义分别是什么?答:第一个字段是广播类型的MAC地址,其目标是网络上的所有主机。

ARP协议工作原理实验

ARP协议工作原理实验ARP协议全称为地址解析协议(Address Resolution Protocol),是用于将网络层的IP地址解析为数据链路层的MAC地址的一种协议。

它是网络通信中不可或缺的一环,通过ARP协议,主机可以获取局域网内其他主机的MAC地址,从而实现数据包的传输。

1.主机A需要将数据包发送给主机B,但是只知道主机B的IP地址,不知道其MAC地址。

2. 主机A首先检查自己的ARP缓存(ARP Cache),看是否有已知主机B的MAC地址。

如果查找到,就直接使用该MAC地址发送数据包。

3. 如果主机A的ARP缓存中没有主机B的MAC地址,则主机A会广播一个ARP请求,即ARP Request消息。

这个ARP请求包含主机A的IP地址和MAC地址,以及被请求的主机B的IP地址。

4.广播的ARP请求消息会被局域网内的所有主机接收到,但只有主机B会响应。

5.主机B接收到ARP请求消息后,首先检查请求中的目标IP地址是否与自己匹配。

如果不匹配,则忽略该请求。

6. 如果主机B的IP地址与请求匹配,它会向主机A发送一个ARP响应消息,即ARP Reply。

这个ARP响应消息中包含主机B的IP地址和MAC地址。

7.主机A接收到ARP响应消息后,将主机B的IP地址和MAC地址存储在自己的ARP缓存中,以备将来使用。

同时,它会使用主机B的MAC地址封装数据包,并通过网络传输给主机B。

8.一旦主机A和主机B建立了ARP缓存中的IP和MAC的映射关系,它们之间的数据包交换就可以直接通过MAC地址进行。

不再需要ARP请求和ARP响应。

需要注意的是,ARP协议是在同一个局域网内实现的,因为ARP请求是广播的,所有主机都能接收到。

如果两台主机不在同一个局域网内,则需要使用特殊的ARP协议扩展,如Proxy ARP或Gratuitous ARP。

1.搭建实验环境:在一台计算机A和一台计算机B上,分别配置IP 地址和子网掩码,使它们在同一个局域网内。

实验二 ARP协议分析(空白实验报告)

重庆理工大学计算机学院实验报告书课程名称:《TCP/IP原理及应用》实验题目:实验二实验名称:ARP协议分析班级:392学号:************名:***5. 实验过程及结果记录(1)实验设备和连接实验设备和连接图如图所示,一台交换机连接了2 台PC 机,分别命名为PC1、PC2,交换机命名为Switch。

图ARP 协议分析实验连接图(2)实验分组每两名同学为一组,其中每两人一小组,每小组各自独立完成实验。

(3)实验步骤1~7的操作步骤1:按照如图所示连接好设备,查看PC1 和PC2 的IP 地址;步骤2:在PC1、PC2 两台计算机上执行如下命令,清除ARP 缓存:ARP –d步骤3:在PC1、PC2 两台计算机上执行如下命令,查看高速缓存中的ARP 地址映射表的内容:ARP –a (对相应结果截图)步骤 4:在PC1 和 PC2 上运行 Ethereal 截获报文,为了截获和实验内容有关的报文, Ethereal 的Captrue Filter 的混杂模式的勾去掉;步骤5:在主机PC1 上执行message服务用net send向PC2 发送消息;步骤6:执行完毕,对截获的数据包进行筛选ARP报文;步骤7:在PC1、PC2 两台计算机上再次执行ARP –a 命令,查看高速缓存中的ARP 地址映射表的内容(对相应结果截图)。

、(4)根据以上操作步骤回答问题:步骤3和步骤7的执行ARP –a命令结果内容相同吗(附上截图)?结合两次看到的结果,理解ARP缓冲区的作用。

在步骤6中截获的报文中有几个ARP报文?在以太帧中,ARP协议类型的代码值是什么?对步骤6中截获的报文进行分析:ARP 报文分析ARP 请求报文ARP 应答报文字段报文信息及参数字段报文信息及参数硬件类型Ethernet(0x0001)硬件类型Ethernet(0x0001)协议类型Ip(0x0800)协议类型Ip(0x0800)硬件地址长度 6 硬件地址长度 6协议地址长度 4 协议地址长度 4操作Request(0x0001)操作Reply(0x0002)。

实验三、分析ARP及IP协议

实验三、分析ARP及IP协议引言:ARP(Address Resolution Protocol)和IP(Internet Protocol)是计算机网络中两个关键的通信协议。

ARP协议用于解析网络层的IP地址和数据链路层的MAC地址之间的映射关系,而IP协议则负责实现网络中的路由和数据传输。

本次实验旨在深入分析ARP和IP协议的工作原理和相互关系。

一、ARP协议的工作原理ARP协议允许网络中的主机解析目标IP地址的MAC地址,从而实现数据的传输。

其工作原理如下:1. 发送ARP请求:当一个主机需要发送数据给另一个主机时,它首先会检查目标IP地址是否存在于本地的ARP缓存中。

如果没有找到对应的MAC地址,则需要发送ARP请求广播到网络中的所有主机。

2. ARP请求的格式:ARP请求包含源IP地址和发送主机的MAC地址。

发送主机将目标IP地址封装到ARP请求包中,并使用广播的方式发送到网络中。

3. 接收ARP请求:网络中的所有主机都会收到ARP请求,但是只有与目标IP地址匹配的主机会做出回应。

4. ARP响应:匹配目标IP地址的主机将发送一个ARP响应,包含自己的IP地址和MAC地址。

这个响应是单播发送给ARP请求的源主机。

5. 更新ARP缓存:源主机收到ARP响应后,将会将目标IP地址和MAC地址的映射关系保存到本地的ARP缓存中,以便后续的通信。

二、IP协议的工作原理IP协议是网络层的核心协议,它负责将数据包从源主机传输到目标主机。

其工作原理如下:1. 数据的封装:源主机将数据封装成IP数据包,包含目标主机的IP地址和数据内容。

2. 路由表的查询:源主机通过查询本地路由表确定数据包的下一跳地址。

路由表包含了源主机可达的网络和相应的下一跳地址。

3. 数据的传输:源主机将数据包发送到下一跳地址,下一跳主机收到数据包后会重复步骤2,直到数据包到达目标主机。

4. 分片和重组:如果源主机发送的数据包超过网络的最大传输单元(MTU),IP协议会将数据包进行分片,并在目标主机进行重组。

arp实验报告总结

arp实验报告总结本次ARP实验旨在深入理解和掌握ARP协议的工作原理及其在局域网中的应用。

在实验中,我们通过使用Wireshark抓包工具进行观察和分析ARP报文的发送和接收过程,并进行了相关的数据分析和实验总结。

首先,我们了解到ARP(Address Resolution Protocol)是一种用于将IP地址映射到物理MAC地址的网络协议。

它通过在局域网中的ARP缓存表中查找目标IP 地址对应的MAC地址,从而实现通信。

如果ARP缓存表中没有所需的条目,则需要发送ARP请求广播以获取目标MAC地址。

在实验过程中,我们模拟了一个简化的局域网环境,并配置了多个主机和交换机。

我们首先发送ARP请求广播以获取某个主机的MAC地址,并观察到该主机收到了ARP请求,并回复了ARP应答报文,包含了其MAC地址。

通过分析抓包数据,我们确认了ARP协议的正常工作。

另外,我们还模拟了一个主机更换IP地址的场景,并在主机的ARP缓存表中观察到相关条目的变化。

我们发现,当主机更换IP地址后,其ARP缓存表中旧的IP地址对应的条目被删除,并添加了新的IP地址对应的条目。

这进一步验证了ARP协议在IP地址和MAC地址映射中的重要性。

通过本次实验,我们对ARP协议的工作原理有了更深入的了解。

我们掌握了ARP报文的格式及其在局域网中的使用方式,以及如何使用工具进行ARP数据的捕获和分析。

此外,我们还学会了如何通过发送ARP请求广播来获取目标主机的MAC地址,以及如何检查和验证ARP缓存表中的内容。

总之,本次ARP实验通过实际操作和数据分析,加深了我们对ARP协议的理解。

我们深入掌握了ARP的工作原理,包括ARP请求和应答的过程,以及IP地址和MAC地址的映射关系。

通过此次实验,我们进一步提高了对网络协议的认识和实践能力。

ARP协议分析

ARP协议分析一、实验目的1.分析arp协议的工作过程。

2.了解arp请求报文格式和响应报文格式。

二、实验原理首先,每台主机都会在自己的ARP缓冲区中建立一个 ARP列表,以表示IP地址和MAC地址的对应关系。

当源主机需要将一个数据包要发送到目的主机时,会首先检查自己 ARP列表中是否存在该 IP地址对应的MAC地址,如果有,就直接将数据包发送到这个MAC地址;如果没有,就向本地网段发起一个ARP请求的广播包,查询此目的主机对应的MAC地址。

此ARP请求数据包里包括源主机的IP地址、硬件地址、以及目的主机的IP地址。

网络中所有的主机收到这个ARP请求后,会检查数据包中的目的IP是否和自己的IP地址一致。

如果不相同就忽略此数据包;如果相同,该主机首先将发送端的MAC地址和IP地址添加到自己的ARP列表中,如果ARP表中已经存在该IP的信息,则将其覆盖,然后给源主机发送一个 ARP响应数据包,告诉对方自己是它需要查找的MAC地址;源主机收到这个ARP响应数据包后,将得到的目的主机的IP地址和MAC地址添加到自己的ARP列表中,并利用此信息开始数据的传输。

如果源主机一直没有收到ARP响应数据包,表示ARP查询失败。

三、实验步骤1.打开wireshark。

2. 调设wireshark,设置为接收arp的包。

3.输入arp –d;输入arp –a;输入ping 192.168.1.103抓到4帧arp的包。

输入arp –a主机学到一条mac地址对应ip经查证:主机ip为192.168.1.102的电脑学到两条动态映射分别是192.168.1.108 **-**-**-**-**-**(mac地址)192.168.1.103 **-**-**-**-**-**(mac地址)(这里有疑问,为什么会学到???)这说明arp是在局域网内广播的4.分析arp包第一帧硬件类型:ethernet协议类型:ip类型硬件地址长度:6字节协议地址长度:4字节操作类型:1(请求)源MAC地址:e0:06:e6:92:70:48源IP地址:192.168.1.108目标MAC地址:00:00:00:00:00:00(这是填充的,实际是ff:ff:ff:ff:ff:ff) 目标IP地址:192.168.1.103这是一个广播包第二帧硬件类型:ethernet协议类型:ip类型硬件地址长度:6字节协议地址长度:4字节操作类型:2(应答)源MAC地址:00:90:a2:cd:ec:67源IP地址:192.168.1.103目标MAC地址:e0:06:e6:92:70:48目标IP地址: 192.168.1.108这是一个应答单播包本来第三帧应为单播,但却是广播按理第一帧192.168.1.108发给192.168.1.103时103已经学到108的mac地址,但此时又发广播问108的mac地址(注明:这4帧是在一秒内抓到的)第四帧为目前尚未搞懂第三帧为什么是广播;ARP协议分析结束。

ARP协议分析实验报告

APR协议分析实验报告实验目的:1熟悉ARP的工作过程2熟悉APR的数据包结构实验步骤:由于实验中出现了一些状况先在此说明:在这个实验中我担任的主机D的角色。

但是在实验过程中发现主机D接收不到主机A发送的ARP请求,主机A在ping主机D的时候总是显示time out。

但是主机D 能收到主机C发送来的ARP请求并且在主机Cping主机D之后,主机D的APR缓存表能找到主机C的IP地址与物理地址的映射。

于是我跟使用主机A的同学换了一组电脑,由于实验只涉及主机A与主机D还有中间连接的主机B因此我们只开了三台电脑。

以下为正常情况下的实验过程及结果:练习一1.ARP高速缓存表有哪几项组成?高速缓存表用项目数组来实现,每个项目包括以下字段:状态:表示项目的状态.其值为FREE(已超时),PENDING(已发送请求但未应答)或RESOLVED(已经应答).硬件类型,协议类型,硬件地址长度,协议地址长度:与ARP分组中的相应字段相同. 接口号:对应路由器的不同接口.队列号:ARP使用不同的队列将等待地址解析的分组进行排队.发往同一个目的地的分组通常放在同一个队列中.尝试:表示这个项目发送出了多少次的ARP请求.超时:表示一个项目以秒为单位的寿命.硬件地址:目的硬件地址,应答返回前保持为空.协议地址:目的高层协议地址如IP地址2主机A、B、C、D启动协议分析器,打开捕获窗口进行数据捕获并设置过滤条件(提取ARP、ICMP)下图为设置过滤选项完成后的截图3主机A、B、C、D在命令行下运行“arp -d”命令,清空ARP 高速缓存。

4.主机A ping 主机D(172.16.1.4)。

这里我的主机D的IP地址为169.254.209.1915.主机A、B、C、D停止捕获数据,并立即在命令行下运行“arp-a”命令察看ARP捕获数据后的图如下:运行arp –a后的结果如下图:ARP协议的报文交互过程以及ARP高速缓存表的更新过程: 1每台主机或路由器都有一个ARP缓存表,用来保存IP地址与MAC地址的对应关系。

实验二 ARP协议实验结果分析(作业提交部分)

计算机网络实验报告年级:姓名:学号:实验日期:实验名称:利用wireshark分析arp协议一、实验项目名称及实验项目编号ARP协议学习与分析二、课程名称及课程编号计算机网络三、实验目的通过本实验使学生:1.学习ARP协议的工作原理以及ARP分组格式;2.学习使用WireShark对ARP协议进行分析。

四、要求1、结果分析与保存的数据一致,否则没有实验成绩2、数据保存名称:Arp数据:w09101-arp.pcap(网络091班01号arp协议) d09101-arp.pcap(电信091班01号arp协议)(其余报告相同)实验结果分析报告名称:实验一ARP协议实验结果分析_w09101.doc五、学习使用WireShark对ARP协议进行分析(1)启动WireShark(2)捕获数据(3)停止抓包并分析ARP请求报文将Filter过滤条件设为arp,回车或者点击“Apply”按钮,(4)ARP请求报文分析1)粘贴你捕获的ARP请求报文2)分析你捕获的ARP请求报文第一行帧基本信息分析(粘贴你的Frame信息)Frame Number(帧的编号):__________(捕获时的编号)Frame Length(帧的大小):________字节。

(以太网的帧最小64个字节,而这里只有60个字节,应该是没有把四个字节的CRC计算在里面,加上它就刚好。

)Arrival Time(帧被捕获的日期和时间): _________Time delta from previous captured frame(帧距离前一个帧的捕获时间差):________Time since refernce or first frame(帧距离第一个帧的捕获时间差):_______________Protocols in frame(帧装载的协议):____________第二行数据链路层:(粘贴你的数据链路层信息)Destination(目的地址):__________(这是个MAC地址,这个MAC地址是一个广播地址,就是局域网中的所有计算机都会接收这个数据帧)Source(源地址):_______________帧中封装的协议类型:__________(这个是ARP协议的类型编号。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

计算机网络实验报告学院软件学院年级2013班级4班学号**********姓名闫文雄2015 年 6 月17 日目录实验名称----------------------------------------------------------------------------------- 1 实验目标----------------------------------------------------------------------------------- 1 实验内容----------------------------------------------------------------------------------- 1 实验步骤----------------------------------------------------------------------------------- 1 实验遇到的问题及其解决方法-------------------------------------------------------- 1 实验结论----------------------------------------------------------------------------------- 1一、实验名称ARP协议分析二、实验目标熟悉ARP命令的使用,理解ARP的工作过程,理解ARP报文协议格式三、实验内容以及实验步骤:(局域网中某台计算机,以下称为A计算机)ARP(地址解析协议):地址解析协议,即ARP(Address Resolution Protocol),是根据IP地址获取物理地址的一个TCP/IP协议。

主机发送信息时将包含目标IP地址的ARP请求广播到网络上的所有主机,并接收返回消息,以此确定目标的物理地址;收到返回消息后将该IP地址和物理地址存入本机ARP缓存中并保留一定时间,下次请求时直接查询ARP缓存以节约资源。

ARP是建立在网络中各个主机互相信任的基础上的,网络上的主机可以自主发送ARP应答消息,其他主机收到应答报文时不会检测该报文的真实性就会将其记入本机ARP缓存;由此攻击者就可以向某一主机发送伪ARP应答报文,使其发送的信息无法到达预期的主机或到达错误的主机,这就构成了一个ARP欺骗。

ARP 命令可用于查询本机ARP缓存中IP地址和MAC地址的对应关系、添加或删除静态对应关系等。

相关协议有RARP、代理ARP。

NDP用于在IPv6中代替地址解析协议1、在DOS窗口中运行ARP命令,参照ARP命令给出的帮助,解释下列命令的用途;:ARP -s inet_addr eth_addr [if_addr]用“arp -s”可以手动在ARP表中指定IP地址与MAC地址的对应,类型为static(静态),此项存在硬盘中,而不是缓存表,计算机重新启动后仍然存在,且遵循静态优于动态的原则,所以这个设置不对,可能导致无法上网.ARP -d inet_addr [if_addr]删除指定的 IP 地址项,此处的 inet_addr 代表 IP 地址。

对于指定的接口,要删除表中的某项,请使用 if_addr 参数,此处的 if_addr 代表指派给该接口的 IP 地址。

要删除所有项,请使用星号 (*) 通配符代替 inet_addr。

ARP -a [inet_addr] [-N if_addr]显示所有接口的当前 ARP 缓存表。

要显示特定 IP 地址的 ARP 缓存项,请使用带有 inet_addr 参数的 arp -a,此处的 inet_addr 代表 IP 地址。

如果未指定 inet_addr,则使用第一个适用的接口。

要显示特定接口的 ARP 缓存表,请将 -N if_addr 参数与 -a 参数一起使用,此处的 if_addr 代表指派给该接口的 IP 地址。

-N 参数区分大小写。

2.请问你使用什么命令可以查看计算机的IP地址和MAC地址,记录下计算机的IP地址和MAC地址;显示ip地址: ipconfigMicrosoft Windows [版本 6.3.9600](c) 2013 Microsoft Corporation。

保留所有权利。

C:\Users\xiong>ipconfigWindows IP 配置PPP 适配器 Tjunet:连接特定的 DNS 后缀 . . . . . . . :IPv4 地址 . . . . . . . . . . . . : 172.20.125.127子网掩码 . . . . . . . . . . . . : 255.255.255.255默认网关. . . . . . . . . . . . . : 0.0.0.0无线局域网适配器本地连接* 12:连接特定的 DNS 后缀 . . . . . . . :本地链接 IPv6 地址. . . . . . . . : fe80::ac16:3f9c:37bd:c968%23IPv4 地址 . . . . . . . . . . . . : 192.168.252.1子网掩码 . . . . . . . . . . . . : 255.255.255.0默认网关. . . . . . . . . . . . . :以太网适配器 vEthernet (Internal Ethernet Port Windows Phone Emulator Internal Switch):连接特定的 DNS 后缀 . . . . . . . :本地链接 IPv6 地址. . . . . . . . : fe80::987a:19a5:5d8e:fdf2%20IPv4 地址 . . . . . . . . . . . . : 169.254.80.80子网掩码 . . . . . . . . . . . . : 255.255.0.0默认网关. . . . . . . . . . . . . :无线局域网适配器本地连接* 1:媒体状态 . . . . . . . . . . . . : 媒体已断开连接特定的 DNS 后缀 . . . . . . . :无线局域网适配器 WLAN:连接特定的 DNS 后缀 . . . . . . . : workgroup本地链接 IPv6 地址. . . . . . . . : fe80::bd39:3be3:58e7:5cd%4 IPv4 地址 . . . . . . . . . . . . : 172.27.35.3子网掩码 . . . . . . . . . . . . : 255.255.0.0默认网关. . . . . . . . . . . . . : 172.27.35.1以太网适配器以太网:连接特定的 DNS 后缀 . . . . . . . :IPv6 地址 . . . . . . . . . . . . : 2001:da8:a000:355:9cf4:37d2:d205:ceeb 临时 IPv6 地址. . . . . . . . . . : 2001:da8:a000:355:1113:67e0:a3e9:f24b临时 IPv6 地址. . . . . . . . . . : 2001:da8:a000:355:4c91:9288:932b:4623本地链接 IPv6 地址. . . . . . . . : fe80::9cf4:37d2:d205:ceeb%3自动配置 IPv4 地址 . . . . . . . : 169.254.206.235子网掩码 . . . . . . . . . . . . : 255.255.0.0默认网关. . . . . . . . . . . . . : fe80:355::1%3C:\Users\xiong>显示所有的MAC地址:ipconfig/allMicrosoft Windows [版本 6.3.9600](c) 2013 Microsoft Corporation。

保留所有权利。

C:\Users\xiong>ipconfig/allWindows IP 配置主机名 . . . . . . . . . . . . . : yanwenxiong主 DNS 后缀 . . . . . . . . . . . :节点类型 . . . . . . . . . . . . : 混合IP 路由已启用 . . . . . . . . . . : 否WINS 代理已启用 . . . . . . . . . : 否DNS 后缀搜索列表 . . . . . . . . : workgroupPPP 适配器 Tjunet:连接特定的 DNS 后缀 . . . . . . . :描述. . . . . . . . . . . . . . . : Tjunet物理地址. . . . . . . . . . . . . :DHCP 已启用 . . . . . . . . . . . : 否自动配置已启用. . . . . . . . . . : 是IPv4 地址 . . . . . . . . . . . . : 172.20.125.127(首选) 子网掩码 . . . . . . . . . . . . : 255.255.255.255默认网关. . . . . . . . . . . . . : 0.0.0.0DNS 服务器 . . . . . . . . . . . : 202.113.15.1202.113.15.2TCPIP 上的 NetBIOS . . . . . . . : 已启用无线局域网适配器本地连接* 12:连接特定的 DNS 后缀 . . . . . . . :描述. . . . . . . . . . . . . . . : Microsoft 托管网络虚拟适配器物理地址. . . . . . . . . . . . . : 56-FD-52-B4-4C-28DHCP 已启用 . . . . . . . . . . . : 否自动配置已启用. . . . . . . . . . : 是本地链接 IPv6 地址. . . . . . . . : fe80::ac16:3f9c:37bd:c968%23(首选)IPv4 地址 . . . . . . . . . . . . : 192.168.252.1(首选)子网掩码 . . . . . . . . . . . . : 255.255.255.0默认网关. . . . . . . . . . . . . :DHCPv6 IAID . . . . . . . . . . . : 861338962DHCPv6 客户端 DUID . . . . . . . : 00-01-00-01-1C-E0-87-B0-AC-22-0B-07-A0-24DNS 服务器 . . . . . . . . . . . : fec0:0:0:ffff::1%1fec0:0:0:ffff::2%1fec0:0:0:ffff::3%1TCPIP 上的 NetBIOS . . . . . . . : 已启用以太网适配器 vEthernet (Internal Ethernet Port Windows Phone Emulator Internal S witch):连接特定的 DNS 后缀 . . . . . . . :描述. . . . . . . . . . . . . . . : Hyper-V 虚拟以太网适配器 #2物理地址. . . . . . . . . . . . . : 00-15-5D-F7-0D-96DHCP 已启用 . . . . . . . . . . . : 否自动配置已启用. . . . . . . . . . : 是本地链接 IPv6 地址. . . . . . . . : fe80::987a:19a5:5d8e:fdf2%20(首选)IPv4 地址 . . . . . . . . . . . . : 169.254.80.80(首选)子网掩码 . . . . . . . . . . . . : 255.255.0.0默认网关. . . . . . . . . . . . . :DHCPv6 IAID . . . . . . . . . . . : 603985245DHCPv6 客户端 DUID . . . . . . . : 00-01-00-01-1C-E0-87-B0-AC-22-0B-07-A0-24DNS 服务器 . . . . . . . . . . . : fec0:0:0:ffff::1%1fec0:0:0:ffff::2%1fec0:0:0:ffff::3%1TCPIP 上的 NetBIOS . . . . . . . : 已启用无线局域网适配器本地连接* 1:媒体状态 . . . . . . . . . . . . : 媒体已断开连接特定的 DNS 后缀 . . . . . . . :描述. . . . . . . . . . . . . . . : Microsoft Wi-Fi Direct 虚拟适配器物理地址. . . . . . . . . . . . . : 16-FD-52-B4-4C-28DHCP 已启用 . . . . . . . . . . . : 是自动配置已启用. . . . . . . . . . : 是无线局域网适配器 WLAN:连接特定的 DNS 后缀 . . . . . . . : workgroup描述. . . . . . . . . . . . . . . : Qualcomm Atheros AR9485 无线网络适配器物理地址. . . . . . . . . . . . . : 24-FD-52-B4-4C-28DHCP 已启用 . . . . . . . . . . . : 是自动配置已启用. . . . . . . . . . : 是本地链接 IPv6 地址. . . . . . . . : fe80::bd39:3be3:58e7:5cd%4(首选)IPv4 地址 . . . . . . . . . . . . : 172.27.35.3(首选)子网掩码 . . . . . . . . . . . . : 255.255.0.0获得租约的时间 . . . . . . . . . : 2015年6月25日 20:10:21租约过期的时间 . . . . . . . . . : 2015年6月26日 10:39:11默认网关. . . . . . . . . . . . . : 172.27.35.1DHCP 服务器 . . . . . . . . . . . : 172.27.35.1DHCPv6 IAID . . . . . . . . . . . : 69533010DHCPv6 客户端 DUID . . . . . . . : 00-01-00-01-1C-E0-87-B0-AC-22-0B-07-A0-24DNS 服务器 . . . . . . . . . . . : 172.27.35.1202.99.96.68TCPIP 上的 NetBIOS . . . . . . . : 已启用以太网适配器以太网:连接特定的 DNS 后缀 . . . . . . . :描述. . . . . . . . . . . . . . . : Realtek PCIe GBE 系列控制器物理地址. . . . . . . . . . . . . : AC-22-0B-07-A0-24DHCP 已启用 . . . . . . . . . . . : 是自动配置已启用. . . . . . . . . . : 是IPv6 地址 . . . . . . . . . . . . : 2001:da8:a000:355:9cf4:37d2:d205:ceeb(首选)临时 IPv6 地址. . . . . . . . . . : 2001:da8:a000:355:1113:67e0:a3e9:f24b(首选)临时 IPv6 地址. . . . . . . . . . : 2001:da8:a000:355:4c91:9288:932b:4623(受到抨击)本地链接 IPv6 地址. . . . . . . . : fe80::9cf4:37d2:d205:ceeb%3(首选)自动配置 IPv4 地址 . . . . . . . : 169.254.206.235(首选)子网掩码 . . . . . . . . . . . . : 255.255.0.0默认网关. . . . . . . . . . . . . : fe80:355::1%3DHCPv6 IAID . . . . . . . . . . . : 61612555DHCPv6 客户端 DUID . . . . . . . : 00-01-00-01-1C-E0-87-B0-AC-22-0B-07-A0-24DNS 服务器 . . . . . . . . . . . : fec0:0:0:ffff::1%1fec0:0:0:ffff::2%1fec0:0:0:ffff::3%1TCPIP 上的 NetBIOS . . . . . . . : 已启用C:\Users\xiong>3.请问你使用什么命令可以查看计算机的ARP缓冲,查看并记录下你当前ARP表的内容;使用命令ARP-a或ARP-g来查看当前的ARP缓存列表。