2013安徽省计算机与软件水平考试_网络工程师最新考试试题库(完整版)

2013年上半年软考网络工程师下午试题(最终整理版)

全国计算机技术与软件专业技术(资格)水平考试2013年上半年网络工程师下午试题试题一(共20分)阅读以下说明,回答问题1至问题4,将解答填入答题纸对应的解答栏内。

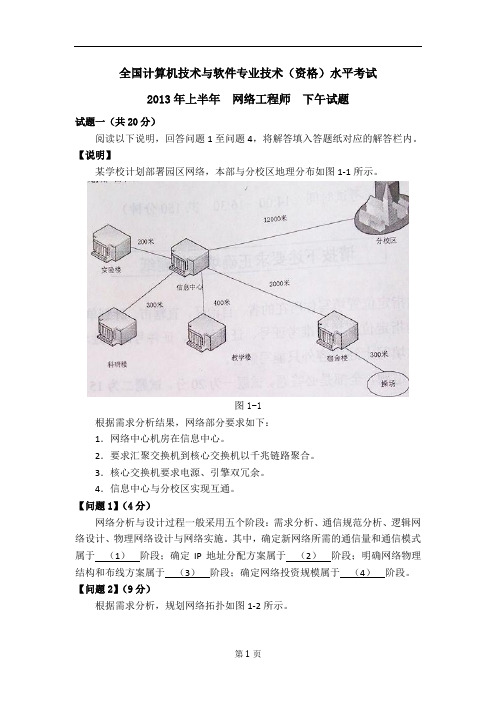

【说明】某学校计划部署园区网络,本部与分校区地理分布如图1-1所示。

图1-1根据需求分析结果,网络部分要求如下:1.网络中心机房在信息中心。

2.要求汇聚交换机到核心交换机以千兆链路聚合。

3.核心交换机要求电源、引擎双冗余。

4.信息中心与分校区实现互通。

【问题1】(4分)网络分析与设计过程一般采用五个阶段:需求分析、通信规范分析、逻辑网络设计、物理网络设计与网络实施。

其中,确定新网络所需的通信量和通信模式属于(1)阶段;确定IP地址分配方案属于(2)阶段;明确网络物理结构和布线方案属于(3)阶段;确定网络投资规模属于(4)阶段。

【问题2】(9分)根据需求分析,规划网络拓扑如图1-2所示。

图1-21.核心交换机配置如表1-1所示,确定核心交换机所需配备的模块最低数量。

2.根据网络需求描述、网络拓扑结构、核心交换机设备表,图1-2中的介质1应选用(9);介质2应选用(10);介质3应选用(11)。

问题(9)~(11)备选答案:(注:每项只能选择一次)A.单模光纤B.多模光纤C.6类双绞线D.同轴电缆3.为了网络的安全运行,该网络部署了IDS设备。

在图1-2中的设备1、2、3、4上,适合部署IDS设备的是(12)及(13)。

【问题3】(4分)该校园根据需要部署了两处无线网络。

一处位于学校操场;一处位于科研楼。

其中操场的无线AP只进行用户认证,科研楼的无线AP中允许指定的终端接入。

1、无线AP分为FIT AP和FAT AP两种。

为了便于集中管理,学校的无线网络采用了无线网络控制器。

所以该学校的无线AP为(14)AP。

天线通常分为全向天线和定向天线,为保证操场的无线覆盖范围,此时应配备(15)天线。

2、为了保证科研楼的无线AP的安全性,根据需求描述,一方面需要进行用户认证,另一方面还需要多接入终端的(16)进行过滤,同时保证信息传输的安全性,应采用加密措施。

2013软考上下午真题及答案附最新考纲

2013上半年软件设计师上午试题第1题常用的虚拟存储器由()两级存储器组成A.主存-辅存B.主存-网盘C.Cache-主存D.Cache-硬盘第2题中断向量可提供()A.I/O设备的端口地址 B.所传送数据的起始地址C.中断服务程序的入口地址 D.主程序的断点地址第3题为了便于实现多级中断嵌套,使用()来保护断点和现场最有效。

a.R OM B.中断向量表 C.通用寄存器 D.堆栈第4题 DMA工作方式下,在()之间建立了直接的数据通路。

A.C PU与外设B.CPU与主存C.主存与外设D.外设与外设第5题地址编号从80000H到BFFFFH且按字节编址的内存容量为( )KB,若用16K*4bit的存储器芯片构成该内存,共需()片5.A.128 B.256 C.512 D.10246.A.8 B.16 C.32 D.64第6题利用报文摘要算法生成报文接要的目的是()A.验证通信对方的身份,防止假冒B.对传输数据进行加密,防止数据被窃听C.防止发送言否认发送过数据D.防止发送的报文被篡改第7题防火墙通常分为内网、外网和DMZ三个区域,按照受保护程序,从高到低正确的排列次序为( )A.内网、外网和DMZB.外网、内网和DMZC.DMZ、内网和外网D.内网、DMZ和外网第8题近年来,在我国出现各类病毒中,()病毒通过木马形式感染智能手机。

9. A.欢乐时光 B.熊猫烧香 C.X卧底 D.CIH第9题王某是一名软件设计师,按公司规定编写软件文档,并上交公司存档。

这些软件文档属于职务作品,且()10.A.其著作权由公司享有 B.其著作权由软件设计师享有C.除其署名权以处,著作权的其他权利由软件设计师享有D.其著作权由公司和软件设计师共同享有第10题甲经销商擅自复制并销售乙公司开发的OA软件光盘已构成侵权。

丙企业在未知的情形下从甲经销商处购入10张并已安装使用。

在丙企业知道了所使用的软件为侵权复制的情形下,以下说法正确的是(11)11.A.丙企业的使用行为侵权,须承担赔偿责任B.丙企业的使用行为不侵权,可以继续使用这10张软件光盘C.丙企业的使用行为侵权,支付合理费用后可以继续使用这10张软件光盘D.丙企业的使用行为不侵权,不需承担任何法律责任第11题声音信号数字化过程中首先要进行(12)12.A.解码 B.D/A转换 C.编码 D.A/D转换第12题以下关于dpi的叙述中,正确的是(13)13.A.每英寸的bit数 B.存储每个像素所用的位数C.每英寸像素点D.显示屏上能够显示出的像素数目第13题媒体可以分为感觉媒体、表示媒体、表现媒体、存储媒体、传输媒体,(14)属于表现媒体。

2013安徽省计算机与软件水平考试_网络工程师试题及答案

A、安全风险屏障 B、安全风险缺口 C、管理方式的变革 D、管理方式的缺口

19、对MBOSS系统所有资产每年至少进行(A)次安全漏洞自评估。

A、1 B、2 C、3 D、4

A、wall B、write C、mesg D、net send

7、从风险管理的角度,以下哪种方法不可取?(D)

A、接受风险 B、分散风险 C、转移风险 D、拖延风险

8、项目管理是信息安全工程师基本理论,以下哪项对项目管理的理解是正确的?(A)

A、项目管理的基本要素是质量,进度和成本

A、A级 B、B级 C、C级 D、D级

5、一个公司在制定信息安全体系框架时,下面哪一项是首要考虑和制定的?(A)

A、安全策略 B、安全标准 C、操作规程 D、安全基线

6、Linux中,向系统中某个特定用户发送信息,用什么命令?(B)

20、Red Flag Linux指定域名服务器位置的文件是(C)。

A、etc/hosts B、etc/networks C、etc/rosolv.conf D、/.profile

21、在信息安全策略体系中,下面哪一项属于计算机或信息安全的强制性规则?(A)

A、标准(Standard) B、安全策略(Security policy)

16、信息分类是信息安全管理工作的重要环节,下面哪一项不是对信息进行分类时需要重点考虑的?(C)

A、信息的价值 B、信息的时效性

C、信息的存储方式 D、法律法规的规定

17、HOME/.netrc文件包含下列哪种命令的自动登录信息?(C)

A、rsh B、ssh C、ftp D、rlogin

WORD版2013年3月全国计算机等级考试网络工程师真题及答案解析

机密★启用前2013年3月全国计算机等级考试四级笔试试卷网络工程师(考试时间120分钟,满分100分)一、选择题(每小题1分,共40分)下列各题A)、B)、C)、D)四个选项中,只有一个选项是正确的,请将正确的选项写在答题卡相应位置上,答在试卷上不得分。

(1)下列关于RPR技术的描述中,错误的是A)RPR与FDDI一样使用双环结构B)在RPR环中,源节点向目的节点成功发出的数据帧要由目的节点从环中收回C)RPR 环中每一个节点都执行MPLS公平算法D)RPR环能够在50ms内实现自愈(2)下列关于宽带城域网汇聚层基本功能的描述中,错误的是A)提供用户访问Internet所需要的安全服务B)汇接接入层的用户流量,进行数据转发和交换C)根据接入层的用户流量,进行流量均衡等处理D)根据处理结果把用户流量转发到核心交换层或在本地进行路由处理(3)按照ITU标准,OC-3的传输速度是A)51.84Mbps B)155.52Mbps C)622.08Mbps D)1.244Gbps(4)下列关于接入技术特征的描述中,错误的是A)光纤传输系统的中继距离可达100km以上B)Cable Modem利用频分复用的方法,将信道分为上行信道和下行信道C)ADSL技术具有非对称带宽特性D)802.11b将传输速率提高到54Mbps(5)下列关于服务器技术的描述中,错误的是A)服务器磁盘性能表现在磁盘存储容量与I/O速度B)集群系统中一台主机出现故障时不会影响系统的正常服务C)热插拔功能允许用户在不切断电源的情况下更换硬盘、板卡等D)企业级服务器采用对称多处理器(SMP)技术时,一般使用1~3个CPU(6)一台交换机具有24个10/100Mbps端口和2个1000Mbps端口,如果所有端口都工作在全双工A)4.4Gbps B)6.4Gbps C)6.8Gbps D)8.8Gbps(7)若服务器系统可用性达到99.99%,那么每年的停机时间必须小于等于A)5分钟B)10分钟C)53分钟D)8.8小时(8)IP地址块59.67.159.125/11的子网掩码可写为A)255.128.0.0 B)255.192.0.0 C)255.224.0.0 D)255.240.0.0(9)下图是网络地址转换NA T的一个示例图中①和②依次应为A)10.0.0.1,3142和59.67.15.21,5511 B)59.67.15.21,5511和10.0.0.1,3142C)147.2.1.1,80和10.0.0.1,3142 D)10.0.0.1,3142和147.2.1.1,80(10)IP地址块202.113.79.128/27、202.113.79.160/27和202.113.79.192/27经过聚合后可用的地址数为A)64 B)92 C)126 D)128(11)下列IPv6地址表示中,错误的是A)21DA::D1:0:1/48 B)3D:0:2AA:D0:2F3B:1::/64C)FE80:0:0:0:0:FE:FE80:2A1 D) FE11::70D:BC:0:80:0:0:7CB(12)下列关于外部网关协议BGP的描述中,错误的是A)BGP是不同自治系统的路由器之间交换路由信息的协议B)BGP发言人使用UDP与其他自治系统中的BGP发言人交换路由信息C)BGP协议交换路由信息的节点数不小于自治系统数D)BGP-4采用路由向量协议(13)R1、R2是一个自治系统中采用RIP路由协议的两个相邻路由器,R1 的路由表如下图(a)所示,当R1收到R2发送的如下图(b)的(V,D)报文后,R1更新的四个路由表项中距离值从上到下依次为0、4、4、3(b)(a) 那么,①②③可能的取值依次为A)3、3、3 B)4、4、5 C)5、4、3 D)6、4、2(14) 下列关于OSPF 协议的描述中,错误的是A)对规模很大的网络,OSPF 通过划分区域提高路由更新时的收敛速度B)每一个OSPF 区域拥有一个32位的区域标识符C)在一个OSPF 区域内部的路由器不知道其他区域的网络拓扑D)一个区域内的路由器数一般不超过24个(15) 下列关于集线器的描述中,错误的是A)连接到集线器的所有结点属于一个冲突域B)连接到集线器的结点发送数据时,可执行CSMA/CD 介质访问控制方法C)通过在网络链路中串接一个集线器可以监听该链路中的数据包D)连接到一个集线器的多个结点不能同时接收数据帧(16) 下列关于综合布线系统的描述中,错误的是A)双绞线扭绞可以减少电磁干扰B)嵌入式安装插座用于连接楼层配线架C)多介质插座用于连接铜缆和光纤D)对于建筑群子系统来说,管道内布线是最理想的方式(17) 采用直通交换模式的交换机开始转发数据帧时已经接收到的字节数是A) 14 B) 20 C) 64 D) 1518(18) 如下图所示,在一台Cisco Catalyst 3500交换机上连接2台PC 机,使用端口划分方法将它们分别划分在VLAN ID 为21、22,VLAN 名为VL21、VL22的VLAN 中,下列关于交换机VLAN 的配置,正确的是A ) Switch-3548#vlan dataPC1 VL21 VL22Switch-3548(vlan )#vlan 21 name vl21Switch-3548(vlan )#vlan 22 name vl22Switch-3548(vlan )#exitSwitch-3548#configure terminalSwitch-3548(config )#interface f0/1Switch-3548(config -if)#switchport allowed vlan 21 Switch-3548(config -if)#exitSwitch-3548(config )#inerface f0/2Switch-3548(config-if )#switchport allowed vlan 22 B)Switch-3548#vlan dataSwitch-3548(vlan )# set vlan 21 name vl21Switch-3548(vlan )#set vlan 22 name vl22Switch-3548(vlan )#exitSwitch-3548#configure terminalSwitch-3548(config )#interface f0/1Switch-3548(config -if)#switchport access vlan 21Switch-3548(config-if)#exitSwitch-3548(config )#inerface f0/2Switch-3548(config-if )#switchport access vlan 22 C ) Switch-3548#vlan dataSwitch-3548(vlan )# vlan 21 name vl21Switch-3548(vlan )# vlan 22 name vl22Switch-3548(vlan )#exitSwitch-3548#configure terminalSwitch-3548(config )#interface f0/1Switch-3548(config -if)#switchport access vlan 21Switch-3548(config-if)#exitSwitch-3548(config )#inerface f0/2Switch-3548(config-if )#switchport access vlan 22 D) Switch-3548#vlan dataSwitch-3548(vlan )# vlan 21 name vl21Switch-3548(vlan )# vlan 22 name vl22Switch-3548(vlan )#exitSwitch-3548#configure terminalSwitch-3548(config )#interface f0/1Switch-3548(config -if)#switchport access 21Switch-3548(config -if)#exitSwitch-3548(config )#inerface f0/2Switch-3548(config-if )#switchport access 22(19) 在建立ID 号为999,不给定VLAN 名的VLAN 时,系统自动使用的缺省VLAN 名是A)VLAN999 B)VLAN0999 C)VLAN00999 D)VLAN(20) 如果将一台Catalyst6500交换机的管理地址设置为212.220.8.99/28,缺省路由设置为 212.220.8.97,下列对交换机的配置,正确的是A) Switch-6500>(enable)set interface vlan1 212.220.8.99 255.255.255.240Switch-6500> (enable)set ip route 0.0.0.0 212.220.8.97B) Switch-6500> (enable)set interface sc0 212.220.8.99 255.255.255.240 212.220.8.111Switch-6500> (enable)set ip route 0.0.0.0 212.220.8.97C) Switch-6500> (enable)set interface sc0 212.220.8.99 255.255.255.240 212.220.8.255 Switch-6500> (enable)set ip route 0.0.0.0 212.220.8.97D) Switch-6500> (enable)set ipterface sc0 212.220.8.99 255.255.255.240 212.220.8.111Switch-6500> (enable)set ip default-gateway 212.220.8.97(21) 如下图所示,网络站点A 发送数据包给B,在数据包经过路由器转发的过程中,封装在数据包3中的目的IP 地址和目的MAC 地址分别是A)223.54.9.2和78 B)194.6.97.2和00d0.bcf1.ab14C)223.54.9.1和00eo.6687.8d00D)223.54.9.2和00d0.bcf1.ab14 (22) Cisco 路由器进入vty 配置模式后,正确的命令提示符是AA)Router(config-line)# B) Router(config-if)#C) Router# D) Router(config)#(23)如下图所示,在Cisco2501路由器R1的8个异步串行接口上连接一台Modem pool为用户提供拨号上网服务,分配的IP子网地址为195.223.56.16/28;使用同步串行接口,通过DDN专线与R2相连,分配的IP地址为222.112.41.81/30。

2013年上半年网络工程师上午试题及解析(本站推荐)

2013年上半年网络工程师上午试题及解析(本站推荐)第一篇:2013年上半年网络工程师上午试题及解析(本站推荐)2013上半年网工真题第 1 题常用的虚拟存储器由(1)两级存储器组成。

(1)A.主存-辅存B.主存-网盘C.Cache-主存D.Cache-硬盘参考答案:(1)A试题分析:虚拟内存是计算机系统内存管理的一种技术。

它使得应用程序认为它拥有连续的可用的内存(一个连续完整的地址空间),而实际上,它通常是被分隔成多个物理内存碎片,还有部分暂时存储在外部磁盘存储器上,在需要时进行数据交换。

所以虚拟存储器由主存-辅存(外存)两级存储器组成。

第 2 题中断向量可提供(2)。

(2)A.I/O设备的端口地址B.所传送数据的起始地址 C.中断服务程序的入口地址D.主程序的断点地址参考答案:(2)C试题分析:中断向量是指中断发生时,存放在内存中,用于指向中断处理程序地址的数据,每个中断向量占一个字,低字节为中断号,高字节为例行程序的偏移地址。

第 3 题为了便于实现多级中断,使用(3)来保护断点和现场最有效。

(3)A.ROM B.中断向量表 C.通用寄存器 D.堆栈参考答案:(3)D试题分析:保护断点是指把CS(段地址)和IP(偏移量)放到堆栈。

保护现场指的是除了CS和IP外还要保护PSW(标志寄存器),并且还需要把你所要转移的程序所需要用到的寄存器也放到堆栈中。

第 4 题DMA工作方式下,在(4)之间建立了直接的数据通路。

(4)A.CPU与外设 B.CPU与主存 C.主存与外设 D.外设与外设参考答案:(4)C试题分析:DMA工作方式是程序输入输出控制方式中的一种。

DMA工作方式使用DMA控制器(DMAC)来控制和管理数据传输。

DMAC与CPU共享系统总线,并且具有可以独立访问存储器的能力。

在进行DMA时,CPU放弃对系统总线的控制,改由DMAC控制总线;由DMAC提供存储器地址及必需的读写控制信号,实现外设与存储器的数据交换。

2013 年上半年 网络工程师上下午真题及标准答案资料

2013 年上半年网络工程师上午试卷●计算机指令一般包括操作码和地址码两部分,为分析执行一条指令,其(1)。

(1)A.操作码应存入指令寄存器(IR),地址码应存入程序计数器(PC)。

B.操作码应存入程序计数器(PC),地址码应存入指令寄存器(IR)。

C.操作码和地址码都应存入指令寄存器。

D.操作码和地址码都应存入程序计数器。

试题解析:指令寄存器(IR)用来保存当前正在执行的一条指令。

当执行一条指令时,先把它从内存取到数据寄存器(DR)中,然后再传送至IR。

指令划分为操作码和地址码字段,由二进制数字组成。

为了执行任何给定的指令,必须对操作码进行测试,以便识别所要求的操作。

指令译码器就是做这项工作的。

指令寄存器中操作码字段的输出就是指令译码器的输入。

操作码一经译码后,即可向操作控制器发出具体操作的特定信号。

答案:(1)C●进度安排的常用图形描述方法有GANTT图和PERT图。

GANTT图不能清晰地描述(2);PERT图可以给出哪些任务完成后才能开始另一些任务。

下图所示的PERT图中,事件6的最晚开始时刻是(3)。

(图略,后补)(2)A.每个任务从何时开始B.每个任务到何时结束C.每个任务的进展情况D.各任务之间的依赖关系(3)A.0 B.1 C.10 D.11 试题解析:甘特图的优点是直观表明各个任务的计划进度和当前进度,能动态地反映软件开发进展的情况,是小型项目中常用的工具。

缺点是不能显式地描绘各个任务间的依赖关系,关键任务也不明确。

PERT图中的关键路径是1→2→5→7→9,总共15天。

在不影响关键路径,并考虑到5→8这个任务的前提下,事件6的最晚开始事件是第10天。

答案:(2)D,(3)C●使用白盒测试方法时,确定测试用例应根据(4)和指定的覆盖标准。

(4)A.程序的内部逻辑B.程序结构的复杂性C.使用说明书D.程序的功能试题解析:白盒法全面了解程序内部逻辑结构、对所有逻辑路径进行测试。

白盒法是穷举路径测试。

2013年下半年-网络工程师-下午-试卷-答案-解释

全国计算机技术与软件专业技术资格(水平)考试2013年下半年网络工程师下午试卷参考答案试题一(共20分)阅读以下说明,回答问题1至问题4,将解答填入答题纸对应的解答栏内。

【说明】某省运营商的社区宽带接入网络结构如图1-1所示。

图1-1【问题1】(7分)高速数据主干网的一个建设重点是解决“最后一公里”的问题,图1-1所示的四个社区采用的小区宽带接入方法分别是:社区1(1),社区2(2),社区3(3),社区4(4)。

除了这几种宽带接入方法外,采用有线电视网进行宽带接入的方法是(5),利用电力网进行宽带接入的方法是(6),遵循IEEE802.16标准进行宽带接入的方法是(7)。

空(1)~(7)备选答案:A.FTTx+PON B.HFC C.FTTx+LAN D.WLAN E.WiMax F.xDSL G.PLC(Power-Line Communication)H.GPRS参考答案:(1)F、(2)C、(3)A、(4)D、(5)B、(6)G、(7)E【问题2】(3分)在宽带接入中,FTTx是速度最快的一种有线接入方式,而PON(Passive Optical Network)技术是未来FTTx的主要解决方案。

PON目前有两种主要的技术分支分别是GPON和EPON,EPON是(8)技术和(9)技术的结合,他可以实现上下行(10)的速率。

参考答案:(8)以太网、(9)无源光网络、(10)1.25Gbps【问题3】(6分)宽带接入通常采用PPPoE进行认证,PPP协议一般包括三个协商阶段,(11)协议用于建立和测试数据链路;(12)协议用于协商网络层参数;(13)协议用于通信双方确认对方的身份。

参考答案:(11)LCP Link Control Protocol链路控制协议、(12)NCP Network Control Protocol网络控制协议、(13)CHAP Challenge Handshake Authentication Protocol质询握手身份认证协议【问题4】(4分)在运营商网络中一般会有多个用户和不同业务流需要融合。

2013年上半年网络工程师试题真题(完整版)

全国计算机技术与软件专业技术(资格)水平考试2013年上半年网络工程师上午试题●常用的虚拟存储器由_ 1 _两级存储器组成。

A.主存-辅存B.Cache-主存C.Cache-辅存D.主存—硬盘●中断向量可提供_ 2 _。

A.I/O设备的端口地址B.所传送数据的起始地址C.中断服务程序的入口地址D.主程序的断点地址●为了便于实现多级中断,使用_ 3 _来保护断点和现场最有效A.ROMB.中断向量表C.通用寄存器D.堆栈●DMA工作方式下,在_ 4 _之间建立了直接的数据通路。

A.CPU与外设B.CPU与主存C.主存与外设D.外设与外设●地址编号从80000H到BFFFFH且按字节编址的内存容量为_ 5 _KB,若用16K*4bit的存储芯片够成该内存,共需__ 6 _ 片。

5.A.128 B.256 C.512 D.10246.A.8 B.16 C.32 D.64●王某是一名软件设计师,按公司规定编写软件文档,并上交公司存档。

这些软件文档属于职务作品,且_ 7 _。

A.其著作权由公司享有B.其著作权由软件设计师享有C.除其署名权以外,著作权的其他权利由软件设计师享有D.其著作权由公司和软件设计师共同享有●在进行进度安排时,PERT图不能清晰地描述_ 8 _,但可以给出哪些任务完成后才能开始另一些任务,某项目X 包含A、B......J,其PERT如下图所示(A=1表示任务A的持续时间是1天),则项目X的关键路径是_ 9 _。

8.A.每个任务从何时开始 B.每个任务到何时结束C.各任务这间的并行情况D.各任务之间的依赖关系9.A.A-D-H-J B.B-E-H-J C.B-F-J D.C-G-I-J●假设某分时系统采用简单时间片轮转法,当系统中的用户数为n,时间片为q时,系统对每个用户的响应时间T=_ 10 _。

A.nB.qC.n*qD.n+q●各种联网设备的功能不同,路由器的主要功能是_ 11 _。

2013年网络工程师考试试题加答案解析(三)

2013年网络工程师考试试题加答案解析(三)2016下半年软考网络工程师的考试在11月12日进行。

小编为大家整理几套2013年网络工程师考试试题,希望对大家有所帮助。

51、现实世界中事物的一般特性在信息世界中称为(C)。

A. 实体B. 关系C. 属性D. 关系键【解析】概念模型,也称信息模型,它是按照用户观点来对数据和信息建模,是现实世界到机器世界的一个中间层次,是数据库设计人员和用户之间进行交流的语言。

概念模型涉及的基本概念有以下几个。

实体(Entity):客观存在的并可相互区别的事物称为实体。

属性(Attribute):实体所具有的某一特性称为属性。

一个实体可以由若干个属性来描述。

码(Key):唯一标识实体的属性集称为码。

域(Domain):属性的取值范围称为该属性的域。

实体型(Entity Type):用实体名及其属性名集合来抽象和刻画的同类实体,称为实体型。

实体集(Entity Set):同型实体的集合称为实体集。

联系(Relationship):包括实体的各属性之间的联系和不同实体集之间的联系。

52、SQL的Select语句中From Q应理解为(D)。

A. Q中的元组序号B. 关系Q的元组变量C. 基本表Q的结构定义D. Q中的全部元组【解析】数据库查询是数据库的核心操作。

SQL语言提供了Select语句进行数据库的查询,该语句具有灵活的使用方式和丰富的功能,其一般格式为:Select [all | distinct]<目标列表达式>[,<目标列表达式>]From <表名或视图名>[,<表名或视图名>][Where <条件表达式>][Group By <列名1> [Having <条件表达式>]][Order By <列名2> [Asc | Desc]]Select语句的含义是:如有Where子句,则根据Where子句的条件表达式,从From子句指定的基本表或视图中找到满足条件的元组,再按Select子句中的目标表达式,选出元组中的属性值形成结果表。

2013年网络工程师考试试题加答案(六)

2013年网络工程师考试试题加答案(六)2016下半年软考网络工程师的考试在11月12日进行。

小编为大家整理几套2013年网络工程师考试试题,希望对大家有所帮助。

141、建筑物综合布线系统中的干线子系统是 C 。

A.各个楼层接线间配线架到工作区信息插座之间所安装的线缆B.由终端到信息插座之间的连线系统C.各楼层设备之间的互连系统D.连接各个建筑物的通信系统142、交换机配置命令2950A(vlan)#vlan 3 name vlan3 的作用是 A 。

A.创建编号为3的VLAN,并命名为vlan3B.把名称为vlan3的主机划归编号为3的VLANC.把名称为vlan3的端口划归编号为3的VLAND.进入vlan3配置子模式143、采用OSPF协议配置路由协议时,主干区域为 A 。

A.区域0B.区域01C.区域10D.区域100144、中央处理单元(CPU)不包括 D 。

A.算术逻辑运算单元B.控制器C.通用寄存器组D.I/O总线145、设内存按字节编址,若8K×8存储空间的起始地址为7000H,则该存储空间的最大地址编号为 B 。

A.7FFFB.8FFFC.9FFFD.AFFF146、计算机中,执行一条指令所需要的时间称为指令周期,完成一项基本操作所需要的时间称为机器周期,时钟脉冲的重复周期称为时钟周期。

因此D 。

A.时钟周期大于机器周期 B.指令周期等于机器周期C.机器周期大于指令周期 D.指令周期大于时钟周期147、使用电容存储信息且需要周期性地进行刷新的存储器是 A 。

A.DRAMB.EPROMC.SRAMD.EEPROM148、(1)C 越高,屏幕上图像的闪烁感越小,图像越稳定,视觉效果也越好。

当前PC机种该指标大多采用(2) B Hz。

(1)A.分辨率 B.显存容量 C.刷新频率 D.色深(2)A.88 B.75 C.65 D.55149、计算机软件只要开发完成就能获得 A 并受到法律保护。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

1、根据《信息系统安全等级保护定级指南》,信息系统的安全保护等级由哪两个定级要素决定?(D)

A、威胁、脆弱性

B、系统价值、风险

C、信息安全、系统服务安全

D、受侵害的客体、对客体造成侵害的程度业务

2、下列哪一个说法是正确的?(C)

A、风险越大,越不需要保护

B、风险越小,越需要保护

C、风险越大,越需要保护

D、越是中等风险,越需要保护

3、信息安全风险缺口是指(A)。

A、IT的发展与安全投入,安全意识和安全手段的不平衡

B、信息化中,信息不足产生的漏洞

C、计算机网络运行,维护的漏洞

D、计算中心的火灾隐患

4、NT/2K模型符合哪个安全级别?(B)

A、B2

B、C2

C、B1

D、C1

5、《国家保密法》对违法人员的量刑标准是(A)。

A、国家机关工作人员违法保护国家秘密的规定,故意或者过失泄露国家秘密,情节严重的,处三年以下有期徒刑或者拘役;情节特别严重的,处三年以上七年以下有期徒刑

B、国家机关工作人员违法保护国家秘密的规定,故意或者过失泄露国家秘密,情节严重的,处四年以下有期徒刑或者拘役;情节特别严重的,处四年以上七年以下有期徒刑

C、国家机关工作人员违法保护国家秘密的规定,故意或者过失泄露国家秘密,情节严重的,处五年以下有期徒刑或者拘役;情节特别严重的,处五年以上七年以下有期徒刑

D、-国家机关工作人员违法保护国家秘密的规定,故意或者过失泄露国家秘密,情节严重,处七年以下有期徒刑或者拘役;情节特别严重的,处七年以下有期徒刑

6、下面哪项能够提供最佳安全认证功能?(B)

A、这个人拥有什么

B、这个人是什么并且知道什么

C、这个人是什么

D、这个人知道什么

7、以下哪一种人给公司带来了最大的安全风险?(D)

A、临时工

B、咨询人员

C、以前的员工

D、当前的员工

8、如果对于程序变动的手工控制收效甚微,以下哪一种方法将是最有效的?(A)

A、自动软件管理

B、书面化制度

C、书面化方案

D、书面化标准

9、下面哪一种风险对电子商务系统来说是特殊的?(D)

A、服务中断

B、应用程序系统欺骗

C、未授权的信息泄露

D、确认信息发送错误

10、以下哪一项安全目标在当前计算机系统安全建设中是最重要的?(C)

A、目标应该具体

B、目标应该清晰

C、目标应该是可实现的

D、目标应该进行良好的定义

11、Unix系统中存放每个用户信息的文件是(D)。

A、/sys/passwd

B、/sys/password

C、/etc/password

D、/etc/passwd

12、下列哪一个说法是正确的?(C)

A、风险越大,越不需要保护

B、风险越小,越需要保护

C、风险越大,越需要保护

D、越是中等风险,越需要保护

13、NT/2K模型符合哪个安全级别?(B)

A、B2

B、C2

C、B1

D、C1

14、目前,我国信息安全管理格局是一个多方“齐抓共管”的体制,多头管理现状决定法出多门,《计算机信息系统国际联网保密管理规定》是由下列哪个部门所指定的规章制度?(B)A、公安部B、国家保密局

C、信息产业部

D、国家密码管理委员会办公室

15、下面哪一种风险对电子商务系统来说是特殊的?(D)

A、服务中断

B、应用程序系统欺骗

C、未授权的信息泄露

D、确认信息发送错误

16、资产的敏感性通常怎样进行划分?(C)

A、绝密、机密、敏感

B、机密、秘密、敏感和公开

C、绝密、机密、秘密、敏感和公开等五类

D、绝密、高度机密、秘密、敏感和公开等五类

17、《国家保密法》对违法人员的量刑标准是(A)。

A、国家机关工作人员违法保护国家秘密的规定,故意或者过失泄露国家秘密,情节严重的,处三年以下有期徒刑或者拘役;情节特别严重的,处三年以上七年以下有期徒刑

B、国家机关工作人员违法保护国家秘密的规定,故意或者过失泄露国家秘密,情节严重的,处四年以下有期徒刑或者拘役;情节特别严重的,处四年以上七年以下有期徒刑

C、国家机关工作人员违法保护国家秘密的规定,故意或者过失泄露国家秘密,情节严重的,处五年以下有期徒刑或者拘役;情节特别严重的,处五年以上七年以下有期徒刑

D、-国家机关工作人员违法保护国家秘密的规定,故意或者过失泄露国家秘密,情节严重,处七年以下有期徒刑或者拘役;情节特别严重的,处七年以下有期徒刑

18、为了保护企业的知识产权和其它资产,当终止与员工的聘用关系时下面哪一项是最好的方法?(A)

A、进行离职谈话,让员工签署保密协议,禁止员工账号,更改密码

B、进行离职谈话,禁止员工账号,更改密码

C、让员工签署跨边界协议

D、列出员工在解聘前需要注意的所有责任

19、系统管理员属于(C)。

A、决策层

B、管理层

C、执行层

D、既可以划为管理层,又可以划为执行层

20、在Unix系统中,当用ls命令列出文件属性时,如果显示-rwxrwxrwx,意思是(A)。

A、前三位rwx表示文件属主的访问权限;中间三位rwx表示文件同组用户的访问权限;后三位rwx表示其他用户的访问权限

B、前三位rwx表示文件同组用户的访问权限;中间三位rwx表示文件属主的访问权限;后三位rwx表示其他用户的访问权限

C、前三位rwx表示文件同域用户的访问权限;中间三位rwx表示文件属主的访问权限;后三位rwx表示其他用户的访问权限

D、前三位rwx表示文件属主的访问权限;中间三位rwx表示文件同组用户的访问权限;后三位rwx表示同域用户的访问权限

21、为了保护企业的知识产权和其它资产,当终止与员工的聘用关系时下面哪一项是最好的方法?(A)

A、进行离职谈话,让员工签署保密协议,禁止员工账号,更改密码

B、进行离职谈话,禁止员工账号,更改密码

C、让员工签署跨边界协议

D、列出员工在解聘前需要注意的所有责任

22、下面哪一种风险对电子商务系统来说是特殊的?(D)

A、服务中断

B、应用程序系统欺骗

C、未授权的信息泄露

D、确认信息发送错误

23、Unix系统中的账号文件是(A)。

A、/etc/passwd

B、/etc/shadow

C、/etc/group

D、/etc/gshadow

24、为了有效的完成工作,信息系统安全部门员工最需要以下哪一项技能?(D)

A、人际关系技能

B、项目管理技能

C、技术技能

D、沟通技能

25、重要系统关键操作操作日志保存时间至少保存(C)个月。

A、1

B、2

C、3

D、4。