SAML在集成身份认证中的应用

认证协议有哪些

认证协议有哪些在软件开发和互联网应用领域,认证协议是一种重要的安全机制,用于确保用户的身份和数据的安全性。

认证协议定义了双方之间的通信流程和规则,确保只有经过身份验证的用户才能访问敏感信息或执行特定操作。

本文将介绍几种常见的认证协议,以及它们的工作原理和应用场景。

1. HTTP基本认证HTTP基本认证是一种最简单的认证协议,通过在HTTP请求头中添加一个基本认证字段来进行身份验证。

该字段包含了经过Base64编码的用户名和密码,服务器接收请求时,会对这些信息进行验证。

若验证通过,则返回所请求的资源;若验证失败,则返回401状态码,要求客户端重新提供正确的身份信息。

HTTP基本认证的优点是简单易用,适用于简单的身份验证场景。

然而,由于用户名和密码是以明文的方式进行传输,安全性较低,容易被中间人攻击截获并获取用户的登录凭证。

因此,在对安全性要求较高的场景下,不推荐使用HTTP基本认证。

2. OAuthOAuth是一种开放标准的认证和授权协议,旨在允许用户授权第三方应用访问其受保护的资源,而无需将用户名和密码直接提供给第三方应用。

OAuth的工作原理是通过令牌(Token)进行身份验证和授权。

OAuth协议中的主要参与方包括资源拥有者(用户)、客户端应用(第三方应用)、认证服务器和资源服务器。

用户通过认证服务器进行身份验证,认证服务器颁发访问令牌给客户端应用,客户端应用携带令牌去访问资源服务器获取用户的受保护资源。

OAuth的优点是用户无需直接提供用户名和密码给第三方应用,提高了安全性;同时,用户可以在任何时候撤销对第三方应用的访问权限,保护个人隐私。

OAuth广泛应用于社交媒体、云存储等场景,如用户可以通过使用第三方应用登录Facebook或Google账号来访问其他网站或应用。

3. SAMLSecurity Assertion Markup Language(SAML)是一种基于XML的开放标准,用于在不同的安全域之间进行身份验证和授权。

基于SAML的单点登录认证服务

基于 SAM L 的单点登录认证服务河南工业大学信息科学与工程学院 张翼飞[ 摘 要 ]随着W eb 服务的不断发展, 其将是未来应用架构的一个极为重要的模式。

然而,W eb 服务的安全性问题阻碍了该技术在重要领域的应用和发展。

本文设计了通过J 2EE 平台提供的H T T P 基本验证和扩展SOA P 头来进行客户端 身份认证的方式。

在最后设计了通过SAM L 标准来实现单点登录的模型。

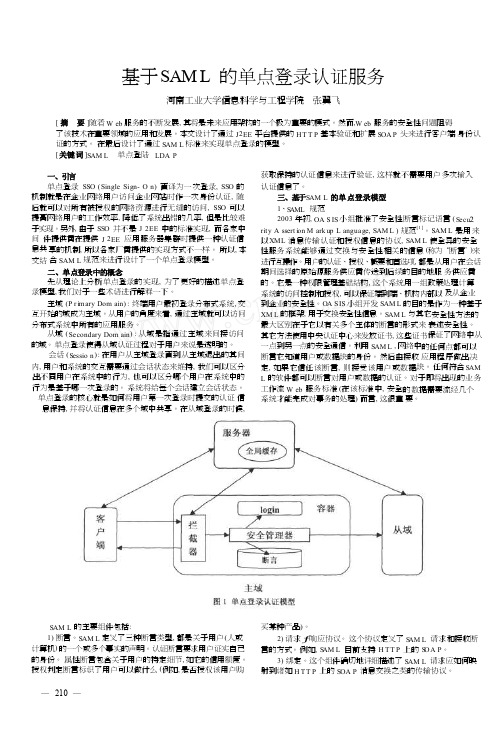

[ 关键词 ]SAM L 单点登陆 LDA P一、引言单点登录 SSO (Single Sign - O n ) 直译为一次登录, SSO 的 机制就是在企业网络用户访问企业网站时作一次身份认证, 随 后就可以对所有被授权的网络资源进行无缝的访问, SSO 可以 提高网络用户的工作效率, 降低了系统出错的几率, 但是比较难 于实现。

另外, 由于SSO 并不是J 2EE 中的标准实现, 而各家中间 件提供商在提供J 2EE 应用服务器集群时提供一种认证信息共 享的机制, 所以各家厂商提供的实现方式不一样。

所以, 本文结 合SAM L 规范来进行设计了一个单点登录模型。

二、单点登录中的概念先从理论上分析单点登录的实现, 为了更好的描述单点登 录模型, 我们对于一些术语进行解释一下。

主域 (P r im ary Dom ain ) : 终端用户最初登录分布式系统, 交 互开始的域成为主域。

从用户的角度来看, 通过主域就可以访问 分布式系统中所有的应用服务。

从域 (Secondary Dom ain ) : 从域是指通过主域来间接访问 的域。

单点登录使得从域认证过程对于用户来说是透明的。

会话 (Sessio n ): 在用户从主域登录直到从主域退出的其间 内, 用户和系统的交互需要通过会话状态来维持, 我们可以区分 出不同用户在系统中的行为, 也可以区分哪个用户在系统中的 行为是基于哪一次登录的。

系统将给每个会话建立会话状态。

统一用户认证和单点登录解决方案

统一(tǒngyī)用户认证和单点登录解决方案随着信息技术和网络技术的迅猛发展,企业内部的应用系统越来越多。

比如在媒体行业,常见的应用系统就有采编系统、排版系统、印刷系统、广告管理系统、财务系统、办公自动化系统、决策支持系统、客户关系管理系统和网站发布系统等。

由于这些系统互相独立,用户在使用每个应用系统之前都必须按照相应的系统身份进行登录,为此用户必须记住每一个系统的用户名和密码,这给用户带来了不少麻烦。

特别是随着系统的增多,出错的可能性就会增加,受到非法截获和破坏(pòhuài)的可能性也会增大,安全性就会相应降低。

针对于这种情况,统一用户认证、单点登录等概念应运而生,同时不断地被应用到企业应用系统中。

统一用户管理的基本原理。

一般来说,每个应用系统都拥有独立的用户信息管理功能,用户信息的格式、命名与存储方式也多种多样。

当用户需要使用(shǐyòng)多个应用系统时就会带来用户信息同步问题。

用户信息同步会增加系统的复杂性,增加管理的成本。

多大例如,用户X需要同时使用A系统与B系统,就必须在A系统与B系统中都创建(chuàngjiàn)用户X,这样在A、B任一系统中用户X的信息更改后就必须同步至另一系统。

如果用户X需要同时使用10个应用系统,用户信息在任何(rènhé)一个系统中做出更改后就必须同步至其他9个系统。

用户同步时如果系统出现意外,还要保证数据的完整性,因而同步用户的程序可能会非常复杂。

解决用户同步问题的根本办法是建立统一用户管理系统(UUMS)。

UUMS统一存储所有应用系统的用户信息,应用系统对用户的相关操作全部通过UUMS 完成,而授权等操作则由各应用系统完成,即统一存储、分布授权。

UUMS应具备以下基本功能:1.用户信息规范命名、统一存储,用户ID全局惟一。

用户ID犹如身份证,区分和标识了不同的个体。

2.UUMS向各应用系统提供用户属性列表,如姓名、电话、地址、邮件等属性,各应用系统可以选择本系统所需要的部分或全部属性。

电力集成应用平台的SAML单点登录

的有效技 术保证 。 电力集成应 用平 台的用 户分省 市 2级 , 文章介 绍 了应 用资 源信 息管理 结构 、 自 上 而 下进 行 角 色权 限 审计 与核 准的 角色权 限管理 策略 以及 S ML断 言形式 的 身份 认证 。在 构 造 A

身 份 识 别 信 息 , 安 全 信 息 的 交 换 提 供 标 准 框 为

架 。S ML规 范成 为 We A b单 点 登 录 S O 的执 S 行标准。 S ML定义 了 3种安 全断 言 。 A

力集 成 应 用平 台逐 步 落 实 , 来 越 多 的集 成 应 用 越 系统 基 于平 台开 发 或 集 成 到 统 一 企 业 门 户 , 一 这 做 法 完 全 符 合 国 家 电 网 公 司对 集 成 应 用 平 台规

划 的要 求 。

用 信 息 目录库 , 析 和设计 集 中用户 角色 权 限管理 分 模型, 实现 S ML形 式 的身 份 认 证 过 程 , 而 实 现 A 从

应用 资源信 息基 础结 构 , 并通 过省 到市分 级 用户 和 应 用 资源信 息 管理 , 究 并给 出 自上而下 进行 角色 研

权 限 审计 与核 准 的 角 色 权 限 管 理 策 略 以及 S ML A 断 言形 式 的身 份认 证 。通 过构 造 统 一 的 用户 与 应

随着 省 级 电力 信 息 网建 成 以及 统 一 部署 的电

0 引 言

电力 企业 应 用 系统 建 设 正 由分 散 的 独立 应 用 系统开 发模式 向基 于统 一 服 务 平 台 的集 成 应 用 系 统 开发 模式转 变 , 种 转 变 有 助 于解 决 以 下 问题 : 这 因开发 商 和平 台不 同 , 致 原 先 各 种 应 用 系统 登 导 录、 认证 与授权 方 式 的 不统 一 ; 权 限使 用 多 个应 有 用 系统 的操作 者登 录每 个 系 统均 要 输 入 不 同的用 户 名和 密码 , 同时还 要符 合不 同应 用系统 的安 全策 略; 系统安 全维 护 者对 不 同系 统 实行 逐 个 维 护 , 当 操作 者身 份变更 时 , 对原 有各 相关 系统 登 录用户 要 予 以更新 。

saml2.0原理 -回复

saml2.0原理-回复SAML 2.0 (Security Assertion Markup Language) 是一种用于在认证和授权之间传递安全性信息的开放标准。

它被广泛应用于企业环境中的单点登录和身份提供者之间的集成。

本文将逐步解释SAML 2.0的原理,包括认证流程、组成角色和消息交换过程。

一、SAML 2.0概述SAML 2.0 是一种基于XML 的标准,用于在不同的安全域之间传递身份认证和授权数据。

它定义了三个主要角色:身份提供者(Identity Provider,简称IdP)、服务提供者(Service Provider,简称SP)和用户。

SAML 2.0的认证流程基于以下几个主要步骤:请求、响应和断言。

二、认证流程1. 请求用户在访问服务提供者的应用程序时,被重定向到身份提供者的登录页面。

2. 登录用户在身份提供者的登录页面上输入其凭据并进行验证。

3. 断言生成一旦用户通过身份验证,身份提供者将生成一个断言(Assertion),其中包含用户的身份信息和授权数据。

断言可以是基于用户名密码的验证或其他方式,如数字证书或生物特征等。

4. 响应身份提供者将断言返回给服务提供者。

这一步通常是通过将断言作为HTTP POST请求的一部分发送给服务提供者来实现。

5. 服务提供者处理服务提供者通过验证断言来验证用户的身份和授权。

如果断言有效,服务提供者将用户重定向到受保护的资源或提供相应的授权。

三、组成角色和功能1. 身份提供者(IdP)身份提供者是负责认证和生成断言的实体。

它验证用户的身份,并根据授权策略生成断言。

身份提供者通常与企业的用户存储系统集成,如LDAP 或Active Directory等。

它还负责维护用户的会话状态并处理请求。

2. 服务提供者(SP)服务提供者是提供资源或服务的实体。

它接受来自身份提供者的断言,并根据断言验证用户的身份和授权。

服务提供者通常提供基于角色的访问控制和权限管理。

saml developer tools用法.

saml developer tools用法.SAML(Security Assertion Markup Language)是一种基于XML的标准,用于在不同的安全域之间进行身份认证和授权。

SAML Developer Tools是为开发人员提供的一组工具,用于快速开发、测试和部署SAML 身份验证和授权功能。

在本文中,我们将一步一步地回答关于SAML Developer Tools的用法。

第一步:了解SAML和SAML Developer Tools的基本概念在深入了解SAML Developer Tools之前,我们首先需要了解SAML和与身份验证相关的基本概念。

SAML是一种用于在不同的安全域之间传递安全信息的协议。

它使用XML 格式来定义安全断言,即身份认证和授权的声明。

通过SAML,用户可以在不同的应用程序和身份提供商之间进行单点登录(SSO)。

SAML Developer Tools是为开发人员提供的一组工具,用于加速SAML 身份验证和授权的开发、测试和部署过程。

这些工具提供了可视化界面和脚本接口,使开发人员能够轻松创建、配置和管理SAML身份提供商(IdP)和服务提供商(SP)。

第二步:下载和安装SAML Developer Tools要使用SAML Developer Tools,首先需要从合适的来源下载并安装它。

这些工具通常以插件或独立软件的形式提供,可以与常见的集成开发环境(IDE)一起使用,如Eclipse、IntelliJ IDEA等。

一旦安装完成,通常需要配置一些基本设置,如指定默认的SAML IdP和SP配置文件位置、设置日志级别等。

第三步:创建和配置SAML身份提供商(IdP)在使用SAML Developer Tools之前,我们需要先创建并配置SAML身份提供商。

SAML身份提供商负责验证用户的身份并生成SAML断言。

以下是创建和配置SAML身份提供商的一般步骤:1. 打开SAML Developer Tools,并导航到"SAML IdP管理"(或类似)的界面。

saml

SAML技术手册SAML技术手册安全是所有Web项目在设计时都要考虑的一个重要因素。

无论是选择最短口令,决定何时使用SSL加密HTTP会话,还是通过自动登录cookie来识别用户,都经常要付出重大的设计努力,以保护用户的身份信息和他们可能存放于Web站点的其他资料。

糟糕的安全性可能带来公关灾难。

当最终用户努力保持对其个人信息的控制时,他们要面临令人迷惑的隐私政策,需要牢记众多站点的不同口令,以及遭遇“钓鱼式攻击”事件。

下面我们就来具体看一下SAML在这里所起到的重要作用。

SAML定义及特点安全断言标记语言(SAML,Security Assertion Markup Language)是一种可扩展标识语言(XML)标准,它允许用户登录一次相关但单独的网站。

SAML设计用于商户对商户(B2B)以及商户对顾客(B2C)的事务处理。

安全断言标记语言SAMLSAML:不仅仅是为网络服务而定制在这部分中,我们将来讲讲SAML的具体内容,我们知道SAML是为了解决Web浏览器单点登陆的问题而产生的。

但是,SAML1.1就这个目的而言是有局限的,事实上,SAML1.1通过使用SAML作为WS-Security令牌,更有效地解决的问题是SOAP Web服务的身份认证和授权。

SAML:不仅仅是为网络服务而定制SAML:企业级的IdPSAML:IdP和SP用户存储库SAML断言的说明SAML2.0特性分析SAML的应用我们试图在一个巨大的电信级产品上执行Web服务。

数据需要在线路上传输是很关键的,并且要保证数据安全。

你能就我的安全框架使用作出建议么?执行和响应时间也是非常重要的。

我被这些WS-安全规格搞得焦头烂额。

我想要知道普遍使用的安全框架是什么?安全声明标记语言(SAML)的应用如何让SAML适应你的SOA安全方案安全断言标记语言SAML安全断言标记语言(SAML,Security Assertion Markup Language)是一种可扩展标识语言(XML)标准,它允许用户登录一次相关但单独的网站。

基于SAML的一种新的集成身份认证机制

35 3

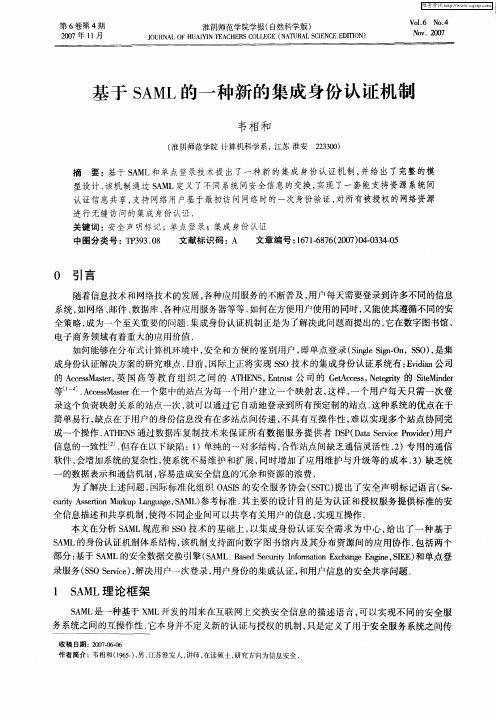

输安 全信 息 的交换机 制 .A 规 范体 系 主要 由三个 部分构 成 ( 1 : S ML 图 )安全 声 明 ( s ro)请 求/ As tn 、 ei 响应协

议 ( rt o)和 绑定 ( i ig P o 1、 o c Bn n ) d

S MI规 范 A

声 明( s ros( A s tn)描述认证 、 ei 属性和授权信息)

系统 , 如网络 、 邮件 、 数据库 、 各种应用服务器等等 . 如何在方便用户使用的同时, 又能使其遵循不同的安

全策略 , 成为一个至关重要的问题 . 集成身份认证机制正是为了解决此问题而提出的, 它在数字图书馆、 电子商务领域有着重大的应用价值 . 如何 能够在 分布式 计算机 环境 中 , 全和方 便 的鉴 别用 户 , 安 即单 点 登 录 (ig i .n S , 集 Snl S nO ,SO)是 e g 成身 份认证 解决 方案 的研究难 点 . 目前 , 国际上 正将实现 SO技术 的集 成 身份 认证 系统 有 :v i 公 司 S Eia dn 的 A c s ae, 国高等 教 育组织 之 间 的 A H N , n u 公 司 的 G tc s, e gt ce M s r英 s t T E S Ets rt e c s N try的 Se i e Ae ei iMn r t d 等 _4.ces at 在 一个集 中 的站点 为每 一 个用户建 立一 个 映射 表 , 样 , 个 用户 每 天 只需一 次 登 1 Acs sr -2 M e 这 一 录这个负责映射关系的站点一次 , 就可以通过它 自动地登录到所有预定制 的站点 . 这种系统的优点在于 简单易行, 缺点在于用户的身份信息没有在多站点间传递 , 不具有互操作性 , 以实现多个站点协 同完 难 成一个操作 .T E S A H N 通过数据库复制技术来保证所有数据服务提供者 D P Dt Src r i r用户 S ( a e i Po d ) a ve v e 信息的一致性 . J但存在以下缺陷 : ) 1 单纯的一对多结构 , 合作站点间缺乏通信灵活性 .) 2 专用的通信

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

受到一定的局限和制约, 尤其是当各机构和企业应用 采用不同的权限分配和控制方式时, 跨系统边界的访 问请求将导致系统的安全策略不仅难以制定, 而且经 常受到质疑。因此, 如何保证用户的安全登录和登出, 如何控制不同层次的人员使用不同的功能就显得非 常 重 要 。解 决 这 两 个 问 题 的 办 法 是 采 用 认 证 技 术 和 授 权技术。本文主要研究 SAML 在可以跨域、跨机构、可

关键词 SAML 单点登录 集成身份认证

1 引言

进入 21 世纪, 信息化浪潮席卷了整个世界。越来 越多的组织机构和企业建立了各种计算机系统以满 足日益激烈的市场竞争需要, 但是在分布式计算环境 中, 不同企业或者机构之间的信息资源由于管理要 求、许可限制、费 用 约 束 等, 使 用 户 共 享 这 些 信 息 资 源

(3) 授权决议断言: 描述授权服务对某一已认证 的主体访问关键资源的权限进行检查的结果。根据授

权请求的种类, 可以分为二值授权决 议信息或用户许可权的描述。许可权 的描述采用三元组( 主体、资源、动作) 的方式进行。 2.2 请求 / 响应协议

请求 / 响应协议规定了共享 SAML 数据所需交换的信 息种类和格 式, 消息的传输是通过与具体传输协 议 的 绑 定 来 实 现 的 。 SAML 给 出 了 Request 和 Response 两 种 消 息 格 式 用 于请求和响应。请求包含主体查询 (Subject Query), 认 证 查 询 (Authentica- tion Query), 属 性 查 询 (Attribute Query) 和 授 权 决 议 查 询 (Authorization Deci- sion Query)4 类 。 对 所 有 查 询 , SAML 采用统一格式的响应消息来封装对请求的响应结果。 2.3 绑定 绑 定 是 指 将 SAML 请 求 / 响 应 消 息 处 理 映 射 为 标准的消息处理或传输协议。SAML 规范中给出的主

5 R. Housley, B. Aboba. AAA Key Management, Internet draft. June. 2005

6 D. Stanley, J. Walker, B. Aboba. Extensible Authentication Protocol Method Requirements for Wireless LANs, RFC 4017. March. 2005 ( 收 稿 日 期: 2008-06-10 )

·17·

□TELECOMMUNICATIONS NETWORK TECHNOLOGY No.7

NETWORK TECHNOLOGY

移 植 、可 信 任 和 可 扩 展 的 独 立 于 协 议 和 平 台 的 集 成 身 份认证技术中的应用。

2 安全声明标记语言( S AML) 体系结构

国 际 标 准 化 组 织 OASIS 的 安 全 服 务 协 会 ( Security Service Technology Committee, 简 称 SSTC) 于 2000 年 11 月 提 出 了 安 全 声 明 标 记 语 言 ( Security Assertion Markup Language, 简 称 SAML) 参 考 标 准 , 它 是一种基于 XML 开发的用来 在 互 联 网 上 交 换 安 全 信 息的描述语言。

成和发布的。 SAML 规 范 中 定 义 了 认 证 断 言 ( Authentication

Assertion) 、属 性 断 言 ( Attribute Assertion) 和 授 权 决 议 断言( Authorization Decision Assertion) 3 种声明类型。

(1) 认证断言: 声明了在某一时间, 认证系统通过 某种认证方式完成了对主体的认证这一事实, 它被其 他信任域参考, 用于对主体进行识别。在认证断言中 详细说明了断言的标识, 断言的发行者(机构), 断言发 行的时间, 断言的有效期, 以及与具体认证类型相关 的属性。

802.16e 相 对 与 以 前 版 本 , 采 用 了 新 的 安 全 接 入 控制技术, 但这些安全接入控制技术在实际操作中如 何合理使用, 是否存在其它安全问题, 是否符合网络 部署地区实际情况等问题仍然有待进一步研究。

参考文献

1 IEEE 802.16-2004. IEEE Standard for Local and Metropolitan Area Networks Part 16. Air Interface for Fixed Broadband Wireless Access Systems. 2004

网络月第 7 期

SAML 在集成身份认证中的应用

江浩洁 信息产业部电信研究院通信标准研究所工程师 徐东升 河北软件职业技术学院网络工程系助教

摘 要 介 绍 了 SAML 标 准 , SAML 体 系 结 构 , 身 份 认 证 的 定 义 及 标 准 , 研 究 了 SAML 在 集 成身份认证中的两种应用, 实现能支持资源系统间认证信息共享, 对所有信任领域内的网络资源 进行无缝访问的集成身份认证。

图 1 S AML 规 范 体 系

2.1 安全断言 断言( Assertion) 是 SAML 的基本数据对象。它是

对主体的身份、属性、权限信息的 XML 描述。它是由专 门的 SAML 机构( SAML Authority: Namely Authorities, Authentication Authorities, Policy Decision Authorities) 生

(2) 单 点 登 录 ( SSO) 协 议 指 的 是 集 成 各 种 认 证 方 案以实现单点登录目的的协议规范, 主要有安全性断 言标记语言(SAML) V1.0/V1.1/V2.0 协议、网络身份统 一架构(ID-FF) 1.2 协议。其中, SAML 协议规定了 SSO 在 客 户 端(Browser)和 工 件 (Artifact)实 现 的 流 程 , 定 义 了认证断言和属性断言, 它们都遵循万维网联盟 (W3C)的 XMLSchema 规范和 XMLSig 规范, 以可扩展 标记语言(XML)的格式描述。ID-FF 1.2 协议由 Liberty Alliance 组 织 制 定 , Liberty 规 范 要 求 建 立 联 盟 关 系 的 系统账号之间要建立映射, 通过映射关系间接地实现 账号的全局性。目前, 该规范有与 SAML 融合的趋势。 SAML 的 标 准 化 程 度 比 较 高 , 将 认 证 的 功 能 和 流 程 做 了统一的规划和定义, 各大软件厂商对其支持力度也 在逐渐加强; ID-FF 使用的技术与 SAML 越来越趋同。

2 IEEE 802.16e/d12. Draft IEEE Standard for Local and Metropolitan Area Networks Part 16. Air Interface for Fixed and Mobile Broadband Wireless Access Systems. 2005

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

存入口不只包括密钥元素( 例如授权信息) ; 缺乏对信 道绑定信息的支持。

4 结束语

由 于 具 有 高 速 率 、距 离 远 以 及 非 视 距 传 输 等 特 征 , 802.16 自诞生之日起就受到众多关注。本文首先描述 了 802.16a 及 d 版本的安全性以及所存在的安全威胁, 在此基 础 之 上 , 对 802.16e 的 安 全 机 制 进 行 了 深 入 分 析。802.16e 增补了 802.16d 的一些安全缺陷, 包括单向 认证、加密算法的强度不够, 以及密钥漏洞等。另外, 在 802.16e 中提出了双向认证概念。比起单向认证过程, 双向认证过程主要增加了 SS 对 BS 证书的鉴别。

·18·

网络技术

《电信网技术》2008 年 7 月第 7 期

要 是 与 超 文 本 传 输 协 议 ( HTTP) 和 简 单 对 象 访 问 协 议 ( SOAP) 的绑定机制。

3 S AML 在集成身份认证中的应用

3.1 身份认证 身份认证即证实用户的真实身份与其所声称的

身份是否相符的过程, 它是信息认证技术中一个十分 重要的内容, 主要涉及识别和认证两方面。所谓识别 指的是确定用户是谁, 这就要求对每个合法用户都要 有识别能力。要保证识别的有效性, 就需要保证任意 两个不同的用户都具有不同的识别符, 所谓验证就是 指在用户声称自己的身份后, 认证方还要对它所声称 的身份进行验证, 以防假冒。

(2) 属性断言: 描述了与主体相关的属性信息, 代 表 主 体 拥 有 的 权 利 ( Privilege) 。 属 性 信 息 与 具 体 的 行 业 或 应 用 领 域 相 关 。主 体 在 信 任 域 中 所 具 有 的 属 性 在 整个信任域中可以得到解释, 这是整个信任域成员事 先达成共识的结果。在多个信息系统与某研究院共同 组成的信任域中, 拥有不同角色的用户在该信任域中 可以访问不同的信息资源, 如拥有院长角色的用户可 以访问所有的信息资源, 而对于普通职工用户只能访 问其中一部分信息资源。