新第11章安全管理

11安全生产隐患排查治理管理办法

安全生产隐患排查治理管理办法(试行)第一章总则第一条为建立本项目生产安全事故隐患排查治理工作长效机制,加强对事故隐患排查治理的监督管理,防止和减少事故,保障作业人员生命财产安全和工程实体质量,根据《中华人民共和国安全生产法》、《建设工程安全生产管理条例》、《安全生产事故隐患排查治理暂行规定》,制定本办法。

第二条隐患排查治理是经理部安全管理的基础工作,按照“谁主管、谁负责”和“全员、全过程、全方位、全天候”的原则,明确职责,建立健全经理部隐患排查治理制度和保证制度有效执行的管理体系,努力做到及时发现、及时消除各类安全生产隐患,保证经理部安全生产。

第三条隐患排查要做到全面覆盖、责任到人,定期排查与日常管理相结合,专业排查与综合排查相结合,一般排查与重点排查相结合,确保横向到边、纵向到底、及时发现、不留死角。

第四条根据国家安监总局《安全生产事故隐患排查治理暂行规定》(安监局令[2007]16号)将事故隐患分为一般事故隐患和重大事故隐患两类。

一般事故隐患,是指危害和整改难度较小,且能够及时消除的事故隐患。

重大事故隐患,是指危害或整改难度较大,应当全部或局部停工,并经过一定时间整改治理方能排除的隐患,或因外部因素影响致使工程参建单位自身难以排除的隐患。

第五条隐患治理要做到方案科学、资金到位、治理及时、责任到人、限期完成。

能立即整改的隐患必须立即整改,无法立即整改的隐患,治理前要研究制定防范措施,落实监控责任,防止隐患发展为事故。

第六条任何单位和个人发现事故隐患,均有权提出整改要求和向相关主管部门报告。

第二章隐患排查治理责任第七条根据隐患分类的原则,隐患分基础管理类隐患和现场管理类隐患。

第八条基础管理类隐患包括以下方面存在的问题或缺陷:施工生产单位资质证照、安全生产管理机构及人员、安全生产责任制、安全生产管理制度、安全操作规程、培训教育、安全生产管理档案、安全生产投入、应急救援、特种设备基础管理、职业卫生基础管理、相关方基础管理、其他基础管理方面存在的缺陷。

第11章 放射性废物和核与辐射设施退役安全监管—要点

第十一章 放射性废物和核与辐射设施退役安全监管z放射性废物是指含有放射性核素或被放射性核素所污染、其浓度或比活度大于规定的清洁解控水平、预期不再利用的废弃物。

z放射性废物管理是包括废物的产生、预处理、处理、整备、运输、贮存、处置和核与辐射设施退役在内所有的行政和技术的活动。

z国家对放射性污染的防治,实行预防为主、防治结合、严格管理、安全第一的方针。

z国务院环境保护行政主管部门对全国放射性污染防治工作依法实施统一监督管理。

z国务院卫生行政部门和其他有关部门依据国务院规定的职责,对有关的放射性污染防治工作依法实施监督管理。

z国务院环境保护主管部门统一负责全国放射性废物的安全监督管理工作。

国务院核工业行业主管部门和其他有关部门,依照《放射性废物安全管理条例》的规定和各自的职责负责放射性废物的有关管理工作。

县级以上地方人民政府环境保护主管部门和其他有关部门依照《放射性废物安全管理条例》的规定和各自的职责负责本行政区域放射性废物的有关管理工作。

第一节 放射性废物管理指导思想和原则z放射性废物以各种各样形式存在,其物理和化学特性、放射性浓度或活度、半衰期和生物毒性可能差别很大。

z放射性废物只能通过其自身固有的衰变规律降低放射性水平,而最后达得无害化。

一、放射性废物管理目标z放射性废物管理以安全为核心、处置为目标。

放射性废物管理应以优化方式,对放射性废物进行全过程管理,实现安全处置。

保护当代和后代人的健康,保护环境,不给后代带来不适当的负担,使核能的开发利用持续发展。

z放射性废物管理者的责任要依照国家相关法律、法规和标准,安全、经济、科学、合理地管理废物,首先要把豁免废物和可排除审管控制的废物或物料分出来。

z固体废物经过适当处理达到清洁解控水平者,可以实行:(1)有限制再循环/再利用;(2)无限制再循环/再利用。

z对于要进行处置的固体放射性废物,需要作近地表处置、中等深度或深地质处置。

z关于放射性废物的处置:(1)极低放废物——填埋处置;(2)短寿命低、中放废物——近地表处置;(3)长寿命低、中放废物——中等深度地质处置;(4)高放废物——深地质处置。

安全目标、安全管理体系及措施

安全目标、安全管理体系及措施第11章安全目标、安全管理体系及措施11.1安全生产目标11.1.1安全管理目标按合同约定履行安全职责,严格执行国家、行业及地方现行的有关施工安全管理方面的法律、法规及规章制度,同时严格执行发包人的安全生产管理方面的规章制度、安全检查程序及施工安全管理要求,以及监理人有关安全工作的指示,坚决贯彻“安全第一,预防为主,综合治理”的方针,坚持“管生产必须管安全”的原则,保证规范施工场所的各项安全防护设施,坚决治理施工人员的违章行为,做到岗位无隐患,个人无违章。

11.1.2安全生产目标1)不发生人身死亡事故;2)不发生重大施工机械设备损坏事故;3)不发生重大火灾事故;4)不发生重大交通事故;5)不发生重大环境污染和跨(塌)事故6)人员工伤事故重伤率为零,尽量减少轻伤事故,年度人身轻伤事故频率控制在5‰以内。

11.2安全生产管理体系11.2.1安全生产保证体系建立健全平安出产保证体系,贯彻国家有关平安出产及劳动保护方面的法律、法规;定期不定期地召开平安出产会议,研究项目部平安出产工作,发觉问题及时处理解决;逐级签订平安出产承包合同,使各级明确本人的平安出产目标,制定好各自的平安出产规划,达到全员参加,全面管理的目的,充分体现“平安出产,人人有责”;贯彻“谁主管谁负责”“管出产必须管平安”的原则,确保工程施工平安顺利进行;按“平安第一,预防为主,综合治理”的原则组织施工出产,做到消除事故隐患,实现平安出产之目的,平安出产保证体系见下图。

XXX全第一预防为主安全生产保证体系思想保证组织保证控制两率措施保证制度保证经济保证安全教育织组机构平安领导小组包保责任制二级检查经济责任制劳动法和劳动保护政策三级教育XXX全生产知识学平安环保部施工队平安管理小组XXX全员班组平安小组死亡率为零重伤率为零工伤事故频率小XXX 等XXX5人身安全档案定期检查工资挂钩安全设施档案经常检查奖金挂钩安全劳动竞赛重点防范总结评比五防措施得力奖惩兑现提高安全意识全员安全管理安全无事故措施得力安全目标实现11.2.2平安出产管理组织机构项目部建立以下的安全生产管理组织机构:1.设立安全XXX作为安全生产管理职能部门;2.设立与安全生产相关的部门(技术部、设备物资部、工程部、经营部等)协助安全生产管理职能部门做好安全生产管理工作;3.设立平安总监分管本工程平安出产管理工作;4.成立平安出产领导小组,由项目部经理任组长,平安总监和手艺负责人任副组长,成员由手艺、物资、经营、施工等职能部门负责人和平安工程师组成。

第11章 无线网络安全PPT讲义

LTE的安全性

LTE网络架构

用户设备(UE)

用户设备中类似于UMTS的终端设备包括终端ME和USIM卡两部分,除了普通的用户设备外,LTE 系统还支持多种机器类型设备(Machine Type Communication Device,MTCD)接入到EPC。

应用网络域

LTE系统引入两种新型的服务,包括机器类型通信MTC和IP多媒体子系统(IMS),因此应用网络 域主要用于处理两种应用场景:IP多媒体子系统(IMS)、机器类型通信(MTC)。

LTE的安全性

LET的安全性

接入网和核心网的双层安全模型:UE和基站之间的接入层(AS)安 全机制、UE到MME间的非接入层信令安全机制(NAS)

AP发送一个认证请求信息,请求STA提供身份 信息。

STA将自己的身份信息发送给AP。 AP将包含用户身份的信息转发给RADIUS服务

器。

RADIUS服务器通过查询用户身份信息数据库 或使用其他认证算法验证用户身份的合法性。

RADIUS服务器向AP发送接收或拒绝用户访问 的信息。

AP向STA发送认证成功或认证失败的消息。如 果RADIUS服务器告知AP可以允许用户接入, 则AP将为用户开放一个受控端口,用户STA将 就可用该端口传输数据。

第11章 无线网络安全

本章内容

11.1 • 无线网络面临的安全威胁 11.2 • 无线蜂窝网络的安全性 11.3 • 无线局域网络的安全性 11.4 • 移动Ad hoc网络的安全性

什么是安全威胁?

主动威胁 被动威胁

安全威胁是指某个人、物或事件对某一资源(如信 息)的保密性、可用性、完整性以及资源的合法使 用构成危险。

《操作系统安全》第十一章_安全操作系统应用

(5)DELETE命令 Delete方法就是通過http請求刪除指定的URL上 的資源,Delete請求一般會返回3種狀態碼:200 (OK) - 刪除成功,同時返回已經刪除的資源 ; 202 (Accepted) - 刪除請求已經接受,但沒有被 立即執行(資源也許已經被轉移到了待刪除區域); 204 (No Content) - 刪除請求已經被執行,但是 沒有返回資源(也許是請求刪除不存在的資源造成 的)。Web站點管理應用程式常常使用DELETE命 令和PUT命令管理伺服器上的檔。

WWW(World Wide Web)是建立在Internet上的一 種網路服務。它遵循HTTP協議,缺省端口是80。 WWW所依存的超文本(Hyper-text)數據結構,採 用超文本和多媒體技術,將不同的檔通過關鍵字進行鏈 接。

HTTP是一個屬於應用層面向對象的協議,由於其簡捷、 快速的方式,適用於分佈式超媒體資訊系統。一個完整 的HTTP協議會話過程包括四個步驟:連接;請求;應 答;關閉連接。

第11章 安全操作系統應用

第一部分 教學組織

一、目的要求 1.瞭解目前安全操作系統以及WWW安全服 務。 2.掌握防火牆系統的安全技術及保護機制。 二、工具器材 1.具有WWW服務的伺服器。 2.防火牆系統。

第二部分 教學ቤተ መጻሕፍቲ ባይዱ容

迄今為止,整個國際上安全操作系統的實 際應用並不成功。在實際應用中發揮作用 的操作系統絕大部分不是安全操作系統。 有專家認為,安全操作系統在商業和民用 領域的不成功,主要是因為安全操作系統 缺少靈活性和相容性,降低了系統性能和 效率,應發展專用安全操作系統。

當前安全操作系統不成功的本質原因是安 全操作系統存在諸多不完善的地方,如對 多安全政策的支持;對動態多安全政策的 支持,包括政策切換、許可權撤銷等方面; 對環境適應性的支持等。本章主要介紹安 全操作系統的兩個應用,即WWW安全和 防火牆系統安全。

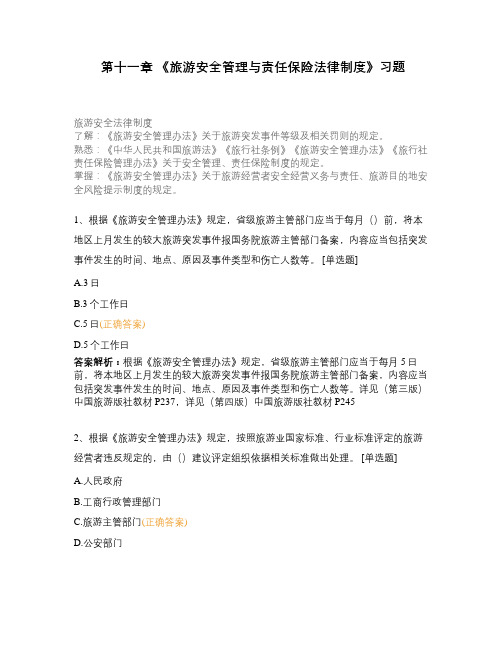

第十一章 《旅游安全管理与责任保险法律制度》习题

第十一章《旅游安全管理与责任保险法律制度》习题旅游安全法律制度了解:《旅游安全管理办法》关于旅游突发事件等级及相关罚则的规定。

熟悉:《中华人民共和国旅游法》《旅行社条例》《旅游安全管理办法》《旅行社责任保险管理办法》关于安全管理、责任保险制度的规定。

掌握:《旅游安全管理办法》关于旅游经营者安全经营义务与责任、旅游目的地安全风险提示制度的规定。

1、根据《旅游安全管理办法》规定,省级旅游主管部门应当于每月()前,将本地区上月发生的较大旅游突发事件报国务院旅游主管部门备案,内容应当包括突发事件发生的时间、地点、原因及事件类型和伤亡人数等。

[单选题]A.3日B.3个工作日C.5日(正确答案)D.5个工作日答案解析:根据《旅游安全管理办法》规定,省级旅游主管部门应当于每月5日前,将本地区上月发生的较大旅游突发事件报国务院旅游主管部门备案,内容应当包括突发事件发生的时间、地点、原因及事件类型和伤亡人数等。

详见(第三版)中国旅游版社教材P237,详见(第四版)中国旅游版社教材P2452、根据《旅游安全管理办法》规定,按照旅游业国家标准、行业标准评定的旅游经营者违反规定的,由()建议评定组织依据相关标准做出处理。

[单选题]A.人民政府B.工商行政管理部门C.旅游主管部门(正确答案)D.公安部门答案解析:根据《旅游安全管理办法》规定,按照旅游业国家标准、行业标准评定的旅游经营者违反规定的,由旅游主管部门建议评定组织依据相关标准做出处理。

详见(第三版)中国旅游版社教材P238,详见(第四版)中国旅游版社教材P2463、根据《旅游安全管理办法》第18条第1款规定,旅行社应当根据风险级别采取不同的应对措施,二级风险的应对措施是()。

[单选题]A.加强对旅游者的提示B.采取必要的安全防范措施C.停止组团或者带团前往风险区域(正确答案)D.组织已在风险区域的旅游者撤离答案解析:根据《旅游安全管理办法》第18条第1款规定,旅行社应当根据风险级别采取不同的应对措施,二级风险的应对措施是停止组团或者带团前往风险区域,已在风险区域的,调整或者中止行程。

安全管理手册(新修改)

宜昌市自强船舶运输有限责任公司安全管理体系文件受控状态文件号 AG 版本号 A/1 分发号生效日期:年月日湖北·宜昌修改记录修改记录编写:SMS主管批准:总经理目录第A章《安全管理手册》概述1.《安全管理手册》1。

1《安全管理手册》是阐述和实施公司安全管理体系的文件。

1。

2《安全管理手册》由公司总经理审核批准,并对外发布。

2.《安全管理手册》的管理2。

1《安全管理手册》为公司安全管理体系纲领性文件,体系内所有人员均应按手册规定的要求和各自责任、权限及相互关系,维护体系持续有效地运行。

2.2公司领导要亲自参与手册的宣传贯彻,使每个职工了解并执行公司的安全和环境方针,对规则、规定和指南有充分的理解.2。

3《安全管理手册》由公司SMS主管统一编号后发放到以下人员或部门:与安全和防污染工作有关的公司领导、各主管及船舶。

2。

4《安全管理手册》为受控文件,由公司SMS主管按《安全管理体系文件控制程序》对其实施控制,手册持有人应妥善保管并列入移交。

2。

5公司SMS办公室可保留部分未发放的手册,供内部借阅使用,但须严加控制,并建立借阅登记。

2.6《安全管理手册》由公司SMS主管负责组织编写和修改,经指定人员审核后报总经理批准实施。

3.《安全管理手册》修改3。

1遇有下列情况,公司SMS主管应组织有关人员对手册进行修改更新。

(1)公司机构有重大变动时.(2)手册规定的安全活动有较大变动时。

(3)经营管理发生较大变动时。

(4)作为编制手册的依据有较大变动时。

(5)发现手册中的差错时。

(6)管理复查或安全管理体系认证时,发现或提出必要改进要求时。

3.2手册更改、修订、补充、由各职能主管提出修改意见或修改内容,报SM S主管修改、对手册做出正式修改,并经指定人员审核后,报请总经理批准。

3.3手册之方针的修改基于公司管理复查的结果,由公司SMS主管修改、指定人员审核后呈总经理批准、以确保方针的适宜性和有效性。

3.4手册的换页的换版、遵循《文件控制程序》所述原则、经修改的章节与其他章节并存而有效。

移动互联网安全课件完整

2.1 密码学的基本概念

➢ 2.1.1 保密通信模型 ➢ 2.1.2 密码算法分类 ➢ 2.1.3 古典密码简介 ➢ 2.1.4 密码算法的安全性

2.1.1 保密通信模型

在不安全的信道上实 现安全的通信是密码学研 究的基本问题。消息发送 者对需要传送的消息进行 数学变换处理,然后可以 在不安全的信道上进行传 输,接收者在接收端通过 相应的数学变换处理可以 得到信息的正确内容,而 信道上的消息截获者,虽 然可能截获到数学变换后 的消息,但无法得到消息 本身。图2-1展示了一个 最基本的保密通信模型。

第1章 移动互联网安全入门

1.1 移动互联网简介 1.2 移动互联网架构与关键技术 1.3 移动互联网安全

1.1 移动互联网简介

➢ 1.1.1 移动互联网的概念 ➢ 1.1.2 移动互联网的组成 ➢ 1.1.3 移动互联网的特点

1.1.1 移动互联网的概念

从狭义的角度来说,移动互联网是一个以宽带IP为技术核心, 可同时提供语音、传真、图像、多媒体等高品质电信服务的新 一代开放的电信基础网络。而从广义的角度来说,移动互联网 是指利用互联网提供的技术、平台、应用以及商业模式,与移 动通信技术相结合并用于实践活动的统称。

移动性 个性化 私密性 融合性

1.1.3 移动互联网的特点

移动终端体积小、重量轻、便于随身携带,并且 可以随时随地接入互联网。

对于不同用户群体和个人的不同爱好和需求,为 他们量身定制出多种差异化的信息,并通过不受 时空地域限制的渠道,随时随地传送给用户。

移动通信与互联网的结合使得每个用户可以在其 私有的移动终端上获取互联网服务,因此移动互 联网业务也具有一定的私密性。

移动互联网安全移动互联网安全第11章移动互联网安全入门第22章密码学基础知识第33章认证理论基础第44章安全协议第55章移动通信网安全第66章无线局域网安全第77章移动终端安全第88章移动应用软件安全第99章基于移动互联网的相关应用安全第10章移动云计算安全第11章移动大数据安全第12章移动互联网的安全管理目录?11移动互联网简介?12移动互联网架构与关键技术?13移动互联网安全第11章移动互联网安全入门?111移动互联网的概念?112移动互联网的组成?113移动互联网的特点11移动互联网简介111移动互联网的概念从狭义的角度来说移动互联网是一个以宽带ip为技术核心可同时提供语音传真图像多媒体等高品质电信服务的新一代开放的电信基础网络

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Oracle 数据库基础教程

注意

新创建的用户并不能直接连接到数据库中,因为它不 具有CREATE SESSION系统权限,因此,在新建数据库 用 户 后 , 通 常 需 要 使 用 GRANT 语 句 为 用 户 授 予 CREATE SESSION权限

Oracle 数据库基础教程

用户表空间的设置

和身份验证由外部服务完成,外部服务可以是操作系统 或网络服务。 ➢ 全局身份认证:oracle使用网络中的安全管理服务器对 用户进行身份认证

默认表空间

DEFAULT TABLESPACE

临时表空间:保存临时数据信息

➢ TEMPORARY TABLESPACE

Oracle 数据库基础教程

表空间配额

➢ QUOTA …ON …

概要文件

➢ 限制用户对数据库系统资源的使用 ➢ 设置用户的口令管理策略

账户状态

➢ 是否过期 ➢ 是否锁定

Oracle 数据库基础教程

11.2.2.创建用户

基本语法

➢ CREATE USER user_name IDENTIFIED [ BY password | EXTERNALLY | GLOBALLY AS ‘external_name’ ] [ DEFAULT TABLESPACE tablespace_name ] [ TEMPORARY TABLESPACE temp_tablespace_name ] [ QUOTA n K|M|UNLIMITED ON tablespace_name ] [ PROFILE profile_name ] [ PASSWORD EXPIRE ] [ ACCOUNT LOCK | UNLOCK ]

Oracle 数据库基础教程

修改用户示例

ALTER USER test DEFAULT TABLESPACE USERS TEMPORARY TABLESPACE TEMP QUOTA 10M ON USERS;

Oracle 数据库基础教程

用户的锁定与解锁

锁定用户

某个用户暂时离开工作 某个用户永久离开工作 DBA创建的特殊用户帐户

数等)标志为INVALID

Oracle 数据库基础教程

11.2.5查询用户

P213 ALL_USERS DBA_USERS USER_ DBA_TS_QUOTAS USER_TA_QUOTAS V$SESSION V$OPEN_CURSOR

Oracle 数据库基础教程

11.3 权限管理

基本语法

➢ ALTER USER user_name [ IDENTIFIED ] [ BY password | EXTERNALLY | GLOBALLY AS ‘external_name’ ] [ DEFAULT TABLESPACE tablespace_name ] [ TEMPORARY TABLESPACE temp_tablespace_name ] [ QUOTA n K | M | UNLIMITED ON tablespace_name ] [ PROFILE profile_name ] [ DEFAULT ROLE role_list | ALL [ EXCEPT role_list ]| NONE ] [ PASSWORD EXPIRE ] [ ACCOUNT LOCK | UNLOCK ]

缺省表空间

DEFAULT TABLESPACE tablename

临时表空间

TEMPORARY TABLESPACE tempname

配额

限制用户所能使用的存储空间的大小。默认情况下,新建用 户在任何表空间都不具任何配额

QUOTA…… ON tablename

用户在临时表空间中不需要配额,在临时表空间中创 建的所有临时段都属于SYS模式

权限管理概述 系统权限的授予与回收 对象权限的授予与回收 查询权限信息

Oracle 数据库基础教程

Oracle 数据库基础教程

11.2 Oracle数据库安全性管理

用户管理 权限管理 角色管理 概要文件管理

Oracle 数据库基础教程

11.2.1用户管理

数据库初始用户 用户属性 用户的创建、修改、删除、查询

Oracle 数据库基础教程

数据库初始用户

SYS

➢ 数据库中具有最高权限的DBA,可以启动、修改和关 闭数据库,拥有数据字典

Oracle 数据库基础教程

第11章 安全管理

Oracle 数据库基础教程

Oracle 数据库基础教程

Oracle 数据库基础教程

11.1 数据库安全性概述

数据库的安全性含义

防止非法用户对数据库的访问 防止用户的非法操作

Oracle数据安全控制机制

用户管理 权限管理 角色管理 表空间设置和配额 用户资源限制 数据库审计

Oracle 数据库基础教程

创建用户示例

CREATE USER test IDENTIFIED BY pwd DEFAULT TABLESPACE USERS TEMPORARY TABLESPACE TEMP QUOTA 5M ON USERS;

Oracle 数据库基础教程

11.2.3修改用户

ALTER USER test ACCOUNT LOCK; 解锁用户

ALTER USER test ACCOUNT UNLOCK;

Oracle 数据库基础教程

11.2.4删除用户

基本语法 DROP USER user_name [ CASCADE ];

步骤

先删除用户所拥有的对象 再删除用户 如果用户拥有数据库对象,必须使用 cascade 将参照该用户对象的其他数据库对象(如存储过程、函

SYSTEM

➢ 一个辅助的DBA,不能启动和关闭数据库,但可以进 行其他一些管理工作,如创建用户、删除用户

SCOTT

➢ 口令tiger,用于测试网络的连接

PUBLIC用户组

➢ 为数据库中所有用户设定必需的对象权限和系统权限

用户属性

Oracle 数据库基础教程

认证方式

➢ 数据库身份认证:口令 ➢ 外部身份认证:账户由oracle数据库管理,但口令管理