椭圆曲线加密

椭圆曲线密码学

椭圆曲线密码学椭圆曲线密码学是一种利用椭圆曲线来加密和解密数字信息的密码学方法。

它的出现,激发了一场研究热潮,并被认为是算法加密的未来。

椭圆曲线密码学是约1985年由Neal Koblitz和Victor Miller 首次提出的。

它利用以数学椭圆曲线为基础的算法,将输入的密码转换成未知的结果,从而保护输入数据的安全。

椭圆曲线加密算法在保持较强安全性的同时,还具有较少的计算量和更小的公钥长度,能将一个不可能被破解的秘密转换为非常可靠的秘密。

椭圆曲线密码学无处不在地应用于信息安全领域。

例如,在数据加密领域,它可用于加密传输、数据存储、访问控制、完整性认证、网络会话认证等信息安全场景;在计算机安全领域,它可用于系统的模块加载、可信平台技术、数字签名等。

此外,椭圆曲线密码学也可用于网络支付、政府机构和企业的数据保护、军事/政治决策、智能合约等密码学应用场景,是现今网络安全解决方案中不可或缺的重要组成部分。

椭圆曲线密码学的发展也给其他对称加密算法和非对称加密算法带来了新的机遇和挑战,揭示了一种新的安全选择。

因此,椭圆曲线密码学的研究会给我们的信息安全研究带来新的突破,并可望在未来具有更大的发展潜力。

相比较传统的加密算法,椭圆曲线密码学更具有安全性。

它不仅能够更有效地保护我们的数据和信息,还能大大缩短一些特定类型的计算时间,从而改进安全性和性能。

针对椭圆曲线密码学的研究,可以在研究密码学的安全性、实用性、效率性等方面取得重大突破,这也是我们向前推进的重要方向。

综上所述,椭圆曲线密码学是现今网络安全解决方案的重要组成部分,同时也带来了新的挑战和机遇,为我们的信息安全研究提供了新的可能性。

椭圆曲线密码学的发展将持续影响我们新时代密码学解决方案的发展,相信它将为我们带来更安全和高效的加密环境。

椭圆曲线加密 类型

椭圆曲线加密类型椭圆曲线加密算法是一种基于椭圆曲线数学理论实现的一种非对称加密算法。

它的优势是可以使用更短的密钥,来实现与RSA等其他非对称加密算法相当或更高的安全性。

椭圆曲线加密算法的类型主要有以下几种:- 椭圆曲线迪菲-赫尔曼密钥交换(ECDH):这是一种用于建立共享秘密的密钥交换协议,它利用了椭圆曲线上的离散对数问题的困难性,使得第三方很难从公开的椭圆曲线点中推导出私钥。

- 椭圆曲线数字签名算法(ECDSA):这是一种用于生成和验证数字签名的算法,它基于ElGamal签名算法,使用了椭圆曲线上的点乘运算和模逆运算。

它可以保证签名的完整性、真实性和不可否认性。

- 椭圆曲线ElGamal加密算法(ECElGamal):这是一种用于加密和解密消息的算法,它基于ElGamal加密算法,使用了椭圆曲线上的点加运算和点乘运算。

它可以保证消息的机密性和不可篡改性。

- 椭圆曲线Menezes-Qu-Vanstone密钥交换(ECMQV):这是一种用于建立共享秘密的密钥交换协议,它是对ECDH的改进,使用了两次椭圆曲线点乘运算,增加了安全性和效率。

它是美国国家安全局推荐的一种算法。

椭圆曲线加密算法的历史可以概括为以下几个阶段:- 1985年,Neal Koblitz和Victor Miller分别独立地提出了利用椭圆曲线数学理论实现公钥加密的思想,开创了椭圆曲线密码学的研究领域。

- 1994年,Daniel J. Bernstein提出了椭圆曲线的速度记录挑战,激励了许多密码学家对椭圆曲线加密算法的优化和实现。

- 1997年,David Kohel首次将椭圆曲线同源应用到密码学中,提出了一种基于同源的公钥加密方案。

- 2004年至2005年,椭圆曲线密码学的算法开始广泛应用于各种领域,如移动通信、智能卡、电子签名等。

- 2005年,美国国家安全局(NSA)宣布采用椭圆曲线密码的战略作为美国政府标准的一部分,推荐了一组包括椭圆曲线迪菲-赫尔曼密钥交换(ECDH)、椭圆曲线Menezes-Qu-Vanstone密钥交换(ECMQV)和椭圆曲线数字签名算法(ECDSA)等算法的套件。

ecc椭圆曲线加密算法原理

ecc椭圆曲线加密算法原理宝子们!今天咱们来唠唠一个超酷的加密算法——ECC椭圆曲线加密算法。

这玩意儿听起来就很神秘,对不对?咱先从基础概念说起哈。

椭圆曲线呢,可不是咱平常看到的椭圆哦。

在数学的奇妙世界里,它是由一个方程定义的曲线。

这个方程大概是这个样子的:y² = x³ + ax + b(这里的a和b是一些常数啦)。

不过呢,这个曲线不是随便画在平面上就行的,还有一些特殊的规则。

比如说,这个曲线得是光滑的,不能有尖尖的角或者奇怪的断点。

那这个椭圆曲线和加密有啥关系呢?这就很有趣啦。

想象一下,在这个椭圆曲线上有好多好多的点。

这些点就像是一个个小秘密的藏身之处。

我们在这个曲线上定义一种特殊的运算,叫做“点加”运算。

这个“点加”可不是简单的把两个点加起来哦。

它有一套自己独特的计算方法。

比如说,我们有两个点P和Q在椭圆曲线上。

要计算P + Q呢,我们得先画一条直线穿过P和Q(如果P和Q是同一个点的话,那这条直线就是曲线在这个点的切线哦,是不是很神奇?)。

这条直线会和椭圆曲线相交于另一个点,我们把这个点叫做R'。

然后呢,我们把R'关于x轴对称的点就是P + Q啦。

这个运算规则虽然有点复杂,但是很有规律呢。

好啦,现在我们来看看怎么用这个椭圆曲线来加密。

我们有一个发送者,比如说小明,和一个接收者,比如说小红。

首先呢,小红要在椭圆曲线上选一个秘密的点,这个点就像是她的小钥匙,只有她自己知道。

然后呢,她把椭圆曲线的一些公开信息,比如曲线的方程、一个公开的基点(这个基点就是曲线上一个大家都知道的点啦)发给小明。

小明要发送一个消息给小红。

他把这个消息变成一个椭圆曲线上的点M(这个转换过程也有一些小技巧哦)。

然后呢,小明随便选一个整数k,这个k就像是他临时想出来的一个小密码。

他计算C1 = k * 基点(这里的*就是我们前面说的点加运算,不过是重复k次啦),C2 = M + k * 小红的秘密点。

椭圆曲线密码

椭圆曲线密码椭圆曲线加密(ECC)是一种最新的高级数字加密技术,它可以提供高安全性、更低的计算能力要求以及更短的密钥,相比于之前常用的RSA算法,ECC算法有着显著的优势。

与RSA算法相比,椭圆曲线加密算法(ECC)拥有更高的安全性。

给定同样的安全性级别,ECC算法需要比RSA更短的密钥长度。

这意味着流量更少,传输更快,速度更快,因此可以提高加密的性能。

此外,ECC算法具有更小的计算负担,可以在更少的资源上实现同样的安全性水平。

椭圆曲线算法已经被广泛应用于商业中。

许多国家和行业都在使用ECC算法来实现基于互联网的安全传输。

例如,欧洲央行团体(EBCG)已经将ECC算法作为基础的SEPA互联网支付系统中的加密技术。

另一方面,美国和日本金融机构也正在将ECC算法用于交易系统的安全传输,以及网上和移动银行的安全建设。

ECC算法的另一个优点是,它可以与其他加密算法一起使用。

这样,用户可以根据自己的需求选择最合适的加密技术,并将其与ECC 算法结合起来,以提供更高层次的安全性。

例如,ECC算法可以用于AES加密,以提供更强的安全性。

此外,ECC算法也可用于与RSA算法结合的双重加密,以提高安全性。

椭圆曲线算法已经被许多行业和技术领域采用,并且在加密中发挥着重要作用。

它的最大优势是,它可以在不增加安全保护等级的情况下实现更短的密钥,更小的计算负担,更快的传输,更强的安全性和更高的性能优势。

但是,椭圆曲线算法也存在一些缺点。

它的最大缺点是,该算法比RSA算法更难实现,其安全性可能受到影响,但研究表明,ECC算法更安全。

另外,椭圆曲线加密算法相对于RSA算法要求更高,而且它更复杂,需要更多的时间来实现。

总之,椭圆曲线算法是一种新的加密算法,它的优势在于可以提供更高的安全性、更低的计算能力要求以及更短的密钥,相比于之前常见的RSA算法,ECC算法有着显著的优势。

它已经被广泛应用于商业领域,不仅能够处理更复杂的加密问题,而且还可以更有效地实现安全传输。

椭圆曲线加密算法(一)

椭圆曲线加密算法(⼀)椭圆曲线加密和签名算法简述椭圆曲线密码学,简称ECC。

是⼀种建⽴公开加密的算法,也就是⾮对称加密。

和RSA类似。

被公认在给定密钥长度下最安全的加密算法。

应⽤范围很⼴,主要的三个技术TLS、PGP、SSH都在使⽤它,特别是以BTC为代表的数字货币。

椭圆曲线椭圆曲线并不是我们⾼中时学习的椭圆形状,其名字的由来是应为椭圆曲线的描述⽅程,类似于计算⼀个椭圆周长的⽅程。

这⾥⽤来加密的椭圆曲线的定义是⼀个特殊情况。

椭圆曲线暂时可以简单的理解为:其中:a和b决定了曲线在坐标系的不同形状。

举个例⼦:当b=1,a的取值从2到-3时,曲线的形状如下:特殊曲线:当a=b=0时(左),或a=-3,b=2时(右),这两条都不是符合标准的曲线。

阿贝尔群数学上,群是指定义了⼆元操作运算并且⽤符号“+”表⽰的⼀个集合。

则必须满⾜以下要求:封闭性:如果a和b都是群成员,那么a+b也是群成员。

组合性:(a+b)+c=a+(b+c)单位元:存在确切的⼀个值可以保证 a+0=0+a=a成⽴,我们称之为单位元逆元:每个成员都有⼀个相反数:对于任意值a必定存在b使得a+b=0这样的群我们称之为阿贝尔群。

另外阿贝尔群还应该满⾜交换律a+b=b+a我们所熟知的在整数范围内的加法运算(Z,+)就是阿贝尔群封闭性:a、b属于整数,a+b也属于整数组合性:(a+b)+c=a+(b+c)单位元:0值就是单位元逆元:a的逆元就是-a所以(Z,+)是⼀个阿贝尔群。

椭圆曲线的加法假设我们有这样⼀条椭圆曲线y2=x3-x,曲线上有两点P、Q,过P和Q做⼀条直线,交椭圆曲线于R'点,再过R'点做垂直于X轴的直线,交椭圆曲线于另⼀点R,我们定义P+Q=R。

当P=Q时候,则是过P点的切线交于椭圆曲线于R',此时R=2P,如图所⽰:当有k个相同的点P相加时,记做kP,如:P+P+P=2P+P=3P,如图:椭圆曲线密码利⽤上述“运算”中的“椭圆曲线上的离散多数问题”,就像RSA利⽤“⼤数质因数分解”⼀样。

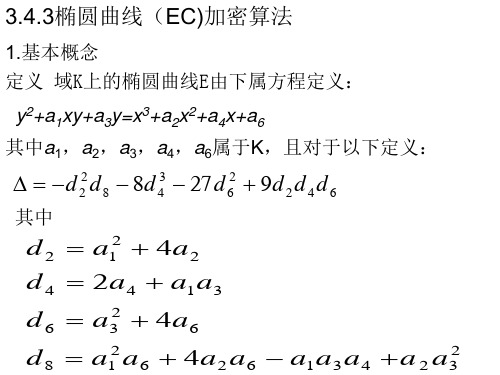

椭圆曲线加密(有二进制域上的)

下面我们将通过一例来理解单位元。设椭圆曲线方程为

y 2 = x 3 + ax + b

令: x=X/Z,y=Y/Z 代入以上椭圆曲线方程得 (Y/Z)2=(X/Z)3+a(X/Z)+b

两边同乘Z3得到 Y2Z=X3+aXZ2+BZ3 显然点(x,y)和点(X,Y,Z)是相对应的,并且对于任意 常数λ≠0时,以点(0,1,0)为例,该点等效于(0,1, ε)当ε→0是等效的点。 从而此时y坐标1要除以0,我们此时可以理解为y坐标趋于 无穷大,相应的定义无穷远点为零点。 可见,在实数域下,椭圆曲线上的所有点,再加上一个无 穷远点—零点,就构成一个加法群。 (2)实数域上的加法运算

m

其中F表示为域,2m表示为二进制。构成 F2 的一种方法是采用多项式基的表示法。 在这种表示中,域 F2

m

m

的元素是次数最多为m-1次二进制多项式(多项式的系 数取自F2=(0,1)):

F 2 m = a m −1 g m −1 + a m − 2 g m − 2 + ⋯ + a 2 g 2 + a 1 g + a 0 ( a i ∈ {0 ,1})

∆≠0

确保椭圆曲线E是“光滑”的,即曲线的所有点都没 有两个或两个以上不同的切线。 下面对分别考虑域K的特征值等于2或3或域不等于2或3 两种情况对椭圆曲线E进行映射,使方程简化,在实际应 用中也只考虑简化的方程。

1.若与K的特征值不等于2或3须对以下映射

x − 3a12 − 12a 2 y − 3a1 x a12 + 4a1 a 2 − 12a3 ( x, y ) → ( , − ) 36 216 24

d 2 = a12 + a 2 d 4 = a 4 − a1 a 3 其中

椭圆曲线密码学的基本原理

椭圆曲线密码学是一种基于椭圆曲线的密码算法,它在计算复杂度和安全性方面具有很大的优势,因此在现代密码学中得到了广泛应用。

这篇文章将介绍椭圆曲线密码学的基本原理。

椭圆曲线密码学的基本原理是基于椭圆曲线离散对数问题。

在传统的密码学中,我们经常使用大素数作为加密算法的基础。

但是,使用大素数进行计算的复杂性很大,尤其是在移动设备等资源受限的环境中。

椭圆曲线密码学利用椭圆曲线上的离散对数问题,可以以更小的密钥长度实现相同的安全性。

因此,在现代密码学中得到了广泛的应用。

在椭圆曲线密码学中,加密算法的基础是一个椭圆曲线和一个在该曲线上的基点。

椭圆曲线可以用一个方程表示:y^2 = x^3 + ax + b,其中a和b是曲线的参数。

基点是曲线上的一个特定点,我们可以用它和曲线上的其他点进行相加操作。

相加操作遵循一些特定的规则,能够实现对点的加密和解密操作。

椭圆曲线密码学的基本原理是基于椭圆曲线上的离散对数问题。

离散对数问题是指在一个群(椭圆曲线上的点构成的群)中,给定一点P和一个整数k,求解使得kP = Pk = Q成立的整数k的问题。

在传统的密码学算法中,求解离散对数问题是非常困难的,因为其计算复杂性是指数级的。

椭圆曲线密码学利用这个困难性质,构建起了一种安全的加密算法。

椭圆曲线密码学的加密过程包括三个步骤:密钥生成、加密和解密。

在密钥生成过程中,生成一个私钥和一个公钥。

私钥是一个随机生成的整数,用于解密过程;公钥是通过私钥和椭圆曲线上的基点计算得到的点,用于加密过程。

加密过程中,首先选择一个随机数作为加密因子,然后将明文信息乘以加密因子,加上公钥,并对结果进行一次相加运算。

解密过程中,使用私钥和加密结果进行计算,得到解密后的明文信息。

椭圆曲线密码学具有较高的安全性和计算效率。

其安全性主要源于离散对数问题的困难性质,即使在现代计算机的计算能力下,也无法在合理的时间内求解离散对数问题。

与传统的RSA算法相比,椭圆曲线密码学可以使用更短的密钥长度实现相同的安全性,减小了计算和存储的开销。

segamath 椭圆曲线

segamath 椭圆曲线

椭圆曲线加密(Elliptic Curve Cryptography,简称ECC)是一种非对称加密算法,它基于椭圆曲线上的点运算来实现安全的加密和解密。

在ECC中,椭圆曲线被定义为一个代数方程,通常表示为y^2 = x^3 + ax + b。

这个方程描述了一个平面上的曲线,其中所有满足方程的点构成了一个有限群。

通过选择适当的曲线参数和定义运算规则,可以实现加法和乘法运算。

椭圆曲线上的点加法操作具有结合律、交换律和逆元等性质,使得它成为密码学中的重要工具。

椭圆曲线加密算法通过利用椭圆曲线上的离散对数难题来保证加密的安全性。

该问题指的是找到满足某个条件的整数k,使得给定的点P能够通过点乘法运算得到。

对于大部分情况而言,计算离散对数是一项非常困难的任务,因此基于椭圆曲线的加密算法具有较高的安全性和效率。

椭圆曲线加密广泛应用于现代密码学领域,包括数字签名、密钥交换和加密通信等方面。

它相比传统的RSA算法,具有更高的安全性和更小的密钥长度,可以在保证安全性的

同时降低计算和存储的成本。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

复旦大学 信息科学与工程学院 通信科学与工程系

• 椭圆曲线普通方程: 椭圆曲线普通方程:

• 无穷远点 ∞(0,Y,0) 无穷远点O • 平常点(x,y)斜率 : 斜率k: 平常点 斜率

Fx ( x, y ) = a1 y − 3x 2 − 2a 2 x − a 4 Fy ( x, y ) = 2 y + a1 x + a3

复旦大学 信息科学与工程学院 通信科学与工程系

•

公钥加密- 公钥加密-私钥解密

C1 − kC 2 = M + rK − k (rG ) = M + r ( K − kG ) = M

ling@

网络安全-椭圆曲线加密

17

ECC密钥互换算法 密钥互换算法

① ② ③ ④ ⑤ ⑥ 上的椭圆曲线E、基点P∈ 双方公开选定有限域GF(2k)上的椭圆曲线 、基点 ∈E(GF(2k)), 双方公开选定有限域 上的椭圆曲线 , n为P的阶,k为二进制位数 为 的阶 的阶, 为二进制位数 Alice随机选取 ,0≤x≤n 随机选取x, 随机选取 Alice发送 A=xP 发送k 发送 Bob随机选取 ,0≤y≤n 随机选取y, 随机选取 Bob发送 B=yP 发送k 发送 Alice计算:kAB=yKA=xyP 计算: 计算 Bob计算: kAB=xKB=xyP 计算: 计算

3

射影平面

• 对普通平面上点 对普通平面上点(x,y),令x=X/Z,y=Y/Z,Z≠0, , , , , 则投影为射影平面上的点(X:Y:Z) 则投影为射影平面上的点

– 例如:点(1,3)可投影为 例如: 可投影为(Z:3Z:Z),可为 可投影为 ,可为(1:3:1),(2.3:6.9:2.3)等 等 – 对普通平面上的直线 对普通平面上的直线ax+by+c=0,同样变换,得到对应于射影平 ,同样变换, 面上的直线为aX+bY+cZ=0 面上的直线为 – 对平行线 对平行线aX+bY+c1Z=0和aX+bY+c1Z=0,易解得 和 ,易解得Z=0,说明无穷 , 的座标为(X:Y:0) 远点 的座标为

2 3 2 2 3 1 3 2 4 6

– 椭圆曲线方程是一个齐次方程 – 曲线上的每个点都必须是非奇异的(光滑的),偏导 曲线上的每个点都必须是非奇异的(光滑的),偏导 ), 不同为0 数FX(X,Y,Z)、FY(X,Y,Z)、FZ(X,Y,Z)不同为 、 、 不同为

ling@

– 则给定 和G,根据加法法则,计算 很容易 则给定k和 ,根据加法法则,计算K很容易 – 但反过来,给定 和G,求k就非常困难 但反过来,给定K和 , 就非常困难 这就是椭圆曲线加密算法的数学依据 – 点G称为基点(base point) 称为基点 称为基点( ) – k(k<n)为私有密钥(privte key) ( ) 私有密钥( ) – K为公开密钥(public key) 为公开密钥(

网络安全-椭圆曲线加密

复旦大学 信息科学与工程学院 通信科学与工程系

• ECC-椭圆曲线加密 Ellipse Curve Cryptography -

ling@

2

无穷远点

复旦大学 信息科学与工程学院 通信科学与工程系

• 定义平行线相交于无穷远点 ∞,使平面上所 定义平行线相交于无穷远点P 有直线都统一为有唯一的交点 • 性质: 性质:

复旦大学 信息科学与工程学院 通信科学与工程系

• 有限域 p 有限域F

ling@

网络安全-椭圆曲线加密

12

有限域椭圆曲线示例

y 2 = x 3 + ax + b (mod p )

复旦大学 信息科学与工程学院 通信科学与工程系

• 椭圆曲线 p(a,b),p为质数,x,y∈[0,p-1] 椭圆曲线E 为质数, ∈ , 为质数 • 选择两个满足下列约束条件的小于 的非负整数a、b 选择两个满足下列约束条件的小于p的非负整数 、 的非负整数

网络安全-椭圆曲线加密

5

Y 2 Z = X 3 + XZ 2 + Z 3

椭圆曲线示例

Y 2 Z = X 3 + XZ 2 + Z 3

y 2 = x3 + x + 1

Y 2 Z = X 3 − XZ 2

y 2 = x3 − x

复旦大学 信息科学与工程学院 通信科学与工程系

Y 2 Z = X 3 + XZ 2 + Z 3

4a 3 + 27b 2 ≠ 0 (mod p)

• 当p=23,a=b=1时,椭圆曲线: p=23,a=b=1时 椭圆曲线:

P+Q

-P P

2P

Q

ling@

网络安全-椭圆曲线加密

13

P+Q

-P P

2P

Q

ling@

网络安全-椭圆曲线加密

14

复旦大学 信息科学与工程学院 通信科学与工程系

椭圆曲线点的阶

n,使得数乘nP=O∞(显然 ,使得数乘 显然(n-1)P=-P ), 则将n称为 的阶 则将 称为P的阶 称为 • 若n不存在,则P是无限阶的 不存在, 不存在 是无限阶的

在有限域上定义的椭圆曲线上所有的点的阶n都是存在的

复旦大学 信息科学与工程学院 通信科学与工程系

• 如果椭圆曲线上一点 ,存在最小的正整数 如果椭圆曲线上一点P,

ling@ 网络安全-椭圆曲线加密

16

ECC保密通信算法 保密通信算法

① ② ③ ④ ⑤ ⑥ ⑦ Alice选定一条椭圆曲线 ,并取椭圆曲线上一点作为基点 选定一条椭圆曲线E,并取椭圆曲线上一点作为基点G 选定一条椭圆曲线 Alice选择一个私有密钥 (k<n),并生成公开密钥K=kG 选择一个私有密钥k( ),并生成公开密钥 选择一个私有密钥 ),并生成公开密钥 Alice将E和点 、G传给 和点K、 传给 传给Bob 将 和点 Bob收到信息后,将待传输的明文编码到上的一点 (编码 收到信息后, 收到信息后 将待传输的明文编码到上的一点M( 方法略),并产生一个随机整数 ),并产生一个随机整数r( 方法略),并产生一个随机整数 (r<n) ) Bob计算点 1=M+rK和C2=rG 计算点C 计算点 和 Bob将C1、C2传给 传给Alice 将 Alice收到信息后,计算C1-kC2,结果就应该是点M,因为: 收到信息后,计算 结果就应该是点 ,因为: 收到信息后

网络安全 Network Security

椭圆曲线加密

主要内容

• • • • • • 椭圆曲线加密概念 射影平面 椭圆曲线 椭圆曲线加法群 有限域椭圆曲线 椭圆曲线加密方法

复旦大学 信息科学与工程学院 通信科学与工程系

ling@

网络安全-椭圆曲线加密

1

ECC概念 概念

– 基于椭圆曲线理论的公钥加密技术(1985) 基于椭圆曲线理论的公钥加密技术( ) – 与传统的基于大质数因子分解困难性的加密方法不同, 与传统的基于大质数因子分解困难性的加密方法不同, ECC通过椭圆曲线方程式的性质产生密钥 通过椭圆曲线方程式的性质产生密钥 – ECC 164位的密钥产生一个安全级,相当于 位的密钥产生一个安全级, 位的密钥产生一个安全级 相当于RSA 1024 位密钥提供的保密强度,而且计算量较小, 位密钥提供的保密强度,而且计算量较小,处理速度 更快, 更快,存储空间和传输带宽占用较少

ling@

网络安全-椭圆曲线加密

15

椭圆曲线加密

复旦大学 信息科学与工程学院 通信科学与工程系

• 考虑 考虑K=kG ,其中 、G为椭圆曲线 p(a,b) 其中K、 为椭圆曲线 为椭圆曲线E 上的点, 为 的阶 的阶( ),k为小于 为小于n 上的点,n为G的阶(nG=O∞ ), 为小于 的整数

A

B C= -C’

(a)

(b)

如果椭圆曲线上的三个点A、B、C处于同一直线上, 那么其和等于零元,即A+B+C=O∞

ling@ 网络安全-椭圆曲线加密 10

同点加法

P + P + P = 2 P + P = 3P

复旦大学 信息科学与工程学院 通信科学与工程系

• 若有 个相同的点P相加,记作 若有k个相同的点 相加 记作kP 个相同的点 相加,

– 一条直线只有一个无穷远点;一对平行线有公共的无穷远点 一条直线只有一个无穷远点; – 平面上全体无穷远点构成一条无穷远直线

– 任何两条不平行的直线有不同的无穷远点(否则会造成有两个交点) 任何两条不平行的直线有不同的无穷远点(否则会造成有两个交点)

P∞

ling@

网络安全-椭圆曲线加密

复旦大学 信息科学与工程学院 通信科学与工程系

• 阿贝尔(Abel)加法群 阿贝尔( )

ling@

(a)

网络安全-椭圆曲线加密 (b)

9

零元与负元

O∞(零元) C’=A+B y2-xy = x3+1 P

复旦大学 信息科学与工程学院 通信科学与工程系

• O∞与-P

P’= -P(负元)

(a)

(b)

ling@

网络安全-椭圆曲线加密

6

非椭圆曲线示例

Y 2Z = X 3 + X 2

Y 2Z = X 3

(a)

(b)

ling@

网络安全-椭圆曲线加密

7

复旦大学 信息科学与工程学院 通信科学与工程系

椭圆曲线普通方程

y + a1 xy + a 3 y = x + a 2 x + a 4 x + a 6

• 一条椭圆曲线是在射影平面上满足威尔斯 特拉斯方程( 特拉斯方程(Weierstrass)所有点的集合: )所有点的集合: