lfsr流密码加密原理

zuc算法比特重组br层从上层lfsr寄存器单元

zuc算法比特重组br层从上层lfsr寄存器单元ZUC(ZUC算法)是一种32位的流密码算法,被广泛应用于4G与5G移动通信网络中的安全性提升。

ZUC算法中包含了两个部分:比特重组(BR)层和线性反馈移位寄存器(LFSR)层。

比特重组层(BR层)是ZUC算法中的第一层,其作用是将输入的64位密钥和128位IV(初始向量)进行混合生成一个256位的密钥流。

具体的比特重组过程如下:1.将输入的64位密钥(K0-K63)和128位初始向量(IV0-IV127)进行扩展得到一个完整的512位密钥(W0-W511)。

2.对扩展密钥进行置换,通过一系列的操作,将拓展密钥乱序排列,增加其随机性,生成置换后的512位密钥(X0-X511)。

3.置换后的密钥(X0-X511)被分成4个128位的块(X0-X127,X128-X255,X256-X383,X384-X511)。

4.将置换后的密钥块依次与初始向量块(IV0-IV127)进行异或操作,生成4个异或结果块(Y0-Y127,Y128-Y255,Y256-Y383,Y384-Y511)。

5.将异或结果块通过一系列的移位和异或操作,进行进一步的混乱,生成4个混乱结果块(Z0-Z127,Z128-Z255,Z256-Z383,Z384-Z511)。

6.将混乱结果块拼接在一起,得到一个256位的密钥流(K0-K255)。

LFSR寄存器单元是ZUC算法中的第二层。

其作用是将BR层生成的256位密钥流进行进一步的置换和移位操作,生成一个具有高度非线性的伪随机序列。

LFSR寄存器单元由16个LFSR寄存器组成,每个寄存器的位数为31位。

具体的LFSR过程如下:1.初始化LFSR寄存器的初始值,具体的初始化值由BR层生成。

2.对每个LFSR寄存器进行移位操作,移位规则为使用寄存器中的最高位与第3位、第25位、第30位进行异或操作,并将异或结果作为移位后的最低位。

同时,将当前LFSR寄存器的值与第15个LFSR寄存器的值进行异或操作作为一个反馈位,并将反馈位作为最高位。

32级lfsr m序列

32级lfsr m序列32级LFSR M序列是数据加密中一个重要的序列,被广泛应用在信息加密和解密等方面。

LFSR全称为线性反馈移位寄存器,M序列是一个由该寄存器输出的随机序列。

在加密算法中,M序列常常被用作密钥生成器,用来生成随机密钥以加密原始数据,从而实现数据的保护。

下面将从LFSR和M序列的实现原理、产生过程、特性及应用等方面进行详细阐述。

1. LFSR的实现原理LFSR是计算机中一种非常简单的寄存器,它有一个反馈回路,并且每次输出的比特值是上一次状态中的某些比特值的异或和(XOR)。

它的工作原理非常简单,将一个固定长度的寄存器中的所有比特值以一定的方式进行移位,并使用某些比特值对位运算的结果作为反馈值,在每一次操作中动态生成一个新的比特值。

LFSR在计算机科学中应用非常广泛,特别是在信息加密和解密等领域,它常常被用作随机数生成的基础算法。

2. M序列的产生过程M序列也是由LFSR寄存器输出的一种特殊的序列。

它的产生过程非常简单,就是将LFSR输出的比特序列组合在一起,以形成一个具有更高随机性的长序列。

在生成M序列时,LFSR寄存器的长度越长,那么M序列的周期也就越长,就会产生更高质量的随机性。

3. M序列的特性M序列在加密和解密中具有很强的随机性质,它可以随机产生一个由0和1组成的长序列,并且每个比特的变化都是不可预测的。

另外,M序列还具有周期性,一个M序列可以出现多个周期,而每个周期的长度都是相等的。

周期的长度取决于LFSR寄存器的长度,通常情况下,当LFSR长度为2^n-1时,周期的长度正好为2^n-1。

4. M序列的应用M序列在信息加密和解密中有着非常广泛的应用,它通常被用作密钥生成器,并在加密算法的实现中起到关键作用。

通过利用M序列的高随机性质,可以生成一个非常安全的密钥,以保障通信中数据的保护。

除此之外,在数字通信和信号处理等领域中,M序列也被广泛应用。

例如,在无线电通信中,为了避免信号干扰和窃听,常常会采用扩频技术,此时M序列可以用来控制扩频码的产生。

K_实验二 LFSR及序列密码

实验二 LFSR 及序列密码实验名称:LFSR 及序列密码实验类型: 验证性实验学 时:4适用对象: 信息安全专业、计算机网络一、实验目的通过软件模拟线性反馈移位寄存器,掌握反馈移位寄存器的工作原理,在此基础上实现非线性序列的输出,掌握序列密码基本算法和工作原理。

二、实验要求(1)掌握流密码原理;(2)理解m序列的产生;(3)能编程模拟线性反馈移位寄存器生成m序列。

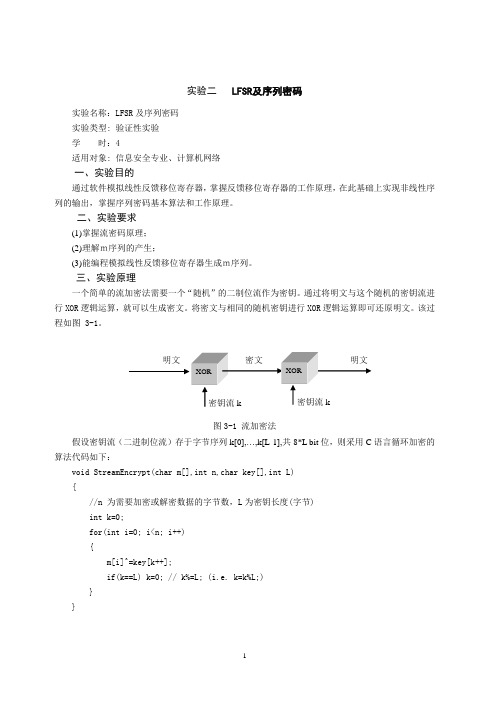

三、实验原理一个简单的流加密法需要一个“随机”的二制位流作为密钥。

通过将明文与这个随机的密钥流进行XOR 逻辑运算,就可以生成密文。

将密文与相同的随机密钥进行XOR 逻辑运算即可还原明文。

该过程如图 3-1。

图3-1 流加密法 假设密钥流(二进制位流)存于字节序列k[0],…,k[L-1],共8*L bit 位,则采用C 语言循环加密的算法代码如下:void StreamEncrypt(char m[],int n,char key[],int L){//n 为需要加密或解密数据的字节数,L 为密钥长度(字节)int k=0; for(int i=0; i<n; i++){m[i]^=key[k++];if(k==L) k=0; // k%=L; (i.e. k=k%L;)}}明文要实现XOR逻辑运算很简单,正如上面所给的C程序。

当作用于位一级上时,这是一个快速而有效的加密法。

唯一的问题是必须解决如何生成随机密钥流。

这之所以是一个问题,是因为密钥流必须是随机出现的,并且合法用户可很容易再生该密钥流。

如果密钥流是重复的位序列,容易被记忆,但不很安全,如上面所给出的程序。

这就要求我们开发一个随机位密钥流所成器,它是基于一个短的种子密钥来产生密钥流的。

生成器用来产生密钥流,而用户只需记住如何启动生成器即可。

有多种产生密钥流生成器的方法。

最普遍的是使用一种称为线性反馈移位寄存器的硬件设备。

下面的图3-2中,在反馈系数决定的情况下,对于任何的初始状态,都可获得一个位流的输出。

CTF竞赛密码学之LFSR

CTF竞赛密码学之LFSR概述:线性反馈移位寄存器(LFSR)归属于移位寄存器(FSR),除此之外还有非线性移位寄存器(NFSR)。

移位寄存器是流密码产生密钥流的一个主要组成部分。

$GF(2)$上一个n级反馈移位寄存器由n个二元存储器与一个反馈函数$f(a_1,a_2,...,a_n)$组成,如下图所示。

移位寄存器的三要素:•初始状态:由用户确定•反馈函数:$f(a_1,a_2,...,a_n)$是n元布尔函数,即函数的自变量和因变量只取0和1这两个可能值•输出序列如果反馈函数是线性的,那么我们称其为 LFSR,如下图所示:LFSR的输出序列{ $a_n$ }满足:$f(a_1,a_2,...,a_n) = c_1a_n⊕c_2a_{n-1}⊕...⊕c_na_1$•$a{n+1} = c_1a_n⊕c_2a{n-1}⊕...⊕c_na_1$•$a{n+2} = c_1a{n+1}⊕c_2a_n⊕...⊕c_na_2$•.....•$a{n+i} = c_1a{n+i-1}⊕c_2a_{n+i-2}⊕...⊕c_na_i$(i = 1,2,3,...) 举例:下面是一个5级的线性反馈移位寄存器,其初始状态为$(a_1,a_2,...,a_n)= (1,0,0,1,1)$反馈函数为:$a{5+i} = a{3+i}⊕a_i$,(i = 1,2,...)可以得到输出序列为:1001101001000010101110110001111 100110…周期为31。

对于 n 级线性反馈移位寄存器,最长周期为$2^n-1$(排除全零)。

达到最长周期的序列一般称为 m 序列本文涉及相关实验:CTFCrypto练习之替换密码(本实验主要介绍了CTFCrypto练习之替换密码,通过本实验的学习,你能够了解CTF 竞赛中的密码学题型,掌握凯撒密码破解方法,学会基于频率的替换密码破解方法。

)解决LFSR问题Part(1) 2018 强网杯 Streamgame1考点:已知反馈函数,输出序列,求逆推出初始状态题目:考点:题目已知条件为 flag长度为19bits,mask长度也为19bits.由LFSR的输出序列{ $a_n$ }满足的条件:•$a{n+i} = c_1a{n+i-1}⊕c_2a_{n+i-2}⊕...⊕c_na_i$(i = 1,2,3,...) 可知,输出值$a{n+i}$的结果与c的值相关,即题目中的mask。

lfsr流密码加密原理

lfsr流密码加密原理

线性反馈移位寄存器(Linear Feedback Shift Register,LFSR)是一种基于电子数

字逻辑电路的序列发生器。

它通过一个特殊的算法生成一个伪随机序列,在通信、加密和

校验等领域有着广泛应用。

LFSR的工作原理是将一个N位的寄存器初始化为一个给定的值,每当时钟信号到来时,寄存器内的每一位都向右移动一位,并由一个线性组合计算其新值。

这个线性组合由寄存

器内的若干位进行异或运算而得,这些位被称作“反馈位”(Feedback Bits)。

这样,就可以形成一个周期为2^N-1的伪随机序列。

LFSR的加密原理是利用伪随机序列来对原始数据进行异或操作,从而实现加密。

具体来说,将明文数据与伪随机序列按位异或,得到的结果就是密文数据。

解密时,只需将密

文数据再次与同一个伪随机序列进行异或操作即可还原成明文数据。

LFSR加密的安全性与伪随机序列的质量有关。

理论上,如果伪随机序列的周期足够长,那么将用它加密的数据破解起来将是非常困难的。

然而,在实际应用中,LFSR加密还是存在一些问题的。

由于其使用的算法比较简单,一旦有人掌握了加密算法及其密钥,就可以

轻松地破解出原始数据。

因此,LFSR加密只适用于某些基础加密需求,而对于高安全级别的需求则不太适用。

除了加密之外,LFSR还可以用于数据校验。

在通信传输过程中,由于信号干扰等原因,会产生一些误码。

LFSR可以通过对伪随机序列的预测,检测出接收到的数据是否有误,并对错误的数据进行纠正。

lfsr离散数学

lfsr离散数学

LFSR,即线性反馈移位寄存器,是离散数学和密码学中的一个重要概念。

LFSR是一种数字线性系统,它能够产生一个伪随机数序列。

这种寄存器通过将寄存器中的某些位进行异或操作(这是一种二进制运算),并将结果反馈到寄存器的最左端来生成序列。

参与异或的位称为抽头。

LFSR的输出状态值会呈现规律循环,且这个循环可以通过本原多项式来定义。

本原多项式是一种特殊的多项式,它的项数最少且每项系数为1,基于本原多项式所实现的电路最简单。

本原多项式具有这样的特性:本原多项式的反也是本原多项式,根据本原多项式的反也可以生成最大序列。

在实际应用中,LFSR因其简单的结构和良好的统计特性而被广泛应用于加密、通信和计算机科学等领域。

例如,它可以用于生成密钥流、伪随机数生成器和编码理论中的一些算法。

由于其与密码学的紧密联系,LFSR也在CTF(Capture The Flag)竞赛中成为常见的考点之一。

a5-1序列算法c语言

a5-1序列算法c语言A5/1序列算法是一种流密码算法,用于无线通信中的加密。

它由三个独立的线性反馈移位寄存器(LFSR)组成,并通过一系列逻辑运算生成密钥流,用于加密和解密。

本文将详细介绍A5/1序列算法的原理和实现方式。

A5/1序列算法的原理很简单,它的核心是三个LFSR:X,Y和Z。

每个LFSR都有自己的特定的多项式,用于决定位移寄存器的输入和输出。

这些多项式以二进制的形式表示,每个位置都对应一个寄存器的输入或输出。

算法的运行方式如下:1.初始化三个LFSR和密钥。

2.填充每个LFSR的寄存器位,使其达到初始的状态。

3.执行时钟周期,依次将每个LFSR的位向左移动,并根据各自的多项式计算新的位。

4.从每个LFSR中选择一个比特位,并将它们组合成一个密钥流,用于加密和解密。

下面我们将逐步解释每个步骤的细节。

初始化是算法的第一步。

在A5/1序列算法中,初始化包括三个方面:设置密钥、设置初始状态和填充寄存器位。

密钥是一个64位长的二进制数,用于指定算法所使用的密钥流。

初始状态用于设置各个LFSR的寄存器位,通常通过将一些初始值写入寄存器位来完成。

最后,填充寄存器位是将LFSR的寄存器位填满,使其达到初始的状态。

填充过程通常使用一次性密钥生成器(ONE-TIME PAD)来生成随机的二进制数,并将它们写入LFSR的寄存器位。

时钟周期是算法的核心,它控制着序列的生成。

每个时钟周期,LFSR的寄存器位都会向左移动一位,并根据各自的多项式计算新的位。

多项式通常是一个XOR逻辑运算,用于计算新的位。

在一个周期内,每个LFSR都会产生一个新的位,并基于它们的状态更新密钥流。

选择比特位是为了生成最终的密钥流。

在每个时钟周期结束时,从每个LFSR中选择一个比特位,然后将它们组合成一个序列。

这些比特位通常是基于某种条件选择的,例如,选择第一个LFSR的第8位、第二个LFSR的第10位和第三个LFSR的第10位。

选定的比特位组合成的序列就是生成的密钥流。

流密码介绍

John von Neumann

随机数应用 随机性要求

➢ 均匀Uniform distribution ➢ 独立Independence 不可预测Unpredictability

定理4.2.1:设n 是任意一个正整数,那么F2 上的任意n 级LFSR 产生

的序列a都是终归周期的,且最小周期p a 2n 1

证明:对n级LFSR,第j个状态记为 a j (a j , a j1,..., a jn1)

(1)若 a j (0, 0,..., 0) 以后状态全是零状态,终归周期为1

LFSR是唯一的。

3当lN N 2,迭代至2lN步已有 f2lN x ,l2lN fN x,lN 。

B-M算法

设s为一个具有线性复杂度L的有限二元序列,t是s 的一个长度至少为2L的有限子序列,那么B-M算 法在t作为输入时,将确定出一个可以生成s且长度 为L的LFSR。

m-序列生成器适宜用在密钥流生成器的驱动部分 ,不能单独作为密钥源

流密码

流密码的基本概念及分类 Golomb随机性假设 线性反馈移位寄存器(LFSR) B-M算法 构造流密码的几种方法

流密码

基本思想

产生密钥流z z1z2 ,根据下述规则来加密

明文串x x1x2 ,得到密文:y y1 y2 Ez1 x Ez2 x

分类

➢ 同步流密码

发送端与接收端有相同的密钥与内部状态 状态更新与明文无关

伪随机数生成器设计

几种基于公钥密码的伪随机数生成器

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

lfsr流密码加密原理

LFSR流密码加密原理是一种流密码加密算法,其基本原理是利用线性反馈移位寄存器(LFSR)产生一个伪随机序列,将明文与伪随机序列进行异或运算,从而实现加密。

LFSR是一种特殊的寄存器,其输出值是由寄存器中各位的布尔逻辑运算得出的。

LFSR的输出序列具有很高的随机性和复杂性,但实际上是可预测的,因为其输出值是由初始状态和寄存器反馈多项式决定的。

在LFSR流密码加密中,首先需要确定一个LFSR的初始状态和反馈多项式,接着利用该LFSR产生伪随机序列。

然后将明文按照与伪随机序列相同的序列长度进行分组,对每个明文组进行异或运算,得到密文组。

解密时,同样需要使用相同的初始状态和反馈多项式,产生相同的伪随机序列,再将密文组与伪随机序列进行异或运算,得到明文组。

LFSR流密码加密算法具有较高的加密强度和较快的加密速度,在数字通信和计算机网络等领域得到广泛应用。

但是,由于LFSR的输出序列是可预测的,因此容易受到攻击。

为了增强安全性,可以采用多种技术对LFSR进行改进,如添加非线性变换、多项式置换等。

- 1 -。