序列密码算法和分组密码算法的不同

分组密码体制简介

分组密码体制简介分组密码体制也具有简捷、快速的特点,并且容易标准化,使其成为软硬件加密的主流算法。

目前主流的分组密码有:DES、IDEA…… .1.分组密码的特点与序列密码不同,分组密码是将明文序列划分成等长的分组(Block),对每一组用同一加密算法和同一密钥进行加密。

分组密码有其自身的优点,首先分组密码容易被标准化,因为在今天的数据网络通信中,信息通常是被成块的处理和传输的。

其次,使用分组赌东道密码容易实现同步,因为一个密码组的传输错误不会影响到其它的分组,丢失一个密文组不会对随后组的解密产生影响。

这就是说,传输错误不会扩散。

而这些方面恰恰是序列密码的最大缺点。

分组密码与序列密码相比的一个缺点就是算法庞大一些,需要更多的计算资源。

分组密码的另一大缺点是其安全性很难被证明。

尽管“可证明安全性”的研究发展很快,但目前的分组密码大多是“看来安全的”,还没有一个分组密码被证明是真正安全的,至多证明了局部安全性。

这其中的原因是:因商业化而要求分组密码算法的细节全部暴露,因此对分组密码的攻击类型很多,安全性概念也就很多,有人为了统一这些安全性概念,甚至引入了伪随机性和超伪随机性,它们是用概率图灵机来描述的,在实际设计和分析中很难应用。

2.分组密码的设计准则一、安全性准则对以下的安全性的描述总是基于以下的假设:加密体制(包括算法的细节)是公开的;安全性完全依赖于密钥;信道是不安全的,即攻击者可以任意的截取密文;攻击者有时也可以截取一些“废弃”的明文。

(1)分组长度和密钥长度:当明文分组长度为n比特时,至多需要2n个明文-密文对就可以彻底破解密钥。

同理当密钥长度为n比特时,对一个截获的密文,至多需要试验2n个密钥就可以破解了密文。

因此从安全性角度来考虑,明文分组长度的密钥长度因尽可能的大。

(2)混淆性:所设计的密码应使得明文、密文、密钥之间的依赖关系相当复杂,以至于这种依赖关系对密码分析者来说是无法利用的。

密码学分组密码

5. 数据扩展。一般无数据扩展,在采用同态置换和随机化 加密技术时可引进数据扩展。

6. 差错传播尽可能小。

设计分组密码常用的一些方法介绍 1. 代换

将n长的明文分组变换为唯一n长密文分组, 这样的变换是可逆的,称明文分组到密文 分组的可逆变换为代换。

D1(28 位)

8 2 16 1

(56 位) 置换选择 2

k1

(48 位)

循环左移

循环左移

Ci(28 位)

Di(28 位)

置换选择 2 ki

(56 位)

(48 位)

置换选择1和置换选择2

DES解密

和Feistel密码一样,DES的解密和加密使 用同一算法,只是子密钥的使用顺序相 反。

子密钥是独立产生的,可以独立存储。

DES加解密过程

令i表示迭代次数,表示逐位模2求和,f为加密函

数。DES的加密和解密过程表示如下。

加密过程:

L0R0 IP( 64bit输入码 )

பைடு நூலகம்

Li Ri1

i 1,2,,16

Ri Li1 f (Ri1, ki ) i 1,2,,16

64bit密文 IP1(R16L16 )

解密过程:

20 21 22 23 24 25

24 25 26 27 28 29

28 29 30 31 32 1

E的作用:

将32比特 的输入膨 胀为48比 特。

则输出为:B = t32 t1 t2 …… t32 t1

选择扩展运算:

12 34 56 78 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32

分组密码和序列密码的概念

分组密码和序列密码是两种不同的加密方法。

分组密码,也称为块加密,将明文消息编码表示后的数字序列划分成长度为n的组(可看成长度为n的矢量),每组分别在密钥的控制下变换成等长的输出数字序列。

在加密过程中,利用密钥产生一个密钥流,然后利用此密钥流依次对明文进行加密。

如ECB、CBC、CFB、OFB等都是分组加密的算法模式。

序列密码,也称为流加密,利用少量的密钥(制乱元素)通过某种复杂的运算(密码算法)产生大量的伪随机位流,用于对明文位流的加密。

序列密码是以一个元素作为基本的处理单元,具有转换速度快、低错误传播的优点,硬件实现电路更简单。

其缺点是低扩散、插入及修改的不敏感性。

总之,分组密码和序列密码的主要区别在于处理方式、基本单元和优缺点。

密码学简答题及计算题

密码学简答题及计算题简答题及计算题1.RSA 算法中n =11413,e =7467,密⽂是5859,利⽤分解11413=101×113,求明⽂。

解:10111311413n p q =?=?=()(1)(1)(1001)(1131)11088n p q ?=--=--=显然,公钥e=7467,满⾜1<e <()n ?,且满⾜gcd(,())1e n ?=,通过公式1mod11088d e ?≡求出1mod ()3d e n ?-≡=,由解密算法mod d m c n ≡得3mod 5859mod114131415d m c n ≡==2.⽤C 语⾔编写欧⼏⾥德算法的程序。

#includeunsigned int Gcd( unsigned int M, unsigned int N ){unsigned int Rem;while( N > 0 ){Rem = M % N;M = N;N = Rem;}return M;}void main(){int temp;int a,b;scanf("%d",&a);scanf("%d",&b);printf("the greatest common factor of %d and %d is ",a,b); printf("%d\n",Gcd(a,b));}3.⽤欧⼏⾥德算法计算gcd (1024,888)。

1024=888*1+136 gcd (888,136)888=136*6+72 gcd (136,72)136=72*1+64 gcd (72,64)72=64*1+8 gcd (64,8)64=8*8+0 gcd (8,0)gcd (1024,888)=84.利⽤欧拉定理可简化⼤指数的幂运算,计算21000 000 mod99gcd(2,99)=1φ(99)=φ(9*11)=φ(32*11)=9*(1-1/3)*11=661000000=16666*60+4021000 000 mod99≡216666*60+40 mod99≡240 mod99≡10244 mod99≡344mod99≡672mod99≡345.设Z2[x]的两个元a(x)=2x4+2,b(x)=x5+2,求gcd[a(x),b(x)]=g(x),并找出s(x),t(x)使g(x)=s(x)a(x)+t(x)b(x)。

密码学基础(一)常见密码算法分类

密码学基础(一)常见密码算法分类对称算法是指一种加密密钥和解密密钥相同的密码算法,也称为密钥算法或单密钥算法。

该算法又分为分组密码算法(Block cipher)和流密码算法(Stream cipher)。

•分组密码算法o又称块加密算法o加密步骤一:将明文拆分为 N 个固定长度的明文块o加密步骤二:用相同的秘钥和算法对每个明文块加密得到 N 个等长的密文块o加密步骤三:然后将 N 个密文块按照顺序组合起来得到密文•流密码算法o又称序列密码算法o加密:每次只加密一位或一字节明文o解密:每次只解密一位或一字节密文常见的分组密码算法包括 AES、SM1(国密)、SM4(国密)、DES、3DES、IDEA、RC2 等;常见的流密码算法包括 RC4 等。

•AES:目前安全强度较高、应用范围较广的对称加密算法•SM1:国密,采用硬件实现•SM4:国密,可使用软件实现•DES/3DES:已被淘汰或逐步淘汰的常用对称加密算法二、非对称密码算法(Asymmetric-key Algorithm)非对称算法是指一种加密密钥和解密密钥不同的密码算法,也称为公开密码算法或公钥算法。

该算法使用一个密钥进行加密,另一个密钥进行解密。

•加密秘钥可以公开,又称为公钥•解密秘钥必须保密,又称为私钥常见非对称算法包括 RSA、SM2(国密)、DH、DSA、ECDSA、ECC 等。

三、摘要算法(Digest Algorithm)算法是指将任意长度的输入消息数据转换成固定长度的输出数据的密码算法,也称为哈希函数、哈希函数、哈希函数、单向函数等。

算法生成的定长输出数据称为摘要值、哈希值或哈希值,摘要算法没有密钥。

算法通常用于判断数据的完整性,即对数据进行哈希处理,然后比较汇总值是否一致。

摘要算法主要分为三大类:MD(Message Digest,消息摘要算法)、SHA-1(Secure Hash Algorithm,安全散列算法)和MAC(Message Authentication Code,消息认证码算法);另国密标准 SM3 也属于摘要算法。

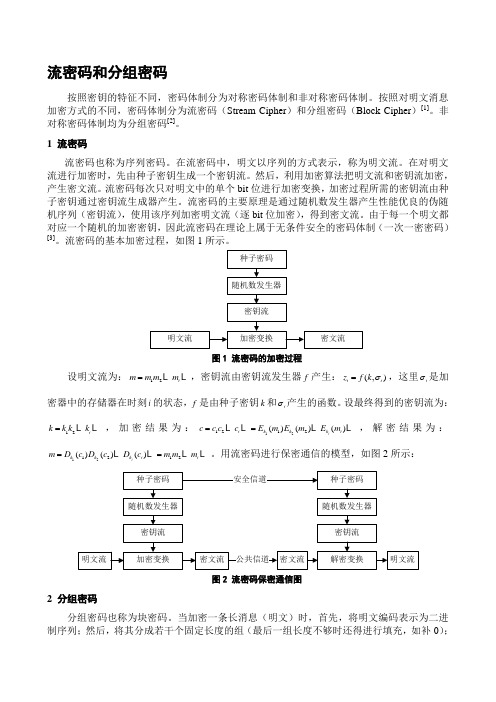

流密码与分组密码

流密码和分组密码按照密钥的特征不同,密码体制分为对称密码体制和非对称密码体制。

按照对明文消息加密方式的不同,密码体制分为流密码(Stream Cipher )和分组密码(Block Cipher )[1]。

非对称密码体制均为分组密码[2]。

1 流密码流密码也称为序列密码。

在流密码中,明文以序列的方式表示,称为明文流。

在对明文流进行加密时,先由种子密钥生成一个密钥流。

然后,利用加密算法把明文流和密钥流加密,产生密文流。

流密码每次只对明文中的单个bit 位进行加密变换,加密过程所需的密钥流由种子密钥通过密钥流生成器产生。

流密码的主要原理是通过随机数发生器产生性能优良的伪随机序列(密钥流),使用该序列加密明文流(逐bit 位加密),得到密文流。

由于每一个明文都对应一个随机的加密密钥,因此流密码在理论上属于无条件安全的密码体制(一次一密密码)[3]。

流密码的基本加密过程,如图1所示。

图1 流密码的加密过程设明文流为:12i m m m m = ,密钥流由密钥流发生器f 产生:(,)i i z f k σ=,这里i σ是加密器中的存储器在时刻i 的状态,f 是由种子密钥k 和i σ产生的函数。

设最终得到的密钥流为:12i k k k k = ,加密结果为:121212()()()i i k k k i c c c c E m E m E m == ,解密结果为:121212()()()i k k k i i m D c D c D c m m m == 。

用流密码进行保密通信的模型,如图2所示:图2 流密码保密通信图2 分组密码分组密码也称为块密码。

当加密一条长消息(明文)时,首先,将明文编码表示为二进制序列;然后,将其分成若干个固定长度的组(最后一组长度不够时还得进行填充,如补0);最后,再对逐个分组依次进行加密操作。

分组长短决定着密码的强度。

从算法的安全性考虑,分组长度不能太短,应该保证加密算法能够应付密码分析;从实用性考虑,分组长度又不能太长,要便于操作和运算。

密码学

一、选择题1、1949年,(A )发表题为《保密系统的通信理论》的文章,为密码系统建立了理论基础,从此密码学成了一门科学。

A、Shannon B、Diffie C、Hellman D、Shamir2、一个密码系统至少由明文、密文、加密算法、解密算法和密钥5部分组成,而其安全性是由(D)决定的。

A、加密算法B、解密算法C、加解密算法D、密钥3、计算和估计出破译密码系统的计算量下限,利用已有的最好方法破译它的所需要的代价超出了破译者的破译能力(如时间、空间、资金等资源),那么该密码系统的安全性是(B )。

A无条件安全B计算安全C可证明安全D实际安全4、根据密码分析者所掌握的分析资料的不同,密码分析一般可分为4类:唯密文攻击、已知明文攻击、选择明文攻击、选择密文攻击,其中破译难度最大的是(D )。

A、唯密文攻击B、已知明文攻击C、选择明文攻击D、选择密文攻击5、字母频率分析法对(B )算法最有效。

A、置换密码B、单表代换密码C、多表代换密码D、序列密码6、(D)算法抵抗频率分析攻击能力最强,而对已知明文攻击最弱。

A仿射密码B维吉利亚密码C轮转密码D希尔密码7、维吉利亚密码是古典密码体制比较有代表性的一种密码,其密码体制采用的是(C )。

A置换密码B单表代换密码C多表代换密码D序列密码8、在( C )年,美国国家标准局把IBM的Tuchman-Meyer方案确定数据加密标准,即DES。

A、1949B、1972C、1977D、20019、密码学历史上第一个广泛应用于商用数据保密的密码算法是(B )。

A、AES B、DES C、IDEA D、RC610、在DES算法中,如果给定初始密钥K,经子密钥产生的各个子密钥都相同,则称该密钥K为弱密钥,DES算法弱密钥的个数为(B )。

A、2 B、4 C、8 D、1611、差分分析是针对下面(A)密码算法的分析方法。

A、DES B、AES C、RC4 D、MD512、AES结构由一下4个不通的模块组成其中(A )是非线性模块。

(完整版)北邮版《现代密码学》习题答案

《现代密码学习题》答案第一章1、1949年,( A )发表题为《保密系统的通信理论》的文章,为密码系统建立了理论基础,从此密码学成了一门科学。

A、ShannonB、DiffieC、HellmanD、Shamir2、一个密码系统至少由明文、密文、加密算法、解密算法和密钥5部分组成,而其安全性是由( D)决定的。

A、加密算法B、解密算法C、加解密算法D、密钥3、计算和估计出破译密码系统的计算量下限,利用已有的最好方法破译它的所需要的代价超出了破译者的破译能力(如时间、空间、资金等资源),那么该密码系统的安全性是( B )。

A无条件安全B计算安全C可证明安全D实际安全4、根据密码分析者所掌握的分析资料的不通,密码分析一般可分为4类:唯密文攻击、已知明文攻击、选择明文攻击、选择密文攻击,其中破译难度最大的是( D )。

A、唯密文攻击B、已知明文攻击C、选择明文攻击D、选择密文攻击5、1976年,和在密码学的新方向一文中提出了公开密钥密码的思想,从而开创了现代密码学的新领域。

6、密码学的发展过程中,两个质的飞跃分别指 1949年香农发表的保密系统的通信理论和公钥密码思想。

7、密码学是研究信息寄信息系统安全的科学,密码学又分为密码编码学和密码分析学。

8、一个保密系统一般是明文、密文、密钥、加密算法、解密算法 5部分组成的。

9、密码体制是指实现加密和解密功能的密码方案,从使用密钥策略上,可分为对称和非对称。

10、对称密码体制又称为秘密密钥密码体制,它包括分组密码和序列密码。

第二章1、字母频率分析法对(B )算法最有效。

A、置换密码B、单表代换密码C、多表代换密码D、序列密码2、(D)算法抵抗频率分析攻击能力最强,而对已知明文攻击最弱。

A仿射密码B维吉利亚密码C轮转密码D希尔密码3、重合指数法对(C)算法的破解最有效。

A置换密码B单表代换密码C多表代换密码D序列密码4、维吉利亚密码是古典密码体制比较有代表性的一种密码,其密码体制采用的是(C )。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

序列密码算法和分组密码算法的不同

序列密码算法和分组密码算法的主要区别在于加密的方式。

具体来说,它们的不同点如下:

1. 加密方式:

- 序列密码算法:序列密码算法是逐位或逐字符地对待加密数据进行处理,也就是说,它是按顺序对数据中的每个元素进行加密。

常见的序列密码算法有凯撒密码、仿射密码、Vigenère 密码等。

- 分组密码算法:分组密码算法将待加密的数据分成固定长度的数据块,然后对每个数据块进行加密处理。

常见的分组密码算法有DES、AES等。

2. 加密速度:

- 序列密码算法:因为序列密码算法是逐个处理数据的,所以每个字符或位都需要进行相应的加密操作,因此速度较慢。

- 分组密码算法:分组密码算法是按数据块进行加密的,对每个数据块进行加密操作的时间相对较短,速度较快。

3. 安全性:

- 序列密码算法:由于序列密码算法是逐个处理数据的,因此在一些情况下,可以通过分析其中特定的模式或规律来猜测出加密算法或破解出密钥,从而降低了安全性。

- 分组密码算法:分组密码算法通过将数据分组,并对每个数据块进行加密处理,使得攻击者很难通过分析直接猜测出加密算法或破解出密钥,提高了安全性。

4. 密钥管理:

- 序列密码算法:序列密码算法通常使用相对简单的密钥,密钥的管理相对容易。

- 分组密码算法:分组密码算法通常使用较长的密钥,密钥的管理相对复杂。

总体来说,分组密码算法在安全性和加密效率方面优于序列密码算法,因此在实际应用中更为常见和广泛使用。