实验七 标准IP访问控制列表配置

标准IP访问控制列表的配置及应用

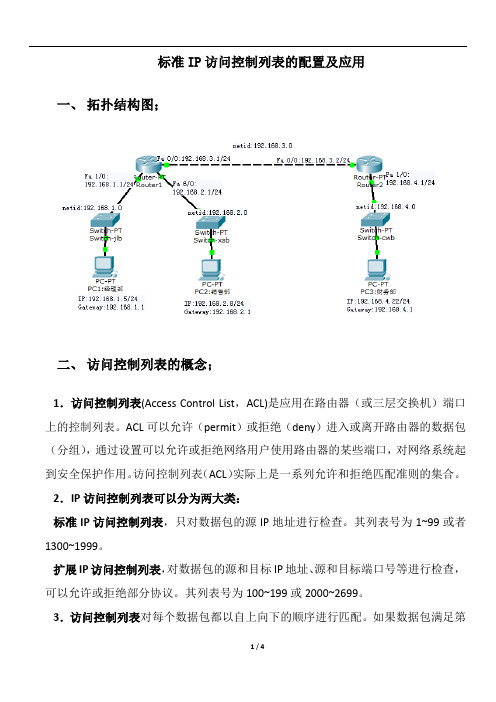

标准IP访问控制列表的配置及应用一、拓扑结构图;二、访问控制列表的概念;1.访问控制列表(Access Control List,ACL)是应用在路由器(或三层交换机)端口上的控制列表。

ACL可以允许(permit)或拒绝(deny)进入或离开路由器的数据包(分组),通过设置可以允许或拒绝网络用户使用路由器的某些端口,对网络系统起到安全保护作用。

访问控制列表(ACL)实际上是一系列允许和拒绝匹配准则的集合。

2.IP访问控制列表可以分为两大类:标准IP访问控制列表,只对数据包的源IP地址进行检查。

其列表号为1~99或者1300~1999。

扩展IP访问控制列表,对数据包的源和目标IP地址、源和目标端口号等进行检查,可以允许或拒绝部分协议。

其列表号为100~199或2000~2699。

3.访问控制列表对每个数据包都以自上向下的顺序进行匹配。

如果数据包满足第一个匹配条件,那么路由器就按照该条语句所规定的动作决定是拒绝还是允许;如果数据包不满足第一个匹配条件,则继续检测列表的下一条语句,以此类推。

数据包在访问控制列表中一旦出现了匹配,那么相应的操作就会被执行,并且对此数据包的检测到此为止。

后面的语句不可能推翻前面的语句,因此访问控制列表的过滤规则的放置顺序是很讲究的,不同的放置顺序会带来不同的效果。

三、技术原理;假设某公司的经理部,销售部和财务部分别属于不同的网段,出于安全考虑,公司要求经理部的网络可以访问财务部,而销售部无法访问财务部的网络,其他网络之间都可以实现互访。

访问控制列表一般是布局于需要保护的网络与其他网络联接的路由器中,即为距离被保护网络最接近的路由器上。

配置标准IP访问控制列表:1.定义标准IP访问控制列表;Router (config)#access-list access-list-number deny/permit source-address source-wildcard/*source-wildcard为数据包源地址的通配符掩码。

标准IP访问控制列表配置

查看ACL。

R2#show access-lists1

关于配置标准IP访问控制列表,采用命名的标准ACL

R2(config)#ip access-list standard aa

R2(config-std-nacl)#permit192.168.1.00.0.0.255

R1(config-router)#network192.168.1.0

R1(config-router)#network192.168.2.0

R1(config-router)#network192.168.12.0

R1(config-router)#no auto-summary

在路由器R2上开启RIP协议

验证:

在PC上测试网络的连通性。

C:\>ping 192.168.3.10

!从PC1 Ping PC3,可以ping通

C:\>ping 192.168.3.10

!从PC2 Ping PC3,可以ping通

关于配置标准IP访问控制列表,采用编号的标准ACL

R2(config)#access-list1 deny192.168.2.00.0.0.255

C:\>ping 192.168.3.10

!从PC2 Ping PC3,不能ping通

!允许来自192.168.1.0网段的流量通过

R2(config-std-nacl)#deny192.168.2.00.0.0.255

!拒绝来自192.168.2.0网段的流量通过

R2(config-std-nacl)#exit

R2(config)#interface fa1/0

实验任务7_IP访问控制列表的配置1

中北大学计算机与控制工程学院实验报告组号________ 学号 ____ ___ 姓名 ____ 实验时间__2014-_______ 课程名称:网络设备与集成辅导教师:韩慧妍【实验名称】IP访问控制列表的配置【实验任务】任务1:标准IP访问控制列表的配置实验任务2:配置PPP协议的CHAP单向认证实验任务3:命名的IP访问控制列表的配置实验任务1:标准IP访问控制列表的配置实验【实验目的】配置标准IP ACL,理解ACL的原理、功能和相关注意事项;掌握对指定主机和指定网络规划安全策略的方法;掌握标准IP ACL配置的相关命令。

【实验设备和连接】实验设备和连接如图所示:两台R1762路由器的两个FastEthernet接口各连接一个PC,路由器之间串口相连。

图1标准IP ACL的配置实验【实验分组】每四名同学为一组,其中每两人一小组,每小组各自独立完成实验。

【实验内容】步骤1:完成设备连接和路由器基本配置:R1762-1的配置为:router (config)# hostname R1 762-1 !配置设备名R1762-1 (config)# interface fastEthernet 1/0 ! 配置fastethernet 1/0接口R1762-1 (config-if)# ip address 172.16.10.1 255.255.255.0R1762-1 (config-if)# no shutdownR1762-1 (config-if)# interface fastEthernet 1/1 ! 配置fastethernet 1/1接口R1762-1 (config-if)# ip address 172.16.11.1 255.255.255.0R1762-1 (config-if)# no shutdownR1762-1 (config-if)# interface serial 1/2 ! 配置Serial 1/2接口R1762-1 (config-if)# ip address 172.16.1.1 255.255.255.0R1762-1 (config-if)# no shutdownR1762-2的配置为:router (config)# hostname R1 762-2 !配置设备名R1762-2 (config)# interface fastEthernet 1/0 ! 配置fastethernet 1/0接口R1762-2 (config-if)# ip address 172.16.20.1 255.255.255.0R1762-2 (config-if)# no shutdownR1762-2 (config-if)# interface fastEthernet 1/1 ! 配置fastethernet 1/1接口R1762-2 (config-if)# ip address 172.16.21.1 255.255.255.0R1762-2 (config-if)# no shutdownR1762-2 (config-if)# interface serial 1/2 ! 配置Serial 1/2接口R1762-2 (config-if)# ip address 172.16.1.2 255.255.255.0R1762-2 (config-if)# no shutdown配置完成后,可以使用show ip interface命令检查设备的接口配置,确定设备的接口配置完成,F1/0、F1/1和S1/2的状态为UP。

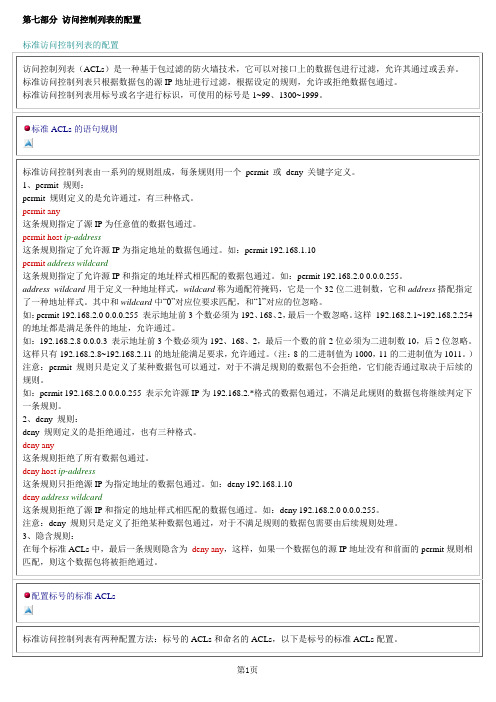

第七部分 访问控制列表的配置

deny tcp any any eq 80

允许地址任意的,使用协议为TCP,端口号为80的数据报通过。

说明:

在每个扩展ACLs中,最后一条规则隐含为deny ip any any,它表示拒绝任何IP数据报通过。

permitaddress wildcard

这条规则指定了允许源IP和指定的地址样式相匹配的数据包通过。如:permit 192.168.2.00.0.0.255。

address wildcard用于定义一种地址样式,wildcard称为通配符掩码,它是一个32位二进制数,它和address搭配指定了一种地址样式。其中和wildcard中“0”对应位要求匹配,和“1”对应的位忽略。

注意:permit规则只是定义了某种数据包可以通过,对于不满足规则的数据包不会拒绝,它们能否通过取决于后续的规则。

如:permit 192.168.2.00.0.0.255表示允许源IP为192.168.2.*格式的数据包通过,不满足此规则的数据包将继续判定下一条规则。

2、deny规则:

deny规则定义的是拒绝通过,也有三种格式。

注意:deny规则只是定义了拒绝某种数据包通过,对于不满足规则的数据包需要由后续规则处理。

3、隐含规则:

在每个标准ACLs中,最后一条规则隐含为deny any,这样,如果一个数据包的源IP地址没有和前面的permit规则相匹配,则这个数据包将被拒绝通过。

配置标号的标准ACLs

标准访问控制列表有两种配置方法:标号的ACLs和命名的ACLs,以下是标号的标准ACLs配置。

第七部分访问控制列表的配置

实验七 标准访问控制列表

实验七 标准访问控制列表一、编号标准访问控制列表1.按图7-1将实验设备连接好。

图7-12.对PC 和路由器进行基本配置。

A. PC 机配置PC1的IP 地址为192.168.1.10,子网掩码为255.255.255.0,默认网关为192.168.1.1。

PC2的IP 地址为192.168.2.10,子网掩码为255.255.255.0,默认网关为192.168.2.1。

PC3的IP 地址为192.168.3.10,子网掩码为255.255.255.0,默认网关为192.168.3.1。

B.路由器基本配置R1(config)#interface fastethernet 1/0R1(config-if)#ip address 192.168.1.1 255.255.255.0 R1(config-if)#no shutdown R1(config-if)#exitR1(config)#interface fastethernet 1/1R1(config-if)#ip address 192.168.2.1 255.255.255.0 R1(config-if)#no shutdown R1(config-if)#exitR1(config)#interface serial 1/2R1(config-if)#ip address 192.168.12.1 255.255.255.0 R1(config-if)#clock rate 64000 R1(config-if)#no shutdown R1(config-if)#endR1#show ip interface brief R1#configure terminalR1(config)#ip route 192.168.3.0 255.255.255.0 192.168.12.2PC3 3.10192.168.3.0/24192.168.12.0/24PC1 R1R2F1/0 3.1S1/2 12.2S1/2 12.1R2(config)#interface fastethernet 1/0R2(config-if)#ip address 192.168.3.1 255.255.255.0 R2(config-if)#no shutdown R2(config-if)#exitR2(config)#interface serial 1/2R2(config-if)#ip address 192.168.12.2 255.255.255.0 R2(config-if)#no shutdown R2(config-if)#endR2#show ip interface brief R2#configure terminalR2(config)#ip route 192.168.1.0 255.255.255.0 192.168.12.1 R2(config)#ip route 192.168.2.0 255.255.255.0 192.168.12.13. 测试网络的连通性。

标准访问控制列表实验

标准访问控制列表实验实验目的:通过标准访问控制列表的配置来实现禁止R2上的环回接口来PING R3上的环回接口。

实验要求:熟悉并且会做基本的访问控制列表的配置,明白访问控制列表的基本特性。

拓扑如图,接口的IP地址配置说下,R1上的S0为12.12.12.1. S1口为13.13.13.1。

R2上的S0口为12.12.12.2 LO0口为2.2.2.2。

R3上的S1口为13.13.13.3 LO0口为3.3.3.3。

我们先来分析下如何实现这个要求我们首先考虑下实现这个要求访问控制列表在那个接口上进行引用。

我们先来分析下在R2上的S0上是否可以引用如果可以是IN了还OUT。

R1上和R3上也是一样的。

这里先告诉大家R2上是不能配置的,因为访问控制列表只能对穿越的流量起控制作用对自己本身发起的流量起不了任何作用了。

R1和R3上的接口都可以引用。

这里的话我们先在R1的S0口进行配置方向为IN方向。

R1上的配置r1(config)#r1(config)#interface s0r1(config-if)#no shutdownr1(config-if)#ip add 12.12.12.1 255.255.255.0r1(config-if)#exitr1(config)#interface s1r1(config-if)#no shutdownr1(config-if)#ip address 13.13.13.1 255.255.255.0r1(config-if)#exitr1(config)#access-list 1 deny host 2.2.2.2 // 配置一个访问控制列表编号为1(1-99表示是标准的。

如果这里为100的话就是扩展的了)第一句话是拒绝主机地址为2.2.2.2的地址。

我们访问控制列表是有顺序的。

写在最前面的就是第一句r1(config)#access-list 1 permit any // 允许其他所有的数据通过,如果不写这句就是拒绝所有的数据了(在访问控制列表的最后一句是隐含拒绝一切数据)r1(config)#interface s0r1(config-if)#ip access-group 1 in // 在S0的接口上把访问控制列表给引用方向为IN方向。

计算机网络实验报告7访问控制列表ACL配置实验

一、实验项目名称访问控制列表ACL配置实验二、实验目的对路由器的访问控制列表ACL进行配置。

三、实验设备PC 3台;Router-PT 3台;交叉线;DCE串口线;Server-PT 1台;四、实验步骤标准IP访问控制列表配置:新建Packet Tracer拓扑图(1)路由器之间通过V.35电缆通过串口连接,DCE端连接在R1上,配置其时钟频率64000;主机与路由器通过交叉线连接。

(2)配置路由器接口IP地址。

(3)在路由器上配置静态路由协议,让三台PC能够相互Ping通,因为只有在互通的前提下才涉及到方控制列表。

(4)在R1上编号的IP标准访问控制。

(5)将标准IP访问控制应用到接口上。

(6)验证主机之间的互通性。

扩展IP访问控制列表配置:新建Packet Tracer拓扑图(1)分公司出口路由器与外路由器之间通过V.35电缆串口连接,DCE端连接在R2上,配置其时钟频率64000;主机与路由器通过交叉线连接。

(2)配置PC机、服务器及路由器接口IP地址。

(3)在各路由器上配置静态路由协议,让PC间能相互ping通,因为只有在互通的前提下才涉及到访问控制列表。

(4)在R2上配置编号的IP扩展访问控制列表。

(5)将扩展IP访问列表应用到接口上。

(6)验证主机之间的互通性。

五、实验结果标准IP访问控制列表配置:PC0:PC1:PC2:PC0ping:PC1ping:PC0ping:PC1ping:扩展IP访问控制列表配置:PC0:Server0:六、实验心得与体会实验中对ACL的配置有了初步了解,明白了使用ACL可以拒绝、允许特定的数据流通过网络设备,可以防止攻击,实现访问控制,节省带宽。

其对网络安全有很大作用。

另外,制作ACL时如果要限制本地计算机访问外围网络就用OUT,如果是限制外围网络访问本地计算机就用IN。

两者的区别在于他们审核访问的时候优先选择哪些访问权限。

标准访问控制列表的配置

对于TCP,可以使用以下句法:

deny tcp source source-mask [operator port] destination destination-

mask [operator port ] [established] [precedence precedence] [tos tos] [log]

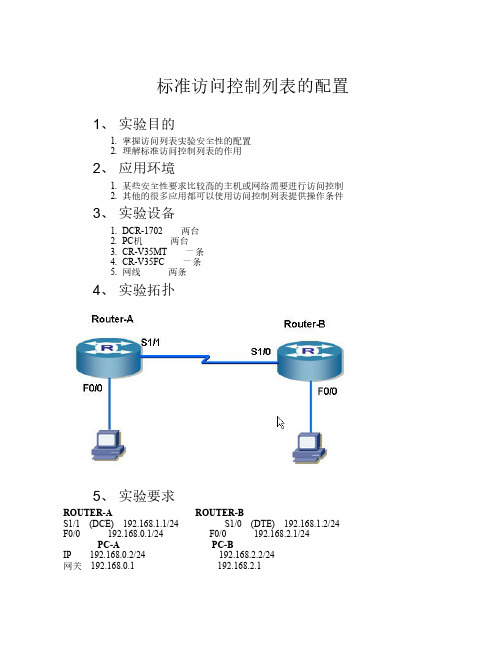

4. CR-V35FC 一条

5. 网线

两条

4、 实验拓扑

5、 实验要求

ROUTER-A

S1/1 (DCE) 192.168.1.1/24

F0/0

192.168.0.1/24

PC-A

IP 192.168.0.2/24

网关 192.168.0.1

Байду номын сангаас

ROUTER-B

S1/0 (DTE) 192.168.1.2/24

VRF ID: 0

S 192.168.0.0/24 C 192.168.1.0/24 C 192.168.2.0/24

[1,0] via 192.168.1.1 is directly connected, Serial1/0 is directly connected, FastEthernet0/0

制数。

使用关键字any作为0.0.0.0 0.0.0.0的目标和目

标掩码的缩写。

destination- 目标地址网络掩码。使用关键字any作为

mask

0.0.0.0 0.0.0.0的目标地址和目标地址掩码缩

写。

precedence (可选)包可以由优先级过滤,用0到7的数字

precedence 指定。

Router-B#sh ip route Codes: C - connected, S - static, R - RIP, B - BGP, BC - BGP connected

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

实验七标准IP访问控制列表配置

一、实验目的

1.理解标准IP访问控制列表的原理及功能。

2.掌握编号的标准IP访问控制列表的配置方法。

二、实验环境

R2600(2台)、主机(3台)、交叉线(3条)、DCE线(1条)。

三、实验背景

你是公司的网络管理员,公司的经理部、财务部和销售部分属于不同的3个网段,三部门之间用路由器进行信息传递,为了安全起见,公司领导要求销售部不能对财务部进行访问,但经理部可以对财务部进行访问

PC1代表经理部的主机,PC2代表销售部的主机,PC3代表财务部的主机。

四、技术原理

ACLs的全称为接入控制列表;也称为访问列表,俗称为防火墙,在有的文档中还称之为包过滤。

ACLs通过定义一些规则对网络设备接口上的数据报文进行控制:允许通过或丢弃,从而提高网络可管理性和安全性。

IP ACLs分为两种:标准IP访问列表和扩展IP访问列表,标号范围分别为1~99、100~199。

标准IP访问列表可以根据数据包的源IP地址定义规则,进行数据包的过滤。

扩展IP访问列表可以数据包的源IP、目的IP、源端口、目的端口、协议来定义规则,进行数据包的过滤。

IP ACL基于接口进行规则的应用,分为:入栈应用和出栈应用。

五、实验步骤

1、新建拓扑图

2、路由器R1、R2之间通过V.35线缆通过串口连接,DCE端连接在R1上,

配置其时钟频率64000;主机与路由器通过交叉线连接。

3、配置路由器接口IP地址。

4、在路由器R1、R2上配置静态路由协议或动态路由协议,让三台PC能互相

ping通,因为只有在互通的前提下才能涉及到访问控制列表。

5、在R1上配置编号的IP标准访问列表。

6、将标准IP访问控制列表应用到接口上。

7、验证主机之间的互通性。

六、实验过程中需要的相关知识点

1、进入指定的接口配置模式

配置每个接口,首先必须进入这个接口的配置模式模式,首先进入全局配置模式,然后输入进入指定接口配置模式,命令格式如下

例如:进入快速以太网口的第0个端口,步骤是:

Router#config terminal

Router(config)#interface FastEthernet 1/0

2、配置IP地址

除了NULL接口,每个接口都有其IP地址,IP地址的配置是使用接口必须考虑的,命令如下:

Router#config terminal

Router(config)#interface FastEthernet 1/0

Router(config-if)#ip address 192.168.1.1 255.255.255.0

3、关闭和重启接口

在需要的时候,接口必须被关闭,比如在接口上更换电缆,然后再重新启动接口。

用shutdown命令来关闭端口,用no shutdown 命令来重新启动该接口

4、配置时钟频率

Router(config-if)#clock rate 64000

例如:给Serial2/0口配置时钟频率

Router#config terminal

Router(config)#interface Serial2/0

Router(config-if)# clock rate 64000

5、配置静态路由

要配置静态路由,需在全局配置模式中执行以下命令:

Router (config)#ip route network mask ip-address

// network指目的网络;mask指子网掩码;ip-address指下一跳地址

例如:Router (config)#ip route 192.168.2.0 255.255.255.0 172.16.1.2

6、配置动态路由

路由器要运行RIP路由协议,首先需要创建RIP路由进程,并定义与RIP路由进程关联的网络。

要创建RIP路由进程,在全局配置模式中执行以下命令:

步骤命令作用

第一步Router(config)#router rip 创建RIP路由进程

第二步Router(config-router)#network

定义关联网络

network-number

7、基本访问列表配置

基本访问列表的配置包括以下两步:

定义基本访问列表

将基本访问列表应用于特定接口

要配置基本访问列表,请在全局配置模式下执行以下命令:

步骤命令作用

第一步Red-Giant(config)# ip access-list

定义访问列表,

access-list-number {permit|deny} […...]

第二步Red-Giant(config)# interface type number 选择要应用访问列

表的接口

第三步Red-Giant(config-if)# ip access-group

access-list-number {in|out} 将访问列表应用特定接口

例如:

定义访问列表

R1(config)#ip access-list standard 10

R1(config-std-nacl)#permit 192.168.1.0 0.0.0.255

R1(config-std-nacl)#deny 192.168.2.0 0.0.0.255 选择要应用访问列表的接口

R1(config)#int s2/0

将访问列表应用特定接口

R1(config-if)#ip access-group 10 out。