AAA 配置介绍

AAA认证的配置

AAA(认证Authentication,授权Authorization,记帐Accounting)企业应先制定对客户信用评价的内容、事项和指标体系标准,这套标准应是参阅一定的理论研究资料和大量实践总结出来的客户信用特征的集中体现,在下面“信用评价”部分将较详细的介绍。

然后对照标准,用计分法对客户信用进行评估,可分六个等级。

满分100分,>90—100分、AAA级,>80—90分、AA级,>70—80分、A级,>60—70分、BBB级,>50—60分、BB级,>40—50分、B级。

国际国内通行的企业信用等级是三等九级制或四等十级由于CCC、CC、C和D级是属于信用警示企业和失信企业,因此要避免和这些企业进行信用交易,剩下的可考虑信用交易的企业只是B级以上的六种。

网络安全技术AAA 认证授权与计费协议组Kerberos:网络认证协议(Network Authentication Protocol)RADIUS:远程用户拨入认证系统(Remote Authentication Dial In User Servic e)SSH:安全外壳协议(Secure Shell Protocol)ACS是Cisco出的一个AAA 认证软件,可以对路由器进行用户认证、授权、记账操作。

安装步骤:1.以超级用户登录NT或2000的ACS安装机器2.在CD-ROM中插入ASC的安装光盘3.用鼠标双击Install的图标4.在Software License Agreement 窗口中阅读Software License Agree ment并点击ACCEPT按纽。

5.点击Next按纽,进入下一步。

6.选择属于你的网络配置情况的多选框,在点击Next按纽,进入下一步7.如果ACS软件已经在本机上安装了,那么它会提示你是否覆盖还是保存原来的数据选择Yes,keep existing database 按纽,保存数据,不选择该按纽则新建数据库,再点击下一步在进行接下来的安装8.如果发现有原来的ACS的配置文件,安装程序会提示你是否保存,选择后,再点击下一步在进行接下来的安装9.选择安装都默认的路径请点击Next按纽,进入下一步,选择安装都其他路径请点击Browse按纽,选择路径。

AAA协议配置(迈普)

AAA协议配置手册目录第1章AAA配置简介 (3)第2章AAA基本配置命令 (4)第3章AAA相关命令描述 (6)第4章AAA配置示例 (20)第5章AAA的检测与调试 (22)第1章AAA配置简介本章主要描述如何在路由器上进行AAA的配置。

AAA是认证、授权和统计(Authentication, Authorization and Accounting)的简称。

它是运行于网络访问服务器(NAS)上的客户端程序。

它提供了一个用来对认证、授权和统计这三种安全功能进行配置的一致性框架。

本章主要内容:●配置AAA相关命令描述●AAA配置示例●AAA调试第2章AAA基本配置命令1.命令描述前带“*”符号的表示该命令有配置实例详细说明。

2.配置模式指可以执行该配置命令的模式,如:config、config-if-××(接口名)、config-××(协议名称)等。

第3章AAA相关命令描述⏹aaa new-model在路由器上启动AAA功能。

本命令的no形式用来关闭AAA。

aaa new-modelno aaa new-model【缺省情况】不启动AAA。

【命令模式】全局配置模式。

注:执行了此命令后AAA的其他配置命令才可见。

⏹aaa authentication banner修改当用户登录到路由器上时显示的欢迎信息。

本命令的no形式恢复缺省欢迎信息。

aaa authentication banner bannerno aaa authentication banner语法描述banner 登录到路由器上时显示的欢迎信息。

欢迎信息头尾用相同的字符作为头尾表示符。

如:希望输出的欢迎信息显示为“welcome”,则输入的banner为“^welcome^”。

“^”即是首尾标示符。

【缺省情况】缺省欢迎信息为“User Access Verification”。

【命令模式】全局配置模式。

AAA认证和授权的配置

Page 8

AAA配置

主机A G0/0/0 10.1.1.1/24 RTA

[RTA-aaa]local-user huawei@huawei password cipher huawei [RTA-aaa]local-user huawei@huawei service-type telnet [RTA-aaa]local-user huawei@huawei privilege level 0

Page 7

AAA配置

主机A G0/0/0 10.1.1.1/24 RTA

[RTA]aaa [RTA-aaa]authentication-scheme auth1 [RTA-aaa-authen-auth1]authentication-mode local [RTA-aaa-authen-auth1]quit [RTA-aaa]authorization-scheme auth2 [RTA-aaa-author-auth2]authorization-mode local [RTA-aaa-author-auth2]quit [RTA-aaa]domain huawei [RTA-aaa-domain-huawei]authentication-scheme auth1 [RTA-aaa-domain-huawei]authorization-scheme auth2 [RTA-aaa-domain-huawei]quit

[RTA]user-interface vty 0 4

[RTA-ui-vty0-4]authentication-mode aaa

Page 9

配置验证

[RTA]display domain name huawei Domain-name Domain-state Authentication-scheme-name Accounting-scheme-name Authorization-scheme-name Service-scheme-name RADIUS-server-template HWTACACS-server-template : huawei : Active : auth1 : default : auth2 : : : -

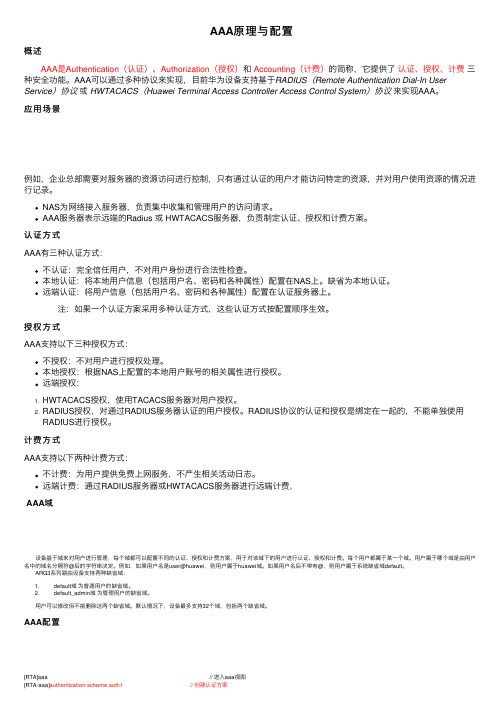

AAA原理与配置

AAA原理与配置概述 AAA是Authentication(认证)、Authorization(授权)和Accounting(计费)的简称,它提供了认证、授权、计费三种安全功能。

AAA可以通过多种协议来实现,⽬前华为设备⽀持基于RADIUS(Remote Authentication Dial-In User Service)协议或HWTACACS(Huawei Terminal Access Controller Access Control System)协议来实现AAA。

应⽤场景例如,企业总部需要对服务器的资源访问进⾏控制,只有通过认证的⽤户才能访问特定的资源,并对⽤户使⽤资源的情况进⾏记录。

NAS为⽹络接⼊服务器,负责集中收集和管理⽤户的访问请求。

AAA服务器表⽰远端的Radius 或 HWTACACS服务器,负责制定认证、授权和计费⽅案。

认证⽅式AAA有三种认证⽅式:不认证:完全信任⽤户,不对⽤户⾝份进⾏合法性检查。

本地认证:将本地⽤户信息(包括⽤户名、密码和各种属性)配置在NAS上。

缺省为本地认证。

远端认证:将⽤户信息(包括⽤户名、密码和各种属性)配置在认证服务器上。

注:如果⼀个认证⽅案采⽤多种认证⽅式,这些认证⽅式按配置顺序⽣效。

授权⽅式AAA⽀持以下三种授权⽅式:不授权:不对⽤户进⾏授权处理。

本地授权:根据NAS上配置的本地⽤户账号的相关属性进⾏授权。

远端授权: 1. HWTACACS授权,使⽤TACACS服务器对⽤户授权。

2. RADIUS授权,对通过RADIUS服务器认证的⽤户授权。

RADIUS协议的认证和授权是绑定在⼀起的,不能单独使⽤RADIUS进⾏授权。

计费⽅式AAA⽀持以下两种计费⽅式:不计费:为⽤户提供免费上⽹服务,不产⽣相关活动⽇志。

远端计费:通过RADIUS服务器或HWTACACS服务器进⾏远端计费。

AAA域 设备基于域来对⽤户进⾏管理,每个域都可以配置不同的认证、授权和计费⽅案,⽤于对该域下的⽤户进⾏认证、授权和计费。

AAA基本配置

ACS配置的几个要点:1、在接口配置拦目中选择相应的项目,否则不会在其他拦目中显示出来2、在设备端的示例ACS认证(authentication):路由器方式和PIX不同Step1>在设备端定义tacacs+服务器地址以及keytacacs-server host 202.101.110.110tacacs-server directed-requesttacacs-server key testStep2>在ACS端定义设备的IP地址Step3>在ACS上面建立用户名和用户组Step4>在设备端配置AAA认证aaa new-modelaaa authentication login default group tacacs+ localaaa authentication enable default group tacacs+ enableline vty 0 4login authentication default授权、记帐:aaa new-modelaaa authorization commands 1 default group tacacs+ local aaa authorization commands 15 default group tacacs+ local line vty 0 4authorization commands 1 defaultauthorization commands 15 defaultaaa accounting exec default start-stop group tacacs+lin vty 0 4accounting exec default如果要记录用户所用的命令,设备端配置为:aaa new-modelaaa accounting commands 0 default start-stop group tacacs+ aaa accounting commands 1 default start-stop group tacacs+ aaa accounting commands 15 default start-stop group tacacs+ line vty 0 4accounting commands 0 defaultaccounting commands 1 defaultaccounting commands 15 default一、AAA服务器配置:PIX/ASA方式Chicago(config)# username admin password ciscoChicago(config)# aaa-server mygroup protocol radiusChicago(config-aaa-server)# max-failed-attempts 4Chicago(config-aaa-server)# reactivation-mode depletion deadtime 5Chicago(config-aaa-server)# exitChicago(config)# aaa-server mygroup host 172.18.124.11Chicago(config-aaa-server)# retry-interval 3Chicago(config-aaa-server)# timeout 30Chicago(config-aaa-server)# key cisco123Chicago(config-aaa-server)# exitshow running-config aaa-server (显示配置的命令)show aaa-server(显示包括本地数据库在内的AAA服务器详细情况)clear aaa-server statistics [tag [host hostname]]clear aaa-server statistics protocol server-protocolclear configure aaa-server [server-tag]二、配置管理会话的认证:Chicago(config)# aaa authentication telnet console mygroup LOCALChicago(config)# aaa authentication ssh console mygroupChicago(config)# aaa authentication serial console mygroup(物理CONSOLE口)aaa authentication http console mygroupIf this command is not configured, Cisco ASDM users can gain access to the A SA by entering only the enable password, and no username, at the authentica tion prompt三、配置访问AAA:access-list 150 extended permit ip any anyaccess-list 150 extended deny ip host 172.18.124.20 anyaaa authentication match 150 inside mygrouptimeout uauth hh:mm:ss [absolute | inactivity]It is recommended to configure the absolute timeout command value for at le ast 2 minutes. Never configure the timeout uauth duration to 0auth-prompt [prompt | accept | reject] prompt textaccess-list 100 extended permit ip 10.10.10.0 255.255.255.0 192.168.1.0 255. 255.255.0aaa authorization match 100 inside mygroupaaa authorization command {LOCAL | tacacs_server_tag [LOCAL]}access-group 100 in interface inside per-user-overrideChicago(config)# aaa accounting match 100 inside mygroupChicago(config)# aaa accounting command privilege 15 mygroup 对特权级别15的用户记帐Deploying Cut-Through Proxy Authenticationaccess-list 100 extended permit ip any anyaaa authentication match 100 inside LOCAL实验配置示例:pix525(config)# sh runPIX Version 7.2(1)!hostname pix525domain-name enable password 2KFQnbNIdI.2KYOU encryptednamesname 192.168.10.2 insidehostname 172.16.16.2 bastionhost!interface Ethernet0nameif insidesecurity-level 100ip address 192.168.10.1 255.255.255.0!interface Ethernet1nameif outsidesecurity-level 0ip address 192.1.1.1 255.255.255.0!interface Ethernet2nameif dmzsecurity-level 50ip address 172.16.16.1 255.255.255.0!passwd 5ya5JKHLgY0ZD3KU encrypted TELNET密码access-list 101 extended permit icmp any anyaccess-list 101 extended permit tcp any anyaccess-list aaaacl2 extended permit ip 192.168.10.0 255.255.255.0 any access-list dmzin extended permit ip any host bastionhostglobal (outside) 1 interfaceglobal (dmz) 1 172.16.16.10-172.16.16.20 netmask 255.255.255.0nat (inside) 1 192.168.10.0 255.255.255.0nat (inside) 1 192.168.20.0 255.255.255.0nat (dmz) 1 172.16.16.0 255.255.255.0access-group 101 in interface outsideaccess-group 101 in interface insideaccess-group 101 in interface dmzroute outside 0.0.0.0 0.0.0.0 192.1.1.2 1route inside 192.168.20.0 255.255.255.0 insidehost 1aaa-server配置完成两项:指定协议和AAA服务器地址、KEYaaa-server deng protocol radiusreactivation-mode timedmax-failed-attempts 4aaa-server deng host 192.168.20.206timeout 300key deng本地数据库username dengzhaopeng password nuvFZK3pqSfYnWqN encryptedusername dengyusu password 6SGxhdEZqnTFVjew encryptedaaa authentication telnet console LOCAL 用本地数据库对管理会话做认证aaa authentication match aaaacl2 inside deng 用AAA服务器对指定的网段访问做认证aaa authentication match dmzin inside deng 用AAA服务器对堡垒主机的访问做认证telnet insidehost 255.255.255.255 insidetelnet timeout 5ssh scopy enable 允许SSH访问类似FTP功能,但是进行加密文件传输ssh 192.1.1.2 255.255.255.255 outsidessh insidehost 255.255.255.255 insidessh timeout 5ssh version 2先产生密钥对(SHOW RUN中不显示?),调用域名console timeout 0pix525(config)# sh aaa-sServer Group: dengServer Protocol: radiusServer Address: 192.168.10.206Server port: 1645(authentication), 1646(accounting)Server status: ACTIVE, Last transaction at 13:45:25 UTC Sun Dec 16 2007 Number of pending requests 0Average round trip time 117msNumber of authentication requests 4Number of authorization requests 0Number of accounting requests 0Number of retransmissions 0Number of accepts 1Number of rejects 3Number of challenges 0Number of malformed responses 0Number of bad authenticators 0Number of timeouts 0Number of unrecognized responses 0pix525(config)# sh uauCurrent Most SeenAuthenticated Users 1 1Authen In Progress 0 1user 'dengyusu' at insidehost, authenticated (idle for 0:00:07)absolute timeout: 0:05:00inactivity timeout: 0:00:00pix525(config)# clear uaupix525(config)# sh uauCurrent Most SeenAuthenticated Users 0 1Authen In Progress 0 1重点:最小化配置ACS4.1上此例的配置:1、只需要指定NAS,不需要指定ACS-SERVER。

华为交换机AAA配置与管理系统

AAA配置与管理一、基础1、AAA是指:authentication(认证)、authorization(授权)、accounting(计费)的简称,是网络安全的一种管理机制;Authentication是本地认证/授权,authorization和accounting是由远处radius(远程拨号认证系统)服务或hwtacacs(华为终端访问控制系统)服务器完成认证/授权;AAA是基于用户进行认证、授权、计费的,而NAC 方案是基于接入设备接口进行认证的。

在实际应用中,可以使用AAA的一种或两种服务。

2、AAA基本架构:C/S结构,AAA客户端(也叫NAS-网络接入服务器)是使能了aaa功能的网络设备(可以是一台或多台、不一定是接入设备)3、AAA基于域的用户管理:通过域来进行AAA用户管理,每个域下可以应用不同的认证、授权、计费以及radius或hwtacacs服务器模板,相当于对用户进行分类管理缺省情况下,设备存在配置名为default(全局缺省普通域)和default_admin(全局缺省管理域),均不能删除,只能修改,都属于本地认证;default为接入用户的缺省域,default_admin为管理员账号域(如http、ssh、telnet、terminal、ftp用户)的缺省域。

用户所属域是由域分隔符后的字符串来决定的,域分隔符可以是@、|、%等符号,如user@就表示属于huawei域,如果用户名不带@,就属于系统缺省default域。

自定义域可以被配置为全局缺省普通域或全局缺省管理域,但域下配置的授权信息较AAA服务器的授权信息优先级低,通常是两者配置的授权信息一致。

4、radius协议Radius通过认证授权来提供接入服务、通过计费来收集、记录用户对网络资源的使用。

定义UDP 1812、1813作为认证(授权)、计费端口Radius服务器维护三个数据库:Users:存储用户信息(用户名、口令、使用的协议、IP地址等)Clients:存储radius客户端信息(接入设备的共享密钥、IP地址)Dictionary:存储radius协议中的属性和属性值含义Radius客户端与radius服务器之间通过共享密钥来对传输数据加密,但共享密钥不通过网络来传输。

AAA配置实例+注解

AAA配置实例+注解cisco上配置AAA,AAA是指用使用Authentication、Authorization、Accounting三种功能对要管理交换机的用户做控制。

Authentication(认证):对用户的身份进行认证,决定是否允许此用户访问网络设备。

Authorization(授权):针对用户的不同身份,分配不同的权限,限制每个用户的操作Accounting(计费):对每个用户的操作进行审计和计费我们一般使用TACACS+、RADIUS协议来做cisco设备的AAA。

RADIUS是标准的协议,很多厂商都支持。

TACACS+是cisco私有的协议,私有意味只有cisco可以使用,TACACS+增加了一些额外的功能。

当用户的身份被认证服务器确认后,用户在能管理交换机或者才能访问网络;在访问设备的时候,我们可以针对这个用户授权,限制用户的行为;最后我们将记录用在设备的进行的操作。

在认证的时候,有一下这些方法:1.在交换机本地进行用户名和密码的设定,也就是在用户登录交换机的收,交换机会对比自己的本地数据库,查看要登录的用户所使用的用户名和密码的正确性。

2.使用一台或多台(组)外部RADIUS服务器认证3.使用一台或多台(组)外部TACACS+服务器认证用一个配置实例,说明交换机上操作username root secret cisco#在交换机本地设置一个用户,用户名是root,密码是cisco。

aaa new-model#在交换机上激活AAAaaa authentication login default group tacacs+local#设置一个登录交换机是认证的顺序,先到tacacs+服务器认证,如果tacacs+服务器出现了故障,不能使用tacacs+认证,我们可以使用交换机的本地数据库认证,也就是用户名root密码ciscoaaa authorization exec default group tacacs+if-authenticated#如果用户通过了认证,那么用户就能获得服务器的允许,运行交换机的EXEC对话aaa authorization commands15default group tacacs+local#在任何权限在使用交换机命令式都要得到tacacs+服务器许可,如果tacacs+出现故障,则要通过本地数据库许可aaa accounting exec default start-stop group tacacs+#记录用户进去EXEC对话的认证信息、用户的地址和对话的开始时间持续时间,记录的过程是从开始到结束aaa accounting commands1default start-stop group tacacs+ aaa accounting commands15default start-stop group tacacs+!tacacs-server host192.168.1.1#定义tacacs服务器地址是192.168.1.1tacacs-server key cisco#定义交换机和tacacs服务器之间通信中使用的key为ciscoline vty04login authentication defaultauthorization exec defaultaccounting exec default最近在搭建公司的ACS,总结了一些经验写在这里。

华为交换机AAA配置与管理

AAA配置与管理一、基础1、AAA是指:authentication(认证)、authorization(授权)、accounting(计费)的简称,是网络安全的一种管理机制;Authentication是本地认证/授权,authorization和accounting是由远处radius(远程拨号认证系统)服务或hwtacacs (华为终端访问控制系统)服务器完成认证/授权;AAA是基于用户进行认证、授权、计费的,而NAC方案是基于接入设备接口进行认证的。

在实际应用中,可以使用AAA的一种或两种服务。

2、AAA基本架构:C/S结构,AAA客户端(也叫NAS-网络接入服务器)是使能了aaa功能的网络设备(可以是一台或多台、不一定是接入设备)3、AAA基于域的用户管理:通过域来进行AAA用户管理,每个域下可以应用不同的认证、授权、计费以及radius或hwtacacs服务器模板,相当于对用户进行分类管理缺省情况下,设备存在配置名为default(全局缺省普通域)和default_admin(全局缺省管理域),均不能删除,只能修改,都属于本地认证;default为接入用户的缺省域,default_admin为管理员账号域(如http、ssh、telnet、terminal、ftp用户)的缺省域。

用户所属域是由域分隔符后的字符串来决定的,域分隔符可以是@、|、%等符号,如***************就表示属于huawei域,如果用户名不带@,就属于系统缺省default域。

自定义域可以被配置为全局缺省普通域或全局缺省管理域,但域下配置的授权信息较AAA服务器的授权信息优先级低,通常是两者配置的授权信息一致。

4、radius协议Radius通过认证授权来提供接入服务、通过计费来收集、记录用户对网络资源的使用。

定义UDP 1812、1813作为认证(授权)、计费端口Radius服务器维护三个数据库:Users:存储用户信息(用户名、口令、使用的协议、IP地址等)Clients:存储radius客户端信息(接入设备的共享密钥、IP地址)Dictionary:存储radius协议中的属性和属性值含义Radius客户端与radius服务器之间通过共享密钥来对传输数据加密,但共享密钥不通过网络来传输。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

分区 SNRS 的第 2 页

R 2(config)#aaa a uthorization c onfig-commands (conf t后面的命令默认不受aaa命令授权的影响,敲上这条以 后开始影响。)

Per user command authorization 标示基于用户的命令授权。 第一组permit or deny 是指 未匹配的ios命令,比如show 第二组 permit or deny 是指框里未罗列的命令 比如privilege 当前配置表示,除了show命令其他命令deny,show 后面除了privilege 其他deny。 配置时间审计 R2(config)#aaa accounting exec vty start -stop group tacacs+ (定义一条时间审计策略叫做vty) R2(config)#line vty 0 4 R2(config-line)#accounting exec vty(在vty调用时间审计策略) 配置命令审计 R2(config)#aaa accounting commands 0 vty start -stop group tacacs+ R2(config)#aaa accounting commands 1 vty start -stop group tacacs+ R2(config)#aaa accounting commands 15 vty start-stop group tacacs+ R2(config)#aaa accounting commands 5 vty start -stop group tacacs+ (定义0,1,5,15级命令审计) R2(config)#line vty 0 4 R2(config-line)#accounting commands 0 vty R2(config-line)#accounting commands 1 vty R2(config-line)#accounting commands 15 vty R2(config-line)#accounting commands 5 vty (调用0,1,5,15命令审计策略。)

配置级别授权

R2(config)#aaa authorization exec vty group tacacs+ (定义一条叫做vty的级别授权策略) R2(config)#line vty 0 4 R2(config-line)#authorization exec vty(在vty下调用级别授权策略,这时如果想登入vty线路不但需要认证还 需要级别授权)

认证,授权/审计

认证,授权/审计

4.只有16bit的密钥是加密的

5.使用单一信道

6.不能够支持基于用户的命令授权技术。

7,dot1x,和download ACL技术只支持radius协议。

AV-pair 成对的属性参数。

分区 SNRS 的第 1 页

认证 授权

审计

登入认证 (telnet) 级别授权 命令授权 本地命令授权

AAA命令授权 时间审计 命令审计

AAA配置

R2(config)#aaa new-model (开启aaa服务请注意开启aaa以后应该马上保护本地线路包括con和aux) R2(config)#aaa authentication login noauth none (设置一条aaa 登入认证策略叫做noauth,策略为不认证) R2(config)#aaa authorization exec noauth none (定义一条级别授权名字叫noauth,策略为不授权)

R2(config)#line 0 R2(config-line)#login authentication noauth (调用认证保护) R2(config-line)#authorization exec noauth (调用授权保护) %Authorization without the global command 'aaa authorization console' is useless (新版本IOS默认并不 影响console下授权,如果想影响需要在全局配置模式下输入“aaa authorization console”)

NAS最终配置 R2#s hostname R2 ! aaa new-model !

分区 SNRS 的第 3 页

! aaa authentication login noauth none aaa authentication login vty group tacacs+ aaa authorization config-commands aaa authorization exec noauth none aaa authorization exec vty group tacacs+ aaa authorization commands 0 vty group tacacs+ aaa authorization commands 1 vty group tacacs+ aaa authorization commands 5 vty group tacacs+ aaa authorization commands 15 vty group tacacs+ aaa accounting exec vty start-stop group tacacs+ aaa accounting commands 0 vty start-stop group tacacs+ aaa accounting commands 1 vty start-stop group tacacs+ aaa accounting commands 5 vty start-stop group tacacs+ aaa accounting commands 15 vty start-stop group tacacs+ ! ! ! interface FastEthernet0/0 ip address 10.1.1.2 255.255.255.0 duplex auto speed auto ! ! ! tacacs-server host 10.1.1.242 key cisco ! ! ! privilege configure all level 5 interface privilege exec level 5 configure terminal privilege exec level 5 configure ! line con 0 authorization exec noauth login authentication noauth line aux 0 line vty 0 4 password cisco authorization commands 0 vty authorization commands 1 vty authorization commands 5 vty authorization commands 15 vty authorization exec vty accounting commands 0 vty accounting commands 1 vty accounting commands 5 vty accounting commands 15 vty accounting exec vty login authentication vty ! ! end

Tacacs+ 1.更专注于对设备的控制。 2.Cisco 私有协议

3.TCP 49 4.完整的流加密通讯 5.使用多信道传输

Radius

1.更专注于对用户的管理。

2.公有协议:最早也是一个私有协议,后来被

IETF公有化,所以Radius协议拥有两组端口号

3. UDP 1645/1646

1812/1813

R2(config)#tacacs-server host 10.1.1.241 key cisco (指定tacacs服务器地址和key 注意key后面空格敏感)

R2#test aaa gr ta cisco cisco new (测试nas与aaa服务器的通讯) Sending password User successfully authenticated (完成这步测试以后说明nas与aaa的tacacs通讯正常并且user cisco的用户名密 码正确。)

配置aaa命令授权

R2(config)#aaa authorization commands 0 vty group tacacs+ (定义 0,1,5,15级命令授权策略) R2(config)#aaa authorization commands 1 vty group tacacs+ R2(config)#aaa authorization commands 15 vty group tacacs+ R2(config)#aaa authorization commands 5 vty group tacacs+ R2(config)#line vty 0 4 R2(config-line)#authorization command 0 vty R2(config-line)#authorization command 1 vty R2(config-line)#authorization command 15 vty R2(config-line)#authorization command 5 vty (在 vty下调用0,1,5,15级授权策略,也就是说此时登入到vty的用 户敲得每一条命令都需要aaa授权。)

ACS服务器需要进行的配置。 1,定义client (network configuration,add a client) 2,定义user(user add user) 3,定义级别授权(user 下设置privilege level) 4,定义命令授权(user下做基于用户的命令授权per user common authorization) 5,查看审计(report,fail 审计用于aaa的排错。时间审计用于查看登入与登出 时间,命令审计,用于记录和2