计算机网络(第2版)电子教案ch4

《计算机网络技术(第2版)》电子教案 项目1

• 计算机网络技术是计算机技术与通信技术相结合的产物,它的发展与 事物的发展规律相吻合,经历了从简单到复杂、从单个到集合的过程 ,它先后经历了四个不同的计算机网络时代。

上一页 下一页 返回

1.1 任务1:初识计算机网络

• 1. 主机互连 • 主机互连产生于20 世纪60 年代初期,基于主机(Host)之间的低速

上一页 下一页 返回

1.1 任务1:初识计算机网络

• 1.1.4 计算机网络分类

• 计算机网络分类一般是按网络分布距离来划分的。如表1−1 所示。 • 局域网(Local Area Network,LAN)分布距离最短,是最常见的

计算机网络。由于局域网分布范围极度小,一方面容易管理与配置, 另一方面容易构成简洁规整的拓扑结构,加上速度快,延时小的优点 ,使之得到广泛应用。 • 广域网(Wide Area Network,WAN)分布距离远,不具有规则的 拓扑结构。广域网采用点到点方式传输,存在路由选择的问题;局域 网采用广播传输方式,不存在路由选择问题。

• (1)数据通信。 • (2)资源共享。 • (3)进行数据信息的集中和综合处理。

上一页 下一页 返回

1.1 任务1:初识计算机网络

• (4)均衡负载,相互协作。 • (5)计算机网络提高了计算机的可靠性和可用性。 • (6)进行分布式处理。

• 1.1.2 计算机网络的组成

• 从计算机网络各部分实现的功能来看,计算机网络可分成通信子网和 资源子网两部分,其中通信子网主要负责网络通信,它是网络中实现 网络通信功能的设备和软件的集合;资源子网主要负责网络的资源共 享,它是网络中实现资源共享的设备和软件的集合。从计算机网络的 实际构成来看,网络主要由网络硬件和网络软件两部分组成(图1−1 )。

中职《计算机组装与维护》(第2版)电子教案第16章 教案

1.制作U盘启动盘

2.使用U盘启动盘备份系统

3.使用U盘启动盘还原系统

4.使用Windows自带工具备份和还原系统

5.使用EasyRecovery软件恢复丢失或损坏的文件

教学重点

制作U盘启动盘,用U盘启动盘备份与还原系统,用Windows自带工具备份和恢复系统

教学难点

备份与还原系统

教学方法

讲授法,演示法,案例教学,分组实训

料,以此生成系统镜像文件,此外还可以制作系统恢复光盘,而进行常规恢复的操作过

程也更为直观和简单。

・实训任务4使用Windows 7自带工具备份系统

【操作步骤】

详见书本P225-P228o

讲

授

与

演

示

15,

分组

实训

一、学生实践

利用学校的实训计算机,按照实训任务4的要求,对Windows 7系统进行备份,并

演

在功能集成和操作方法上都比较相似。这里以U深度启动盘制作工具为例进行介绍。

示

・实训任务1使用U深度工具制作U盘启动盘

【操作步骤】

第一步:下载并安装U深度启动盘制作工具

第二步:使用U深度工具一键制作U盘启动盘

操作步骤详见书本P217-P218o

分组

实训

一、学生实践

利用学校的实训机房,准备一个可用的U盘,并按照实训任务1的要求,制作U

文件的恢复方法。

•实训任务6使用EasyRecovery恢复被误删除的文件

假设在计算机的E盘中有一个名为“静物图”的文件夹遭用户误删除,并且己不在

回收站中,可使用EasyRecovery软件将这个文件夹以及里面的所有文件恢复过来。

【操作步骤】

详见书本P233-P234o

电子教案《交换技术(第2版_蒋青泉)》课件 电信交换技术10-11

在S1240 EC74版交换机中可根据交换局的类型和业务应用情况配置 以下ACE:

SACELPUB,普通用户标识,提供静态或动态的用户数据,负责用户 数据的分析,SACELPUB采用主用/备用(Active/Standby)方式;

SACELBCG,商务通信组(BCG)用户标识,提供静态或动态的BCG用户 数据,负责BCG用户数据的分析,SACELBCG采用主用/备用方式;

电信交换技术 精品课程

蒋青泉

NA LCE VP 000E 0900 0090 0023 0910 0180 0207 0A40 02D0 0210 0A50 02E0 0017 0B00 0100 0021 0B10 0160 0012 0B80 00D0 0020 0B90 0150 002F 0CC0 01D0 0212 0CD0 0300 001F 0E00 0140 002E 0E10 01C0 0027 0E60 0190 0213 0E70 0310 0034 0F80 0220 0211 0F90 02F0 0035 1200 0230 0036 1210 0240

AA 01C 1 02::47BA11 211 03140 AACA 1KB01C01

AA 01C 1 02::47BA11

电缆插头位置 电缆走向(1:右;2:左;3:直连) 机架位置 机房房间编号

211 03140 AACA 1KB01C01

电缆序号 电缆长度(=0.2m) 电缆部件号

电信交换技术 精品课程

蒋青泉

机架分布

S1240程控交换机房

电信交换技术 精品课程

蒋青泉

S1240 J型机的机架类型主要有: 外设架(EF架) 用户架(EA架或EB架) 中继架(EH架) 网络架(EJ架) 电源架(EZ架) 磁带架(EK架)等。

计算机网络课程设计报告—组建大型网吧局域网

M92. 1 68. 5. 2 -3V 1 an 7 v 1 anOO 7。

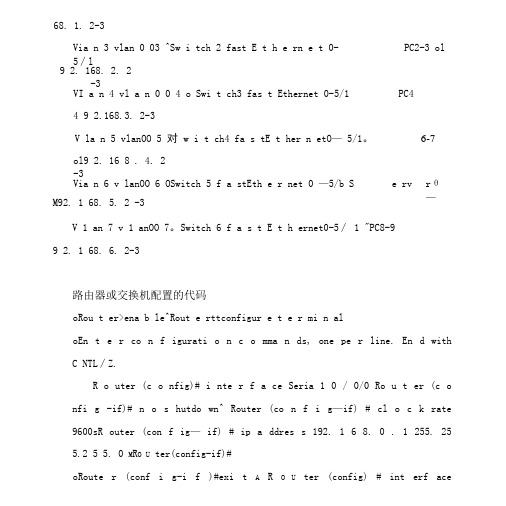

Switch 6 f a s t E t h ernet0-5∕ 1 "PC8-9 9 2. 1 68. 6. 2-3路由器或交换机配置的代码oRou t er>ena b le^Rout e rttconfigur e t e r mi n aloEn t e r co n f igurati o n c o mma n ds, one pe r line. En d with C NTL∕Z.R o uter (c o nfig)# i nte r f a ce Seria 1 0 / 0/0 Ro u t er (c o nfi g -if)# n o s hutdo wn^ Router (co n f i g —if) # cl o c k rate 9600sR outer (con f ig — if) # ip a ddres s 192. 1 6 8. 0 . 1 255. 25 5.2 5 5. 0 M R O U ter(config-if)#oRoute r (conf i g-i f )#exi t A R O U ter (config) # int erf ace68. 1. 2-3Via n 3 vlan 0 03 ^Sw i tch 2 fast E t h e rn e t 0-5∕lPC2-3 ol9 2. 168. 2. 2-3VI a n 4 vl a n 0 0 4 o Swi t ch3 fas t Ethernet 0-5/1 PC44 9 2.168.3. 2-3V la n 5 vlanOO 5 对 w i t ch4 fa s tE t her n etO — 5/1。

6-7ol9 2. 16 8 . 4. 2 -3Via n 6 v lanOO 6 OSwitch 5 f a stEth e r net 0 —5/b Se rv rθ—Seria 1 0/0 / 1^Router (c o nf i g -if) # n o s h utdow nRo u t e r (c o nf ig-i f ) #c 1 ock r a te 9 6 0 O Rou t er (config —i f)#ip address 1 9 2. 16 8 . 1, 1 2 55. 255.25 5.0Rou t er ( c o n fig—if) # Ro u t e r (c o nf i g —if) #ex i t R o ut e r ( c onfig)ttin t e r f ace Seria 10/1/068. 1. 2-3Via n 3 vlan 0 03 ^Sw i tch 2 fast E t h e rn e t 0-5∕l PC2-3 ol9 2. 168. 2. 2 -3VI a n 4 vl a n 0 0 4 o Swi t ch3 fas t Ethernet 0-5/1 PC44 9 2.168.3. 2-3V la n 5 vlanOO 5 对w i t ch4 fa s tE t her n etO— 5/1。

Ch4_认证技术

第一次登录键入X1 以后依次键入Xi,计算机计算f(Xi),并将它与Xi+1比较。

版权所有,2012 (c) 湖北工业大学管理学院 L.W.

S/Key组成

三个组成部分

客户端程序:为端用户提供登录程序,并在得到服务器质询值 时,获取用户私钥,并调用口令计算器形成本次鉴别口令,然 后发送给服务器程序。 口令计算器:负责产生本次口令 服务器程序:验证用户口令

基于口令的验证

常规的口令方案涉及不随时间变化的口令,提供所谓的

弱鉴别(Weak authentication)。

口令或通行字机制是最广泛研究和使用的身份鉴别法。 口令系统有许多脆弱点:

外部泄漏 口令猜测 线路窃听 重放 危及验证者

通常为长度为5-8的字符串。选择原则:易记、难猜、抗 分析能力强。

4.2 消息认证技术

信息的序号和时间

消息的序号和时间性的认证主要是阻止消息的

重放攻击。常用的方法有:消息的流水作业号、

链接认证符,随机数认证法和时间戳等。

版权所有,2012 (c) 湖北工业大学管理学院 L.W.

4.2 消息认证技术

消息认证的模式

单向验证:是从甲到乙的单向通信。它建立 了甲乙双方身份的证明以及从甲到乙的任何通 信信息的完整性。

可以明文传输,也可以密文传输 变换条件可以是知道某个口令,也可能是其他的事情 变换例子:用密钥加密,说明B知道这个密钥

询问/应答方法不适应非连接性的应用,因为它要求在传输开始之前

先有握手的额外开销,这就抵消了无连接通信的主要特点。

版权所有,2012 (c) 湖北工业大学管理学院 L.W.

询问-应答机制示意

Ch4计算机网络习题课_V

Ch4习题课任兴田renxt@北京工业大学计算机学院Ch4 介质访问控制子层⏹2.N个站共享一个56kbps的纯ALOHA信道。

每个站平均每100秒输出一个1000位的帧,即使前面的帧还没有被送出去,它也这样进行(比如这些站可以将送出的帧缓存起来)。

请问N的最大值是多少?⏹对于纯ALOHA,可用的带宽是0.184*56kb/s=10.304kb/s每个站需要的带宽是1000/100=10b/s∴ N=10304/10≈1030Ch4 介质访问控制子层⏹*15.一个1km长、10Mbps的CSMA/CD LAN(不是802.3),其传播速度为200m/μs。

在这个系统中不允许使用中继器。

数据帧的长度为256位,其中包括32位的头部、校验和以及其他的开销。

在一次成功的传输之后,第一个位时槽将被预留给接收方,以便他抓住信道并发送一个32位的确认帧。

假设没有冲突,请问除去开销之后的有效数据率是多少?⏹电缆的往返传输时延为1000/200*2=10(μs)。

一个完整的传输有6个过程:发送方“抓住”电缆(10μs) (见P.208)发送数据帧(25.6μs)传输时延(5μs)接收方“抓住”电缆(10μs)发送确认帧(3.2μs)传输时延(5μs)6阶段的时间总和是58.8μs,在这期间共发送224个数据位。

所以,有效数据速率为224/58.8=3.8MbpsCh4 介质访问控制子层⏹17.一个通过以太网传送的IP分组有60字节长,其中包括所有的头部。

如果没有使用LLC的话,则以太网帧中需要填补字节吗?如果需要的话,请问需要填补多少字节?⏹最小以太帧有64字节长,包括帧头部的目的地址、源地址、类型/长度和校验和。

由于头部占18字节长,IP分组占60字节长,总的帧长度是78字节,这超过了64字节的最小帧长。

因此,不需要填充。

Ch4 介质访问控制子层⏹18.以太网帧必需至少64字节长,这样做的理由是,当电缆的另一端发生冲突的时候,传送方仍然还在发送过程中。

计算机网络课件P2P

●

●

15/10/30

李芝棠 HUST 8

C/S

C/S 模式严重限制可用带宽和服务的利用

●

流行的服务器和搜索引擎已成为流量瓶颈 但许多高速网络连接的客户端却很空闲 客户端的计算能力与信息被忽视

●

●

15/10/30

李芝棠 HUST 9

Content Delivery Networks模式

● ● ●

●

Ch4. P2P原理与技术

4.1 4.2 4.3 4.4 P2P网络基本概念 混合式P2P网络(第一代) 无结构P2P网络(第二代) 结构化P2P网络(第三代)

15/10/30

李芝棠 HUST 1

4.1 P2P网络基本概念

What is P2P ? (Peer-to-Peer)

Ø 对等(网络,计算)…;端到端… Ø 经系统间直接交换来共享计算资源和服务的应用模式 Ø 以非集中方式使用分布式资源来完成关键任务的一类 系统和应用

电信网趋势 部署难度大、可靠性高、辅助设备多 End-End QoS (Overly) CDN ALM 互联网趋势 辅助设备少、可靠性低、部署难度小 P2P文件共享 P2P流媒体直播 传输层 IP单播 IP组播 P2P 点播

15/10/30

李芝棠 HUST 5

P2P 与 C/S

Peer Server Peer

15/10/30

李芝棠 HUST 13

P2P 的目标与优势

◆

只要不存在网络的物理断开,目标文件总是可以 找到! 信息可扩展:往P2P系统加入更多内容将不影响其 性能! 系统可扩展:加入或离开,将不影响P2P 系统的 性能!

◆

◆

15/10/30

李芝棠 HUST 14

CH4 局域网补充-令牌环网

Ring Repeater States

802.5 MAC Protocol

• • • • • Small frame (token) circulates when idle Station waits for token Changes one bit in token to make it SOF for data frame Append rest of data frame Frame makes round trip and is absorbed by transmitting station • Station then inserts new token when transmission has finished and leading edge of returning frame arrives • Under light loads, some inefficiency • Under heavy loads, round robin

FDDI Operation

FDDI的容量分配

• 802.5中使用的预约优先级策略不适合在FDDI中使用,因 为站通常都在自己发送的帧返回之前释放令牌。 • FDDI标准的目的是提供比802.5更多的网络容量控制,以 满足高速局域网的需求。特别是,FDDI的容量分配机制 还要适应流(stream)和突发(bursty)两种不同的通信 量。 • FDDI定义了两种类型的通信量:同步通信量和异步通信 量。每个站都分配了总容量的一部分(也可能为0),在 这一段时间内发送的帧称为同步帧。所有没有被分配的或 者是分配了但没有使用的容量都可以用来发送附加的帧, 这些帧称为异步帧。

802.5 Physical Layer

• • • • • Data Rate Medium Signaling Max Frame Access Control 4 16 100 UTP,STP,Fiber Differential Manchester 4550 18200 18200 TP or DTR TP or DTR DTR

ch4-物联网概论(第2版)-崔艳荣-清华大学出版社

扩频参数

数据参数

频率/MHz

码片速 率/(k 调制方 chip/ 式

s)

868~868.

868/9

8

300

BPSK

15 902~928 600 BPSK

比特速率 /(Kb/s )

符号速 率/(k symb

ol/s)

20

20

40

40

符号阶 数

二进制 二进制

信道 数

1 10

2400

2400~24 83.5

第4章 网络传输层

本章内容提要

1

4.1 无线个人区域网WPAN

2

4.2 无线局域网WLAN

3

4.3 无线城域网WMAN

4

4.4 无线传感器网络WSN

5

4.5 无线移动通信网络

• 网络传输层的主要作用是把感知识别层感 知到的数据接入互联网,供上层服务使用 。物联网的核心网络是互联网和下一代网 络,而各种无线网络则提供随时随地的网 络接入服务,是物联网的边缘部分。物联 网网络传输层主要关注各种无线网络和移 动通信网络及其主要网络协议。

2000

O-QPS K

250

十六进

62.5

制 16

2.介质访问控制层(MAC层) 介质访问控制层定义何时节点应该如何来使 用物理层的信道资源,如何分配使用信道 资源以及什么时候释放资源等,MAC层的 主要功能是:完成个人区域网的建立和分 离、为PAN协调器发出网络标识信号、同 步时序信号、保证设备的安全、为信道访 问提供CSMA/CA机制和保证两个对等的M AC实体之间的可靠连接等。

802.15.4标准具有低速率、低功耗和短距离 传输等特点,它定义了14个物理层基本参数 ,非常适宜支持存储能力和计算能力有限的 简单器件。表4-1给出了IEEE802.15.4标准 定义的两个物理层2.4GHz和868/915MHz的 主要参数 。

ch4_解析函数的局域性展开-2.ppt

(n 1)z n n 0

z 1

18

讲授要点

➢ Taylor展开

展开定理 讨论 基本函数展开式

➢ Taylor展开举例

级数乘法与待定系数法 多值函数的Taylor展开 在无穷远点的Taylor展开

➢ 解析函数的唯一性

解析函数零点的孤立性 解析函数的唯一性

19

级数乘法

如果函数可以表示成两个(或几个)函数的乘积,而每一 个因子的泰勒展开比较容易求出时,则可采用级数相乘的 方法

➢ 如果只需要求出级数中德某一项或某几项系数,也可以 采用待定系数法

f(z )

1 2i

C

f(

) z

d

1 z

(

1 a) (z a)

1

a

n 0

z

a a

n

9

f(z)

1

2i

C

n 0

(z (

a)n a )n 1

f

(

)d

1

n 0 2i

C (

f( ) a )n 1

d

z

a

n

an z a n

n 0

an

1 2i

C (

f(z) an(z a)n n 0

其中

an

1 2i

C (

f( ) a )n 1

d

f (n )(a ) n!

C取逆时针方向

z0

R

r

a cr

8

定理(泰勒展开)

f(z ) an(z a)n

n 0

其中 an

1 2i

C (

f( ) a )n 1

d

f (n )(a ) n!

证 根据柯西积分公式,对于圆C内任意一点z,有

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

remote-system:目标主机名(域名)或目标主机的IP地址。

telnet的内部命令行提示符为:

telnet>

启动客户程序例(UNIX)

• 启动时直接指明要连接的目标主机

$telnet $telnet 202.117.35.70 指明目标主机名 指明目标主机IP地址

sjtu

„

fudan

xjtu

三级域

www

ftp

„

bbs

四级域

主机域名的构成

主机名是由一系列由“.”分开的标签组成:

• 每个标签不能超过63个字符; • 全部的标签不能超过255个字符; • 书写顺序是从主机开始直到域名树的根域为止。 例如:

DNS服务器

DNS服务器分为三类

• 本地域名服务器(Local Name Server)

即每个组织/企业的DNS服务器。

• 根域名服务器(Root Name Server)

为下级域名服务器提供域名解析服务; • 它需要知道全部根域名服务器(和部分二级域名服务器)的地址。 数量很少,由于历史原因,主要分布在北美地区。

使用方便,易于记忆。 一致性好,不会随IP地址的改变而改变。

域名空间(域名树)

域名空间分为若干层次:根域(顶级域)和次级域

root 根域

com net

ibm hp intl

org

edu

gov mil

int

com

cn

edu gov

uk

„

hk ...

net 二级域

„ 3com

tsinghua

pku

• 认证域名服务器(Authoritative Name Server)

每台因特网中的主机都应该在所在域的域名服务器中注册,提供 注册的域名服务器就是该主机的认证域名服务器。 一般来说,认证域名服务器就是主机所在单位的DNS服务器。

有两种查询DNS服务器的方法:递归查询和 DNS服务器的功能 迭代查询。

4.2 远程登录(Telnet)

什么是Telnet?

• Telnet是Telecommunication Network Protocol的英文缩 写。 • 用户在本地发出命令,通过IP网络,进入另一台机器的系 统,这个过程即称为远程登录。

用户通过本地计算机登录到其他计算机上,本地计 算机就成为了那台计算机的“终端”,与那台机器 本身的终端享有同样的待遇,在它的权限范围内操 作那台计算机。 大多数提供远程登录的目标系统以UNIX为主。

• 邮件交换记录,它指向一个邮件服务器,用于电子邮件系统发邮件时根据收 信人的地址后缀来定位邮件服务器。[例] • 域名指针记录,用于反向 DNS查找。例如,要查找202.117.0.20的域名时就 需要借助于PTR记录。

SOA记录——用于说明一个DNS系统的基本信息

DNS数据库中的资源纪录(RRs)

TCP/IP网络上的每台主机都必须有唯一的IP地址。 域名地址转换到IP地址由域名服务系统(Domain Name System,DNS)实现,这个转换过程又称为域名解析(Name Resolution)。

• MAC地址:12-FA-9B-23-DB-11

48位物理编码,用来在局域网中识别主机/路由器的接口。 IP地址转换到MAC地址由地址解析协议(ARP)实现。

(注:在命令行下可用nslookup命令进行DNS查询)

A记录(Address记录)

域名数据库中的记录类型 例如,一台名为“”

MX记录(Mail Exchanger记录) PTR记录

(A记录)的计算机, 它同时提供 WWW和MAIL服务,为了便于用户访问 • A 记录是用来指定域名对应的IP地址。---最常用 服务,可以为该计算机设置两个别名 (CNAME):WWW和MAIL。 这两个 NS记录(Name Server记录) 例如,当Internet上的某用户要发一 别名的全称就是“” 封信给 user@ • 域名服务器记录,用来指定该域名由哪个DNS服务器来进行解析。 和“”,实际上它们 时,该用户的邮件系统通过DNS查 都指向“”。 找这个域名的 别名记录(CNAME记录) MX记录,如果DNS系统查找到该 • 这种记录用于将多个名字映射到同一台计算机。 通常用于同时提供WWW、 MX记录, 用户计算机就将邮件发 FTP和MAIL服务的计算机。[例] 送到MX记录所指定的邮件服务器上。

• 启动时不指明目标主机

$telnet 这时将进入telnet内部命令状态 telnet> 内部命令提示符 在内部命令状态下键入open命令连接远程主机 telnet>open telnet输入用户名和口令 login:<user-id > password:<password >

第4章 因特网的应用

本章内容

• • • • • • 域名系统(DNS) 远程登录(Telnet) 电子邮件(E-mail) 文件传输(FTP) 万维网(WWW) *因特网的多媒体应用

4.1 域名系统(DNS)

因特网编址机制:三种形式的地址管理机制 DNS(RFC 1035)

• 域名地址: 也是TCP/IP的应用层 层次化的地址,便于人们记忆。 协议之一。它利用了 UDP传输层协议,端 • IP地址:202.117.0.20 口为53。 32位逻辑编码,用来在因特网中定位主机和路由器的接口。

• • • • • 建立与服务器端的TCP连接; 接收用户的输入命令及其他信息; 对命令及信息进行预处理; 把信息用TCP协议发送给服务器端; 接收服务器端返回的信息并做相应处理,例如显示在屏幕上。

服务器端运行服务程序Telnet(常驻进程)

• • • • • • 通知正在准备接受连接的网络软件,Telnet服务已启动; 网络软件建立与客户机的TCP连接; 等候以标准格式出现的服务请求; 对到来的服务请求命令给予执行; 把服务结果按标准格式回送给客户机; 继续等待新到达的服务请求。

• 如果通过了用户认证,用户就可以像在远程主机的终端 上一样操作远程主机了。 • 在远程主机(服务器)提示符下,用户可以在本地计算 机上输入远程系统命令,如email、lynx、pico、ls、 pwd等。

断开与远程主机的连接

• 在远程系统提示符下键入命令:exit,logout或Ctrl-D

4.3 电子邮件(E-mail)

域名解析的例子

• 某个用户要浏览西安交大的主页,用户主机(假定为A)必须获得 主机(以下简称为xjtu)的IP地址。

解析过程:

A向本地域名服务器DNS1查询请求; 如果DNS1上有xjtu的记录,就立即将JD的IP地址返回给A; 如果DNS1上没有xjtu的记录,DNS1就会向根域名服务器发 出查询请求; 根域名服务器把负责cn域的域名服务器B的IP地址告诉给 DNS1; DNS1向B查询,获得负责域DNS服务器C的地址; DNS1向C查询,获得负责域DNS服务器D的地址; DNS1向D查询,即可获得的IP地址。

• 邮件服务器(E-mail Server)

功能:类似“邮局”,接收和转发电子邮件,向发信 人报告邮件发送状态 按照客户服务器方式工作 • 既是客户,又是服务器

• 电子邮件协议

发送/转发邮件: • SMTP(Simple Mail Transfer Protocol)[RFC 821、822] • MIME(Multipurpose Internet Mail Extension)[RFC 1521] 读取邮件: • POP3(Post Office Protocol)[RFC 1939] • IMAP4(Internet Message Access Protocol)[RFC 2060]

域名是一个组织在域名空间中的名字:

• 例如,西安交大的域名为。 • 该组织中已注册的主机都以组织的域名为后缀。

DNS系统的组织结构

DNS是一个分布式的数据库

• DNS使用了分布式的域名数据库,运行域名数据库的计 算机称为DNS服务器。

DNS服务器以层次型结构(和域名树相对应)分布在世界各地, 每台DNS服务器只存储了一小部分DNS数据。

• 能够直接处理域内的域名解析请求。 递归查询迫使DNS服务器做出查询成功或 失败的响应。在递归查询中,如果需要的话, • 能够向其他DNS服务器发出查询请求来处理对其 DNS服务器必须与其他的DNS服务器通信。 他域的域名解析请求。 从其他的DNS服务器收到成功响应的信息后, 它就将响应返回给客户机。 • 能够缓存对其他域的域名解析请求的结果。

如何使用Telnet

启动telnet客户端程序

telnet • 其中

telnet:

port-number:

[remote-system] [port-number]

命令名。注意也有别的名称,如NVT220等。

端口号。它用于标识服务器上的telnet服务 程序进程。telnet的默认端口号是23。

注意:远程登录中的“远”字并非指距离,而是指不是从本地登录到这

台计算机。

Telnet

中国 西安交通大学

UNIVERSITY

美国 加州大学

Internet

Username: Password: Telnet Server

Telnet是如何工作的

Telnet采用了Client/Server工作方式,并使用TCP传输协议 进行通信(有连接过程)。 客户端运行Telnet客户端程序

因特网上计算机的名字

IP地址的优点和缺点

• IP地址更适合计算机处理

IP地址包含足够的路由信息。

• IP地址不适合人们记忆 • 无法通过IP地址猜测主机的用途