在SQL Server 2000中如何创建用户,分配权限

Sqlserver创建用户并授权的实现步骤

Sqlserver创建⽤户并授权的实现步骤前提,存在⼀个数据库:JIAOGUAN(教务管理系统),其中有⼀个表:Student接下来,我们所有的操作都是针对这个表进⾏试验第⼀步,使⽤sa账户登录SqlServer,并创建登录账户 testcreate login test with password='test',default_database=JIAOGUAN --此登录账户默认拥有数据库JIAOGUAN的权限第⼆步:设置⽤户的schema(具体含义⾃⾏查阅),并将⽤户加⼊到dbouse JIAOGUANcreate user test for login test with default_schema=dbo --dbo为DataBaseOwner的简写,每个数据库都有⼀个dbo⽤户exec sp_addrolemember 'db_owner', 'test' --将test加⼊ db_owner⾓⾊第三步:拒绝test⽤户对Student表执⾏insert语句use JIAOGUANdeny insert on Student to test --拒绝test⽤户对Student表执⾏insert此时,使⽤test⽤户登录,并尝试对Student表插⼊数据,会提⽰错误,注意:使⽤test⽤户登录第四步:拒绝test⽤户访问Student的gender和birth字段use JIAOGUANdeny select on Student(gender,birth) to test --拒绝test⽤户访问Student表的gender和birth字段使⽤test账户登录之后,尝试使⽤select * from Student,将提⽰错误直接查看其它字段以上步骤,说明刚刚为test⽤户设置的权限起了作⽤。

设置权限不仅仅只通过deny来设置,还有grant(⽤的最多),下次更新~到此这篇关于Sqlserver创建⽤户并授权的实现步骤的⽂章就介绍到这了,更多相关Sqlserver创建⽤户并授权内容请搜索以前的⽂章或继续浏览下⾯的相关⽂章希望⼤家以后多多⽀持!。

用SQL创建和赋权用户

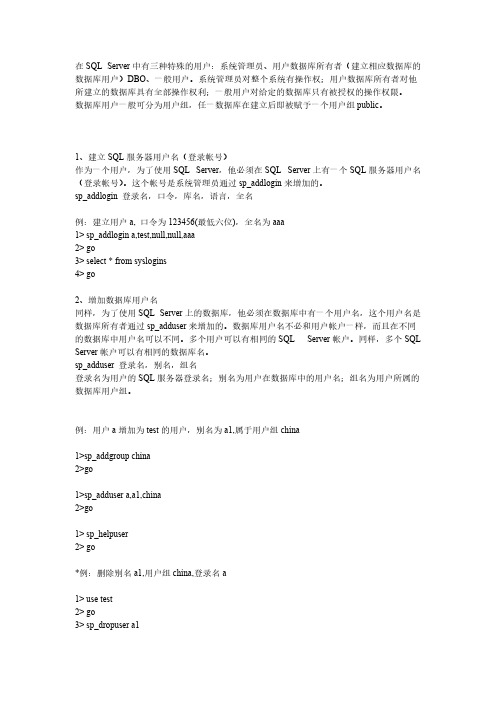

在SQL Server中有三种特殊的用户:系统管理员、用户数据库所有者(建立相应数据库的数据库用户)DBO、一般用户。

系统管理员对整个系统有操作权;用户数据库所有者对他所建立的数据库具有全部操作权利;一般用户对给定的数据库只有被授权的操作权限。

数据库用户一般可分为用户组,任一数据库在建立后即被赋予一个用户组public。

1、建立SQL服务器用户名(登录帐号)作为一个用户,为了使用SQL Server,他必须在SQL Server上有一个SQL服务器用户名(登录帐号)。

这个帐号是系统管理员通过sp_addlogin来增加的。

sp_addlogin 登录名,口令,库名,语言,全名例:建立用户a, 口令为123456(最低六位),全名为aaa1> sp_addlogin a,test,null,null,aaa2> go3> select * from syslogins4> go2、增加数据库用户名同样,为了使用SQL Server上的数据库,他必须在数据库中有一个用户名,这个用户名是数据库所有者通过sp_adduser来增加的。

数据库用户名不必和用户帐户一样,而且在不同的数据库中用户名可以不同。

多个用户可以有相同的SQL Server帐户。

同样,多个SQL Server帐户可以有相同的数据库名。

sp_adduser 登录名,别名,组名登录名为用户的SQL服务器登录名;别名为用户在数据库中的用户名;组名为用户所属的数据库用户组。

例:用户a增加为test的用户,别名为a1,属于用户组china1>sp_addgroup china2>go1>sp_adduser a,a1,china2>go1> sp_helpuser2> go*例:删除别名a1,用户组china,登录名a1> use test2> go3> sp_dropuser a14> go5> sp_helpuser6> go1>sp_dropgroup china2>go1> sp_helpgroup2> go3> use master4> go5> sp_droplogin a6> go7> select * from syslogins8> go3、数据库操作授权grant 命令序列to 用户名A. 系统管理员可以授予其他用户CREATE DATABASE的权限,使其他用户可以成为数据库所有者。

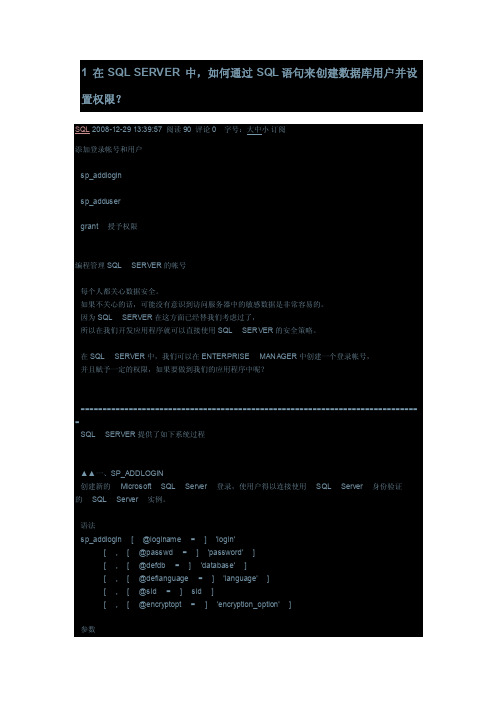

在SQL_SERVER_中,如何通过SQL语句来创建数据库用户并设置权限

1 在SQL SERVER 中,如何通过SQL语句来创建数据库用户并设置权限?SQL 2008-12-29 13:39:57 阅读90 评论0 字号:大中小订阅添加登录帐号和用户sp_addloginsp_addusergrant 授予权限编程管理SQL SERVER的帐号每个人都关心数据安全。

如果不关心的话,可能没有意识到访问服务器中的敏感数据是非常容易的。

因为SQL SERVER在这方面已经替我们考虑过了,所以在我们开发应用程序就可以直接使用SQL SERVER的安全策略。

在SQL SERVER中,我们可以在ENTERPRISE MANAGER中创建一个登录帐号,并且赋予一定的权限,如果要做到我们的应用程序中呢?============================================================================= =SQL SERVER提供了如下系统过程▲▲一、SP_ADDLOGIN创建新的Microsoft SQL Server 登录,使用户得以连接使用SQL Server 身份验证的SQL Server 实例。

语法sp_addlogin [ @loginame = ] 'login'[ , [ @passwd = ] 'password' ][ , [ @defdb = ] 'database' ][ , [ @deflanguage = ] 'language' ][ , [ @sid = ] sid ][ , [ @encryptopt = ] 'encryption_option' ]参数登录的名称。

login 的数据类型为sysname,没有默认设置。

[@passwd =] 'password'登录密码。

password 的数据类型为sysname,默认设置为NULL。

sqlserver创建用户和授权操作

1、登录需要被监控的数据库服务器。

通过管理员的身份登录到需要监控的sqlserver数据库,例如通过SA登录。

2、添加监控用的数据库用户并授予相关权限。

登录后打开“新建查询”窗口,将下面创建用户授权的sql脚本拷贝到窗口中执行。

exec sp_addlogin 'sqlmonitor','sqlmonitor2012','master'exec sp_addrole 'r_sqlmonitor'gogrant select on sysfiles to r_sqlmonitorgrant exec on dbo.sp_monitor to r_sqlmonitorgrant select on master.dbo.sysprocesses to r_sqlmonitorgrant select on sysdatabases to r_sqlmonitorgrant select on sysprocesses to r_sqlmonitorgrant select on master.dbo.syslockinfo to r_sqlmonitorgrant select on master.dbo.sysprocesses to r_sqlmonitorgrant select on master.dbo.spt_values to r_sqlmonitorgrant select on sysfiles to r_sqlmonitorgrant select on sysfilegroups to r_sqlmonitorgrant exec on sp_databases to r_sqlmonitorgrant exec on sp_spaceused to r_sqlmonitorgrant exec on sp_databases to r_sqlmonitorgrant select on dbo.sysfiles to r_sqlmonitorgrant select on dbo.sysfilegroups to r_sqlmonitorgrant select on master.dbo.sysprocesses to r_sqlmonitorgoexec sp_grantdbaccess 'sqlmonitor','sqlmonitor'exec sp_addrolemember 'r_sqlmonitor','sqlmonitor'goexec sp_addsrvrolemember @loginame = N'sqlmonitor', @rolename = N'sysadmin'go执行结果如下,下方消息窗口中会显示“命令已成功完成”:3、验证用户是否创建成功,并且授予了必要的权限。

SQLServer2000数据库安全设置方法

1、建立用户(用计算机管理器);先创建一个帐户如:MSSQL设置好密码,记住密码,分配好组,如GUETST 2、在分配其他必须权限,此处如果配置不好SQL将无法启动(例:mssql装在D盘)右键点D盘,属性,安全,高级,添加,输入创建的帐户名,选择:只有该文件夹,勾上:读取权限(倒数第三个),点确定。

3、在sql 2000企业管理器中配置该用户启动;A:打开企业管理器,点到(local)(Windows NT)上,点右键选属性,再点安全性,在启动服务帐户选项卡下面选择本帐户,输入:.\帐号名(如.\MSSQL),输入密码,点确定,然后一路确定,出错也没事,不用管!B:打开服务,找到MSSQLSERVER服务,双击打开属性,登陆里输入.\帐号名(如.\MSSQL),输入密码,点确定,然后一路确定,好了后重启一下服务,如果能正常启动就可以了,不能正常启动检查你输入的用户名或密码是否正确!4、删除危险存储过程,方法如下:删除MSSQL危险存储过程的代码执行以下操作,一般不会影响其他操作,只是删除了比较危险的几个存储过程,一般我们也用不太到!这仅对于做虚拟主机的朋友来说的安全配置方法!如果人个,企业,就不必这样做了,有时这些功能也是用到比较多的!1.drop PROCEDURE sp_makewebtask2.exec master..sp_dropextendedproc xp_cmdshell3.exec master..sp_dropextendedproc xp_terminate_process4.exec master..sp_dropextendedproc sp_oamethod5.exec master..sp_dropextendedproc sp_oacreate6.exec master..sp_dropextendedproc xp_regaddmultistring7.exec master..sp_dropextendedproc xp_regdeletekey8.exec master..sp_dropextendedproc xp_regdeletevalue9.exec master..sp_dropextendedproc xp_regenumkeys10.exec master..sp_dropextendedproc xp_regenumvalues11.exec master..sp_dropextendedproc sp_add_job12.exec master..sp_dropextendedproc sp_addtask13.exec master..sp_dropextendedproc xp_regwrite14.exec master..sp_dropextendedproc xp_readwebtask15.exec master..sp_dropextendedproc xp_makewebtask16.exec master..sp_dropextendedproc xp_regremovemultistring在查询分析器里执行就可以了。

【IT专家】SQLServer新增用户,角色设置,权限管理

本文由我司收集整编,推荐下载,如有疑问,请与我司联系SQLServer新增用户,角色设置,权限管理2013/02/28 1 SQLServer2000新增用户,角色设置,权限管理等服务器角色是服务器级别的,由SQL server在安装过程中定义,属于固定角色,一共8个。

用户不能定义服务器角色,但是可以在这些角色中添加用户以获得相关权限。

重要身为BUILTINAdministrators 组成员的Windows NT 4.0 或Windows 2000 用户自动成为sysadmin 固定服务器角色成员。

下表描述固定服务器角色。

固定服务器角色描述sysadmin 在SQL Server 中进行任何活动。

该角色的权限跨越所有其它固定服务器角色。

serveradmin 配置服务器范围的设置。

setupadmin 添加和删除链接服务器,并执行某些系统存储过程(如sp_serveroption)。

securityadmin 管理服务器登录。

processadmin 管理在SQL Server 实例中运行的进程。

dbcreator 创建和改变数据库。

diskadmin 管理磁盘文件。

bulkadmin 执行BULK INSERT 语句。

--下面的示例将Windows NT 用户CorporateHelenS 添加到sysadmin 固定服务器角色中。

--T-SQL demo EXEC sp_addsrvrolemember ’’CorporateHelenS’’, ’’sysadmin’’对sysadmin 角色成员以外的所有用户,securityadmin 具有执行sp_password 存储过程的权限。

bulkadmin 固定服务器角色具有执行BULK INSERT 语句的权限。

与所有指定固定服务器角色成员一样,bulkadmin 角色成员也可以将其它登录添加到角色。

但是,由于与执行BULK INSERT 语句相关联的安全含义(BULK INSERT 语句要求对运行服务器的网络和计算机上的任何数据具有读权限),bulkadmin 角色成员授予其它角色成员权限可能并不理想。

sqlserver服务账户和权限管理配置培训资料

sqlserver服务账户和权限管理配置培训资料SQL Server是一款常用的关系型数据库管理系统,用于存储、管理和操纵数据。

在企业中使用SQL Server时,确保服务账户和权限的正确配置非常重要。

本篇培训资料将介绍SQL Server服务账户和权限管理的基本概念以及具体配置方法。

一、SQL Server服务账户1. 什么是SQL Server服务账户SQL Server服务账户是SQL Server实例运行所需的Windows 账户,用于执行数据库引擎服务、代理服务和数据库服务,并提供运行时环境。

每个服务都需要独立的服务账户。

2. 服务账户的类型SQL Server服务账户分为本地账户和域账户两种类型:- 本地账户:仅限于本地服务器上使用,适用于独立服务器或测试环境。

- 域账户:存储在Windows域中的账户,可以跨多个服务器使用,适用于大规模企业环境。

3. 选择适当的服务账户在选择服务账户时应考虑以下几个因素:- 安全性:为了最大程度地保护数据库的安全,建议使用域账户,并遵循最少特权原则。

- 管理:使用域账户可以集中管理,并为不同的服务分配不同的账户,便于维护和审计。

- 高可用性:确保服务账户拥有适当的权限,以便支持SQLServer集群、镜像和Always On可用性组等功能。

二、SQL Server权限管理1. 什么是权限权限是指用户或用户组对数据库对象执行特定操作的能力。

SQL Server使用细粒度权限模型来管理数据库访问,确保只有经授权的用户可以执行特定操作。

2. 常见的权限类型- 基本权限:包括SELECT、INSERT、UPDATE、DELETE等,用于控制对表或视图的读写操作。

- DDL权限:用于控制对数据库结构的更改,如CREATE、ALTER和DROP等。

- 系统权限:用于控制对服务器级别的操作,如CREATE LOGIN、CREATE DATABASE和SHUTDOWN等。

sqlserver服务账户和权限管理配置

大多数服务及其属性可通过使用SQLServer配置管理器进行配置。

以下是在C盘安装Windows 的情况下最新的四个版本的路径。

安装的服务SQLServer根据您决定安装的组件,SQLServer安装程序将安装以下服务:•SQLServerDatabaseServices-用于SQLServer关系数据库引擎的服务。

可执行文件为<MSSQLPATH>\MSSQL\Binn\sqlservr.exe。

•SQLServer代理-执行作业、监视SQLServer、激发警报以及允许自动执行某些管理任务。

SQLServer代理服务在SQLServerExpress的实例上存在,但处于禁用状态。

可执行文件为<MSSQLPATH>\MSSQL\Binn\sqlagent.exe。

•AnalysisServices-为商业智能应用程序提供联机分析处理(OLAP)和数据挖掘功能。

可执行文件为<MSSQLPATH>\OLAP\Bin\msmdsrv.exe。

•ReportingServices-管理、执行、创建、计划和传递报表。

可执行文件为<MSSQLPATH>\ReportingServices\ReportServer\Bin\ReportingServicesService.exe。

•IntegrationServices-为IntegrationServices包的存储和执行提供管理支持。

可执行文件的路径是<MSSQLPATH>\130\DTS\Binn\MsDtsSrvr.exe•SQLServerBrowser-向客户端计算机提供SQLServer连接信息的名称解析服务。

可执行文件的路径为c:\ProgramFiles(x86)\MicrosoftSQLServer\90\Shared\sqlbrowser.exe •全文搜索-对结构化和半结构化数据的内容和属性快速创建全文索引,从而为SQLServer 提供文档筛选和断字功能。

SQL_server用户、角色创建,权限授予

SQL_server⽤户、⾓⾊创建,权限授予1. ⾸先在 SQL Server 服务器级别,创建登陆帐户(create login)create login system_dbowner with password='usercode1', default_database=订单数据库登陆帐户名为:“system_dbowner”,登陆密码:"usercode1”,默认连接到的数据库:“订单数据库”。

默认连接到的数据库:“订单数据库”。

这时候,system_dbowner 帐户就可以连接到 SQL Server 服务器上了。

但是此时还不能访问数据库中的对象(严格的说,此时system_dbowner 帐户默认是 guest 数据库⽤户⾝份,可以访问 guest 能够访问的数据库对象)。

要使system_dbowner 帐户能够在 “订单数据库”中访问⾃⼰需要的对象,需要在数据库 “订单数据库” 中建⽴⼀个“数据库⽤户”,赋予这个“数据库⽤户” 某些访问权限,并且把登陆帐户“system_dbowner” 和这个“数据库⽤户” 映射起来。

习惯上,“数据库⽤户” 的名字和 “登陆帐户”的名字相同,即:“system_dbowner”。

创建“数据库⽤户”和建⽴映射关系只需要⼀步即可完成。

2. 创建数据库⽤户(create user):create user system_dbowner for login system_dbowner with default_schema=dbo并指定数据库⽤户“system_dbowner” 的默认 schema 是“订单数据库”。

这意味着⽤户“system_dbowner” 在执⾏“select * from t”,实际上执⾏的是 “select * from 订单数据库.t”。

3. 通过加⼊数据库⾓⾊,赋予数据库⽤户“dba”权限:exec sp_addrolemember 'db_owner', 'system_dbowner'此时,system_dbowner就可以全权管理数据库“订单数据库” 中的对象了。

sql server 用户访问权限设置

sql server 用户访问权限设置:/*--示例说明示例在数据库pubs中创建一个拥有表jobs的所有权限、拥有表titles 的SELECT权限的角色r_test随后创建了一个登录l_test,然后在数据库pubs中为登录l_test创建了用户账户u_test同时将用户账户u_test添加到角色r_test中,使其通过权限继承获取了与角色r_test一样的权限最后使用DENY语句拒绝了用户账户u_test对表titles的SELECT权限。

经过这样的处理,使用l_test登录SQL Server实例后,它只具有表jobs 的所有权限。

--*/USE pubs--创建角色 r_testEXEC sp_addrole 'r_test'--授予 r_test 对 jobs 表的所有权限GRANT ALL ON jobs TO r_test--授予角色 r_test 对 titles 表的 SELECT 权限GRANT SELECT ON titles TO r_test--添加登录 l_test,设置密码为pwd,默认数据库为pubsEXEC sp_addlogin 'l_test','pwd','pubs'--为登录 l_test 在数据库 pubs 中添加安全账户 u_testEXEC sp_grantdbaccess 'l_test','u_test'--添加 u_test 为角色 r_test 的成员EXEC sp_addrolemember 'r_test','u_test'-------------------------------补充----------------上面的授权为对单表进行授权--2005可对SCHEMA级别进行授权--授予安全账户 u_test ,架构interface下的查询权限GRANT SELECT ON SCHEMA::interface TO u_test--拒绝安全账户 u_test ,架构dbo下的权限DENY VIEW DEFINITION ON SCHEMA::dbo TO risk---------------------------------------------------拒绝安全账户 u_test 对 titles 表的 SELECT 权限DENY SELECT ON titles TO u_test/*--完成上述步骤后,用 l_test 登录,可以对jobs表进行所有操作,但无法对titles表查询,虽然角色 r_test 有titles表的select权限,但已经在安全账户中明确拒绝了对titles的select权限,所以l_test无titles表的select 权限--*/--从数据库 pubs 中删除安全账户EXEC sp_revokedbaccess 'u_test'--删除登录 l_testEXEC sp_droplogin 'l_test'--删除角色 r_testEXEC sp_droprole 'r_test'exec sp_dropsrvrolemember N'aa', sysadmingoexec sp_addsrvrolemember N'aa', securityadmingo--作好SQL的安全管理首先,做好用户安全:--简单的,只允许sql的用户访问sql(防止利用administrator组用户访问) 1.企业管理器--右键SQL实例--属性--安全性--身份验证--选择"sql server 和windows"--确定2.企业管理器--安全性--登陆--右键sa--设置密码--其他用户也设置密码3.删除用户:BUILTIN\Administrators<机器名>\Administrator --这个用户不一定有这样可以防止用windows身份登陆SQL4.设置进入企业管理器需要输入密码在企业管理器中--右键你的服务器实例(就是那个有绿色图标的)--编辑SQL Server注册属性--选择"使用 SQL Server 身份验证"--并勾选"总是提示输入登录名和密码"--确定--经过上面的设置,你的SQL Server基本上算是安全了.------------------------------------------------------------------------其次,改默认端口,隐藏服务器,减少被攻击的可能性SQL Server服务器--开始--程序--Microsoft SQL Server--服务器网络实用工具--启用的协议中"TCP/IP"--属性--默认端口,输入一个自已定义的端口,比如2433--勾选隐藏服务器------------------------------------------------------------------------------管好sql的用户,防止访问他不该访问的数据库(总控制,明细还可以控制他对于某个数据库的具体对象具有的权限)--切换到你新增的用户要控制的数据库use 你的库名go--新增用户exec sp_addlogin 'test' --添加登录exec sp_grantdbaccess N'test' --使其成为当前数据库的合法用户exec sp_addrolemember N'db_owner', N'test' --授予对自己数据库的所有权限--这样创建的用户就只能访问自己的数据库,及数据库中包含了guest用户的公共表go--删除测试用户exec sp_revokedbaccess N'test' --移除对数据库的访问权限exec sp_droplogin N'test' --删除登录如果在企业管理器中创建的话,就用:企业管理器--安全性--右键登录--新建登录常规项--名称中输入用户名--身份验证方式根据你的需要选择(如果是使用windows身份验证,则要先在操作系统的用户中新建用户)--默认设置中,选择你新建的用户要访问的数据库名服务器角色项这个里面不要选择任何东西数据库访问项勾选你创建的用户需要访问的数据库名数据库角色中允许,勾选"public","db_ownew"确定,这样建好的用户与上面语句建立的用户一样---------------------------------------------------------------------------最后一步,为具体的用户设置具体的访问权限,这个可以参考下面的最简示例: --添加只允许访问指定表的用户:exec sp_addlogin '用户名','密码','默认数据库名'--添加到数据库exec sp_grantdbaccess '用户名'--分配整表权限GRANT SELECT , INSERT , UPDATE , DELETE ON table1 TO [用户名] --分配权限到具体的列GRANT SELECT , UPDATE ON table1(id,AA) TO [用户名]。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

sql server2000 如何创建用户

use你的库名

go--新增用户

exec sp_addlogin 'test'--添加登录

exec sp_grantdbaccess N'test'--使其成为当前数据库的合法用户

exec sp_addrolemember N'db_owner', N'test'--授予对自己数据库的所有权限--这样创建的用户就只能访问自己的数据库,及数据库中包含了guest用户的公共表

go--删除测试用户

exec sp_revokedbaccess N'test'--移除对数据库的访问权限

exec sp_droplogin N'test'--删除登录

如果在企业管理器中创建的话,就用: 企业管理器--安全性--右键登录--新建登录

常规项--名称中输入用户名--身份验证方式根据你的需要选择(如果是使用windows身份验证,则要先在操作系统的用户中新建用户)--默认设置中,选择你新建的用户要访问的数据库名服务器角色项这个里面不要选择任何东西

数据库访问项勾选你创建的用户需要访问的数据库名

数据库角色中允许,勾选"public","db_ownew" 确定,这样建好的用户与上面语句建立的用户一样--------------------------------------------------------------------------- 最后一步,为具体的用户设置具体的访问权限,这个可以参考下面的最简示例:

--添加只允许访问指定表的用户: exec sp_addlogin '用户名','密码','默认数据库名'

--添加到数据库exec sp_grantdbaccess '用户名'

--分配整表权限GRANT SELECT , INSERT , UPDA TE , DELETE ON table1 TO[用户名]

--分配权限到具体的列GRANT SELECT, UPDATE ON table1(id,AA) TO[用户名] -----------------------------------------------------------------------------------------------------

建角色,用户,权限/*--示例说明示例在数据库pubs中创建一个拥有表jobs的所有权限、拥有表titles的SELECT权限的角色r_test 随后创建了一个登录l_test,然后在数据库pubs中为登录l_test创建了用户账户u_test 同时将用户账户u_test添加到角色r_test中,使其通过权限继承获取了与角色r_test一样的权限最后使用DENY语句拒绝了用户账户u_test对表titles 的SELECT权限。

经过这样的处理,使用l_test登录SQL Server实例后,它只具有表jobs 的所有权限。

--*/USE pubs

--创建角色r_test EXEC sp_addrole 'r_test'

--授予r_test 对jobs 表的所有权限GRANT ALL ON jobs TO r_test

--授予角色r_test 对titles 表的SELECT 权限GRANT SELECT ON titles TO r_test

--添加登录l_test,设置密码为pwd,默认数据库为pubs EXEC sp_addlogin 'l_test','pwd','pubs'

--为登录l_test 在数据库pubs 中添加安全账户u_test EXEC sp_grantdbaccess 'l_test','u_test' --添加u_test 为角色r_test 的成员EXEC sp_addrolemember 'r_test','u_test'

--拒绝安全账户u_test 对titles 表的SELECT 权限DENY SELECT ON titles TO u_test

/*--完成上述步骤后,用l_test 登录,可以对jobs表进行所有操作,但无法对titles表查询,虽然角色r_test 有titles表的select权限,但已经在安全账户中明确拒绝了对titles的select权限,所以l_test无titles表的select权限--*/

--从数据库pubs 中删除安全账户EXEC sp_revokedbaccess 'u_test'

--删除登录l_test EXEC sp_droplogin 'l_test'

--删除角色r_test EXEC sp_droprole 'r_test'

--假设你的用户为bb

--1. 报告孤立用户USE db EXEC sp_change_users_login 'Report'GO

--2. 处理孤立用户USE db EXEC sp_change_users_login 'Auto_Fix','bb',null,'bb'。