H3C防火墙配置实例

H3C F5020防火墙配置

连接好电脑到-防火墙的console 线,打开putty (默认账户和密码admin,admin)

进入特权模式,命令:system-view

建立管理员账号,并

开启

登录验证

开启h3c防火墙HTTPS 服务

打开WEB界面,输入IP,登录防火墙,如图

选择设备-管理员

返回到xshell界面,

save

命令用来配置同一安全域内接口间报文处理的缺省动作为permit。

acl advanced name h3c

rule 5 permit icmp (放行icmp)

做VRRP。

步骤如下

把需要做VRRP的接口设置为bridge(桥接模式)

然后把接口设置为trunk

dis current-configuration interface g1/0/3

配置VRRP,(在接口下)

然后在另外一台防火墙相应的接口进行相应的设置。

只是优先值设置为100(H3C默认也是100)

dis vrrp 查看VRRP状态(当主,down,备用自动抢占)

测试

配置VTY ,并启用本地账户

配置输入模式

虚墙

建立一个名为cisco的虚墙

设置磁盘的使用上限

设置内存的使用上限

设置cpu的权重

分配接口给cisco这个虚墙,确认回车Y。

H3C+SecPath+F100系列防火墙配置

H3C SecPath F100系列防火墙配置初始化配置〈H3C〉system-view开启防火墙功能[H3C]firewall packet-filter enable[H3C]firewall packet-filter default permit分配端口区域[H3C] firewall zone untrust[H3C-zone-trust] add interface GigabitEthernet0/0[H3C] firewall zone trust[H3C-zone-trust] add interface GigabitEthernet0/1工作模式firewall mode transparent 透明传输firewall mode route 路由模式http 服务器使能HTTP 服务器 undo ip http shutdown关闭HTTP 服务器 ip http shutdown添加WEB用户[H3C] local-user admin[H3C-luser-admin] password simple admin[H3C-luser-admin] service-type telnet[H3C-luser-admin] level 3开启防范功能firewall defend all 打开所有防范切换为中文模式 language-mode chinese设置防火墙的名称 sysname sysname配置防火墙系统IP 地址 firewall system-ip system-ip-address [ address-mask ] 设置标准时间 clock datetime time date设置所在的时区 clock timezone time-zone-name { add | minus } time取消时区设置 undo clock timezone配置切换用户级别的口令 super password [ level user-level ] { simple | cipher } password取消配置的口令 undo super password [ level user-level ]缺缺省情况下,若不指定级别,则设置的为切换到 3 级的密码。

H3C防火墙典型配置举例

SecBlade防火墙插卡配置管理典型配置举例关键词:配置管理,备份摘要:配置管理模块主要用于对SecBlade防火墙插卡进行配置保存(加密和非加密)、备份、配置恢复和恢复出厂配置,用户可以在web页面方便地对设备的配置进行维护和管理。

缩略语:缩略语英文全名中文解释- - -目录1 特性简介 (3)2 应用场合 (3)3 注意事项 (3)4 配置举例 (3)4.1 组网需求 (3)4.2 配置思路 (3)4.3 使用版本 (4)4.4 配置步骤 (4)4.4.1 基本配置 (4)4.4.2 配置管理 (4)4.5 验证结果 (6)4.5.1 配置保存 (6)4.5.2 配置备份 (7)4.5.3 配置恢复 (7)4.5.4 恢复出厂配置 (7)4.5.5 软件升级 (7)4.5.6 设备重启 (7)1 特性简介配置管理页面包含“配置保存”、“配置备份”、“配置恢复”和“恢复出厂配置”四个页签。

配置保存可以加密保存配置,如果将配置信息备份下来,打开文件查看时,看到的是密文显示。

在此页面可以对当前的配置信息进行配置备份和备份恢复。

软件升级和系统重启可以让用户通过web页面对设备进行管理和操作。

2 应用场合用于设备的日常维护,当配置修改后,可以保存配置以免设备断电配置信息丢失。

也可以将配置信息备份下来,用于日后的配置恢复。

如果想清空配置信息时,可以恢复出厂配置。

3 注意事项(1) 软件升级时,尽量在流量少的时候操作,以免影响用户正常使用。

(2) 备份或恢复时请将startup.cfg和system.xml一起备份和恢复。

4 配置举例4.1 组网需求本配置举例中,设备使用的是Secblade II防火墙插卡。

本典型配置举例同样适合Secblade LB插卡。

图1配置管理组网图4.2 配置思路GE0/1所在的局域网(内网)接口配置地址为192.168.252.98/22,加入ManageMent域,使GE0/1成为管理口。

H3C Firewall 配置实例

防火墙作为出口网关,联通光纤、电信光纤、电信ADSL出口,防火墙接H3C二层交换机,H3C二层交换机接内网服务器和下面的二层交换机(内网用户都接这里)。

由于客户是静态设置地址,所以这里是没有DHCP配置的。

一、上网设置:#域配置zone name Management id 0priority 100zone name Local id 1priority 100zone name Trust id 2priority 85zone name DMZ id 3priority 50zone name Untrust id 4priority 5import interface Dialer1#内网网关ip address 192.168.100.254 255.255.0.0port link-mode routenat outbound 3090#电信出口port link-mode routeip address 219.137.182.2xx 255.255.255.248nat outbound 2000 address-group 1#联通出口port link-mode routeip address 218.107.10.xx 255.255.255.248nat outbound 2000 address-group 2#PPPOE电信ADSLport link-mode routepppoe-client dial-bundle-number 1#设定拨号访问组的拨号控制列表dialer-rule 1 ip permit#PPPOE配置interface Dialer1nat outbound 2000link-protocol pppppp chap userppp chap password cipher$c$3$cft8cT2sYcO4XYUDKRgfw0R0HOSTSDh69HbN KCf9IdG。

H3C包过滤防火墙典型配置举例

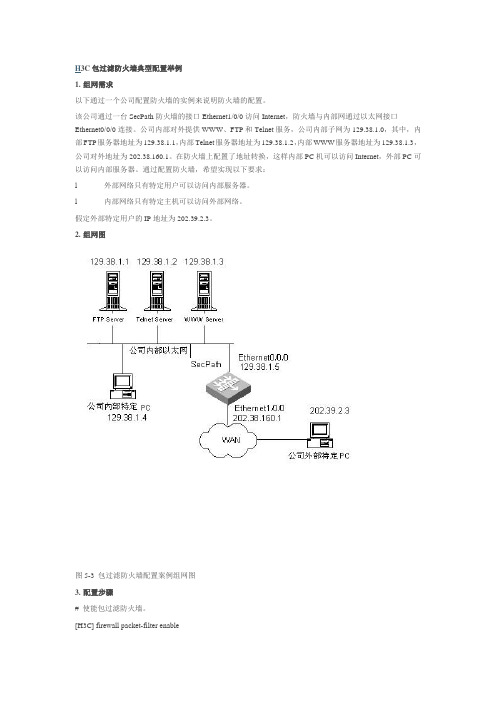

H3C包过滤防火墙典型配置举例1.组网需求以下通过一个公司配置防火墙的实例来说明防火墙的配置。

该公司通过一台SecPath防火墙的接口Ethernet1/0/0访问Internet,防火墙与内部网通过以太网接口Ethernet0/0/0连接。

公司内部对外提供WWW、FTP和Telnet服务,公司内部子网为129.38.1.0,其中,内部FTP服务器地址为129.38.1.1,内部Telnet服务器地址为129.38.1.2,内部WWW服务器地址为129.38.1.3,公司对外地址为202.38.160.1。

在防火墙上配置了地址转换,这样内部PC机可以访问Internet,外部PC可以访问内部服务器。

通过配置防火墙,希望实现以下要求:l 外部网络只有特定用户可以访问内部服务器。

l 内部网络只有特定主机可以访问外部网络。

假定外部特定用户的IP地址为202.39.2.3。

2.组网图图5-3 包过滤防火墙配置案例组网图3.配置步骤# 使能包过滤防火墙。

[H3C] firewall packet-filter enable# 设置防火墙缺省过滤方式为允许包通过。

[H3C] firewall packet-filter default permit# 创建访问控制列表3001。

[H3C] acl number 3001# 配置规则允许特定主机访问外部网,允许内部服务器访问外部网。

[H3C-acl-adv-3001] rule permit ip source 129.38.1.4 0[H3C-acl-adv-3001] rule permit ip source 129.38.1.1 0[H3C-acl-adv-3001] rule permit ip source 129.38.1.2 0[H3C-acl-adv-3001] rule permit ip source 129.38.1.3 0[H3C-acl-adv-3001] rule deny ip# 创建访问控制列表3002。

h3c防火墙基本网络配置

(1) 组网需求一个公司通过SecPath防火墙连接到Internet。

公司内部网段为192.168.20.0/24。

由ISP分配给防火墙外部接口的地址范围为202.169.10.1~202.169.10.5。

其中防火墙的接口GigabitEthernet0/0连接内部网络,地址为192.168.20.1;接口GigabitEthernet0/1连接到Internet,地址为202.169.10.1。

WWW Server和FTP Server位于公司网络内部,地址分别为192.168.20.2和192.168.20.3。

要求公司内部网络可以通过防火墙的NAT功能访问Internet,并且外部的用户可以访问内部的WWW Server和Telnet Server。

(2) 组网图图1-1NAT配置组网图(3) 配置步骤第一步:创建允许内部网段访问所有外部资源的基本ACL,以供NAT 使用。

创建ACL的方法可参见5.2.1 ACL配置。

●点击“防火墙”目录中的“ACL”,在右边的ACL配置区域中单击<ACL配置信息>按钮。

●在“ACL编号”中输入基本ACL的编号2001(基本ACL的编号范围为2000~2999),单击<创建>按钮。

在下面的列表中选择此ACL,单击<配置>按钮。

●在ACL配置参数区域中,从“操作”下拉框中选择“Permit”,在“源IP地址”栏中输入192.168.20.0,“源地址通配符”中输入0.0.0.255,单击<应用>按钮。

第二步:创建NAT地址池。

●在“业务管理”目录下的“NAT”子目录中点击“地址池管理”,在右边的配置区域中单击<创建>按钮。

●在“地址池索引号”栏中输入1,“起始地址”栏中输入202.169.10.1,“结束地址”栏中输入202.169.10.5,单击<应用>按钮。

第三步:配置NAT转换类型。

H3C_防火墙典型配置案例集(V7)-6W100-H3C_防火墙IPsec典型配置案例(V7)

[Sysname] pki import domain domain1 der ca filename m9000.cer The trusted CA's finger print is:

MD5 fingerprint:7B6F 9F0B F2E8 8336 935A FB5B 7D03 64E7 SHA1 fingerprint:2040 0532 2D90 817A 3E8F 5B47 DEBD 0A0E 5250 EB7D Is the finger print correct?(Y/N):y

i

ቤተ መጻሕፍቲ ባይዱ

1 简介

本文档介绍 M9000 多业务安全网关和 F5000-S 设备建立 IPsec 隧道的方法,其中 IKE 的认证使用 证书方式。

2 配置前提

本文档不严格与具体软、硬件版本对应,如果使用过程中与产品实际情况有差异,请参考相关产品 手册,或以设备实际情况为准。 本文档中的配置均是在实验室环境下进行的配置和验证,配置前设备的所有参数均采用出厂时的缺 省配置。如果您已经对设备进行了配置,为了保证配置效果,请确认现有配置和以下举例中的配置 不冲突。 本文档假设您已了解 IPsec 特性。

1

3.3 使用版本

本举例是在 M9000 Version 7.1.051, Ess 9105 版本上和 F5000-S 的 T3803P02 版本上进行配置和验 证的。

3.4 配置步骤

3.4.1 M9000 的配置

申请证书有在线申请和本地导入两种方式,本配置采用本地导入方式。

(1) 配置接口 Ten-GigabitEthernet5/0/11、Ten-GigabitEthernet5/0/12 的 IP 地址。 # 配置接口 Ten-GigabitEthernet5/0/11 的 IP 地址。

h3c防火墙怎么样设置

h3c防火墙怎么样设置h3c防火墙设置一:1、配置要求1)防火墙的e0/2接口为trust区域,ip地址是:192.168.254.1/29;2)防火墙的e1/2接口为untrust区域,ip地址是:202.111.0.1/27;3)内网服务器对外网做一对一的地址映射,192.168.254.2、192.168.254.3分别映射为202.111.0.2、202.111.0.3;4)内网服务器访问外网不做限制,外网访问内网只放通公网地址211.101.5.49访问192.168.254.2的1433端口和192.168.254.3的80端口。

2、防火墙的配置脚本如下dis cur#sysname h3cf100a#super password level 3 cipher 6aq>q57-$.i)0;4:\(i41!!!#firewall packet-filter enablefirewall packet-filter default permit#insulate#nat static inside ip 192.168.254.2 global ip 202.111.0.2 nat static inside ip 192.168.254.3 global ip 202.111.0.3 #firewall statistic system enable#radius scheme systemserver-type extended#domain system#local-user net1980password cipher ######service-type telnetlevel 2#aspf-policy 1detect h323detect sqlnetdetect rtspdetect httpdetect smtpdetect ftpdetect tcpdetect udp#object address 192.168.254.2/32 192.168.254.2 255.255.255.255object address 192.168.254.3/32 192.168.254.3 255.255.255.255#acl number 3001deion out-insiderule 1 permit tcp source 211.101.5.49 0 destination 192.168.254.2 0 destination-port eq 1433rule 2 permit tcp source 211.101.5.49 0 destination 192.168.254.3 0 destination-port eq wwwrule 1000 deny ipacl number 3002deion inside-to-outsiderule 1 permit ip source 192.168.254.2 0rule 2 permit ip source 192.168.254.3 0rule 1000 deny ip#interface aux0async mode flow#interface ethernet0/0shutdown#interface ethernet0/1shutdown#interface ethernet0/2speed 100duplex fulldeion to serverip address 192.168.254.1 255.255.255.248 firewall packet-filter 3002 inbound firewall aspf 1 outbound#interface ethernet0/3shutdown#interface ethernet1/0shutdown#interface ethernet1/1shutdown#interface ethernet1/2speed 100duplex fulldeion to internetip address 202.111.0.1 255.255.255.224 firewall packet-filter 3001 inbound firewall aspf 1 outboundnat outbound static#interface null0#firewall zone localset priority 100#firewall zone trustadd interface ethernet0/2set priority 85#firewall zone untrustadd interface ethernet1/2set priority 5#firewall zone dmzadd interface ethernet0/3set priority 50#firewall interzone local trust#firewall interzone local untrust#firewall interzone local dmz#firewall interzone trust untrust#firewall interzone trust dmz#firewall interzone dmz untrust#ip route-static 0.0.0.0 0.0.0.0 202.111.0.30 preference 60#user-interface con 0user-interface aux 0user-interface vty 0 4authentication-mode scheme#h3c防火墙设置二:1、可以找一下买给你设备的人,让他给你找人来上门服务。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

本文为大家介绍一个H3C防火墙的配置实例,配置内容包括:配置接口IP地址、配置区域、配置NAT地址转换、配置访问策略等,组网拓扑及需求如下。

1、网络拓扑图

2、配置要求

1)防火墙的E0/2接口为TRUST区域,ip地址是:192.168.254.1/29;

2)防火墙的E1/2接口为UNTRUST区域,ip地址是:202.111.0.1/27;

3)内网服务器对外网做一对一的地址映射,192.168.254.2、192.168.254.3分别映射为202.111.0.2、202.111.0.3;

4)内网服务器访问外网不做限制,外网访问内网只放通公网地址211.101.5.49访问192.168.254.2的1433端口和192.168.254.3的80端口。

3、防火墙的配置脚本如下

<H3CF100A>dis cur

#

sysname H3CF100A

#

super password level 3 cipher 6aQ>Q57-$.I)0;4:\(I41

#

firewall packet-filter enable

firewall packet-filter default permit

#

insulate

#

nat static inside ip 192.168.254.2 global ip 202.111.0.2

nat static inside ip 192.168.254.3 global ip 202.111.0.3

#

firewall statistic system enable

#

radius scheme system

server-type extended

#

domain system

#

local-user net1980

password cipher ######

service-type telnet

level 2

#

aspf-policy 1

detect h323

detect sqlnet

detect rtsp

detect http

detect smtp

detect ftp

detect tcp

detect udp

#

object address 192.168.254.2/32 192.168.254.2 255.255.255.255

object address 192.168.254.3/32 192.168.254.3 255.255.255.255

#

acl number 3001

description out-inside

rule 1 permit tcp source 211.101.5.49 0 destination 192.168.254.2 0 destination-port eq 1433 rule 2 permit tcp source 211.101.5.49 0 destination 192.168.254.3 0 destination-port eq www rule 1000 deny ip

acl number 3002

description inside-to-outside

rule 1 permit ip source 192.168.254.2 0

rule 2 permit ip source 192.168.254.3 0

rule 1000 deny ip

#

interface Aux0

async mode flow

#

interface Ethernet0/0

shutdown

#

interface Ethernet0/1

shutdown

#

interface Ethernet0/2

speed 100

duplex full

description to server

ip address 192.168.254.1 255.255.255.248 firewall packet-filter 3002 inbound

firewall aspf 1 outbound

#

interface Ethernet0/3

shutdown

#

interface Ethernet1/0

shutdown

#

interface Ethernet1/1

shutdown

#

interface Ethernet1/2

speed 100

duplex full

description to internet

ip address 202.111.0.1 255.255.255.224 firewall packet-filter 3001 inbound

firewall aspf 1 outbound

nat outbound static

#

interface NULL0

#

firewall zone local

set priority 100

#

firewall zone trust

add interface Ethernet0/2

set priority 85

#

firewall zone untrust

add interface Ethernet1/2

set priority 5

#

firewall zone DMZ

add interface Ethernet0/3

set priority 50

#

firewall interzone local trust

#

firewall interzone local untrust

#

firewall interzone local DMZ

#

firewall interzone trust untrust

#

firewall interzone trust DMZ

#

firewall interzone DMZ untrust

#

ip route-static 0.0.0.0 0.0.0.0 202.111.0.30 preference 60 #

user-interface con 0

user-interface aux 0

user-interface vty 0 4

authentication-mode scheme

#

return。