CAIN使用教程(破解路由器密码)

路由器登陆密码破解

路由器登录密码破解

概述

路由器是用于连接局域网和广域网之间的网络设备,而登录路由器则是配置和管理路由器的必要步骤。

通常,用户可以通过输入正确的用户名和密码来登录路由器。

然而,有时候用户可能会忘记或丢失路由器的登录密码,这时就需要进行密码破解。

本文将介绍一些常用的密码破解方法和技巧,帮助您重新获得路由器的登录权限。

请注意,本文提供的信息仅供学习和了解用途,切勿用于非法目的。

方法一:使用默认的用户名和密码

许多路由器在出厂时都使用相同的默认用户名和密码。

这些默认凭据通常可以在用户手册、路由器标签或制造商的官方网站上找到。

您可以尝试使用这些默认凭据来登录路由器。

以下是一些常见的默认用户名和密码示例:

品牌默认用户名默认密码

TP-Link admin admin

D-Link admin admin

NETGEAR admin password

请注意,在尝试使用默认凭据登录路由器之前,确保您已经尝试过使用空白密码或密码恢复选项。

防止由于连续尝试登录路由器而锁定账户。

方法二:使用常用密码

如果您对使用默认凭据没有成功,您可以尝试使用常用密码破解路由器密码。

许多用户倾向于使用弱密码,如。

使用Aircrackng破解WPAPSK加密无线网络

使用Aircrack-ng破解WPA-PSK加密无线网络结合上小节的内容,下面继续是以BackTrack4 R2 Linux为环境,讲述破解WPA-PSK加密无线网络的具体步骤,详细如下。

步骤1:升级Aircrack-ng。

前面在第一章1.3节我们已经讲述了升级Aircrack-ng套装的详细步骤,这里也是一样,若条件允许,应将Aircrack-ng升级到最新的Aircrack-ng 1.1版。

由于前面我已经给出了详细的步骤,这里就不再重复。

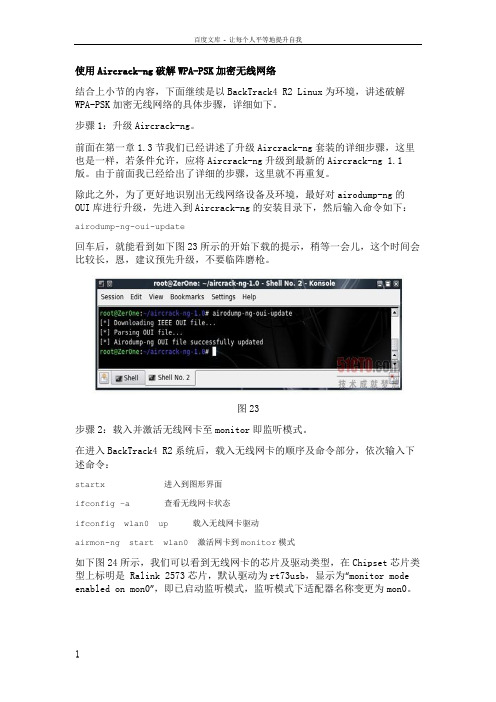

除此之外,为了更好地识别出无线网络设备及环境,最好对airodump-ng的OUI库进行升级,先进入到Aircrack-ng的安装目录下,然后输入命令如下:airodump-ng-oui-update回车后,就能看到如下图23所示的开始下载的提示,稍等一会儿,这个时间会比较长,恩,建议预先升级,不要临阵磨枪。

图23步骤2:载入并激活无线网卡至monitor即监听模式。

在进入BackTrack4 R2系统后,载入无线网卡的顺序及命令部分,依次输入下述命令:startx 进入到图形界面ifconfig –a 查看无线网卡状态ifconfig wlan0 up 载入无线网卡驱动airmon-ng start wlan0 激活网卡到monitor模式如下图24所示,我们可以看到无线网卡的芯片及驱动类型,在Chipset芯片类型上标明是 Ralink 2573芯片,默认驱动为rt73usb,显示为“monitor mode enabled on mon0”,即已启动监听模式,监听模式下适配器名称变更为mon0。

图24步骤3:探测无线网络,抓取无线数据包。

在激活无线网卡后,我们就可以开启无线数据包抓包工具了,这里我们使用Aircrack-ng套装里的airodump-ng工具来实现,具体命令如下:airodump-ng -c 6 –w longas mon0参数解释:-c这里我们设置目标AP的工作频道,通过观察,我们要进行攻击测试的无线路由器工作频道为6;-w后跟要保存的文件名,这里w就是“write写”的意思,所以输入自己希望保持的文件名,这里我就写为longas。

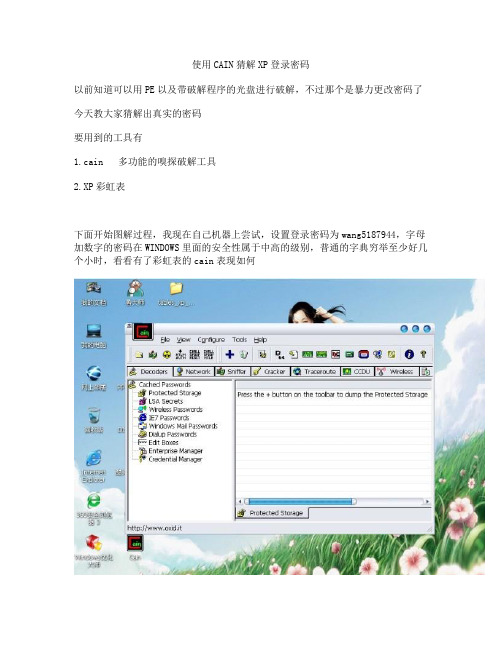

使用CAIN猜解XP登录密码

使用CAIN猜解XP登录密码

以前知道可以用PE以及带破解程序的光盘进行破解,不过那个是暴力更改密码了今天教大家猜解出真实的密码

要用到的工具有

1.cain 多功能的嗅探破解工具

2.XP彩虹表

下面开始图解过程,我现在自己机器上尝试,设置登录密码为wang5187944,字母加数字的密码在WINDOWS里面的安全性属于中高的级别,普通的字典穷举至少好几个小时,看看有了彩虹表的cain表现如何

操作界面,简单明了。

包含功能非常丰富

切换到cracker标签下,点击LM&NTLM HASHE

点上面那个加号,找到自己事先复制出来的SAM文件,至于怎么复制,途径很多不做赘述

需要一个本地的安全吗。

生成之后复制即可

在administrator账户上右击,选择LM HASHES 然后使用ophcrack也就是彩虹表破解

找到下载好的XP彩虹表

点击开始,2点零一分开始的

不到60秒破解完成,选择exit退出即可

真实的密码出来了。

汗。

对于彩虹表的破解能力无语了,不过此方式缺陷也很明显,就是彩虹表原生不支持特殊符号,如!@#¥之类的破解,当然,也可以自己定制的。

破解的意义所在就是社工,现在需要记密码的地方越来越多,很多人都习惯用同一个密码为了省事儿,这就给黑客带来了方便。

所以咯。

小心被人盯上。

呵呵。

cain嗅探网页用户名和密码

cain嗅探网页用户名和密码实验一、抓取邮箱账户密码一、实验环境一个路由器,一台安装了vmware的宿主机;一台安装了win2003操作系统的虚拟机(该机安装嗅探软件cain)192.168.1.1路由器(网关)192.168.1.50 安装cain的主机(安装在虚拟机上)192.168.1.10 局域网安装了vmware软件的宿主机二、实验总体思路192.168.1.50上运行cain进行嗅探,在192.168.1.10上通过浏览器访问web邮箱并登录,cain软件对登录的用户名和密码进行抓取三、实验步骤1、对cain进行相关设置(1)点configure进行配置,选择要嗅探的网卡由于50号主机上只有一块网卡,默认确定就可以了(2)点选工具栏中的网卡图标,之后选择sniffer页,再选择左下角的hosts,右键选择“scan MAC address”点ok会自动扫描局域网中的存活主机找到了10号主机和网关(3)点ARP页再点工具栏中的大加号左侧选择要被嗅探的主机192.168.1.10,剩余的主机的IP列表会自动移动到右侧窗口(这里只有网关192.168.1.1),然后在右侧选中192.168.1.1,这样流经主机192.168.1.10和网关192.168.1.1的数据就会被嗅探到了点OK至此设置完毕2、嗅探数据点击工具栏中第三个图标,开始嗅探数据在192,168.1.10主机上访问163邮箱点登录,然后选择cain下面的passwords页,点选http就可以看到嗅探到的http数据包内容了可以看到已经成功抓取了邮箱的用户名和密码,都是明文实验二、抓取网站后台账户密码一、实验环境一个路由器,一台安装了vmware的宿主机;两台安装了win2003操作系统的虚拟机(其中一台安装嗅探软件cain)192.168.1.1路由器(网关)192.168.1.50 安装cain软件的虚拟机192.168.1.30 能够访问网页的虚拟机192.168.1.10安装了vmware软件的宿主机二、实验总体思路192.168.1.50上运行cain进行嗅探,在192.168.1.30上通过浏览器访问192.168.1.10主机上搭建的服务器上的网站后台并登录,cain软件对登录的用户名和密码进行抓取三、实验步骤1、运行和配置cain配置方法同实验一2、在192.168.1.10主机上搭建一个asp服务器,放置一个有后台登录功能的web程序3、打开另一台虚拟机192.168.1.30,在该机上通过浏览器访问web程序后台页面http://192.168.1.10/test2/manage/Manage.asp输入用户名和密码登录实验三、抓取telnet和ftp用户名和密码。

CAIN使用教程

文档来源为:从网络收集整理.word版本可编辑.欢迎下载支持.中国无线论坛中卫出品CAIN使用教程声明:任何不经别人同意而进入别人网络都是非法和不道德的行为。

本教程用于学习和交流,如由此产生一切违法行为与本教程无关。

CAIN使用教程CAIN是一个WINDOWS平台上的破解各种密码,嗅探各种数据信息,实现各种中间人攻击的软件。

首先下载cain软件找不到下载地址的可到我们共享区下载,共享区有4.9英文版和汉化补丁。

CAIN下有两个程序,一个是CAIN主程序,一个是Abel服务程序。

Abel服务程序需要手动进行安装。

正确安装CAIN后从CAIN目录下拷贝Abel.exe和Abel.dll 到C:\Windows\System32目录下,运行Abel.exe安装,并在服务里设置为自动启动。

运行CAIN,主界面如图所示我们先来看看CAIN的几个大的使用,大页面如下图一.解密器:解密器的作用主要是读取缓存中保存的各种密码。

你可以点击左边的各选项然后点击上面的你就可以在右边的窗口看到保存在缓存中的密码。

我的电脑中我都看到了我MSN的账号和密码,曾经登陆路由的账号和密码,邮箱的密码。

举例:点击左边的无线网络口令,再点击上面的在右边的窗口你可以看到你曾经正确使用过的无线的密码都保存在这里,如下图所示。

大家可以清楚的看到SSID和后面的密码。

二.网络这个网络主要用来鉴别各域控制器,SQLserver,打印服务,远程拨入,终端服务等。

网络的左侧用来浏览网络结构和连接远程主机。

连接到主机就可列出用户名,工作者,服务,共享资源等。

如下图,我们清楚的看到SMM-DB1开启了IPC$默认共享连接和文件夹共享。

同时也可以搜索到计算机的用户组和组的用户名,虽然NT版本以后不能建空连接了,但是还是可以通过提取SID来获得Admin的账号,因为管理员的SID总是500。

如下图所示三.嗅探器(包含局域网的嗅探和ARP欺骗)嗅探器是CAIN的重点,很多人用CAIN主要就是用这个嗅探器和ARP欺骗。

教你如何破解无线路由器密码蹭网

现如今,随着无线收发设备价格的降低及技术的成熟,越来越多的人开始使用无线局域网络这种更方便的上网方式。

花百十元购买一台无线路由器,利用其接入宽带,再加上一台带有无线模块的笔记本电脑,就可以享受一定范围内无拘束上网的便捷了。

不过,摆脱的也会带来一定的“副作用”,“蹭网一族”就是这种副作用下的产物。

蹭网渐成“风尚”就蹭网话题,记者通过互联网与网友们进行了一番互动交流,结果发现,蹭网已成为当今一大风尚,许多人都对该话题表示出了浓厚的兴趣。

有过蹭网经验的饶有兴趣的谈论自己的蹭网经验,而没有蹭过的则大多一副“跃跃欲试”的样子,希望有机会品尝一下这份“免费的午餐”。

“我在家就可以用,呵呵。

可是周末有时候就没有了,很郁闷。

”--毕竟蹭的是别人的网,会有很多,要是主人切断网络就没办法蹭了。

有人发起“蹭网财”有人甚至把蹭网当成了一条生财之道。

在某论坛上记者发现,有人发租房信息,把“可蹭无线网络”当成了一大卖点。

记者的一位朋友,则通过无线网络与邻居共享宽带,拿到了邻居300元的“入伙费”。

“连害怕被查出来,这样就保险了”,朋友表示,把由放在窗户边上,邻居在卧室上网信号很不错,其他房间就差一些了,但还勉强能接受,唯一的不便之处就是由要一直开着……据本报上海记者报道,目前市场上出现了一款“强搜天线”,商家称通过此天线可以搜索到免费无线信号,不花钱就能终身使用免费无线宽带。

经了解,其实该产品就是一款“增强版”的无线信号收发装置,所谓的免费就是他人没有加密的无线信号,说白了就是“蹭网”。

蹭网可取不可取?简单说,蹭网就是使用某些无线接收装置(如笔记本、台式机上的无线网卡、带有WIFI功能的手机、PDA等),利用某些没经用户设置权限、密码的无线网络连接互联网的行为。

有人认为,只要不影响对方使用,蹭一下又有何妨?但也有许多人认为,蹭网侵害了被蹭方的权益,应该得到。

据了解,目前宽带运营商对“多用户单账号上网”一直在加以。

记者致电两家宽带运营商,一家运营商表示一个账号只允许一台电脑上网,而另一家则最多两台,但也必须是同一家庭使用才行,对于多用户共享上网的行为则是绝对的。

aircrack-ng详细教程

aircrack-ng详细教程/download.php?id=529&ResourceID=313教程:1、启动无线网卡的监控模式,在终端中输入:sudo airmon-ng start wlan0 (wlan0是无线网卡的端口,可在终端中输入ifconfig 查看)2、查看无线AP在终端中输入:sudo airodump-ng mon0(特别说明:启动监控模式后无线网的端口现在是mon0 !!!)看看有哪些采用wep加密的AP在线,然后按ctrl+c 退出,保留终端3、抓包另开一个终端,输入:sudo airodump-ng -c 6 --bssid AP's MAC -w wep mon0(-c 后面跟着的6是要破解的AP工作频道,--bissid后面跟着的AP'sMAC是要欲破解AP的MAC地址,-w后面跟着wep的是抓下来的数据包DATA保存的文件名,具体情况根据步骤2里面的在线AP更改频道和MAC地址,DATA保存的文件名可随便命名)4、与AP建立虚拟连接再另开一个终端,输入:sudo aireplay-ng -1 0 -a AP's MAC -h My MAC mon0(-h后面跟着的My MAC是自己的无线网卡的MAC地址,命令:iwlist wlan0 scanning可查看自己的MAC地址;自己的MAC 地址为ifconfig命令下wlan0对应的mac 地址)5、进行注入成功建立虚拟连接后输入:sudo aireplay-ng -2 -F -p 0841 -c ff:ff:ff:ff:ff:ff -b AP's MAC -h My MAC mon0 现在回头看下步骤3的终端是不是DATA在开始飞涨!(那串ff照抄就行)6、解密收集有15000个以上的DATA之后,另开一个终端,输入:sudo aircrack-ng wep*.cap进行解密(如果没算出来的话,继续等,aircrack-ng 会在DATA每增加多15000个之后就自动再运行,直到算出密码为至,注意此处文件的名字要与步骤3里面设置的名字一样,且*号是必需的)7、收工破解出密码后在终端中输入 sudo airmon-ng stop mon0 关闭监控模式,不然无线网卡会一直向刚刚的AP进行注入的,用ctrl+c退出或者直接关闭终端都是不行的。

Cain 使用手册

Cain 使用手册译:淄博网警 SeeYou2007年2月14日Cain 是著名的 Windows 平台口令恢复工具。

它能通过网络嗅探很容易的恢复多种口令,能使用字典破解加密的口令,暴力口令破解,录音 VoIP(IP电话)谈话内容,解码编码化的口令,获取无线网络密钥,恢复缓存的口令,分析路由协议等。

下载:http://www.oxid.it/cain.htmlhttp://www.oxid.it/downloads/ca_setup.exe系统组成Cain & Abel 是两个程序。

Cain 是图形界面主程序;Abel 是后台服务程序,由两个文件组成:Abel.exe 和 Abel.dll。

l10MB 硬盘空间l Microsoft Windows 2000/XP/2003l Winpcap 包驱动(V2.3 或以上;4.0版本支持 AirPcap 网卡)l程序由以下文件组成:cain.exe 主程序CA_UserManual.chm 用户手册Abel.exe 名为 Abel 的可的 Windows 服务Abell.dll 程序支持文件Wordlist.txt 小型口令文件Instal.log 程序安装日志oui.txt MAC 地址厂商文件<安装目录>\winrtgen\winrtgen.exe 字典生成器<安装目录>\winrtgen\charset.txt 字符集文件<安装目录>\Driver\WinPcap_4_0_beta2.exe 原始 Winpcap 驱动程序Abel 是一个服务程序,由两个文件组成:"Abel.exe" 和 "Abel.dll",服务并不能自动安装到系统中。

可用 Cain 将 Abel 安装到本地或远程,但需要管理员权限。

l本地安装:1、复制"Abel.exe"和"Abel.dll"到系统安装目录%WINNT%(如C:\Windows)2、运行 Abel.exe 安装服务3、使用 Windows 服务管理器开始Abel服务l远程安装:1、使用Cain的网络表(Network TAB),选择远程主机2、右击计算机图标,选择连接3、提供远程主机的管理权认证4、连接成功后,右击其“服务”图标,选择菜单“安装Abel(Install Abel)”5、完成。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

CAIN使用教程声明:任何不经别人同意而进入别人网络都是非法和不道德的行为。

本教程用于学习和交流,如由此产生一切违法行为与本教程无关。

题记:本人是中国无线论坛/的ID“中卫”。

本教程是根据网上现有的资料还有我的理解加上实际操作实践编辑整理而成。

由于本人也是初学者,缺乏专业的理论知识,因此文中不免存在理解的偏差甚至错误,希望各位朋友指正。

如果对教程有任何意见和建议,欢迎各位 论坛提问和交流。

谢谢!!CAIN使用教程CAIN是一个WINDOWS平台上的破解各种密码,嗅探各种数据信息,实现各种中间人攻击的软件。

首先下载cain软件找不到下载地址的可到我们共享区/wificrack下载,共享区有4.9英文版和汉化补丁。

CAIN下有两个程序,一个是CAIN主程序,一个是Abel服务程序。

Abel服务程序需要手动进行安装。

正确安装CAIN后从CAIN目录下拷贝Abel.exe和Abel.dll到C:\Windows\System32目录下,运行Abel.exe安装,并在服务里设置为自动启动。

运行CAIN,主界面如图所示我们先来看看CAIN的几个大类的使用,大类页面如下图一.解密器:解密器的作用主要是读取缓存中保存的各种密码。

你可以点击左边的各选项然后点击上面的在右边的窗口你可以看到你曾经正确使用过的无线的密码都保存在这里,如下图所示。

大家可以清楚的看到SSID和后面的密码。

二.网络这个网络主要用来鉴别各域控制器,SQLserver,打印服务,远程拨入,终端服务等。

网络的左侧用来浏览网络结构和连接远程主机。

连接到主机就可列出用户名,工作者,服务,共享资源等。

如下图,我们清楚的看到SMM-DB1开启了IPC$默认共享连接和文件夹共享。

同时也可以搜索到计算机的用户组和组的用户名,虽然NT版本以后不能建立空连接了,但是还是可以通过提取SID来获得Admin的账号,因为管理员的SID总是500。

如下图所示三.嗅探器(包含局域网的嗅探和ARP欺骗)嗅探器是CAIN的重点,很多人用CAIN主要就是用这个嗅探器和ARP欺骗。

CAIN中的嗅探器,主要嗅探局域网内的有用信息,比如各类密码等。

CAIN中的ARP的欺骗,原理是操纵两台主机的ARP缓存表,以改变它们之间的正常通信方向,这种通信注入的结果就是ARP欺骗攻击,利用ARP欺骗可以获得明文的信息。

1.程序配置首先点击菜单的配置按钮接下来看看其他的几张选项卡,如下图这两张选项卡中HTTP区域主要定义了HTTP的字段,用来检查和过滤HTTP包中包含的敏感字符,比如用户名密码等。

过滤与端口选项是CAIN定义的过滤程序和协议的各种端口,你可以关闭你不需要过滤的程序协议,比如POP3、ICQ、FTPS、RDP等。

另外两张选项卡就不用看了不需要进行什么设置。

2.MAC地址扫描选择功能栏的嗅探器,然后选择下面的主机扫描之前需要先激活嗅探器,点击上面的点击左侧栏最上面的APR后就出现下图所示,这时在右边空白处点一下鼠标,上面的手动修改,定义APR-HTTPS使用指定的伪证书注入到“被ARP欺骗主机”和指定的HTTPS 服务器的连接中。

b.APR-DNS这是DNS欺骗,点击APR-DNS欺骗,再点击上面的开始ARP欺骗。

这时候被欺骗的主机192.168.2.2如果打开的话进入的不是百度的首页而是202.120.111.62的华东理工大学的主页。

如下图,欺骗成功。

如果你做一个WEB认证的钓鱼网站,当对方登陆某WEB认证网站的时候发送的WEB认证信息将转到你的钓鱼网站上。

这个问题就大了,因此建议各位朋友加强安全意识,提高安全措施。

c.APR-SSH-1欺骗SSH是远程登陆协议,ARP可以利用MITM中间人攻击捕获并解密SSH会话。

具体我也没用过。

d.APR-HTTPS-1欺骗APR-HTTPS可以捕获和解密主机和服务器间的HTTPS通信,与APR-Cret证书收集器配合使用,注入伪造的数字证书到SSL会话中,在被欺骗主机到达真正的服务器之前解密和加密数据。

这种HTTPS欺骗会利用伪造的数字证书,因此对方会看到这个弹出的未经认证的数字证书请求认证。

一般人不会看这个数字认证的(各位朋友你们仔细看过几次这种数字认证证书?)。

主要过程:1)开启HTTPS过滤,2)激活APR欺骗,3)“被欺骗主机”开启一个HTTPS会话,4)来自“被欺骗主机”的数据包被APR注入,并被CAIN捕获,5)APR-HTTPS从APR-Cret证书收集器中搜索一个相近的伪证书,并是使用这个伪证书。

6)捕获的数据包修改了MAC、IP、TCP源端口,然后使用Winpcap重新发送到局域网,与客户端建立连接7)创建HTTPS服务器连接,(“被欺骗主机”要连接的真实的服务器)8)使用伪证书与真实服务器连接,并使用OpenSSL库管理加密的通信。

9)包由客户端发送出去,被修改后再回到“被欺骗主机”10)来自HTTPS服务器的数据被加密保存到会话文件中,重新加密并经客户端连接发送到“被欺骗主机”APR-HTTPS具体我也不太懂,上面这段过程文字来自SeeYou翻译文。

以下引用longas原话:其实基于证书的攻击基本原理是这样的:合法客户端向网站发出SSL 请求时,黑客截获了这个请求,将其改成自己发出的,然后发给网站,网站收到后,会与黑客的计算机协商SSL加密级别,此时两者之间的加密是正常的,而黑客在与网站交互的同时,记录下对方的证书类型及算法,并使用同样的算法伪造了证书,将这一伪造证书发给了客户端,此时,客户端以为自己在和网站交互,实际上是在和黑客的机器交互。

原本加密的信息由于采用的是黑客的证书变成了明文,这样密码就截获了。

(注:本机打开KIS以后会导致被欺骗客户机无法正常上网,因此要使用APR欺骗必须先关闭本机的KIS)举例如下:首先我们开启HTTPS过滤,启动APR欺骗。

局域网内192.168.2.2作为被欺骗的对象,我们坚持客户端。

客户端打开一个Gmail的https会话https:///mail,由于会话中的证书是被CAIN伪造的证书,因此会出现如下提示,见下图我们浏览网页的时候很多人是不看证书的详细内容,很自然的点击是。

账号信息的泄露就从这里开始了。

点击是以后就确认了这个伪证书,这时会出现正常的Gmail的登陆页面,如下图同时我们也会在CAIN中的APR下的APR-HTTPS下看到会话被捕获,在APR-Cert下看到有伪造的证书。

如下图:当被欺骗的客户端192.168.2.2在登陆页面中输入Gmail的账号和密码登陆以后我们就会在password的https选项下看到被捕获的明文的账号和密码信息了。

见下图HTTPS的加密的数据就这样在CAIN的APR欺骗中被明文获取。

因此希望各位朋友提高网络安全意识,防止APR欺骗建议安装365的APR防火墙。

APR-RDPRPD是远程桌面协议,用这个可以捕获被欺骗者连接远程桌面的密码,同理也是利用MITM 中间人攻击。

只要对方登陆了远程桌面就能得到这个文件,如下图所示点开第三个选择查看,将看到下图所示,从中可以找到用户名和密码下面的APR-FTPS、APR-POP3、APR-IMAPS、APR-LDAPS等由于我没去实践和验证就先不写了,大体意思差不多就是用ARP欺骗实现中间人攻击,从而获得一些信息。

接下来看看选项中的口令,点口令进入下面页面如右图所示,CAIN可以嗅探到图示那些在被嗅探的主机上的口令。

包括POP3、SQL、VNC、FTP等。

举例点选项卡左侧HTTP,我们将从右侧看到很多HTTP通信的记录。

如下图红色部分所示,我在HTTP登陆的邮箱和登陆中国无线门户论坛的账号和密码都被记录了。

再下来看看V oIP里保存的是V oIP通话的内容。

如果对方使用了V oIP通话,那些录音都被保存在这里。

四.破解器CAIN中的破解器支持很多通用的HASH算法的破解及加密方法,还有暴力破解和字典破解。

破解菜单如图所示还有左侧的破解器,内容比较多有MD5破解SHA1破解等很多我也不知道怎么用。

我就讲我们无线常用到的WEP破解和WPA破解。

首先点右侧的菜单中如右图的802.11 Captures无线捕获选项,再点击上面的我们可根据实际情况选择字典破解和暴力破解。

选择字典破解,出现下图所示选项,我们添加字典然后选择开始,就开始字典破解我们也可选择暴力破解,在预定义栏我们可选择数字、字母、字符串、特殊字符等选项。

后面还可以设定密码的长度。

WPA密码的长度是8-63位。

设好以后点击下面的开始可以破解WPA密码了。

注:CAIN的WEP和WPA破解速度非常慢,远不如aircrack-ng。

其破解的实际意义并不大。

另外在CAIN目录下Winrtgen文件夹里有个双击打开,是一个Rainbow Tables Generator,点击下面的五.Traceroute点击Traceroute出现下图所示。

可以看出到达目标主机所经过的节点的IP地址,所用时间等信息。

CCDU好像是思科路由器的什么东西,我也没用过。

六.无线网络这个是用于扫描无线网络并对无线路由器进行WEP破解的,和获得WPA握手包的。

打开无线网络以后如下图所示。

大家可以看到WPA-PSK验证,获得了验证包后可以直接发送到破解器进行密码破解,虾米还有WEP注入支持无客户端的破解。

但是这些需要AirPcap网卡的支持,这种网卡国内比较少,国外的价格也在1500RMB左右。

附录HTTPS中双向认证SSL 协议的具体过程:①浏览器发送一个连接请求给安全服务器。

②服务器将自己的证书,以及同证书相关的信息发送给客户浏览器。

③客户浏览器检查服务器送过来的证书是否是由自己信赖的 CA 中心所签发的。

如果是,就继续执行协议;如果不是,客户浏览器就给客户一个警告消息:警告客户这个证书不是可以信赖的,询问客户是否需要继续。

④接着客户浏览器比较证书里的消息,例如域名和公钥,与服务器刚刚发送的相关消息是否一致,如果是一致的,客户浏览器认可这个服务器的合法身份。

⑤服务器要求客户发送客户自己的证书。

收到后,服务器验证客户的证书,如果没有通过验证,拒绝连接;如果通过验证,服务器获得用户的公钥。

⑥客户浏览器告诉服务器自己所能够支持的通讯对称密码方案。

⑦服务器从客户发送过来的密码方案中,选择一种加密程度最高的密码方案,用客户的公钥加过密后通知浏览器。

⑧浏览器针对这个密码方案,选择一个通话密钥,接着用服务器的公钥加过密后发送给服务器。

⑨服务器接收到浏览器送过来的消息,用自己的私钥解密,获得通话密钥。

⑩服务器、浏览器接下来的通讯都是用对称密码方案,对称密钥是加过密的。