STM32芯片烧写和加密解密

STM32烧录设置过程

检查固件文件

确认固件文件没有损坏,可以从官方网站重 新下载或获取新的固件文件。

尝试重新烧录

如果前述检查都没有问题,可以尝试重新烧 录固件。

固件启动检查

观察启动过程

观察目标板的启动过程,检查是 否有异常现象,如LED闪烁、蜂 鸣器响等。

检查串口通信

如果目标板上有串口通信功能, 可以通过串口调试工具检查启动 过程中的输出信息,判断程序是 否正常运行。

确认固件版本正确

核对目标板上固件的版本信息 ,确保与烧录的固件版本一致 。

运行测试程序

在烧录完成后,运行测试程序 ,检查目标板上的程序是否正

常运行。

烧录失败处理

检查烧录器驱动程序

确保安装了正确的烧录器驱动程序,并更新 至最新版本。

检查目标板连接

检查目标板上的芯片连接是否正常,避免因 连接不良导致烧录失败。

开始下载

启动下载工具,选择正确的固件文件,开始下载过程。

固件校验

校验工具

使用MD5或其他校验工具,对下载的固件进行 校验。

校验步骤

将固件文件拖拽到校验工具中,等待校验完成。

校验结果

比较校验结果与官方提供的校验值,确保固件文件未被篡改或损坏。

04 烧录过程

连接目标板与烧录器

确保目标板与烧录器 正确连接,特别是电 源和数据线的连接。

运行诊断程序

如果目标板上有诊断程序,可以 运行诊断程序,检查硬件和软件 的运行状态。

THANKS FOR WATCHING

感谢您的观看

详细描述

在选择目标板时,需要考虑其与所使用的开发环境(如Keil、IAR等)的兼容性、接口类型以及所需的外设功能。 此外,还需要注意目标板的供电需求以及是否有特殊的外设需求(如CAN、LIN等)。

stm32烧录故障须知

注意:对于网上流传的一些坑人的三线,四线SWD口就可以烧写STM32芯片的言论,我们给出专业级的说明:STM32的SWD标准接口是五根线(由ARM公司定义),VREF,GND,SWDIO,SWCLK,NRST.所有的线制均需要GND,SWDIO,SWCLK这三根线,这个没争议.即所谓的三线下载就是这三线.而NRST与VDD有些人认为不必要连.下面一一描述.对于NRST,如果STM32芯片的内部SWD模块被禁用了(用户程序内有禁用SWD 接口的代码被执行)则没有NRST是不可能再次烧写, STM32芯片的.因为SWD模式进入需要芯片的SWD模块处于激活状态,而SWD禁用时,必须通过在NRST低电平时发送SWD激活码才可以再次唤醒STM32的SWD模块.所以,不接NRST 就可以下载STM32是有条件的,不能适用所有STM32芯片状态!对于VREF(有些人可能认为是VDD)其作用主要是用来实现编程器的SWDIO引脚上的通信电平与目标芯片的IO 电平匹配的,SWDIO 引脚是一个开漏的引脚,其高电平的实现来自于编程器内部连接于SWDIO与VREF 线间的上拉电阻(这个电阻是编程器的事.不要再设计在电路板上).如果VREF上的电压与芯片的IO 电压不一致,则可能造成电平不匹配而通信失败.即VREF就是采集目标板芯片电压的! 那些说不用接这个也可烧写的是其狭隘的认为所有的STM32 均是3.3V 供电,事实上,有些STM32是在2V供电或其它电压下供电的.所以编程器必须使用这个引脚来采集SWDIO上的上拉电压.当然,如果目标芯片为3.3V供电,而编程器也配置为3.3V输出,这时本身就是电平匹配的,所以,这时不接VREF也可以通信,才造成了一帮人的误解,认为不接VREF也可以烧写.事实上SWD的五线任一条均是有其存在的原因的!ARM公司的技术专家是一群很聪明的人,不会白痴到设计几条没用的线上去做自已主打的DEBUG接口协议标准,考虑清楚,不要为了省那一两根线让大批量的PCB都报废,省一两根真的美观不到那里去,轩微科技作为专业的STM32批量烧录设备。

stm32_RSA、 AES 加密、 解密原理

高级加密标准(英语:Advanced Encryption Standard,缩写:AES),在密码学中又称 Rijndael 加密法。

严格地说,AES 和 Rijndael 加密法并不完全一样(虽然在实际应用中二者可以互换),因 为 Rijndael 加密法可以支持更大范围的区块和密钥长度:AES 的区块长度固定为 128 比特, 密钥长度则可以是 128,192 或 256 比特;而 Rijndael 使用的密钥和区块长度可以是 32 位的 整数倍,以 128 位为下限,256 比特为上限。加密过程中使用的密钥是由 Rijndael 密钥生成 方案产生。

通过试算我们找到,当 d=7 时,e×d≡1 mod f(n)同余等式成立。因此,可令 d=7。从 而我们可以设计出一对公私密钥,加密密钥(公钥)为:KU =(e,n)=(3,33),解密密钥(私钥) 为:KR =(d,n)=(7,33)。

(2)英文数字化。 将明文信息数字化,并将每块两个数字分组。假定明文英文字母编码表为按字母顺序排

2.4 AES 加密和解密

AES 加解密的流程图如下: 图 2-1

1.1 RSA 算法原理................................................................................................................. 2 1.2 AES 算法原理................................................................................................................. 2 2. RSA、AES 的应用................................................................................................................. 4 2.1 RSA 加密..........................................................................................................................4 2.2 RSA 解密......................................................................................错误!未定义书签。 2.3 RSA 签名以及认证.........................................................................................................6 2.4 AES 加密..........................................................................................................................7 2.5 AES 解密......................................................................................错误!未定义书签。 3. polarssl 开源库的使用..................................................................................................... 13 3.1 polarssl 开源库介绍.................................................................................................... 13 3.2 polarssl rsa 接口说明.................................................................................................. 13 3.3 polarssl aes 接口说明..................................................................................................14 3.4 移植 polarssl 开源库................................................................................................... 14 3.5 polarss 开源库的使用................................................................................................ 18

走进STM32世界之Hex程序烧写

走进STM32世界之H e x程序烧写在光立方活动中,有少部分网友提出不会将H EX程序烧录至STM32芯片内,也为了早就想开始的STM32系列基础教程,在北京的这个雨夜开始“走进STM32世界”。

多数51单片机(STC系列单片机)的初学者都知道,在51单片机初上电时,可以通过PC机上位机软件将程序引导至boo tload er,从而将新程序的hex文件下载至单片机中,完成程序的升级或是更新。

在32位Co rtex-M3内核下的S TM32单片机也是可以做到的。

这个上位机软件叫做“Flashloader demons trato r”;短接boot0与VCC后,再次复位即进入到升级模式(System memory boot loader)。

我们需要先下载芯片烧录工具软件F lashloader demons trato r。

下载后我们解压,安装此文件,之后我们找到S TMicroele ctron ics flashloader.exe,此程序为我们的主角之一——烧录软件。

另一个主角是我们的US B转串口工具。

下面我来介绍一下软件如何使用:前提条件要将USB转串口工具插入电脑上,并在“设备管理器”中查看到虚拟串口的串口号。

烧写过程可分为六步,分别为连接芯片页面,flash状态页面,芯片信息页面,操作配置页面,选项字配置页面,操作进度条页面。

第一步:连接芯片页面在此页面,我们主要配置串口号,其余参数使用默认值即可。

在点击nex t 前,一定要将bo ot0引脚置高并复位。

如果一切正常,软件会转向下一个页面。

当然如果出错,则需要重复上述操作。

小提示:“Cannot open the COM port”:检查是否选择了正确的串口号,并确认此串口未被其它软件使用。

STM8 STM32芯片程序加密方法

STM8 STM32 ID程序加密方法

一、两层保护

a)读保护。

设置读保护功能,使芯片中的程序无法被读出。

当关闭读保

护功能时,芯片会自动擦除flash中的所有程序;

b)唯一的ID识别。

每片STM32芯片都带有唯一的ID,在程序中加入

ID验证,使程序只能在一个ID下运行。

万一程序被拷贝出来,烧入

其它的STM32芯片中也不能运行。

特点:有两重保护,芯片可重复使用。

二、熔丝方案

1. 功能简介:通过烧断芯片程序烧写口的熔丝,防止芯片中的程序被读出或

修改;

2. 特点:熔丝一旦烧断,程序就无法读写,程序升级只能换芯片。

三、利用id做软件加密

1,如果板子上有外部存储器,可以先编写一个程序,利用算法把id计算得到一些值存入外部存储器,然后再烧写真正的程序,真正的程序去校验外部存储器的数据是否合法即可

2,利用板子上按键组合,或是上电按住某些键,程序在这个时候利用算法把id计算得到一些值存入程序区(stm8为EE区),程序运行时去验证程序区数据是否正确

3,轩微编程器有软件加密的功能,编程器会读芯片id,根据算法直接改写缓冲区,达到软件加密的作用

4,读出的id通过一定算法,例如异或加上一个数,得到的数据存入flash(只运行一次,运行后标志位也存入flash),下次读到这个标志位,就不运行这个程序。

四、做软件加密时注意

1,不要在程序中直接出现id地址,例如STM32:1FFFF7E8 1FFFF7EC 1FFFF7F0 STM8: 0x4865~0x4870

2, 利用校验和或是crc对程序区进行校验,防止改程序。

stm32g431程序烧写方法 -回复

stm32g431程序烧写方法-回复如何使用适用于STM32G431的编程工具和方法进行程序烧写STM32G431是意法半导体(STMicroelectronics)生产的一款32位ARM Cortex-M4内核微控制器(MCU),它具有丰富的外设和低功耗特性,广泛应用于工业控制、智能家居、物联网等领域。

本文将介绍如何使用适用于STM32G431的编程工具和方法进行程序烧写。

步骤一:准备工作在开始烧写之前,我们需要准备以下工具和材料:1. STM32G431开发板:确保板卡的硬件和Firmware都与程序烧写工具兼容。

2. 编程工具:选择一款适用于STM32G431的编程工具。

常用的工具包括ST-Link/V2、J-Link等。

确保你选择的工具与目标板卡相匹配,并且拥有正确的接口适配器。

3. USB连接线:用于将开发板与电脑连接,确保数据传输畅通。

4. STM32CubeProgrammer软件:这是STMicroelectronics开发的一款用于烧写STM32 MCU的工具,它提供了直观友好的用户界面,支持各种烧写模式。

步骤二:连接开发板与计算机首先,将STM32G431开发板与计算机通过USB连接线连接起来。

确保连接线的插头与接口的方向正确,避免损坏硬件。

步骤三:安装和配置编程工具在开始烧写之前,需要安装并配置正确的编程工具。

以下以ST-Link/V2为例进行说明:1. 下载并安装ST-Link驱动程序:在ST官方网站上下载最新版本的ST-Link驱动程序,并按照安装指南进行安装。

2. 配置STM32CubeProgrammer:启动STM32CubeProgrammer软件,然后选择“Edit -> Preferences”菜单,进入配置界面。

3. 在“ST-LINK”选项卡下,选择正确的接口类型和连接速度。

通常,ST-Link/V2的接口类型为“SWD”(Serial Wire Debug)。

stm32芯片序列号 加密代码

STM32芯片是一款由意法半导体公司(STMicroelectronics)推出的基于ARM Cortex-M内核的微控制器系列产品。

在实际应用中,为了保护芯片的安全性和数据的隐私性,需要对STM32芯片序列号进行加密处理。

本文将从以下几个方面进行讨论。

一、STM32芯片序列号的获取1.1 芯片上的序列号在STM32芯片中,每颗芯片都内置一个唯一的序列号。

这个序列号通常被烧录在芯片的内部存储器中,可以通过芯片上的一些特殊寄存器或者接口来读取。

1.2 软件获取方式除了直接从芯片上读取序列号,还可以通过软件的方式获取序列号。

通过STM32的开发工具或者软件库,可以方便地获取芯片的序列号信息。

二、序列号加密的必要性2.1 安全性考虑芯片的序列号是唯一标识芯片身份的重要信息,如果序列号泄露,可能会导致芯片被恶意复制或仿真,从而带来安全隐患。

2.2 防止篡改加密序列号可以防止序列号被篡改或者伪造,确保序列号的真实性和完整性。

三、加密序列号的方法3.1 对称加密对称加密是一种常见的加密方法,利用相同的密钥对数据进行加密和解密。

可以使用对称加密算法对芯片序列号进行加密处理,保护序列号不被未经授权的访问。

3.2 非对称加密非对称加密使用公钥和私钥进行加密和解密操作,可以更好地保护数据的安全性。

可以利用非对称加密算法对序列号进行加密,只有持有私钥的合法用户才能解密获取真实的序列号信息。

3.3 哈希加密哈希加密是一种将数据转换为固定长度的哈希值的加密方法,可以用来对序列号进行加密处理。

哈希加密不可逆,可以保护序列号的隐私性。

四、序列号加密代码的实现4.1 对称加密代码以下是一个基于AES对称加密算法对序列号进行加密的示例代码:```// 生成密钥KeyGenerator keyGenerator = KeyGenerator.getInstance("AES"); keyGenerator.init(128);SecretKey secretKey = keyGenerator.generateKey();// 创建加密器Cipher cipher = Cipher.getInstance("AES");cipher.init(Cipher.ENCRYPT_MODE, secretKey);// 加密序列号byte[] encryptedSerial = cipher.doFinal(serialNumber);```4.2 非对称加密代码以下是一个基于RSA非对称加密算法对序列号进行加密的示例代码:```// 生成密钥对KeyP本人rGenerator keyP本人rGenerator = KeyP本人rGenerator.getInstance("RSA");keyP本人rGenerator.initialize(1024);KeyP本人r keyP本人r = keyP本人rGenerator.generateKeyP本人r();// 使用公钥加密序列号Cipher cipher = Cipher.getInstance("RSA");cipher.init(Cipher.ENCRYPT_MODE, keyP本人r.getPublic());byte[] encryptedSerial = cipher.doFinal(serialNumber);```4.3 哈希加密代码以下是一个基于SHA-256哈希加密算法对序列号进行加密的示例代码:```MessageDigest digest = MessageDigest.getInstance("SHA-256"); byte[] encryptedSerial = digest.digest(serialNumber);```五、序列号解密和验证对加密后的序列号进行解密和验证是非常重要的,只有合法的用户才能获取解密后的真实序列号信息。

MCU烧写器远程加密、解密及烧写处理方法与制作流程

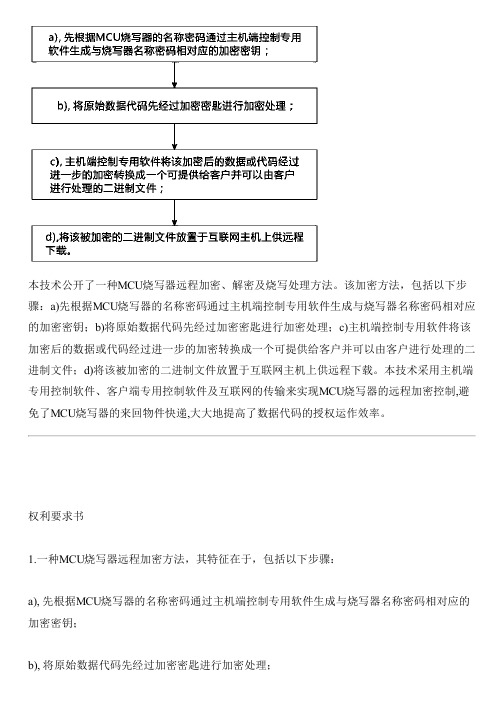

本技术公开了一种MCU烧写器远程加密、解密及烧写处理方法。

该加密方法,包括以下步骤:a)先根据MCU烧写器的名称密码通过主机端控制专用软件生成与烧写器名称密码相对应的加密密钥;b)将原始数据代码先经过加密密匙进行加密处理;c)主机端控制专用软件将该加密后的数据或代码经过进一步的加密转换成一个可提供给客户并可以由客户进行处理的二进制文件;d)将该被加密的二进制文件放置于互联网主机上供远程下载。

本技术采用主机端专用控制软件、客户端专用控制软件及互联网的传输来实现MCU烧写器的远程加密控制,避免了MCU烧写器的来回物件快递,大大地提高了数据代码的授权运作效率。

权利要求书1.一种MCU烧写器远程加密方法,其特征在于,包括以下步骤:a), 先根据MCU烧写器的名称密码通过主机端控制专用软件生成与烧写器名称密码相对应的加密密钥;b), 将原始数据代码先经过加密密匙进行加密处理;c), 主机端控制专用软件将该加密后的数据或代码经过进一步的加密转换成一个可提供给客户并可以由客户进行处理的二进制文件;d),将该被加密的二进制文件放置于互联网主机上供远程下载。

2.根据权利要求1所述的MCU烧写器远程加密方法,其特征在于,在步骤a中,主机端控制专用软件生成加密密匙的步骤包括:a1),核对MCU烧写器的名称与数据库中预存的烧写器名称是否一致;若一致则进入下一步骤,若不一致则提示用户重新输入正确的名称;a2),核对MCU烧写器的密码与数据库中预存的烧写器密码是否一致;若一致则进入下一步骤,若不一致则提示用户重新输入正确的名称;a3),按照预存的MCU烧写器名称和密码,生成与该MCU烧写器相对应的加密密匙。

3.一种MCU烧写器远程解密方法,其特征在于,包括以下步骤:a), 客户端电脑安装客户端控制专用软件来读取通过互联网发送来的被加密的二进制文件;b), 客户端控制专用软件按加密密匙对该二进制文件进行解密处理;并还原成加密的目标数据或代码;c), 客户端电脑连接上目标MCU烧写器,并将加密了的数据或代码传输到MCU烧写器中。