Management Suite 8.7 端口使用详解

sql managementstudio 2008

SQL Management Studio 2008是微软推出的一款数据库管理工具,它为SQL Server提供了全面的管理、开发和配置功能。

作为数据库管理员或开发人员,熟练掌握SQL Management Studio 2008是非常重要的,因为它可以帮助我们更高效地管理和维护数据库,提高工作效率。

下面将从几个方面介绍SQL Management Studio 2008的功能和使用方法,希望对大家有所帮助。

一、安装和配置1. 下载安装包我们需要下载SQL Management Studio 2008的安装包,可以在微软冠方全球信息站上找到并进行下载。

2. 安装软件下载完成后,双击安装包,按照提示进行安装。

安装过程中需要选择安装路径、接受许可协议等步骤,按照默认设置进行即可。

3. 配置连接安装完成后,我们需要配置连接数据库的参数,包括服务器名称、身份验证方式等。

在连接成功后,我们就可以开始使用SQL Management Studio 2008了。

二、主要功能1. 查询和分析SQL Management Studio 2008提供了强大的查询和分析功能,可以帮助我们快速编写和运行SQL查询语句,并对查询结果进行分析和可视化展示。

2. 数据库管理通过SQL Management Studio 2008,我们可以方便地管理数据库,包括创建、删除、备份、还原等操作。

还可以对数据库对象进行管理,如表、视图、存储过程等。

3. 开发和调试作为开发人员,SQL Management Studio 2008还提供了丰富的开发和调试功能,包括编写存储过程、触发器,进行调试和性能优化等。

4. 安全性管理数据库的安全性是非常重要的,SQL Management Studio 2008可以帮助我们管理用户、角色、权限等安全性相关的配置,确保数据库的安全性。

5. 可视化管理SQL Management Studio 2008提供了直观的用户界面,可以通过图形化界面进行大部分操作,使得管理数据库变得更加简单和直观。

Lab Manager 说明书

VMware, Inc.

3

Lab Manager 用户指南

使用RPM安装程序在X中的Linux客户机上安装VMwareTools 35 使用Tar安装程序或RPM安装程序在Linux客户机上安装VMwareTools 35 在Solaris客户机上安装VMwareTools 36 自定义客户机操作系统 37 从ESX主机访问machine.id 37 从客户机操作系统访问machine.id 37 客户机自定义的必备条件 38 构建MicrosoftSysprep软件包 38 完成WindowsNT和Solaris虚拟机模板的客户机自定义 39 完成Solaris虚拟机模板的客户机自定义 40 使用客户机自定义SID生成工具 40 选择用于Lab Manage的SID生成工具 40 更改虚拟机模板的SID生成工具 40 选择虚拟机的SID生成工具 41 禁用客户机自定义 41 禁用虚拟机模板的客户机自定义 41 禁用虚拟机的客户机自定义 41 自定义客户机自定义 42 使用VMware Tools和LM Tools从LabManager2.x导入虚拟机模板 42 取消部署虚拟机模板 42 共享虚拟机模板 42 发布虚拟机模板 43 在发布虚拟机模板前检查VMwareTools状态 43 在发布虚拟机模板前禁用VMware Tools检查 43 发布虚拟机模板 44

13 管理网络模板 109

修改网络模板属性 109 更改网络模板的所有权 109 删除网络模板 110 监控虚拟网络的IP池使用情况 110 将IP地址添加到虚拟网络的IP池 110 从虚拟网络的IP池中移除IP地址 111

14 管理虚拟机模板 113

取消发布虚拟机模板 113 将虚拟机模板导出到SMB共享 114 将虚拟机模板导出到vCenter 114 整合虚拟机模板 115 放弃虚拟机模板的状态 115 修改虚拟机模板属性 115 修改虚拟机模板硬盘 117 向模板添加硬盘 117 编辑虚拟机模板硬盘 117 删除虚拟机模板硬盘 117 修改虚拟机模板网络接口 118 向虚拟机模板添加网络接口 118 编辑虚拟机网络接口 118 删除虚拟机模板的网络接口 119 重置虚拟机模板网络接口的MAC地址 升级虚拟硬件 119 更改虚拟机模板的所有权 119 删除虚拟机模板 120 强制删除虚拟机模板 120

VSE8.7操作说明

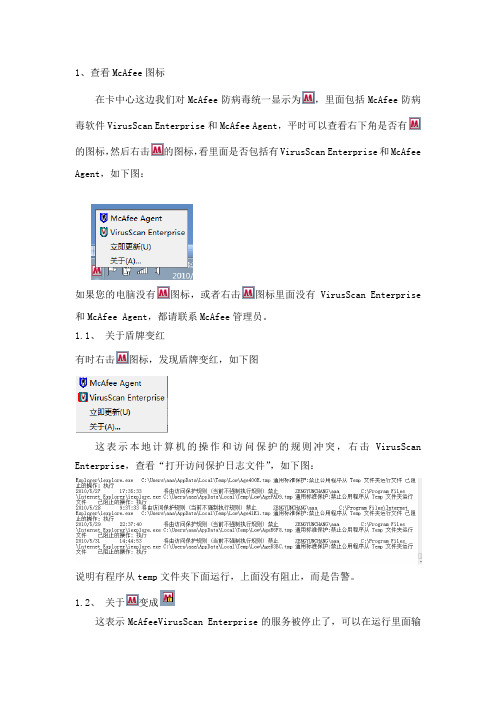

1、查看McAfee图标在卡中心这边我们对McAfee防病毒统一显示为,里面包括McAfee防病毒软件VirusScan Enterprise和McAfee Agent,平时可以查看右下角是否有的图标,然后右击的图标,看里面是否包括有VirusScan Enterprise和McAfee Agent,如下图:如果您的电脑没有图标,或者右击图标里面没有VirusScan Enterprise 和McAfee Agent,都请联系McAfee管理员。

1.1、关于盾牌变红有时右击图标,发现盾牌变红,如下图这表示本地计算机的操作和访问保护的规则冲突,右击VirusScan Enterprise,查看“打开访问保护日志文件”,如下图:说明有程序从temp文件夹下面运行,上面没有阻止,而是告警。

1.2、关于变成这表示McAfeeVirusScan Enterprise的服务被停止了,可以在运行里面输入services.msc,然后在服务里面把McAfee的服务开启,如下图:如果这个服务总是被停止,请联系安全管理员。

2、VirusScan Enterprise说明VirusScan Enterprise是防病毒软件的主程序,可以通过右击图标,然后右击VirusScan Enterprise,如下图:下面依次介绍里面的选项2.1、VirusScan 控制台主要是列出了VirusScan Enterprise防病毒的主要功能,单击VirusScan控制台,如下图主要有:访问保护--访问保护通过限制对指定的端口、文件、共享资源、注册表项和注册表值的访问来防止对计算机的有害更改。

它还通过防止用户停止McAfee 进程,对这些进程进行保护。

双击访问保护,如下图:可以看到访问保护的默认规则和用户自定义规则。

缓冲区溢出保护--缓冲区溢出保护用于防止利用缓冲区溢出在计算机上执行任意代码。

它会监视用户模式API调用,并确认由于缓冲区溢出而调用它们的时间,卡中心没有启用这个功能。

汇锦国际酒店管理系统使用教程

鼠标提示信息可以通过功能按钮区的I旦进行修改。

5.单击右键某一房间号可出现相关菜单功能,直接单击这些菜单功能可以完 成相关操作。

1对于空房可完成房间趋势图、散客登记、散客快速登记、散客留房、团体 留房、自用房、维修房、设为赃房(或设为清洁房)等操作。

⑶单击.L泸*.按钮,至此完成散客预定主信息的操作。

(4)单击.竺竺巴按钮,打开『预定收款』窗口,在【付款方式】中下拉选择现金 在【金额】中输入100.单击血竺色即可,单击/■走按钮回到散客预定单。

『预定收款』窗口如下图

⑸单击:杆人蹄I,打开『客人资料登记』窗口,在【客人姓名】中输入蒋进,在

【证件类型】中下拉选择身份证(系统默认),

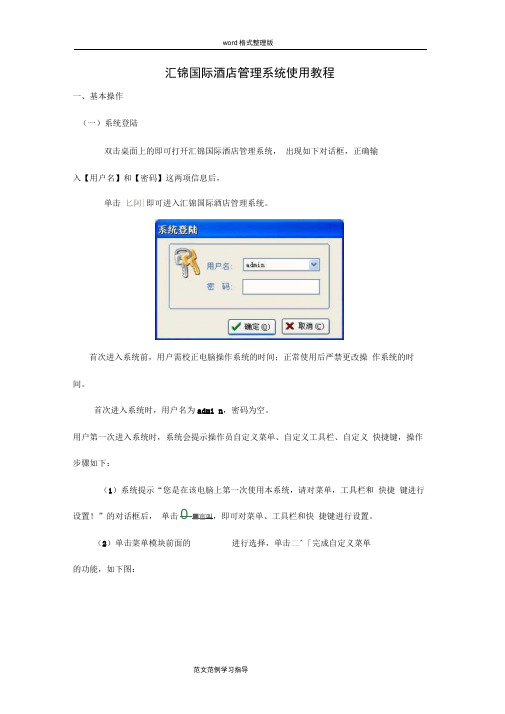

(1)系统提示“您是在该电脑上第一次使用本系统,请对菜单,工具栏和 快捷 键进行设置!”的对话框后, 单击0■宦叫,即可对菜单、工具栏和快 捷键进行设置。

(2)单击菜单模块前面的进行选择,单击二^「完成自定义菜单

的功能,如下图:

(4)通过单击幺和出现的菜单功能,依次完成F2至F10的自定义快捷键。

如下图:

该查询列表资料

导入Excel表格文件,用户可对其进行处理。

存为Html文件:

单击所要输出的查询列表中的某一条,执行文件—存为Html文件,则会把

该查询列表资料

导入Html文件,用户可对其进行处理。

(6)优惠理由

在实际工作中通常会采用低于酒店正常定价的优惠价格,因此系统在预定、

登记、费用等操作窗口中设置了

3对于维修房可以完成房间趋势图、查看维修房、结束维修房等操作。

4对于自用房可以完成房间趋势图、查看自用房、结束自用房等操作。

EIP7 产品多服务部署手册说明书

Linux环境EIP7产品多服务部署手册广州宏天软件股份有限公司2020年4月20日版本管理目录1总体部署图 (4)2常用linux命令 (4)3运行环境和中间件安装 (6)3.1安装JDK1.8 (6)3.2安装MySQL (8)3.3安装Redis (12)3.4安装ActiveMQ (14)3.5部署EurekaServer (15)4应用部署 (15)4.1Java应用 (15)4.2Web应用 (18)4.2.1Nginx的安装和配置 (19)4.2.2部署web端 (20)1总体部署图2常用linux命令1.使用xshell等工具远程连接到linux服务器,通过xftp可以上传下载文件,在linux中没有像windows一样分为C盘、D盘等不同的盘符,所有目录都通过/开头来访问,如下图所示2.常用的命令3.yum命令可以用来安装系统中不存在的命令,比如vim命令不存在时,可以通过yum install vim来安装。

注意在安装的过程中系统可能会跳出一些询问,输入y回车就可以继续安装了4.vim命令可以对文本文件进行修改,例如vim /etc/f可以打开mysql的配置文件,刚打开文本时为浏览模式,不能添加、删除、修改任何内容。

文本内容过多时,快捷键shift+g可以直接定位到文本的最后一行;内容过多也可以通过”/搜索内容”来快速查找,有多个匹配结果时n可以查看下一个。

按insert进入输入模式,完成编辑以后按esc按钮退出编辑模式,输入:q!放弃保存,输入:wq则保存修改。

5.防火墙配置3运行环境和中间件安装3.1安装JDK1.8使用xshell工具连接linux服务器,在命令行中输入java -version,检查JDK 是否安装以及版本是否为1.8如果JDK未安装或者版本不正确,则重新安装JDK。

1.将jdk的安装包拷贝到linux服务器(通过xftp上传上去,在/tmp目录下创建一个hotent目录,用于存放上传的文件)2.将该文件拷贝到/usr/local/java目录下,并解压3.查看解压出来的目录名4.配置jdk到环境变量,通过vim命令编辑/etc/profile,进入编辑模式后,shift+g定位到文件的最后一行,点击insert命令进入编辑模式,编辑完以后按ecs按钮,输入:wq+回车则保存文件,输入:q!则放弃保存。

Mantis搭建与使用说明

1M antis搭建Mantis是一个BUG管理系统,主要特点如下:1:用php写的系统,安装方便,不像Bugzilla那样安装那么多perl支持;2:系统相对简单,使用简单;3:出色的多种语言支持。

1.1相关下载Mantis下载地址:/EasyPHP下载地址:/1.2安装EasyPHP安装EasyPHP很简单,下载到EasyPHP‐5.3.8.1.exe,然后一直默认点击Next即可安装完成。

软件默认目录是C:\Program Files\EasyPHP。

EasyPHP成功安装,选上“Open Help”、“Launch EasyPHP”,点击“Finish”就可以看到如下页面。

在安装目录下找到EasyPHP-5.3.8.1.exe文件,双击运行,软件没有提示,然后缩放到桌面的右下角,为一个黑色的图标,双机该图标可以看到如下图所示。

(若Apache或MySQL没有正常运行,可能是服务端口被占用,需要修改端口的请继续往下看。

)1.3安装Mantis1:将下载到的mantis‐1.2.8.zip解压到mantis文件夹;2:将mantis文件夹复制到\EasyPHP‐5.3.8.1\www下;3:将EasyPHP下的phpmyadmin文件夹剪切到\EasyPHP‐5.3.8.1\www下。

1.4建立BUG数据库1:右键Windows托盘的图标,选择“Local Web”或者在IE地址中输入“http://127.0.0.1/”可看到如下页面2:选择mantis,进入页面:3:不用修改任何值,直接点击页面最下方的“Install/Upgrade Database”4:成功后可看到如下页面到此为止Mantis系统已经搭建成功了,下面验证一下是否已配置成功!1:再次右键Windows托盘的图标,选择“Local Web”,可看到如下页面:2:选择mantis进入页面:配置完成的Mantis只有一个默认的系统管理员用户,账号:administrator 密码:root1.5中文版配置配置完成时Mantis默认为English系统,而要使用中文版Mantis则需要修改配置文件。

cas-management 配置说明-概述说明以及解释

cas-management 配置说明-概述说明以及解释1.引言1.1 概述CAS-Management是一种用于统一身份认证和授权管理的开源软件,旨在提供安全、可扩展和灵活的身份认证解决方案。

它基于CAS(Central Authentication Service)协议,可以帮助组织轻松地集成各种应用程序和服务,实现单点登录和安全身份验证。

本文旨在介绍CAS-Management的配置及使用方法,帮助读者了解如何快速搭建和部署CAS-Management,并解决在配置过程中可能遇到的常见问题。

通过学习本文,读者将能够更好地使用CAS-Management 来管理用户身份验证和授权,提升系统的安全性和用户体验。

1.2 文章结构文章结构部分应该包括本篇文章的整体框架和组织结构。

在文章结构部分,通常会描述文章的分章节内容和主要议题。

具体来说,在CAS-Management 配置说明这篇文章中,文章结构部分可以简要概括为以下几个方面:1. 引言部分:介绍CAS-Management的背景和重要性,概括本文的内容以及解决问题的目的。

2. 正文部分:主要分为CAS-Management简介、配置步骤和常见问题解决方法三大部分,详细介绍CAS-Management系统的相关知识和配置方法。

3. 结论部分:总结文章内容,展望未来CAS-Management的发展,并结束整篇文章的结尾。

在文章结构中,以上各个部分应该清晰明了,使读者能够快速了解文章的整体结构和主要内容。

1.3 目的CAS-Management 配置说明的主要目的是帮助读者了解如何配置和使用CAS-Management,提供详细的配置步骤和常见问题的解决方法。

通过本文,读者将能够快速上手CAS-Management,并且能够避免一些常见的配置错误。

此外,本文还旨在介绍CAS-Management 的基本概念,并展望其在未来的发展方向,帮助读者更好地理解和使用这一工具。

Oracle Hospitality Suite8安全指南说明书

Oracle® HospitalitySuite8Security GuideRelease 8.12.0 and higherF44203-01June 2021Oracle Hospitality Suite8 Security Guide Release 8.12.0 and higherF44203-01Copyright © 2002, 2021 Oracle and/or its affiliates. All rights reserved.This software and related documentation are provided under a license agreement containing restrictions on use and disclosure and are protected by intellectual property laws. Except as expressly permitted in your license agreement or allowed by law, you may not use, copy, reproduce, translate, broadcast, modify, license, transmit, distribute, exhibit, perform, publish, or display any part, in any form, or by any means. Reverse engineering, disassembly, or decompilation of this software, unless required by law for interoperability, is prohibited.The information contained herein is subject to change without notice and is not warranted to be error-free. If you find any errors, please report them to us in writing.If this software or related documentation is delivered to the U.S. Government or anyone licensing it on behalf of the U.S. Government, then the following notice is applicable:U.S. GOVERNMENT END USERS: Oracle programs, including any operating system, integrated software, any programs installed on the hardware, and/or documentation, delivered to U.S. Government end users are "commercial computer software" pursuant to the applicable Federal Acquisition Regulation and agency-specific supplemental regulations. As such, use, duplication, disclosure, modification, and adaptation of the programs, including any operating system, integrated software, any programs installed on the hardware, and/or documentation, shall be subject to license terms and license restrictions applicable to the programs. No other rights are granted to the U.S. Government.This software or hardware is developed for general use in a variety of information management applications. It is not developed or intended for use in any inherently dangerous applications, including applications that may create a risk of personal injury. If you use this software or hardware in dangerous applications, then you shall be responsible to take all appropriate fail-safe, backup, redundancy, and other measures to ensure its safe use. Oracle Corporation and its affiliates disclaim any liability for any damages caused by use of this software or hardware in dangerous applications.Oracle and Java are registered trademarks of Oracle and/or its affiliates. Other names may be trademarks of their respective owners.Intel and Intel Xeon are trademarks or registered trademarks of Intel Corporation. All SPARC trademarks are used under license and are trademarks or registered trademarks of SPARC International, Inc. AMD, Opteron, the AMD logo, and the AMD Opteron logo are trademarks or registered trademarks of Advanced Micro Devices. UNIX is a registered trademark of The Open Group.This software or hardware and documentation may provide access to or information about content, products, and services from third parties. Oracle Corporation and its affiliates are not responsible for and expressly disclaim all warranties of any kind with respect to third-party content, products, and services unless otherwise set forth in an applicable agreement between you and Oracle. Oracle Corporation and its affiliates will not be responsible for any loss, costs, or damages incurred due to your access to or use of third-party content, products, or services, except as set forth in an applicable agreement between you and Oracle.ContentsContents 3Preface 41Suite8 Security Overview 1-1 Basic Security Considerations 1-1 Overview of the Suite8 Security 1-2 Users Authentication 1-22Performing a Secure Suite8 Installation 2-3 Pre-Installation Configuration 2-3 Post-Installation Configuration 2-3PrefaceThis document provides the security reference and guidance for Suite8AudienceThis document is intended for:1.System administrators installing the Suite8 application2.End Users of the Suite8Customer SupportTo contact Oracle Customer Support, access My Oracle Support at the following URL:https://When contacting Customer Support, please provide the following:∙Product version and program/module name∙Functional and technical description of the problem (include business impact)∙Detailed step-by-step instructions to re-create∙Exact error message received∙Screen shots of each step you takeDocumentationOracle Hospitality product documentation is available on the Oracle Help Center atRevision HistoryDate Description of ChangeDecember 2020 ∙First draft of Security GuideJune 2021 ∙Formatted and edited the guide for Oracle stylesand standards1Suite8 Security OverviewThis guide provides an overview of Oracle Hospitality Suite8 security and explains thegeneral principles of security application.Basic Security ConsiderationsThe following principles are fundamentals to using any application securely:∙Keep software up to date: This includes the latest product release and any patches that apply to it.∙Limit privileges as much as possible: Users must be given the access necessary only to perform their work. User privileges should be reviewed periodically todetermine relevance to current work requirements.∙Monitor system activity: Establish who should access which system components, and how often, and monitor those components.∙Learn about and use the Suite8 security features: See Implementing Suite8 for more information about application security features.∙Use secure development practices: Take advantage of existing database platform security functionality instead of creating your own application security.∙Keep up to date on security information: Oracle regularly issues security-related patch updates and security alerts. You must install all security patches as soon aspossible. See the Critical Patch Updates and Security Alerts at:/technetwork/topics/security/alerts-086861.html∙Testing: Testing is performed regularly with Suite8 along with the latest Oracle and Microsoft software patches.Overview of the Suite8 SecuritySuite8 as a product uses the three layer architecture-1.Windows forms the UI layer. Libraries form the Business Layer.3.Fidelio Database library forms the Data Layer for Oracle DB communication.Suite8 is a windows application, It does not require any deployment on server. TheSuite8 artifacts (Windows forms and COM libraries) are copied and provided to thenecessary configuration file.Users AuthenticationOverviewAuthentication is the process of ensuring that people on both ends of the connection arewho they say they are. Authentication is applicable not only to the entity trying to accessa service but also applicable to the entity providing the service.User AuthenticationYou must authenticate through the workstation by signing in to the application utilizing aunique employee Username and Password.2Performing a Secure Suite8 InstallationThis chapter presents planning information for your Suite8 installation.For information about installing Suite8, see the Suite8 Installation Guide located at.Pre-Installation Configuration∙Apply critical security patches to the operating system.∙Apply critical security patches to the database server application.∙Review the Oracle Hospitality Enterprise Back Office Security Guide.∙Review the Oracle Hospitality MICROS Hardware Wireless Networking BestPractices Guide.∙Create Oracle Database Tablespaces per the instructions in the Suite8 Installation Guide located at .Post-Installation ConfigurationThis section explains additional security configuration steps after Suite8 is installed.ApplicationSoftware PatchesApply the latest Suite8 patches available on My Oracle Support.Follow the deployment instructions included with the patch.Database PlatformEnsure Database Access is trackedEnsure that database login auditing is enabled regardless of the database platform that isbeing utilized.Passwords OverviewAdministrators are recommended to configure a strong password policy after initialinstallation of the application and review the policy periodically.Maintaining Strong PasswordsEnsure that passwords adhere to the following strength requirements:1.The password must be at least 8 characters long and maximum 20 characters.2.The password must contain letters, numbers, and special characters: ! " # $ % & ' ( )* + , - . / : ; < = > ? @ [ \ ] ^ _ ` { | } ~3.Must not choose a password equal to the last 4 passwords used.。

用友NMC使用说明

第四章:OverView ......................................................................................................... 16

单机的部署 ....................................................................................... 8 集群的部署 ....................................................................................... 8 Was启用安全管理............................................................................. 9 服务器端主要的配置文件 ................................................................ 9 服务器端部署的几个注意事项....................................................... 11 NMC客户端的获取.......................................................................... 12 启动客户端 ..................................................................................... 12 客户端使用的几种模式 .................................................................. 12 利用邮件传输协议进行远程监控................................................... 13 客户端主要的配置文件 .................................................................. 14 第二部分:实时监控............................................................................................................ 15

commvault慷孚备份还原系统安装配置手册

Commvault 安装实施文档网络科技有限公司技术部2013-5-24目录一、文档概述 (4)二、Commvault 容灾备份架构 (4)2.1、实施前用户现状 (4)2.2、容灾备份网络拓扑 (4)2.3、Commvault 容灾备份简述 (5)三、Commvault 已安装模块列表 (5)四、备份服务器的安装配置 (5)4.1、备份服务器安装 (5)4.2、备份服务器补丁安装 (18)五、Commvault Windows下客户端的安装 (20)5.1、Windows 文件系统客户端安装 (20)5.2、Windows 其余模块安装 (28)六、Unix 平台下客户端的安装 (29)6.1、Unix Oracle IDA 的安装 (29)6.2、Unix 升级补丁 (43)七、Commserver 的基本配置 (45)7.1、磁盘库配置 (45)7.2、磁带库配置 (53)7.3、CommServer存储策略配置 (53)7.3.1、创建存储策略 (53)7.3.2、创建存储策略辅助拷贝 (58)八、客户端备份设置 (61)8.1、Windows客户端文件系统备份 (61)8.2、虚拟机备份设置 (63)8.3、Unix客户端文件系统备份设置 (69)8.4、Unix客户端oracle数据库备份设置 (71)8.5、Simpana9作业计划设置 (78)8.5.1、文件系统备份计划设置 (78)8.5.2、Oracle备份计划设置(Database Backup) (79)8.5.3、Oracle备份计划设置(Archivelog Backup) (81)九、维护和管理 (84)9.1、定期查看作业摘要 (84)9.2、查看和修改计划 (87)版本历史一、文档概述本文档主要描述了在的容灾备份项目中,针对commvault 容灾备份的安装配置过程,另外对commvault 日常维护操作也进行了详细的介绍。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Management Suite 端口使用简介在装防火墙(或过滤通信量的路由器)的环境中使用LANDesk Management Suite 时,需要有关在防火墙中打开的端口的信息。

本节描述了各个Management Suite 组件使用的端口。

此处着重讨论了配置路由器和防火墙时所需的信息,暂不考虑仅在本地使用的端口(在单个子网内)。

也暂不考虑仅用来与运行旧版本Management Suite 的设备进行通信的端口。

一览表下表总结了需要在防火墙中打开以启用特定产品功能的端口。

最右边一列的“入网/出网”关键字基于以下假设,核心服务器/控制台位于防火墙内,受管的设备位于防火墙以外。

“出网”意味着防火墙以外的设备正在监听显示的端口并且核心服务器(如果是远程控制的话则为控制台)将会打开与该端口的连接。

“入网”意味着核心服务器上的服务正在监听显示的端口并且设备将打开与该端口的连接。

功能TCP 端口入网/出网远程控制9535, 9595 出清单5007 入软件分发(推)9594, 9595 出软件分发(策略)12175, 12176 入软件分发(定向多播)33354 出可信访问4444, 7777 入警报管理系统38292 入管理Web 服务80 (HTTP) 入安全清单/Web 控制台443 (HTTPS) 入请勿自动断定需要打开以上列出的所有端口。

请查看Management Suite 的功能,确定要使用的功能,然后打开仅用于那些功能的端口。

上表无法回答有关如何在复杂环境中使用该产品的所有问题。

您需要更多了解单个产品组件是如何运行、彼此交互以及如何使用列表中的端口的。

这在本节的其余部分描述。

注意:核心服务器必须允许在80 端口上进行通信。

防火墙规则的背景信息您需要了解此处的信息主要是为了设置防火墙规则。

如果您不熟悉该主题,则本节提供了一些有关主要的基本概念的一般背景信息。

防火墙规则“打开端口”不是一个精确的术语。

您不能直接打开防火墙软件然后“打开端口x”。

“打开端口”是设置防火墙规则的一种简写。

防火墙规则描述了允许或不允许何种通信量通过防火墙。

防火墙规则并非仅按端口号过滤通信量。

可以根据协议、源端口号和目标端口号、方向(入网/出网)、源IP 地址和目标IP 地址以及其他方面来设置规则。

典型的防火墙规则如下所示:“允许TCP 端口5007 上有入网通信量”。

支持清单时需要该规则。

该规则基于3 个元素:1. 协议(TCP 或UDP)2. 端口号3. 方向(入网或出网)设置防火墙规则始终需要用到这 3 个元素。

源端口和目标端口、动态端口TCP 或UDP 通信中始终包含两个端口。

任何TCP 或UDP 程序包都是从源端口发送到目标端口。

防火墙规则是基于源端口、目标端口或根据这两个端口设置的。

文档中列出的端口(如该端口)始终是目标端口。

在上述的端口5007 示例中,您只能要求目标端口为5007。

熟知的端口(如5007,用于清单服务)指通信的一端。

通信的另一端使用动态端口。

动态端口由操作系统在1024-5000 的范围内自动分配。

防火墙和UDP 通信量要允许TCP 通信量通过防火墙,只设置一个规则即可,例如允许入网TCP 连接到端口5007。

一旦建立了TCP 连接,数据便可通过连接双向流通。

因为UDP 通信量是无连接的,因此有所不同。

例如,默认情况下,核心服务器在开始任务前会在UDP 端口38293 "ping" 设备(请参阅下面的内容,CustJob 脚本)。

允许将UDP 数据包发出到端口38293 的防火墙规则也会允许从核心服务器向防火墙以外的设备发送数据包,但不允许发送设备的响应数据包。

允许将数据包同时发出和接收到端口38293 的规则在单独发出和接收数据包时无效,因为只有通信一端在监听熟知的端口。

另一端正在使用动态端口。

因为核心服务器的外发数据包是从动态端口发送到端口38293,设备的响应数据包是从端口38293 发送到同一动态端口,而非端口38293。

要允许双向通信,则需要允许UDP 数据包的源端口或目标端口= 38293 的规则。

通常在企业内部网中才能接受此类规则,但在外部防火墙上不接受(因为这会允许向所有UDP 端口发送入网数据包)。

因此,通常认为UDP 通信量是“不适用于防火墙”的。

现在回到示例中,有一个UDP 端口38293的备用端口:TCP 端口9595。

当通过防火墙管理设备时,您可能希望对产品进行配置以使用TCP端口。

Management Suite 所用端口远程控制TCP 9535(控制台到设备),9595(控制台到设备)如果使用了基于证书的安全性,同时也会启用TCP 9594(从核心服务器到设备和从控制台到核心服务器)。

如果单击网络视图中的计算机,则会向UDP 端口9595 上的设备发送一个ping 搜索。

如果端口受阻,将不会有响应,并且快捷菜单上的远程控制选项会灰显。

清单TCP 5007(从设备到核心服务器)另外,设备使用HTTP(端口80)使其本地ldappl3.ini 文件与核心服务器同步。

Ldappl3.ini 包含要扫描的应用程序列表和其他控制信息。

如果要计划清单,则应使用以下Custjob 脚本下说明的机制。

端口443 用于发送安全清单信息。

软件授权监视不必打开任何端口(清单使用的那些端口除外)所有通信都在清单框架之内进行。

如果清单开始工作,则软件授权也开始监控。

软件分发结合使用几种方法以支持两个主要的传送方案:“推”分发和基于策略的(或“拉”)分发。

在两种方案中,称为SDCLIENT 的设备端程序将安装该程序包。

在“推”分发中,SDCLIENT 是从核心服务器远程启动的。

在基于策略的分发中,SDCLIENT 是从本地启动的,比如当用户登录时。

“定向多播”是“推”分发的一个功能,通过此功能每个子网仅能传送一个程序包而不是每个设备传送一次程序包。

“对等下载”是一种方法,该方法从分发服务器下载程序包之前,SDCLIENT 首先检查子网内的其他计算机是否已有此程序包。

后面几部分内容详细描述了每种方法。

Custjob 脚本TCP 9594-9595(从核心服务器到设备)Custjob 是核心服务器上一个组件的名称,负责管理正在运行的非分发脚本,如清单扫描器脚本。

软件分发任务由不同组件ScheduledTaskHandler.exe 来处理,它与Custjob 使用相同的端口。

计划Custjob 脚本时,先是搜寻阶段然后是执行阶段。

在搜寻阶段中,在TCP 端口9595 或UDP端口38293 处已"ping" 了一些目标节点。

根据下图所示设置决定是否使用TCP 或UDP。

默认设置为UDP。

目标响应后,Custjob 进入执行阶段。

它将打开TCP 与设备TCP 端口9594 的连接。

Custjob 将向该连接发送各种脚本命令,如您在脚本中看到的REMEXEC 行(即,软件分发作业基本上是SDCLIENT 程序的REMEXEC)。

状态信息通过相同连接从设备返回核心服务器。

要允许通过防火墙管理设备,请选择“TCP”或“二者同时使用”。

如果不要求通过防火墙访问,请保持默认设置(UDP),因为UDP 发现目标是否能够到达所用的时间更短。

基于策略的分发TCP 12175, 12176(从设备到核心服务器)基于策略的分发总是从设备开始,即“拉”方法。

设备上的amclient 程序在TCP 端口12176 上联系核心服务器以检查可用于计算机/用户的策略。

策略通常是软件分发命令行(SDCLIENT 程序)。

策略状态通过HTTP(端口80)发送到核心服务器在客户端需要策略时,Management Suite 8.5 以前的版本会通过TCP 端口12175 向核心服务器发送反馈。

如果支持旧版设备代理,则需要打开端口12175。

任务完成TCP 12176(从设备到核心服务器)任务完成是设备通过联系核心服务器以查看是否有计划任务无法在该设备上执行的方法,例如,当执行任务时由于设备离线而无法执行。

如果存在任何此类任务,则核心服务器将使用正常“推”机制(请参阅Custjob 脚本)。

定向多播TCP 33354(从核心服务器到设备)其他端口在子网内使用,但需要在路由器/防火墙中打开。

不必在路由器/防火墙中启用IP 多播。

多播域代表当核心服务器在每个多播域中找到一个多播域代表(MDR) 时启动定向多播分发会话。

多播域通常是一个IP 子网,但可以跨多个IP 子网。

MDR 可以通过静态方式分配(“首选MDR”-将设备拖至控制台的多播域代表组中)或通过动态方式挑选。

动态搜寻要使用动态搜寻,请将路由器配置为允许使用UDP 端口33354(从核心到设备)。

如果路由器/防火墙停止使用UDP/33354,请使用首选MDR 来代替。

MDR 动态挑选采用两种方法:广播和轮询。

广播方法是基于核心服务器将子网定向广播数据包发送到UDP 端口33354。

可以禁用广播方法(在控制台中单击配置| 服务| 多播选项卡)。

轮询方法基于核心服务器将单播数据包发送到UDP 端口33354 的每个目标子网内的每个目标设备,直到子网内的某个设备作出响应。

UDP 和子网定向广播不适用于防火墙。

因此,如果您计划通过防火墙部署Management Suite,就不能使用动态搜寻或与首选MDR 一起工作。

首选MDR 仅需要打开TCP 端口33354(从核心服务器到MDR)(无UDP)。

您可以通过在每个子网内设置多个首选MDR 来为您的网络构建复原和自动故障修复。

可以对外部网站使用首选MDR 组合,对内部网站使用动态搜寻。

文件传输搜寻阶段完成后,核心服务器在每个子网都有一个MDR(或称为多播域更准确一些)。

然后核心服务器在端口33354 设置一个到每个MDR 的TCP 连接。

控制信息通过该连接以双向方式进行交换,包括要下载的程序包的URL 或UNC 路径。

多播MDR 开始从核心服务器收到的URL 或UNC 路径下载程序包。

下载程序包时,MDR 会在子网内多播每个收到的数据块。

多播通信量使用UDP 端口33355。

数据包以存活时间= 1 发送,因此不会通过路由器。

目标设备在收到多播数据时将程序包保存在其多播缓存目录下。

对等下载不必打开任何端口。

“对等下载” 是设备通过转至分发服务器(可能通过WAN 查找)之前在子网内查找软件分发程序包的副本的方法。

“对等下载”出现在子网内,使用的端口与“定向多播”使用的相同。

因此不必通过在防火墙/路由器中启用端口的方式启用它。

SDCLIENT(软件分发代理)常规的http 或文件服务器访问;不必打开任何端口。

软件分发作业的最后一个阶段是在设备上实际安装程序包。