安全技术防范考试试题大全#(精选.)

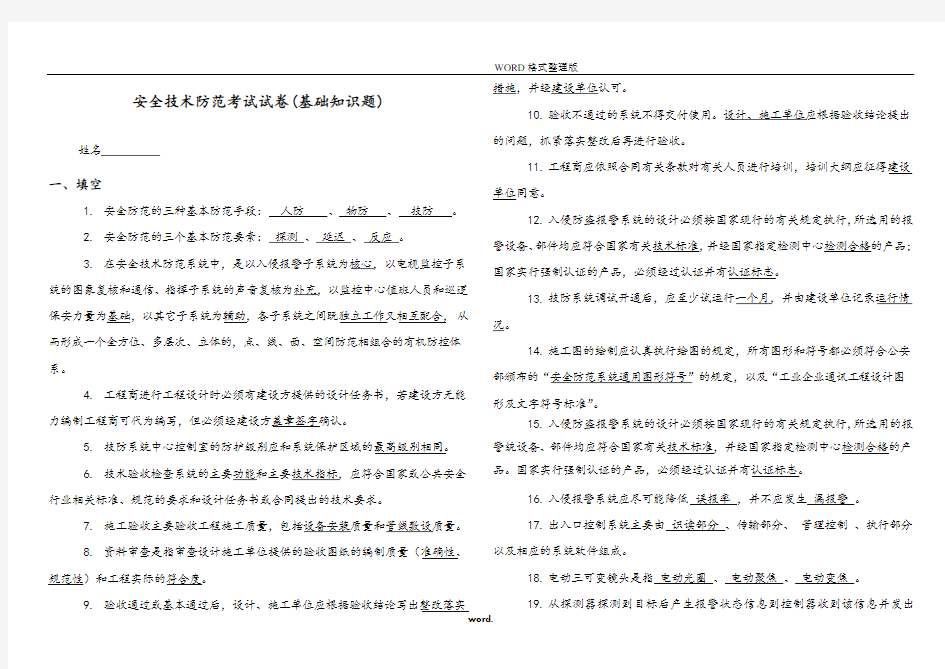

安全技术防范考试试卷(基础知识题)

姓名

一、填空

1.安全防范的三种基本防范手段:人防、物防、技防。

2.安全防范的三个基本防范要素:探测、延迟、反应。

3.在安全技术防范系统中,是以入侵报警子系统为核心,以电视监控子系统的图象复核和通信、指挥子系统的声音复核为补充,以监控中心值班人员和巡逻保安力量为基础,以其它子系统为辅助,各子系统之间既独立工作又相互配合,从而形成一个全方位、多层次、立体的,点、线、面、空间防范相组合的有机防控体系。

4.工程商进行工程设计时必须有建设方提供的设计任务书,若建设方无能力编制工程商可代为编写,但必须经建设方盖章签字确认。

5.技防系统中心控制室的防护级别应和系统保护区域的最高级别相同。

6.技术验收检查系统的主要功能和主要技术指标,应符合国家或公共安全行业相关标准、规范的要求和设计任务书或合同提出的技术要求。

7.施工验收主要验收工程施工质量,包括设备安装质量和管线敷设质量。

8.资料审查是指审查设计施工单位提供的验收图纸的编制质量(准确性、规范性)和工程实际的符合度。

9.验收通过或基本通过后,设计、施工单位应根据验收结论写出整改落实措施,并经建设单位认可。

10.验收不通过的系统不得交付使用。设计、施工单位应根据验收结论提出的问题,抓紧落实整改后再进行验收。

11.工程商应依照合同有关条款对有关人员进行培训,培训大纲应征得建设单位同意。

12.入侵防盗报警系统的设计必须按国家现行的有关规定执行,所选用的报警设备、部件均应符合国家有关技术标准,并经国家指定检测中心检测合格的产品;国家实行强制认证的产品,必须经过认证并有认证标志。

13.技防系统调试开通后,应至少试运行一个月,并由建设单位记录运行情况。

14.施工图的绘制应认真执行绘图的规定,所有图形和符号都必须符合公安部颁布的“安全防范系统通用图形符号”的规定,以及“工业企业通讯工程设计图形及文字符号标准”。

15.入侵防盗报警系统的设计必须按国家现行的有关规定执行,所选用的报警统设备、部件均应符合国家有关技术标准,并经国家指定检测中心检测合格的产品。国家实行强制认证的产品,必须经过认证并有认证标志。

16.入侵报警系统应尽可能降低误报率,并不应发生漏报警。

17.出入口控制系统主要由识读部分、传输部分、管理控制、执行部分以及相应的系统软件组成。

18.电动三可变镜头是指电动光圈、电动聚焦、电动变焦。

19.从探测器探测到目标后产生报警状态信息到控制器收到该信息并发出

报警信号所需的时间称之为系统响应时间。

20.镜头的焦距根据视场大小和镜头与监视目标的距离确定,其计算公式是:焦距=像场高×物距 /视场高。

21.线路的电缆竖井宜与强电电缆的竖井分别设置,如受条件限制必须合用时,弱电和强电线路应分别布置在竖井两侧。

22.电缆和电力线平行或交叉敷设时,其间距不得小于0.3m;电力线与信号线交叉敷设时,宜成直角。

23.线缆槽敷设截面利用率不应大于60%;线缆穿管敷设截面积利用率不应大于40%。

24.敷设电缆时,多芯电缆的最小弯曲半径应大于其外径的6倍;同轴电缆的最小弯曲半径应大于其外径的15倍。敷设光缆时,其最小弯曲半径应大于光缆外径的20倍。

25.输线路采用绝缘导线时,应采取穿金属管、硬质塑料管、半硬质塑料管或封闭式线槽保护方式布线,优选穿钢管或电线管。传输线路采用耐压不低于250V 铜芯绝缘多股电线。

26.布线使用的非金属管材、线槽及其附件采用不燃或阻燃性材料制成。

27.室外设备连接电缆时,宜从设备的下部进线并设滴水弯。

28.监控室的地面应光滑,平整,不起尘。门的宽度不应小于0.9m,高度不应小于 2.1m;监视器的屏幕大小应根据监视者与屏幕墙之间的距离来确定,一般监视距离为屏幕对角线的4—6倍较合适。

29.安全技术防范系统独立接地时地线电阻值应不大于4Ω。联合接地时电阻值应不大于1Ω。

30.机架背面和侧面距离墙的净距不应小于0.8m。

31.系统的接地宜采用一点接地方式。接地母线应采用铜质线,接地线不得形成封闭回路,不得与强电的电网零线短接或混接。

32.线路的电缆竖井宜与强电电缆的竖井分别设置,如受条件限制必须合用时,弱电和强电线路应分别布置在竖井两侧。

33.室内线路的布线设计和施工应做到短捷、安全可靠,尽量减少与其它管线的交叉跨越,避开环境条件恶劣的场所,便于施工维护。

34.报警系统安装完毕后应对所采用探测器的实际探测效果逐一进行检查,必须达到标准和设计的要求。

35.系统线路接头应插件化,线端必须做永久性标记。

36.系统调试时应检查探测器的功能和指标,主要有探测范围、灵敏度、报警状态后的恢复和防拆保护等。

37.报警系统调试时系统紧急报警响应时间,报警优先和线路防破坏功能应符合标准和设计要求。

38.控制设备安装其控制室内所有线缆应根据设备安装位置设置电缆槽和进线孔,排列,捆扎整齐,编号,并有永久性标志。

39.电视监控系统应具有对图像信号采集、传输、切换控制、显示、分配、记录和重放等基本功能。

40.磁控开关是由一个舌簧管和永久磁铁构成的装置。

41.保安巡更系统有在线式和离线式两种

42.复核手段的要求目前有两种:图象复核和声音复核。

43.技防系统调试开通后,应至少试运行一个月,并由建设单位记录试运行情况。

44.电视监控系统图像灰度等级应满足设计文件的要求,并满足:≥8级。

45.工程商进行工程设计时必须有建设方提供的设计任务书,若建设方无能力编制工程商可代为编写,但必须经建设方盖章签字确认。

46.当交流市电供电时,电源电压在额定值的85%-115%范围内,系统不需要做任何调整应能正常工作。

47.技防系统应具有防雷击措施。应设置电源避雷装置,宜设置信号避雷装置。

48.壁挂式微波红外探测器标准安装高度 2.3米轴线与主要探测区域成45°。

49.技防系统验收包括施工验收、技术验收和资料审查。

50.摄像机主要由摄像头和镜头组成。

https://www.360docs.net/doc/945514252.html,D的名称即电荷耦合元器件,主要作用是将光线变为电荷。

52.摄像机按照扫描制式可划分为 PAL 制式和 NTSC 制式,我国采用PAL制式。

53.镜头与摄影机的借口分__c__和__cs__型,镜头与摄影机的借口应配套,才能达到最佳聚焦。

54.视频输出一般为 75 殴,采用 BNC 接头。

55.显示设备的清晰度不应低于摄像机的清晰度,宜高出___100____TVL。

56.电梯轿厢内的摄像机应设置在电梯轿厢__门侧顶部左或右上角____,并能有效监视成员的体貌特征。

57.数字视屏信号应符合以下规定:

58.系统监视或回放的图像应清晰、稳定,显示方式应满足安全管理要求。显示画面上应有__图像编号____、__地址__、_时间、日期__等文字显示应采用简体中文。

59.监视目标的最低环境照度不应低于摄像机靶面最低照度的___50__倍。监视目标的环境照度不高,而要求图像清晰度较高时,宜选用__黑白____摄像机。

60.300米传输距离一般宜采用 SYV75-5 视频线,150米传输距离推荐采用SYV75-3 视频线。

61.在技防工程中各种线材常用颜色标记是:电源线是红色,地线是黑色,共用信号线是黄色,地址线是白色,巡检线是绿色。

62.在设备调试过程中最常用的仪表是万用表。

63.双绞线电缆,一般都使用 rj-45 连接器;最大有效传输距离是距集线器 100 m。

64.PC-PC交叉线的线序按颜色排序方式为白绿绿白橙蓝白蓝橙白棕棕。

65.PC-HUB直通线的线序按颜色排序方式为白橙橙白绿蓝白蓝

绿白棕棕。

66.视频电缆从内到外一般分为 5 层结构

67.使用一对多模或者单模光纤,使用多模光纤的时候,计算机到集线器之

间的距离最大可到 2 km,使用单模光纤时最大可达 10 km。

68.光纤接口类型:是 FC 圆型带螺纹(配线架上用

的最多),是 ST 卡接式圆型是 SC 卡接式方型(路由器交换机上用的最多)。

69.常用室外光缆有层绞式光缆和中心束管式光缆

70.云台摄像机的的控制协议一般采用 RS485 控制协议

71.入侵报警系统的日常维护主要工作是:经营检查报警探测器的探测方位

是否被移动。如被移动可能会造成(漏报或误报)

72.安全防范工程的建设,应纳入单位或部门工程建设的(总体规划) ,根

据其使用功能、管理要求和建设投资等因素,进行综合设计,同步施工和独立验收。

73.监控中心内接地汇集环或汇集排宜采用裸铜线,其截面积应小于35

mm2

74.周界入侵探测器的安装,应能保证(无盲区)、(无死角),并考虑气候对有效探测距离的影响。

75.直击雷-闪击直接击在建筑物、其他物体、大地或防雷装置上,产生(电)效应、(热)效应和(机械力)效应。

76.建在野外的安全防范系统,接地电阻不得大于(10)Ω,在高山岩石地区的土壤电阻率大于2000Ω.m时,接地电阻不得大于(20)Ω。

77.不要把同电缆扭变成半径小于电缆直径10 倍的曲线

78.控制台正面与墙的净距不应小于1.2m;侧面与墙或其它设备的净距不小于0.8m,在主要走道不应小于1.5m,交通要道走道不应小于0.8m。

79.对讲系统分为可视对讲和非可视对讲,可视对讲又分彩色对讲和黑白对讲。

80.以下是我们在项目施工中常见的常见英文代码或字符,请填出中文释义或名称。

英文中文英文中文英文中文

AC 交流UP 上BRUSH 雨刷

DC 直流DOWN 下GND 接地

Ω欧姆LEFT 左LINK 链接

CCD

电荷耦合

元器件

RIGHT 右DATA 数据FOCUS 聚焦AUTO 自动Video in 视频输入ZOOM 变倍IRIS 光圈UDP 用户数据协议

二、单项选择

1、安全技术防范系统独立接地时对地电阻值应不大于( D )。

A. 1Ω;

B. 2Ω;

C. 3Ω;

D. 4Ω。

2、入侵探测器在正常气候环境下,连续( D )工作应不出现误报、

漏报。

A. 1天;

B. 3天;

C. 5天;

D. 7天。

3、摄像机的最低照度( B ),我们一般称为低照度摄像机。

A. 小于0.1 Lux;

B. 小于10 Lux大于0.1 Lux;

C. 小于20 Lux大于10 Lux;

D. 以上都不是。

4、报警系统紧急报警、入侵报警及防破坏报警响应时间应不大于

( A )。

A. 2s;

B. 3s;

C. 4s;

D. 5s。

5、技防系统验收时,如果( D )单项验收不合格,则整个系统验收

不合格。

A. 联动功能;

B. 误、漏报警,报警检查;

C. 系统主要技术性能;

D. 以上都不是。

6、在防护区域内入侵探测器盲区边缘与防护目标间的距离不得小于

( C )。

A. 1米;

B. 3米;

C. 5米;

D. 8米。

7、技防系统中心控制室的防护级别应( B )系统保护区域的最高级

别。

A. 高于;

B. 等于;

C. 低于;

D. 视具体情况而定。

8、微波被动红外双鉴探测器采用“与门”关系报警,所以误报警率比

单技术探测器( B )。

A. 高;

B. 低;

C. 差不多;

D. 看具体应用场所。

9、系统竣工后,由( D )写出竣工报告。

A. 建设单位;

B. 用户单位;

C. 监理单位;

D. 设计施工单位。

10、安全技术防范最高防别是( A )。

A. 一级;

B. 三级;

C. 五级;

D. 都不是。

11、通用视频传输电缆SYV-75-5型号中,“-5”的含义是(D )

A.代表电缆的用途分类——射频电缆;

B.代表聚氯乙烯PVC护套;

C.代表电缆的特性阻抗为75欧姆;

D.代表绝缘外径的近似值约5mm

12、在需要改变监视目标的观察视角或市场范围较大时应选用(C)镜头。

A、固定焦距镜头

B、长焦距镜头

C、变焦距镜头

D、广角镜头

13、光纤光缆的主要作用是传输型号,常用产生光信号的光源有两种,即(A)。

A、发光二极管和半导体激光管

B、LED管和晶体二极管

C、ILD管和激光二极管

D、激光管和半导体晶体管

14、一般视频监控系统由以下那几部分组成( B)

A.摄像机、矩阵、显示设备

B.前端设备、传输系统、处理系统、终端系统

C.摄像机、光端机、编码器

D.摄像机、云台、电源、矩阵

15、典型网络化视频监控系统包括以下那几部分( A)

A.采集编码设备、网络传输系统、处理转发系统、终端系统

B.摄像机、光端机、客户端

C.网络系统、显示设备、摄像机

16、一套完善网络化监控软件平台需要以下那几个应用软件模块( B)

A.编码器、交换机、服务器、客户端软件

B.媒体流转发软件、系统管理软件、存储软件、客户端软件

C.网络软件、流媒体转发软件、存储软件

D.媒体流转发软件、编码软件、解码软件

17、摄像机分类按照使用光谱范围可分为可见光摄像机和非可见光摄像机,请问以下那种光波是能被可见光摄像机摄取(C )

A.1~379nm

B.781~1000nm

C.380~780nm

D.1000~2000nm

18、按照摄取图像种类可将摄像机分为以下那两类(D)

A.彩色摄像机和低照度摄像机

B.普通摄像机和低照度摄像机

C.广角摄像机和微光摄像机

D.黑白摄像机和彩色摄像机

19、通常情况下,衡量一台摄像机的的图像清晰度使用以下那种技术指标(B )

A.垂直清晰度

B.水平清晰度

C.水平像素

D.最低照度

20、以下关于云台的描述中,正确的是(B)

A.云台可控制摄像机的镜头焦距

B.云台转动方向由解码器指令决定

C.轻型云台安装时可不考虑防振措施

D.云台预置数据位信息存储在客户端的软件系统或矩阵中

21、以下关于云台的描述中,正确的是(A)

A.按照云台承载物的质量可分为重载云台和轻载云台两类

B.重载云台是指本身的质量大

C.轻载云台是指本身的质量小;

D.调试过程中发现云台不自检,说明此云台已故障

22、以下关于云台地址的描述中,哪一项是错误的(B)

A、在同一工程中,多个云台地址可以相同

B、在同一矩阵控制下的多个云台地址可以相同

C、在统一编码器下控制的多个云台地址必须不同

D、云台地址拨码是按照二进制原则编码

23、以下关于视频光端机的描述中准确的是(C )

A.发射光端机的作用是将光信号转化为电信号

B.接收光端机的作用是将电信号转化为光信号

C.数字视频光端机是将模拟视频电信号转化为数字光信号传输,再通过光电

转换和数模转换输出模拟视频信号的一种光电设备

D.利用多模光纤传输时,光端机可将信号传输至2km以外

24、现行编码器大多支持SATA接口硬盘,以下对SATA接口描述正确的是(B )

A.是一种并行数据通信接口

B.是一种串行数据通信接口

C. 与IDE接口相同

25、在入侵报警系统中,通常所用的双鉴传感器中是利用以下那两种技术(C )

A.红外探测技术和光波探测技术;

B.微波探测技术和无线电探测技术

C.红外热能感应技术和微波探测技术

D.热能感应技术和电场传感技术

26、在工程建设中,为了满足现场设备不因频繁断电产生故障,常常采用UPS进行供电,以下对UPS后备电池数量计算依据中,正确的是(B )

A.所需供电设备的电压

B.所需供电设备的总功率和持续供电的时间

C.供电设备的工作温度

D.UPS的输入电流

27、通常在安全技术防范系统中,是以(B)子系统为核心。

A.电视监控 B.入侵报警 C.出入口控制 D.报警通信

28、摄像机灵敏度越高,其要求的最低照度Lux的数值就越(A)。

A.小; B.大; C.二者没有联系。

29、摄像机的最低照度小于10Lux大于0.1Lux,我们一般称为( C )。

A.普通摄像机; B.微光摄像机; C.低照度摄像机; D.弱光摄像机。

30、CCTV电缆与1-10KV电力线共杆架设最小垂直间距为(C)。

A.0.5m; B.1.5m; C.2.5m。

31、CCTV电缆与220V交流供电线共沟的最小距离为(B)。

A.0.2m; B.0.5m; C.0.8m。

32、CCTV电缆与通讯电缆共沟时的最小间距为(C)。

A.0.1m; B.0.2m; C.0m。

33、CCTV电缆与通讯线电力线共杆架设最小垂直间距为(C)。

A.0.2m; B.0.4m; C.0.6m。

34、长焦距镜头的视场角相对短焦距镜头的视场角要(B)。

A.宽广; B.窄小; C.一样。

35、当监视目标照度有变化时,应采用(B)。

A.电动聚焦镜头; B.自动光圈镜头; C.可变焦镜头。

36、探测、延迟、反应这三个基本防范要素之间的相互联系可以用(C)公式表示。

A、T反应≥T探测十T延迟;

B、T反应十T探测≥T延迟

C、T反应≤T探测十T延迟;

D、T反应十T探测≤T延迟。

37、银行营业场所和文物系统博物馆的备用电源的容量应能保证入侵报警系统正常工作( B )小时。

A、12;

B、24;

C、48。

38、导线敷设后,应对每个回路的导线用500V的兆欧表测量绝缘电阻,其对地绝缘电阻值不应小于(B )。

A、10兆欧;

B、20兆欧;

C、30兆欧。

39、专用线串行信号传输方式,又称( C)传输方式。

A、二线制;

B、四线制;

C、总线制。

40、根据GA308标准,技防设施由( D )申请办理委托检测。

A、建设单位;

B、设计施工单位;

C、监理单位;

D、公安机关技防办。

41、电视监控系统图像质量主观评价水平分为5级,验收标准要求应不低于( C )级。

A、2;

B、3;

C、4;

D、5。

42、对以常闭为警戒状态的磁控开关,舌簧管接点出现粘结现象会造成(B )

A、误报警;

B、漏报警;

C、仍正常工作;

43、出入口控制系统中,当最多连续( C )次在目标信息识读设备或管理/控制部分上实施错误操作时,系统报警。

A、3;

B、4;

C、5;

D、6。

44、夜间打开日光灯,会引起主动红外报警器的(C )。

A、误报警;

B、漏报警;

C、仍正常工作。

45、入侵探测器在正常气候环境下,连续( D )工作应不出现误报、漏报。

A. 1天;

B. 3天;

C. 5天;

D. 7天。

46、在防护区域内入侵探测器盲区边缘与防护目标间的距离不得小于( C )。

A. 1米;

B. 3米;

C. 5米;

D. 8米。

47、引入控制器的电缆或电线在控制器端子板与每个接线端,接线不得超过( B )。

A. 一根;

B. 二根;

C. 三根;

D. 无限制。

48、选择报警探测器时,警戒范围要留有( B )的余量。

A. 15%-20%;

B. 25%-30%;

C. 35%-40%;

D. 越大越好。

49、入侵探测器的核心是(1、A ),它是一种能量转换装置将被探测的( 2 、C)转换为可处理的电量。

(1)A:传感器 B:放大器 C:集成电路

(2)A:声音 B:移动速度 C:物理量

50、目前监控系统使用的摄像机大多为( A )摄像机。

A:CCD B:固体 C:CMOS

51、1/2”的镜头( A )用于具有1/3” CCD芯片的摄像机。

A:可以 B:不可以 C:不知道

52、用联合接地时,弱电接地引出线和强电接地引出线不能从同一点引出,两者要距(B)以上。

A.1M

B.3M

C.5M

53、调整镜头时,应先(A)摄象机上电子快门及逆光补偿开关,调整镜头光圈与对焦距,使监视器上的图象最佳。

A.关闭

B.打开

C.都可以

54、当监视目标照度有变化时,应采用( B )。

A. 电动聚焦镜头;

B. 自动光圈镜头;

C. 可变焦镜头。

55、壁挂式被动红外多普勒探测器标准安装高度( C )米。

A. 1.8;

B. 2;

C. 2.3;

D. 2.5。

56、对以常闭为警戒状态的磁控开关,舌簧管接点出现粘结现象会造成( B )。

A. 误报警;

B. 漏报警;

C. 仍正常工作。

57、在技防工程各种线材中共用信号线常用颜色标记是( C )。

A. 红色;

B. 绿色;

C. 黄色;

D. 白色。

58、多头单尾方式组成的电视监控系统一般用于( D )场合。

A.一处连续监视一个目标或区域;

B.多处监视多个目标或区域;

C. 多处监视同一个目标或区域;

D. 一处监视多个目标或区域。

59、引入控制器的电缆或电线在控制器端子板与每个接线端,接线不得超过( B )。

A. 一根;

B. 二根;

C. 三根;

D. 无限制。

60、室外设备连接电缆时,宜从设备的( D )进线并设滴水弯。

A. 前面;

B. 后面;

C. 上部;

D. 下部。

61、常用的机柜一般有32U、36U、42U等,其中1U约等于 D mm

A20; B30; C40; D50。

62、图形符号表示( C )探测器。

A. 压敏;

B. 玻璃破碎;

C. 振动;

D. 声波。

63、CCTV电缆与1-10KV电力线共杆架设最小垂直间距为( C )。

A. 0.5m; B. 1.5m; C. 2.5m; D. 3m。

64、监视器的屏幕大小应根据监视者与屏幕墙之间的距离来确定,一般监视距离为屏幕对角线的( B )倍较合适。

A. 2-3;

B. 4-6;

C. 7-8;

D. 以上都不对。

65、电视监控系统图像灰度等级应满足设计文件的要求,并不小于( C )级。

A. 6;

B. 7;

C. 8;

D. 9。

66、摄像机选型时计算焦距(F)正确的公式是( C )。其中A-像场距,H-视场距,L-物距.

A. F=H×L/A;

B. F=H×A/L;

C. F=A×L/H。

67、安全技术防范最高防护级别是( A )。

A. 一级;

B. 三级;

C. 五级;

D. 都不是。

68、通常在安全技术防范系统中,是以( B )子系统为核心。

A.电视监控;

B. 入侵报警;

C. 出入口控制;

D. 报警通信。

69、一个良好的安全防范系统必须做到“两快一长’夕。所谓一长是指:( C)。

A 、报警响应的时间长

B 、警力出击的时间长

c .延迟入侵的时间长D、入侵犯罪的时间长

70、电视监控系统图像清晰度应达到国家标准的:( B) o

A 、主观评价2 级的要求B、主观评价不低于4 级的要求C 、主观评价3 级的要求D 、主观评价5 级的要求

71、现场勘察首先要确定防护目标的:(B )

A 、存放位置B、风险等级

C 、周界环境

D 、建筑特点

72、设计任务书是代表建设单位的意愿、总体规划和设计要求的,是由(C)。

A .国家建设部门编制

B .由技防管理部门编制

C 、建设单位自行编制

D 、由公安部门统一编制

73、在管线敷设中,管内导线的总截面积(包括外护层)不应超过管子截面积的(D)。

A . 20 %

B . 50 % c . 30 % D、 40 %

74、传输视频图像信号用的同轴电缆,其特性阻抗为(D)。

A . 50 Ω

B . 100Ω c . 80Ω D.75Ω。

75、安防系统的接地采用综合接地的,系统接地电阻应小于(A)。

A . 1 Ω

B . 4Ω c .3Ω D.2Ω。

76、GB50348 一2004 《安全防范工程技术规范》的属性和级别为(C)。

A .强制性行业标准

B .推荐性国家标准

c .强制性国家标准

D .推荐性行业标准

77、银行营业场所的现金业务库区应安装( A )种以上探测原理的探测器。

A.2 B . 3 C . 4 D . 1

78、在一个完善的安全防范体系中,B 防范手段是防范体系的基础。

A:技术; B:人力; C:实体

79、系统调试开通,试运行 A ,由建设单位记录试运行情况,制作试运行报告

A:三个月; B、一个月; C:一个月内

80、可行性研究报告经相应的 C 部门批准后,才可进行正式工程立项。

A:公安; B:监理; C:主管

81、在以下规范与标准中, D 是强制性标准,具有法规意义。A:GA/T74-2000;B:GA/T75-1994;C:GA308-2001;D:GB50348-2004;E:GB/T16676-1996;

82、安全防范工程系统验收合格率达到多少为通过 A

A、合格率≥0.8

B、合格率≥0.6

83、按探测器的警戒范围来分,开关式探测器属于 A

A点控制型探测器 B线控制型探测器

C面控制型探测器 D空间控制型探测器

84、可以探测到各种入侵方式,如爆炸、焊枪、锤击、电钻、电锯、水压工具等所引发的振动信号,但防范区内人员的正常走动不会引起误报的探测器是 C

A机械式振动探测器 B惯性棒电子式振动探测器 C电子式全面型振动探测器 D声控探测器

85、当需要用磁控常闭开关去警戒多个门、窗时,干簧管的连接方式应为 A

A:并联 B:串联 C:并联或串联均可 D:都不对

86、次声波—玻璃破碎高频声响双技术玻璃破碎探测器是目前较好的一种玻璃破碎探测器,经过实验分析表明,次声波产生于 A

A:玻璃还未破碎时; B:玻璃已经破碎时; C:上述两种情况下均有; D:上述两种情况下均无

87、按用户的主人是否外出还是逗留室内的不同布防情况来分,报警控制器的防区布防类型可分为外出布防、留守布防、快速布防和全防布防4种类型,那么,夜晚休息时,报警控制器应设置为下列哪种布防类型 C

A:外出布防 B:留守布防 C:快速布防 D:全防布防

88、对以常闭为警戒状态的磁控开关,干簧管接点出现粘结现象会造成 B 。

A:误报警; B:漏报警; C:仍正常工作

89、视频监控系统中在监视器看到的图像质量较低,最直接的原因是 C

A:摄像机周围光线弱; B:传输线路很长信号衰减较大;

C:信道的幅频特性和相频特性未知; D:传输部分和控制部分噪声干扰。

90、视频监控系统中解码器用来把编码信号变换成控制动作的命令信号,如果解码器上的地址拨码开关有6位,则同一个控制主机最多可以控制多少个这样的解码器 B

A:60个; B:64个; C:82个; D:128个

91、某人选用1/3靶面的摄像机,要看清距摄像机5米远处,高为3米的物体,应该选用摄像机的焦距是 C

A:3㎜; B:4㎜; C:6㎜; D:8㎜;

92、在多级视频监视系统中,各个监控主机需要增加 A

A:地址标识码;B:输出端口;C:大容量存储硬盘;D:调制、解调器

93、模拟视频信号通常是 B

A:每秒25帧,每帧600行; B:每秒25帧,每帧625行;

C:每秒20帧,每帧600行; D:每秒20帧,每帧625行;

94、在出入口控制系统中,读卡机可提供多种操作和控制方式,持卡人将有效卡插入读卡机之后,还要输入个人密码属于 C

A正常方式 B保安方式 C双重识别方式 D锁定方式

95、白噪声是 D

A:白色噪声; B:非常弱的噪声; C:随机特性未知的噪声; D:占所有频率的噪声

96、工频干扰是指 D

A:工作人员造成的干扰; B:信号的工作频率产生的干扰;C:无线传输电路产生的干扰; D:频率在50Hz左右的信号干扰

97、下列选项中,不属于安全技术防范系统局域网系统层次结构的是 B

A:局域网络层; B:现场总线层; C:协议层; D:数据链路层

98、下列选项中,不属于安全技术防范系统网络局域网络层的设备是 D

A:保安监控管理主机; B:现场探测器; C:通信与数据处理器; D:远程网络控制器

99、现代通信技术实质上是 C

A:通信技术与控制技术的结合; B:通信技术与现代图形显示技术的结合

C:通信技术与计算机网络技术的结合; D:控制技术与计算机网络技术的结合100、防护对象的风险等级分为( C )级

A:一级

B:二级

C:三级

D:四级

101、接入城市报警与监控系统的社会面资源,分辩率要求达到( A )标准A:CIF(352×288)

B:2CIF(704×288)

C:4CIF(704×576)

D:D1(720×576)

102、《安全防范工程技术规范》规定,监控中心应设置为( A )

A:禁区 B:隔离区 C:保护区 D: 管制区

103、下列不属于社会面监控资源的是( C )

A:市公安局协助某大型企业建成的前端报警与视频监控设备

B:县公安局协助某居民小区建成的前端报警与视频设备

C:派出所在易发案件的公园内自建的前端报警与监控设备

D:县刑警队在案件多发的楼宇前协助建成的前端报警与监控设备104、安全技术防范系统不包括( D )

A:入侵报警系统

B:视频监控系统

C:出入口控制系统

D:防火安全检查设备

105、安全防范系统的接地母线应采用( A )

A:铜质线 B:铁质线 C:铝质线 D:银质线

106、闭路电视监控系统中,通常要求摄像机的灵敏度不低于被摄物表面照度的( C )。

A. 1/100

B. 1/50

C. 1/10

D. 1/5

107、访客对讲系统的室内分机的安装高度宜为中心距地( B )m。

A. 1.3

B. 1.4

C. 1.5

D. 1.6

108、电视监控系统中,摄像机的信噪比不宜小于( B )dB。

A. 36

B. 46

C. 56

D. 66

109、当监视用摄像机必须逆光安装时,应当()。

A. 提高监视区域内的照度

B. 降低监视区域内的照度

C. 降低监视区域内的对比度

D. 提高监视区域内的对比度

110、振动探测器适用于对()的保护。

A. 银行金库

B. 监狱中的监房

C. 自助银行(内设自助取款机)

D. 超市

三、多项选择

1、主动红外探测器在室外使用时,对其作用距离影响最大的有( AE )。

A. 雾;

B. 雪;

C. 大风;

D. 大雨;

E. 冰雹;

F. 毛毛雨。

2、( ACD )属于安防类有线传输方式。

A. 同轴电缆传输;

B. 射频传输;

C. 双绞线传输;

D. 光纤传输。

3、下列属于报警器的主要技术性能指标的有( ABD )。

A. 探测率:

B. 灵敏度;

C. 分辨率;

D. 误报率。

4、视频安防监控系统的设计要求有( ABCDE )。

A. 规范性和实用性:

B. 先进性和互换性;

C. 准确性;

D. 完整性;

E. 联动兼容性。

4、下列(ABC)是报警系统自身防破坏保护的内容。

A.入侵探测器的拆卸;B. 报警控制器的拆卸;

C.传输线路并接任何负载短路、断路或报警。

5、微波入侵探测器具有(ACD)。

A.可用于空间防范; B.容易受光、热、空气流动的影响;

C.有穿透能力; D.塑料管中流动的水会引起误报。

6、云台是使摄像机进行(B)和(D)方向转动的设备。

A.前进; B.水平; C.后退; D.垂直; E.变焦; F.固定。7、电视监控系统监视器画面出现木纹干扰是系统受到外部干扰产生的原因可

能(A、B、C)

A.系统附近有强干扰源 B.供电系统电源不清洁 C.传输线屏蔽性能差

8、电动三可变镜头指的是(A、B、D):

A.电动光圈; B.电动聚焦; C.电动快门; D.电动变焦。

9、摄像机的最低照度小于0.1LUX,我们一般称为(B)。

A.普通摄像机; B.微光摄像机; C.低照度摄像机 D.弱光摄像机。

10、视频安防监控系统的供电范围包括(A、C)。

A.视频系统所有设备; B.报警系统设备; C.辅助照明设备; D.备用电源设备。

11、下列(A、B、D)是重点验收项目,如果该项目在技术验收时不合格则整个

技防设施验收不通过。

A.图象质量; B.联动功能; C.系统布撤防,报警显示; D.主要技术指标。

12、安全技术防范系统工程是( BC )的综合产物。

A人; B设备; C技术; D管理。

13、与民用电视相比较,电视监控的特点是( ACD )。

A通常图象清晰度可稍低; B通常图象清晰度可稍高;

C需按现场要求选用设备; D需较完善遥控功能。

14、摄像机不受录像机控制的主要原因有(ABC)

A控制线路没有接好; B.双方协议及速率不一致; C.摄像机控制模块有问题; D.温度太低

15、下列( ABCD )是报警系统防破坏保护的内容。

A. 入侵探测器的防拆;

B. 报警控制器的防拆;

C. 传输线路短路报警;

D. 传输线路的断路报警。

16、次声波探测器,检测的次声波来源于( AD )。

A. 开门压缩室内空气;

B. 室内外温度差;

C. 入侵者走动扰动空气;

D. 室内外气压差。

17、主动红外报警器的报警时间阈值主要是根据( AD )参数设定的。

A.正常人跑动的速度;

B.正常人的平均高度;

C.正常人的体形;

D.正常人的胸厚。

18、在下列报警器中选出属于被动式报警器( ACE )。

A.振动;

B.超声波;

C.次声波;

D.微波;

E.视频运动;

F.电场。

19、微波入侵探测器具有( ACD )。

A. 可用于空间防范;

B.可靠性差,容易受光、热、空气流动的影响;

C. 有穿透能力;

D. 塑料管中流动的水会引起误报。

20、选择出入口系统应考虑的因素有( ABCE )。

A. 误识率;

B. 人员通过速率;

C. 拒识率;

D. 误报率;

E. 防尾随能力。

21、电视监控系统应具有( ABDEF )等基本功能。

A. 图像信号采集;

B. 切换控制;

C. 报警;

D. 显示;

E. 分配;

F. 记录和重放。

22、安全技术防范工程设计依据包括:(ABC )。

A、设计任务书

B、现场勘察记录

C、有关规范、标准的要求

D .工程施工单位的资质

23、报警控制器可以控制探测器(BACD)。

A、布防(又称设防)

B、撤防

C、旁路

D 、24 小时监控(不受布防、撤防操作的影响)

24、常用的振动探测器有:( ABCD)。

A、机械式振动探测器

B、惯性棒电子式振动探测器

C、电动式振动探测器

D、压电晶体振动探测器

25、在安全防范系统中,一个完整的防护区域,应包括(ABCD)。

A、周界

B、监视区

C、防护区

D、禁区

26、下列属于二级工程的是(AB)。

A .工程投资额为90 万元

B .风险等级为二级

C .风险等级为二级且投资额为105 万元

D .投资额为25 万元

27、施工单位在完成布线后应提交以下( ABCD)文件。

A .布线竣工图

B .管线设计变更记录 C、管线施工记录

28、目前,停车场有两种典型的检测方式:(AD )。

A:红外线方式 B:光电传感方式 C:微波方式 D:环形线圈方式

29、访客对讲系统的线制结构有:( ACE )三种。

A:多线制 B:同轴电缆 C:总线多线制 D:光纤 E:总线制 F:双绞线

30、按解码器所使用的工作环境不同,可分为( C D )。

A:并联连接方式 B:串联方式 C:室内型 D:室外型

四、判断题

1、视频线可以与闭路电视线共用( X )

2、直流12V供电的摄像机,输入电源正负极接错时摄像机会立即烧掉()

3、宽动态摄像机一般主要用于室外场所( X )

4、室外及室内摄像机接线时都须加装避雷器( X )

5、技防系统调试开通后应至少试运行20天( X )

6、技防系统采用联合接地时对地电阻应小于等于4欧姆()

7、防爆摄像机的选择应根据防爆场所的防爆等级来定()

8、视频图像忽亮忽暗的现像,主要原因为受外界电磁干扰( X )

9、利用多模光纤传输时,光端机可将信号传输至2km以外( X )

10、微波探测器与报警主机通过总线电缆相连()

11、一个典型的入侵探测报警系统由报警探测器、传输系统和报警控制器组

成。(√)

12、主动式红外探测器是由发射和接收装置两部分组成的。从发射机到接收机

之间的红外光束构成了一道人眼看不见的封锁线,当有人穿越或阻档这条

红外光束时,报警控制器发出报警信号。(√)

13、主动红外探测器用于室外警戒时,受环境气候影响较大,易产生误报。(√)

14、振动电缆探测器为无源被动式长线分布式探测器,很适合在易燃易爆物品

仓库、油库、武器弹药库等不宜接入电源的场所安装。(√)

15、一般电视监控系统都由前端系统、传输系统和终端系统这三大部分组成。

(√)

16、摄像机的最低照度Lux的数值越小,摄像机的灵敏度就越高。(√)

17、镜头选择应根据目标物的大小来选择镜头焦距的尺寸。(×)

18、不同系统、不同电压等级、不同电流类别的线路导线,不应穿在同一管内

或线槽的同一槽孔内。(√)

19、在撤防状态下,防范现场有异常情况发生,探测器受到触发,向报警控制

器发出报警信号(×)

20、技防、物防、人防是相辅相成的。(√)

21、智能化数字硬盘录像监控系统是指以计算机硬盘为图像录媒体,集成画面

分割、切换、云镜控制、录像、网络传输、视频报警及报警联动等多功能

为一体的,高度智能化的监控系统。(√)

22、安全防范系统工程技术性能指标是对工程施工系统进行检测和竣工验收的依据。(√)

23、13、同轴电缆传输视频信号产生的衰减与信号频率有关,其衰减量与传输距离和信号频率的平方根成正比,距离越长、频率越高,衰减就越大。(×)

24、景物在摄像器件上成像的大小,与景物的大小有关,与物距、焦距无明显关系。(×)

25、虹膜识别技术是基于自然光或红外光照射下,对虹膜上可见的外在特征进行计算机识别的一种生物识别技术。(√)

26、雷电感应―闪电放电时,在附近导体上产生的静电感应和电磁感应,它可能使金属部件之间产生火花。(√)

27、GB50348 一2004 《安全防范工程技术规范》规定:安全防范系统应有备用电源,在主电源(交流电源)断电时,应能自动切换到备用电源供电,切换时系统工作正常,且不丢失信息。(√)

28、CCD 摄像器件的像素越多,图像的分辨率就越高、灵敏度也相应增加。(×)

29、在镜头上标明的 F 值,用来表示镜头的曝光特性,这个值越小,镜头的曝光特性越差。(×)

30、自动光圈镜头的光圈大小可根据现场照度,由摄像机或镜头内的电路自动控制调整。(√)

31、在安装主动红外探测器时,应避免阳光直射红外接收机的内部透镜。(√)

32、出入口控制系统的功能为对人员的出入进行管理,保证授权人员的自由出

入,限制未授权人员的进入。(√)

33、在出入口控制系统中,掉电时安全方式的锁具在电源故障时处于开锁状

态,从而在紧急情况下可以出入。(×)

34、安全防范系统设备由TN 交流配电系统供电时,配电线路必须采用TN 一

S (三相五线制)系统的接地方式。(√)

35、25、在入侵报警系统设计时,系统的漏报率不能要求为0. (√)

36、住宅小区的安全防范系统由人防、物防、技防三部分组成。住宅小区的安

全技术防范系统由周界安全防范、公共区域安全防范、家庭安全防范、安防监控中心四部分组成。(√)

37、5 型等电位连接网只允许单点接地,接地线可就近接至本机房或本楼层的

等电位接地端子板。(√)

38、GB50348 一2004 《安全防范工程技术规范》中黑体字标志的条文为强

制性条款,必须严格执行。(√)

39、双技术探测器又称为双鉴探测器或复合式探测器,它是将两种探测技术结

合在一起,只有当两种探测器同时或相继在短暂的时间内都探测到目标时,才可发出报警信号。(×)

40、在室内进行安防工程施工时,应在主体工程完毕、内装修开始前或已有本

系统工程各类预埋管道(己经过验收)的情况下开始进行施工。(√) 41、安全技术防范标准按约束力不同,分为强制性标准和推荐性标准两

种。(√ )

42、2、行业标准GA/T75《安全防范工程程序与要求》,是由公安部编制并审

批发布的。(√ )

43、3、入侵报警系统中使用的设备必须符合国家法律法规和现行强制性标准

的要求,但不必经法定机构检验或认证合

格。

(× )44、4、主动式红外入侵探测器是由发射装置和接收装置两部份组

成。(√ )

45、入侵报警系统允许有少量的漏报警情况。(× )

46、目前在视频安防监控系统中,常用的图像格式只有CIF和4CIF两

种。(× )

47、在视频安防监控系统中,监视图像信息和声音信息应具有原始完整

性。(√ )

48、在视频安防监控系统中,系统记录的图像信息应包括含图像编号/地址、

记录时的时间和日期。(√ )

49、一般情况下,黑白摄像机的灵敏高没有彩色摄像机高。(× )

50、红外光是人眼不可见的光线,在不需要或不能暴露可见光照明或隐蔽安装

的场合,安装对红外光敏感的摄像机可以得到清晰的视频图

像。(√ )

51、视频监控系统中,为了清楚的显示被监控目标特别是人物面貌,一般顺光

观察。逆光不易得到清晰图像,在图像中易产生晕光现

象。(√ )

52、镜头与摄像机的接口分C型和CS

型。(√ )

53、出入口控制系统中使用的设备必须符合国家法律法规和现行强制性标准

的要求,并经法定机构检验或认证合

格。

(√ )

54、出入品控制系统主要由识读部份、传输部分、管理/控制部分和执行部分

以及相应的系统软件组成。(√ )

55、在数字视频信号的监控系统中,在正常工作照明条件下,单路画面像素数

量≥352×288(CIF)。(√ )

56、视频信号分为模拟视频信号、数字视频信号、高清电视信号。(× )

57、数字录像设备简称DVR。(√ )

58、数字录像设备俗称数字录像机,又因记录介质以硬盘为主,故又称硬盘录

像机。(√ )

59、在入侵报警系统中,在撤防状态下,系统可以对探测器的报警状态做出响

应。(× )

60、在入侵报警系统中,在设防状态下,当探测器探测到有入侵发生或触动紧

急报警装置时,报警控制设备应显示出报警发生的区域或地

址。(√ )

61、安全技术防范标准按约束力不同,分强制性和推荐性两种,强制性国家标

准代号为GB,推荐性国家标准为GB/T。( √ )

62、安全防范产品是指用于防入侵、防盗窃、防抢劫、防破坏、防爆安全检查

等领域的特种器材或设备。( √ )63、安全防范系统是以维护社会公共安全为目的,运用安全防范产品和其他相

关产品所构成的入侵报警系统、视频安防监控系统、出入口控制系统、防爆安全检查系统等;或由这些系统为子系统组合或集成的电子系统或网络。

( √ )

64、视频安防监控系统的制式可以采用多种制式,不一定必须和我国的电视制

式一致。( × )

65、报警信号传输线的耐压不应低于AC380V,应由足够的机械强

度。( × )

66、分辨率是衡量摄像机优劣的一个重要参数,它指的是当摄像机摄取等间隔

排列的黑白相间条纹时,在监视器(应比摄像机的分辨率高)上能够看到的最多线数。( √ )

67、CCD尺寸指的是CCD图像传感器感光面面积尺寸。( × )

68、低照度指的是当被摄景物的光亮度低到一定程度而使摄像机输出的视频

信号电平低到某一规定值时的景物光亮度值。( √ )

69、信噪比也是摄像机的一个主要参数。其基本定义是信号对于噪声的比值乘

以20log,一般摄像机给出的信噪比值均是在AGC(自动增益控制)开启时的值。( × )

70、安全技术防范是以安全防范技术为先导,以实体防范为基础,以人力防范

和技术防范为手段,所建立的一种具有探测、延迟和反应有序结合的安全防范服务保障体系。( × )

71、监视器的灰度等级一般应大于7级。( √ )

五、名词解释(共5分)

1、安全防范技术

用于安全防范工作的专门技术就是安全防范技术

2、自动增益

将来自CCD的信号放大到可以使用水准的视频信号,其放大量即增益

六、简答题(共10分)

1、技防设施从业人员应具备哪些基本条件?

答:有必要的专业知识。

专门培训合格。

无犯罪经历。

能保守技防设施秘密

2、LED和LCD各代表什么? LED发光二级管

LCD液晶显

七、计算题(10分)

1、若使用1/2″的摄象机来摄像,则已知成像面的尺寸为v=4.8mm, h=6.4mm。若监控目标物与摄象机的距离D=2500mm,目标物的垂直尺寸v=330mm,目标物的水平尺寸H=460mm,应选用多大焦距镜头?

垂直范围监测

1

f=

330

2500

8.4?

=36mm

水平范围监测

2

f=

460

2500

4.6?

=35mm

应选用焦距能保证目标全部能观察到故选f≤35mm

2、某派出所装有视频监控系统,共有16路图像,海康威视硬盘录像机, CIF 格式,要求录像至少保存15天,计算保存15天录像数据大概需要配置多大容量的硬盘?

答:CIF格式,一般情况下,每路每小时25-200M左右,取200值。

200(M)*24(H)*15(天)*16(通道数)=1.152T

大概需要配置1T,1T+250G,1T+500G都可以

(完整word版)2016信息安全概论考查试题

湖南科技大学2016 - 2017 学年信息安全概论考试试题 一、名词解释(15分,每个3分) 信息隐藏:也称数据隐藏,信息伪装。主要研究如何将某一机密信息隐藏于另一公开信息的载体中,然后会通过公开载体的信息传输来传递机密信息。 宏病毒:使用宏语言编写的一种脚本病毒程序,可以在一些数据处理系统中运行,存在于字处理文档、数据表格、数据库和演示文档等数据文件中,利用宏语言的功能将自己复制并繁殖到其他数据文档里。 入侵检测:通过收集和分析网络行为、安全日志、审计数据、其它网络上可以获得的信息以及计算机系统中若干关键点的信息,检查网络或系统中是否存在违反安全策略的行为和被攻击的迹象。作为一种积极主动地安全防护技术,提供了对内部攻击、外部攻击和误操作的实时保护,在网络系统受到危害之前拦截和响应入侵。是防火墙之后的第二道安全闸门,在不影响网络性能的情况下能对网络进行监测。 花指令:是指利用反汇编时单纯根据机器指令字来决定反汇编结果的漏洞,在不影响程序正确性的前提下,添加的一些干扰反汇编和设置陷阱的代码指令,对程序代码做变形处理。缓冲区溢出攻击:指程序运行过程中放入缓冲区的数据过多时,会产生缓冲区溢出。黑客如成功利用缓冲溢出漏洞,可以获得对远程计算机的控制,以本地系统权限执行任意危害性指令。 二、判断题(对的打√,错的打×,每题1分,共10分) 1. 基于账户名/口令认证是最常用的最常用的认证方式(√) 2. 当用户收到了一封可疑的电子邮件,要求用户提供银行账户及密码,这属于钓鱼攻击(√) 3. RSA算法的安全性归结于离散对数问题(×) 4. 量子不可克隆定理、不确定性原理,构成了量子密码的安全性理论基础(√) 5. 访问控制的安全策略是指在某个安全区域内用语所有与安全相关活动的一套控制规则(√) 6. 反弹连接是木马规避防火墙的技术,适合动态IP入侵(×) 7. 驱动程序只能在核心态下运行(×) 8. 混沌系统生成的混沌序列具有周期性和伪随机性的特征(×) 9. 最小特权思想是指系统不应给用户超过执行任务所需特权以外的特权(√) 10. 冲击波蠕虫病毒采用UPX压缩技术,利用RPC漏洞进行快速传播(√) 三、选择题(30分,每题2分) (1) 按照密钥类型,加密算法可以分为(D )。 A. 序列算法和分组算法 B. 序列算法和公钥密码算法 C. 公钥密码算法和分组算法 D. 公钥密码算法和对称密码算法 (2) 以下关于CA认证中心说法正确的是(C )。 A. CA认证是使用对称密钥机制的认证方法 B. CA认证中心只负责签名,不负责证书的产生 C. CA认证中心负责证书的颁发和管理、并依靠证书证明一个用户的身份 D. CA认证中心不用保持中立,可以随便找一个用户来做为CA认证中心 (3) Web从Web服务器方面和浏览器方面受到的威胁主要来自( D )。 A. 浏览器和Web服务器的通信方面存在漏洞 B. Web服务器的安全漏洞 C. 服务器端脚本的安全漏洞 D. 以上全是

安全防护基本知识

安全防护基本知识 一、三宝四口五临边 “三宝”是建筑工人安全防护的三件宝,即:安全帽、安全带、安全网; “四口”防护即:在建工程的预留洞口、电梯井口、通道口、楼梯口的防护; (1)凡1.5米×1.5米以下的孔洞,预埋通长钢筋网或加固定盖板。(2)1.5m×1.5m以上的洞口,四周必须设两道护身栏杆,洞口下张设安全平网。 (3)电梯井口设防护栏杆或固定栅门,电梯井内每隔两层并最多隔10m 设安全网。 (4)施工现场的通道口上部搭设安全防护棚。 “五临边”防护即:在建工程的楼面临边、屋面临边、阳台临边、升降口临边、基坑临边。 (1)“五临边”必须设置1.0M以上的双层围栏或搭设安全网。 (2)开挖槽、坑、沟深度超过1.5 米,应根据土质和深度情况按规定放坡或加可靠支撑,并设置人员上下坡道或爬梯,开挖深度超过2 米的,必须在边沿设立两道护身栏杆。危险处,夜间应设红色标志灯。(3)槽、坑、沟边1 米以内不得堆土、堆料、停置机具。槽、坑、沟边与建筑物、构筑物的距离不得小于1.5 米,特殊情况必须采用有效技术措施,并上报上级安全、技术部门审查同意后方准施工。 (4)电梯井口必须设高度不低于1.2 米的金属防护门。电梯井内首层和首层以上每隔四层设一道水平安全网,安全网应封闭严密。未经上

级主管技术部门批准,电梯井内不得做垂直运输通道和垃圾通道。 二、施工安全防护 进入现场人员必须戴安全帽并系紧帽带,穿胶底鞋,不得穿硬底鞋、高跟鞋、拖鞋或赤脚。 安全带两年检查一次,架子工使用的安全带绳长限定在1.5-2米,应做垂直悬挂,高挂低用;当作水平位置悬挂使用时,要注意摆动碰撞;不宜低挂高用;不应将绳打结使用;以免绳结受力后剪断;不应将钩直接挂在不牢固物和直接挂在非金属绳上,防止绳被割断。 三、攀爬作业安全操作规范 1. 作业人员应从规定的通道上下,不得在阳台之间等非规定的通道攀登、翻跃。 2. 上、下梯子时,必须面对梯子,双手扶牢,不得手持物体攀登。 3. 禁止在阳台栏杆、钢筋和管架、模板及其支撑杆上作业。 4. 禁止沿屋架上弦、檩条及未固定的物件上行走和作业。 5. 人员上下脚手架应走专用通道,禁止攀爬脚手架杆件上下。在脚手架上作业或行走要注意脚下探头板。 四、脚手架作业防护 1、钢管脚手架应用外径48-51毫米、壁厚3-3.5毫米,无严重锈蚀、弯曲、压扁或裂纹的钢管。木脚手架应用小头有效直径不小于8 厘

美术考试试题

美术考试试题

美术专业理论知识(一) 一、填空题(40分) 1、中国新石器时代的绘画艺术,主要体现在(彩陶)的装饰纹样上。 2、在(峙峪)人和(山顶洞)人的装饰品上,呈现出成熟的钻孔技术,这在雕刻史上具有重要意义。 3、青铜器中的(礼器 ),是统治阶级用以区别尊卑等级的器物。 4、秦汉时代的美术中,兼有绘画与雕刻两种特点的是(画像石)与(画像砖)。 5、《霍去病墓前石刻》被称为“汉人石刻,气魄深沉雄大”的杰出代表,其主体雕刻是《马踏匈奴》。 6、六朝三大家指的是(顾恺之、陆探微、张僧繇)。 7、世界上现存最早的敞肩拱桥是隋代的(安济桥(赵州桥))。 8、画史上“吴带当风,曹衣出水”分别指的是

唐代画家(吴道子)和北齐画家(曹仲达)所独创的宗教图像样式。 9、唐代画马的名家是(韩干)、画牛的名家是(韩滉)。 10、“徐黄异体”指的是五代画家(徐熙)和(黄筌)的花鸟画风格。 11、宋代瓷器生产的五大名窑指的是(定、哥、汝、官、钧)窑。 12、宋代文人画赋予梅兰竹菊以道德品格,号称“(四君子画)”。其后成为传统绘画中的独特门类。 13、元代肖像画家(王绎),驰名江浙一带,著《写像秘诀》一书。 14、把写意花鸟推向新阶段的两名主要画家是(陈淳、徐渭)。 15、明代后期,在肖像画的发展中,以(曾鲸)为代表的墨骨敷彩画法,在当时的文人中影响很大。 16、“扬州八怪”大致分为三类:其中一类是厌

弃官场的文人画家,如(金农、高翔、汪士慎)等。 17、明清时期我国著名的四大名绣是(苏绣、粤绣、蜀绣)和(湘绣)。 18、被视为“海派”名家,但未定居上海的画家,有(赵之谦)和(虚谷)。 19、天津泥人张被徐悲鸿成为“虽杨惠之不足过也”。其创始人是(张长林)。 20、奠定擦笔水彩画法,并用时装美女做月份牌主要描写对象的是(郑曼陀)。 填空 1、“似与不似之间”是现代画家齐白石提出的绘画理论。 2、在绘画技法中,中国画通常采用高远、平远、深远的“散点”透视法取景作画的,而西画采用的则是焦点透视法。 3、我国著名的四大石窟是指麦积山石窟、云冈石窟、龙门石窟、敦煌莫高窟等石窟,它们分别位于甘肃省、山西省、河南省和甘肃省境内。

大学生安全知识

大学生安全知识 高校是一个人员密集的场所,安全工作做得好坏,不仅会影响到学校正常的教学秩序,也会影响到同学们的身心健康,影响到学校乃至社会的改革、稳定与发展。近些年来,高校招生人数在直线上升,高校体制和后勤改革在不断深化和发展,人数多、人员复杂且流动大,加之校园周边存在的一些不安全因素,使高校已不再是一个只闻琅琅读书声的世外桃源,而是一个开放的“小社会”。在这里,你可能会碰到这样那样的问题,特别是安全问题,你不知道它在什么时候会不期而至,有时会被它搞得手足无措、忐忑不安,直接影响了同学们的学习、生活等各个方面。因此,充分认识新时期高校的安全形势,了解和掌握必要的安全防范知识,增强防范意识,提高防范能力,对同学们安全度过四年大学生活具有非常重要的意义。 一、治安安全 (一)防盗 1.宿舍防盗 (1)出入宿舍要养成随手锁门、关窗的习惯,尤其是最后一个离开的同学。 (2)夜间入睡前要检查好门窗是否锁好,防止进贼或“隔窗钓鱼”。 (3)对行迹可疑的陌生人应提高警惕,防止以“走错门”、“找老乡”“推销商品”为借口实施盗窃,对陌生人要大胆上前主动询问。态度要和气,问得要细致,并记住其相貌特征,及时向楼长报告。 (4)房间换人换锁,要养成钥匙不离身、不外借钥匙的习惯。 (5)不在宿舍存放大量现金,贵重物品要妥善保管。 (6)不要随便留宿外来人员。 2.公共场所防盗 (1)在教室、图书馆、餐厅等公共场所,尽量少带现金和贵重物品,必备的手机、钱包、一卡通要随身携带,不要用书包占座,短暂离开时不要把贵重物品留在桌上,置于无人看管的境地。 (2)在图书馆不要将贵重物品放在存包处。 (3)在餐厅、汽车、火车、车站、网吧等人群聚集拥挤场所,要把手机、钱包等贵重物品贴身存放,不要放在衣服外兜,所带物品要注意看管,防止有人趁你不注意或以分散你的注意力为手段进行盗窃。

电科大19年6月考试《信息安全概论》期末大作业答案

17年12月考试《信息安全概论》期末大作业-0001 试卷总分:100 得分:0 一、单选题(共49 道试题,共98 分) 1.信息具有的重要性质中,不包括() A.普遍性; B.无限性; C.相对性; D.保密性 正确答案:D 2.在建立堡垒主机时() A.在堡垒主机上应设置尽可能少的网络服务 B.在堡垒主机上应设置尽可能多的网络服务 C.对必须设置的服务给予尽可能高的权限 D.不论发生任何入侵情况,内部网始终信任堡垒主机 正确答案:A 3.摄像设备可分为网络数字摄像机和(),可用作前端视频图像信号的采集 A.家用摄像机 B.专业摄像机 C.高清摄像机 D.模拟摄像机 正确答案:D 4.就信息安全来说,完整性是( ) A.保护组织的声誉 B.保护系统资源免遭意外损害 C.保护系统信息或过程免遭有意或意外的未经授权的修改 D.两个或多个信息系统的成功安全组合 正确答案:C 5.消息认证码是与()相关的单向Hash函数,也称为消息鉴别码或消息校验和。 A.加密; B.密钥; C.解密; D.以上都是 正确答案:B 6.数字签名机制取决于两个过程___。

A.加密过程和验证过程; B.Hash散列过程和签名过程; C.签名过程和验证过程; D.加密过程和Hash散列过程 正确答案:C 7.下面算法中,不属于Hash算法的是( ) 。 A.MD-4算法; B.MD-5算法 C.DSA算法; D.SHA算法。 正确答案:C 8.下面属于仿射密码的是() A.ek(x) = x + k (mod 26),dk(x) = y –k (mod 26) (x,y∈Z26); B.∏= 0 1 2 3 4 ……23 24 25 0’1’2’3’4’……23’24’25’ C.P = C = Z26,且K = {(a,b)∈Z26XZ26|gcd(a,26)=1},对k=(a,b) ∈K,定义e(x)=ax+b (mod 26)且dk(y) = a-1(y-b)(mod 26) D.对于a,b,……,z这26个字母组成的单词,不改变明文字符,但要通过重排而改变他们的位置,实现加密。 正确答案:C 9.信息技术简单地说就是( ) A.计算机、通信和情报; B.通信、控制和情报; C.计算机、通信和控制; D.计算机、控制和管理。 正确答案:C 10.微软的ProxyServer是使一台WINDOWS服务器成为代理服务器的软件。它的安装要求中不包括() A.服务器一般要使用双网卡的主机 B.客户端需要配置代理服务器的地址和端口参数 C.当客户使用一个新网络客户端软件时,需要在代理服务器上为之单独配置提供服务 D.代理服务器的内网网卡IP和客户端使用保留IP地址 正确答案:C 11.下面属于数字签名功能的是()。 A.发送者事后不能否认发送的报文签名;

日常安全防范知识

仅供参考[整理] 安全管理文书 日常安全防范知识 日期:__________________ 单位:__________________ 第1 页共14 页

日常安全防范知识 防扒窃 无论是集体外出还是举家外出,出行前除做好必要的准备工作外,尽量将零钱、整钱、贵重物品(如手机、商务通、寻呼机)等与其他物品分开来放,或将面值较大的(人民币、信用卡)放在贴身衣兜内,贵重物品不轻易外露,行走时尽可能的不背“后背包”,同时避开人多、拥挤的地方行走,参观时尽量将随身携带物品放于胸前或抱于怀中。 防被骗 骗子的伎俩随着人们防范意识的增强在不断变化。都说“贪心是被骗的根源”,有时不贪心也会被骗,最重要的一点就是“不好奇、不参与”,不轻易将自己的小孩、物品交与陌生人看管,手机不轻易借给不认识的人用。 防拎包 拎包贼大多数是团伙作案,有男有女,三五成群,装束不一,分工明确,作案时相互掩护,一旦得手从不逗留。防范最好的方法是把自己的物品放在眼睛直观的地方,或放于物品寄存处,开车外出尽量将贵重物品放于车后备箱内,遇有情况在没有弄清事情真相前,尽量不要下车,确须离开车时,前提是保管好自己所带的东西,其次是锁好车门。 防被抢 无论结伴还是单独外出,尽量将携带的书包、手包放于旅行包内,旅游购票和购物时,不轻易把钱物外露,因为售票处、收款台等地方,是犯罪分子寻找“对象”的最佳地方。走路时最好不要使用手机、商务通等贵重物品,更不要轻易与不相识的人闲聊。如遇到可疑的状况,尽量保持镇静。 第 2 页共 14 页

怎样打火警电话? (1)火警电话打通后,应讲清楚着火单位,所在区县、街道、门牌号码等详细地址; (2)要讲清什么东西着火,火势情况; (3)要讲清是平房还是楼房,最好能讲清起火部位,燃烧物质和燃烧情况; (4)报警人要讲清自己姓名、所在单位和电话号码; (5)报警后要派专人在路口等候消防车的到来,指引消防车去火场的道路,以便迅速、准确到达起火地点。发现火警应及时报警,这是每个公民的责任。 假报火警是违法行为 《中华人民共和国治安管理处罚条例》第二条规定:扰乱公共秩序、妨碍公共安全,尚不够刑事处分的,要根据治安管理处罚条例给予处罚。以往一些假报火警者都曾分别受到行政拘留、罚款、警告等处分。 要力争把火灾消灭在初起阶段 火灾初起阶段火场面积小、温度低,是便于扑救的最有利时机。在此阶段发现火灾,只要不错过时机,可以用很少的人力和灭火器材,甚至一桶水、一只灭火器,就可以扑灭火灾,火灾损失小。因此要注意扑灭初起阶段的火灾。 睡熟时,听到火警该怎么办? 当熟睡时,听到报警信号,许多人都慌张地把门打开,试图一下子冲出去,这种做法很危险,正确的做法是: (1)爬到卧室的门边,用手背试一试门是否热; (2)准备好湿毛巾; 第 3 页共 14 页

美术考试题库

美术考试题库 131、瓷器最早出现于(商代)。(宋代)制瓷业空前繁荣,并有了(钧窑、汝窑、官窑、定窑、哥窑)五大名窑。 132、青铜器的两个鼎盛时期分别是(商代晚期)和(西周早期)。 133、中国画从表现内容上分(花鸟画、人物画、山水画),从表现形式上分(写意和工笔)逐渐形成(诗、书、画、印)结合成一种独特风格。 134、文艺复兴时期绘画三杰是指达芬奇、拉斐尔、米开朗基罗,浪漫主义绘画的代表除了法国的席里柯和德拉克洛瓦外,还有西班牙的弗朗西斯哥·戈雅。 135、现代艺术设计的基本原则是(适用,经济,美观而又适合生产)。它相对于传统工艺美术,在生产中体现出(机械化和批量化)。 136、饕餮纹与夔龙纹是商周青铜器中应用最广泛的一种装饰纹。 137、《游春图》是已知年代最早的独立山水画作品。 138、古代人物画中默写的典范作品是五代顾闳中画的《韩熙载夜宴图》。 139、被罗丹称为“古代的神品”的是古希腊雕塑《米洛斯的阿芙罗狄特》。 140、顾闳中,南唐著名人物肖像画家。曾画过后主李煜的肖像。《韩熙载夜宴图》是他唯一的传世作品。 141、《思想者》是法国著名现实主义雕塑大师罗丹的作品。 142、《血衣》是画家王式廓所作.这幅作品人物形象典型,刻画细腻,活生生地刻画出封建制度下中国农民的命运。 143、朱耷,明末清初卓越的大画家,字雪个,又字八大山人等。 144、《雅典学院》是佛罗伦萨著名画家拉斐尔作于1509---1511年间的壁画。 145、文人画是中国传统绘画中重要的风格流派,自元代兴起,明、清朝以后成为中国画坛的主流。它在创作上张扬个性,强调诗、书、画、印等多种艺术的结合。 146、油画作品〈父亲〉的作者是罗中立。 147、青铜是铜与锡合金。 148、常用的美术字体有黑体美术字、宋体美术字、综艺体美术字以及????美术字。149、美术的社会功能主要体现为:教育功能、认识功能、审美功能、娱乐功能。 150、木偶有三种(布袋木偶)、(杖头木偶)、(提线木偶)。 151、"颜筋柳骨"中的"颜"和"柳"是指:(唐朝)的(颜真卿、柳公权)两位大书法家。152、北京2008年"申奥"标志的颜色有红、绿、黄、黑、蓝,这五种颜色 153、卡通画综合了(漫画、连环画)的一些特点,形成了特有的表现手法。 154、中国结象征团结、和谐的人际关系,主要有(基本结)和(变化结)两类。 155、在我国传统画论中对于五官位置:有(三停五眼)之说,眼在头高的(二分之一)处。156、“文房四宝”泛指中国书法绘画常用四种工具笔、墨、纸、砚。 157、《韩熙载夜宴图》是五代画家顾宏中作品。 158、《千里江山图卷》是北宋时期王希孟的作品。 159、西斯廷教堂里的大型壁画《创世纪》是米开朗基罗的作品。 160、古代人物画中默写的典范作品是五代顾宏中画的《韩熙载夜宴图》。 161、立体派风格的《哭泣的女人》是西班牙画家毕加索的作品。 162、美术根据艺术门类可划分为:绘画、工艺、雕塑、建筑、书法等。

大学生校园安全防范知识手册之防诈骗知识

大学生校园安全防范知识手册之防诈骗知识 诈骗,是指以非法占有为目的、用虚构事实或隐瞒真相方法骗取公私财物的行为。诈骗分子利用大学生单纯、善良及某些学生爱贪小便宜的心理在各高校内行骗,给被骗同学造成了财产损失和心理伤害。现就骗子常用的几种行骗手段介绍于后,希望广大同学提高警惕,切勿上当受骗。 1.校内诈骗作案的主要手段 (1)假冒大学生,骗取银行卡。诈骗分子往往谎称要马上返校,但银行卡被自动取款机吞掉,借用同学的银行卡让其家人给其汇款等手法,目的是借机窃取密码,并将银行卡掉包,分手后即将银行卡上的钱取走。 (2)投其所好,引诱上钩。一些诈骗分子往往利用被害人急于就业和出国等心理,投其所好、应其所急施展诡计而骗取财物。 (3)真实身份,虚假合同。利用假合同或无效合同诈骗的案件,近年有所增加。一些骗子利用高校学生经验少、法律意识差、急于赚钱补贴生活的心理,常以公司名义、真实的身份让学生为其推销产品,事后却不兑现诺言和酬金而使学生上当受骗。 (4)以次充好,恶意行骗。一些骗子冒充学生会干部、高年级学生到宿舍推销物品声称特价优惠,要求先交订金,且最后能退钱等形式进行诈骗活动。一些推销产品的人,一发现室内无人,就会顺手牵羊、溜之大吉。 2.诈骗案件的预防措施 (1)提高防范意识,学会自我保护。学生要积极参加学校组织的法制和安全防范教育活动,多掌握一些防范知识,对于自己有百利而无一害。 (2)在日常生活中,要做到不贪图便宜、不谋取私利;在提倡助人为乐、奉献爱心的同时,要提高警惕性,不能轻信花言巧语;不要把自己的家庭地址等情况随便告诉陌生人,以免上当受骗;不能用不正当的手段谋求择业和出国;发现可疑人员要及时报告;上当受骗后更要及时报案、大胆揭发,使犯罪分子受到应有的法律制裁。 (3)交友要谨慎,避免以感情代替理智。对于熟人或朋友介绍的人,要学会“听其言,查其色,辨其行”,不能言听计从、受其摆布利用。交友最基本的原则有两条:一是择其善者而从之,二是严格做到“四戒”,即戒交低级下流之辈,戒交挥金如土之流,戒交吃喝嫖赌之徒,戒交游手好闲之人。 (4)同学之间要相互沟通、相互帮助。有些同学习惯于把个人之间的交往看作是个人隐私,一旦上当受骗后,无法查处。有些交往关系,在自己认为适合的范围内适当透露或公开,这也是安全的需要。

南开《信息安全概论》20春期末考试答案

《信息安全概论》20春期末考试-00001 试卷总分:100 得分:70 一、单选题 (共 20 道试题,共 40 分) 1.信息安全CIA三元组中的A指的是 A.机密机 B.完整性 C.可用性 D.可控性 答案:C 2.在Windows安全子系统中,保存用户账号和口令等数据,为本地安全机构提供数据查询服务的是什么部件? A.GINA B.SRM C.SAM D.Winlogon 答案:C 3.以下哪种分组密码的工作模式可以并行实现? A.ECB B.CBC C.CFB D.OFB 答案:A 4.Bot病毒又称为什么? A.木马病毒 B.僵尸病毒 C.网络欺骗 D.拒绝服务 答案:B 5.CBC是指分组密码的哪种工作模式? A.电子编码本模式 B.密码分组模式 C.密码反馈模式 D.输出反馈模式 答案:B 6.攻击者通过伪造以假乱真的网站和发送诱惑受害者按攻击者意图执行某些操作的电子邮件等方法,使得受害者“自愿”交出重要信息(例如银行账户和密码)的手段称为什么? A.僵尸网络 B.缓冲区溢出

C.网络钓鱼 D.DNS欺骗 答案:C 7.在使用公钥密码算法的加密通信中,发信人使用什么来加密明文? A.发信人的公钥 B.收信人的公钥 C.发信人的私钥 D.收信人的私钥 答案:B 8.Bell-LaPaDula访问控制模型的读写原则是哪项? A.向下读,向上写 B.向上读,向上写 C.向下读,向下写 D.向上读,向下写 答案:A 9.在CC标准中,要求在设计阶段实施积极的安全工程思想,提供中级的独立安全保证的安全可信度级别为 A.EAL1 B.EAL3 C.EAL5 D.EAL7 答案:B 10.Windows系统安全架构的核心是什么? A.用户认证 B.访问控制 C.管理与审计 D.安全策略 答案:D 11.以下哪种技术可用于内容监管中数据获取过程? A.网络爬虫 B.信息加密 C.数字签名 D.身份论证 答案:A 12.IPS的含义是什么? A.入侵检测系统 B.入侵防御系统

人身安全防范知识

人身安全防范知识 防盗的基本方法有人防、物防和技防三种。其中,人防是预防和制止盗窃犯罪惟一可靠的方法。物防,是一种应用最为广泛的基础防护措施。而技术防范,则是可即时发现入侵、能够替代人员守护且不会疲劳和懈怠可长时间处于戒备状态的更加隐蔽可靠的一种防范措施。 以下是人身安全防范相关知识的汇总,仅供参考。 日常人身安全防范 ◇安全防范知识 (一)防盗的基本方法 1、防盗的基本方法有人防、物防和技防三种。其中,人防是预防和制止盗窃犯罪惟一可靠的方法。物防,是一种应用最为广泛的基础防护措施。而技术防范,则是可即时发现入侵、能够替代人员守护且不会疲劳和懈怠可长时间处于戒备状态的更加隐蔽可靠的一种防范措施。同学们在学校和家庭防盗工作,要注意做到以下几点: ①要随时关好窗户锁好门,千万不要怕麻烦。同学们一定要养成随手关灯、随手关窗、随手锁门的习惯,以防盗窃犯罪人乘隙而入。 ②不要随便留宿不知底细的人。不能只讲义气、讲感情而不讲原则。如果引狼入室而将会后悔莫及,这种教训是惨痛的。 ③发现形迹可疑的人应加强警惕、多加注意。作案人行窃时,往往要找各种借口,如找什么人或推销什么商品等,见我们有所松懈、进出自由、房门大开,便来回走动、窥测张望、伺机行事,摸清情况、瞅准机会后就撬门扭锁大肆盗窃。遇到这种可疑人员,同学们应主动上前询问,如果来人确有正当理由一般都能说清楚。如果来人说不出正当理由又疑点较多,其神色必然慌张,则需要进一步盘问,必要时还可请他出示身份证、学生证、工作证等身份证明。如果发现来人携有可能是作案工具或赃物等证据时,可一方面派人与其交谈以拖延时间,另一方面打电话给学校保卫部门或公安机关尽快来人做调查处理。 ④同学们应积极参加教室和宿舍等部位的安全值班,协助学校保卫部门做好安全防范工

(完整word版)2016信息安全概论考查试题.doc

信息安全导论复习题 湖南科技大学2016 - 2017 学年信息安全概论考试试题 一、名词解释 (15 分,每个 3 分 ) 信息隐藏:也称数据隐藏,信息伪装。主要研究如何将某一机密信息隐藏于另一公开信息的 载体中,然后会通过公开载体的信息传输来传递机密信息。 宏病毒:使用宏语言编写的一种脚本病毒程序,可以在一些数据处理系统中运行,存在于字处理文档、数据表格、数据库和演示文档等数据文件中,利用宏语言的功能将自己复制并繁 殖到其他数据文档里。 入侵检测:通过收集和分析网络行为、安全日志、审计数据、其它网络上可以获得的信息以 及计算机系统中若干关键点的信息,检查网络或系统中是否存在违反安全策略的行为和被攻 击的迹象。作为一种积极主动地安全防护技术,提供了对内部攻击、外部攻击和误操作的实时保护,在网络系统受到危害之前拦截和响应入侵。是防火墙之后的第二道安全闸门,在不影响网络性能的情况下能对网络进行监测。 花指令:是指利用反汇编时单纯根据机器指令字来决定反汇编结果的漏洞,在不影响程序正确性的前提下,添加的一些干扰反汇编和设置陷阱的代码指令,对程序代码做变形处理。 缓冲区溢出攻击:指程序运行过程中放入缓冲区的数据过多时,会产生缓冲区溢出。黑客如成功利用缓冲溢出漏洞,可以获得对远程计算机的控制,以本地系统权限执行任意危害性指令。 二、判断题(对的打√,错的打×,每题 1 分,共 10 分) 1. 基于账户名/口令认证是最常用的最常用的认证方式(√) 2. 当用户收到了一封可疑的电子邮件, 要求用户提供银行账户及密码,这属于钓鱼攻击(√ ) 3. RSA算法的安全性归结于离散对数问题(× ) 4. 量子不可克隆定理、不确定性原理,构成了量子密码的安全性理论基础(√ ) 5.访问控制的安全策略是指在某个安全区域内用语所有与安全相关活动的一套控制规则 (√) 6. 反弹连接是木马规避防火墙的技术,适合动态IP 入侵(×) 7. 驱动程序只能在核心态下运行(×) 8. 混沌系统生成的混沌序列具有周期性和伪随机性的特征(× ) 9. 最小特权思想是指系统不应给用户超过执行任务所需特权以外的特权(√ ) 10.冲击波蠕虫病毒采用 UPX压缩技术,利用 RPC漏洞进行快速传播(√)三、选 择题( 30 分,每题 2 分) (1) 按照密钥类型,加密算法可以分为( D )。 A. 序列算法和分组算法 B. 序列算法和公钥密码算法 C. 公钥密码算法和分组算法 D. 公钥密码算法和对称密码算法 (2)以下关于 CA 认证中心说法正确的是(C )。 A.CA 认证是使用对称密钥机制的认证方法 B.CA认证中心只负责签名,不负责证书的产生 C.CA认证中心负责证书的颁发和管理、并依靠证书证明一个用户的身份 D.CA认证中心不用保持中立,可以随便找一个用户来做为CA 认证中心 (3) Web 从 Web 服务器方面和浏览器方面受到的威胁主要来自( D )。 A. 浏览器和Web 服务器的通信方面存在漏洞 B. Web 服务器的安全漏洞 C. 服务器端脚本的安全漏洞 D. 以上全是

寝室安全防范大学生的安全教育心得体会

寝室安全防范大学生的安全教育心得体会 安全教育是高校思想政治教育的一个重要内容,也是大学生知识体系不可缺少的一个组成部分。因此,抓好大学生安全教育,这对于加强高等院校的日常管理,维护学校的正常教学、科研及生活秩序,保障学生人身和财物安全,促进学生健康心理的形成,都具有十分重要的现实意义和战略意义。 一、大学生安全教育的必要性 随着高校改革开放深入,大学生的生活空间大大扩展,交流领域也不断拓宽。在校期间,他们除了进行正常的学习、生活外,还需要走出学校参加各种的社会实践活动。在这种情况下,如果缺乏必要的社会生活知识,尤其是安全知识,势必会导致各种安全问题的发生。因此,加强大学生的安全教育,增强安全意识和自我防范能力,已迫在眉睫、刻不容缓。 二、大学生安全教育的主要内容 安全教育是学校思想政治教育的一个重要组成部分。安全教育涉及的内容非常广泛,应与高校的一切教育活动相联系,应与学校的思想政治教育、道德教育、民主法制教育、校纪校规教育、心理健康教育等相结合,但安全教育又有其自身特色和特定内容,从安全防范角度讲,大学安全教育主要包括以下几个方面内容。 消防安全教育 随着我国高等教育事业的迅速发展,招生数量的不断扩大,校园内人员密度相应增大,消防重点部位不断增多,消防安全形势日益严峻。当前大学生消防安全意识淡薄,缺乏必要的消防常识和自救逃生技能,有的学生遇到火灾发生时,惊慌失措,不知道如何报警,由于没有掌握简单救火常识,往往小火酿成大灾;也有的学生在火灾发生时,因缺乏自防自救的知识和能力,丧失了逃生的最佳时间,最终被火魔无情地吞噬。针对上述这些问题,如何加强大学生消防安全教育:一是组织大学生学好消防法规,用好消防法规,提高依法治火的观念。要教育学生在平时学习、生活中,要严格按照消防法的原则和规定办事,自觉遵守学校消防安全管理规定,积极配合学校做好消防安全工作。二是要大力普及消防安全知识,增强灭火技能和火灾发生时逃生、自救、互救本领。学校可采用消防知识讲座、举办消防运动会、图片展览、演示各种灭火器材的使用、常见火灾的扑救方法和不同情况下的逃生自救方法,进行模拟消防训练,让学生熟悉防火、灭火全过程,从而使他们熟练地掌握“三知”(知防火知识、知灭火知识、知防火制度)、四会(会报警、会使用灭火器材、会扑灭初起火灾、会疏散自救)。只有这样,才能有效地减少火灾的发生。

信息安全概论习题之名词解释

三、名词解释题: 1、数字证书? 答: 数字证书是一种权威性的电子文文件,由权威公正的第三方机构,即CA中心签发的证书。它以数字证书为核心的加密技术可以对网络上传输的信息进行加密和解密、数字签名和签名验证,确保网上传递信息的机密性、完整性。 2、防火墙?P181 答: 防火墙是置于两个网络之间的一组构件或一个系统,具有以下属性: (1)防火墙是不同网络或网络安全域之间信息流通过的唯一出入口,所有双向数据流必须经过它; (2)只有被授权的合法数据,即防火墙系统中安全策略允许的资料,才可以通过; (3)该系统应具有很高的抗攻击能力,自身能不受各种攻击的影响。 3、数字签名技术? 答: 4、入侵检测?P157 答: 入侵检测(Intrusion Detection)是对入侵行为的发觉。它从计算机网络或或计算机系统的关键点收集信息并进行分析,从中发现网络或系统中是否有违反安全策略的行为和被攻击的迹象。 5、分组密码?P22 答: 分组密码是将明文消息编码后表示的数字(简称明文数字)序列x0,x1,x2,…,划分成长度为n的组x=(x0,x1,x2,…xn-1)(可看成长度为n的向量),每组分别在密钥k=(k0,k1,k2,…kn-1),其加密函数是E:Vn×K→Vn,Vn是n维向量空间,K为密钥空间。 6、序列密码 答: 序列密码也称为流密码(Stream Cipher),它是对称密码算法的一种。流密码对明文加解密时不进行分组,而是按位进行加解密。流密码的基本思想是利用密钥k产生一个密钥流:z=z0z1…,并使用如下规则加密明文串x=x0x1x2…,y=y0y1y2…=ez0(x0)ez1(x1)ez2(x2)…。密钥流由密钥流发生器f产生:zi=f(k,σi),这里的σi是加密器中的存储元件(内存)在时刻i的状态,f是由密钥k和σi产生的函数。 7、DES?P26 答: DES,Data Encryption Standard,数据加密标准,是分组长度为64比特的分组密码算法,密钥长度也是64比特,其中每8比特有一位奇偶校验位,因此有效密钥长度是56比特。DES算法是公开的,其安全性依赖于密钥的保密程度。DES加密算法为:将64比特明文数据用初始置换IP置换,得到一个乱序的64比特明文分组,然后分成左右等长的32比特,分别记为L0和R0;进行16轮完全类似的迭代运算后,将所得左右长度相等的两半L16和R16交换得到64比特数据R16L16,最后再用初始逆置换IP-1进行置换,产生密文数据组。 8、AES?P36 答: AES,Advanced Encryption Standard,高级加密标准,是一个迭代分组密码,其分组长度和密钥长度都可以改变。分组长度和密钥长度可以独立的设定为128比特、192比特或者256比特。AES加密算法框图如下:

幼儿安全防护常识

幼儿安全防护常识 一、教育幼儿不要轻信陌生人,并教给孩子简单的防护方法。 1?要经常对幼儿讲一些深入浅出的道理,让他们认识到社会上既有好人也有坏人,而坏人脸上并没有“我是坏人”的字样,也没有像电影里坏人的那种形象。要教育幼儿,如果大人不在身边,有陌生人前来领你,或同你去公园玩,或说同你到父母那里去时,不要相信陌生人 的话,不要跟陌生人走,不要吃陌生人的东西。如果遇到陌生人硬拉你走,要大声叫喊周围 的叔叔阿姨。 2?让幼儿知道自己的家庭住址、家长的姓名和工作单位,并反复念叨,牢牢记住,做到准确无误。另外还要告诉幼儿自己家附近有什么明显的标记,有哪几路公共汽车可以到达,万一迷路,就比较容易找到自己的父母,也可以及时安全回家。 3?告诉幼儿,如果遇到陌生人跟踪你,就应跑到就近的商店找大人求救,也可以找巡警帮助,或者随便找一户人家,在门口假装大声叫:“爸、妈,我回来了” ,坏人就会吓跑了。 二、教育幼儿玩耍时要注意安全,教给孩子各种游乐设施的正确玩法。 ?滑梯,不能倒滑,告诉幼儿,倒滑滑梯时,头部先着地,这样滑下来的一切冲力就都由头部承担,再加上和地面的猛烈撞击,重则会引起脑震荡,轻则会擦破头皮引起大量出血。 ?秋千,要保持中心稳定,并尽可能将重心后移。因为秋千在空中荡起来时,如果中心不稳就可能有甩出去的危险。家长要进行示范讲解。坐在秋千上时,双手要紧抓秋千的绳子,只要绳子不断就很安全。观看别的幼儿荡秋千时,要学会躲闪,不要被秋千撞到。幼儿在玩秋千时,家长要在旁边密切注意幼儿的动向,以防疏忽脱手而摔伤。 ?攀爬时,双手抓紧之后,脚才可移动。 三、教会幼儿掌握基本的交通安全知识,保证幼儿安全过马路。 ?教幼儿认识人行横道线:人行横道线是马路上的一个标志,是专门供行人和自行车过马路的地方。所以,不是从任何地方都可以穿到马路对面去的,只有人行横道线才能穿过去。 ?向幼儿介绍红绿灯的作用。要让孩子知道红灯停、绿灯行;过马路的时候要前后左右看看,看见车辆,行人就要让道。 ?给幼儿简单讲讲马路的作用:马路是专供各种车辆和人走的地方,不可以在马路上停留或玩耍,否则既会影响车辆的正常通行,又会造成车祸,轻则残废,重则丧命。 四、户外活动安全注意要点?教育幼儿活动前衣着整齐,衣服束在裤子里并系紧鞋带,以防摔跤。?教导幼儿不在拥挤、有坑洞、潮湿等场地进行活动。 ?教育幼儿游戏中不可随意藏入无人照顾的地方。 4?教育幼儿在游戏中勿推挤、拉扯、互丢东西。 5?玩绳子时,教育幼儿不可将绳子套住脖子。 6?玩爬网活动,要求幼儿攀爬时要双手抓牢,不推别人。 7?在野外旅行散步时,教育孩子不得随便采摘花果,抓捕昆虫,更不应放入口内,预防中毒等意外事故发生。 8?教育孩子在上下楼梯时靠右按顺序行走,不得推搡前面的小朋友,预防踩踏等意外事故发 生。 五、在公共场所与大人走散时注意要点?不要慌张,也不要哭泣,站在原地等一会儿,也许爸爸妈妈会来这里找你呢! ?带幼儿去商场,要告诉孩子商场服务台的位置,以便走散时可以求助商场的工作人员或保安,告诉他们你和家人走散了,请他们帮忙用广播寻找。 ?不要漫无目的的在商场内乱跑,更不要随便找一个人就告诉他,你的爸爸妈妈不见了。 ?不要离开商场,更不要跟陌生人走,因为他可能是骗子。 1 / 21 / 2

美术考试试题大全中国美术史

美术考试复习试题 1.以运用磨制石器和发明制陶术为主要标志的新石器时代,是古代社会经济文化发展的新起点。 2.中国的青铜器发端黄河流域。 3.魏晋时期的“书圣”王羲之,其最具代表的作品当数作于永和九年的兰亭序 4.唐太宗李世民在世时营造的昭陵,开创了“因山为陵”的先例。 5.南宋缂丝名家有定州沈子蕃、松江_朱克柔等。 6、中国美术的起源和萌芽时期是石器时代的美术。 7、青海大通孙家寨出土的《舞蹈纹彩陶盆》,堪称马家窑文化彩陶艺术之杰作。 8、我国迄今发现最古老的壁画墨迹,是辽宁牛河梁红山文化女神庙遗址出土的壁画残块 9、我国先秦时代的青铜器,分礼器、乐器、兵器、工具及车马器等四类。 10、东汉时代的画像石以山东嘉祥的武梁祠为代表。 11、中国现存最早的砖塔是河南开封的蒿岳寺塔。 12、刘宋时画家陆探微创造了“秀骨清象”的清秀绘画形象,而张僧繇则因其创造的形象独 具风格,被称为“张家祥”。 13、唐代画家王维以诗入画创“破墨”山水,书写文人情怀。王洽画松石山水则疯癫狂 放,创“泼墨”之法。 14、我国著名的四大石窟指的是敦煌莫高窟、天水麦积山、大同云冈、洛阳龙门。 15、唐代工艺品中成就最为卓著的首推唐三彩,殉葬的俑和驼、马动物是其中 的精品。 16、论者评宋初两大山水画家谓:“李成之画,近视如千里之远,范宽之笔,远望 不离坐外。” 17、南宋画家梁揩擅绘洗练放逸的“减笔画”,开启了元明清写意人物的先河。 18、元代永乐宫三清殿壁画的作者是民间画工马君祥等,而纯阳殿的壁画构图则是采 用了连环画的表现形式。 19、明代“浙派”的代表画家是戴进和吴伟。 20、明末画家陈洪绶19岁时创作的九歌图,其中以屈子行吟图为最佳。 21、清初“四僧”指的是八大山人、石涛、髡残、弘仁。 22、“扬州八怪”大致分三类,其中一类是丢官后来扬州的文人,如郑板桥、李鱓等人。 23、清代三大木板年画产地是天津杨柳青、苏州桃花坞、山东潍县杨家埠。 24、近代画家任伯年注重文人画与民间美术结合,创造了雅俗共赏的新画风。 25、“从来没有一个画家像他这么努力与绘写社会生活……”这是郑振铎对《点石斋画报》的主要执笔人吴有如的评价。 选择题 1.人物画“墨骨”画法,由( A )所创。 A.宋代李公麟B.明代李公麟C.宋代曾鲸D.明代曾鲸 2.元代永乐宫的壁画,其规模宏伟壮丽为世所罕见。永乐宫地处我国(B )。 A.山东省B.山西省C.河北省D.河南省

大学生安全防范知识教育

大学生安全防范知识教育 大学生安全防范知识教育提纲 在静谧和欢乐的大学校园中,安全问题不容忽视,值得我们每位大学生认真关注。校园安全问题涉及到大学生学习生活的方方面面,这中间,有关系到国家法律法规的安全问题:如黄赌毒、泄露国家机密、参与非法传销、邪教活动等;有关系到日常生活的安全问题:如防火、防盗、防骗、防抢、防意外伤害事故等;还有在人际交往、社团活动、求职择业等活动中的防骗等。在校期间不可避免的会面临学习、生活、恋爱、升学、就业等方面的压力,同学们的心理健康引发的安全方面的问题,也不容忽视。通过对大学生中一些常见案件的分析上看,普遍存在的原因是广大学生们的社会经验不足,缺乏安全防范意识,法制观念意识淡薄,从而导致一些案件的发生。据统计,发生在大学生中失窃和上当受骗案件占学生中发生治安案件的75%以上。而这些案件绝大多数是由于大学生自身安全防范意识淡薄,思想麻痹、财物保管不当,轻信他人,交友不慎,由此发生的案件,有些造成学生的财产损失有些甚至危及大学生的人身安全。因此,针对普遍大学生社会阅历简单,处事经验不足,防范能力较差等特点,现就结合大学生在校园生活中会遇到的一些实际情况,主要从防火、防盗、防骗三方面,简单的和大家交流一下校园的安全防范问题。

一、防火 在各类灾害中,火灾是最经常,最普遍的威胁公众安全和社会发展的一种灾害。据统计,火灾发生率占各种灾害之首(地震、洪水、海啸、台风等),经济损失占各种灾害的80%以上。《中华人民共和国消防法》规定:消防工作实行“预防为主,防消结合”的方针。预防为主就是要把火灾预防放在首位,从根本上减少火灾危害,做到人人防火,处处防火。(一)基本知识点 学生宿舍发生火灾的原因有哪些? 使用明火不慎如点蜡烛、蚊香、乱丢烟头等(乱扔烟头为什么会引起火灾?因为燃着的烟头表面温度为200-300度,其中心温度可达700-800度,而纸张,棉花涤纶等一般可燃物的燃点为130-390度,当烟头与这些可燃物接触时,就会引起火灾。);违章用电(乱拉电线、乱接插座;使用“热得快”、电炉等)引起火灾。 如何处置初起火灾? ?如果你是第一个发现火灾的人。首先不要惊慌,边呼叫(救火)。如果火势不大且尚未对人造成很大威胁时,边救火,利用现场的灭火器或者水迅速将火扑灭,如果火势很大就应该及时拨打报警电话“119”。 ?发生火灾应及时报警,报警时不要惊慌,要讲清楚火灾发生的地点(区,路,门牌号)火灾燃烧的部位(地上,地下室,工厂,居民楼,

信息安全概论-张雪锋-习题答案

信息安全概论--课后习题参考答案 主编:张雪锋 出版社:人民邮电出版社 第一章 1、结合实际谈谈你对“信息安全是一项系统工程”的理解。 答:该题为论述题,需要结合实际的信息系统,根据其采取的安全策略和防护措施展开论述。 2、当前信息系统面临的主要安全威胁有哪些? 答:对于信息系统来说,安全威胁可以是针对物理环境、通信链路、网络系统、操作系统、应用系统以及管理系统等方面。通过对已有的信息安全事件进行研究和分析,当前信息系统面临的主要安全威胁包括:信息泄露、破坏信息的完整性、非授权访问(非法使用)、窃听、业务流分析、假冒、网络钓鱼、社会工程攻击、旁路控制、特洛伊木马、抵赖、重放、计算机病毒、人员不慎、媒体废弃、物理侵入、窃取、业务欺骗等。 3、如何认识信息安全“三分靠技术,七分靠管理”? 答:该题为论述题,可以从人事管理、设备管理、场地管理、存储媒介管理、软件管理、网络管理、密码和密钥管理等方面展开论述。 第二章 1、古典密码技术对现代密码体制的设计有哪些借鉴? 答:一种好的加密法应具有混淆性和扩散性。混淆性意味着加密法应隐藏所有的局部模式,将可能导致破解密钥的提示性信息特征进行隐藏;扩散性要求加密法将密文的不同部分进行混合,使得任何字符都不在原来的位置。古典密码中包含有实现混淆性和扩散性的基本操作:替换和置乱,这些基本操作的实现方式对现代密码体制的设计具有很好的借鉴作用。 2、衡量密码体制安全性的基本准则有哪些? 答:衡量密码体制安全性的基本准则有以下几种: (1)计算安全的:如果破译加密算法所需要的计算能力和计算时间是现实条件所不具备的,那么就认为相应的密码体制是满足计算安全性的。这意味着强力破解证明是安全的。 (2)可证明安全的:如果对一个密码体制的破译依赖于对某一个经过深入研究的数学难题的解决,就认为相应的密码体制是满足可证明安全性的。这意味着理论保证是安全的。 (3)无条件安全的:如果假设攻击者在用于无限计算能力和计算时间的前提下,也无法破译加密算法,就认为相应的密码体制是无条件安全性的。这意味着在极限状态上是安全的。 3、谈谈公钥密码在实现保密通信中的作用。 答:基于对称密码体制的加密系统进行保密通信时,通信双方必须拥有一个共享的秘密密钥来实现对消息的加密和解密,而密钥具有的机密性使得通信双方如何获得一个共同的密钥变得非常困难。而公钥密码体制中的公开密钥可被记录在一个公共数据库里或者以某种可信的方式公开发放,而私有密钥必须由持有者妥善地秘密保存。这样,任何人都可以通过某种公开的途径获得一个用户的公开密钥,然后与其进行保密通信,而解密者只能是知道相应私钥的密钥持有者。用户公钥的这种公开性使得公钥体制的密钥分配变得非常简单,目前常用公钥证书的形式发放和传递用户公钥,而私钥的保密专用性决定了它不存在分配的问题,有效