Cisco三大网关冗余协议及报文分析

网关基础知识题库单选题100道及答案解析

网关基础知识题库单选题100道及答案解析1. 网关的主要作用是()A. 数据加密B. 连接不同网络C. 提高网络速度D. 存储数据答案:B解析:网关的主要作用是连接不同类型的网络,实现不同网络之间的通信。

2. 以下不属于网关类型的是()A. 协议网关B. 应用网关C. 硬件网关D. 安全网关答案:C解析:网关通常分为协议网关、应用网关和安全网关等,没有硬件网关这一分类。

3. 网关工作在OSI 模型的()A. 物理层B. 数据链路层C. 网络层D. 应用层答案:C解析:网关主要工作在网络层,实现不同网络之间的地址转换和路由选择。

4. 网关实现网络互联采用的技术是()A. 电路交换B. 分组交换C. 报文交换D. 以上都不是答案:B解析:网关在实现网络互联时通常采用分组交换技术。

5. 以下关于网关地址的说法正确的是()A. 是网络中任意一个设备的IP 地址B. 是路由器的IP 地址C. 是一个固定不变的IP 地址D. 是连接不同网络的接口的IP 地址答案:D解析:网关地址是连接不同网络的接口的IP 地址。

6. 在TCP/IP 协议中,网关对应的是()A. 网络地址B. 子网掩码C. 默认网关D. 主机地址答案:C解析:在TCP/IP 协议中,默认网关用于指定本地网络连接到其他网络的路径。

7. 网关能够进行()A. 数据格式转换B. 数据压缩C. 数据加密D. 以上都是答案:D解析:网关具有数据格式转换、压缩和加密等功能。

8. 家庭网络中常见的网关设备是()A. 交换机B. 路由器C. 防火墙D. 服务器答案:B解析:在家庭网络中,路由器常作为网关设备。

9. 企业网络中,网关通常具有的功能不包括()A. 访问控制B. 流量监控C. 病毒查杀D. 数据存储答案:D解析:网关一般不负责数据存储。

10. 网关的性能指标不包括()A. 吞吐量B. 延迟C. 存储容量D. 并发连接数答案:C解析:网关的性能指标主要包括吞吐量、延迟和并发连接数等,存储容量不是其主要性能指标。

华为与思科交换机互联互通介绍一指禅 V2.5

售后保障

1:1 镜像

网络 评估

互通 方案

专家现场指导 专业服务团队 安装替换工作, 保障第一时间 100%保障现 现场支持;

网的应用稳定 维护团队优先 保障;

定制化开发 特定版本;

快速补丁解 决问题;

华为专业互通实验室支持 按照实际组网设 现网1:1镜像,模拟切换; 计最佳互通方案;

现场指导

两级保障 快速响应

思科互通项目成功案例

土耳其AVEA园区网项目:华为9700在三层网络使用OSPF与思科C6509E互通,通过BFD加快OSPF收敛

速度;5700与cisco3560启用VRRP冗余保护单点故障,S5700与2960/3560通过标准协议MSTP协商计算破 除二层环网,保障二层业务稳定。

泰国 Triple T园区网项目:思科C3750与华为S5352设备组成二层网络,思科C3750启用思科私有的PVST

管理特性

• 设备管理,包含CPU、内存、温度监控 • 接口管理和接口数据的统计查询 • 告警管理/网流分析/拓扑管理

Huawei Confidential

1

与思科互通项目提供重点保障

华为交换机研发和服务团队,目前在全球已经交付了

超百个重大思科互通和替换项目,成功率 100%

售前保障

专家到现场,调研现有网络的组网 模型、应用功能、及设备配置

中国电信总部园区网ODS系统升级改造方案:思科C3560上的原有网关移到新增的S9300堆叠上做汇聚,

S9300 堆 叠 的 CSS 集 群 技 术 , 堆 叠 交 换 机 技 术 提 升 网 络 的 可 靠 性 ; 思 科 3560 和 华 为 交 换 机 S9300 通 过 标 准 MSTP协议互通保障二层网络的冗余备份,链路故障后业务的快速恢复。

协议号与端口号区别

协议号与端口号区别协议号和端口号的区别网络层-数据包的包格式里面有个很重要的字段叫做协议号。

比如在传输层如果是tcp连接,那么在网络层ip包里面的协议号就将会有个值是6,如果是udp的话那个值就是17-----传输层传输层--通过接口关联(端口的字段叫做端口)---应用层,详见RFC 1700协议号是存在于IP数据报的首部的20字节的固定部分,占有8bit.该字段是指出此数据报所携带的是数据是使用何种协议,以便目的主机的IP层知道将数据部分上交给哪个处理过程。

也就是协议字段告诉IP 层应当如何交付数据。

而端口,则是运输层服务访问点TSAP,端口的作用是让应用层的各种应用进程都能将其数据通过端口向下交付给运输层,以及让运输层知道应当将其报文段中的数据向上通过端口交付给应用层的进程。

端口号存在于UDP和TCP报文的首部,而IP数据报则是将UDP或者TCP报文做为其数据部分,再加上IP数据报首部,封装成IP数据报。

而协议号则是存在这个IP数据报的首部.比方来说:端口你在网络上冲浪,别人和你聊天,你发电子邮件,必须要有共同的协议,这个协议就是TCP/IP 协议,任何网络软件的通讯都基于TCP/IP协议。

如果把互联网比作公路网,电脑就是路边的房屋,房屋要有门你才可以进出,TCP/IP协议规定,电脑可以有256乘以256扇门,即从0到65535号“门”,TCP/IP 协议把它叫作“端口”。

当你发电子邮件的时候,E-mail软件把信件送到了邮件服务器的25号端口,当你收信的时候,E-mail软件是从邮件服务器的110号端口这扇门进去取信的,你现在看到的我写的东西,是进入服务器的80端口。

新安装好的<strong class="kgb" onmouseover="isShowAds = false;isShowAds2 = false;isShowGg =true;InTextAds_GgLayer="_u4E2A_u4EBA_u7535_u8111";KeyGate_ads.ShowGgAds(this,"_u4E2A_u4 EBA_u7535_u8111",event)" style="border-top-width: 0px; padding-right: 0px; padding-left: 0px;font-weight: normal; border-left-width: 0px; border-bottom-width: 0px; padding-bottom: 0px; margin: 0px; cursor: hand; color: #0000ff; padding-top: 0px; border-right-width: 0px; text-decoration: underline" onclick="javascript:window.open("/url?sa=L&ai=BNRDFZu02R_K-Lp64sAKptpB UjISxKeiV4MADqo7g4Aew6gEQARgBIK-aqgk4AVC4o-TQ_f____8BYJ3Z34HYBaoBCjEwMDAwMTYw MDLIAQHIAoDEzgPZA2Z3S_7H1xLX&num=1&q=/homeandoffice/browseb uy/pavilion/default.asp%3Fjumpid%3Dex_cnzhpsgsem_google/Q4LTConPC&usg=AFQjCNFI8TteJWnF UdvuKn-wUxlePMFWPA");GgKwClickStat("个人电脑","/eshop","afs","1000016002");" onmouseout="isShowGg = false;InTextAds_GgLayer="_u4E2A_u4EBA_u7535_u8111"">个人电脑打开的端口号是139端口,你上网的时候,就是通过这个端口与外界联系的。

cisco认证介绍

cisco认证介绍考试编号:640-802考试时间:90分钟考题数目:50∙60题及格分数:825考试题型:模拟题;少数连线题;多项选择题及单项选择题。

新版的认证内容包含:WAN的连接;网络安全实施;网络类型;网络介质;路由与交换原理;TCP/IP与。

Sl参考模型等旧版CCNA网络基础知识的内容,此外,还新增加了关于无线局域网的基础知识。

除此之外,新版CCNA还能够通过下列两个途径的任意一个来通过认证:一、通过64 0-822 ICND1 (CCENT )新课程与640-816 ICND2 课程二、直接通过640∙802综合认证课程新版CCNA 640-802考试要紧考点:1 .描述网络工作的原理♦清晰要紧网络设备的用途与功能♦能够根据网络规格需求选择组件♦用OSl与TCP/IP模型与有关的协议来解释数据是如何在网络中传输的♦描述常见的网络应用程序包含网页应用程序♦描述OSl与TCP模型下协议的用途与基本操作♦描述基于网络的应用程序(IP音频与IP视频)的效果♦解释网络拓扑图♦决定跨越网络的两个主机间的网络路径♦描述网络与互联通信的结构♦用分层模型的方法识别与改正位于1、2、3与七层的常见网络故障♦区分广域网与局域网的作用与特征2 .配置、检验与检修VLAN与处于交换通信环境的交换机♦选择适当的介质、线缆、端口与连接头来连接交换机跟主机或者者其他网络设备♦解释以太网技术与介质访问操纵方法♦解释网络分段与基础流量管理的概念♦解释基础交换的概念与思科交换机的作用♦完成并检验最初的交换配置任务包含远程访问操纵♦用基本的程序(包含:ping, traceroute, telnet.SSH, arp, ipconfig) -⅛ SHOW&DEBUG命令检验网络与交换机的工作状态♦识别、指定与解决常见交换网络的介质问题、配置问题、自动协商与交换硬件故障♦描述高级的交换技术(包含:VTP, RSTP, VLAN, PVSTP, 802.1q)♦描述VLANs如何创建逻辑隔离网络与它们之间需要路由的必要性♦配置、检验与检修VLANS♦配置、检验与检修思科交换机的trunking♦配置、检验与检修VLAN间路由♦配置、检验与检修VTP♦配置、检验与检修RSTP功能♦通过解释各类情况下SHOW与DEBUG命令的输出来确定思科交换网络的工作状态♦实施基本的交换机安全策略(包含:端口安全、聚合访问、除VLAN1之外的其他VLAN 的管理等等)3.在中等规模的公司分支办公室网络中实现满足网络需求的IP地址规划及IP服务♦描述使用私有IP与公有IP的作用与好处♦解释DHCP与DNS的作用与优点♦在路由器上配置、检验与排错DHCP与DNS操作(包含命令行方式与SDM方式)♦为局域网环境的主机实施静态与动态IP地址服务♦在支持VLSM (变长子网掩码)的网络中计算并应用IP地址规划♦使用VLSM与地址汇总决定合适的无类地址规划,以满足不一致局域网/广域网的地址规划要求♦描述在与IPv4网络共存情况下实施IPv6的技术要求(包含协议放式,双栈方式,隧道方式)♦描述IPv6地址♦鉴定并纠正普通的IP地址与主机配置问题4 .基本的路由器操作与思科设备路由的配置,检查与排错♦描述路由的基本改概念(包含IP数据包转发,路由查询)♦描述思科路由器的运作过程(包含路由器初起过程,POST加电自检,路由器的物理构成)♦选择适当的介质、线缆、端口与连接器将路由器连接到其他的网络设备与主机♦RIPV2的配置,检查与排错♦访问路由器并配置基本的参数(包含命令行方式与SDM方式)♦连接,配置并检查设备接口的工作状态♦检查设备的配置并使用ping, traceroute, telnet, SSH等命令检验网络连接性♦在给定的路由需求下实施并检验静态路由与默认路由的配置♦管理IoS配置文件(包含储存,修改,更新与恢复)♦管理思科IOS♦比较不一致的路由实现方法与路由协议♦OSPF配置,检查与排错♦ElGRP配置,检查与排错♦检查网络连接性(包含使用Ping, traceroute, telnet, SSH等命令)♦路由故障排错♦使用show与debug命令检查路由器的硬件及软件运作状态♦实施静态路由器安全5 .解释并选择适当的可管理无线局域网(WLAN)任务♦描述跟无线有关的标准(包含IEEE, WlFl联盟,ITU/FCC)♦识别与描述小型无限网络构成结构的用途(包含:SSID, BSS, ESS)♦确定无线网络设备的基本配置以保证它连接到正确的介入点♦比较不一致无线安全协议的特性及性能(包含:开放,WPA, WEP-1/2)♦认识在无线局域网实施过程中的常见问题(包含接口,配置错误)6 .识别网络安全威胁与描述减轻这些威胁的通常方法♦描述当前的网络安全威胁并解释实施全面的安全策略以降低安全威胁的必要性♦解释降低网络设备、主机与应用所遭受安全威胁的通常方法♦描述安全设备与应用软件的功能♦描述安全操作规程建议(包含网络设备的的初起安全配置)7.在中小型企业分支办公网络中实施、检验与检修NAT与ACLs♦描述ACLS的作用与类型♦配置与应用基于网络过滤要求的ALCS (包含命令行方式与SDM方式)♦配置与应用ALCS以限制对路由器的telnet与SSH访问(包含命令行方式与SD M方式)♦检查与监控网络环境中的ACLS♦ACL排错♦描述NAT基本运作原理♦配置基于给定网络需求的NAT (包含命令行方式与SDM方式)♦NAT排错8.实施与校验WAN连接♦描述连接到广域网的不一致方式♦配置并检查基本的广域网串行链接♦在思科路由器上配置并检查帧中继♦广域网实施故障排错♦描述VPN (虚拟专用网)技术(包含重要性,优点,影响,构成)♦在思科路由器间配置并检查PPP链接或者者通过640-822 ICND1 (CCENT 新课程)与640-816 ICND2六、CCNA认证的有效期CCNA证书的有效期为三年,如想持续有效,需要在过期前参加重认证(ReCertifiCa tion)的考试,假如你再三年年内考取了更高级别的CiSCo认证,则CCNA认证的有效期自动更新。

路由交换面试题库

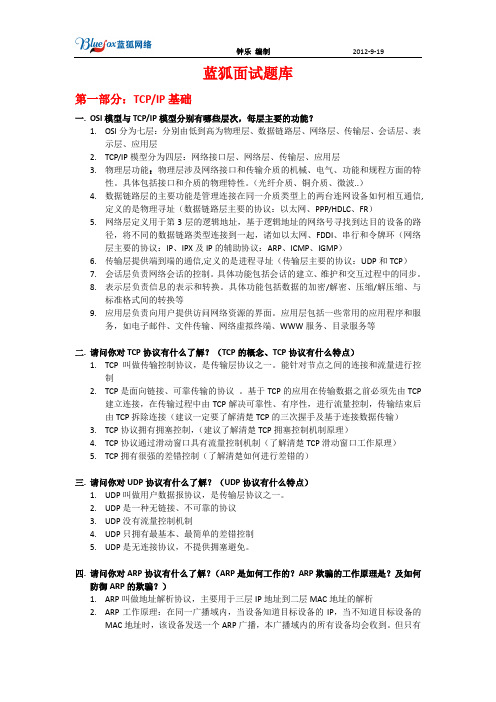

蓝狐面试题库第一部分:TCP/IP基础一.OSI模型与TCP/IP模型分别有哪些层次,每层主要的功能?1.OSI分为七层:分别由低到高为物理层、数据链路层、网络层、传输层、会话层、表示层、应用层2.TCP/IP模型分为四层:网络接口层、网络层、传输层、应用层3.物理层功能:物理层涉及网络接口和传输介质的机械、电气、功能和规程方面的特性。

具体包括接口和介质的物理特性。

(光纤介质、铜介质、微波..)4.数据链路层的主要功能是管理连接在同一介质类型上的两台连网设备如何相互通信,定义的是物理寻址(数据链路层主要的协议:以太网、PPP/HDLC、FR)5.网络层定义用于第3层的逻辑地址,基于逻辑地址的网络号寻找到达目的设备的路径,将不同的数据链路类型连接到一起,诸如以太网、FDDI、串行和令牌环(网络层主要的协议:IP、IPX及IP的辅助协议:ARP、ICMP、IGMP)6.传输层提供端到端的通信,定义的是进程寻址(传输层主要的协议:UDP和TCP)7.会话层负责网络会话的控制。

具体功能包括会话的建立、维护和交互过程中的同步。

8.表示层负责信息的表示和转换。

具体功能包括数据的加密/解密、压缩/解压缩、与标准格式间的转换等9.应用层负责向用户提供访问网络资源的界面。

应用层包括一些常用的应用程序和服务,如电子邮件、文件传输、网络虚拟终端、WWW服务、目录服务等二.请问你对TCP协议有什么了解?(TCP的概念、TCP协议有什么特点)1.TCP叫做传输控制协议,是传输层协议之一。

能针对节点之间的连接和流量进行控制2.TCP是面向链接、可靠传输的协议。

基于TCP的应用在传输数据之前必须先由TCP建立连接,在传输过程中由TCP解决可靠性、有序性,进行流量控制,传输结束后由TCP拆除连接(建议一定要了解清楚TCP的三次握手及基于连接数据传输)3.TCP协议拥有拥塞控制,(建议了解清楚TCP拥塞控制机制原理)4.TCP协议通过滑动窗口具有流量控制机制(了解清楚TCP滑动窗口工作原理)5.TCP拥有很强的差错控制(了解清楚如何进行差错的)三.请问你对UDP协议有什么了解?(UDP协议有什么特点)1.UDP叫做用户数据报协议,是传输层协议之一。

思科Nexus9300-EX系列交换机

思科Nexus9300-EX系列交换机产品⼿册思科 Nexus 9300-EX 系列交换机⽬录产品概述3机型3特性和优势4产品规格8软件许可和⽀持的光模块12订购信息12保修、服务与⽀持14 Cisco Capital 14更多信息15产品概述思科 Nexus? 9300-EX 系列交换机属于基于思科 Cloud Scale 技术的⾮模块化思科 Nexus 9000 平台。

该平台能够以具有成本效益的⽅式实现云级部署,不仅⽀持更多终端,还能提供云服务。

该平台构建于现代系统架构之上,旨在提供⾼性能并满⾜⾼度可扩展的数据中⼼和成长型企业不断变化的需求。

思科 Nexus 9300-EX 系列交换机提供多种接⼝选项,可在服务器上将现有数据中⼼透明地从 100 Mbps、1 Gbps 和 10 Gbps 速度迁移⾄ 25 Gbps,在汇聚层从 10 Gbps 和 40 Gbps 速度迁移到 50 Gbps 和 100 Gbps。

凭借⼤型缓冲区、⾼度灵活的第 2 层和第3 层可扩展性,以及提供可以满⾜虚拟数据中⼼和⾃动化云环境不断变化需求的⾼性能,这些平台能够为客户提供投资保护。

思科为思科 Nexus 9000 系列交换机提供了两种操作模式。

组织可以使⽤思科 NX-OS 软件在标准思科 Nexus 交换机环境中部署交换机(NX-OS 模式)。

组织也可以部署⽀持思科以应⽤为中⼼的基础设施(思科 ACI?)平台的基础设施,充分发挥基于策略的⾃动化系统管理⽅法的优势(ACI 模式)。

机型表 1.思科 Nexus 9300-EX 系列交换机思科 Nexus 93180YC-EX 交换机(图 1)是⼀款单机架单元 (1RU) 交换机,延迟时间⼩于 1 微秒,⽀持 3.6 Tb/秒(Tbps) 带宽,数据包吞吐量超过 2.6 bpps。

93180YC-EX 的 48 个下⾏链路端⼝可配置为 1、10 或 25 Gbps 端⼝,提供部署灵活性和投资保护。

最前沿!思科IronPort邮件网关

最前沿!思科IronPort邮件网关【IT168专稿】本文的目标是让您能够了解:常见的邮件安全问题、ESA(email security appliance 电子邮件安全设备)的主要功能、ESA的典型应用场景、ESA带给用户的价值、ESA的最佳部署方案。

涉及到的主题有:ESA简介、如何防御垃圾邮件、ESA系统架构、典型应用场景、邮件管道、邮件策略管理、数据泄露保护和内容过滤器、邮件加密。

一、ESA邮件安全简介互联网技术的全球化、移动化、协作化发展,给用户带来很大方便,节约大量时间。

而发展的同时各种威胁也不断出现,各行业推出了相关法规和安全策略,这些都是安全服务厂商需要面临和解决的问题。

思科的安全应用体系如下图。

安全应用体系涉及三个方面的内容,包括Cisco SensorBase、Threat Operations Center、Dynamic Updated。

Cisco SensorBase是一个全面的发件人信誉度和威胁数据库,其前身为IronPort公司运营管理的SenderBase,最初是针对邮件和Web安全来运营,包含了垃圾邮件发送者的信息和Web安全领域中的钓鱼网站、恶意网站等。

现在的Cisco SensorBase已经不再局限于邮件和Web安全,更包括了一些像僵尸网络、肉机等新型的互联网危险。

在未来的产品中,Cisco SensorBase数据除了应用于邮件和Web网关,还将应用于防火墙、IPS入侵检测等。

Threat Operations Center是由安全专家、分析师和程序员组成的威胁运营团队,每天24小时不间断的对SensorBase进行维护和更新,提供动态的实时的更新策略(Dynamic Updated)。

下面将针对Cisco SensorBase在邮件安全方面的应用作详细的介绍。

很多企业用户在使用邮件网关之前面临着各种各样的邮件问题如垃圾邮件、病毒邮件。

通常的应对方法是使用防病毒邮件设备或单独的防垃圾邮件设备,存在分支机构的企业可能还需要部署邮件路由设备。

多厂家vrrp配置

多厂家vrrp配置交换机VRRP配置VRRP原理虚拟路由器冗余协议(VRRP)是一种标准化协议,主要用于非cisco设备厂商。

它可以把一个虚拟路由器的责任动态分配到局域网上的 VRRP 路由器中的一台。

控制虚拟路由器 IP 地址的 VRRP 路由器称为主路由器,它负责转发数据包到这些虚拟 IP 地址。

一旦主路由器不可用,这种选择过程就提供了动态的故障转移机制,这就允许虚拟路由器的 IP 地址可以作为终端主机的默认第一跳路由器。

使用 VRRP 的好处是有更高的默认路径的可用性而无需在每个终端主机上配置动态路由或路由发现协议。

VRRP 包封装在 IP 包中发送。

在一个VRRP组内的多个路由器共用一个虚拟的物理地址和I P地址,该地址被作为局域网内所有主机的缺省网关地址。

VRRP协议决定哪个路由器被激活,该被激活的路由器接收发过来的数据包并进行路由。

组内的各路由器之间交换呼叫信号,如果当前路由器变得无法使用,备用路由器将进入激活状态,接管路由任务。

VRRP配置命令:1) 华为系列交换机配置:vrrp ping-enable:根据VRRP的标准协议,备份组的虚拟IP地址是无法使用ping命令来ping通的。

此命令可以使用户能够使用ping命令来ping通备份组的虚拟IP地址。

如果需要主机可以ping通网关,则此命令必须在配置vrrp之前使能。

vrrp vrid virtual-router-ID virtual-ip virtual-address:将一个本网段的IP地址指定到一个虚拟路由器vrrp vrid virtual-router-ID priority priority-value:设置路由器在备份组中的优先级,优先级越大,越有机会成为备份组中的主设备。

vrrp vrid virtual-router-ID preempt-mode [ timer delay delay-value ]:设置路由器抢占模式。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

网关冗余技术(HSRP、VRRP、GLBP)Sniffer 网关冗余技术是大型网络中不可缺少的技术,当网络足够大的时候,我们要考虑的不光是网络本身的性能问题,冗余技术也是必不可少的。 通过这个实验详细说明HSRP、VRRP、GLBP的配置以及它们的区别,并最后用sniffer 分析一下包结构。

网络拓朴:

实验任务: 分别用HSRP、VRRP、glbp实现网关冗余 Sniffer分析三种协议包结构

环境描述: 3台Cisco3640 + NE-4E模块,该配置拥有4个Ethernet 1台 Cisco3640+NE-16ESW R3 Lo1、lo2、lo3、sniffer pc用来测试

地址分配: 设备名称 接口 IP地址 描述 R1 E0/0 192.168.1.1/24 TO SW-F0/0 E0/1 192.168.1.1/24 TO R3-E0/1

R2 E0/0 192.168.1.2/24 TO SW-F0/1 E0/1 192.168.3.2/24 TO R3-E0/2

R3 E0/1 192.168.2.1/24 TO R1-E0/1 E0/2 192.168.3.1/24 TO R2-E0/1

SW F0/0 - TO R1-E0/0 F0/1 - TO R2-E0/0 F0/10 - TO Sniffer SNiffer NIC 192.168.20.20/24 TO SW-F0/10

详细配置: 1、IP地址设置 R1 (config) #int e0/0 R1 (config-if) #ip add 192.168.1.1 255.255.255.0 R1 (config-if) #no sh R1 (config) #int e0/1 R1 (config-if) #ip add 192.168.2.2 255.255.255.0 R1 (config-if) #no sh R2 (config) #int e0/0 R2 (config-if) #ip add 192.168.1.2 255.255.255.0 R2 (config-if) #no sh R2 (config) #int e0/1 R2 (config-if) #ip add 192.168.3.2 255.255.255.0 R2 (config-if) #no sh

R3 (config) #int e0/1 R3 (config-if) #ip add 192.168.2.1 255.255.255.0 R3 (config-if) #no sh R3 (config) #int e0/2 R3 (config-if) #ip add 192.168.3.1 255.255.255.0 R3 (config-if) #no sh

2、路由 R1 (config) #router ospf 1 R1 (config-router) #net 192.168.1.1 0.0.0.0 a 10 R1 (config-router) #net 192.168.2.2 0.0.0.0 a 0 R2 (config) #router ospf 1 R2 (config-router) #net 192.168.1.2 0.0.0.0 a 10 R2 (config-router) #net 192.168.3.2 0.0.0.0 a 0 R3 (config) #router ospf 1 R3 (config-router) #net 0.0.0.0 255.255.255.255 a 0

3、HSRP (Hot Standby Router Protocal) R1(config-if)# int e0/0 R1(config-if)# standby 10 mac-address 0000.1111.2222 手动更改virtual address,缺省为0000.0c07.acXX R1(config-if)# standby 10 desciption test 描述 R1(config-if)# standby 10 ip 192.168.1.254 加入备份组10 R1(config-if)# standby 10 priority 200 设置优先级200,缺省为100 R1(config-if)# standby 10 preempt 设置占先权,缺点没有启用 R1(config-if)# standby 10 authentication md5 key-string zhaogang 设置认证,md5 R1(config-if)# standby 10 name zg 设置备份组名称 R1(config-if)# standby 10 track Ethernet0/1 100 设置占端口跟踪e0/1 R2(config-if)# int e0/0 R2(config-if)# standby 10 mac-address 0000.1111.2222 R1(config-if)# standby 10 ip 192.168.1.254 R2(config-if)# standby 10 priority 200 R2(config-if)# standby 10 preempt R2(config-if)# standby 10 authentication md5 key-string zhaogang R2(config-if)# standby 10 name zg R2(config-if)# standby 10 track Ethernet0/1 100

3、VRRP (Virtual Router Redundancy Protocol) R1(config)# track 1 int e0/1 line-protocol 定义跟踪组1,跟踪int e0/1状态 R1(config-if)# vrrp 1 description test 描述 R1(config-if)# vrrp 1 ip 192.168.1.254 加入备份组1 R1(config-if)# vrrp 1 timers advertise 2 设置通告时间 R1(config-if)# vrrp 1 timers learn 设置向master learn timer set R1(config-if)# vrrp 1 priority 200 设置优先级200 R1(config-if)# vrrp 1 authentication md5 key-string zhaogang 设置认证md5类型 R1(config-if)# vrrp 1 track 1 decrement 100 跟踪接口

R2(config)# track 1 int e0/1 line-protocol R2(config-if)# vrrp 1 description test R2(config-if)# vrrp 1 ip 192.168.1.254 R2(config-if)# vrrp 1 timers advertise 2 R2(config-if)# vrrp 1 timers learn master learn timer set R2(config-if)# vrrp 1 priority 150 R2(config-if)# vrrp 1 authentication md5 key-string zhaogang R1(config-if)# vrrp 1 track 1 decrement 100 附相关截图:

4、GLBP( Gateway Load Balance Protocol)

R1(config-if)# glbp 1 ip 192.168.1.254 R1(config-if)# glbp 1 priority 200 R1(config-if)# glbp 1 preempt delay minimum 1 设置抢占的最小延迟1S R1(config-if)# glbp 1 weighting 200 lower 120 up 200 设置GLBP 加权最大值200,门槛值最小120,最大200 当GLBP组成员加权值小于最小门槛值时,放弃AVF(活动转发器)角色 R1(config-if)# glbp 1 weighting track 1 decrement 100 R1(config-if)# glbp 1 forwarder preempt delay minimum 2 转发最小延迟2S R2(config-if)# glbp 1 ip 192.168.1.254 R2(config-if)# glbp 1 priority 150 R2(config-if)# glbp 1 preempt delay minimum 1 设置抢占的最小延迟1S R2(config-if)# glbp 1 weighting 200 120 up 200 设置GLBP 加权最大值200,门槛值最小120,最大200 当GLBP组成员加权值小于最小门槛值时,放弃AVF(活动转发器)角色 R2(config-if)# glbp 1 weighting track 1 decrement 100 R2(config-if)# glbp 1 forwarder preempt delay minimum 2 转发最小延迟2S

附相关截图: