回复端口病毒木马

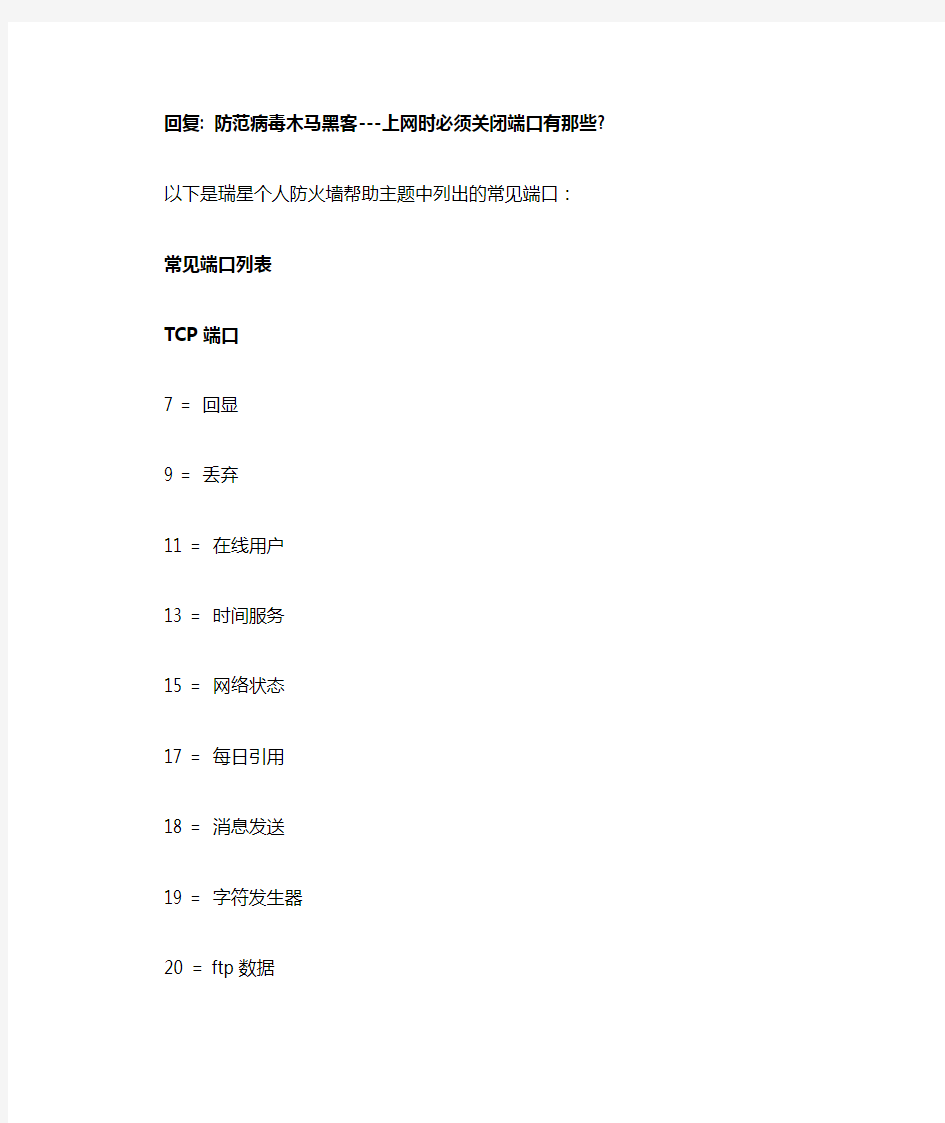

回复: 防范病毒木马黑客---上网时必须关闭端口有那些?

以下是瑞星个人防火墙帮助主题中列出的常见端口:常见端口列表

TCP端口

7 = 回显

9 = 丢弃

11 = 在线用户

13 = 时间服务

15 = 网络状态

17 = 每日引用

18 = 消息发送

19 = 字符发生器

20 = ftp数据

21 = 文件传输

22 = SSH端口

23 = 远程终端

25 = 发送邮件

31 = Masters Paradise木马

37 = 时间

39 = 资源定位协议

41 = DeepThroat木马

42 = WINS 主机名服务

43 = WhoIs服务

58 = DMSetup木马

59 = 个人文件服务

63 = WHOIS端口

69 = TFTP服务

70 = 信息检索

79 = 查询在线用户

80 = WEB网页

88 = Kerberros5认证

101 = 主机名

102 = ISO

107 = 远程登录终端

109 = pop2邮件

110 = pop3邮件

111 = SUN远程控制

113 = 身份验证

117 = UUPC

119 = nntp新闻组

121 = JammerKillah木马

135 = 本地服务

138 = 隐形大盗

139 = 文件共享

143 = IMAP4邮件

146 = FC-Infector木马

158 = 邮件服务

170 = 打印服务

179 = BGP

194 = IRC PORT

213 = TCP OVER IPX

220 = IMAP3邮件

389 = 目录服务

406 = IMSP PORT

411 = DC++

421 = TCP Wrappers

443 = 安全WEB访问

445 = SMB(交换服务器消息块) 456 = Hackers Paradise木马464 = Kerberros认证

512 = 远程执行或卫星通讯513 = 远程登录与查询

514 = SHELL/系统日志

515 = 打印服务

517 = Talk

518 = 网络聊天

520 = EFS

525 = 时间服务

526 = 日期更新

530 = RPC

531 = RASmin木马

532 = 新闻阅读

533 = 紧急广播

540 = UUCP

543 = Kerberos登录

544 = 远程shell

550 = who

554 = RTSP

555 = Ini-Killer木马

556 = 远程文件系统

560 = 远程监控

561 = 监控

636 = 安全目录服务

666 = Attack FTP木马

749 = Kerberos管理

750 = Kerberos V4

911 = Dark Shadow木马

989 = FTPS

990 = FTPS

992 = TelnetS

993 = IMAPS

999 = DeepThroat木马

1001 = Silencer木马

1010 = Doly木马

1011 = Doly木马

1012 = Doly木马

1015 = Doly木马

1024 = NetSpy木马

1042 = Bla木马

1045 = RASmin木马

1080 = SOCKS代理

1090 = Extreme木马

1095 = Rat木马

1097 = Rat木马

1098 = Rat木马

1099 = Rat木马

1109 = Kerberos POP

1167 = 私用电话

1170 = Psyber Stream Server 1214 = KAZAA下载

1234 = Ultors/恶鹰木马

1243 = Backdoor/SubSeven木马1245 = VooDoo Doll木马

1349 = BO DLL木马

1352 = Lotus Notes

1433 = SQL SERVER

1492 = FTP99CMP木马

1494 = CITRIX

1503 = Netmeeting

1512 = WINS解析

1524 = IngresLock后门

1600 = Shivka-Burka木马1630 = 网易泡泡

1701 = L2TP

1720 = H323

1723 = PPTP(虚拟专用网)

1731 = Netmeeting

1755 = 流媒体服务

1807 = SpySender木马

1812 = Radius认证

1813 = Radius评估

1863 = MSN聊天

1981 = ShockRave木马

1999 = Backdoor木马

2000 = TransScout-Remote-Explorer木马2001 = TransScout木马

2002 = TransScout/恶鹰木马

2003 = TransScout木马

2004 = TransScout木马

2005 = TransScout木马

2023 = Ripper木马

2049 = NFS服务器

2053 = KNETD

2115 = Bugs木马

2140 = Deep Throat木马

2401 = CVS

2535 = 恶鹰

2565 = Striker木马

2583 = WinCrash木马

2773 = Backdoor/SubSeven木马

2774 = SubSeven木马

2801 = Phineas Phucker木马

2869 = UPNP(通用即插即用)

3024 = WinCrash木马

3050 = InterBase

3128 = squid代理

3129 = Masters Paradise木马

3150 = DeepThroat木马

3306 = MYSQL

3389 = 远程桌面

3544 = MSN语音

3545 = MSN语音

3546 = MSN语音

3547 = MSN语音

3548 = MSN语音

3549 = MSN语音

3550 = MSN语音

3551 = MSN语音

3552 = MSN语音

3553 = MSN语音

3554 = MSN语音

3555 = MSN语音

3556 = MSN语音

3557 = MSN语音

3558 = MSN语音

3559 = MSN语音

3560 = MSN语音

3561 = MSN语音

3562 = MSN语音

3563 = MSN语音

3564 = MSN语音

3565 = MSN语音

3566 = MSN语音

3567 = MSN语音

3568 = MSN语音

3569 = MSN语音

3570 = MSN语音

3571 = MSN语音

3572 = MSN语音

3573 = MSN语音

3574 = MSN语音

3575 = MSN语音

3576 = MSN语音

3577 = MSN语音

3578 = MSN语音

3579 = MSN语音

3700 = Portal of Doom木马4080 = WebAdmin

4081 = WebAdmin+SSL 4092 = WinCrash木马4267 = SubSeven木马4443 = AOL MSN

4567 = File Nail木马

4590 = ICQ木马

4661 = 电驴下载

4662 = 电驴下载

4663 = 电驴下载

4664 = 电驴下载

4666 = 电驴下载

4899 = Radmin木马

5000 = Sokets-de木马5000 = UPnP(通用即插即用) 5001 = Back Door Setup木马5060 = SIP

5168 = 高波蠕虫

5190 = AOL MSN

5321 = Firehotcker木马5333 = NetMonitor木马5400 = Blade Runner木马5401 = Blade Runner木马5402 = Blade Runner木马5550 = JAPAN xtcp木马5554 = 假警察蠕虫

5555 = ServeMe木马

5556 = BO Facil木马

5557 = BO Facil木马

5569 = Robo-Hack木马5631 = pcAnywhere

5632 = pcAnywhere

5742 = WinCrash木马

5800 = VNC端口

5801 = VNC端口

5890 = VNC端口

5891 = VNC端口

5892 = VNC端口

6267 = 广外女生

6400 = The Thing木马6665 = IRC

6666 = IRC SERVER PORT 6667 = 小邮差

6668 = IRC

6669 = IRC

6670 = DeepThroat木马6711 = SubSeven木马6771 = DeepThroat木马6776 = BackDoor-G木马6881 = BT下载

6882 = BT下载

6883 = BT下载

6885 = BT下载

6886 = BT下载

6887 = BT下载

6888 = BT下载

6889 = BT下载

6890 = BT下载

6939 = Indoctrination木马

6969 = GateCrasher/Priority木马6970 = GateCrasher木马

7000 = Remote Grab木马

7001 = Windows messager

7070 = RealAudio控制口

7215 = Backdoor/SubSeven木马7300 = 网络精灵木马

7301 = 网络精灵木马

7306 = 网络精灵木马

7307 = 网络精灵木马

7308 = 网络精灵木马

7424 = Host Control Trojan

7467 = Padobot

7511 = 聪明基因

7597 = QaZ木马

7626 = 冰河木马

7789 = Back Door Setup/ICKiller木马8011 = 无赖小子

8102 = 网络神偷

8181 = 灾飞

9408 = 山泉木马

9535 = 远程管理

9872 = Portal of Doom木马

9873 = Portal of Doom木马

9874 = Portal of Doom木马

9875 = Portal of Doom木马

9898 = 假警察蠕虫

9989 = iNi-Killer木马

10066 = Ambush Trojan

10067 = Portal of Doom木马10167 = Portal of Doom木马10168 = 恶邮差

10520 = Acid Shivers木马

10607 = COMA木马

11223 = Progenic木马

11927 = Win32.Randin

12076 = GJammer木马

12223 = Keylogger木马

12345 = NetBus木马

12346 = GabanBus木马

12361 = Whack-a-mole木马12362 = Whack-a-mole木马12363 = Whack-a-Mole木马12631 = WhackJob木马

13000 = Senna Spy木马

13223 = PowWow聊天

14500 = PC Invader木马14501 = PC Invader木马14502 = PC Invader木马14503 = PC Invader木马15000 = NetDemon木马

15382 = SubZero木马

16484 = Mosucker木马

16772 = ICQ Revenge木马16969 = Priority木马

17072 = Conducent广告

17166 = Mosaic木马

17300 = Kuang2 the virus Trojan 17449 = Kid Terror Trojan 17499 = CrazzyNet Trojan 17500 = CrazzyNet Trojan 17569 = Infector Trojan

17593 = Audiodoor Trojan 17777 = Nephron Trojan 19191 = 蓝色火焰

19864 = ICQ Revenge木马20001 = Millennium木马

20002 = Acidkor Trojan

20005 = Mosucker木马

20023 = VP Killer Trojan 20034 = NetBus 2 Pro木马20808 = QQ女友

21544 = GirlFriend木马

22222 = Proziack木马

23005 = NetTrash木马

23023 = Logged木马

23032 = Amanda木马23432 = Asylum木马

23444 = 网络公牛

23456 = Evil FTP木马

23456 = EvilFTP-UglyFTP木马23476 = Donald-Dick木马23477 = Donald-Dick木马25685 = Moonpie木马25686 = Moonpie木马25836 = Trojan-Proxy 25982 = Moonpie木马26274 = Delta Source木马27184 = Alvgus 2000 Trojan 29104 = NetTrojan木马29891 = The Unexplained木马30001 = ErrOr32木马

30003 = Lamers Death木马30029 = AOL木马

30100 = NetSphere木马30101 = NetSphere木马30102 = NetSphere木马30103 = NetSphere 木马30103 = NetSphere木马30133 = NetSphere木马30303 = Sockets de Troie 30947 = Intruse木马

31336 = Butt Funnel木马31337 = Back-Orifice木马31338 = NetSpy DK 木马31339 = NetSpy DK 木马31666 = BOWhack木马31785 = Hack Attack木马31787 = Hack Attack木马31788 = Hack-A-Tack木马31789 = Hack Attack木马31791 = Hack Attack木马31792 = Hack-A-Tack木马32100 = Peanut Brittle木马32418 = Acid Battery木马33333 = Prosiak木马

33577 = Son of PsychWard木马

33777 = Son of PsychWard木马

33911 = Spirit 2000/2001木马

34324 = Big Gluck木马

34555 = Trinoo木马

35555 = Trinoo木马

36549 = Trojan-Proxy

37237 = Mantis Trojan

40412 = The Spy木马

40421 = Agent 40421木马

40422 = Master-Paradise木马

40423 = Master-Paradise木马

40425 = Master-Paradise木马

40426 = Master-Paradise木马

41337 = Storm木马

41666 = Remote Boot tool木马

46147 = Backdoor.sdBot

47262 = Delta Source木马

49301 = Online KeyLogger木马

50130 = Enterprise木马

50505 = Sockets de Troie木马

50766 = Fore木马

51996 = Cafeini木马

53001 = Remote Windows Shutdown木马54283 = Backdoor/SubSeven木马54320 = Back-Orifice木马

54321 = Back-Orifice木马

55165 = File Manager木马

57341 = NetRaider木马

58339 = Butt Funnel木马

60000 = DeepThroat木马

60411 = Connection木马

61348 = Bunker-hill木马

61466 = Telecommando木马

61603 = Bunker-hill木马

63485 = Bunker-hill木马

65000 = Devil木马

65390 = Eclypse木马

65432 = The Traitor木马

65535 = Rc1木马UDP端口

31 = Masters Paradise木马

41 = DeepThroat木马

53 = 域名解析

67 = 动态IP服务

68 = 动态IP客户端

135 = 本地服务

137 = NETBIOS名称

138 = NETBIOS DGM服务139 = 文件共享

146 = FC-Infector木马

161 = SNMP服务

162 = SNMP查询

445 = SMB(交换服务器消息块) 500 = VPN密钥协商

666 = Bla木马

999 = DeepThroat木马

1027 = 灰鸽子

1042 = Bla木马

1561 = MuSka52木马

1900 = UPNP(通用即插即用) 2140 = Deep Throat木马2989 = Rat木马

3129 = Masters Paradise木马3150 = DeepThroat木马3700 = Portal of Doom木马4000 = QQ聊天

4006 = 灰鸽子

5168 = 高波蠕虫

6670 = DeepThroat木马6771 = DeepThroat木马6970 = ReadAudio音频数据8000 = QQ聊天

8099 = VC远程调试

8225 = 灰鸽子

9872 = Portal of Doom木马9873 = Portal of Doom木马9874 = Portal of Doom木马9875 = Portal of Doom木马10067 = Portal of Doom木马10167 = Portal of Doom木马22226 = 高波蠕虫

26274 = Delta Source木马31337 = Back-Orifice木马31785 = Hack Attack木马

31787 = Hack Attack木马31788 = Hack-A-Tack木马31789 = Hack Attack木马31791 = Hack Attack木马31792 = Hack-A-Tack木马34555 = Trin00 DDoS木马40422 = Master-Paradise木马40423 = Master-Paradise木马40425 = Master-Paradise木马40426 = Master-Paradise木马47262 = Delta Source木马54320 = Back-Orifice木马54321 = Back-Orifice木马60000 = DeepThroat木马

查询端口的命令

Top、vmstat、w、uptime、 ps 、 free、iostat、sar、mpstat、pmap、 netstat and ss、 iptraf、tcpdump、strace、 /Proc file system、Nagios、Cacti、 KDE System Guard、 Gnome System Monitor https://www.360docs.net/doc/b83418644.html,stat -a列出所有正在运行程序的端口如下: Active Connections Proto Local Address Foreign Address State TCP 0.0.0.0:90 0.0.0.0:0 LISTENING TCP 0.0.0.0:135 0.0.0.0:0 LISTENING TCP 0.0.0.0:445 0.0.0.0:0 LISTENING TCP 0.0.0.0:1110 0.0.0.0:0 LISTENING TCP 0.0.0.0:1433 0.0.0.0:0 LISTENING TCP 0.0.0.0:8009 0.0.0.0:0 LISTENING TCP 0.0.0.0:19780 0.0.0.0:0 LISTENING TCP 127.0.0.1:1052 127.0.0.1:1110 ESTABLISHED TCP 127.0.0.1:1110 127.0.0.1:1052 ESTABLISHED TCP 127.0.0.1:1141 127.0.0.1:1433 ESTABLISHED TCP 127.0.0.1:1143 127.0.0.1:1433 ESTABLISHED https://www.360docs.net/doc/b83418644.html,stat -ano列出所有正在运行程序的端口及PID 如下: Active Connections Proto Local Address Foreign Address State PID TCP 0.0.0.0:90 0.0.0.0:0 LISTENING 3468 TCP 0.0.0.0:135 0.0.0.0:0 LISTENING 1120 TCP 0.0.0.0:445 0.0.0.0:0 LISTENING 4 TCP 0.0.0.0:1110 0.0.0.0:0 LISTENING 1680 TCP 0.0.0.0:1433 0.0.0.0:0 LISTENING 2880 TCP 0.0.0.0:8009 0.0.0.0:0 LISTENING 3468 TCP 0.0.0.0:19780 0.0.0.0:0 LISTENING 1680 TCP 127.0.0.1:1052 127.0.0.1:1110 ESTABLISHED 3368 TCP 127.0.0.1:1110 127.0.0.1:1052 ESTABLISHED 1680 TCP 127.0.0.1:1141 127.0.0.1:1433 ESTABLISHED 3468 TCP 127.0.0.1:1143 127.0.0.1:1433 ESTABLISHED 3468 TCP 127.0.0.1:1433 127.0.0.1:1141 ESTABLISHED 2880 TCP 127.0.0.1:1433 127.0.0.1:1143 ESTABLISHED 2880 TCP 127.0.0.1:8005 0.0.0.0:0 LISTENING 3468 UDP 0.0.0.0:445 *:* 4 https://www.360docs.net/doc/b83418644.html,stat -anb列出所有正在运行程序的端口,PID及使用这个端口的进程( ):

端口映射教程全教程

端口映射教程全教程 对于内网用户,做端口映射可以使你从内网变成外网,进行毫无阻碍的数据传输,从而提高你的下载上传速度。(本文来自网咯) 首先,确定你是公网还是内网? 判断公网还是内网的方法: 用ipconfig查: (1)Windows 9x/Me用户 用鼠标选择“开始”->“程序”->“MS-DOS方式”,打开一个DOS命令行窗口,执行:ipconfig (2)Windows NT/2000/XP用户 用鼠标选择“开始”->“程序”->“附件”->“命令提示符”,打开一个DOS命令行窗口,执行:ipconfig Ethernet adapter 本地连接: Connection-specific DNS Suffix . : Description . . . . . . . . . . . : Realtek RTL8139/810x Family Fast Ethernet NIC Physical Address. . . . . . . . . : 00-11-D8-EB-8B-A8 DHCP Enabled. . . . . . . . . . . : No IP Address. . . . . . . . . . . . : 192.168.1.250 就是你电脑的IP地址 Subnet Mask . . . . . . . . . . . : 255.255.255.0 子网掩码 Default Gateway . . . . . . . . . : 192.168.1.1 网关,也就是你路由器的IP地址! DNS Servers . . . . . . . . . . . : 202.96.134.133 202.96.128.68 如果你的IP是以下三种基本上判定为内网: 10.x.x.x;172.x.x.x;192.168.x.x。 现在我们找到了路由器的IP地址后,可以直接在浏览器地址栏输入路由器的IP,进入路由器的设置界面!进行端口映射! 这里根据网友们的成功经验。特地把ADSL分为有Virtual Server(虚拟服务器)设置和只有NAT(端口映射)设置的两种。 一种是最常见的WEB方法,就是在浏览器中填入设奋的IP,如QX1680,就是在浏览器地址栏输入IP 地址:10.0.0.2,出现提示栏后,输入用户名admin,密码qxcommsupport,就可以管理员设置界面了。最常见和最简单的就是这种方法。

防火墙公网IP设置及端口映射方法

(一)防火墙初始配置 1.导入证书 打开目录“Admin Cert”,双击“SecGateAdmin.p12”,进行安装,密码是“123456”; 2.将电脑的网线与防火墙的WAN口相连,打开防火墙电源。 3.设置好电脑的IP地址为“10.50.10.44”后,用IE打开地址:https://10.50.10.45:8889。 输入用户名和密码进入管理界面。 防火墙的W AN口默认的IP是“10.50.10.45”, 防火墙默认的管理主机IP是:“10.50.10.44” 进入防火墙WEB界面用户名和密码是:“admin”-“firewall” 进入地址是:https://10.50.10.45:8889 4.导入“license许可证文件” 系统配置---升级许可,点如下图中的浏览 ,然后找到与防火墙相对应的lns许可文件,然后再“导入许可证”,导入许可文件后才能进行防火墙的管理。 5.增加管理主机(或改成“管理主机不受限制”) 管理配置—管理主机,增加管理主机的IP地址,或直接在“管理主机不受限制” 上打勾。记得“保存配置”。 6.增加LAN的接口地址:网络配置---接口IP,增加LAN的IP地址为:192.168.11.254, 子网掩码为:255.255.255.0 7.将硬盘录像机的IP改为”192.168.11.250”,子网掩码:”255.255.255.0”,网 关:”192.168.11.254” 8.记得在最上方点击”保存配置”,这样才会在重启后也生效。

(二)防火墙公网地址配置方法: 1.配置公网IP 网络配置---接口IP,增加WAN的IP地址为公网地址,子网掩码为电信或联通提供的子网掩码。 2.配置默认网关 网络配置---策略路由,点“添加”,然后选“路由”,只用在地址框里输入网关地址即可。 3.保存配置。

各种路由器设置端口映射

各种路由器,内网映射外网大全 2009-04-04 18:06 各种ADSL MODEM端口影射 端口映射技术是建站过程中一项关键技术,本次我们通过在论坛征集来自众多建站高手提供的各种不同品牌ADSL MODEM端口映射设置方法和相关应用参数介绍。整理成一份完整的文档资料供更多需要建站的用户参考。在此特别鸣谢提供资料及信息的朋友们! 什么情况下需要做端口映射? 如果网络情况是下面这样的: internet<--->adsl router<--->hub<--->web server internet<--->adsl modem<--->gateway<--->hub<--->web server 那么internet用户想浏览你的web server,80的请求只能到adsl router或gateway,就过不去了。你就要做一个转发,让80请求到adsl router或gateway 后,达到web server,那web server才有可能回应,并返回给你正确内容。这就是端口转发,也叫端口映射。 以下为部分路由器基于Web管理界面的访问地址: 1. DLINK出厂定义的路由器地址是19 2.168.0.1 2. Linksys出厂定义的路由器地址是192.168.1.1 3. 3com出厂定义的路由器地址是192.168.2.1 4. 微软出厂定义的路由器地址是192.168.2.1 5. Netgear出厂定义的路由器地址是192.168.1.1 6. asus出厂定义的路由器地址是192.168.1.1 上面几个是厂家定义地址,如果是带有猫的路由,地址不一定一样。不同厂商的产品也有可能有些差别。例如speedtouch的出厂定义是10.0.0.138,更多型号设备管理界面访问地址,用户可参考产品说明书或者登陆相关产品官方网站了解。 以下为在本介绍文档中出现的设备:TP-LINK TD-8800 TP-Link TD8830 TP-LINK TL-R410 Cyrix686 D-Link DI-704P D-Link DSL-500 阿尔卡特(ALCATEL) S6307KH 合勤 642R GREENNET 1500c 腾达(TENDA)TED 8620

如何查看本机开放了哪些端口

如何查看本机开放了哪些端口 在默认状态下,Windows会打开很多“服务端口”,如果你想查看本机打开了哪些端口、有哪些电脑正在与本机连接,可以使用以下两种方法。 1.利用netstat命令 Windows提供了netstat命令,能够显示当前的TCP/IP 网络连接情况,注意:只有安装了TCP/IP协议,才能使用netstat命令。 操作方法:单击“开始→程序→附件→命令提示符”,进入DOS窗口,输入命令netstat -na 回车,于是就会显示本机连接情况及打开的端口,如图1。其中Local Address代表本机IP地址和打开的端口号(图中本机打开了135端口),Foreign Address是远程计算机IP地址和端口号,State表明当前TCP的连接状态,图中LISTENING是监听状态,表明本机正在打开135端口监听,等待远程电脑的连接。 如果你在DOS窗口中输入了netstat -nab命令,还将显示每个连接都是由哪些程序创建的。上图中本机在135端口监听,就是由svchost.exe程序创建的,该程序一共调用了4个组件(RPCRT4.dll、rpcss.dll、svchost.exe、KvWspXP_1.dll)来完成创建工作。如果你发现本机打开了可疑的端口,就可以用该命令察看它调用了哪些组件,然后再检查各组件的创建时间和修改时间,如果发现异常,就可能是中了木马。

2.使用端口监视类软件 与netstat命令类似,端口监视类软件也能查看本机打开了哪些端口,这类软件非常多,著名的有Tcpview、Port Reporter、绿鹰PC万能精灵、网络端口查看器等,如果你上网时启动这类软件,密切监视本机端口连接情况,这样就能严防非法连接,确保自己的网络安全。

如何使用端口映射功能与 DMZ 主机设置

如何使用端口映射功能与 DMZ 主机设置 端口映射/触发 i. 当您希望向internet提供某些服务时,如FTP,IIS,POP3,将会用到端口映射。 ii. 若您是通过ADSL连接到internet的,某些应用在直接用电脑拨号时可以正常使用,如在线播放、网络游戏、财经软件等,而使用路由器后发现无法使用了,某些情形下,端口映射/触发也能解决。 您可以先咨询这些应用程序的开发商,让他们提供应用程序所使用的端口,然后在路由器上设置 相应端口的映射/触发。 『注』 ?设置端口映射即是使电脑的端口向internet开放,开放的端口越多,承担的安全风险越大,所以应当在有必要使用时才使用。 ?WGR614v5/WGR614v6可以设置20个端口映射服务,一般来说,这对于SOHO用户已足够了。 下面将以WGR614v5为例来陈述,且局域网网段没有使用WGR614v5的默认设置192.168.1.0,而是使用的192.168.6.0网段。 1. 登录路由器管理界面,找到并点击左边功能菜单中的端口映射/端口触发: 2. 此页面默认已选择了“端口映射”,在“服务名称”中列出了一些常用的服务,但下面我们以 建立一个此列表中没有的服务为例。点击页面下方的”添加自定义服务”:

3. 以eMule为例。当在局域网中使用eMule时,通常只能获得LowID,通过端口映射后即 可获得HighID了。在“服务名称”中添加您为此服务的命名,此处我们将其命名为eMule,“服务类型”选择TCP(或者TCP/UDP): 4. “起始端口”和“结束端口”都设置为eMule所使用的端口,如在eMule-0.46c-VeryCD0913 中,默认使用的TCP端口是4662,此参数是在eMule的选项→连接→客户端口中定义的:

利用命令查看端口及对应程序

利用命令查看端口及对应程序 利用 netstat 命令查看本机开放端口 netstat 是 windows 自带命令,用于查看系统开放的端口,主要参数只有 -a 和 -n ,前者表示显示所有连接和侦听端口,而后者表示以数字格式显示地址和端口号。 在“ 命令提示符” 中输入“ netstat -an ”, 即可显示本机所有开放端口。 其中 active connections 是指当前本机活动连接, proto 是指连接使用的协议名称 local address 是本地计算机 IP 地址和连接正在使用的端口号 foreign address 是指连接此端口的远程计算机的 IP 地址与端口号 state 则表示 TCP 连接状态 注意如果后面的 UDP 协议有异常连接,则可能有木马正使用端口号,正处于监听状态,如冰河木马的默认监听端口号是 7626 利用 netstat 命令查找打开可疑端口的恶意程序 先用命令提示符 " netstat -ano " 命令显示端口状态,再在结果中找到可疑端口,然后根据其 PID 在输入“ tasklist ” 命令显示中查找其对应程序,就可知道其程序名,进而查明程序的来源,采取适当的措施。 直接查看端口与程序 ( 以上两个命令的结合效果 ) 在命令提示符后输入“ netstat -anb ” 回车,即可显示所有端口及所对应的进程信息,用来查找木马非常方便 用第三方端口查看工具 FPORT fport 是 foundstone 出品的一个用来查看系统所有打开 TCP/IP 和 UDP 端口,及它们对应程序的完整路径, PID 标识,进程名称等信息的小工具

小米路由器端口映射该怎么设置才好

小米路由器端口映射该怎么设置才好 路由器系统构成了基于TCP/IP 的国际互联网络Internet 的主体脉络,也可以说,路由器构成了Internet的骨架。小米路由器上不了网,该怎么设置,在网上说要设置端口映射,但是不知道怎么设置,于是在学着设置的时候写了这篇文章,需要的朋友可以参考下 方法步骤 1、打开小米路由器的登陆界面,地址可以查看小米路由器背面的贴标。 2、查看IP地址:登陆进去之后,找到网络高级设置查看网络结构。一般就一级 3、找到上网设置---上网信息。查看公网地址是固定的还是动态的(动态的要借助花生壳做解析)

4、端口映射:点击高级设置---端口转发。添加规则开始设置映射 5、添加如图,端口信息和映射的端口(一般是11对应) 6、依次添加端口映射,比如邮件常见是25 110 143等端口。可以点击删除进行删除配置 7、应用规则:特别要注意提醒一下,设置好端口转发规则或者修改。都要点击一下【应用规则】 8、配置好端口映射之后,可以通过telnet或者站长工具扫描端口查看是否正常 相关阅读:路由器安全特性关键点 由于路由器是网络中比较关键的设备,针对网络存在的各种安全隐患,路由器必须具有如下的安全特性: (1)可靠性与线路安全可靠性要求是针对故障恢复和负载能力而提出来的。对于路由器来说,可靠性主要体现在接口故障和网络流量增大两种情况下,为此,备份是路由器不可或缺的手段之一。

当主接口出现故障时,备份接口自动投入工作,保证网络的正常运行。当网络流量增大时,备份接口又可承当负载分担的任务。 (2)身份认证路由器中的身份认证主要包括访问路由器时的身份认证、对端路由器的身份认证和路由信息的身份认证。 (3)访问控制对于路由器的访问控制,需要进行口令的分级保护。有基于IP地址的访问控制和基于用户的访问控制。 (4)信息隐藏与对端通信时,不一定需要用真实身份进行通信。通过地址转换,可以做到隐藏网内地址,只以公共地址的方式访问外部网络。除了由内部网络首先发起的连接,网外用户不能通过地址转换直接访问网内资源。 (5)数据加密 为了避免因为数据窃听而造成的信息泄漏,有必要对所传输的信息进行加密,只有与之通信的对端才能对此密文进行解密。通过对路由器所发送的报文进行加密,即使在Internet上进行传输,也能保证数据的私有性、完整性以及报文内容的真实性。 (6)攻击探测和防范

华为OLT常用的查看命令

Display location mac-address /通过MAC查询业务流位置 Display ont optical-info 1 all /查询光衰减值 MA5680T(config-if-gopn-0/1)#display port state 0 //查看pon板端口状态 Disp lay interface brief / 带宽利用率 Display port traffic 0 / 查看上行口状态和流量情况 Display port state /查询口的状态 Ping -s 1000 -c 1000 IP / IPping 包 display current-configuration service-port 46 /查看端口配置数据root 默认登陆用户名 admin 默认登陆密码 MA5680T> enable 进入特权模式 MA5680T # config 进入终端配置 MA5680T (config)# switch language-mode 中英文切换 MA5680T (config)#display board 0 /查看所有的单板 0 是框号 MA5680T (config)# interface gpon 0/1 /进入GPON命令模式 1是PON口号 MA5680T(config-if-gpon-0/1)# port 0 ont-auto-find enable MA5680T (config)#display ont autofind all /查看自动发现的ONU(如果存在自动发现的ONU则如下所示) 进入config终端配置下查看命令

常用端口命令以及关闭方法

常用端口命令以及关闭方法 一、常用端口及其分类 电脑在Internet上相互通信需要使用TCP/IP协议,根据TCP/IP协议规定,电脑有256×256(65536)个端口,这些端口可分为TCP端口和UDP端口两种。如果按照端口号划分,它们又可以分 为以下两大类: 1.系统保留端口(从0到1023) 这些端口不允许你使用,它们都有确切的定义,对应着因特网上常见的一些服务,每一个打开的此类端口,都代表一个系统服务,例如80端口就代表Web服务。21对应着FTP,25 对应着SMTP、110对应着POP3等。 2.动态端口(从1024到65535) 当你需要与别人通信时,Windows会从1024起,在本机上分配一个动态端口,如果1024端口未关闭,再需要端口时就会分配1025端口供你使用,依此类推。 但是有个别的系统服务会绑定在1024到49151的端口上,例如3389端口(远程终端服务)。从49152到65535这一段端口,通常没有捆绑系统服务,允许Windows动态分配给你使用。 二、如何查看本机开放了哪些端口 在默认状态下,Windows会打开很多“服务端口”,如果你想查看本机打开了哪些端口、有哪些电脑正在与本机连接,可以使用以下两种方法。

1.利用netstat命令 Windows提供了netstat命令,能够显示当前的TCP/IP 网络连接情况,注意:只有安装了TCP/IP 协议,才能使用netstat命令。 操作方法:单击“开始→程序→附件→命令提示符”,进入DOS窗口,输入命令netstat -na 回车,于是就会显示本机连接情况及打开的端口。其中Local Address代表本机IP地址和打开的端口号,Foreign Address是远程计算机IP地址和端口号,State表明当前TCP的连接状态,LISTENING是监听状态,表明本机正在打开135端口监听,等待远程电脑的连接。 如果你在DOS窗口中输入了netstat -nab命令,还将显示每个连接都是由哪些程序创建的。 本机在135端口监听,就是由svchost.exe程序创建的,该程序一共调用了5个组件(WS2_32.dll、RPCRT4.dll、rpcss.dll、svchost.exe、ADVAPI32.dll)来完成创建工作。如果你发现本机打开了 可疑的端口,就可以用该命令察看它调用了哪些组件,然后再检查各组件的创建时间和修改 时间,如果发现异常,就可能是中了木马。 2.使用端口监视类软件 与netstat命令类似,端口监视类软件也能查看本机打开了哪些端口,这类软件非常多,著名的有Tcpview、Port Reporter、绿鹰PC万能精灵、网络端口查看器等,推荐你上网时启动Tcpview,密切监视本机端口连接情况,这样就能严防非法连接,确保自己的网络安全 三、关闭本机不用的端口 默认情况下Windows有很多端口是开放的,一旦你上网,黑客可以通过这些端口连上你的 电脑,因此你应该封闭这些端口。主要有:TCP139、445、593、1025 端口和UDP123、137、138、445、1900端口、一些流行病毒的后门端口(如TCP 2513、2745、3127、6129 端口), 以及远程服务访问端口3389。关闭的方法是:

端口映射详解

端口映射详解 一、端口映射的定义 端口映射又称端口转发。端口映射过程就如同你家在一个小区里B栋2410室,你朋友来找你,找到小区门口,不知道你住哪层哪号?就问守门的保安,保安很客气的告诉了他你家详细门牌号,这样你朋友很轻松的找到了你家。这个过程就是外网访问内网通过端口映射的形象说法。 二、为什么要进行端口映射 目前的网络接入主要有2种: 1.ADSL连接猫再直接连接主机,这种情况主机是直接进行ADSL宽带拨号,连接上网通过运行CMD执行ipconfig /all命令可以查看到,PPP拨号连接所获取到得是一个公网IP 地址,这种类型的网络是不需要做端口映射的(如下图所示) 2.ADSL通过路由器来进行拨号,主机通过路由器来进行共享上网,这种情况下主机获

取到得通常会是一个192.168.x.x类型的私有内网IP地址,这类情况下,是需要在路由器做端口映射,转发端口到对应的服务器上; 三、端口映射的设置方法 常见端口列表: 要进行端口映射,首先需要了解清楚服务程序所需要映射的端口是多少 以下列举了部分服务需要映射的默认服务端口号 turbomail邮件服务 SMTP TCP25 POP3 TCP110 turbomail (webmail)服务 HTTP 8080 以下讲解几款市面主流品牌路由器的端口映射 1)Tp-link R460+ 1、内网192.168.1.21是TurboMail服务器,TP-LINK系列路由器的默认管理地址为192.168.0.1,账号admin密码admin 登录到路由器的管理界面,点击路由器的转发规则—虚拟服务器—添加新条目(如图)。

查看电脑端口

1)如何查看本机所开端口: 用netstat -a —n命令查看!再state下面有一些英文,我来简单说一下这些英文具体都代表什么 LISTEN:侦听来自远方的TCP端口的连接请求 SYN-SENT:再发送连接请求后等待匹配的连接请求 SYN-RECEIVED:再收到和发送一个连接请求后等待对方对连接请求的确认 ESTABLISHED:代表一个打开的连接 FIN-WAIT-1:等待远程TCP连接中断请求,或先前的连接中断请求的确认 FIN-WAIT-2:从远程TCP等待连接中断请求 CLOSE-WAIT:等待从本地用户发来的连接中断请求 CLOSING:等待远程TCP对连接中断的确认 LAST-ACK:等待原来的发向远程TCP的连接中断请求的确认 TIME-WAIT:等待足够的时间以确保远程TCP接收到连接中断请求的确认 CLOSED:没有任何连接状态 2)如何获得一个IP地址的主机名? 利用ping -a ip 命令查看!再第一行的pinging后面的『ip』前面的英文就是对方主机名! 同样道理,利用ping machine_name也可以得到对方的ip 获得一个网站的ip地址的方法是:ping www.***.com 比如想知道sohu的ip,就用ping https://www.360docs.net/doc/b83418644.html,/来查看就可以了 顺便说一句:如果返回:Reply from *.*.*.*: TTL expired in transit的话,呵呵,代表TTL(生命周期)在传输过程中过期 什么意思呢?我来解释一下! 导致这个问题出现的原因有两个:1)TTL值太小!TTL值小于你和对方主机之间经过的路由器数目。 2)路由器数量太多,经过路由器的数量大于TTL值! 呵呵,其实这两点是一个意思!只不过说法不同而已! 3)如何查看本机的ip地址? 用ipconfig来查看就可以! 也可以再Windows中的开始菜单,运行中输入winipcfg,同样可以看到自己的ip ipconfig命令后面如果加一个参数 /all的话,可以得到更加详细的资料,比如DNS、网关等…… 4)再使用net命令的时候遇到一些错误代码,如何查看对应的错误信息? 用命令 net helpmsg erorr_code来查看就可以了 比如错误代码为:88 则查看命令为:net helpmsg 88 下面有这个错误代码的中文显示! 5)利用telnet连接到对方主机上,想获得一些系统信息,用什么命令? set命令可以很好的完成你所需要收集信息的任务的! 方法:再cmd下直接输入set(telnet对方主机以后,也是直接set就可以了~然后能够得到NNNNN多的

防火墙怎么做端口映射

防火墙怎么做端口映射 出差订酒店就用趣出差,单单有返现,关注微信小程序或下载APP立即领取100元返现红包 防火墙做端口映射是怎么样的呢,.那么防火墙又是怎么做端口映射的?下面是我收集整理的,希望对大家有帮助~~ 防火墙做端口映射的方法 工具/原料 路由器 方法/步骤 知道要供给外网访问的端口号 做了某某游戏服务器、网站、监控或财务软件主机等以下把这台电脑称为主机,这些如果要访问都需要开放端口号。首先你要清楚知道软件要开放哪些端口号? 举例:如建了个网站默认需要开放80端口,由于80端口一般被宽带提供商屏蔽了,所以要到iis换个端口号如8282如图。 注,如果不知道端口号,可以做DMZ主机。DMZ主机相当于把整台主机暴露在网络上,端口映射只是开通一条通道。

固定主机的IP地址 如图192.168.1.88 IP地址要改为不属于DHCP分配地址范围没并且和网内其他联网设置的IP 一样,防止冲突。 如果不会可参见下方链接。 1如何固定手机电脑IP 关闭主机防火墙或在防火墙添加须开放端口 打开控制面板--windows防火墙--设置关闭防火墙 注,防火墙添加须开放端口适合高手使用,新手建议关闭也方便后续排查错误。 路由器做端口映射 一般在转发规则下的虚拟服务器,点击添加条目,输入需要开放的端口和对应的的主机ip,协议可选TCP或UDP,保存。需开放多个端口可继续添加。 注,不通路由器叫法,位置都可能不一样,原理一样。 如果有主机接在下级路由器参考下方链接设置。 如果不知道端口号,可以做DMZ主机。DMZ设置就比较简单,只要输入要开放主机的内网IP即可。建议做端口映射。

如何查看本机所开端口

如何查看本机所开端口如何获得一个IP地址的主机名 (2007-03-03 14:15:46) 转载▼ 1)如何查看本机所开端口: 用netstat -a —n命令查看!再stat下面有一些英文,我来简单说一下这些英文具体都代表什么 LISTEN:侦听来自远方的TCP端口的连接请求 SYN-SENT:再发送连接请求后等待匹配的连接请求 SYN-RECEIVED:再收到和发送一个连接请求后等待对方对连接请求的确认 ESTABLISHED:代表一个打开的连接 FIN-WAIT-1:等待远程TCP连接中断请求,或先前的连接中断请求的确认 FIN-WAIT-2:从远程TCP等待连接中断请求 CLOSE-WAIT:等待从本地用户发来的连接中断请求 CLOSING:等待远程TCP对连接中断的确认 LAST-ACK:等待原来的发向远程TCP的连接中断请求的确认 TIME-WAIT:等待足够的时间以确保远程TCP接收到连接中断请求的确认 CLOSED:没有任何连接状态 2)如何获得一个IP地址的主机名? 利用ping -a ip 命令查看!再第一行的pinging后面的『ip』前面的英文就是对方主机名! 同样道理,利用ping machine_name也可以得到对方的ip 获得一个网站的ip地址的方法是:ping www.***.com

比如想知道sohu的ip,就用ping https://www.360docs.net/doc/b83418644.html,/来查看就可以了 顺便说一句:如果返回:Reply from *.*.*.*: TTL expired in transit的话,呵呵,代表TTL(生命周期)在传输过程中过期 什么意思呢?我来解释一下! 导致这个问题出现的原因有两个:1)TTL值太小!TTL值小于你和对方主机之间经过的路由器数目。 2)路由器数量太多,经过路由器的数量大于TTL值! 呵呵,其实这两点是一个意思!只不过说法不同而已!

NAT端口映射全攻略

网外(Internet)访问代理服务器内部的实现方法 由于公网IP地址有限,不少ISP都采用多个内网用户通过代理和网关路由共用一个公网IP上INTERNET的方法,这样就限制了这些用户在自己计算机上架设个人网站,要实现在这些用户端架设网站,最关键的一点是,怎样把多用户的内网IP和一个他们唯一共享上网的IP进行映射!就象在局域网或网吧内一样,虽然你可以架设多台服务器和网站,但是对外网来说,你还是只有一个外部的IP地址,怎么样把外网的IP映射成相应的内网IP地址,这应该是内网的那台代理服务器或网关路由器该做的事,对我们用私有IP地址的用户也就是说这是我们的接入ISP服务商(中国电信、联通、网通、铁通等)应该提供的服务,因为这种技术的实现对他们来说是举手之劳,而对我们来说是比较困难的,首先得得到系统管理员的支持才能够实现。因为这一切的设置必须在代理服务器上做的。 要实现这一点,可以用Windows 2000 Server 的端口映射功能,除此之外Winroute Pro也具有这样的功能,还有各种企业级的防火墙。而对于我们这些普通用户,恐怕还是用Windows 2000 Server最为方便。 先来介绍一下NAT,NAT(网络地址转换)是一种将一个IP地址域映射到另一个IP地址域技术,从而为终端主机提供透明路由。NAT包括静态网络地址转换、动态网络地址转换、网络地址及端口转换、动态网络地址及端口转换、端口映射等。NAT常用于私有地址域与公用地址域的转换以解决IP地址匮乏问题。在防火墙上实现NAT后,可以隐藏受保护网络的内部拓扑结构,在一定程度上提高网络的安全性。如果反向NAT提供动态网络地址及端口转换功能,还可以实现负载均衡等功能。 端口映射功能可以让内部网络中某台机器对外部提供WWW服务,这不是将真IP地址直接转到内部提供WWW服务的主机,如果这样的话,有二个蔽端,一是内部机器不安全,因为除了WWW之外,外部网络可以通过地址转换功能访问到这台机器的所有功能;二是当有多台机器需要提供这种服务时,必须有同样多的IP地址进行转换,从而达不到节省IP地址的目的。端口映射功能是将一台主机的假IP地址映射成一个真IP地址,当用户访问提供映射端口主机的某个端口时,服务器将请求转到内部一主机的提供这种特定服务的主机;利用端口映射功能还可以将一台真IP地址机器的多个端口映射成内部不同机器上的不同端口。端口映射功能还可以完成一些特定代理功能,比如代理POP,SMTP,TELNET等协议。理论上可以提供六万多个端口的映射,恐怕我们永远都用不完的。 一、下面来介绍一下通过NAT共享上网和利用NAT来实现端口映射。 1、在Windows 2000 Server上,从管理工具中进入“路由和远程访问”(Routing and Remote Access)服务,在服务器上鼠标右击,-》“配置并启用路由和远程访问” 2、点“下一步”

tp,link怎么设置端口映射

tp,link 怎么设置端口映射 篇一:Tp-link TL-WR841N 无线路由器端口映射到外网如何设置? 这里针对 TP-LINK 的无线路由器进行演示如何设置端口映射和访问控制,演示使用的具 体型号是 TP-LINK TL-WR841N 3G 无线路由器如何设置端口映射。 什么是端口映射? 端口映射又称端口转发,有的又称之为 NAT、虚拟服务器。端口映射过程就如同您家在 一个小区里 B 栋 2410 室,你朋友来找你,找到小区门口,不知道你住哪层哪号?就问守门的 保安,保安很客气的告诉了他您家详细门牌号码,这样你朋友很轻松的找到了你家。这个过程 就是外网访问内网通过端口映射的形象说法。 如我在内网架设了一台 WEB 服务器,对应的内 网 IP 为 192.168.1.101 是 WEB 服务器, TP-LINK 系列路由器的默认管理地址为 http://192.168.0.1, 账号 admin 密码 admin 登录到路由器的管理界面,点击路由器的转发规则—虚拟服务器—添 加新条目, 端口映射的功能是用的比较多的, 比如可以使用端口映射的功能将内网的 WEB 服务器发 布到互联网上。 要实现这种功能, 首先登入无线路由器管理界面, 找到“转发规则-虚拟服务器”, 然后在右侧点击“添加新条目”来添加一条新的映射。 一般的步骤是添加一条端口映射规则 服务端口号:就是在无线路由器 WAN 口上打开的端口,这里以 HTTP 服务的 80 端口为 例。 IP 地址:是指映射到内网的主机 IP。 协议:可以选择 TCP 或者 UDP,如果你不知道是哪个,就选择 ALL。 状态:可以选择生效或者失效,默认是生效。 常用服务端口号: 可以选择常用的服务, 然后在服务端口号和协议的地方就会自动填写。 可以参阅 WINDOWS 下常用的服务以及对应的端口这篇文章来了解常用服务与对应的端口号。 设置完成之后,点击保存,一条端口映射的设置就算完成了,如下图所示: 以下讲解几 款市面主流品牌路由器的端口映射: 1)Tp-link 路由器(以 Tp-link R460 为例) 内 网 IP : 192.168.1.101 是 WEB 服 务 器 , TP-LINK 系 列 路 由 器 的 默 认 管 理 地 址 为 http://192.168.0.1,账号 admin 密码 admin 登录到路由器的管理界面,点击路由器的转发规则 —虚拟服务器—添加新条目,如图 3: 端口映射设置如下:服务端口号填写 80,如果填写为 80-82 则代表映射 80、81、82 端 口,IP 地址填写内网 WEB 服务器的 IP 地址 192.168.1.101,协议设置为 TCP,若对端口协议类型 不了解可以设置选择为 ALL,代表所有(包括 TCP 和 UDP),状态必须设置为生效。 注意:常用服务端口号,是作为一种帮助提示的作用,不需要选择,然后单击保存,映射 成功,如图 4: 2)D-link 路由器(以 D-LINK DI624+A 为例) 1 / 7

NAT设置之端口转发和端口映射和DMZ的区别

无线路由器——NAT设置 NAT(Network Address Translation,网络地址转换)是1994年提出的。当在专用网内部的一些主机本来已经分配到了本地IP地址(即仅在本专用网内使用的专用地址),但现在又想和因特网上的主机通信(并不需要加密)时,可使用NAT方法。 简单的说,NAT就是在局域网内部网络中使用内部地址,而当内部节点要与外部网络进行通讯时,就在网关(可以理解为出口,打个比方就像院子的门一样)处,将内部地址替换成公用地址,从而在外部公网(internet)上正常使用,NAT可以使多台计算机共享Internet 连接,这一功能很好地解决了公共IP地址紧缺的问题。通过这种方法,您可以只申请一个合法IP地址,就把整个局域网中的计算机接入Internet中。这时,NAT屏蔽了内部网络,所有内部网计算机对于公共网络来说是不可见的,而内部网计算机用户通常不会意识到NAT的存在。 无线路由器的NAT设置,一般用于处于内网的主机需要打开某些端口供外网电脑访问从而提供服务,比如说网站服务器。 我以JCG JHR-N926R这款无线路由器为例跟大家分享分享NAT设置。通常情况下,路由器都有防火墙功能,互联网用户只能访问到你的路由器WAN口(接ADSL线口),而访问不到内部服务器。要想让外面用户访问到局域网内的服务器,那么你就要在路由器上做一个转发设置,也就是端口映射设置,让用户的请求到了路由器后,并能够到达游戏服务器或WEB服务器。这就是端口映射/端口转发。有时也称

为虚拟服务。 下面有三种NAT的设置方案。 第一步:设置服务器端口首先把服务器要开放的端口设置好,并把服务器的防火墙关闭,否则外网不能通过服务器。下面可以选择三种方案中的一种进行设置使用。 第二步:路由器的设置 第一方案:端口转发连接好路由器,进入路由器的设置界面——点击“高级设置”——点击“NAT”,出现如下界面 : “IP地址”这里填入您给服务器指定的IP地址(这个IP必须的固定的,否则IP地址改变的话,您的端口转发就不能成功)。 “内部端口”这里填入服务器设置好的端口号,也就是局域网访问服务器时要使用的端口号。这里的端口号必须和服务器要开放的端口号一致。 “外部端口”这里填入外网访问服务器时使用的端口号,这里的端口号可以自己设定。“服务备注”这里主要是为了方便您知道这个开放端口的意思,随便自己填写,只要自己明白就好。 这些都填写完成之后,在后面的“启用”那里打上钩,最后点击“应用”按钮,那么整个端口转发就设置完成了。 第二方案:端口映射连接好路由器,进入路由器的设置界面——点

如何查看自己已开的和已经关闭的端口号方法.

查看端口在Windows 2000/XP/Server 2003中要查看端口,可以使用Netstat命令:依次点击“开始→运行”,键入“cmd”并回车,打开命令提示符窗口。在命令提示符状态下键入“netstat -a -n”,按下回车键后就可以看到以数字形式显示的TCP和UDP连接的端口号及状态。小知识:Netstat命令用法命令格式:Netstat -a -e -n -o -s-an -a 表示显示所有活动的TCP连接以及计算机监听的TCP和UDP 端口。 -e 表示显示以太网发送和接收的字节数、数据包数等。 -n 表示只以数字形式显示所有活动的TCP连接的地址和端口号。 -o 表示显示活动的TCP连接并包括每个连接的进程ID(PID)。 -s 表示按协议显示各种连接的统计信息,包括端口号。 -an 查看所有开放的端口关闭/开启端口在介绍各种端口的作用前,这里先介绍一下在Windows中如何关闭/打开端口,因为默认的情况下,有很多不安全的或没有什么用的端口是开启的,比如Telnet服务的23端口、FTP 服务的21端口、SMTP服务的25端口、RPC服务的135端口等等。为了保证系统的安全性,我们可以通过下面的方法来关闭/开启端口。关闭端口比如在Windows 2000/XP中关闭SMTP服务的25端口,可以这样做:首先打开“控制面板”,双击“管理工具”,再双击“服务”。接着在打开的服务窗口中找到并双击“Simple Mail Transfer Protocol (SMTP)”服务,单击“停止”按钮来停止该服务,然后在“启动类型”中选择“已禁用”,最后单击“确定”按钮即可。这样,关闭了SMTP服务就相当于关闭了对应的端口。开启端口如果要开启该端口只要先在“启动类型”选择“自动”,单击“确定”按钮,再打开该服务,在“服务状态”中单击“启动”按钮即可启用该端口,最后,单击“确定”按钮即可。提示:在Windows 98中没有“服务”选项,你可以使用防火墙的规则设置功能来关闭/开启端口。端口分类逻辑意义上的端口有多种分类标准,下面将介绍两种常见的分类: 1. 按端口号分布划分(1)知名端口(Well-Known Ports) 知名端口即众所周知的端口号,范围从0到1023,这些端口号一般固定分配给一些服务。比如21端口分配给FTP服务,25端口分配给SMTP(简单邮件传输协议)服务,80端口分配给HTTP服务,135端口分配给RPC(远程过程调用)服务等等。(2)动态端口(Dynamic Ports)动态端口的范围从1024到65535,这些端口号一般不固定分配给某个服务,也就是说许多服务都可以使用这些端口。只要运行的程序向系统提出访问网络的申请,那么系统就可以从这些端口号中分配一个供 该程序使用。比如1024端口就是分配给第一个向系统发出申请的程序。在关闭程序进程后,就会释放所占用的端口号。不过,动态端口也常常被病毒木马程序所利用,如冰河默认连接端口是7626、WAY 2.4是8011、Netspy 3.0是7306、YAI病毒是1024等等。 2. 按协议类型划分按协议类型划分,可以分为TCP、UDP、IP和ICMP(Internet控制消息协议)等端口。下面主要介绍TCP

网络端口查看

几个非常强大的命令,我认为作为一名程序员一定要懂这几个命令: https://www.360docs.net/doc/b83418644.html,stat -a列出所有正在运行程序的端口如下: Active Connections Proto Local Address Foreign Address State TCP0.0.0.0:90 0.0.0.0:0 LISTENING TCP0.0.0.0:135 0.0.0.0:0 LISTENING TCP0.0.0.0:445 0.0.0.0:0 LISTENING TCP0.0.0.0:1110 0.0.0.0:0 LISTENING TCP0.0.0.0:1433 0.0.0.0:0 LISTENING TCP0.0.0.0:8009 0.0.0.0:0 LISTENING TCP0.0.0.0:19780 0.0.0.0:0 LISTENING TCP127.0.0.1:1052 127.0.0.1:1110 ESTABLISHED TCP127.0.0.1:1110 127.0.0.1:1052 ESTABLISHED TCP127.0.0.1:1141 127.0.0.1:1433 ESTABLISHED TCP127.0.0.1:1143 127.0.0.1:1433 ESTABLISHED https://www.360docs.net/doc/b83418644.html,stat -ano列出所有正在运行程序的端口及PID 如下: Active Connections Proto Local Address Foreign Address State PID TCP0.0.0.0:90 0.0.0.0:0 LISTENING 3468 TCP0.0.0.0:135 0.0.0.0:0 LISTENING 1120 TCP0.0.0.0:445 0.0.0.0:0 LISTENING 4 TCP0.0.0.0:1110 0.0.0.0:0 LISTENING 1680 TCP0.0.0.0:1433 0.0.0.0:0 LISTENING 2880 TCP0.0.0.0:8009 0.0.0.0:0 LISTENING 3468 TCP0.0.0.0:19780 0.0.0.0:0 LISTENING 1680 TCP127.0.0.1:1052 127.0.0.1:1110 ESTABLISHED 3368 TCP127.0.0.1:1110 127.0.0.1:1052 ESTABLISHED 1680 TCP127.0.0.1:1141 127.0.0.1:1433 ESTABLISHED 3468 TCP127.0.0.1:1143 127.0.0.1:1433 ESTABLISHED 3468 TCP127.0.0.1:1433 127.0.0.1:1141 ESTABLISHED 2880 TCP127.0.0.1:1433 127.0.0.1:1143 ESTABLISHED 2880 TCP127.0.0.1:8005 0.0.0.0:0 LISTENING 3468 UDP 0.0.0.0:445 *:* 4 https://www.360docs.net/doc/b83418644.html,stat -anb列出所有正在运行程序的端口,PID及使用这个端口的进程(): Active Connections Proto Local Address Foreign Address State PID TCP0.0.0.0:90 0.0.0.0:0 LISTENING 3468