代理重加密

安全有效的代理可验证加密签名方案

LI S u n LI U h do g, ANG Xi n q a XU J n a g S f a d fe t e r x v r fa l e c y t d i na u e c e ・ mp t r a g i n. i f n . a e n ef c i p o y e i b y n r p e sg t r s h me Co v i ue

山东科技大学 信 息科学与工程学院 , 山东 青岛 2 6 1 650

C l g f n om t n S i c n n ie r g S a d n i r t f S i c d T c n lg , n d o S a d n 6 5 0 C ia o e e o fr ai c n e a d E gn e n , h n o g Unv sy o c n e a e h o y Qi a , h n o g 2 6 , h l I o e i ei e n o g 1 n

E gn e i g a d Ap l a in , 0 1 4 ( 8 : 7 7 . n ie rn n p i t s 2 1 , 7 2 ) 7 —9 c o

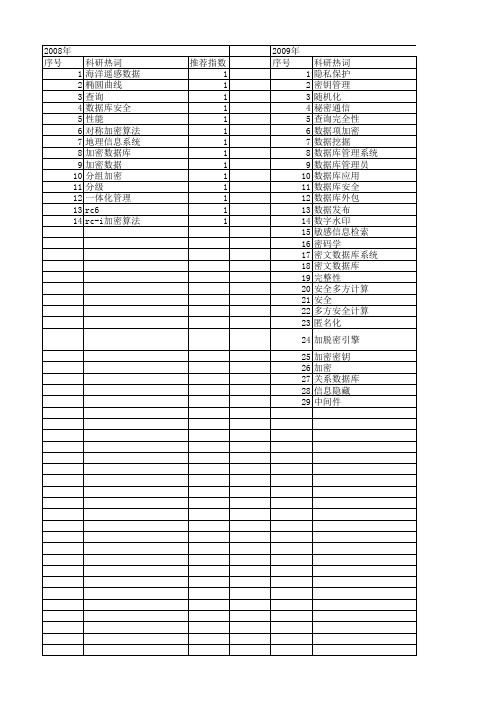

【国家自然科学基金】_数据库加密_基金支持热词逐年推荐_【万方软件创新助手】_20140729

推荐指数 2 2 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1

2010年 序号 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40

1 1 1 1

科研热词 隐私保护 秘密共享 无线传感器网络 密文检索 同态加密 加密 云计算 高低通滤波器 风云卫星 青藏高原 重加密 遥感 身份识别 访问控制 解密 聚集 细节点 离散对数 相互认证协议 生物识别 洋葱式加密模型 模糊盖子 椭圆曲线 数据聚集 数据私有性 数据库外层加密 数据库即服务 数据库加密系统 数据安全 散列函数 指纹 恶意模型 心电监测 彩色直方图 差错学习困难性问题 射频识别技术 密钥隐藏 密钥碰撞 密文统计 完整性 安全多方计算 安全 大气科学研究 图像检索 可证秘密共享方案 可变s盒 双线性映射 卫星应用 半诚实模型 加同态 乘法同态 两方数相等

53 54 55 56 57 58

2011年 科研热词 隐私保护 秘密共享 外包数据库 隐私匹配 隐私信息检索 过滤效率 软件版权保护 证书副本 访问控制 计算机安全 茫然传输 网格存储 编辑距离 管理密钥 生物特征识别 游标 模糊金库 模拟器 最佳桶划分 替换攻击 数据资源 数据机密性 数据库安全 数据库加密 数据库业务 数据加密 数字加密 指纹细节点 对称加密 密钥管理 密文索引 完整性 字节 字符串近似匹配 字段认证 同态加密 口令 加密数据库 加密数据 加密密钥 加密存储与查询 分布式分区 位操作 交叉认证 二级密钥 乘法同态加密 unicode码 sql server 2005 md5 des加密算法 database service database security 推荐指数 2 2 2 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1

nginx 规则

nginx 规则Nginx是一款由俄罗斯程序员IgorSysoev开发的开源Web服务器,它的设计十分高效,特别适用于多处理器、多核处理器系统,能够提供卓越的性能、稳定性和可靠性。

本文将讨论Nginx的规则,以及它们如何来提升Nginx服务器的性能与可用性。

Nginx的规则Nginx的规则主要涉及到缓存控制、负载均衡、代理、URL重写、SSL等等。

下面我们将对每个规则分别进行介绍:1.存控制:Nginx可以使用缓存控制功能来提高服务器的性能。

缓存控制可以控制客户端在访问同一个URL时,使用缓存,而不是重新生成页面。

Nginx可以使用“Last-Modified”、“Etag”和“Expires”头信息来控制缓存。

2.载均衡:Nginx支持负载均衡,可以通过负载均衡来提高服务器的可用性。

Nginx可以根据预先设定的权重来选择不同的服务器来处理某一请求。

3. 代理:Nginx也可以作为反向代理服务器,它可以将客户端的请求转发到其他服务器上,可以把客户端的请求分发到多台后端服务器上。

4. URL重写:URL重写是Nginx中非常重要的一个功能,通过URL重写,Nginx可以对客户端的请求做出判断,并对其进行重定向或者拒绝访问。

5. SSL:Nginx也支持SSL加密功能,支持HTTPS/2、TLS和SSLv2/3协议,可以满足企业的安全要求。

Nginx的规则如何提升性能与可用性通过使用Nginx的规则,可以有效提升Nginx服务器的性能与可用性,它们可以帮助我们:1.存控制可以提高服务器的访问速度,从而提高服务器的性能。

2.载均衡可以让请求分散到多个服务器上,提高服务器的可用性。

3. 使用反向代理,可以使后端服务器不受直接来自客户端的访问,从而提高服务器的安全性。

4. URL重写可以更好地控制访问路径,提高服务器的安全性。

5. SSL加密可以提高传输数据的安全性,同时可以为客户端屏蔽具体的服务端地址,提高服务器的安全性。

proxifier密码加密规则

题目:proxifier密码加密规则在使用网络代理工具proxifier时,用户常常需要设置代理服务器的账号和密码。

而为了保护账号密码的安全性,proxifier会对用户输入的密码进行加密处理。

本文将介绍proxifier密码加密规则的相关内容,帮助用户更好地理解密码加密原理和使用方法。

一、密码加密原理1.1 加密算法proxifier采用了AES(高级加密标准)算法对用户输入的密码进行加密处理。

AES是一种对称加密算法,可以对数据进行高效、安全的加密和解密操作。

在proxifier中,用户输入的密码将会被通过AES算法进行加密,然后在配置文件中保存加密后的密码。

1.2 加密密钥在进行AES加密操作时,需要指定一个密钥作为加密的种子。

proxifier使用固定的密钥对用户输入的密码进行加密,这个密钥是内置在proxifier程序中的。

无法直接获取到加密密钥。

二、密码加密过程2.1 用户输入密码当用户在proxifier中设置代理服务器时,需要输入代理服务器的账号和密码。

2.2 密码加密处理用户输入的密码将会被通过AES算法进行加密处理,生成加密后的密码。

2.3 加密后的密码保存加密后的密码将会被保存在proxifier的配置文件中,以便下次使用时进行解密和验证。

三、使用加密后的密码3.1 认证验证在实际使用过程中,proxifier会在与代理服务器建立连接时,自动对保存的加密密码进行解密和验证操作。

只有通过验证的密码才能成功连接代理服务器。

3.2 安全性保障通过加密处理,proxifier能够有效保障用户输入密码的安全性。

即使配置文件被非法获取,也无法直接获取到用户的明文密码。

四、密码加密规则的应用4.1 密码修改当用户需要修改代理服务器的密码时,需要在proxifier中重新输入新的密码。

proxifier会对新密码进行加密处理,并保存到配置文件中。

4.2 备份恢复用户备份proxifier的配置文件时,也将备份加密后的密码。

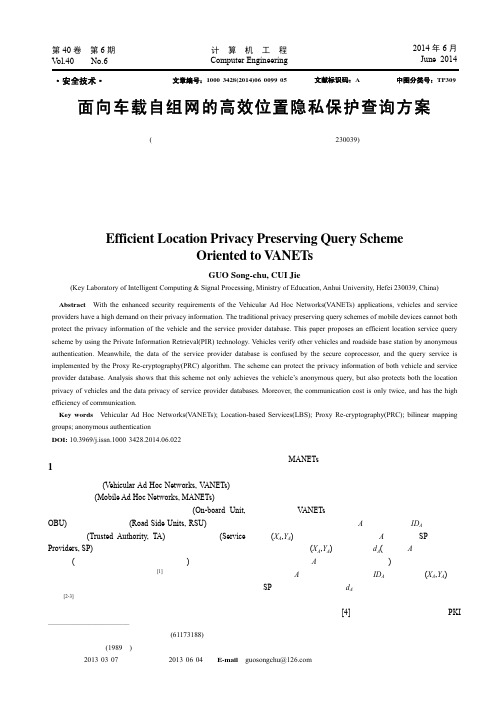

面向车载自组网的高效位置隐私保护查询方案

————————————基金项目:国家自然科学基金资助项目(61173188)。

作者简介:郭松矗(1989-),男,硕士研究生,主研方向:网络与信息安全;崔 杰,讲师、博士。

收稿日期:2013-03-07 修回日期:2013-06-04 E-mail :guosongchu@面向车载自组网的高效位置隐私保护查询方案郭松矗,崔 杰(安徽大学计算机智能与信号处理教育部重点实验室,合肥 230039)摘 要:随着车载自组网应用对安全性要求的提高,用户和服务提供商对各自私有信息保密性的要求也越来越高。

针对现有查询方案无法同时保护车辆身份、位置及服务提供商数据隐私的问题,利用私有信息检索技术,提出一种高效的位置服务查询方案。

采用匿名认证的方法进行车辆间的相互认证与车辆及路边基站的认证。

在此基础上,使用安全硬件对数据库的数据进行混淆处理,通过代理重加密完成车辆对数据库服务数据的检索,从而实现车辆和数据库双方的隐私保护。

分析结果表明,该方案可实现车辆身份匿名查询,能够保护车辆位置隐私和服务提供商的数据库信息,且只需两轮通信,具有较高的通信效率。

关键词:车载自组网;基于位置服务;代理重加密;双线性映射群;匿名认证Efficient Location Privacy Preserving Query SchemeOriented to V ANETsGUO Song-chu, CUI Jie(Key Laboratory of Intelligent Computing & Signal Processing, Ministry of Education, Anhui University, Hefei 230039, China) 【Abstract 】With the enhanced security requirements of the Vehicular Ad Hoc Networks(V ANETs) applications, vehicles and service providers have a high demand on their privacy information. The traditional privacy preserving query schemes of mobile devices cannot both protect the privacy information of the vehicle and the service provider database. This paper proposes an efficient location service query scheme by using the Private Information Retrieval(PIR) technology. Vehicles verify other vehicles and roadside base station by anonymous authentication. Meanwhile, the data of the service provider database is confused by the secure coprocessor, and the query service is implemented by the Proxy Re-cryptography(PRC) algorithm. The scheme can protect the privacy information of both vehicle and service provider database. Analysis shows that this scheme not only achieves the vehicle’s anonymous query, but also protects both the location privacy of vehicles and the data privacy of service provider databases. Moreover, the communication cost is only twice, and has the high efficiency of communication.【Key words 】Vehicular Ad Hoc Networks(V ANETs); Location-based Services(LBS); Proxy Re-cryptography(PRC); bilinear mapping groups; anonymous authenticationDOI: 10.3969/j.issn.1000-3428.2014.06.022计 算 机 工 程 Computer Engineering 第40卷 第6期 V ol.40 No.6 2014年6月June 2014·安全技术· 文章编号:1000-3428(2014)06-0099-05 文献标识码:A中图分类号:TP3091 概述车载自组网(Vehicular Ad Hoc Networks, VANETs)是移动自组织网络(Mobile Ad Hoc Networks, MANETs)的一种。

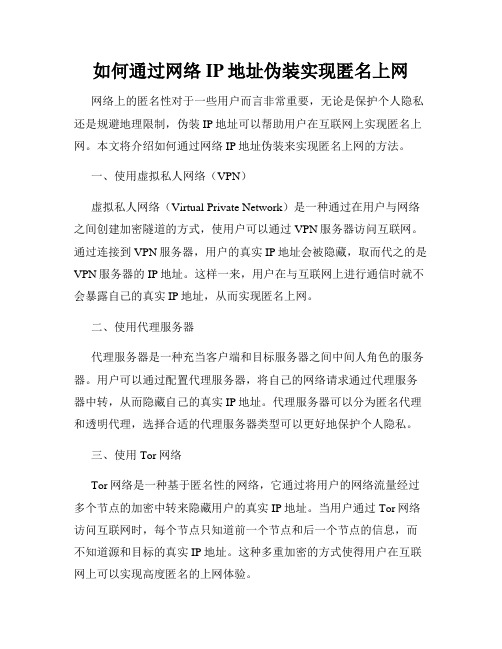

如何通过网络IP地址伪装实现匿名上网

如何通过网络IP地址伪装实现匿名上网网络上的匿名性对于一些用户而言非常重要,无论是保护个人隐私还是规避地理限制,伪装IP地址可以帮助用户在互联网上实现匿名上网。

本文将介绍如何通过网络IP地址伪装来实现匿名上网的方法。

一、使用虚拟私人网络(VPN)虚拟私人网络(Virtual Private Network)是一种通过在用户与网络之间创建加密隧道的方式,使用户可以通过VPN服务器访问互联网。

通过连接到VPN服务器,用户的真实IP地址会被隐藏,取而代之的是VPN服务器的IP地址。

这样一来,用户在与互联网上进行通信时就不会暴露自己的真实IP地址,从而实现匿名上网。

二、使用代理服务器代理服务器是一种充当客户端和目标服务器之间中间人角色的服务器。

用户可以通过配置代理服务器,将自己的网络请求通过代理服务器中转,从而隐藏自己的真实IP地址。

代理服务器可以分为匿名代理和透明代理,选择合适的代理服务器类型可以更好地保护个人隐私。

三、使用Tor网络Tor网络是一种基于匿名性的网络,它通过将用户的网络流量经过多个节点的加密中转来隐藏用户的真实IP地址。

当用户通过Tor网络访问互联网时,每个节点只知道前一个节点和后一个节点的信息,而不知道源和目标的真实IP地址。

这种多重加密的方式使得用户在互联网上可以实现高度匿名的上网体验。

四、使用动态IP地址动态IP地址是由互联网服务提供商(ISP)动态分配给用户的IP地址。

与静态IP地址不同,动态IP地址在用户重新连接网络时会更改,从而使得用户的真实IP地址更难被追踪。

用户可以定期重新连接互联网,以更改自己的IP地址,从而达到伪装IP地址的效果。

需要注意的是,通过伪装IP地址实现匿名上网并不代表完全无法被追踪。

高级的追踪技术和监控系统仍然有可能追溯到用户的真实IP 地址。

因此,在进行涉及敏感信息或违法行为的网络活动时,用户还是需要谨慎,并采取其他安全措施来保护自己的个人隐私。

总结起来,通过使用虚拟私人网络、代理服务器、Tor网络或动态IP地址,用户可以有效地伪装自己的IP地址,从而实现匿名上网的目的。

VPN和代理服务器的区别与选择(一)

VPN和代理服务器的区别与选择随着互联网的普及和技术的发展,隐私保护和数据安全成为了越来越多人关注的问题。

在网络世界中,为了保护个人隐私和获得更多的自由访问网络的权利,很多人开始选择使用VPN服务和代理服务器。

然而,有些人可能会混淆这两者的概念和作用。

本文将针对VPN和代理服务器的区别进行论述,并给出选择的建议。

1. 概念区分VPN,即Virtual Private Network,即虚拟私人网络,在互联网上通过加密和隧道技术,为用户提供了一种安全、私密和匿名的网络连接方式。

通过VPN,用户可以在公共网络上建立一个专属的加密通道,实现通过这个通道进行数据传输和访问互联网的目的。

VPN隐藏了用户的真实IP地址和位置,有效保护个人隐私。

代理服务器,是一种位于客户端和服务器之间的中转设备,通过代理服务器充当客户端与目标服务器之间的中间人,为用户访问互联网提供了一种间接的方式。

代理服务器可以从网上获取资源并将其转发给用户,同时保护了用户的真实IP地址以及部分个人信息。

可以看出,VPN和代理服务器在概念上有一定的区别。

VPN是一种用于建立安全、私密连接的网络服务,而代理服务器则是提供一种间接访问互联网的中转设备。

2. 功能和用途VPN的主要功能是提供安全的数据加密和私密的网络连接。

通过VPN,用户可以在不同的地理位置之间建立一个加密的通道,使得用户可以访问地理限制的资源和绕过封锁。

VPN还可以保护用户的隐私信息,防止黑客和网络监控机构窥探用户的活动。

代理服务器主要用途是提供对互联网资源的间接访问。

通过使用代理服务器,用户可以隐藏自己的真实IP地址和位置,实现匿名访问。

此外,代理服务器还可以用来加速访问速度、绕过访问限制和过滤器等。

3. 选择建议在选择VPN和代理服务器时,需要根据实际需求和使用目的来进行考虑。

如果主要关注数据传输的安全性和网络隐私保护,建议选择VPN服务。

VPN通过加密技术保护了用户的隐私信息,同时提供了更快、更安全的网络访问方式。

基于多授权中心的CP-ABE属性撤销方案

1引言随着网络技术的日益发展,越来越多的用户将数据放置云端进行处理和分享,对于数据属主(Data Owner,DO)而言,将数据放在云端异味着DO失去了对数据的掌控。

因此云安全成为了制约云计算自身发展的重要问题。

属性基加密(Attribute-based Encryption,ABE)由于其自身特性非常适合于云环境下的访问控制,吸引了越来越多的学者进行研究。

属性基加密是将属性和访问控制策略、用户和数据相互关联的加密方案,数据访问者若想访问云数据,必须拥有访问控制策略所定义的属性。

因此,数据属主即便将数据上传至云端也无需担心数据被非法用户获知。

属性基加密一般分为密钥属性加密KP-ABE (Key-Policy ABE)和密文属性加密CP-ABE(Ciphertext-基于多授权中心的CP-ABE属性撤销方案谭跃生,章世杨,王静宇内蒙古科技大学信息工程学院,内蒙古包头014010摘要:直接将密文属性基加密(CP-ABE)运用于云环境中,将造成云访问控制的安全和计算开销问题。

为此,提出一种支持多授权中心的属性撤销方案(RMCP-ABE),通过采用逻辑二叉树和每属性代理重加密等方法,保证了属性撤销过程中的安全性,属性撤销的即时性、灵活性和细粒度,降低了数据属主的计算开销。

方案引入了多授权中心模型,避免授权中心被攻破或者合谋的威胁,并提高了运行效率。

安全性和实验分析表明,该算法安全性与传统CP-ABE 算法一致,同时与其他属性撤销方案相比开销更低。

关键词:密文属性基加密(CP-ABE);属性撤销键;逻辑二叉树;多授权中心文献标志码:A中图分类号:TP309doi:10.3778/j.issn.1002-8331.1802-0015谭跃生,章世杨,王静宇.基于多授权中心的CP-ABE属性撤销方案.计算机工程与应用,2019,55(13):78-84.TAN Yuesheng,ZHANG Shiyang,WANG Jingyu.CP-ABE attribute revocation scheme based on multi-authorization puter Engineering and Applications,2019,55(13):78-84.CP-ABE Attribute Revocation Scheme Based on Multi-Authorization CentersTAN Yuesheng,ZHANG Shiyang,WANG JingyuSchool of Information Technology,Inner Mongolia University of Science&Technology,Baotou,Inner Mongolia014010,ChinaAbstract:In order to solve the problem of security and attribute revocation caused by which directly introduce the CP-ABE scheme into the cloud access control.This paper proposes a multi authority attribute revocation scheme(RMCP-ABE),through the use of logic two binary trees and each attribute of proxy reencryption methods to ensure the security attributes revocation process,flexibility and fine granularity of attribute revocation,and reduce the computational overhead of the data.The scheme introduces a multi authorization center model to avoid the threat of the authorization center being broken or collusion,and improves the operation efficiency.The security analysis and experimental analysis show that the security of the scheme is consistent with the traditional CP-ABE algorithm,and the cost is lower than that of other attribute revocation schemes.Key words:Ciphertext-Policy Attribute-Based Encryption(CP-ABE);attribute revocation;logical binary tree;multiple authorization centers基金项目:国家自然科学基金(No.61662056);内蒙古自然科学基金(No.2016MS0609,No.2016MS0608)。

招标代理公司的保密措施(3篇)

第1篇一、引言招标代理公司在招标过程中,需要接触到大量的敏感信息,包括招标项目的详细信息、投标企业的商业秘密、招标文件、中标结果等。

为了确保这些信息的保密性,招标代理公司必须采取一系列严格的保密措施。

本文将从以下几个方面阐述招标代理公司的保密措施。

二、保密制度1. 制定保密制度:招标代理公司应制定一套完善的保密制度,明确保密范围、保密责任、保密措施等。

保密制度应包括以下几个方面:(1)保密范围:包括招标项目的详细信息、投标企业的商业秘密、招标文件、中标结果等。

(2)保密责任:明确各部门、各岗位的保密责任,确保保密措施得到有效执行。

(3)保密措施:包括物理保密、技术保密、人员保密等方面。

2. 保密培训:对全体员工进行保密培训,提高员工的保密意识,确保保密制度得到有效执行。

三、物理保密措施1. 设立保密室:招标代理公司应设立专门的保密室,用于存放涉及保密信息的文件、资料等。

2. 限制人员进出:保密室实行严格的人员进出制度,仅限于授权人员进入。

3. 保密设备:使用保密柜、保险箱等设备,确保文件、资料等保密物品的安全。

4. 监控设备:在保密区域安装监控设备,实时监控保密区域内的活动。

四、技术保密措施1. 数据加密:对涉及保密信息的电子文件进行加密处理,确保信息在传输、存储过程中的安全性。

2. 访问控制:设置严格的访问控制机制,仅允许授权人员访问保密信息。

3. 网络安全:加强网络安全防护,防止黑客攻击、病毒入侵等安全事件的发生。

4. 物理隔离:在网络安全方面,采用物理隔离技术,确保保密信息不被非法访问。

五、人员保密措施1. 保密承诺:与员工签订保密承诺书,明确员工的保密责任。

2. 保密审查:对涉及保密岗位的员工进行严格的保密审查,确保其具备良好的保密意识。

3. 保密教育:定期对员工进行保密教育,提高员工的保密意识。

4. 保密考核:将保密工作纳入员工绩效考核体系,对保密工作表现突出的员工给予奖励。

六、保密监控与检查1. 定期检查:招标代理公司应定期对保密措施进行检查,确保保密制度得到有效执行。

可高效撤销的属性基加密方案

可高效撤销的属性基加密方案李学俊;张丹;李晖【摘要】在现有的解决方案中,基于时间的方案难以实现即时撤销,基于第三方的方案往往需要重加密运算,计算量大,不适用于海量密文数据.针对该问题,提出了一种高效的支持用户和属性级别的即时撤销方案,所提方案基于经典的LSSS型访问结构的CP-ABE,引入了RSA密钥管理机制和属性认证思想,借助半可信第三方,在解密之前对用户进行属性认证.与现有的撤销方案对比,所提方案只需半可信第三方更新RSA 属性认证密钥,不需要用户更新密钥且不需要重加密密文,极大地减少了撤销带来的计算量和通信量,同时保证了抗串谋攻击和前后向安全性.安全性分析和实验仿真证明,所提方案具有更高的撤销效率.【期刊名称】《通信学报》【年(卷),期】2019(040)006【总页数】8页(P32-39)【关键词】密文-策略属性基加密机制;属性撤销;RSA密钥管理;多机构;计算开销小【作者】李学俊;张丹;李晖【作者单位】西安电子科技大学网络与信息安全学院,陕西西安 710071;西安电子科技大学网络与信息安全学院,陕西西安 710071;西安电子科技大学网络与信息安全学院,陕西西安 710071【正文语种】中文【中图分类】TN9181 引言随着社会与科技的发展,人们越来越多地希望能跨平台、跨地理位置地访问或修改数据,对外部数据云存储的需求前所未有的高涨。

然而,将具有不同敏感级别的数据,存储在外部云存储服务器上,为人们带来便利好处的同时,也带来了安全问题[1]。

首先,大量数据托管存储在第三方营运的大型云端数据中心,而云端服务器并不完全可信,且数据的敏感程度不同,因此需要使用属性基加密ABE(attribute-based encryption)方案加密数据,实现高效的细粒度访问控制[2]。

其次,对敏感数据的访问并非一成不变,比如接入云端存储服务器的各类设备数量众多,计算能力弱,且往往因随机动态变化引起属性频繁的变化,因此需要实现高效的属性撤销机制,并尽可能减少终端的计算量。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Alice的密文时调用重加密算法,把转

换的结果提文。

应用场景

电子邮件的离线转发 分布式文件存储系统

跨域操作等

基本安全目标

(1)代理者不能从密文和重加密密钥中 得到任何明文的信息。 (2)受理者除非得到重加密密文,否则 无法得到任何明文的信息。

Key Private Proxy Re-encryption under LWE

Yinwei 2014/06/10

什么是代理重加密?

一个代理重加密系统允许一个 代理者将由Alice的公钥加密的

密文转换为由Bob的公钥加密 的密文。

代理重加密的工作方式?

Alice或者一个可信的第三方产生重加密 密钥提交给代理者,当代理者接收到

基本模型

本文方案

本文方案

本文方案

本文方案

本文方案

KP

多跳

单向

正确性

• Yinwei 2014/06/10