环形缓冲区的实现原理

在通信程序中,经常使用环形缓冲区作为数据结构来存放通信中发送和接收的数据。环形缓冲区是一个先进先出的循环缓冲区,可以向通信程序提供对缓冲区的互斥访问。

1、环形缓冲区的实现原理

环形缓冲区通常有一个读指针和一个写指针。读指针指向环形缓冲区中可读的数据,写指针指向环形缓冲区中可写的缓冲区。通过移动读指针和写指针就可以实现缓冲区的数据读取和写入。在通常情况下,环形缓冲区的读用户仅仅会影响读指针,而写用户仅仅会影响写指针。如果仅仅有一个读用户和一个写用户,那么不需要添加互斥保护机制就可以保证数据的正确性。如果有多个读写用户访问环形缓冲区,那么必须添加互斥保护机制来确保多个用户互斥访问环形缓冲区。图1、图2和图3是一个环形缓冲区的运行示意图。图1是环形缓冲区的初始状态,可以看到读指针和写指针都指向第一个缓冲区处;图2是向环形缓冲区中添加了一个数据后的情况,可以看到写指针已经移动到数据块2的位置,而读指针没有移动;图3是环形缓冲区进行了读取和添加后的状态,可以看到环形缓冲区中已经添加了两个数据,已经读取了一个数据。

2、实例:

环形缓冲区的实现

环形缓冲区是数据通信程序中使用最为广泛的数据结构之一,下面的代码,实现了一个环形缓冲区:

/*ringbuf .c*/

#include

#include

#define NMAX 8

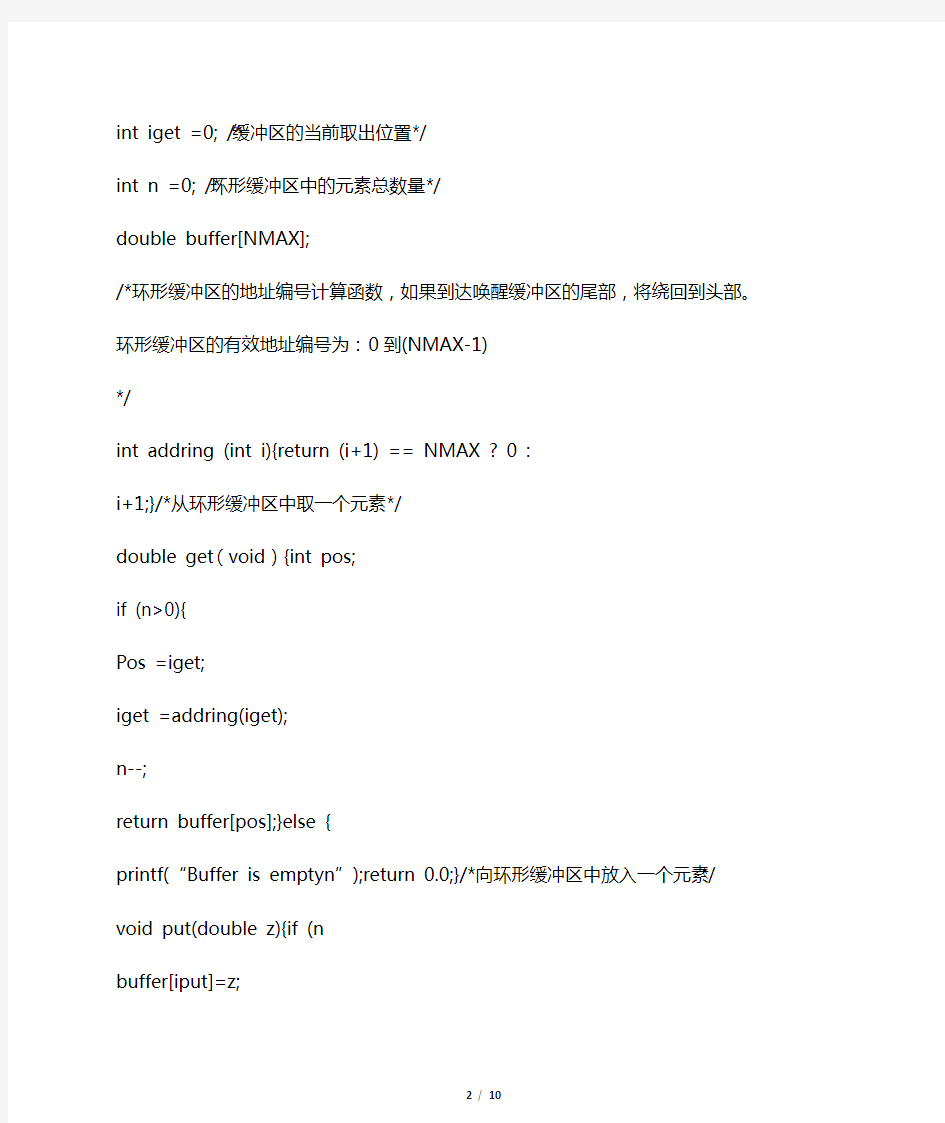

int iput =0; /*环形缓冲区的当前放入位置*/

int iget =0; /*缓冲区的当前取出位置*/

int n =0; /*环形缓冲区中的元素总数量*/

double buffer[NMAX];

/*环形缓冲区的地址编号计算函数,如果到达唤醒缓冲区的尾部,将绕回到头部。

环形缓冲区的有效地址编号为:0到(NMAX-1)

*/

int addring (int i){return (i+1) == NMAX ? 0 :

i+1;}/*从环形缓冲区中取一个元素*/

double get(void){int pos;

if (n>0){

Pos =iget;

iget =addring(iget);

n--;

return buffer[pos];}else {

printf(“Buffer is emptyn”);return 0.0;}/*向环形缓冲区中放入一个元素*/

void put(double z){if (n buffer[iput]=z; iput =addring(iput); n++;}else printf(“Buffer is fulln”);}int main{void){chat opera[5]; double z; do { printf(“Please input p|g|e?”);scanf(“%s”, &opera); switch(tolower(opera[0])){ case …p?: /* put */ printf(“Please input a float number?”); scanf(“%lf”, &z); put(z); break; case …g?: /* get */ z =get(); printf(“%8.2f from Buffern”, z); break; case …e?: printf(“Endn”); break; default: }/* end switch */ }while(opera[0] !=?e?); return 0;}在CAN通信卡设备驱动程序中,为了增强CAN通信卡的通信能力、提高通信效率,根据CAN的特点,使用两级缓冲区结构,即直接面向CAN 通信卡的收发缓冲区和直接面向系统调用的接收帧缓冲区。通讯中的收发缓冲 区一般采用环形队列(或称为FIFO队列),使用环形的缓冲区可以使得读写并发执行,读进程和写进程可以采用“生产者和消费者”的模型来访问缓冲区,从而方便了缓存的使用和管理。然而,环形缓冲区的执行效率并不高,每读一个字节之前,需要判断缓冲区是否为空,并且移动尾指针时需要进行“折行处理”(即当指针指到缓冲区内存的末尾时,需要新将其定向到缓冲区的首地址);每写一个字节之前,需要判断缓区是否为,并且移动尾指针时同样需要进行“折行处理”。程序大部分的执行过程都是在处理个别极端的情况。只有小部分在进行实际有效的操作。这就是软件工程中所谓的“8比2”关系。结合CAN通讯实际情况,在本设计中对环形队列进行了改进,可以较大地提高数据的收发效率。由于CAN通信卡上接收和发送缓冲器每次只接收一帧CAN数据,而且根据CAN 的通讯协议,CAN控制器的发送数据由1个字节的标识符、一个字节的RTR 和DLC位及8个字节的数据区组成,共10个字节;接收缓冲器与之类似,也有10个字节的寄存器。所以CAN控制器收的数据是短小的定长帧(数据可以不满8字节)。于是,采用度为10字节的数据块业分配内存比较方便,即每次需要内存缓冲区时,直接分配10个字节,由于这10个字节的地址是线性的,故不需要进行“折行”处理。更重要的是,在向缓冲区中写数据时,只需要判断一次是否有空闲块并获取其块首指针就可以了,从而减少了重复性的条件判断,大大提高了程序的执行效率;同样在从缓冲队列中读取数据时,也是一次读取10字节的数据块,同样减少了重复性的条件判断。在CAN卡驱动程序中采用如下所示的称为“Block_Ring_t”的数据结构作为收发数据的缓冲区: typedef struct { long signature; unsigned char *head_p; unsigned char *tail_p; unsigned char *begin_p; unsigned char *end_p; unsigned char buffer [BLOCK_RING_BUFFER_SIZE]; int usedbytes; }Block_Ring_t; 该数据结构在通用的环形队列上增加了一个数据成员usedbytes,它表示当前缓冲区中有多少字节的空间被占用了。使用usedbytes,可以比较方便地进行缓冲区满或空的判断。当usedbytes=0时,缓冲区空;当 usedbytes=BLOCK_RING_BUFFER_SIZE时,缓冲区满。本驱动程序除了收发缓冲区外,还有一个接收帧缓冲区,接收帧队列负责管理经Hilon A协议解包后得到的数据帧。由于有可能要同接收多个数据帧,而根据CAN总线遥通信协议,高优先级的报文将抢占总线,则有可能在接收一个低优先级且被分为好几段发送的数据帧时,被一个优先级高的数据帧打断。这样会出现同时接收到多个数据帧中的数据包,因而需要有个接收队列对同时接收的数据帧进行管理。当有新的数据包到来时,应根据addr(通讯地址),mode(通讯方式),index (数据包的序号)来判断是否是新的数据帧。如果是,则开辟新的 frame_node;否则如果已有相应的帧节点存地,则将数据附加到该帧的末尾;在插入数据的同时,应该检查接收包的序号是否正确,如不正确将丢弃这包数据。每次建立新的frame_node时,需要向frame_que申请内存空间;当frame_que已满时,释放掉队首的节点(最早接收的但未完成的帧)并返回该节点的指针。 当系统调用读取了接收帧后,释放该节点空间,使设备驱动程序可以重新使用该节点。形缓冲区: 环形缓冲队列学习 来源: 发布时间: 星期四, 2008年9月25日浏览:117次评论:0项目中需要线程之间共享一个缓冲FIFO队列,一个线程往队列中添数据,另一个线程取数据(经典的生产者-消费者问题)。开始考虑用STL的vector 容器,但不需要随机访问,频繁的删除最前的元素引起内存移动,降低了效率。使用LinkList做队列的话,也需要频繁分配 和释放结点内存。于是自己实现一个有限大小的FIFO队列,直接采用数组进行环形读取。 队列的读写需要在外部进程线程同步(另外写了一个RWGuard类,见另一文)到项目的针对性简单性,实现了一个简单的环形缓冲队列,比STL的vector 简单 PS: 第一次使用模板,原来类模板的定义要放在.h文件中,不然会出现连接错误。 template class CShareQue {public: CShareQue(); CShareQue(unsigned int bufsize); virtual ~CShareQue(); _Type pop_front(); bool push_back( _Type item); //返回容量 unsigned int capacity() { //warning: 需要外部数据一致性 return m_capacity;}//返回当前个数 unsigned int size() { //warning: 需要外部数据一致性 return m_size;}//是否满//warning: 需要外部控制数据一致性 bool IsFull() { return (m_size >= m_capacity);}bool IsEmpty() { return (m_size == 0);}protected: UINT m_head; UINT m_tail; UINT m_size; UINT m_capacity; _Type *pBuf; }; template CShareQue<_Type>: :CShareQue() : m_head (0), m_tail (0), m_size (0){ pBuf = new _Type[512];//默认512 m_capacity = 512;}template :CShareQue(unsigned int bufsize) : (0),m_tail (0){if( bufsize > 512 || bufsize < 1){pBuf = new _Type[512]; m_capacity = 512;}else {pBuf = new _Type[bufsize]; m_capacity = bufsize;}} template CShareQue<_Type>: :~CShareQue(){delete[] pBuf; pBuf = NULL; m_head = m_tail = m_size = m_capacity = 0;}//前面弹出一个元素template _Type CShareQue<_Type>: :pop_front(){if( IsEmpty() ){return NULL;}_Type itemtmp; itemtmp = pBuf[m_head]; m_head = (m_head + 1) % m_capacity; --m_size; return itemtmp;}//从尾部加入队列 template bool CShareQue<_Type>: :push_back( _Type item){if ( IsFull() ){return FALSE;}pBuf[m_tail] = item; m_tail = (m_tail + 1) % m_capacity; return TRUE;}#endif // !defined(_DALY_CSHAREQUE_H_) 1.基本信息 实践题目:Peterson算法解决临界问题 完成人: 班级:07062301 姓名:陈杨 学号:0706230101 报告日期:2011年1月5日 2.实践内容简要描述 实践目标 1.理解临界区问题 2.掌握Peterson算法以解决临界区问题 实践内容 协作线程——兄弟问题 设置竞争条件: 定义两个全局变量:accnt1和accnt2,初值都为零; 创建两个线程acc1和acc2; (1)获得一个随机数 (2)从accnt1减去这个随机数; (3)将这个随机数加到accnt2中; (4)正确的话,accnt1+accnt2=0; (5)但在未实现线程互斥的情况下,accnt1+accnt2可能不为0。 用软件方法实现协作线程,以解决以上临界区问题——兄弟问题。 可采用Peterson算法或Dekker算法。 设计思路 利用Peterson算法,实现线程间的互斥。 boolean flag[2];//初值false int turn; do{ flag[i]:=true; turn=j; while(flag[j] and turn=j); 临界区; flag[i]=false; 剩余区; }while(1); i为线程自身的序号减去1,j为2减去该线程的序号。 当某一进程试图访问临界区时,若另一进程已在访问临界区,则该线程通过循 环等待直至另一线程退出临界区方可执行。 主要数据结构 typedef struct BrotherInfo { int miSerial; DWORD mdwDelay; } BROTHERINFO,*PBROTHERINFO; 环形振荡器 设计要求: 设计一环形振荡器,频率在120KHz 左右,尽量降低振荡频率和电源电压的相关性。 设计: 环形振荡器是有奇数个反相器构成的环形回路。电路如下图所示: 本设计中,由于振荡频率要求在120KHz 的低频,根据提供的工艺,寄生电容和电阻都很小,要实现如此之低的振荡频率需要非常多的反相器串联,电路冗长庞大。所以采用需要外加阻容元件降低工作频率。电路如下图所示。 反相器内部电路: 本设计要求尽量降低振荡频率和电源电压的相关性。造成这个相关性的原因主要来自电路的寄生电阻电容: 1. 对管的输出电阻Rn 或Rp 。 2 ()2n n THN VDD R KP W VDD V L =-可见VDD 越大,此电阻越小,振荡频率越高。 2. 寄生电容Cgd ,Cgs 。这两个参数对电源的相关性较小,但是也受一定的影响。 可见, 要有效降低振荡频率和电源电压的相关性,可采用外部的远大于寄生参数的元件来吸收寄生参数以达到目的。经分析,电路受电源影响较大的是对管的输出电阻Rn 或Rp, 它们的阻值大约为几千欧,这里,把外部的电阻取在400K 可以有效地降低相关性。根据振荡频率120KHz ,计算出τ=0.00833ms ,每一级的平均时延为/3τ=0.00278ms ,需要的电容 大小为3C R τ ==6.94pF 。这里设计的反相器输出端本身就有800fF 的电容,再考虑到寄生 电阻,电容,这里将外接电容的值取为5.5pF 。 Spice 网表文件: * Waveform probing commands .probe .options probefilename="ring_my1.dat" + probesdbfile="E:\Program Files\Tanner EDA\S-Edit\tutorial\schematic\ring_my1.sdb" + probetopmodule="ring_my1" .lib "E:\Gspice\HSPICE2002\H06MIXDDCT10V02.LIB" tt .lib "E:\Gspice\HSPICE2002\H06MIXDDCT10V02.LIB" resistor .lib "E:\Gspice\HSPICE2002\H06MIXDDCT10V02.LIB" bjt .SUBCKT inv in out Gnd Vdd c2 out Gnd 800ff m1p out in Vdd Vdd pmos L=5u W=12u mn1 out in Gnd Gnd nmos L=5u W=8u .ENDS * Main circuit: ring_my1 C1 N3 Gnd 5.5pF C2 N2 Gnd 5.5pF C3 a7 Gnd 5.5pF Xinv7 a7 OUT Gnd Vdd inv Xinv_1 N3 N5 Gnd Vdd inv Xinv_2 N2 N1 Gnd Vdd inv .print tran OUT R4 N2 OUT 400K TC=0.0, 0.0 R5 N1 N3 400K TC=0.0, 0.0 R6 N5 a7 400K TC=0.0, 0.0 .tran 50n 14000000n start=800000n VCC Vdd GND PWL (0 5 8000000n 4.5 9000000n 4 10000000n 3.5 11000000n 3 12000000n 2.5 13000000n 2) * End of main circuit: ring_my1 这里用的仿真软件是Tanner 系列的T-Spice 。 仿真: HUNAN UNIVERSITY 课程实验报告 题目: Buflab-handout 学生姓名 学生学号 专业班级计科1403 (一)实验环境 联想ThinkPadE540 VM虚拟机ubuntu32位操作系统 (二)实验准备 1.使用tar xvf命令解压文件后,会有3个可执行的二进制文件bufbomb,hex2raw, makecookie。bufbomb运行时会进入getbuf函数,其中通过调用Gets函数读取字符 串。要求在已知缓冲区大小的情况下对输入的字符串进行定制完成特定溢出操作。 从给的PDF文件中我们得知getbuf函数为: / /Buffer size for getbuf #define NORMAL_BUFFER_SIZE 32 int getbuf() { char buf[NORMAL_BUFFER_SIZE]; Gets(buf); return 1; } 这个函数的漏洞在于宏定义的缓冲区的大小为32,若输入的字符串长于31(字符串末尾结束符)则会导致数据的覆盖,从而导致一系列损失;在此实验中,我们正是利用这个漏洞来完成实验。 2. hex2raw可执行文件就是将给定的16进制的数转成二进制字节数据。 Makecookie是产生一个userid。输入的相应的用户名产生相应的cookie值。 **我产生的cookie值为0x5eb52e1c,如下图所示: Level0: 实验要求:从英文的PDF文件中的“Your task is to get BUFBOMB to execute the code for smoke when getbuf executes its return statement, rather than returning to test. Note that your exploit string may also corrupt parts of the stack not directlyrelated to this stage, but this will not cause a problem, since smoke causes the program to exit directly.”这句话看出实验让我们在test运行完后,不直接退出,而是跳到smoke函数处执行然后退出,这点很重要!(本人之前一直没有成功就是错在这儿) Test源码: void test() { int val; // Put canary on stack to detect possible corruption volatile int local = uniqueval(); val = getbuf(); // Check for corrupted stack if (local != uniqueval()) { printf("Sabotaged!: the stack has been corrupted\n"); } else if (val == cookie) { printf("Boom!: getbuf returned 0x%x\n", val); validate(3); 5.4 实例与练习 5.4.1 市区择房分析 1. 背景: 如何找到环境好、购物方便、小孩上学方便的居住区地段是购房者最关心的问题,因此购房者就需要从总体上对商品房的信息进行研究分析,选择最适宜的购房地段。 2.目的: 学会利用缓冲区分析和叠置分析解决实际问题。 1.数据: 试验数据位于\Chp7\Ex_1,请将练习拷贝至E:\Chp7\Ex1\ a)城市市区交通网络图(network.shp) b)商业中心分布图(Marketplace.shp) c)名牌高中分布图(school.shp) d)名胜古迹分布图(famous place.shp) 这些文件综合在一起是city.mxd 2.要求: 所寻求的市区是噪声要小,距离商业中心和各大名牌高中要近,是为了环境优雅离名胜古迹较近环境优雅。综合上述条件,给定一个定量的限定如下: a)离主要市区交通要道200米之外,交通要道的车流量大,噪音产生的主要源于此;(ST为 道路类型中的主要市区交通要道) b)距大型商业中心的影响,以商业中心的大小来确定影响区域,具体是以其属性字段YUZHI; c)距名牌高中在750米之内,以便小孩上学便捷; d)距名胜古迹500米之内。 最后分别将满足上述条件的其中一个条件的取值为1,不满足的取值为0,即如果满足距主要市区交通要道200米之内,取值为1,反之为0;其他亦是如此,最后将其累加得到分级。即满足三个条件的累加得到3,满足2个条件的得到2,最后将全部分成4级。 3.操作步骤: 首先打开ArcMap,打开E:\Chp7\Ex1\city.mxd文件将文件加入到窗口中来,这时五个文件全被加入ArcMap; (1)主干道噪音缓冲区的建立 1)选择交通网络图层(network.shp),打开图层的属性表,在右下角的打开option选项中,在菜单中选择select by attributes,在弹出的select by attributes对话框中,左边选择“TYPE”双击将其添加到对话框下面SQL算式表中,中间点“=”,再单击Get unique values将TYPE的全部属性值加入上面的列表框中,然后选择“ST”属性值,双击添加到SQL算式表中,单击APPLY按钮,就将市区的主要道路选择出来了;(图7.64) 缓冲区溢出攻击实验报告 班级:10网工三班学生姓名:谢昊天学号:46 实验目的和要求: 1、掌握缓冲区溢出的原理; 2、了解缓冲区溢出常见的攻击方法和攻击工具; 实验内容与分析设计: 1、利用RPC漏洞建立超级用户利用工具文件检测RPC漏洞,利用工具软件对进行攻击。攻击的结果将在对方计算机上建立一个具有管理员权限的用户,并终止了对方的RPC服务。 2、利用IIS溢出进行攻击利用软件Snake IIS溢出工具可以让对方的IIS溢出,还可以捆绑执行的命令和在对方计算机上开辟端口。 3、利用WebDav远程溢出使用工具软件和远程溢出。 实验步骤与调试过程: 1.RPC漏洞出。首先调用RPC(Remote Procedure Call)。当系统启动的时候,自动加载RPC服务。可以在服务列表中看到系统的RPC服务。利用RPC漏洞建立超级用户。首先,把文件拷贝到C盘跟目录下,检查地址段到。点击开始>运行>在运行中输入cmd>确定。进入DOs模式、在C盘根目录下输入 -,回车。检查漏洞。 2.检查缓冲区溢出漏洞。利用工具软件对进行攻击。在进入DOC模式、在C盘根目录下输入 ,回车。 3,利用软件Snake IIS溢出工具可以让对方的IIS溢出。进入IIS溢出工具软件的主界面. PORT:80 监听端口为813 单击IDQ溢出。出现攻击成功地提示对话框。 4.利用工具软件连接到该端口。进入DOs模式,在C盘根目录下输入 -vv 813 回车。5.监听本地端口(1)先利用命令监听本地的813端口。进入DOs模式,在C盘根目录下输入nc -l -p 813回车。(2)这个窗口就这样一直保留,启动工具软件snake,本地的IP 地址是,要攻击的计算机的IP地址是,选择溢出选项中的第一项,设置IP为本地IP地址,端口是813.点击按钮“IDQ溢出”。(3)查看nc命令的DOS框,在该界面下,已经执行了设置的DOS命令。将对方计算机的C盘根目录列出来,进入DOC模式,在C盘根目录下输入nc -l -p 813回车。 6.利用WebDav远程溢出使用工具软件和远程溢出。(1)在DOS命令行下执行,进入DOC 模式,在C盘根目录下输入回车。(2)程序入侵对方的计算机进入DOC模式,在C盘根目录下输入nc -vv 7788 回车。 实验结果: 1.成功加载RPC服务。可以在服务列表中看到系统的RPC服务,见结果图。 2.成功利用工具软件对进行攻击。 3.成功利用IIS溢出进行攻击利用软件Snake IIS溢出工具让对方的IIS溢出,从而捆绑 深圳大学实验报告课程名称:计算机系统(2) 实验项目名称:缓冲区溢出攻击实验 学院:计算机与软件学院 专业: 指导教师:罗秋明 报告人:学号:班级: 实验时间:2017年5月12日 实验报告提交时间:2017年5月31日 教务处制 一、实验目标: 1.理解程序函数调用中参数传递机制; 2.掌握缓冲区溢出攻击方法; 3.进一步熟练掌握GDB调试工具和objdump反汇编工具。 二、实验环境: 1.计算机(Intel CPU) 2.Linux32位操作系统(Ubuntu16.04) 3.GDB调试工具 4.objdump反汇编工具 三、实验内容 本实验设计为一个黑客利用缓冲区溢出技术进行攻击的游戏。我们仅给黑客(同学)提供一个二进制可执行文件bufbomb和部分函数的C代码,不提供每个关卡的源代码。程序运行中有3个关卡,每个关卡需要用户输入正确的缓冲区内容,否则无法通过管卡! 要求同学查看各关卡的要求,运用GDB调试工具和objdump反汇编工具,通过分析汇编代码和相应的栈帧结构,通过缓冲区溢出办法在执行了getbuf()函数返回时作攻击,使之返回到各关卡要求的指定函数中。第一关只需要返回到指定函数,第二关不仅返回到指定函数还需要为该指定函数准备好参数,最后一关要求在返回到指定函数之前执行一段汇编代码完成全局变量的修改。 实验代码bufbomb和相关工具(sendstring/makecookie)的更详细内容请参考“实验四缓冲区溢出攻击实验.p ptx”。 本实验要求解决关卡1、2、3,给出实验思路,通过截图把实验过程和结果写在实验报告上。 四、实验步骤和结果 首先是makecookie: 实验三:环形振荡器版图设计 一、实验目的 1、使用现有的布局实例创建新的布局; 2、仿真提取版图; 二、实验要求 1、打印出DRC报告; 2、输出CMOS环形振荡器的后置仿真结果,包括瞬态响应、振荡频率和平均功率。 三、实验工具 Virtuoso 四、实验内容 1、创建CMOS环形振荡器电路原理图; 2、创建CMOS环形振荡器的版图; 3、后仿真(Post-layout simulation,PLS)。 1、创建CMOS环形振荡器的电路原理图 在library manager界面选中lab1(自己创建的库),并点击菜单栏上的file->new->cell view,创建CMOS环形振荡器的电路原理图。 图1 CMOS环形振荡器电路原理图的创建 因为CMOS环形振荡器是由几个CMOS反相器组成的,在前面两个实验中已经创建好了CMOS反相器的电路原理图,所以可以直接调用CMOS反相器,在schematic editing窗口利用快捷键’i’打开添加实例窗口,选择之前所创建的CMOS反相器,如图2所示,连续放置5个。 图2 添加CMOS反相器 将5个CMOS反相器一次首尾相连,接着创建一个输出引脚,放置在最后一个CMOS反相器后,并通过wire将它们连接起来,具体如图3所示: 图3 CMOS环形振荡器电路原理图 2、创建CMOS环形振荡器的版图 与创建CMOS反相器的版图类似,也是在library manager窗口先选中lab1,在选择file->new->cell view,在弹出的窗口中输入环形振荡器的信息如图4所示: 图4 CMOS环形振荡器版图的创建 在layout editing中添加5个CMOS反相器,并将它们摆放在一起,中间的金属正好相接,如图5所示: 图5 CMOS环形振荡器版图 缓冲区溢出攻击详细讲解 缓冲区溢出(Buffer Overflow)是计算机安全领域既经典而又古老的话题。随着计算机系统安全性的加强,传统的缓冲区溢出攻击方式可能变得不再奏效,相应的介绍缓冲区溢出原理的资料也变得“大众化”起来。其中看雪的《0day安全:软件漏洞分析技术》一书将缓冲区溢出攻击的原理阐述得简洁明了。本文参考该书对缓冲区溢出原理的讲解,并结合实际的代码实例进行验证。不过即便如此,完成一个简单的溢出代码也需要解决很多书中无法涉及的问题,尤其是面对较新的具有安全特性的编译器——比如MS的Visual Studio2010。接下来,我们结合具体代码,按照对缓冲区溢出原理的循序渐进地理解方式去挖掘缓冲区溢出背后的底层机制。 一、代码 <=> 数据 顾名思义,缓冲区溢出的含义是为缓冲区提供了多于其存储容量的数据,就像往杯子里倒入了过量的水一样。通常情况下,缓冲区溢出的数据只会破坏程序数据,造成意外终止。但是如果有人精心构造溢出数据的容,那么就有可能获得系统的控制权!如果说用户(也可能是黑客)提供了水——缓冲区溢出攻击的数据,那么系统提供了溢出的容器——缓冲区。 缓冲区在系统中的表现形式是多样的,高级语言定义的变量、数组、结构体等在运行时可以说都是保存在缓冲区的,因此所谓缓冲区可以更抽象地理解为一段可读写的存区域,缓冲区攻击的最终目的就是希望系统能执行这块可读写存中已经被蓄意设定好的恶意代码。按照冯·诺依曼存储程序原理,程序代码是作为二进制数据存储在存的,同样程序的数据也在存中,因此直接从存的二进制形式上是无法区分哪些是数据哪些是代码的,这也为缓冲区溢出攻击提供了可能。 第二章进程管理 2. 试画出下面4条语句的前趋图: S2: b:=z+1; S3: c:=a-b; S4: w:=c+1; 3. 程序在并发执行时,由于它们共享系统资源,以及为完成同一项任务而相互合作, 致使在这些并发执行的进程之间,形成了相互制约的关系,从而也就使得进程在执行期间出现间断性。 4. 程序并发执行时为什么会失去封闭性和可再现性? 因为程序并发执行时,是多个程序共享系统中的各种资源,因而这些资源的状态是 由多个程序来改变,致使程序的运行失去了封闭性。而程序一旦失去了封闭性也会导致其再失去可再现性。 5. 在操作系统中为什么要引入进程概念?它会产生什么样的影响? 为了使程序在多道程序环境下能并发执行,并能对并发执行的程序加以控制和描述,从而在操作系统中引入了进程概念。 影响: 使程序的并发执行得以实行。 6. 试从动态性,并发性和独立性上比较进程和程序? a. 动态性是进程最基本的特性,可表现为由创建而产生,由调度而执行,因得不到资源 而暂停执行,以及由撤销而消亡,因而进程由一定的生命期;而程序只是一组有序指令的集合,是静态实体。 b. 并发性是进程的重要特征,同时也是OS的重要特征。引入进程的目的正是为了使其 程序能和其它建立了进程的程序并发执行,而程序本身是不能并发执行的。 c. 独立性是指进程实体是一个能独立运行的基本单位,同时也是系统中独立获得资源和 独立调度的基本单位。而对于未建立任何进程的程序,都不能作为一个独立的单位来运行。 7. 试说明PCB的作用?为什么说PCB是进程存在的唯一标志? a. PCB是进程实体的一部分,是操作系统中最重要的记录型数据结构。PCB中记录了操 作系统所需的用于描述进程情况及控制进程运行所需的全部信息。因而它的作用是使一个在多道程序环境下不能独立运行的程序(含数据),成为一个能独立运行的基本单位,一个能和其它进程并发执行的进程。 b. 在进程的整个生命周期中,系统总是通过其PCB对进程进行控制,系统是根据进程 的PCB而不是任何别的什么而感知到该进程的存在的,所以说,PCB是进程存在的唯一标志。 8. 试说明进程在三个基本状态之间转换的典型原因. a. 处于就绪状态的进程,当进程调度程序为之分配了处理机后,该进程便由就绪状态变 为执行状态。 b. 当前进程因发生某事件而无法执行,如访问已被占用的临界资源,就会使进程由执行 状态转变为阻塞状态。 c. 当前进程因时间片用完而被暂停执行,该进程便由执行状态转变为就绪状态。 9. 为什么要引入挂起状态?该状态有哪些性质? a. 引入挂起状态主要是出于4种需要(即引起挂起的原因): 终端用户的请求,父进程 请求,负荷调节的需要,操作系统的需要。 集成电路设计实践报告 题目:基于Cadence的反相器设计 班级: 学号: 姓名: 1.关于Cadence EDA软件 Cadence EDA软件是当前在各类工作站上广泛使用的一种功能最为完备的电子设计自动化辅助工具,其布局/布线工具与电路仿真工具的性能超群,世界上绝大多数IC生产厂商都可以直接接收由它们生成的IC版图和仿真结果。 对于全定制的设计,首先应输入电路原理图,然后对其要完成的功能进行仿真,以便对设计功能进行验证并对设计参数进行优化。仿真结束后,进行电路的IC版图设计,设计完成后要进行版图的设计规则检查和设计参数的提取,以检查版图设计是否符合工艺要求。完成了版图的设计后,还要将版图电路与原理图电路进行对比,即LVS(Layout Versus Schematic)。确定无误后,用从版图中提取的包括各种寄生参数在内的数据进行所谓的后仿真(Post Simulation),该后仿真能够比较好地反映IC制造完成后电路的实际工作情况。一旦仿真结果满足设计要求,就可以将版图数据提交给生产厂商进行流片生产。 2.反相器设计 2.1实验目的 1、掌握用Composer绘制倒相器的电路图; 2、掌握用Analog Artist进行倒相器的电路仿真。 3、通过Vrtuoso工具进行倒相器的版图设计,尺寸按照要求绘制; 4、对倒相器的版图进行DRC、ERC、LVS验证。 2.2实验步骤 2.2.1反相器原理图的绘制 1 在终端提示符下,键入icfb&,启动Cadence EDA软件。 2 在弹出的Library Manager窗口中执行File->New->Library,将会弹出如下图所示的窗口,在Name栏中输入设计库的名字,然后还需要为设计选择一个已经存在的工艺库。具体做法是点击Attach to existing tech library前面的按钮,然后选择相应的工艺文件,当然在进行电路设计及仿真时也可以不选定工艺文件,最后点击OK。 3、在Library Manager窗口中先选择刚才新建立的库,再在菜单文件选项中选择执行File->New->Cell View选择工具栏中的“添加元件”,弹出添加元件的窗口,点击Add Instance窗口中的Browse,会弹出Component Browser窗口,选定Library为analogLib,并使得Flatten的复选框选中,一些常用的元器件就在Analoglib库中列出来了。 课 程 设 计 2014——2015学年 第2学期 课 程 操作系统 学 院 计算机科学与技术学院 专 业 软件卓越工程师 班 级 软工zy1302 姓 名 指导教师 刘 军 《操作系统原理》课程设计任务书 学生姓名:专业班级:软件zy1302 指导教师:刘军工作单位:计算机科学与技术学院 课程题目:实现生产者消费者(Bounded – Buffer Problem)问题 课程名称:操作系统/Operating System 周数/学分:1周/1学分 先修课程:高级语言程序设计、汇编语言、数据结构、计算机组成原理 适用专业:计算机科学与技术、软件工程 开课学院、系或教研室:计算机科学与技术学院 一、课程设计的目的 通过研究Linux的线程机制和信号量实现生产者消费者(Bounded Buffer)问题的并发控制。 二、课程设计的内容和要求 实现生产者消费者(Bounded – Buffer Problem)问题 通过研究Linux的线程机制和信号量实现生产者消费者(Bounded Buffer)问题的并发控制。 实验条件要求:每人一台与Linux主机联网的Windows主机,普通用户权限。 指导教师签名:2015年6月 系主任(或责任教师)签名:2015年6月 目录 摘要及关键字 (1) 设计题目与要求 (2) 1.总的设计思想及系统平台,语言,工具 (2) 1.1设计思想 (2) 1.2系统平台、语言和工具 (3) 2.数据结构与模块说明 (3) 2.1数据结构 (3) 2.1.1生产者进程结构 (3) 2.1.2消费者进程结构 (3) 2.1.3 POSIX无名信号量 (4) 2.2模块说明 (4) 2.2.1生产者进程 (4) 2.2.2消费者进程 (5) 3.源程序 (6) 4.调试记录 (9) 5.自我评价与总结 (10) 6.参考文献 (10) 评分表 (11) 《嵌入式操作系统》实验指导书 实验1 Linux编程基础 实验序号:1 实验名称:Linux编程基础 适用专业:计算机科学与技术学时数:4学时 一、实验目的 1、熟悉Vim的工作模式,熟练使用vim中的常见操作。 2、熟练掌握gcc编译命令及gdb的调试命令,通过对有问题程序的跟踪调试,进一步提高发现问题和解决问题的能力。 3、熟悉多文件的makefile的编写,熟悉各种形式的makefile,并且进一步加深对makefile中用户自定义变量、自动变量的理解。 4、使用autotools生成多文件的makefile,进一步掌握autotools的使用方法。 二、实验内容 1、vim使用练习 (1)在“/root”目录下建一个名为“vim”的目录。 (2)进入“vim”目录。 (3)将文件“/etc/inittab”复制到“vim”目录下。 (4)使用vim打开“vim”目录下的inittab. (5)设定行号,指出设定initdefault(类似于“id:5:initdefault”)的所在行号。 (6)将光标移到该行。 (7)复制该行内容。 (8)将光标移到最后一行行首。 (9)粘贴复制行的内容。 (10)撤销第9步的动作。 (11)将光标移动到最后一行的行尾。 (12)粘贴复制行的内容。 (13)光标移到“si::sysinit:/etc/rc.d/rc.sysinit”。 (14)删除该行。 (15)存盘但不退出。 (16)将光标移到首行。 (17)插入模式下输入“Hello,this is vi world!”. (18)返回命令行模式。 (19)向下查找字符串“0:wait”。 (20)再向上查找字符串“halt”。 课程设计任务书 计通学院网络工程专业 一、缓冲区溢出概念 1、缓冲区溢出:指当计算机向缓冲区内填充数据位数时超过了缓冲区本身的容量溢出的数据覆盖在合法数据上,理想的情况是程序检查数据长度并不允许输入超过缓冲区长度的字符,但是绝大多数程序都会假设数据长度总是与所分配的储存空间相匹配,这就为缓冲区溢出埋下隐患.操作系统所使用的缓冲区又被称为"堆栈". 在各个操作进程之间,指令会被临时储存在"堆栈"当中,"堆栈"也会出现缓冲区溢出。 2、缓冲区最常见的攻击手段是通过制造缓冲区溢出使程序运行一个用户shell,在通过shell执行其他命令. 若该程序输入root且有suid权限的话,攻击者就获得了一个有root权限的shell,此时就可以对系统进行随意操作了.下面我来介绍一下如何控制程序跳转到攻击代码 ①打开记录(Activation Records) 在程序中,每一个函数调用发生,在堆栈中会留下一个Activation Records,它包括函数结束时返回的地址,攻击者通过溢出这些自动变量,使地址指向攻击程序代码. 通过改变程序的返回地址,当调用结束时,程序就跳到攻击者设定的地址,而不是原地址.这类溢出被称为 stacks mashing attack. ②函数指针(Function Pointers) void(*foo)(1)定义一个返回函数指针的变量foo, Function Pointers可用来定位任何地址空间. 所以只需在任何空间内的Function Pointers附近找到一个能溢出的缓冲区,然后溢出它来改变Function Pointers. 在某时刻,当程序通过Function Pointers调用函数时,程序的流程就按黑客的意图实现了(典型的溢出程序有:Linux下的Superprobe程序). ③长跳转缓冲区(Longjmpbuffers) 在C语言中,包含了一个简单的检验/恢复系统,称为setjmp/longjmp.即在检验点设定setjmp(buffer),用longjmp(buffer)恢复. 但若攻击者能够进入缓冲区空间,则longjmp(buffer)实际上跳转到攻击者的程序代码. 像Function Pointers, longjmp缓冲区能指向任何地方,所以攻击者要做的就是找到一个可供溢出的buffer即可. 最常见的是在一个字符串中综合了代码植入和打开记录. 攻击者定位或提供溢出的自动变量,然后向程序传一个超大字符串,在引发buffer溢出改变打开记录时植入程序代码,由此达到入侵系统的目的. 二、缓冲区溢出实例实现原理 1、堆栈的组成: ******************* 实践教学 ******************* 兰州理工大学 计算机与通信学院 2010年秋季学期 操作系统原理课程设计 题目:有限缓冲区问题的实现 专业班级:计算机科学与技术姓名:** 学号:012345678 指导教师:王旭阳 成绩:_______________ 目录 摘要 (3) 正文 (4) 1.设计思路 (4) 2.各模块的伪码算法 (5) 3.函数调用关系图 (6) 4.测试结果 (7) 设计总结 (8) 参考文献 (9) 致谢 (10) 附录:部分源程序代码 (11) 摘要 关键词:有限缓冲区问题;进程同步;生产者消费者 本程序实现有限缓冲区问题。设计了两个进程,在一个地址空间运行,一个生产者进程producer模拟生产产品,并把每个产品放到一个空缓冲中供消费者consumer消费;消费者从缓冲区中取出产品,然后释放到空的缓冲池中。如果没有满缓冲,消费者被阻塞,直到生产者生产出新的产品。如果当生产者生产了配件后,没有空缓冲可用时,生产者被阻塞,直到消费者线程释放出一个空缓冲。程序使用共享内存的方法实现缓冲区,利用PV操作与信号量的方法实现生产者与消费者的同步。程序利用了三个信号量,mutexid用于互斥地访问缓冲区,fullid 用于判断缓冲区是否满,用于指示消费者线程能否从缓冲区中取出产品,而emptyid则是用于判断缓冲区是否空,用于指示生产者线程能否进行生产。 正文 1.设计思路 有限缓冲区问题实现 1设计目的 通过实现经典的生产者消费者问题,巩固对线程及其同步机制的学习效果,加深对相关基本概念的理解,并学习如何将基本原理和实际设计有机的结合。 2 设计要求 在Linux环境下,使用多线程和信号量机制实现经典的生产者消费者问题,用信号量机制分别实现生产者线程与消费者线程的同步。 本程序设计了两个进程,一个生产者进程producer模拟生产产品,并把每个产品放到一个空缓冲中供消费者consumer消费;消费者从缓冲区中取出产品,然后释放到空的缓冲池中。如果没有满缓冲,消费者被阻塞,直到生产者生产出新的产品。如果当生产者生产了配件后,没有空缓冲可用时,生产者被阻塞,直到消费者线程释放出一个空缓冲。通过本次课程设计掌握Dijkstra提出的有限缓冲区(生产者-消费者)问题的原理、软件开发方法并提高解决实际问题的能力。 一种低成本的RC环形振荡器 【摘要】本文提出了一种能够在纯数字CMOS工艺中制造的振荡器。通过电荷守恒原理将内部节点的电压范围限制在0~VDD之间,使其可以采用低成本的N-阱电阻和MOS电容。测试结果表明,振荡器输出频率中心值为1MHz,与设计预期相符。 【关键词】振荡器;CMOS;低成本 1.引言 众所周知,振荡器在集成电路中占有重要的地位。通过振荡器的运用,可以产生各种不同频率的周期性的时钟信号。振荡器的实现方式有很多,有通过恒流源对电容充放电,并将电容上的电压与参考电压进行比较以此来决定输出是否翻转的振荡器[1][2][3][4]。文献[5]中在通过恒流源对电容充放电的基础上,采用LDO对振荡器进行供电,以减小电源电压变化对频率的影响。上述两种方案都需要比较精确的电流和电压参考,在纯数字CMOS工艺的实现成本也较高。除此以外还有用于PLL的压控振荡器(VCO),其频率范围较大,不适合作为时钟发生器[6][7]。 图1所示的振荡器是一种通过电阻点电容充放电实现的振荡器电路。电路的各个节点的电压波形如图2所示,其中VDD为工作电源电压。这种结构的振荡器的优点是不需要用到精确的电流和电压基准,且且其振荡周期由RC常数决定,与电源电压无关,大约为2.2×R1×C1,成本相对较低。但是从图2可以看出,节点V A的电压范围为-1/2×VDD到3/2×VDD,超出了0到VDD的范围,这会导致两个问题: (1)当V A的电压达到3/2×VDD时,反相器INV1中的NMOS的栅源电压绝对值大于VDD,从而容易使NMOS晶体管的栅极被击穿,造成电路失效;同理,当V A的的电压达到-1/2×VDD时,反相器INV1中的PMOS的栅源电压绝对值也大于VDD,从而容易使PMOS晶体管的栅极被击穿,造成电路失效。 图1 现有的RC环形振荡器 图2 现有的RC环形振荡器各节点电压波形 (2)在CMOS工艺中,电容C1虽然可以有双多晶电容、MIM电容和MOS 电容(多晶-N阱电容)等多种电容被采用,但是双多晶电容的制造需要在普通的栅极多晶上添加额外的一层绝缘层和多晶层,而MIM电容的制造需要额外的绝缘层和金属层,因此双多晶电容和MIM电容在标准的纯数字CMOS工艺的基础上均需要增加额外的工艺步骤,成本较高;而MOS电容是由单层多晶和N阱组合实现的,可在纯数字CMOS工艺中制造,成本较低。同时由于MOS电容的的电压系数较大,为减小多晶-N阱电容受电压系数的影响,一般将MOS电容反 计算机病毒和入侵检测大作业 缓冲区溢出攻击与防范Buffer overflow attacking and prevention 学院(系):软件学院 专业:软件工程 学生姓名:刘毅超 学号:201192057 班级:软件1116 完成日期:2013年12月30日 大连理工大学 Dalian University of Technology 目录 1 引言 (3) 2 基本原理分析 (3) 3 制造缓冲区溢出 (4) 3.1 格式化字符串: (4) 3.2 堆栈缓冲区(Buffer)溢出攻击: (6) 3.3 HEAP/BSS溢出攻击: (8) 4 预防缓冲区溢出攻击 (10) 4.1 强制写正确的代码 (10) 4.2 使缓冲区不可执行 (10) 4.3 利用编译器的边界检查来实现缓冲区的保护 (10) 4.4 在程序指针失效前进行完整性检查 (11) 4.5 可不可以从根本上解决缓冲区溢出攻击 (11) 5 总结 (11) 6 参考资料 (12) 1 引言 缓冲区溢出是指当计算机向缓冲区内填充数据位数时超过了缓冲区本身的容量,使得溢出的数据覆盖在合法数据上。在当前网络与分布式系统安全中,被广泛利用的50%以上都是缓冲区溢出,而缓冲区溢出中,最为危险的是堆栈溢出。(操作系统所使用的缓冲区又被称为"堆栈".。在各个操作进程之间,指令会被临时储存在"堆栈"当中,"堆栈"也会出现缓冲区溢出。)本文详细分析了缓冲区溢出的原理,描述了利用缓冲区溢出漏洞进行系统攻击的一般过程,最后简单讨论了几种缓冲区溢出的保护方法。 2 基本原理分析 缓冲区是内存中存放数据的地方。在程序试图将数据放到机器内存中的某一个位置的时候,因为没有足够的空间就会发生缓冲区溢出。而人为的溢出则是有一定企图的,攻击者写一个超过缓冲区长度的字符串,植入到缓冲区,然后再向一个有限空间的缓冲区中植入超长的字符串,这时可能会出现两个结果:一是过长的字符串覆盖了相邻的存储单元,引起程序运行失败,严重的可导致系统崩溃;另一个结果就是利用这种漏洞可以执行任意指令,甚至可以取得系统root特级权限。 缓冲区是程序运行的时候机器内存中的一个连续块,它保存了给定类型的数据,随着动态分配变量会出现问题。大多时为了不占用太多的内存,一个有动态分配变量的程序在程序运行时才决定给它们分配多少内存。如果程序在动态分配缓冲区放入超长的数据,它就会溢出了。一个缓冲区溢出程序使用这个溢出的数据将汇编语言代码放到机器的内存里,通常是产生root权限的地方。仅仅单个的缓冲区溢出并不是问题的根本所在。但如果溢出送到能够以root权限运行命令的区域,一旦运行这些命令,那可就等于把机器拱手相让了。 现在存在的主要的缓冲区溢出攻击有格式化串缓冲区溢出攻击,堆栈缓冲区(Buffer)溢出攻击和HEAP/BSS的缓冲区溢出。 缓冲区溢出攻击的原理与防范 陈硕 2004-7-12 读者基础:熟悉C语言及其内存模型,了解x86汇编语言。 缓冲区溢出(buffer overflow)是安全的头号公敌,据报道,有50%以上的安全漏洞和缓冲区溢出有关。C/C++语言对数组下标访问越界不做检查,是引起缓冲区溢出问题的根本原因。本文以Linux on IA32(32-bit Intel Architecture,即常说的x86)为平台,介绍缓冲区溢出的原理与防范措施。 按照被攻击的缓冲区所处的位置,缓冲区溢出(buffer overflow)大致可分为两类:堆溢出1(heap overflow)和栈溢出2(stack overflow)。栈溢出较为简单,我先以一些实例介绍栈溢出,然后谈一谈堆溢出的一般原理。 栈溢出原理 我们知道,栈(stack)是一种基本的数据结构,具有后入先出(LIFO, Last-In-First-Out)的性质。在x86平台上,调用函数时实际参数(arguments)、返回地址(return address)、局部变量(local variables)都位于栈上,栈是自高向低增长(先入栈的地址较高),栈指针(stack pointer)寄存器ESP始终指向栈顶元素。以图表1中的简单程序为例,我们先将它编译为可执行文件,然后在gdb中反汇编并跟踪其运行: $ gcc stack.c –o stack -ggdb -mperferred-stack-boundary=2 在IA32上,gcc默认按8个字节对齐,为了突出主题,我们令它按4字节对齐,最末一个参数的用处在此。图表1在每条语句之后列出对应的汇编指令,注意这是AT&T格式汇编,mov %esp, %ebp 是将寄存器ESP的值赋给寄存器EBP(这与常用的Intel汇编格式正好相反)。 // stack.c #01 int add(int a, int b) #02 { // push %ebp // mov %esp,%ebp #03 int sum; // sub $0x4,%esp #04 sum = a + b; // mov 0xc(%ebp),%eax // add 0x8(%ebp),%eax // mov %eax,0xfffffffc(%ebp) #05 return sum; // mov 0xfffffffc(%ebp),%eax 1本文把静态存储区溢出也算作一种堆溢出。 2 Stack 通常翻译为“堆栈”,为避免与文中出现的“堆/heap”混淆,这里简称为“栈”。 目录 目录 ................................................................................................................ 错误!未定义书签。摘要 ................................................................................................................ 错误!未定义书签。Abstract ........................................................................................................... 错误!未定义书签。 1 设计目的及任务要求................................................................................. 错误!未定义书签。 1.1 设计目的.......................................................................................... 错误!未定义书签。 1.2 任务要求.......................................................................................... 错误!未定义书签。 1.3 软件简介.......................................................................................... 错误!未定义书签。 2、工作原理................................................................................................... 错误!未定义书签。 2.1 CMOS反相器电路 .......................................................................... 错误!未定义书签。 2.2静态CMOS反相器电路 ................................................................. 错误!未定义书签。 2.3 CMOS反相器的特性 ...................................................................... 错误!未定义书签。 2.4 电压传输特性(VTC).................................................................. 错误!未定义书签。 2.5 开关阈值........................................................................................ 错误!未定义书签。 2.6 环形振荡器的工作原理................................................................ 错误!未定义书签。 3、电路设计................................................................................................... 错误!未定义书签。4.仿真结果................................................................................................... 错误!未定义书签。心得体会......................................................................................................... 错误!未定义书签。参考文献......................................................................................................... 错误!未定义书签。任务2-Peterson算法解决临界问题

环形振荡器

缓冲区溢出攻击实验

利用缓冲区分析和叠置分析解决实际问题

缓冲区溢出攻击实验报告

实验4 缓冲区溢出攻击实验

环形振荡器版图设计

缓冲区溢出攻击详细讲解

操作系统第二章课后答案

环形振荡器

武汉理工操作系统课程设计——实现生产者-消费者问题

2-嵌入式操作系统实验指导书(2018年5月更新)

缓冲区溢出攻击的原理与实践

有限缓冲区问题的实现说明书

一种低成本的RC环形振荡器

缓冲区溢出攻击与防范

缓冲区溢出攻击原理与防范

环形振荡器设计