CISCO IOS 广域网协议故障排查(下)

解决网络连接时出现的网络协议错误问题

解决网络连接时出现的网络协议错误问题网络连接是我们日常生活中必不可少的一部分。

然而,有时在连接网络时,我们可能会遇到一些问题,如网络协议错误。

网络协议错误是指在使用网络时,出现与网络协议相关的错误,导致无法正常连接到互联网。

本文将介绍一些解决网络协议错误问题的方法。

方法一:重新启动路由器和计算机在遇到网络协议错误时,第一步是重新启动路由器和计算机。

这是因为有时网络协议错误可能是由路由器或计算机上的临时故障引起的。

重新启动这两个设备将刷新网络连接,并可能解决网络协议错误。

要重新启动路由器,首先找到路由器的电源插头,并将其拔下。

等待几十秒钟后,再将插头重新插入,并等待路由器完全启动。

同样地,重新启动计算机也可以通过关闭计算机,等待几十秒钟后再启动来完成。

方法二:检查IP地址设置网络协议错误有时可能与IP地址设置有关。

IP地址是计算机在互联网上的唯一标识。

错误的IP地址设置可能导致网络连接问题。

要检查IP地址设置,首先打开计算机上的网络设置。

在Windows操作系统中,可以通过“控制面板”>“网络和共享中心”>“更改适配器设置”来访问网络设置。

在Mac操作系统中,可以通过“系统偏好设置”>“网络”来访问网络设置。

在网络设置中,找到正在使用的网络连接,并进入其属性。

找到“Internet Protocol Version 4 (TCP/IPv4)”或类似选项,并确保其设置为自动获取IP地址和DNS服务器地址。

如果设置为手动获取,将其改为自动获取,保存更改并重新连接网络。

方法三:重置网络设置如果以上方法没有解决网络协议错误问题,可以尝试重置网络设置。

重置网络设置将恢复计算机上的网络设置为默认状态,并可能解决网络协议错误。

在Windows操作系统中,可以通过“控制面板”>“网络和共享中心”>“更改适配器设置”来访问网络设置。

然后,右键单击正在使用的网络连接,选择“属性”。

在属性中,找到“Internet Protocol Version 4 (TCP/IPv4)”或类似选项,并点击“属性”。

使用Cisco IOS命令、show命令及debug命令查看在NAT配置中的详细事件和错误

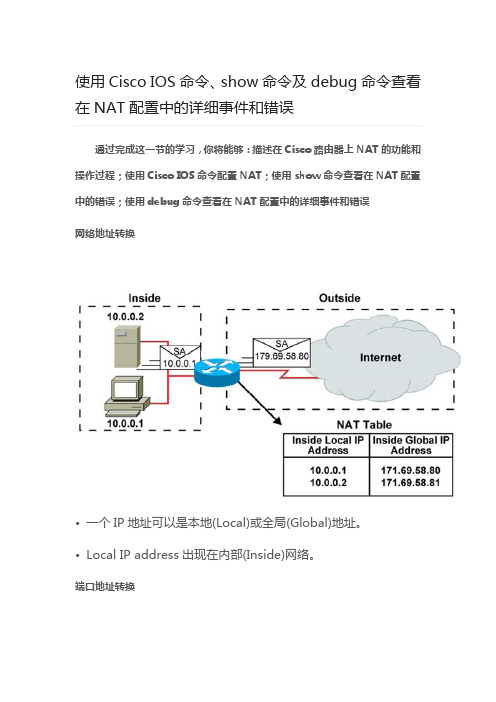

使用Cisco IOS命令、show命令及debug命令查看在NAT配置中的详细事件和错误通过完成这一节的学习,你将能够:描述在Cisco路由器上NAT的功能和操作过程;使用Cisco IOS命令配置NAT;使用show命令查看在NAT配置中的错误;使用debug命令查看在NAT配置中的详细事件和错误网络地址转换•一个IP地址可以是本地(Local)或全局(Global)地址。

•Local IP address出现在内部(Inside)网络。

端口地址转换转换内部源地址配置静态转换•在一个Inside local address和一个Inside global address之间建立静态转换•标记该接口连接内部网络•标记该接口连接外部网络建立静态NAT地址映射的例子配置动态转换•定义一个全局(Global)地址池•定义一个标准访问列表允许哪些内部本地地址被转换•建立一个动态的源地址转换,指定这个访问列表的转换步骤动态地址转换的例子超载一个内部全局地址配置超载•定义一个标准IP访问列表允许哪些内部本地地址被转换•建立一个动态的源地址转换,指定这个访问列表的转换步骤超载一个内部全局地址的例子清除NAT转换表•清除所有动态地址转换条目•清除一个简单的动态转换条目包含一条内部转换或内部和外部转换•清除一个简单的动态转换条目包含一条外部转换•清除一个扩展的动态转换条目使用Show命令显示信息•显示活动的转换条目•显示静态转换条目案例:不能Ping远程主机解决方法:新的配置使用debug ip nat命令在转换表里转换没有建立?•检查:–配置是正确的。

–没有任何输入型访问列表禁止来自NAT路由器的数据包。

–访问列表应该参考NAT命令,允许所有必须的网络。

–NAT地址池里有足够的地址。

–NAT inside或NAT outside在路由器接口上是正确定义的。

总结•Cisco IOS NAT 允许一个组织机构通过翻译未注册的私有地址到全局已注册IP地址后连接Internet。

cisco 思科链路探测

1.1补充资料环境描述:网关有两个出口WAN0和WAN1,前者通过汇聚交换机连接电信网口,后者通过交换机连接联通网口,两者的IP地址可以是静态设置、DHCP获得、PPPOE获得,平时数据走电信的口,只有电信口出现问题时才让他走联通口。

问题:我是定时的向电信网口ping包,如果ping通了就认为链路是好的,如果ping不通就认为失效了。

我应该怎样设置主接口和备份接口?当检查出主链路不通时我应该怎样去处理主接口和备份接口?主链路有通了我应该怎样切换回来?最佳答案( 回答者: coco3848 )这个简单 ip sla 不过必须企业版的ios 才支持今日的网络环境,无论是局域网还是广域网,冗余已经成为一个重要的因素。

这次的主题涉及一个广域网的冗余——数条广域网链路终结于一个路由器。

最佳、最简单的在思科设备上实现广域网冗余的方法是配合IP SLA使用可靠的静态备份路由。

IP SLA是包含于思科IOS中的可以允许管理员去分析IP应用程序和服务的IP服务等级(IP Service Levels)的一个软件。

IP SLA利用动态流量监视技术来监视网络中的连续流量。

思科路由器提供IP SLA响应机制为通过网络的数据进行精确的测量。

使用IP SLA,路由器或交换机执行周期性的测量。

测量次数以及可用的测量类型十分丰富,在本文中我只设计ICMP ECHO(ICMP响应)功能。

IP SLA其本身就是一个非常大的课题。

让我们来看看一个基本的广域网链路冗余示例的拓扑,如下:在上图中,思科设备通过两条广域网链路连接至ISP1和ISP2。

现实中最通常的配置是在路由器上配置指向下一跳的默认路由,如下所示:R1(config)# ip route 0.0.0.0 0.0.0.0 2.2.2.2R1(config)# ip route 0.0.0.0 0.0.0.0 3.3.3.3 10正如你所注意到的,指向ISP2的管理距离被设置为10,该条链路是备份链路。

局域网经常掉线故障排查

局域网经常掉线故障排查在当今数字化的工作和生活环境中,局域网的稳定运行对于企业和个人来说至关重要。

然而,局域网经常掉线的问题却时有发生,给我们带来了诸多困扰。

接下来,让我们深入探讨一下局域网经常掉线的故障排查方法。

首先,我们要检查网络连接设备。

这包括路由器、交换机、网线等。

路由器是局域网的核心设备之一,如果路由器出现故障,很可能导致整个网络掉线。

我们可以观察路由器的指示灯状态,正常情况下,电源指示灯、WAN 口指示灯和 LAN 口指示灯应该常亮或闪烁。

如果有指示灯不亮或闪烁异常,可能意味着存在问题。

此外,路由器长时间运行可能会导致过热,从而影响性能,定期关闭路由器让其休息一会儿,可能会有所改善。

交换机也是局域网中的重要设备,如果交换机端口损坏或者存在短路等问题,也会导致网络掉线。

我们可以检查交换机上的端口指示灯,判断是否有异常。

网线的质量和连接情况也不容忽视。

网线受损、老化或者接口松动都可能造成网络中断。

我们可以检查网线的外观是否有破损,重新插拔网线两端的接口,确保连接牢固。

其次,要检查电脑和设备的网络设置。

IP 地址冲突是导致局域网掉线的常见原因之一。

每台设备在局域网中都应该有唯一的 IP 地址,如果有多台设备被分配了相同的IP 地址,就会出现冲突,导致网络掉线。

我们可以在电脑的网络设置中查看 IP 地址的获取方式,是自动获取还是手动设置。

如果是手动设置,要确保 IP 地址没有与其他设备冲突。

另外,DNS 服务器设置不正确也可能导致网络故障。

我们可以尝试更换 DNS 服务器地址,比如使用公共的 DNS 服务器,如114114114114 或 8888 。

网络驱动程序的问题也可能引发掉线。

过时或不兼容的网络驱动程序可能无法正常工作。

我们可以通过设备管理器更新电脑的网络驱动程序,或者到设备制造商的官方网站下载最新的驱动程序进行安装。

接下来,要考虑是否存在网络病毒或恶意软件的影响。

有些病毒和恶意软件会占用大量的网络资源,导致网络拥堵甚至掉线。

如何进行TCP协议的错误排查与故障处理?(四)

TCP协议是在互联网中实现可靠数据传输的重要协议之一,保证了信息的准确性和完整性。

然而,由于网络环境的复杂性和各种设备的不稳定性,TCP协议在使用过程中仍然可能产生错误和故障。

本文将从几个方面探讨如何进行TCP协议的错误排查与故障处理。

一、检查网络连接1. 检查网络硬件设备:首先,需要检查网络硬件设备是否正常工作,如路由器、交换机、防火墙等。

确认设备的电源、电缆和接口是否正常连接。

如果发现硬件设备故障,应及时更换或修复。

2. 检查网络连通性:在排查TCP协议错误时,我们需要确保网络的连通性。

可以通过使用ping命令检查设备之间的连通性。

如果ping 命令返回失败,说明网络中存在问题,可能是由于网络连接不稳定或某个设备的配置错误。

二、分析网络流量1. 抓包分析:使用网络分析工具,如Wireshark等,进行抓包分析。

通过抓包可以查看网络中的数据包和相应的TCP协议信息。

根据抓包结果,可以判断TCP连接是否被正确建立,数据包是否按序到达,是否有数据包重传等问题。

2. 检查TCP连接状态:通过抓包可以查看TCP连接的状态。

常见的TCP连接状态包括SYN_SENT、ESTABLISHED、FIN_WAIT等。

根据连接状态可以初步判断是否存在TCP连接错误或关闭异常的情况。

三、排查网络延时1. 检查网络拥堵:在网络中存在大量数据传输时,可能会导致网络拥堵,从而导致TCP连接延时。

可以通过查看抓包结果中的RTT (Round-Trip Time)和丢包情况来判断网络延时的原因。

2. 检查应用程序问题:有时候,TCP连接的延时可能是由于应用程序的问题引起的。

可以通过排查应用程序的日志或错误信息,检查是否存在应用程序的性能问题或错误导致TCP连接延时。

四、处理TCP连接重置1. 检查防火墙配置:防火墙可能会阻止某些TCP连接,导致连接重置。

可以检查防火墙的配置,确认是否对TCP协议有相应的限制。

2. 检查网络设备:某些网络设备,如IPS(Intrusion Prevention System)或IDS(Intrusion Detection System),可能会对TCP连接进行检查并重置连接。

IPSEC常见问题排查指导 PPT

二、拨号常见问题排查和解决办法

一、登录不了SANGFOR设备网关控制台

第一种情况:不知道设备的IP地址,登录不了SANGFOR设备的网关控制台。

C、如果使用上述两种方法都登录不了AC/SG的控制台,可以尝试使用交叉线接 电口恢复默认配置的方法恢复AC/SG的出厂配置(请谨慎使用此方法,此方 法会导致设备原有的配置丢失),恢复出厂配置后,使用出厂IP登录设备的 控制台,LAN口IP是10.251.251.251/24,DMZ口IP是10.252.252.252/24。

信。 D、检查服务器或PC上的杀毒软件和FW是否有限制。

故障六 觉得VPN慢或VPN隧道内数 据传输慢

A、ping对端VPN设备的公网IP和内网主机IP,比较延时 。 (可ping大包测试)

B、如果ping对端VPN设备公网IP的延时小于内网主机IP的 延时,则修改传输模式看是否修复。

C、修改VPN连接端口,修改成常用的端口,例如81等, 避免公网运营商对高端口进行流控限制。

如果使用SANGFOR设备拨号,发现拨号断的比较频繁,请检查拨号参数设置,

ADSL拨号参数推荐设置成20,80,3,光纤拨号参数推荐设置成60,240,9

2. 通过SANGFOR设备拨不上号,电脑可以拨上

SANGFOR S5100的网口不支持自动翻转,如果客户使用的是不支持线序自动 翻转的modem(如华为MT800),并使用直通线连接设备和modem,则会出 现设备拨不上号的情况。 解决办法是更换交叉线连接设备和modem,或者在设备和modem之间加个小 交换机。

思科路由器崩溃的排查命令及原因

思科路由器崩溃的排查命令及原因思科路由器是络设备,其崩溃时我们要保存好路由器记忆体中的关键信息,以便找出思科路由器崩溃的原因,并防止这种情况的再次发生。

要做到这一点,你需要对路由器进行配置,以便保存在发生思科路由器崩溃的时间存储在路由器上的核心转储信息。

下面,我将告诉你什么是核心转储信息及其用处,以及如何在路由器上保存这些对事故分析来说非常重要的文件。

一、核心转储信息核心转储信息指的是路由器内存信息的一个完整镜象副本。

当路由器出现一个系统崩溃或无法恢复的错误不能继续工作下去的时间,就会将内存中所有的信息写入服务器的内存中,为重新加载提供方便。

保存一份核心转储信息,对于确定导致系统崩溃的可能因素来说,是非常重要的。

核心转储信息需要保存的是路由器崩溃时的信息,而在路由器重新启动后,这样的核心转储信息就不存在了。

二、思科路由器崩溃时需要使用的重要故障排除命令显示内容(show context):该命令可以保存象重新启动系统和堆栈跟踪信息的原因之类的信息,除了核心转储信息之外,思科公司的技术援助中心可能还会要求你提供show tech-support命令显示的信息。

这条命令会显示配置、统计等信息并登陆到路由器上。

显示版本(show version):这条命令可以显示包括路由器的硬件配置、思科网际操作系统的版本、内存、接口等方面在内的可用信息。

导致路由器崩溃的也许仅仅只是一个硬件错误。

这些信息还可以帮助了解路由器运行代码的版本,以及可用内存和闪存数量。

显示栈(show stacks):这也是一个非常有用的命令,可以用来对堆栈的使用过程和中断例程进行监控。

此命令可以在出现类似总线错误或者软件导致的崩溃的时间显示信息。

我们通常建议的模式是采用通过文件传输协议(FTP),因此,本文将提供这种情况下的配置。

顺便说一下,不论你使用的是FTP、RCP或如上所述的其他任何方式,在创建核心转储文件之前,请确保协议是正常工作的。

思科无线局域网控制器(WLC)错误和系统消息常见问题说明书

查看无线局域网控制器(WLC)错误和系统消息常见问题目录简介规则错误消息常见问题解答相关信息简介本文档介绍有关思科无线局域网(WLAN)控制器(WLC)的错误消息和系统消息的常见问题(FAQ)。

规则有关文档规则的详细信息,请参阅 Cisco 技术提示规则。

错误消息常见问题解答问:开始使用Cisco 4404 WLC将200多个接入点(AP)从Cisco IOS®软件转换为轻量AP协议(LWAPP)。

48个AP的转换已完成,WLC上收到的消息显示: [] spam_lrad.c 42121APAP。

为什么会出现此错误?A.您必须创建其他AP管理器接口才能支持超过48个AP。

否则,您将收到如下错误消息:Wed Sep 28 12:26:41 2005 [ERROR] spam_lrad.c 4212: AP cannot join becausethe maximum number of APs on interface 1 is reached.配置多个 AP 管理器接口,并配置其他 AP 管理器接口未使用的主/备份端口。

您必须创建另一个AP管理器接口以启动其他AP。

但是,请确保每个管理器的主端口和备份端口配置不会重叠。

换句话说,如果 AP 管理器 1 使用端口 1 作为主端口,端口 2 作为备份端口,则 AP 管理器 2 必须使用端口 3 作为主端口,端口 4 作为备份端口。

问:我有一台无线局域网控制器(WLC)4402,我使用1240个轻量接入点(LAP)。

我在WLC上启用了128位加密。

当我在WLC上选择128位WEP加密时,我收到一个错误消息,指出1240s不支持128位:[ERROR] spam_lrad.c 12839WEP128CISCO AP xx:xx:xx:xx:xx:xx:xx:xx:xx:xxSSID型。

为什么我会收到此错误消息?A.WLC上显示的密钥长度实际上是共享密钥中的位数,不包括初始化向量(IV)的24位。

思科路由器OSPF故障

思科路由器OSPF故障所谓OSPF是Open Shortest Path First的缩写,其是IETF组织开发的一个基于链路状态的自治系统内部路由协议。

OSPF协议允许自治系统的网络被划分成区域管理,区域间传送被压缩,减少了占用的带宽,通过收集和传递自系统中的链路来动态地发现并传播路由,下面是店铺整理的一些关于思科路由器OSPF故障的相关资料,供你参考。

思科路由器OSPF故障分析一、参数不匹配思科路由器故障使用debug ip ospf adj命令能够看到大多数的不匹配问题。

(1)不匹配的区域ID;(2)不匹配的认证类型。

router ospf 1 ;area 0 authentication message-digest;network x.x.0.0 0.0.255.255 area 0;(3)hello/dead间隔不匹配;(4)不匹配的短截/传输/NSSA区域选项。

二、OSPF状态相连的思科路由器不保证交换链路状态更新,一旦思科路由器决定与一个邻居相连,它就开始交换其链路状态数据库的一份完整拷贝。

(1)OSPF陷入ATTEMPTshow ip ospf neighbor查看。

错误配置neighbor;NBMA上的单播连通性断了。

(2)OSPF陷入INIT其中一方访问列表阻止了HELLO;其中一个交换机故障;只有一方启用了认证;(3)OSPF陷入双向状态这时需确保至少一台路由器具有一个至少为1的IP OSPF优先级。

(4)OSPF陷入EXSTART/EXCHANGE不匹配的接口MTU ;邻居上重复的路由器ID;无法用超过特定MTU 长度进行PING;断掉的单播连通性,它可能是因为错误的DLCI,访问列表或转换单播的NAT。

思科路由器OSPF配置方法router(config)#router ospf 1 启动OSPF路由进程router(config-router)#router-id 1.1.1.1 配置Router IDrouter(config-router)#network 1.0.0.0 0.255.255.255 area 0 指定OSPF协议运行的接口和所在的区域多区域OSPFrouter(config)#router ospf 1router(config-router)#router-id 1.1.1.1router(config-router)#network 1.0.0.0 0.255.255.255 area 0 router(config-router)#network 2.0.0.0 0.255.255.255 area 1 末梢区域router(config)#area1 stub完全末梢区域router(config)#area1 stub no-summary路由重分发配置router ripredistribute ospf 10 metric 10router ospf 10redistribute rip metric 10 subnetsNSSA区域配置router(config)#area1 nssa虚链路配置router(config)#area 100 virtual-link 1.1.1.1对方RID。

网管分享网络协议故障的排除方法

网管分享网络协议故障的排除方法网络协议故障是网络运维工作中经常遇到的一种问题。

这种故障会导致网络连接中断、数据丢失等问题,严重影响网络的正常运行。

以下是一些网络协议故障的排除方法,帮助网络管理员解决这类问题。

1.多协议环境下的故障排除在多协议环境下,可能会出现不同协议之间的兼容性问题,导致网络连接失败。

解决这类问题的方法是:-检查协议配置:确保所有设备上的协议配置正确。

-更新协议版本:如果发现有协议版本不兼容的情况,可以尝试升级协议版本。

-确定协议优先级:对于同一类型的协议,可以通过设置优先级解决冲突问题。

2.IP配置故障排除IP配置故障是网络协议故障的常见原因之一、以下是一些解决IP配置故障的方法:-验证IP地址:检查设备上的IP地址是否正确配置。

-验证子网掩码:确保设备上的子网掩码与网络环境的要求一致。

-验证默认网关:确认设备上配置的默认网关是否正确。

-检查DHCP服务:如果使用DHCP自动分配IP地址,确保DHCP服务器正常运行。

3.路由故障排除路由故障会导致数据无法正确路由到目标地址,从而导致网络连接失败。

以下是一些解决路由故障的方法:-检查路由表:验证设备上的路由表是否正确配置,确保网络包能够正确路由到目标地址。

-检查路由器配置:确保设备上的路由器配置正确,包括静态路由、动态路由协议等。

-检查网络拓扑:确认网络拓扑图与实际连接一致,避免出现物理连接故障导致路由问题。

4.ARP故障排除ARP(地址解析协议)故障会导致设备无法正确识别目标设备的MAC 地址,从而无法进行通信。

以下是一些解决ARP故障的方法:-清除ARP缓存:在设备上清除ARP缓存,然后重新请求目标设备的MAC地址。

-检查广播域:确认目标设备与源设备在同一广播域内,避免跨网段的ARP问题。

-验证虚拟局域网(VLAN)配置:如果使用VLAN,确保设备上的VLAN 配置正确。

5.防火墙配置故障排除防火墙配置故障可能会阻止网络流量通过,导致连接中断。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Session Number Presentation_ID

© 2005 Cisco Systems, Inc. All rights reserved.

Cisco Confidential

2

Open

Dead

Est. Term.

Auth. Netw.

Debug PPP Negotiation

• Notice the two-way hand shaking

Phase is AUTHENTICATING, by both [0 sess, 1 load] O AUTH-REQ id 11 len 18 from "router1" I AUTH-REQ id 11 len 18 from "router2" Authenticating peer router2 O AUTH-ACK id 11 len 5 I AUTH-ACK id 11 len 5 Phase is UP [0 sess, 2 load]

© 2005 Cisco Systems, Inc. All rights reserved.

Cisco Confidential

1

PPP: Things to Look for in PPP Debugs

• LCP: State is open

LCP negotiation was successful If not, then look for options that failed during LCP negotiation by observing the CONFREQ, CONFREJ, CONFACK, and CONFNACK activity

0x0304C023 ^ ^ ^ | | | | | Value = C023 = PAP | Length = 4 Octets Type = Authentication Method (RFC 1172)

Session Number Presentation_ID © 2005 Cisco Systems, Inc. All rights reserved.

O CONFREQ [REQsent] id 135 len 14 AuthProto PAP (0x0304C023) MagicNumber 0x1F7A2545 (0x05061F7A2545) I CONFREQ [REQsent] id 108 len 14 AuthProto PAP (0x0304C023) MagicNumber 0x1F7A2A52 (0x05061F7A2A52) O CONFACK [REQsent] id 108 len 14 AuthProto PAP (0x0304C023) MagicNumber 0x1F7A2A52 (0x05061F7A2A52) I CONFACK [ACKsent] id 135 len 14 AuthProto PAP (0x0304C023) MagicNumber 0x1F7A2545 (0x05061F7A2545) State is Open

• Notice the two-way handshake

Cisco Confidential

5

Quiz Time

*Mar *Mar *Mar *Mar *Mar *Mar *Mar *Mar *Mar *Mar *Mar *Mar *Mar *Mar *Mar *Mar *Mar 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 18:31:10.547: 18:31:10.547: 18:31:10.547: 18:31:10.547: 18:31:10.547: 18:31:10.547: 18:31:10.551: 18:31:10.551: 18:31:12.563: 18:31:12.563: 18:31:12.563: 18:31:12.563: 18:31:12.563: 18:31:12.563: 18:31:12.563: 18:31:12.567: 18:31:12.567: Se1/0:0 Se1/0:0 Se1/0:0 Se1/0:0 Se1/0:0 Se1/0:0 Se1/0:0 Se1/0:0 Se1/0:0 Se1/0:0 Se1/0:0 Se1/0:0 Se1/0:0 Se1/0:0 Se1/0:0 Se1/0:0 Se1/0:0 LCP: LCP: LCP: LCP: LCP: LCP: LCP: LCP: LCP: LCP: LCP: LCP: LCP: LCP: LCP: LCP: LCP: O CONFREQ [REQsent] id 8 len 10 MagicNumber 0x0FB80BA4 (0x05060FB80BA4) I CONFREQ [REQsent] id 8 len 10 MagicNumber 0x0FB80BA4 (0x05060FB80BA4) O CONFNAK [REQsent] id 8 len 10 MagicNumber 0x0FB81381 (0x05060FB81381) I CONFNAK [REQsent] id 8 len 10 MagicNumber 0x0FB81381 (0x05060FB81381) TIMEout: State REQsent O CONFREQ [REQsent] id 9 len 10 MagicNumber 0x0FB81386 (0x05060FB81386) I CONFREQ [REQsent] id 9 len 10 MagicNumber 0x0FB81386 (0x05060FB81386) O CONFNAK [REQsent] id 9 len 10 MagicNumber 0x0FB81B63 (0x05060FB81B63) I CONFNAK [REQsent] id 9 len 10 MagicNumber 0x0FB81B63 (0x05060FB81B63)

Dead Open Auth. Est. Term. Netw. Success (or None)

Dead

Est. Term.

Auth. Netw.

• Authentication: PAP or CHAP

Check for username, passwords, etc.

• NCP: IPCP, IPXCP, ATCP state is open

PPP: Troubleshooting

• Debug ppp negotiation • Debug ppp authentication • Service timestamps debug date msec • Service timestamps log date msec

Session Number Presentation_ID

May May May May May May May May May May May May May 1 1 1 1 1 1 1 1 1 1 1 1 1 15:02:57.763: 15:02:57.763: 15:02:57.763: 15:02:57.783: 15:02:57.783: 15:02:57.783: 15:02:57.783: 15:02:57.783: 15:02:57.783: 15:02:57.783: 15:02:57.783: 15:02:57.783: 15:02:57.783: Se8/0 Se8/0 Se8/0 Se8/0 Se8/0 Se8/0 Se8/0 Se8/0 Se8/0 Se8/0 Se8/0 Se8/0 Se8/0 LCP: LCP: LCP: LCP: LCP: LCP: LCP: LCP: LCP: LCP: LCP: LCP: LCP:

0x05061F7A2545 ^ ^ ^ | | | | | Value = 0x1F7A2545 | Length = 6 Octets Type = Magic Number

Cisco Confidential

3

Open

Dead

Est. Term.

Auth. Netw.

Debug PPP Negotiation

Session Number Presentation_ID

© 2005 Cisco Systems, Inc. All rights reserved.

Cisco Confidential

4

Dead

Est. Term.

Auth. Netw.

Debug PPP Negotiation

May May May May May May May May May May May May May May May 1 1 1 1 1 1 1 1 1 1 1 1 1 1 1 15:02:57.863: 15:02:57.863: 15:02:57.863: 15:02:57.863: 15:02:57.863: 15:02:57.863: 15:02:57.863: 15:02:57.863: 15:02:57.863: 15:02:57.875: 15:02:57.875: 15:02:57.875: 15:02:57.875: 15:02:57.875: 15:02:57.983: Se8/0 Se8/0 Se8/0 Se8/0 Se8/0 Se8/0 Se8/0 Se8/0 Se8/0 Se8/0 Se8/0 Se8/0 Se8/0 Se8/0 Se8/0

Means NCP negotiation was successful If not, then monitor NCP negotiation by observing the CONFREQ, CONFREJ, CONFACK, and CONFNACK activity

Dead Est. Term. Auth. Netw. ( ^ ^ | | | | | Value = 0x0A010101 = 10.1.1.1 | Length = 6 Octets Type = IP Address (RFC 1332)