第7章 传统加密技术_图文

加密技术-PPT课件

9

分组密码 的基本设 计思想— Feistel网 络

明 文 ( 2w 位 )

L 0(w 位 )

⊕

第 1轮 L1

R 0(w 位 )

F

R1

⊕

F

第 ii 轮轮

Li

Ri

⊕

F

第 ni 轮轮

L in

R in

K1

子密钥

生成算法

Ki

Kn

L n+1

R n+1

密 文 ( 2w 位 )

因为23×7=161= 1×160+1 ⑥公钥KU={7,187} ⑦私钥KR={23,187}

29

RSA

假设给定的消息为:M=88,则

加密:C = 88^7 mod 187 = 11 •解密:M = 11^23 mod 187 = 88

30

RSA

2、RSA的速度及安全性

硬件实现RSA比DES慢大约1000倍,软件 实现RSA比DES慢大约100倍。

2023最新整理收集 do something

第八讲 加密技术(二)

本讲知识点介绍

分组密码学的概念及设计思想 DES算法描述 对称密码的工作模式 RSA算法

2

教学目标

掌握DES算法、RSA算法的基本原理

3

分组密码概述

b1b2b3b4……….划分成长度为n的分组,一个 分组表示为:mi=(bj,bj+1,……bj+n-1),各 个分组在密钥的作用下,变换为等长的数字输 出序列ci=(xj,xj+1,xj+2,……xj+n-1)。

读读

36 School of Computer Science & Technology

《数据加密技术》课件

数据加密技术的未来展望

深度学习与加密技术结合

未来数据加密技术将与深度学习等人工智能技术结合,提高加密 算法的效率和安全性。

区块链与加密技术融合

区块链技术的去中心化和安全性特点与数据加密技术相结合,将为 数据安全领域带来新的突破。

跨学科研究与应用

数据加密技术将与密码学、计算机科学、数学等多个学科交叉融合 ,推动相关领域的发展。

混合加密的算法

1

常见的混合加密算法包括AES(高级加密标准) 和RSA(Rivest-Shamir-Adleman算法)的组合 。

2

AES是一种对称加密算法,用于加密数据本身, 而RSA是一种非对称加密算法,用于加密AES的 密钥。

3

通过结合这两种算法,混合加密可以提供更强的 抗攻击能力,同时保持高效的加密和解密速度。

非对称加密的安全性基于数学问题的 难度,使得即使公钥被公开,也无法 从公钥推导出私钥,从而保证数据的 安全性。

非对称加密的算法

RSA算法

是目前应用最广泛的非对称加密算法,基于数论中的一些数学难题,安全性较高。

ECC算法

即椭圆曲线加密算法,利用椭圆曲线密码编码理论实现的非对称加密算法,适用于大数据量的加密和解密操作。

数据加密的分类

对称加密

使用相同的密钥进行加密和解密,加密和解密过程具有相同的算 法。对称加密的优点是速度快、效率高,但密钥管理较为困难。

非对称加密

使用不同的密钥进行加密和解密,一个密钥是公开的,另一个密 钥是私有的。非对称加密的优点是密钥管理简单,但计算量大、

速度慢。

混合加密

结合对称加密和非对称加密的优点,先使用对称加密算法对数据 进行加密,然后使用非对称加密算法对对称密钥进行加密,以提

网络安全技术基础

汇报人:

时间:2024年X月

目录

第1章 网络安全概述 第2章 网络威胁概述 第3章 网络安全技术 第4章 网络安全管理 第5章 网络安全技术应用 第6章 网络安全未来发展 第7章 网络安全技术基础

● 01

第1章 网络安全概述

网络安全概念

网络安全是指保护网络免受未经授权访问、损 坏或更改的技术和政策的总称。随着互联网的 普及,网络安全变得至关重要。确保网络安全 可以保护个人隐私和企业重要信息,防止数据 泄露和恶意攻击。

区块链安全

区块链原理

分布式账本 共识算法

区块链应用安全

智能合约安全 数据隐私保护

区块链技术挑战

扩容性问题 私钥管理

网络安全技术应用总结

云安全

01 数据保护

移动安全

02 应用保护

物联网安全

03 设备保护

总结

网络安全技术应用涉及到多个方面, 包括云安全、移动安全、物联网安 全和区块链安全。在现代社会中, 随着信息技术的不断发展,网络安 全的重要性愈发凸显。了解并应用 这些网络安全技术,可以更好地保 护个人和组织的信息资产,确保网 络数据的机密性、完整性和可用性。

总结

网络安全管理涉及众多方面,从制 定策略到培训、监控和评估,每个 环节都至关重要。只有建立完善的 管理体系,才能有效应对网络安全 威胁,确保信息安全和系统稳定运 行。

● 05

第五章 网络安全技术应用

云安全

云安全是指保护云计算环境中的数据、应用程 序和服务免受各种安全威胁和攻击。云安全架 构是构建在云服务提供商基础设施之上的安全 框架,云安全策略则是为保护云环境中的敏感 数据和应用而制定的策略。选择合适的云安全 服务提供商对于确保云数据的安全至关重要。

清华大学出版社 密码学PPT课件

✓ 在密码应用方面,各种有实用价值的密码体制的快速实现受到高度重视, 许多密码标准、应用软件和产品被开发和应用,美国、德国、日本和我国 等许多国家已经颁布了数字签名法,使数字签名在电子商务和电子政务等

同时在公钥密码领域椭囿曲线密码体制由于其安全性高计算速度快等优点引起了人们的普遍关注和研究幵在公钥密码技术中叏得重在密码应用斱面各种有实用价值的密码体制的快速实现叐到高度重视许多密码标准应用软件和产品被开収和应用美国德国日本和我国等许多国家巫经颁布了数字签名法使数字签名在电子商务和电子政务等领域得到了法律的认可推劢了密码学研究和应用的収展

可以对用该密钥加密的任何新的消息进行解密。

④ 选择密文攻击(Chosen—ciphenext attack)

选择密文攻击是指密码分析者可以选择一些密文,并得到相应的明文

1.3.3 对密码系统的攻击

密码分析者破译或攻击密码的方法主要有穷举攻击法、统计分析法和数学分 析攻击法。

(1)穷举攻击法

穷举攻击法又称为强力或蛮力(Brute force)攻击。这种攻击方法是 对截获到的密文尝试遍历所有可能的密钥,直到获得了一种从密文到明文的 可理解的转换;或使用不变的密钥对所有可能的明文加密直到得到与截获到 的密文一致为止。

1.3.1密码学的主要任务(续)

③ 鉴别

这是一种与数据来源和身份鉴别有关的安全服务。鉴别服务包括对身份 的鉴别和对数据源的鉴别。对于一次通信,必须确信通信的对端是预期的实 体,这就涉及到身份的鉴别。

3.2传统加密方法(补充)

2 密码学发展--第三阶段大事记

80年代出现“过渡性”的“Post DES”算法,如 IDEA,RCx,CAST等 90年代对称密钥密码进一步成熟 Rijndael,RC6, MARS, Twofish, Serpent等出现 90年代逐步出现椭圆曲线等其他公钥算法 2001年Rijndael成为DES的替代者 2004年著名的MD5算法被中国的王小云破译

3 密码学的基本概念--加密函数分析

----从加密函数的角度理解密码体制的概念----

加密函数: Eke : M C 将明文m加密为密文c,即 其 (1) 定义域c 是E明ke文(m空) 间M;

(2) 值域是密文空间C; (3) 加密函数就是加密算法;

(4) 控制参数 ke 就是加密密钥

3 密码学的基本概念--脱密函数分析

(可信、不可信第三方)、敌手也叫攻击者

3 密码学的基本概念--信息传输过程中的攻击例子

窃听:对传输的信息的攻击

A:信源 发送方

C:敌手 攻击者

B:信宿 接收方

3 密码学的基本概念--信息传输过程中的攻击例子

对窃听的防护:加密技术

加密

脱密

A:信源 C:敌手

B:信宿

3 密码学的基本概念--基本概念

(1) 简单替代密码 ❖ 简单替代的就是明文的一个字母,用相

应的密文字母代替。规律是根据密钥形 成一个新的字母表,与原明文字母表有 相应的对应关系。

❖ 典型的一种替代密码是凯撒密码,又叫循环移 位密码。其加密方法就是将明文中的每个字母 都用其右边固定步长的字母代替,构成密文。

❖ 例如:步长为4,则明文A、B、C、…、Y、Z 可分别由E、F、G、…、C、D代替。如果明 文是“about”,则变为密文“efsyx”,其密 钥k=+4。两个循环的字母表对应。

加密方式的历史演变和发展

加密方式的历史演变和发展

加密方式的历史演变和发展可以分为以下几个阶段:

1. 古代加密方法:源于公元前440年的古希腊,目的是将秘密嵌入于公开的内容,如:隐形墨水、图画、文章、特殊物品等。

其主要是依赖于技巧与加密方法的保密来实现信息加密。

2. 古典密码:出现在公元前54年,加密方法大多是按照字母表向后移动n 位等来实现。

虽然这种方法已经脱离了实物,向算法发展,但是其还是部分依赖于算法本身的保密来实现信息的加密。

3. 近代密码(1860s):此时数学开始主导密码学,同时已经认识到真正保证信息加密安全的不是加密算法本身,而是秘钥。

即使加密算法本身外泄,有秘钥的存在,密码也不会失效。

4. 现代密码(1950s):现代密码基于计算机科学的发展,同时极度依赖于数学的发展。

此外,随着科技的发展,加密技术也从简单的字母替换扩展到了更复杂的算法和协议。

现在常用的加密技术包括对称加密、非对称加密和哈希算法等。

这些技术广泛应用于金融、通信、互联网安全等领域,为保障个人隐私和数据安全提供了重要的支持。

以上内容仅供参考,建议查阅专业书籍或文献获取更全面和准确的信息。

传统密码

5

2. 按加密方式分 分组密码: 将明文分组, 逐组加密

私钥密码

序列密码: 按字符逐位加密 (流密码)

注:现有的大多数公钥密码属于分组密码, 只有概率加密体制属于流密码

6

密码分析学

密码攻击:

1. 唯密文攻击:

从密文求明文或密钥

2. 已知明文攻击: 除待解的密文外,分 析者有明文及相应的 密文

3. 选择明文攻击: 分析者可以得到所需 要的任何明文对应的 密文

2. 当 k1 1 时,即就是凯撒密码.

16

例:对明文m: security作仿射变换

k1 7

m: s 18 e 4 c 2

k 2 10

u r 20 17 i 8 t y 19 24

作变换 c 7 m 10 mod 26 得到数据及对应密文

6 C:

17

12 24 20 25 14 13 22 M Y U Z O N W

密文:rudginehtsalwtttneeyysra……

11

2. 棋盘密码 公元前两世纪,由一位希腊人提出的

1 1 2 3 4 5

12

2 b g m r w

3 c h n s x

4 d ij o t y

5 E k p u z

a f l q v

例:明文m: during the last twenty years …… 密文: 14 45 42 24 33

c: 密文数据 m: 明文数据 k: 加密参数(密钥)

例:明文m: security

明文: s 18

23 密文: X 15

k=5

r 17

22 W

e 4

9 J

c 2

第七章 密码学与信息加密

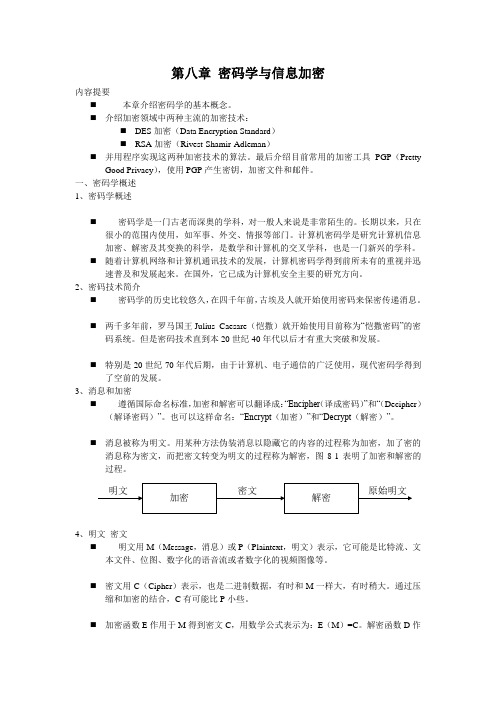

第八章密码学与信息加密内容提要⏹本章介绍密码学的基本概念。

⏹介绍加密领域中两种主流的加密技术:⏹DES加密(Data Encryption Standard)⏹RSA加密(Rivest-Shamir-Adleman)⏹并用程序实现这两种加密技术的算法。

最后介绍目前常用的加密工具PGP(PrettyGood Privacy),使用PGP产生密钥,加密文件和邮件。

一、密码学概述1、密码学概述⏹密码学是一门古老而深奥的学科,对一般人来说是非常陌生的。

长期以来,只在很小的范围内使用,如军事、外交、情报等部门。

计算机密码学是研究计算机信息加密、解密及其变换的科学,是数学和计算机的交叉学科,也是一门新兴的学科。

⏹随着计算机网络和计算机通讯技术的发展,计算机密码学得到前所未有的重视并迅速普及和发展起来。

在国外,它已成为计算机安全主要的研究方向。

2、密码技术简介⏹密码学的历史比较悠久,在四千年前,古埃及人就开始使用密码来保密传递消息。

⏹两千多年前,罗马国王Julius Caesare(恺撒)就开始使用目前称为“恺撒密码”的密码系统。

但是密码技术直到本20世纪40年代以后才有重大突破和发展。

⏹特别是20世纪70年代后期,由于计算机、电子通信的广泛使用,现代密码学得到了空前的发展。

3、消息和加密⏹遵循国际命名标准,加密和解密可以翻译成:“Encipher(译成密码)”和“(Decipher)(解译密码)”。

也可以这样命名:“Encrypt(加密)”和“Decrypt(解密)”。

⏹消息被称为明文。

用某种方法伪装消息以隐藏它的内容的过程称为加密,加了密的消息称为密文,而把密文转变为明文的过程称为解密,图8-1表明了加密和解密的过程。

4、明文密文⏹明文用M(Message,消息)或P(Plaintext,明文)表示,它可能是比特流、文本文件、位图、数字化的语音流或者数字化的视频图像等。

⏹密文用C(Cipher)表示,也是二进制数据,有时和M一样大,有时稍大。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Time required at 1 Time required at

decryption/µs

106 decryptions/µs

2 1026 µs

=

6.4 1012 years

6.4 106 years

• Secure ?

– !!!WRONG!!!

Cryptanalysis of monoalphabetic cipher

所以可以采用穷举攻击分析方法

单表代换密码(Monoalphabetic Cipher)

• rather than just shifting the alphabet • could shuffle (jumble) the letters arbitrarily • each plaintext letter maps to a different random

ciphertext letter • key is 26 letters long rather than just 1 letter • e. g.:

abcdefg hijklmn opq rst uvw xyz key: DKVQFIB JWPESCX HTM YAU OLR GZN Plaintext: ifwewishtoreplaceletters Ciphertext: WIRFRWAJUHYFTSDVFSFUUFYA

密码表

DEFGH I J KLMNOPQ RST UVW XY Z ABC

veni,vidi,vici

YHAL YLGL YLFL

Caesar Cipher

• Mathematically give each letter a number

abcdefghijk l m 0 1 2 3 4 5 6 7 8 9 10 11 12 nopqrstuvwxyZ 13 14 15 16 17 18 19 20 21 22 23 24 25

English Letter Frequencies

Language Redundancy

• letters are not equally commonly used • in English E is by far the most common

letter

– followed by T,R,N,I,O,A,S

• Arabian scientists, 9th century • key concept - monoalphabetic substitution

do not change relative letter frequencies • human languages are redundant

Monoalphabetic Cipher Security

• Key space: 26!, i.e. about 4 x 1026 possibilities

Key Size (bits)

Number of Alternativ! = 4 1026 (permutation)

• Mathematical expression: c = E(p) = (p + 3) mod 26 p = D(c) = (c – 3) mod 26

Cryptanalysis of Caesar Cipher

• 已知加密和解密算法 • 需测试的密钥只有25个 • 明文所用的语言是已知的,且其意义易于识别

第7章 传统加密技术

第7章 传统加密技术

主要内容

• 代换密码 – 单表代换密码 – 多表代换密码 – 一次一密

• 置换密码 – 栅栏密码 – 多步置换密码 转轮机Enigma

2.2 Substitution Ciphers(代换密码)

• where letters of plaintext are replaced by other letters or by numbers or symbols

• given ciphertext:

UZQSOVUOHXMOPVGPOZPEVSGZWSZOPFPESXUDBMETSXAIZ VUEPHZHMDZSHZOWSFPAPPDTSVPQUZWYMXUZUHSX EPYEPOPDZSZUFPOMBZWPFUPZHMDJUDTMOHMQ

• count relative letter frequencies

• other letters like Z,J,K,Q,X are fairly rare • have tables of single, double & triple letter

frequencies for various languages

Example Cryptanalysis*

direct contacts have been made with political

• 代换法就是将明文字母替换成其他字母、数字或 符号的方法。

单表代换密码

• Caesar密码 • 公元前1世纪,凯撒大帝(视频)

第7章 传统加密技术

Caesar Cipher

• can define transformation as: 明码表

ABCDEFG HI JK LMN OPQ RST UVW XYZ

e t ta t ha e ee a e th t a

EPYEPOPDZSZUFPOMBZWPFUPZHMDJUDTMOHMQ

e e e tat e the et

• proceeding with trial and error finally get:

it was disclosed yesterday that several informal but

• guess P as e and Z as t

• guess ZW is th and hence ZWP is the, and ZWSZ is that

UZQSOVUOHXMOPVGPOZPEVSGZWSZOPFPESXUDBMETSXAIZ

ta

e e te a that e e a

at

VUEPHZHMDZSHZOWSFPAPPDTSVPQUZWYMXUZUHSX