实验五、访问列表与telnet访问控制

访问控制列表 实验

访问控制列表(ACL)的综合应用实验-风行版访问控制列表的综合应用实验拓扑:实验要求:1、在R2上配置标准访问列表,拒绝所有来自3.3.3.0网络的数据包。

2、在R2上配置扩展访问列表,阻塞来自网络23.1.1.0/24发往12.1.1.1地址的ICMP包。

3、用命名的访问列表完成上述两个实验。

4、 R1路由器只允许23.1.1.3的IP地址能够Telnet到路由器上。

5、在第4步骤中,R1路由器只允许R3在2006年11月1日至2006年11月30日的每周一到周五的8:00到18:00和周末的9:00到21:00才可以Telnet到R1。

6、只允许R1能够主动发起连接Telnet到R3,不允许R3主动发起连接到R1路由器(Established)。

7、在R2上配置Lock-and-key,R3与R1建立连接前需要在R2上进行认证(Telnet),在R2上的认证方式为本地数据库(在VTY线路下面开启Login local),R2自动生成临时动态访问列表,并配置绝对超时时间为5分钟,空闲时间为3分钟,自动生成的访问列表中的源地址必须用认证主机IP地址来进行替换。

8、在R2上配置自反列表,使R1可以Ping通R3,R3不能Ping通R1。

IP地址表:(如图)实验配置如下:一、基本配置:配置R1:Router>enRouter#conf tRouter(config)#hostname R1R1(config)#int S0R1(config-if)#ip add 12.1.1.1 255.255.255.0 R1(config-if)#no shutR1(config-if)#router ripR1(config-router)#network 12.1.1.1R1(config-router)#endR1#sh run配置R2:Router>enRouter#conf tRouter(config)#hostname R2R2(config)#int S0R2(config-if)#ip add 12.1.1.2 255.255.255.0 R2(config-if)#no shutR2(config-if)#clock rate 64000R2(config-if)#int S1R2(config-if)#ip add 23.1.1.2 255.255.255.0 R2(config-if)#no shutR2(config-if)#clock rate 64000R2(config-if)#router ripR2(config-router)#network 12.1.1.2R2(config-router)#network 23.1.1.2R2(config-router)#endR2#sh run配置R3:Router>enRouter#conf tRouter(config)#hostname R3R3(config)#int S0R3(config-if)#ip add 23.1.1.3 255.255.255.0R3(config-if)#no shutR3(config-if)#int loop0R3(config-if)#ip add 3.3.3.3 255.255.255.0R3(config-if)#no shutR3(config-if)#router ripR3(config-router)#network 3.3.3.3R3(config-router)#network 23.1.1.3R3(config-router)#endR3#sh run二、访问控制列表综合应用:1. 在R2上配置标准访问列表,拒绝所有来自3.3.3.0网络的数据包.R2#conf tR2(config)#access-list 10 deny 3.3.3.0 0.0.0.255R2(config)#access-list 10 permit anyR2(config)#int S1R2(config-if)#ip access-group 10 in2. 在R2上配置扩展访问列表,阻塞来自网络23.1.1.0/24发往12.1.1.1地址的ICMP包. R2#conf tR2(config)#access-list 100 deny icmp 23.1.1.0 0.0.0.255 host 12.1.1.1R2(config)#access-list 100 permit ip any anyR2(config)#int S1R2(config-if)#ip access-group 100 in3.R1路由器只允许23.1.1.3的IP地址能够Telnet到路由器上.R1#conf tR1(config)#access-list 110 permit tcp host 23.1.1.3 host 12.1.1.1 eq 23R1(config)#int S0R1(config-if)#ip access-group 110 in4. 在第3步骤中,R1路由器只允许R3在2006年11月1日至2006年11月30日的每周一到周五的8:00到18:00和周末的9:00到21:00才可以Telnet到R1.R1#conf tR1(config)#time-range telnettime //建立允许访问的时间范围R1(config-time-range)#absolute start 00:00 1 nov 2006 end 00:00 1 dec 2006R1(config-time-range)#periodic weekday 08:00 to 18:00R1(config-time-range)#periodic weekend 09:00 to 21:00R1(config-time-range)#exitR1(config)#access-list 110 permit tcp host 23.1.1.3 host 12.1.1.1 eq 23 time-range telnettime//建立访问控制列表只允许R3telnet登入到R1,将允许时间范围应用上R1(config)#int S0R1(config-if)#ip access-group 110 in5. 只允许R1能够主动发起连接Telnet到R3,不允许R3主动发起连接到R1路由器(Established).R1#conf tR1(config)#access-list 110 permit tcp host 23.1.1.3 host 12.1.1.1 eq 23 time-range telnettime established //建立Established列表,只允许R1主动发起连接Telnet 到R3, 这里的源地址指的是 R3的接口地址23.1.1.3,因为要检查的是R3回应的数据流,只有回应的数据流中TCP的ACK或RST比特才会被设置成1,主动发起连接的设备R1数据流中的TCP的ACK为0,establish关键字只能用在TCP数据流上,不能用在UDP、ICMP和其他的IP协议上,否则无效。

访问控制列表实验.详解

实验报告如有雷同,雷同各方当次实验成绩均以0分计。

警示2.当次小组成员成绩只计学号、姓名登录在下表中的。

3.在规定时间内未上交实验报告的,不得以其他方式补交,当次成绩按0分计。

4.实验报告文件以PDF格式提交。

【实验题目】访问控制列表(ACL)实验。

【实验目的】1.掌握标准访问列表规则及配置。

2.掌握扩展访问列表规则及配置。

3. 了解标准访问列表和扩展访问列表的区别。

【实验内容】完成教材实例5-4(P190),请写出步骤0安装与建立,的步骤,并完成P192~P193的测试要求。

【实验要求】重要信息信息需给出截图,注意实验步骤的前后对比。

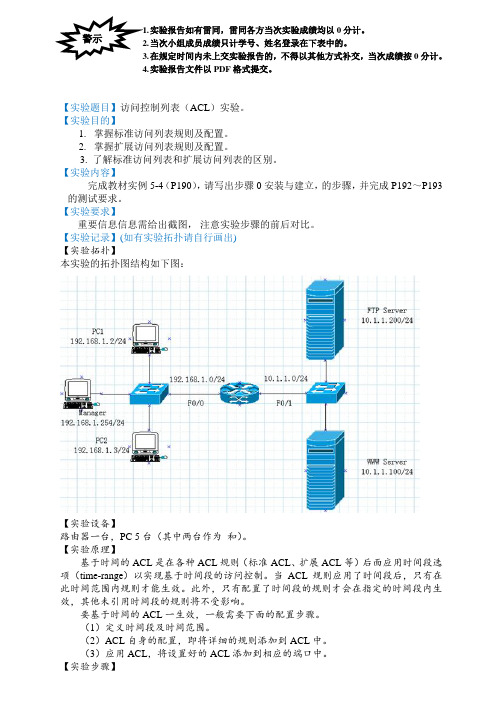

【实验记录】(如有实验拓扑请自行画出)【实验拓扑】本实验的拓扑图结构如下图:【实验设备】路由器一台,PC 5台(其中两台作为和)。

【实验原理】基于时间的ACL是在各种ACL规则(标准ACL、扩展ACL等)后面应用时间段选项(time-range)以实现基于时间段的访问控制。

当ACL规则应用了时间段后,只有在此时间范围内规则才能生效。

此外,只有配置了时间段的规则才会在指定的时间段内生效,其他未引用时间段的规则将不受影响。

要基于时间的ACL一生效,一般需要下面的配置步骤。

(1)定义时间段及时间范围。

(2)ACL自身的配置,即将详细的规则添加到ACL中。

(3)应用ACL,将设置好的ACL添加到相应的端口中。

【实验步骤】步骤0:(1)配置3台PC(PC1、PC2和Manager)的IP地址、掩码、网关。

(2)检查PC与服务器的连通性如何?PC与服务器无法连通,因为还未安装和和配置路由器。

(3)在服务器上安装和。

需至少创建一个用户名和口令。

我们选择Serv-U,下载安装后见如下界面。

先新建域:再创建用户,设置用户名和密码,选择根目录。

我们选择Apache。

下载,命令行下进入bin目录,使用httpd -k install命令安装。

发现Apache无法正常启动,查看:发现80端口被占用,所以修改conf文件夹下的httpd.conf文件,找到Listen 80一行,把80改为8080(可以设为其它的,最好大于1024,而且必须小于等于65535),保存,然后重新启动Apache服务。

访问控制列表(ACL)总结配置与应用

三、 命名访问控制列表

命名访问控制列表允许在标准和扩展访问控制列表中使用名称代替表号。 1、 命名访问控制列表的配置 Router(config)#ip access-list {standard | extended} access-list-name

扩展 ACL 配置实例

如图:配置允许主机 PC 访问 WEB 服务的 WWW 服务,而禁止主机 PC 访问 WEB 的其他 服务。

1、 分析哪个接口应用标准 ACL

应用在入站还是出站接口。 与标准 ACL 一样,应该尽量把 ACl 应用到入站方向

应用在哪台路由器上。 由于扩展 ACL 可以根据源 IP 地址。目的 IP 地址、指定协议、端口等过滤数据包,

3、 将 ACL 应用于接口

创建 ACL 后,只有将 ACL 应用于接口,ACL 才会生效。 Router(config)#ip access-group access-list-number {in | out }

参数 in|out 用来指示该 ACL 是应用到入站接口(in),还是初战接口(out)。 在接口上取消 ACL 的应用 Router(config)#no ip access-group acess-list-number (in | out)

access-llist-number:访问控制列表表号,对于扩展 ACL 来书是 100-199; permit | deny:如果满足条件,则允许|拒绝该流量; protocol:用于指定协议类型,如 IP、TCP、UDP、ICMP 等; source、destination:源和目的,分别用来表示源地址和目的地址; source-wildcard、destination-wildcard:反码。源地址和目标地址的反码; operator operan:lt(小于)、gt(大于)、eq(等于)、neq(不等于)和一个 端口。

实验五、访问列表与telnet访问控制

实验五、访问列表与telnet访问控制环境:两台路由器由串口相连。

要求:只允许R1的loop 1能ping 通R2的loop 0;并且在R2上做telnet访问控制,只允许R1的loop 0能够远程登录,不能使用deny语句。

步骤一、连通性配置r1的配置:r1(config)#interface loopback 0r1(config-if)#ip address 10.1.1.1 255.255.255.0r1(config-if)#interface loopback 1r1(config-if)#ip adress 10.1.2.1 255.255.255.0r1(config-if)#interface s0r1(config-if)#ip address 30.1.1.1 255.255.255.0r1(config-if)#no shutdown配置缺省路由◊r1(config)#ip route 0.0.0.0 0.0.0.0 30.1.1.2r2的配置:r2(config)#interface loopback 0r2(config-if)#ip address 20.1.1.1 255.255.255.0r2(config-if)#interface s1r2(config-if)#ip address 30.1.1.2 255.255.255.0r2(config-if)#clock rate 64000r2(config-if)#no shutdownr2(config)#ip route 0.0.0.0 0.0.0.0 配置缺省路由◊30.1.1.1做ping测试:r1#pingProtocol [ip]:Target IP address:20.1.1.1Extended commands [n]: ySource address or interface: 10.1.1.1!!!!!步骤二、配置VTYr2(config)#line vty 0 4r2(config-line)#password cisco 配置登录密码◊r2(config-line)#login测试:r1#telnet 30.1.1.2 /source-interface loopback 0 使用回环接口做为源◊Trying 30.1.1.2 ... OpenUser Access VerificationPassword:r2>以LOOP◊r1#telnet 30.1.1.2 /source-interface loopback 1 1做为源地址Trying 30.1.1.2 ... OpenUser Access Verification输入密码,登录r2◊Password:r2>步骤三、配置访问列表r2(config)#access-list 102 permit icmp host 10.1.2.1 host 20.1.1.1r2(config)#access-list 102 permit tcp any any eq telnet 创建扩展访问列表102◊r2(config)#interface s1r2(config-if)#ip access-group 102 in 将列表加载到接口◊r2(config-if)#ping测试:r1#pingProtocol [ip]:Target IP address:20.1.1.1Extended commands [n]: ySource address or interface: 10.1.2.1!!!!!r1#pingProtocol [ip]:Target IP address:20.1.1.1Extended commands [n]: ySource address or interface: 10.1.1.1…..步骤四、创建telnet访问列表r2(config)#access-list 10 permit host 10.1.1.1 创建标准访问列表10◊r2(config)#line vty 0 4r2(config-line)#access-class 10 in 加载列表10◊r2(config-line)#exitr2(config)#测试:r1#telnet 30.1.1.2Trying 30.1.1.2 ...% Connection refused by remote hostr1#telnet 30.1.1.2 /source-interface loopback 0Trying 30.1.1.2 ... OpenUser Access VerificationPassword:r2>步骤五、显示配置结果访问列表配置:显示访问列表 r2#show access-listsStandard IP access list 10permit 10.1.1.1 (2 matches)Extended IP access list 102Permit icmp host 10.1.2.1 host 20.1.1.1 (163 matches) permit tcp any any eq telnet (162 matches)r1当前配置:r1#show running-confighostname r1no ip domain-lookup!interface Loopback0ip address 10.1.1.1 255.255.255.0!interface Loopback1ip address 10.1.2.1 255.255.255.0!interface Serial0ip address 30.1.1.1 255.255.255.0clockrate 64000!ip route 0.0.0.0 0.0.0.0 30.1.1.2!endr2的当前配置:r2#show running-config!hostname r2!no ip domain-lookup!interface Loopback0ip address 20.1.1.1 255.255.255.0!interface Serial1ip address 30.1.1.2 255.255.255.0ip access-group 102 in!ip route 0.0.0.0 0.0.0.0 30.1.1.1!access-list 10 permit 10.1.1.1access-list 102 permit icmp host 10.1.2.1 host 20.1.1.1 access-list 102 permit tcp any any eq telnet!line vty 0 4access-class 10 inpassword ciscologin!end。

访问控制列表(ACL)配置实验报告

访问控制列表(ACL)配置实验报告实验四访问控制列表(ACL)配置1、实验目的:(1)掌握扩展访问控制列表对某个网段数据流进行抑制的配置方法。

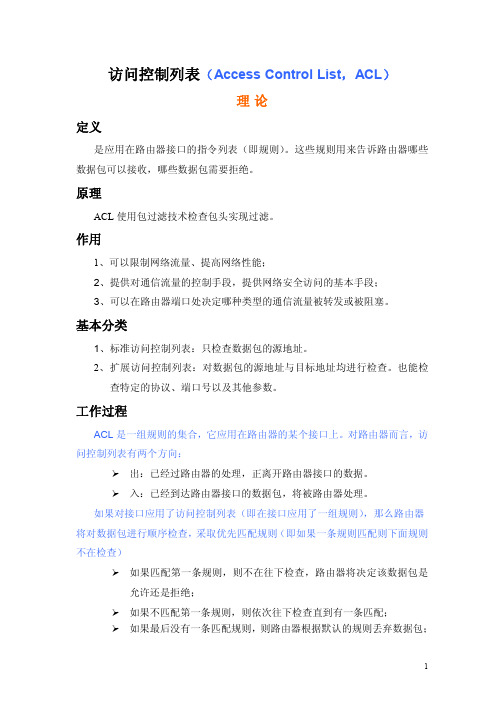

(2)思科交换机的基本ACL配置2、实验环境:利用Boson Network Designer软件绘制两台交换机(Cisco Catalyst1912 型)、一台路由器(Cisco2621型)以及三台PC进行互连。

通过Boson Netsim软件加载绘制好的网络拓扑图,从而进行路由器、交换机以及PC的相关配置,网络拓扑图如图2-1所示。

3、实验内容:(1)使用Boson Network Designer软件绘制路由器互连的网络拓扑图。

(2)运行Boson Netsim软件,加载网络拓扑图后,分别配置好各台PC的IP地址、子网掩码及网关以及对两台交换机与路由器进行基本配置(交换机和路由器的机器名、控制台密码、进入配置模式口令、远程登录口令、各端口的参数)。

(3)在路由器上定义一个扩展访问控制列表,抑制某台PC的ICMP数据流通往其它任意的一条网段。

将该列表应用于路由器的相应端口。

然后,进行相应的Ping测试。

(4)在路由器撤消之前配置的扩展访问控制列表,然后定义一个标准访问控制列表,抑制某条网段的PC机访问另一条网段的PC机。

将该列表应用于路由器的相应端口,最后进行相应的Ping测试。

2.3 实验步骤(1)运行Boson Network Designer软件,按照图2-1所示绘制配置拓扑图,保存在相应的目录下。

(2)运行Boson Netsim软件,加载绘制好的网络拓扑图,然后切换到PC机设置界面,使用winipcfg命令,配置PC1的IP地址为192.168.1.3 ,子网掩码为:255.255.255.0,网关为:192.168.1.1,如下图2-2所示:其他PC机的配置方法类似,配置如下:PC2:192.168.1.4 255.255.255.0 GATEWAY: 192.168.1.1PC3:192.168.2.3 255.255.255.0 GATEWAY: 192.168.2.1PC4:192.168.2.4 255.255.255.0 GATEWAY: 192.168.2.1PC5:192.168.3.3 255.255.255.0 GATEWAY: 192.168.3.1PC6:192.168.4.3 255.255.255.0 GATEWAY: 192.168.4.1(3)进入第一台思科1912交换机的CLI界面,做如下配置:>enable#conf tEnter configuration commands, one per line. End with CNTL/Z.(config)#hostname csi1912sw1csi1912sw1(config)#enable secret level 15 ciscocsi1912sw1(config)#ip addr 192.168.1.2 255.255.255.0csi1912sw1(config)#ip default-gateway 192.168.1.1csi1912sw1(config)#exi进入思科交换机1912的全局配置界面,将其主机名配置为cis1912sw1,登录密码设置为cisco,其管理IP地址为192.168.1.2,子网掩码配置为255.255.255.0,默认网关与其他PC 机一样,为192.168.1.1 ,最后退出全局配置界面。

访问控制列表(ACL)配置实验

实验四:访问控制列表(ACL)配置实验一、实验原理1、ACL的定义和作用路由器为了过滤数据包,需要配置一系列的规则,以决定什么样的数据包能够通过,这些规则就是通过访问控制列表ACL定义的。

访问控制列表是偶permit/deny语句组成的一系列有顺序的规则,这些规则根据数据包的源地址、目的地址、端口号等来描述。

2、访问控制列表的分类:1. 基本的访问控制列表(basic acl)2.高级的访问控制列表(advanced acl)3.基于接口的访问控制列表(interface-based acl)4. 基于MAC的访问控制列表(mac-basedacl)三、实验方法和步骤1、按照拓扑图连线2、没有配如ACL访问控制列表的操作3、在AR28-1上配置高级访问控制列表四、实验结果测试一:试从AR18-1端的PC机向对端使用”飞鸽传书“传输数据,和使用PING与对方通信。

实验效果:可以飞鸽传书,可以PING通对方IP实验结果截图如下测试二:试从AR18-1端的PC机向对端使用”飞鸽传书“传输数据,和使用PING与对方通信。

实验效果:Router A/B这一组是通过配置AR28-1的ACL,使用与Router C/D这一组的PC机的飞鸽传书不能传输数据,可以发送聊天信息,可以PING通对方IP.实验结果截图如下五.思考题试分析交换机中ACL 配置信息的内容和作用答:ACL通过对网络资源进行访问输入和输出控制,确保网络设备不被非法访问或被用作攻击跳板。

ACL是一张规则表,交换机按照顺序执行这些规则,并且处理每一个进入端口的数据包。

每条规则根据数据包的属性(如源地址、目的地址和协议)要么允许、要么拒绝数据包通过。

由于规则是按照一定顺序处理的,因此每条规则的相对位置对于确定允许和不允许什么样的数据包通过网络至关重要。

实验报告范例-TELNET实验报告

1.4 数据结构 1.4.1 宏定义

#define _EOF 236 #define SUSP 237 #define ABORT 238 #define EOR 239 #define NOP 241 #define DM 242 #define BRK 243 #define IP 244 #define GA 249 #define SB 250 #define WILL 251 #define WONT 252 #define DO 253 #define DONT 254 #define IAC 255 文件结束符 当前进程挂起 当前进程异常终止 日志记录结束符 无操作 数据标记 中断 中断进程 继续进行 子选项结束 提供禁止 提供激活 请求禁止 请求激活 命令起始符 服务器端口 接受缓冲区大小

2.

3.

4. 5.

1. 功能设计

1.1 概述

TELNET Protocol 的目的是提供一个相对通用的,双向的,面向八位字节的通信方法。 它主要的目标是允许接口终端设备的标准方法和面向终端的相互作用。一个 TELNET 连接是 一个用于传输控制协议(TCP)的传送数据的。TELNET 协议是建立在以下三个想法上的:首先 是网络虚拟终端的概念;其次是对话选项的方法;最后是终端和处理的协调。 下面简要介 绍一下 TELNET 协议实现过程中功能分配的相关情况: 客户端:客户端主要实现虚拟终端(NVT)的功能,能过客户端,可以远程登录已 经开启了 TELNET 服务的主机,并且在上面进行相关的操作。另外,客户端还要与 服务端进行对话与协商。 服务端: 服务端主要实现为系统入提价远程登录服务的功能。 在主机上开启服务端, 客户端便可以通过此连接到该主机上来,进行相关的操作。另外,服务还要实现与 客户端之间的对话与协商。

路由器实验报告

.路由器技术实验报告《路由器技术》实验指导书一.实验总学时(课外学时/课内学时):22开实验个数: 7二.适用专业:计算机专业三.考核方式及办法:在规定实验时间内完成实验要求,依据实验过程、实验结果和实验报告综合考核。

四.配套的实验教材或指导书:自编实验指导书五. 实验项目:实验一:Packet Tracer软件使用交换机的配置与管理(内容一):认识 Packet Tracer软件Packet Tracher介绍Packet Tracer 是 Cisco 公司针对CCNA认证开发的一个用来设计、配置和故障排除网络的模拟软件。

Packer Tracer 模拟器软件比 Boson 功能强大,比 Dynamips 操作简单,非常适合网络设备初学者使用。

学习任务:1、安装 Packer Tracer;2、利用一台型号为 2960 的交换机将 2pc机互连组建一个小型局域网;3、分别设置pc机的ip 地址;4、验证 pc 机间可以互通。

实验设备:Switch_2960 1 台;PC 2 台;直连线配置信息:PC1IP: 192.168.1.2Submask: 255.255.255.0Gateway: 192.168.1.1PC2IP: 192.168.1.3Submask: 255.255.255.0Gateway: 192.168.1.1(内容二):交换机的基本配置与管理1.实验目标:掌握交换机基本信息的配置管理。

2.实验背景:某公司新进一批交换机,在投入网络以后要进行初始配置与管理,你作为网络管理员,对交换机进行基本的配置与管理。

3.技术原理:交换机的管理方式基本分为两种:带内管理和带外管理。

1.通过交换机的 Console 端口管理交换机属于带外管理;这种管理方式不占用交换机的网络端口,第一次配置交换机必须利用 Console端口进行配置。

2.通过Telnet、拨号等方式属于带内管理。

交换机的命令行操作模式主要包括:●用户模式 Switch>●特权模式 Switch#●全局配置模式 Switch(config)#●端口模式 Switch(config-if)#4.实验步骤:●新建Packet Tracer 拓扑图●了解交换机命令行●进入特权模式(en)●进入全局配置模式(conf t)●进入交换机端口视图模式(int f0/1)●返回到上级模式(exit)●从全局以下模式返回到特权模式(end)●帮助信息(如? 、co?、copy?)●●命令简写(如 conf t)●命令自动补全(Tab)●快捷键(ctrl+c 中断测试,ctrl+z 退回到特权视图)●●Reload重启。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

实验五、访问列表与telnet访问控制

环境:两台路由器由串口相连。

要求:只允许R1的loop 1能ping 通R2的loop 0;并且在R2上做telnet访问控制,只允许R1的loop 0能够远程登录,不能使用deny语句。

步骤一、连通性配置

r1的配置:

r1(config)#interface loopback 0

r1(config-if)#ip address 10.1.1.1 255.255.255.0

r1(config-if)#interface loopback 1

r1(config-if)#ip adress 10.1.2.1 255.255.255.0

r1(config-if)#interface s0

r1(config-if)#ip address 30.1.1.1 255.255.255.0

r1(config-if)#no shutdown

配置缺省路由◊r1(config)#ip route 0.0.0.0 0.0.0.0 30.1.1.2

r2的配置:

r2(config)#interface loopback 0

r2(config-if)#ip address 20.1.1.1 255.255.255.0

r2(config-if)#interface s1

r2(config-if)#ip address 30.1.1.2 255.255.255.0

r2(config-if)#clock rate 64000

r2(config-if)#no shutdown

r2(config)#ip route 0.0.0.0 0.0.0.0 配置缺省路由◊30.1.1.1

做ping测试:

r1#ping

Protocol [ip]:

Target IP address:20.1.1.1

Extended commands [n]: y

Source address or interface: 10.1.1.1

!!!!!

步骤二、配置VTY

r2(config)#line vty 0 4

r2(config-line)#password cisco 配置登录密码◊

r2(config-line)#login

测试:

r1#telnet 30.1.1.2 /source-interface loopback 0 使用回环接口做为源◊

Trying 30.1.1.2 ... Open

User Access Verification

Password:

r2>

以LOOP◊r1#telnet 30.1.1.2 /source-interface loopback 1 1做为源地址Trying 30.1.1.2 ... Open

User Access Verification

输入密码,登录r2◊Password:

r2>

步骤三、配置访问列表

r2(config)#access-list 102 permit icmp host 10.1.2.1 host 20.1.1.1

r2(config)#access-list 102 permit tcp any any eq telnet 创建扩展访问列表102◊r2(config)#interface s1

r2(config-if)#ip access-group 102 in 将列表加载到接口◊

r2(config-if)#

ping测试:

r1#ping

Protocol [ip]:

Target IP address:20.1.1.1

Extended commands [n]: y

Source address or interface: 10.1.2.1

!!!!!

r1#ping

Protocol [ip]:

Target IP address:20.1.1.1

Extended commands [n]: y

Source address or interface: 10.1.1.1

…..

步骤四、创建telnet访问列表

r2(config)#access-list 10 permit host 10.1.1.1 创建标准访问列表10◊

r2(config)#line vty 0 4

r2(config-line)#access-class 10 in 加载列表10◊

r2(config-line)#exit

r2(config)#

测试:

r1#telnet 30.1.1.2

Trying 30.1.1.2 ...

% Connection refused by remote host

r1#telnet 30.1.1.2 /source-interface loopback 0

Trying 30.1.1.2 ... Open

User Access Verification

Password:

r2>

步骤五、显示配置结果

访问列表配置:

显示访问列表 r2#show access-lists

Standard IP access list 10

permit 10.1.1.1 (2 matches)

Extended IP access list 102

Permit icmp host 10.1.2.1 host 20.1.1.1 (163 matches) permit tcp any any eq telnet (162 matches)

r1当前配置:

r1#show running-config

hostname r1

no ip domain-lookup

!

interface Loopback0

ip address 10.1.1.1 255.255.255.0

!

interface Loopback1

ip address 10.1.2.1 255.255.255.0

!

interface Serial0

ip address 30.1.1.1 255.255.255.0

clockrate 64000

!

ip route 0.0.0.0 0.0.0.0 30.1.1.2

!

end

r2的当前配置:

r2#show running-config

!

hostname r2

!

no ip domain-lookup

!

interface Loopback0

ip address 20.1.1.1 255.255.255.0

!

interface Serial1

ip address 30.1.1.2 255.255.255.0

ip access-group 102 in

!

ip route 0.0.0.0 0.0.0.0 30.1.1.1

!

access-list 10 permit 10.1.1.1

access-list 102 permit icmp host 10.1.2.1 host 20.1.1.1 access-list 102 permit tcp any any eq telnet

!

line vty 0 4

access-class 10 in

password cisco

login

!

end。