华为usg2210防火墙配置实例

赛门铁克部分防火墙参数

控制端口:1个Console口纠错

VPN支持:支持纠错

入侵检测:Dos,DDoS纠错

一般参数

电源:AC:100~240V;DC:-48V~-60V纠错

产品尺寸:436×560×44.2mm纠错

产品重量:10kg纠错

其他性能:2个USB口纠错

华为赛门铁克USG9110

产品尺寸:442*420*44.2mm纠错

产品重量:7kg纠错

适用环境:工作温度:0℃-40℃工作湿度:10%-90%存储温度:-20℃-60℃:存储湿度:5% - 95%纠错

其他性能:USG2210统一安全网关除了提供2个固定千兆光电互斥WAN接口,还提供4个MIC扩展插槽和2个FIC扩展插槽,FIC插槽可也以选配1*GE、2*E1/CE1接口卡,整机最大接口密度可达4GE+10FE,可以适应不同的网络环境,便于用户灵活组网纠错

产品特性

产品特性1:集防火墙、UTM、路由、交换、无线、VPN于一体

华为赛门铁克USG5310

主要参数

设备类型:企业级防火墙纠错

用户数限制:无用户数限制纠错

网络端口:4个GE光电互斥接口;2个扩展插槽纠错

控制端口:1个Console口纠错

VPN支持:支持纠错

入侵检测:Dos,DDoS纠错

管理:Web和命令行纠错

usg2210统一安全网关除了提供2个固定千兆光电互斥wan接口还提供4个mic扩展插槽和2个fic扩展插槽fic插槽可也以选配1ge2e1ce1接口卡整机最大接口密度可达4ge10fe可以适应不同的网络环境便于用户灵活组网产品特性?产品特性1

华为赛门铁克USG2210参数

主要参数

华为防火墙配置使用手册(自己写)[4]

![华为防火墙配置使用手册(自己写)[4]](https://img.taocdn.com/s3/m/2085ce1fcdbff121dd36a32d7375a417866fc10f.png)

华为防火墙配置使用手册(自己写)华为防火墙配置使用手册一、概述二、防火墙基本概念包过滤防火墙:它只根据数据包的源地址、目的地址、协议类型和端口号等信息进行过滤,不对数据包的内容进行分析。

它的优点是处理速度快,开消小,但是安全性较低,不能阻挠应用层的攻击。

状态检测防火墙:它在包过滤防火墙的基础上,增加了对数据包的连接状态的跟踪和记录,可以识别出非法的连接请求和数据包,并拒绝通过。

它的优点是安全性较高,可以阻挠一些常见的攻击,但是处理速度较慢,开消较大。

应用代理防火墙:它对数据包的内容进行深度分析,可以识别出不同的应用协议和服务,并根据应用层的规则进行过滤。

它的优点是安全性最高,可以阻挠复杂的攻击,但是处理速度最慢,开消最大。

访问控制:它可以根据源地址、目的地址、协议类型、端口号、应用类型等信息对网络流量进行分类和过滤,实现对内外网之间访问权限的控制和管理。

虚拟专网:它可以建立安全隧道,实现不同地域或者组织之间的数据加密传输,保证数据的机密性、完整性和可用性。

内容安全:它可以对网络流量中携带的内容进行检查和过滤,如、网页、文件等,并根据预定义的规则进行拦截或者放行。

用户认证:它可以对网络访问者进行身份验证,如用户名、密码、证书等,并根据不同的用户或者用户组分配不同的访问权限和策略。

流量管理:它可以对网络流量进行统计和监控,如流量量、流量速率、流量方向等,并根据预定义的规则进行限制或者优化。

日志审计:它可以记录并保存网络流量的相关信息,如源地址、目的地址、协议类型、端口号、应用类型、过滤结果等,并提供查询和分析的功能。

三、防火墙配置方法命令行界面:它是一种基于文本的配置方式,用户可以通过控制台或者远程终端访问防火墙,并输入相应的命令进行配置。

它的优点是灵便性高,可以实现细致的配置和管理,但是需要用户熟悉命令的语法和逻辑。

图形用户界面:它是一种基于图形的配置方式,用户可以通过浏览器或者客户端软件访问防火墙,并通过或者拖拽等操作进行配置。

22-1用户手册(华为USG防火墙)

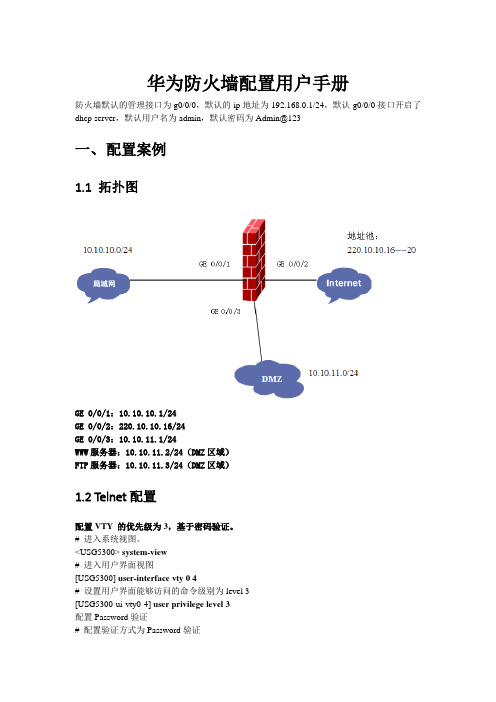

华为防火墙配置用户手册防火墙默认的管理接口为g0/0/0,默认的ip地址为192.168.0.1/24,默认g0/0/0接口开启了dhcp server,默认用户名为admin,默认密码为Admin@123一、配置案例1.1 拓扑图GE 0/0/1:10.10.10.1/24GE 0/0/2:220.10.10.16/24GE 0/0/3:10.10.11.1/24WWW服务器:10.10.11.2/24(DMZ区域)FTP服务器:10.10.11.3/24(DMZ区域)1.2 Telnet配置配置VTY 的优先级为3,基于密码验证。

# 进入系统视图。

<USG5300> system-view# 进入用户界面视图[USG5300] user-interface vty 0 4# 设置用户界面能够访问的命令级别为level 3[USG5300-ui-vty0-4] user privilege level 3配置Password验证# 配置验证方式为Password验证[USG5300-ui-vty0-4] authentication-mode password# 配置验证密码为lantian[USG5300-ui-vty0-4]set authentication password simple lantian ###最新版本的命令是authentication-mode password cipher huawei@123配置空闲断开连接时间# 设置超时为30分钟[USG5300-ui-vty0-4] idle-timeout 30[USG5300] firewall packet-filter default permit interzone untrust local direction inbound //不加这个从公网不能telnet防火墙。

基于用户名和密码验证user-interface vty 0 4authentication-mode aaaaaalocal-user admin password cipher ]MQ;4\]B+4Z,YWX*NZ55OA!!local-user admin service-type telnetlocal-user admin level 3firewall packet-filter default permit interzone untrust local direction inbound如果不开放trust域到local域的缺省包过滤,那么从内网也不能telnet的防火墙,但是默认情况下已经开放了trust域到local域的缺省包过滤。

华为USG2210,S9303工程笔记

华为USG2210,S9303工程笔记华为USG2210,S9303工程笔记公司有需要在IDC机房安放一个托管服务器,通过VPN连接到总部,在内部接入两台server,通过专线与外地数据中心连接。

接入层用的是USG2210,交换层使用的S9303。

本人是cisco的工程师,没有接触过华为的设备,但是公司有需要,看需求也比较简单,就硬着头皮上了。

结果到了现场,发现很多问题。

1.开始的时候做了一些准备工作,接入做的还比较顺利。

华为的指令和cisco完全不同。

System-view 进入配置模式Interface g0/0/0Ip add 202.96.46.18 255.255.255.240Undo shutdown 打开端口 cisco是no shIp route-static 0.0.0.0 0.0.0.0 g0/0/0 202.96.46.17 设定默认路由,指定出口网关地址Ping 外部地址顺利连通2.接着做接入层,这里吃了点苦头.在usg2200的g0/0/1接口上配置192.168.9.1/24并且开启端口然后连接到s9303上后死活ping不通vlan1的接口192.168.9.2 我心里开始犯嘀咕,看是不是做法做错了,将线路做成trunk 模式做接入.结果在接口下无法敲入port link-type trunk,打?查询根本没有这条指令,后来打电话给华为的工程师,有个小哥查了资料告诉我:有的版本需要在接口模式下敲入:port bridge enable然后就可以开启port link-type trunk,然后再undo port bridge enable取消掉上一条指令。

(有意思的是,只敲过一次之后,其他的接口都不需要再敲这个指令,直接就可以使用了。

)接着又敲入port trunk allow-pass vlan all承载所有vlan.值得注意的是,vlan1是默认vlan,就算不敲这条指令,也在承载当中。

华为防火墙配置使用手册(自己写)[1]

![华为防火墙配置使用手册(自己写)[1]](https://img.taocdn.com/s3/m/1f828b87970590c69ec3d5bbfd0a79563c1ed4b8.png)

华为防火墙配置使用手册(自己写)[USGxxxx] interface GigabitEthernet 0/0/1 [USGxxxx-GigabitEthernet0/0/1] ip address 192.168.1.1 24 [USGxxxx-GigabitEthernet0/0/1] quit[USGxxxx] saveThe current configuration will be written to the device.Are you sure to continue? [Y/N]:YInfo: Please input the filename(*.cfg,*.zip)[vrpcfg.zip]:(To leave the existing filename unchanged, press the enter key):It will take several minutes to save configuration file, please wt......Configuration file had been saved successfullyNote: The configuration file will take effect after being activated网络 > 接口 > 物理接口 > 编辑 > 基本信息 >华为防火墙配置使用手册一、概述二、功能介绍防火墙功能:根据用户定义的安全策略,对进出网络的数据包进行允许或拒绝的动作,实现网络隔离和访问控制。

入侵防御功能:通过内置或外置的入侵防御系统(IPS),对网络流量进行深度分析,识别并阻断各种已知或未知的攻击行为,如端口扫描、拒绝服务、木马、漏洞利用等。

反病毒功能:通过内置或外置的反病毒引擎,对网络流量中的文件和进行扫描,检测并清除各种病毒、蠕虫、木马等恶意代码。

内容过滤功能:通过内置或外置的内容过滤引擎,对网络流量中的网页、、即时通信等应用层内容进行过滤,阻止不良或违规的信息传输,如色情、暴力、赌博等。

华为USG设备配置脚本及联通最新路由表

USG2000基础配置手册初始化设备:reset saved-configurationREBOOTNY1.# 进入系统视图。

<USG> system-view# 进入Ethernet 0/0/0视图。

[USG A] interface Ethernet 0/0/0# 配置Ethernet 0/0/0(公网)的IP地址。

[USG A-Ethernet0/0/0] ip address 61.163.165.108 255.255.255.128 #公网IP,运营商提供# 退回系统视图。

[USG A-Ethernet0/0/0] quit2.# 进入Ethernet 0/0/1视图。

[USG A] interface Ethernet 0/0/1# 配置内部局域网Ethernet 0/0/1的IP地址。

[USG A-Ethernet0/0/1] ip address 192.168.0.1 255.255.255.0[USG A-Ethernet0/0/1] dhcp select interface# 退回系统视图。

[USG A-Ethernet0/0/1] quit3.# 进入Trust区域视图。

[USG A] firewall zone trust# 配置Ethernet 0/0/1加入Trust区域。

#通常内网在trust区域[USG A-zone-trust] add interface Ethernet 0/0/1# 退回系统视图。

[USG A-zone-trust] quit# 进入Untrust区域视图。

[USG A] firewall zone untrust# 配置Ethernet 0/0/0加入Untrust区域。

#通常外网在untrust区域[USG A-zone-untrust] add interface Ethernet 0/0/0# 退回系统视图。

[USG A-zone-untrust] quit4.#配置需要上网的ACL[USG] acl 2000[USG-acl-basic-2000] rule permit[USG-acl-basic-2000] quit5.# 配置NAT地址池。

华为USG设备配置脚本及联通最新路由表

USG2000基础配置手册初始化设备:reset saved-configurationREBOOTNY1.# 进入系统视图。

<USG> system-view# 进入Ethernet 0/0/0视图。

[USG A] interface Ethernet 0/0/0# 配置Ethernet 0/0/0(公网)的IP地址。

[USG A-Ethernet0/0/0] ip address 61.163.165.108 255.255.255.128 #公网IP,运营商提供# 退回系统视图。

[USG A-Ethernet0/0/0] quit2.# 进入Ethernet 0/0/1视图。

[USG A] interface Ethernet 0/0/1# 配置内部局域网Ethernet 0/0/1的IP地址。

[USG A-Ethernet0/0/1] ip address 192.168.0.1 255.255.255.0[USG A-Ethernet0/0/1] dhcp select interface# 退回系统视图。

[USG A-Ethernet0/0/1] quit3.# 进入Trust区域视图。

[USG A] firewall zone trust# 配置Ethernet 0/0/1加入Trust区域。

#通常内网在trust区域[USG A-zone-trust] add interface Ethernet 0/0/1# 退回系统视图。

[USG A-zone-trust] quit# 进入Untrust区域视图。

[USG A] firewall zone untrust# 配置Ethernet 0/0/0加入Untrust区域。

#通常外网在untrust区域[USG A-zone-untrust] add interface Ethernet 0/0/0# 退回系统视图。

[USG A-zone-untrust] quit4.#配置需要上网的ACL[USG] acl 2000[USG-acl-basic-2000] rule permit[USG-acl-basic-2000] quit5.# 配置NAT地址池。

华为USG防火墙配置手册

华为USG防火墙配置手册1. 简介本手册旨在指导用户进行华为USG防火墙的配置和使用。

华为USG防火墙是一款功能强大的网络安全设备,可用于保护企业网络免受网络攻击和安全威胁。

2. 配置步骤2.1 硬件连接在配置USG防火墙之前,请确保正确连接好相关硬件设备,包括USG防火墙、路由器和服务器等。

2.2 登录USG防火墙使用SSH客户端等工具,输入USG防火墙的IP地址和管理员账号密码进行登录。

2.3 配置基本参数登录USG防火墙后,根据实际需求配置以下基本参数:- 设置管理员密码- 配置IP地址和子网掩码- 设置DNS服务器地址2.4 配置网络地址转换(NAT)根据实际网络环境,配置网络地址转换(NAT)功能。

NAT 功能可以将内部IP地址转换为合法的公网IP地址,实现内网和外网的通信。

2.5 配置访问控制策略配置访问控制策略可以限制网络流量的访问权限,确保只有授权的用户或设备可以访问特定网络资源。

2.6 配置安全服务华为USG防火墙提供多种安全服务功能,例如防病毒、入侵检测和内容过滤等。

根据实际需求,配置相应的安全服务功能。

2.7 配置远程管理和监控配置远程管理和监控功能,可以通过远程管理工具对USG防火墙进行实时监控和管理。

3. 常见问题解答3.1 如何查看防火墙日志?登录USG防火墙的Web界面,找到"日志"选项,可以查看防火墙的各种日志信息,包括安全事件、连接记录等。

3.2 如何升级USG防火墙固件版本?4. 其他注意事项- 在配置USG防火墙之前,请先备份原有的配置文件,以防配置错误或损坏设备。

- 请勿将USG防火墙暴露在不安全的网络环境中,以免受到未授权的访问和攻击。

以上是华为USG防火墙的配置手册,希望能帮助到您。

如有其他问题,请随时联系我们的技术支持。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

<USG2200>display current-configurationdetect h323d09:29:14 2016/03/17detect qq#sysname USG2200detect#sl2tp enabledetect netbiundo l2tp domain suffix-separator @undo tunnel authentic#iike dpd interval 10allow l2tp#ifirewall packet-filter default permit interzone local trust direction inbound unicastundo synchronization#firewall packet-filter default permit interzone local trust direction outboundlocal-user user2firewall packet-filter default permit interzone local untrust direction inboundlocal-user user3 password cipher %$%$`;WkNM${E;O=5--=%yfirewall packet-filter default permit interzone local untrust direction outboundal-user user3 service-type ppp local-user useauthentication-mode vpndb#nat server 1 protocol udp global 218.56.104.*** any inside 192.100.7.73 anyheme test.scmauthorization-mode vpndb#ip df-unreachables enableaccounting-scheme defaultdomain dot1xfirewall ipv6 statistic system enableauthentication-scheme test.sc#dns resolvefirewall defend syn-flood enablefirewall defend arp-flood enablefirewall defend sip-flood enablefirewall defend udp-flood fingerprint-hit destination-max-rate 5firewall defend udp-flood fingerprint-hit source-max-rate 3firewall defend sip-flood port range 1 65535#firewall statistic system enable#pki certificate access-control-policy default permit#dns proxy enable#license-server domain #web-manager enableweb-manager security enable port 8443#user-manage web-authentication security port 8888##radius-server template test.tpl##ldap-server template test.tplldap-server authentication base-dn dc=my-domain,dc=com ldap-server group-filter ouldap-server authentication-filter (objectclass=*) ldap-server user-filter cnldap-server server-type ad-ldap#acl number 2001rule 5 permit source 192.100.7.0 0.0.0.255 rule 10 permit source 10.10.10.0 0.0.0.255acl number 3000rule 5 permit udp source-port eq 1701 rule 10 permit udp destination-port eq 1701 #acl number 3001#ike proposal 1encryption-algorithm 3des-cbcdh group2 group1integrity-algorithm aes-xcbc-96 hmac-sha1-96 hmac-md5-96 #ike peer ike20111583362exchange-mode autoike negotiate compatiblepre-shared-key %$%$sEPH;hfv{*71&V3Zc:QS^C:1%$%$ ike-proposal 1remote-id-type none#ipsec proposal prop20111583362encapsulation-mode autoesp authentication-algorithm sha1esp encryption-algorithm 3des#ipsec policy-template tpl20111583362 1 security acl 3000security acl public-ip-transparentike-peer ike20111583362alias celue1scenario point-to-multipoint l2tp-user-access proposal prop20111583362local-address applied-interfacesa duration traffic-based 1843200sa duration time-based 3600#ipsec policy ipsec2011158331 10000 isakmp template tpl #interface Cellular0/1/0link-protocol ppp#interface Virtual-Template0ppp authentication-mode chap papalias L2TP_LNS_0remote address pool#interface GigabitEthernet0/0/0ip address 10.10.10.1 255.255.255.0#interface GigabitEthernet0/0/1ip address 218.56.104.*** 255.255.255.252 ipsec policy ipsec2011158331 auto-neg nat enabledetect ftp#interface NULL0alias NULL0#firewall zone localset priority 100#firewall zone trustset priority 85detect ftpdetect rtspenticationdetect mmsUsdetect mgcpUsernamedetect sipsername:detect pptpme:admindetect sqlnetword:*detect h323n failed!detect qqUsedetect msndetect netbiosICE:This is a padd interface GigabitEthernet0/0/0 #firewall zone untrustccess or use may leadset priority 5detect ftpdetect rtspWarndetect mmsefault authdetect mgcpthod and pasdetect sipsole.detect pptpdetect sqlnetdetect h323G2200>detect qqor the sakdetect msny, please mdetect dnsiginal passdetect ilsuser.detect netbiosadd interface GigabitEthernet0/0/1<USG2200>display cyrrent-c#ffirewall zone dmzset priority 50 ^detect ftpErrodetect rtspmeter founddetect mmsion.detect mgcpdetect sipdetect ftp09detect rtsp03/17detect mms#detect pptpp domain sufdetect sqlnetdetect h323#detect qqterval 10detect dns#detect ilsket-filterdetect netbiosnterzone local#ufirewall zone name us2set priority 66detect ftpfirdetect rtspfilter defaudetect mmsterzone locdetect mgcpction outboudetect sipdetect pptpdetect sqlnetdetect h323packet-filtedetect qqermit intedetect dnsuntrust dirdetect ilsnddetect netbios#firewall interzone local trustdetect dnsdetect ilsdetect netbiosfirew#lfirewall interzone local untrusterzone local dmz direction outbo detect ftpdetect sqlnetus1 directiondetect h323detect rtspdetect qqdetect msnfirewalldetect dnsr default pdetect ilsone local udetect netbiosbound#firewall interzone local dmz detect ftpall packet-detect mmslt permit idetect mgcpt untrust didetect pptpnddetect sipdetect sqlnetdetect h323firewaldetect rtsper default pdetect qqzonedetect msndetectdetect mmsfirewaldetect mgcper default pdetect pptpne trust dmzdetect siputbounddetect sqlnetdetect h323detect rtspfirewadetect qqilter defadetect dnsnterzone dmdetect ilsrection inbdetect netbios#detect mmsone dmz untdetect mgcpn outbounddetect pptpdetect sipdetect sqlnetdetect h323r 0 protocoldetect rtsp18.56.104.18detect qqe 192.100.detect dnsdetect ilsdetect netbios#firewall interzone trust untrustlobal 218.56.104.*** any inside detect ftp anydetect mmsdetect mgcpdetect pptp#detect siphables enabdetect sqlnet#detect h323v6 sessiondetect rfirewall defend http-flooddetect ftpdetect mmsfirewadetect mgcpt-scan enabldetect pptpdetect sipewall defendetect sqlnetledetect h323firewdetect rtspmp-flood enadetect qqdetect msndetect ilsdetect netbioswall defend syn#lfirewall interzone trust us1firewall defendetect ftpenabledetect mmsdetect mgcp defend sip-detect pptpdetect sipfirdetect sqlnetp-flood fingerdetect h323tination-maxdetect rtspdetect qqdetect dnsdetect ilsdefend udp-detect netbiost-hit source-ma#rfirewall interzone trust us2 detect ftpwall defenddetect mmsort range 1detect mgcpdetect pptpdetecdetect ilsdetect netbios##sfirewall interzone dmz untrustlicense-server domain lic.hudetect ftpdetect mms#detect mgcp enabledetect pptpweb-managerdetect sipable port 8user-managdetect rtspication secudetect qq888detect msndetect dns#detect ilsrver templadetect netbios#firewall interzone us1 untrustlate test.tpl detect ftpldap-servdetect mmsation base-detect mgcpin,dc=comdetect pptpdetect sipdetect sqlneter group-filtedetect h323detect rtsp-server authdetect qqfilter (obdetect dnsdetect ilsdetect netbiosldap-server u#rfirewall interzone us2 untrustldap-server server-typdetect ftpdetect m#5firewall interzone us1 dmz#acl ndetect ftpdetect mmsermit udp sdetect mgcp 1701detect pptpdetect sip 10 permitdetect rtsp#acldetect qq1detect dnse proposaldetect ilsencrypdetect netbiosdes-cbc#firewall interzone us2 dmzup2 group1 detect ftp-algorithmdetect mmshmac-sha1-9detect mgcpdetect pptpdetect sip#detect sqlnet111583362detect h323exchadetect rtspdetect qqe negotiatdetect dnsdetect ilspre-shadetect netbios;hfv{*71&V3Zc:Q#Cfirewall interzone us2 us1 detectdetect ilsdetect netbiosp encryption-al#r#hl2tp-group 1undo tunnel authenticationtemplate tpl20111583362 1 allow l2tp virtual-template 0security acl 3000#bgp 2#uripv4-family unicastnsparentundo synchronizationike-peer ike20111583#2aaalocal-user user2 password cipher %$%$c'D=2Et9!4PN)9O{Ix*S,d[R%$%$tipointl2tp-user-accesslocal-user user2 service-type ppplocal-addreslocal-user user2 level 0local-user user3 password cipher %$%$`;WkNM${E;O=5--=%y)-;\SJ%$%$sa duration time-based 3600#ipslocal-user user3 service-type pppkmp template tpllocal-user user3local-user user5 password cipher %$%$mkyG076$a8C'6T6lJN)FG"vm%$%$ remote address pool#interfalocal-user user5 service-type pppip address 10.local-user user5 level 0local-user user1 password cipher %$%$#P{Q0BpNp"yz9!2LK54Bag^U%$%$ip address 218.56.104.*** 255.255.255.252local-user user1 service-type pppy ipsec2011158331 auto-neglocal-user user1 level 0nat enablelocal-user huawei password cipher %$%$-a$}Vs@0k&S}SpNMuu/E6e\S%$%$ULL0 #firewall zone localset prilocal-user huawei password valid-days 999 trustset priority 85local-user huawei serv ftpdeauthentication-scheme test.scmdetect sipauthentication-mode vpndbdetect sqlnet#deauthorization-scheme defaultqqdetect msnauthorization-scheme test.scmdetect ilsdetectauthorization-mode vpndbinterface GigabitEthernet0/#accounting-scheme default#firewall zone dm#domain defaultet priority 50domain dot1xdetect ftpdomain test.domct rtspauthentication-scheme test.scm mgcpdetect sipdetect mmsdip route-static 192.100.7.0 255.255.255.0 10.10.10.2 pptp detect sqlnetdete#banner enabledetect qq#v-gateway test 218.56.104.*** private detect netbios#firewall zone#auser-interface con 0set priorituser-interface tty 2 3etect ftpmodem bothuser-interface vty 0 4detect mgcpauthentication-mode aaadetect pptpprotocol inbound alldetect h32#ip address-set sslvpn type objectetect dnsdetect ilsaddress 0 11.50.1.0 mask 24#firewall int#zsa l#aslbust#cwmp#detect h32policy 1detecaction permitdetect qqpolicy source 1.5.1.0 mask 24 detect dnsdetectpolicy destination 1.5.2.0 mask 24#firewall interzone localpolicy 0action permittect ftppolicy source 1.4.1.0 mask 24ect mgcpdetect pppolicy destination 1.3.1.0 mask 24detect sqlnetdetec#hnat-policy interzone trust untrust outboundtect qq detect msnnetwork-extension enablenetwork-extension point-to-point enablenetwork-extension netpool 10.5.5.50 10.5.5.150 255.255.255.0 network-extension mode manualnetwork-extension manual-route 10.5.5.0 255.255.255.0network-extension manual-route 124.0.0.0 255.0.0.0network-extension manual-route 119.0.0.0 255.0.0.0network-extension manual-route 183.0.0.0 255.0.0.0network-extension manual-route 111.0.0.0 255.0.0.0network-extension manual-route 1.0.0.0 255.0.0.0network-extension manual-route 11.0.0.0 255.0.0.0network-extension manual-route 12.0.0.0 255.0.0.0network-extension manual-route 13.0.0.0 255.0.0.0network-extension manual-route 14.0.0.0 255.0.0.0network-extension manual-route 15.0.0.0 255.0.0.0network-extension manual-route 16.0.0.0 255.0.0.0network-extension manual-route 17.0.0.0 255.0.0.0network-extension manual-route 18.0.0.0 255.0.0.0network-extension manual-route 19.0.0.0 255.0.0.0network-extension manual-route 20.0.0.0 255.0.0.0securitypolicy-default-action permit user-src-ippolicy-default-action permit user-dst-ippolicy-default-action permit user-urlpolicy-default-action permit vt-src-ippassword-setting password-intension low 8 high 31 digits 1 letters 2 mix password-setting safe-policy 1password-setting lifetime 0 alarm 0certification cert-anonymous cert-field user-filter subject cn group-filter subject cncertification cert-anonymous filter-policy permit-allcertification cert-challenge cert-field user-filter subject cncertification user-cert-filter key-usage any#****END****##return<USG2200><USG2200><USG2200><USG2200><USG2200>。