H3C交换机DHCP Snooping典型配置举例

H3C三层交换机DHCP配置实例(H3C网络设备)

DHCP 典型配置【需求】DHCP 的主要用途是:通过DHCP服务器的协助来控管各个客户机(执行中的用户端)上不可缺少的网络配置参数,包括DNS(Domain Name Service 域名服务),WINS (Windows Internet Name Service Windows互联网名字服务)等。

【组网图】RouterA配置脚本#sysname RouterA#radius scheme system#domain system#dhcp server ip-pool 1 /创建DHCP 地址池/network 192。

168。

0。

0 mask 255。

255.255。

0 /指定可以分配的地址段/gateway—list 192.168。

0。

1 /指定网关/dns—list 192。

168。

0.2 /指定DNS server地址/domain—name huawei-3com。

com /指定域名/#interface Ethernet0/0ip address 192.168.0.1 255.255。

255。

0 /配置网关地址/#interface Serial2/0link—protocol ppp#interface NULL0#dhcp server forbidden-ip 192。

168。

0。

1 192.168。

0。

2 /保留网关、DNS的地址/#user—interface con 0user-interface vty 0 4#return【验证】在PC上执行“ipconfig”,该PC已经通过DHCP自动获取IP地址、网关、域名信息。

C:\〉ipconfigWindows IP ConfigurationEthernet adapter 本地连接:Connection-specific DNS Suffix . : IP Address。

. 。

. 。

. . : 192.168.0。

15-dhcp-snooping命令

【参数】 无

【描述】 dhcp-snooping 命 令 用 来 开 启 交 换 机 监 听 DHCP 广 播 报 文 的 功 能 , undo dhcp-snooping 命令用来关闭此功能。 缺省情况下,交换机关闭监听 DHCP 广播报文功能。 相关配置可参考命令 display dhcp-snooping。

【视图】 任意视图

1-1

H3C S3100-SI 系列以太网交换机 命令手册 DHCP-Snooping

【参数】

无

第 1 章 DHCP-Snooping 配置命令

【描述】

display dhcp-snooping 命令用来显示通过 DHCP-Snooping 记录的用户 IP 地址和 MAC 地址的对应关系。 相关配置可参考命令 dhcp-snooping。

【举例】 # 启动监听 DHCP 功能。

<H3C> system-view System View: return to User View with Ctrl+Z [H3C] dhcp-snooping

1.1.2 display dhcp-snooping

【命令】 display dhcp-snooping

H3C S3100-SI 系列以太网交换机 命令手册 DHCP-Snooping

目录

目录

第 1 章 DHCP-Snooping配置命令 ...........................................................................................1-1 1.1 DHCP-Snooping配置命令.................................................................................................. 1-1 1.1.1 dhcp-snooping......................................................................................................... 1-1 1.1.2 display dhcp-snooping ............................................................................................ 1-1

华为交换机DHCPsnooping配置教程

华为交换机DHCP snooping配置教程DHCP Snooping是一种DHCP平安特性,在配置DHCP Snooping各平安功能之前需首先使能DHCP Snooping功能。

使能DHCP Snooping功能的顺序是先使能全局下的DHCP Snooping功能,再使能接口或VLAN下的DHCP Snooping功能。

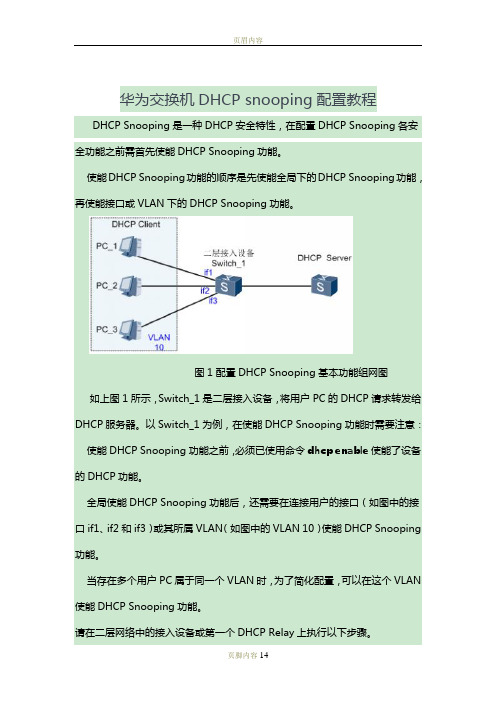

图1配置DHCP Snooping根本功能组网图如上图1所示,Switch_1是二层接入设备,将用户PC的DHCP请求转发给DHCP 效劳器。

以Switch_1为例,在使能DHCP Snooping功能时需要注意:使能DHCP Snooping功能之前,必须已使用命令dhcp enable使能了设备的DHCP功能。

全局使能DHCP Snooping功能后,还需要在连接用户的接口〔如图中的接口if1、if2和if3〕或其所属VLAN〔如图中的VLAN 10〕使能DHCP Snooping功能。

当存在多个用户PC属于同一个VLAN时,为了简化配置,可以在这个VLAN 使能DHCP Snooping功能。

请在二层网络中的接入设备或第一个DHCP Relay上执行以下步骤。

1、使能DHCP Snooping功能[Huawei]dhcp snooping enable ?ipv4DHCPv4 Snoopingipv6DHCPv6 Snoopingvlan Virtual LAN<cr>或[Huawei]dhcp snooping over-vpls enable#使能设备在VPLS网络中的DHCP Snooping功能或[Huawei-vlan2]dhcp snooping enable[Huawei-GigabitEthernet0/0/3]dhcp snooping enable2、配置接口信任状态[Huawei-GigabitEthernet0/0/2]dhcp snooping trusted或[Huawei-vlan3]dhcp snooping trusted interface GigabitEthernet 0/0/63、去使能DHCP Snooping用户位置迁移功能在移动应用场景中,假设某一用户由接口A上线后,切换到接口B重新上线,用户将发送DHCP Discover报文申请IP地址。

H3C三层交换机DHCP服务器配置实例

H3C三层交换机DHCP服务器配置实例H3C三层交换机DHCP服务器配置实例DHCP采样UDP链接方式,服务器端口为67,客户机端口为68.实验环境(H3CENSP)一、配置要点a:在路由器上配置DHCPserver第一步:(系统视图)开启DHCP:DHCPenable第二步:(进入接口视图)为与客户端相连的端口配置ip地址第三步:(系统视图)建立DHCP地址池:ippoolaaa第四步:(pool模式下)配置network网段、Gateway-list网关、dns-listDNS服务器地址、excluded-ip-address需要排除的ip地址第五步:进入接口模式,在接口中启动DHCP动态分配:dhcpselectgloble第六步:将客户端的'dhcp启动即可实例:路由器配置:#sysnameHuawei#dhcpenable#ippoolaaagateway-list192.168.1.1network192.168.1.0mask255.255.255.0excluded-ip-address192.168.1.10dns-list192.168.1.10192.168.10.10#aaaauthentication-schemedefaultauthorization-schemedefaultaccounting-schemedefaultdomaindefaultdomaindefault_adminlocal-useradminpasswordcipherOOCM4m($F4ajUn1vMEIBNUw# local-useradminservice-typehttp#firewallzoneLocalpriority16#interfaceEthernet0/0/0ipaddress192.168.1.1255.255.255.0dhcpselectglobal#interfaceEthernet0/0/1#interfaceSerial0/0/0link-protocolppp#interfaceSerial0/0/1link-protocolppp#interfaceSerial0/0/2link-protocolppp#interfaceSerial0/0/3link-protocolppp#interfaceGigabitEthernet0/0/0 #interfaceGigabitEthernet0/0/1 #interfaceGigabitEthernet0/0/2 #interfaceGigabitEthernet0/0/3 #wlan#interfaceNULL0#user-interfacecon0user-interfacevty04user-interfacevty1620#returnb:在三层交换机中为不同vlan配置不同DHCPserver第一步:在三层交换机上建好vlan并分配好端口第二步:(系统视图)开启DHCP:DHCPenable第三步:为每一个vlan都建立一个相应的DHCP地址池(命名可以随意)第四步:为每一个地址池配置好自己相应vlan的network网段、Gateway-list网关、dns-listDNS服务器地址、excluded-ip-address需要排除的ip地址第五步:进入每一个vlan接口,先配置好各自的ip地址,然后在启动DHCP动态分配:dhcpselectgloble第六步:将客户端的dhcp启动即可实例:三层交换机配置:[Huawei]displaycurrent-configuration#sysnameHuawei#vlanbatch2to3#clusterenablentdpenablendpenable#dropillegal-macalarm#dhcpenable#diffservdomaindefault#drop-profiledefault#ippoolaaanetwork192.168.1.0mask255.255.255.0 excluded-ip-address192.168.1.1dns-list192.168.10.10#ippoolbbbnetwork192.168.2.0mask255.255.255.0 excluded-ip-address192.168.2.1dns-list192.168.10.10#aaaauthentication-schemedefault authorization-schemedefault accounting-schemedefault domaindefaultdomaindefault_adminlocal-useradminpasswordsimpleadmin local-useradminservice-typehttp#interfaceVlanif1#interfaceVlanif2ipaddress192.168.1.1255.255.255.0 dhcpselectglobal#interfaceVlanif3ipaddress192.168.2.1255.255.255.0 dhcpselectglobal#interfaceMEth0/0/1#interfaceEthernet0/0/1 portlink-typeaccess portdefaultvlan2#interfaceEthernet0/0/2 #interfaceEthernet0/0/3 #interfaceEthernet0/0/4 portlink-typeaccess portdefaultvlan3#interfaceEthernet0/0/5 #interfaceEthernet0/0/6 #interfaceEthernet0/0/7 #interfaceEthernet0/0/8 #interfaceEthernet0/0/9 #interfaceEthernet0/0/10#interfaceEthernet0/0/11 #interfaceEthernet0/0/12 #interfaceEthernet0/0/13 #interfaceEthernet0/0/14 #interfaceEthernet0/0/15 #interfaceEthernet0/0/16 #interfaceEthernet0/0/17 #interfaceEthernet0/0/18 #interfaceEthernet0/0/19 #interfaceEthernet0/0/20 #interfaceEthernet0/0/21 #interfaceEthernet0/0/22#interfaceGigabitEthernet0/0/1 #interfaceGigabitEthernet0/0/2 #interfaceNULL0#user-interfacecon0user-interfacevty04#return。

H3C交换机配置DHCP配置

H3C交换机配置DHCP配置H3C交换机配置DHCP配置DHCP, 交换机1,交换机作DHCP Server『配置环境参数』1. PC1、PC2的网卡均采用动态获取IP地址的方式2. PC1连接到交换机的以太网端口0/1,属于VLAN10;PC2连接到交换机的以太网端口0/2,属于VLAN203. 三层交换机SwitchA的VLAN接口10地址为10.1.1.1/24,VLAN接口20地址为10.1.2.1/24『组网需求』1. PC1可以动态获取10.1.1.0/24网段地址,并且网关地址为10.1.1.1;PC2可以动态获取10.1.2.0/24网段地址,并且网关地址为10.1.2.1『DHCP Server配置流程流程』可以完成对直接连接到三层交换机的PC机分配IP地址,也可以对通过DHCP中继设备连接到三层交换机的PC机分配IP地址。

分配地址的方式可以采用接口方式,或者全局地址池方式。

【SwitchA采用接口方式分配地址相关配置】1. 创建(进入)VLAN10[SwitchA]vlan 102. 将E0/1加入到VLAN10[SwitchA-vlan10]port Ethernet 0/13. 创建(进入)VLAN接口10[SwitchA]interface Vlan-interface 104. 为VLAN接口10配置IP地址[SwitchA-Vlan-interface10]ip address 10.1.1.1 255.255.255.05. 在VLAN接口10上选择接口方式分配IP地址[SwitchA-Vlan-interface10]dhcp select interface6. 禁止将PC机的网关地址分配给用户[SwitchA]dhcp server forbidden-ip 10.1.1.1【SwitchA采用全局地址池方式分配地址相关配置】1. 创建(进入)VLAN10[SwitchA]vlan 102. 将E0/1加入到VLAN10[SwitchA-vlan10]port Ethernet 0/13. 创建(进入)VLAN接口10[SwitchA]interface Vlan-interface 104. 为VLAN接口10配置IP地址[SwitchA-Vlan-interface10]ip address 10.1.1.1 255.255.255.05. 在VLAN接口10上选择全局地址池方式分配IP地址[SwitchA-Vlan-interface10]dhcp select global6. 创建全局地址池,并命名为”vlan10”[SwitchA]dhcp server ip-pool vlan107. 配置vlan10地址池给用户分配的地址范围以及用户的网关地址[SwitchA-dhcp-vlan10]network 10.1.1.0 mask 255.255.255.0 [SwitchA-dhcp-vlan10]gateway-list 10.1.1.18. 禁止将PC机的网关地址分配给用户[SwitchA]dhcp server forbidden-ip 10.1.1.1【补充说明】以上配置以VLAN10的为例,VLAN20的配置参照VLAN10的配置即可。

H3C-dhcp全局地址池-扩展池-中继-snooping详细教程

DHCP命令合集DHCP 全局地址池<Sysname> system-view[Sysname] dhcp enable 使能DHCP服务[Sysname] dhcp server ip-pool 0 创建标识为0的DHCP普通模式地址池[Sysname-dhcp-pool-0] network 192.168.8.0 mask 255.255.255.0 配置DHCP地址池0动态分配的地址范围为192.168.8.0/24[Sysname-dhcp-pool-0] gateway-list 10.110.1.99配置DHCP地址池0为DHCP客户端分配的网关地址为10.110.1.99[Sysname-dhcp-pool-0] dns-list 10.1.1.254配置DHCP地址池0为DHCP客户端分配的DNS服务器地址为10.1.1.254[Sysname-dhcp-pool-0] expired day 1 hour 2 minute 3 配置地址池0的IP地址租用有效期为1天2小时3分。

[Sysname-dhcp-pool-0] domain-name 配置DHCP地址池0为DHCP客户端分配的域名后缀为[Sysname-dhcp-pool-0] netbios-type b-node配置DHCP地址池0为DHCP客户端分配的NetBIOS节点类型为b-node[Sysname-dhcp-pool-0] nbns-list 10.12.1.99配置DHCP地址池0为DHCP 客户端分配WINS服务器地址为10.12.1.99[Sysname] dhcp server forbidden-ip 10.110.1.1 10.110.1.63 将10.110.1.1到10.110.1.63之间的IP地址保留,不参与地址自动分配[Sysname-dhcp-pool-0] static-bind ip-address 10.1.1.1 mask 255.255.255.0[Sysname-dhcp-pool-0] static-bind mac-address 0000-e03f-0305将MAC地址为0000-e03f-0305的PC机与IP地址10.1.1.1绑定,掩码为255.255.255.0[Sysname-Vlan-interface1] dhcp select server global-pool配置VLAN接口1工作在DHCP服务器模式[Sysname] dhcp server detect使能伪DHCP服务器检测功能DHCP全局地址池查看命令display dhcp server conflict 显示DHCP的地址冲突统计信息display dhcp server expired 显示所有DHCP地址池中的租约超期信息display dhcp server free-ip 显示DHCP地址池的可用地址信息display dhcp server forbidden-ip 显示DHCP地址池中不参与自动分配的IP地址display dhcp server ip-in-use 显示所有DHCP地址池的地址绑定信息display dhcp server statistics 显示DHCP服务器的统计信息display dhcp server tree 显示所有DHCP地址池的信息DHCP扩展地址池<Sysname> system-view[Sysname] dhcp server ip-pool 0 extended配置扩展模式地址池0 [Sysname-dhcp-pool-0] network ip range 192.168.8.1 192.168.8.150动态分配的地址范围为192.168.8.1到192.168.8.150[Sysname-dhcp-pool-0] network mask 255.255.255.0配置扩展模式地址池0动态分配的IP地址掩码为255.255.255.0[Sysname-dhcp-pool-0] forbidden-ip 192.168.1.3 192.168.1.10 配置DHCP扩展模式地址池0中不参与分配的IP地址为192.168.1.3和192.168.1.10其他比如网关比如DNS 同上[Sysname-Vlan-interface1] dhcp server apply ip-pool 0配置VLAN接口1引用DHCP扩展模式地址池0 必须要输入,否则在扩展DHCP模式下客户端获取不到IP !DHCP中继模式# 配置DHCP服务器组1的服务器IP地址为1.1.1.1。

华为交换机DHCP snooping配置教程

华为交换机DHCP snooping配置教程DHCP Snooping是一种DHCP安全特性,在配置DHCP Snooping各安全功能之前需首先使能DHCP Snooping功能。

使能DHCP Snooping功能的顺序是先使能全局下的DHCP Snooping功能,再使能接口或VLAN下的DHCP Snooping功能。

图1 配置DHCP Snooping基本功能组网图如上图1所示,Switch_1是二层接入设备,将用户PC的DHCP请求转发给DHCP服务器。

以Switch_1为例,在使能DHCP Snooping功能时需要注意:使能DHCP Snooping功能之前,必须已使用命令dhcp enable使能了设备的DHCP功能。

全局使能DHCP Snooping功能后,还需要在连接用户的接口(如图中的接口if1、if2和if3)或其所属VLAN(如图中的VLAN 10)使能DHCP Snooping 功能。

当存在多个用户PC属于同一个VLAN时,为了简化配置,可以在这个VLAN 使能DHCP Snooping功能。

请在二层网络中的接入设备或第一个DHCP Relay上执行以下步骤。

1、使能DHCP Snooping功能[Huawei]dhcp snooping enable ?ipv4 DHCPv4 Snoopingipv6 DHCPv6 Snoopingvlan Virtual LAN<cr>或[Huawei]dhcp snooping over-vpls enable # 使能设备在VPLS网络中的DHCP Snooping功能或[Huawei-vlan2]dhcp snooping enable[Huawei-GigabitEthernet0/0/3]dhcp snooping enable2、配置接口信任状态[Huawei-GigabitEthernet0/0/2]dhcp snooping trusted或[Huawei-vlan3]dhcp snooping trusted interface GigabitEthernet 0/0/63、去使能DHCP Snooping用户位置迁移功能在移动应用场景中,若某一用户由接口A上线后,切换到接口B重新上线,用户将发送DHCP Discover报文申请IP地址。

DHCP Snooping功能和实例详解

DHCP Snooping功能与实例详解一、采用DHCP服务的常见问题架设DHCP服务器可以为客户端自动分配IP地址、掩码、默认网关、DNS服务器等网络参数,简化了网络配置,提高了管理效率。

但在DHCP 服务的管理上存在一些问题,常见的有:●DHCP Server的冒充●DHCP Server的DOS攻击,如DHCP耗竭攻击●某些用户随便指定IP地址,造成IP地址冲突1、DHCP Server的冒充由于DHCP服务器和客户端之间没有认证机制,所以如果在网络上随意添加一台DHCP服务器,它就可以为客户端分配IP地址以及其他网络参数。

只要让该DHCP服务器分配错误的IP地址和其他网络参数,那就会对网络造成非常大的危害。

2、DHCP Server的拒绝服务攻击通常DHCP服务器通过检查客户端发送的DHCP请求报文中的CHADDR (也就是Client MAC address)字段来判断客户端的MAC地址。

正常情况下该CHADDR字段和发送请求报文的客户端真实的MAC地址是相同的。

攻击者可以利用伪造MAC的方式发送DHCP请求,但这种攻击可以使用Cisco 交换机的端口安全特性来防止。

端口安全特性(Port Security)可以限制每个端口只使用唯一的MAC地址。

但是如果攻击者不修改DHCP请求报文的源MAC地址,而是修改DHCP报文中的CHADDR字段来实施攻击,那端口安全就不起作用了。

由于DHCP服务器认为不同的CHADDR值表示请求来自不同的客户端,所以攻击者可以通过大量发送伪造CHADDR的DHCP请求,导致DHCP服务器上的地址池被耗尽,从而无法为其他正常用户提供网络地址,这是一种DHCP耗竭攻击。

DHCP耗竭攻击可以是纯粹的DOS攻击,也可以与伪造的DHCP服务器配合使用。

当正常的DHCP服务器瘫痪时,攻击者就可以建立伪造的DHCP服务器来为局域网中的客户端提供地址,使它们将信息转发给准备截取的恶意计算机。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

2. Device B的配置 # 使能 DHCP Snooping 功能。

<DeviceB> system-view [DeviceB] dhcp snooping enable

# 在 GigabitEthernet1/0/1 上启用 DHCP Snooping 表项记录功能。

[DeviceB] interface GigabitEthernet 1/0/1 [DeviceB-GigabitEthernet1/0/1] dhcp snooping binding record

# 为使 Option 82 功能正常使用,需要在 DHCP 服务器和 DHCP Snooping 上都进行相应配置。如 下为 DHCP Snooping 上的相关配置:

# 在 GigabitEthernet1/0/1 上配置 DHCP Snooping 支持 Option 82 功能,并配置 Circuit ID 填充内容为 group1。

i

1 简介

本文档介绍了 DHCP Snooping 相关应用的配置举例。

2 配置前提

本文档中的配置均是在实验室环境下进行的配置和验证,配置前设备的所有参数均采用出厂时的 缺省配置。如果您已经对设备进行了配置,为了保证配置效果,请确认现有配置和以下举例中的 配置不冲突。 本文假设您已了解 DHCP 相关特性。

# 配置 GigabitEthernet1/0/2 端口为信任端口。

[DeviceA] interface GigabitEthernet 1/0/2 [DeviceA-GigabitEthernet1/0/2] dhcp snooping trust [DeviceA-GigabitEthernet1/0/2] quit

3.1 组网需求 ··············································································································································· 1 3.2 配置思路 ··············································································································································· 2 3.3 使用版本 ··············································································································································· 2 3.4 配置步骤 ··············································································································································· 2 3.5 验证配置 ··············································································································································· 5 3.6 配置文件 ··············································································································································· 6 4 相关资料 ··············································································································································· 7

# 使能 ARP Detection 功能,对用户合法性进行检查。

[DeviceA] vlan 1 [DeviceA-vlan1] arp detection enable [DeviceA-vlan1] quit

# 端口状态缺省为非信任状态,上行端口配置为信任状态,下行端口按缺省配置。

[DeviceA] interface GigabitEthernet 1/0/2 [DeviceA-GigabitEthernet1/0/2] arp detection trust [DeviceA-GigabitEthernet1/0/2] quit

H3C S5130-EI DHCP Snooping 典型配置举 例

Copyright © 2014 杭州华三通信技术有限公司 版权所有,保留一切权利。 非经本公司书面许可,任何单位和个人不得擅自摘抄、复制本文档内容的部分或全部, 并不得以任何形式传播。本文档中的信息可能变动,恕不另行通知。

目录

1 简介 ······················································································································································ 1 2 配置前提 ··············································································································································· 1 3 DHCP Snooping配置举例····················································································································· 1

GE1/0/3 DHCP snooping DHCP server

Device C

Device D

GE1/0/3 DHCP snooping Device B

Group3

1

3.2 配置思路

• 在多个DHCP Snooping设备级联的网络中,为了节省系统资源,不需要每台DHCP Snooping设备都记录所有DHCP客户端的IP地址和MAC地址的绑定信息,只需在与客户端直 接相连的不信任端口上记录绑定信息。间接与DHCP客户端相连的不信任端口不需要记录IP 地址和MAC地址绑定信息,需要配置绑定关系的不信任端口,请参见 图 2 中所示。

1. Device A的配置 # 使能 DHCP Snooping 功能。

<DeviceA> system-view [DeviceA] dhcp snooping enable

# 在 GigabitEthernet1/0/1 上启用 DHCP Snooping 表项记录功能。

2

[DeviceA] interface GigabitEthernet 1/0/1 [DeviceA-GigabitEthernet1/0/1] dhcp snooping binding record

GE1/0/3 DHCP snooping DHCP server

Device C

Device D

GE1/0/3 DHCP snooping Device B

Group3

记录绑定信息的不信任端口 不记录绑定信息的不信任端口 信任端口

• 为防止非法用户通过配置静态 IP 地址的方式接入网络,在用户所在 VLAN 内启用 ARP Detection 功能(本例为缺省 VLAN 1 内),基于 DHCP Snooping 表项对用户进行合法性检 查,保证合法用户可以正常转发报文。

3 DHCP Snooping配置举例

3.1 组网需求

如 图 1 所示,某科研机构有三个项目组,分布在不同的楼层中,通过楼层间的DHCP Snooping设 备与DHCP Server相连。 为了方便管理,希望通过 DHCP 服务器统一分配 IP 地址,同时要求: • 根据项目组的规模,分配不同范围的 IP 地址,为 group1 分配 192.168.0.2~192.168.0.39

之间的 IP 地址,为 group2 分配 192.168.0.40~192.168.0.99 之间的 IP 地址,为 group3 分 配 192.168.0.100~192.168.0.200 之间的 IP 地址; • 保证客户端从合法的服务器获取 IP 地址; • 禁止用户通过配置静态 IP 地址的方式接入网络。 图1 DHCP Snooping 配置组网图

# 为使 Option 82 功能正常使用,需要在 DHCP 服务器和 DHCP Snooping 上都进行相应配置。如 下为 DHCP Snooping 上的相关配置:

# 在 GigabitEthernet1/0/1 上配置 DHCP Snooping 支持 Option 82 功能,并配置 Circuit ID 填充内容为 group2。

# 配置 GigabitEthernet1/0/2 端口为信任端口。