用户管理和配置管理共24页

金蝶EAS使用手册

万科企业股份有限公司金蝶E A S管理系统资料和安全设置公司系统管理员使用作者:金蝶软件EAS实施小组建立日期: 2006/12/12确定日期: 2006/12/29版本号: V 1.0Kingdee Software (China) Co.,Ltd目录1.管理员工作总体流程32.管理员安装EAS系统43.管理员登陆EAS系统103.1管理员设置原则10 3.2登陆EAS系统10 3.3修改管理员密码124.建立基础资料134.1建立部门资料(组织单元)13 4.2设置部门资料属性(组织单元属性)14 4.2.1地产公司部门属性(重点)14 4.2.2物业公司本部部门属性15 4.2.3物业公司服务中心属性15 4.3建立职位资料15 4.4建立职员资料175.建立操作用户195.1建立操作用户19 5.2为新增用户授权22 5.3本阶段用户权限的分配表24 5.3.1基础数据管理权限24 5.3.2财务会计-总帐权限26 5.3.3财务会计-报表权限27 5.3.4财务会计-固定资产权限27 5.3.5系统平台权限28 5.3.6成本系统权限(地产公司)296.凭证特殊数据权限设置307.报表特殊数据权限设置328.其他日常维护方面331.管理员工作总体流程l系统初始化所需要工作1.建立部门资料2.建立职位资料3.建立职员资料4.建立操作用户5.为新增用户进行权限管理l日常业务工作1.安全管理2.编码原则3.工作流管理2.管理员安装EAS系统l进入集团规定软件安装目录,点击“Eassetup.exe”文件(对于EAS安装来说,升级过程不需要客户端进行调整,集团总部服务器更新之后子公司的系统自动更新);l点击“金蝶EAS客户端”按钮;l选择“中文简体”,按“OK”按钮;l选择“下一步”按钮;l选择“本人接受许可协议条款”,点击“下一步”按钮;l本处列出了客户端配置的硬件需求:PIII 550M或以上的CPU、256M以上的内存(推荐512M)、硬盘400兆以上自由空间、网卡、宽行针式打印机、喷墨打印机或激光打印机;软件需求为操作系统:32位Windows 平台,包括Windows 98、Windows ME、Windows 2000、Windows XP,推荐用Windows 2000及以上版本,点击“下一步”按钮;l选择客户端的安装目录(建议不要跟K3系统安装在同样的目录下),点击“下一步”;l在“EAS服务器地址”中输入集团规定的正式服务器的IP地址,对于“EAS服务器端口”和“文件更新服务器端口”不需要修改,点击“下一步”按钮;(IP地址:10.0.11.15)l选择“安装电子文档版使用手册”(若客户端的硬盘空间不够,则可以不选择),点击“下一步”按钮;l选择快捷方式的存放地点,若第一安装EAS系统,可以默认为“其他”,点击“下一步”按钮;l点击“安装”按钮;l安装完毕之后,点击“完成”按钮,完成安装过程。

深信服AC 配置手册

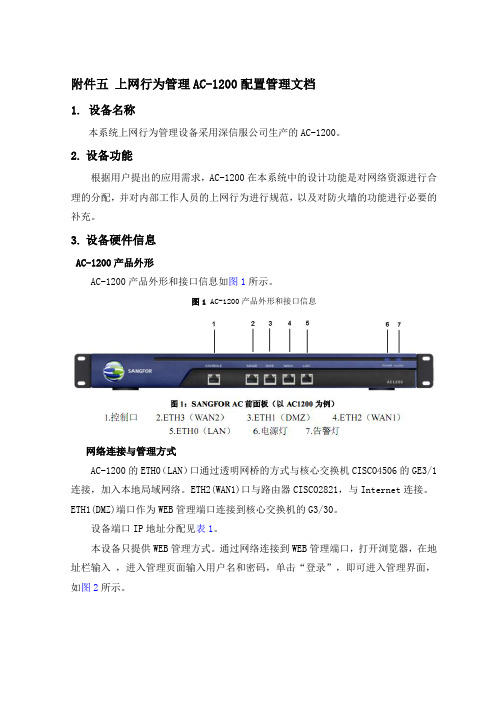

附件五上网行为管理AC-1200配置管理文档1. 设备名称本系统上网行为管理设备采用深信服公司生产的AC-1200。

2.设备功能根据用户提出的应用需求,AC-1200在本系统中的设计功能是对网络资源进行合理的分配,并对内部工作人员的上网行为进行规范,以及对防火墙的功能进行必要的补充。

3.设备硬件信息AC-1200产品外形AC-1200产品外形和接口信息如图1所示。

图1 AC-1200产品外形和接口信息网络连接与管理方式AC-1200的ETH0(LAN)口通过透明网桥的方式与核心交换机CISCO4506的GE3/1连接,加入本地局域网络。

ETH2(WAN1)口与路由器CISCO2821,与Internet连接。

ETH1(DMZ)端口作为WEB管理端口连接到核心交换机的G3/30。

设备端口IP地址分配见表1。

本设备只提供WEB管理方式。

通过网络连接到WEB管理端口,打开浏览器,在地址栏输入,进入管理页面输入用户名和密码,单击“登录”,即可进入管理界面,如图2所示。

表1设备端口IP地址分配表接口IP地址描述ETH0 (LAN) 透明模式与核心交换G3/1连接ETH1 (DMZ) 与VLAN5某端口连接(WEB管理)ETH2 (WAN1) 与路由器G0/0/0连接图2WEB登录页面4. 配置管理WEBUI界面登录后看到的是WEB管理的首页,包含左侧的功能菜单栏和右侧的状态信息显示。

如图3所示。

图3 WEB用户管理界面系统配置系统配置部分包含系统信息、管理员帐户、系统时钟等信息。

系统信息系统信息包含系统内的序列号和license信息,如图4所示。

图4系统信息管理员帐户本系统内除admin帐户外,另创建了一个gtyl管理员帐户,其权限与admin相同。

图5所示为管理员帐户列表。

图5管理员帐户列表如需对管理员帐户进行配置,直接单击蓝色用户名,如需创建新管理员,单击左上角“新增”图标,即可进入创建页面。

系统时间系统时间设置界面如图6所示。

WEB服务器配置与管理

制。 (6)DirectoryIndex index.html index.html.var:用于设置网站的默认首页的网页文件名。 (7)AccessFileName .htaccess:设置访问控制的文件名,默认为隐藏文件.htaccess。 其他常用选项请见课本P197-P199页。

Internet

Other Server

代理服务器

Web服务器

Web服务器配置类型

(1)基于虚拟目录 (2)基于IP:

192.168.1.2 192.168.1.3 (3)基于域名:

项目背景

假如你是该校园网的普通用户,你希望该WEB服务器为 我们提供哪些功能??

3. httpd-suexec-2.0.52-9.ent.i386.rpm:允许Apache 以root用户身份运行程序的软件包。

4. system-config-httpd-1.3.1-1.noarch.rpm:Apache 服务的图形化配置工具。

Apache服务的安装

Apache服务的启动与停止

全局环境配置 主服务器配置 虚拟主机配置

全局环境配置

(1)Server Tokens OS:当服务器响应主机头(header)信息时显示Apache的版本和操 作系统名称。

(2)ServerRoot "/etc/httpd":设置存放服务器的配置、出错和记录文件的根目录。 (3)PidFile run/httpd.pid:指定记录httpd守护进程的进程号的PID文件。 (4)Timeout 120:设置客户程序和服务器连接的超时时间间隔。 (5)KeepAlive Off:设置是否允许在同一个连接上传输多个请求,取值为on/off。 (6)MaxKeepAliveRequests 100:设置一次连接可以进行的HTTP请求的最大次数。 (7)KeepAliveTimeout 15:设置一次连接中的多次请求传输之间的时间。 (8)Listen 12.34.56.78:80:设置Apache服务的监听IP和端口。 (9)LoadModule 参数值:设置动态加载模块。 (10)Include conf.d/*.conf:将由Serverroot参数指定的目录中的子目录conf.d中的*.conf

配置管理系统

配置管理系统(北大软件 ************)配置管理系统,采用基于构件等先进思想和技术,支持软件全生命周期的资源管理需求,确保软件工作产品的完整性、可追溯性。

配置管理系统支持对软件的配置标识、变更控制、状态纪实、配置审核、产品发布管理等功能,实现核心知识产权的积累和开发成果的复用。

1.1.1 组成结构(北大软件 ************)配置管理系统支持建立和维护三库:开发库、受控库、产品库。

根据企业安全管理策略设定分级控制方式,支持建立多级库,并建立相关控制关系;每级可设置若干个库;配置库可集中部署或分布式部署,即多库可以部署在一台服务器上,也可以部署在单独的多个服务器上。

1. 典型的三库管理,支持独立设置产品库、受控库、开发库,如下图所示。

图表 1三库结构2. 典型的四库管理,支持独立设置部门开发库、部门受控库、所级受控库、所级产品库等,如下图所示。

图表 2四级库结构配置管理各库功能描述如下:以“三库”结构为例,系统覆盖配置管理计划、配置标识、基线建立、入库、产品交付、配置变更、配置审核等环节,其演进及控制关系如下图。

图表 3 配置管理工作流程1.1.2主要特点(北大软件************)3.独立灵活的多级库配置支持国军标要求的独立设置产品库、受控库、开发库的要求,满足对配置资源的分级控制要求,支持软件开发库、受控库和产品库三库的独立管理,实现对受控库和产品库的入库、出库、变更控制和版本管理。

系统具有三库无限级联合与分布部署特性,可根据企业管理策略建立多控制级别的配置库,设定每级配置库的数量和上下级库间的控制关系,并支持开发库、受控库和产品库的统一管理。

4.产品生存全过程管理支持软件配置管理全研发过程的活动和产品控制,即支持“用户严格按照配置管理计划实施配置管理—基于配置库的实际状况客观报告配置状态”的全过程的活动。

5.灵活的流程定制可根据用户实际情况定制流程及表单。

6.支持线上线下审批方式支持配置控制表单的网上在线审批(网上流转审批)和网下脱机审批两种工作模式,两种模式可以在同一项目中由配置管理人员根据实际情况灵活选用。

SAP用户权限管理配置及操作手册

SAP用户权限管理配置及操作手册SAP用户权限管理配置及操作手册SAP用户权限管理配置及操作手册Overview业务说明OverviewSAP的每个用户能够拥有的角色是有数量限制的,大概是300多点,具体不记得了。

如果只在S_TCODE和菜单中设置了某个事务代码,而没有设置权限对象,此时将不能真正拥有执行该事务代码的权限。

SAP的权限检查机制:SAP进入一个t-code,要检查两个东西1)S_TCODE2) 表TSTCA 里面和这个T-cdoe相对应的object。

有些tcode在tstca里面没有对应的object,就会导致直接往S_TCODE中加事务代码不能使用的情况。

SAP权限架构概念权限对象Authorization objectSAP在事务码(T-code)的基础上通过权限对象对权限进行进一步的细分,例如用户有创建供应商的权限,但是创建供应商的事务码中有单独的权限对象,那么就可以通过权限对象设置不同的用户可以操作不同的供应商数据。

角色-Role同类的USER使用SAP的目的和常用的功能都是类似的﹐例如业务一定需要用到开S/O的权限。

当我们把某类USER需要的权限都归到一个集合中﹐这个集合就是“职能”(Role)。

所谓的“角色”或者“职能”﹐是sap4.0才开始有的概念﹐其实就是对user的需求进行归类﹐使权限的设定更方便。

(面向对象的权限!!)分为single role 和composite role两种﹐后者其实是前者的集合。

角色模板-Template RoleRole的模板﹐一般是single role.但这个模板具有一个强大的功能﹐能通过更改模板而更改所有应用(sap称为Derive“继承”)此模板的Role(sap称之为adjust)参数文件-Profile参数文件相当于指定对应的权限数据及权限组的定义。

每个角色下会产生一个附属的参数文件。

真正记录权限的设定的文件﹐从sap4.0开始是与Role绑定在一起的。

IT运维管理系统用户使用手册

IT运维管理系统-用户使用手册IT运维管理系统用户使用手册中国石油大学12月2017年页26 共页1 第IT运维管理系统-用户使用手册前言衷心感谢您选用该软件产品,我们将竭诚为您提供最优质的服务。

本用户手册旨在给予用户产品使用,故障处理方面的说明指导。

为了您使用方便并能充分利用本软件的功能,敬请仔细阅读本使用手册,并放于方便位置,以供日后参考。

本用户手册的内容仅供参考,本公司不断改善产品功能与质量,版本时有更新而手册未能及时修正,或有包含技术上不准确或疏漏之处,敬请凉解,也真诚地希望您能把宝贵的意见反馈给我们,在以后的版本中,我们会加以充实或改进。

页26 共页2 第IT运维管理系统-用户使用手册目录3............................................................................................................................................. 录.目41. ................................................................................................................................. 系统概述52. ..................................................................................................................... 软件和硬件环境53. ............................................................................................................. 系统访问与提报方法64. ................................................................................................................................. 操作说明6................................................................................................................................ 4.1.登录6................................................................................................................................ 4.2 .首页74.3.........................................................................................................................事件管理....................................................................................................................... 11变更管理4.48....................................................................................................................... 1问题管理4.53................................................................................................................... 24.6配置项管理4....................................................................................................................... 4.72系统管理页26 共页3 第IT运维管理系统-用户使用手册1.系统概述IT运维管理系统包括事件管理、变更管理、问题管理、配置管理、紧急变更管理和系统管理,共六个管理模块。

图书馆管理系统E-R图

图书馆管理系统E-R图(总24页)本页仅作为文档封面,使用时可以删除This document is for reference only-rar21year.March要:图书管理系统是智能办公系统(IOA)的重要组成部分,因此,图书管理系统也以方便、快捷的优点正慢慢地进入人们的生活,将传统的图书管理方式彻底的解脱出来,提高效率,减轻工作人员以往繁忙的工作,减小出错的概率,使读者可以花更多的时间在选择书和看书上。

从而使人们有更多时间来获取信息、了解信息、掌握信息。

其开发主要包括后台数据库的建立和维护以及前端应用程序的开发两个方面。

采用SQL Server2005数据库作为后台数据库、Visual C#编程语言作为前台开发工具,通过对数据库技术进行了较深入的学习和应用,主要完成书目检索、读者管理、借阅管理、图书管理、用户维护、系统维护等系统功能。

系统运行结果证明,本文所设计的图书管理系统可以满足学生和教师借阅者、图书管理员两方面的需要,达到了设计要求。

关键词:图书管理;系统设计;信息;;SQLServer20051 引言随着计算机及网络技术的飞速发展,Internet/Intranet应用在全球范围内日益普及,当今社会正快速向信息化社会前进,信息系统的作用也越来越大。

图书馆在正常运营中总是面对大量的读者信息,书籍信息以及由两者相互作用产生的借书信息,还书信息。

因此图书管理信息化是发展的必然趋势。

用结构化系统分析与设计的方法,建立一套有效的图书信息管理系统,可以减轻工作,将工作科学化、规范化,提高了图书馆信息管理的工作质量因此根据图书馆目前实际的管理情况开发一套图书管理系统是十分必要的。

1.1 图书管理的现状一直以来人们使用传统的人工方式管理图书馆的日常工作,对于图书馆的借书和还书过程,想必大家都已很熟悉。

在计算机尚未在图书管理系统广泛使用之前,借书和还书过程主要依靠手工。

一个最典型的手工处理还书过程就是:读者将要借的书和借阅证交给工作人员,工作人员将每本书上附带的描述书的信息的卡片和读者的借阅证放在一个小格栏里,并在借阅证和每本书贴的借阅条上填写借阅信息。

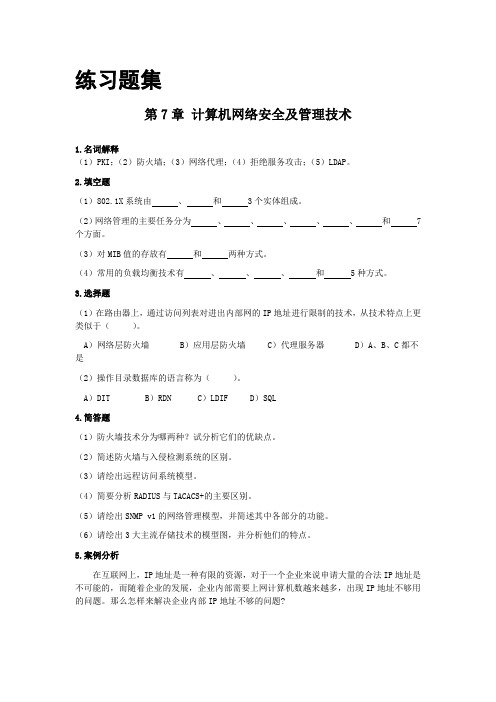

自考《03142互联网及其应用》_练习题集及答案解析_第7章_计算机网络安全及管理技术

练习题集第7章计算机网络安全及管理技术1.名词解释(1)PKI;(2)防火墙;(3)网络代理;(4)拒绝服务攻击;(5)LDAP。

2.填空题(1)802.1X系统由、和 3个实体组成。

(2)网络管理的主要任务分为、、、、、和 7个方面。

(3)对MIB值的存放有和两种方式。

(4)常用的负载均衡技术有、、、和 5种方式。

3.选择题(1)在路由器上,通过访问列表对进出内部网的IP地址进行限制的技术,从技术特点上更类似于()。

A)网络层防火墙B)应用层防火墙C)代理服务器D)A、B、C都不是(2)操作目录数据库的语言称为()。

A)DIT B)RDN C)LDIF D)SQL4.简答题(1)防火墙技术分为哪两种?试分析它们的优缺点。

(2)简述防火墙与入侵检测系统的区别。

(3)请绘出远程访问系统模型。

(4)简要分析RADIUS与TACACS+的主要区别。

(5)请绘出SNMP v1的网络管理模型,并简述其中各部分的功能。

(6)请绘出3大主流存储技术的模型图,并分析他们的特点。

5.案例分析在互联网上,IP地址是一种有限的资源,对于一个企业来说申请大量的合法IP地址是不可能的,而随着企业的发展,企业内部需要上网计算机数越来越多,出现IP地址不够用的问题。

那么怎样来解决企业内部IP地址不够的问题?练习题集参考答案及解析第7章计算机网络安全及管理技术1.名词解释(1)PKI;答:PKI(公钥基础设施)利用公钥理论和技术建立的提供信息安全服务的基础设施,是CA认证、数字证书、数字签名以及相关安全应用组件模块的集合。

作为一种技术体系,PKI可以作为支持认证完整性、机密性和不可否认性的技术基础,从技术上解决网上身份认证、信息完整性和抗抵賴等安全问题,为网络应用提供可靠地安全保障。

作为提供信息安全服务的公共基础设施,PKI是目前公认的保障网络安全的最佳体系。

(2)防火墙;答:防火墙是一个位于局域网和外网之间,或计算机和它所接的网络之间执行访问控制策略的一个或一组软硬件设备。