解决U盘文件变成EXE的问题

求助,电脑D,E,F盘里的文件夹都变成.exe形式的了,怎么办?

求助,电脑D,E,F盘里的文件夹都变成.exe形式的了,怎么办?求助,电脑D,E,F盘里的文件夹都变成.exe形式的了,怎么办?中毒的可能性最高,得重装系统了。

不会装的话,拿到你购买的电脑公司让技术员帮你处理,现在都是免费的。

不拿过去人家是不上门的。

要是不好意思,到时候鼠标垫给买一块u盘里的文件夹都变成“EXE”文件要怎么办?u盘里的文件夹都变成“EXE”文件,具体的操作是:1.打开u盘 ... 毒专家主界面,点击“开始扫描”。

2.扫描结束后,界面中会出现文件夹exe病毒的路径以及处理的结果。

3.选择“修复系统”在面板中选择如下所示几个选项,也可全部选择.4.点击“开始修复”,会将因文件夹exe病毒而损坏的文件夹问题恢复。

u盘里的文件夹为什么都变成“EXE”文件?是因为电脑中了病毒。

该病毒试图禁用Windows2000/XP/2003的系统文件保护功能,进而替换系统文件,并且还会收集用户系统信息向某网站提交,并能够根据远程黑客命令,在用户机器上进行文件复制删除、截取屏幕画面、发送消息等操作。

由于该病毒可以修改注册表,使用Windows资源管理器浏览文件时将不会显示隐藏文件,在Windows2000/XP/2003也不会发出警告。

该病毒还有个最显著的特点是能够尝试用自身替换系统文件,一旦替换成功,每次Rundll32.exe被调用时都会激活病毒程序。

解决办法是:通过备份恢复,或者通过工具——文件夹选项——查看——显示所有文件和文件夹,然后你变可看到你被感染的文件,被感染的文件会在文件夹名称后面加上.exe后缀,但同时也有一个隐藏的同名文件夹,如果你想要不丢失你的被感染文件,可以打开没有.exe后缀的文件夹,把里面的文件复制出来,保存于别的硬盘,然后再删除被加上.exe后缀的文件夹和隐藏的同名文件夹即可u盘里的文件夹都变成exe格式的咋办?请先对自己的电脑 ... 毒。

推荐NOD32。

和360.。

这个应该不是病毒。

exe病毒解决方法

清除文件夹后缀名为exe的病毒一:一位朋友的U盘给感染了,表现症状是所有文件夹有后缀exe,大小依照不同的变种不一样,都是几百kb的。

病毒的作者用的是伪装术,你所看到的文件夹并不是真正的文件夹,而是病毒文件,只是把图标改成了文件夹的样式,刚开始我也给中招了。

而真正的文件夹是被隐藏了,所以双击的时候实际是执行了病毒文件,然后病毒会隐藏所有的文件夹。

病毒的进程是什么,粗略的看了下好像是伪装成issas.exe,可以结束掉该进程后再杀毒。

1.运行→输入“cmd”,回车,进入cmd.2.cd x:(x是U盘盘符)。

3.attrib -s -h -r /s /d之后就会发现被隐藏的文件夹,然后删除掉所有同名的但是有后缀的文件夹。

同时还生成一个recycle的文件夹,也直接删掉。

如果清楚之后发现又生成了,说明病毒还在运行,继续查找可疑进程,结束之后再按照上述步骤清楚。

最后拿杀毒软件杀下毒,以防止病毒是文件感染的。

二:第二拷回文件后,发现我的u盘上文件的名称后缀都变成了exe,我的盘中毒了,由于这种事对于我来说是第一次发生,感到比较紧张,马上用瑞星杀了毒,令我不解的是,杀完毒后,u盘上所剩文件无几,但所占空间并没有改变,我想可能是文件被隐藏了,于是我通过工具中的文件夹选项把文件显示了出来,但是文件属性中的隐藏为灰色,总不能每次都要通过这种方法来显示隐藏文件吧,怎么解决这个问题呢?我找到了以下解决途径:1,运用u盘病毒专杀工具,如U 盘病毒专杀工具USBCLeaner 它可以修改被病毒隐藏的文件属性,并能杀掉u 盘病毒。

USBCleaner是一种纯绿色的辅助杀毒工具,具有检测查杀70余种U 盘病毒,U盘病毒广谱扫描,U盘病毒免疫,修复显示隐藏文件及系统文件,安全卸载移动盘盘符等功能,全方位一体化修复杀除U盘病毒.同时USBCleaner能迅速对新出现的U盘病毒进行处理.USBCleaner是你学习,工作,娱乐的好帮手。

正常文件变成exe怎么恢复

正常文件变成exe怎么恢复

exe这个格式,一般是应用程序的安装包。

而像图片、文档、视频等数据,都有自己单独的格式。

不过有时候,我们会发现正常的文件变成exe格式了,这是什么原因造成的呢?

电脑在联网的情况下,或电脑经常使用U盘等即插即拔的设备时,电脑就很容易中毒。

电脑文件中毒会造成文件损坏、丢失、或者是正常文件变成exe格式。

找到了文件变成exe的原因后,我们就可以尝试用一些方法去解决。

首先,对电脑进行杀毒。

网上有很多类型的杀毒软件,功能都比较强大,大家可以随便选择一款来杀毒。

一般来说,杀完毒后,文件就会恢复正常了。

其次,利用专业的数据恢复软件来恢复文件。

为了给大家作示范,我们使用的是迷你兔数据恢复软件。

第一步:运行迷你兔数据恢复软件,点击“开始恢复”。

第二步:选中磁盘,点击“扫描”。

注意:这里选中的磁盘,是文件变成exe格式的磁盘,不能乱选。

也就是说,需要恢复哪个磁盘的文件,就扫描哪个磁盘。

第三步:扫描结束后,筛选需要恢复的文件,点击“恢复数据”即可。

注意:文件不能直接恢复到原来的磁盘中,是为了避免再次中毒以及数据覆盖。

解决U盘后缀为exe

如果不是文件夹,而是其他的程序,可以输入这样的命令:

j:\>attrib *.* -r -h -s /s /d

注意:先要用杀毒软件把病毒给杀了

文件夹变成exe后的解决办法2008-03-14 13:53文件夹变成exe后的解决办法

这段时间忙得要命,经常要打印东西,结果就中了最近比较流行的U盘病毒了。中了不要紧,昨天中了,搜了半天杀毒方法没有真正能解决问题的,只好格式化了!!!今天去打印东西,又中了这个鬼病毒,所有的文件夹变成原文件夹名.exe,打不开。本来准备再次格式化,但考虑到有重要文件,只得找寻解决方法,最后从一个HUST高手口中获悉解决方法。

还有smss.exe,csrss.exe,svchost.exe,alg.exe,services.exe,winlogon.exe,tasklist.exe,system,system idle process,lsass.exe,

conime.exe,其他进程都尝试结束掉(比如结束QQ.exe:tskill qq)

4:然后输入“attrib -h /s /d”,回车后就会发现那些夹子都出来了。尽管他们是隐藏的,但是可以把里面的东西拿出来。

呵呵,大功告成,解决问题了,希望大家也能解决这个问题。

解决U盘文件夹后缀变成exe 的方法

U盘上文件夹被改为exe,又不想删除文件。教你试试。

在u 盘里建立一个空白的压缩文件,通过它打开,再点击压缩文件的向上,就可以看到被隐藏的文件,把他们拷贝出来,再将U盘格式化。再将文件拷回。即可。

注意:拷贝时不要拷贝一个数据库的文件,Thumbs.db的文件也不能考出来。

对重新拷贝回去的文件,要在所有的文件夹下找到Thumbs.db并把它删除。

解决U盘里文件夹变EXE文件问题

解决U盘里文件夹变EXE文件问题2009年04月16日星期四21:57用U盘拷东西,发现文件夹后都有个exe,打不开删了又会生成,发现是中毒了,下面是查杀步骤:病毒手段:根据老白的描述,这一病毒必然是更改了注册表,将显示隐藏文件这一功能给关了,同时将所有正常文件都加上了隐藏属性,所以大家就看不到自己的文件只是看到一些EXE的病毒生成的同名文件夹.不过如果该病毒只是采用这一招的话那手段并不高明,要是我写这一病毒,我必然会同时禁止掉任务管理器,同时禁止所有的杀毒软件,一发现杀毒软件就把它的进程杀掉,最后再写个保护进程的机制,每隔几秒就自动检测病毒生成文件也就是触发文件是否被删,如果被删就再自动生成.呵呵以上只是个人的一些方法,大家就不要去写了,因为写病毒是违法的,只是让大家了解下这方面的知识罢了.对了老白说是只有U盘中.应该是利用autorun.inf 在作怪,同时提醒大家一点利用这招可以让你的所有磁盘都中毒,所以如果你右击你的磁盘发现弹出的菜单有两个打开可是一个打开为加粗状态,那就不要直接双击打开该磁盘了,改用资源管理器打开.好了说了一堆废话,现在说下解决方案:重启电脑按F8进入安全模式(因为我没见到具体症状,所以让大家在安全模式下杀会安全些.),经下列注册表键值拷进记事本中另存为***.reg文件,直接双击,会提示说是否导入注册表,选择是,然后会提示导入成功,执行第4步后,此时打开"我的电脑"--工具--文件夹选项--将里面的隐藏文件和文件夹下的显示所有文件和文件夹,隐藏受保护的操作系统文件(推荐)选中点击确定,系统文件即可显示。

1.用Wsyscheck将红色可疑进程同时关掉,Default.exe,KEYBOARD.exe,Fonts.exe,Global.exe。

2.删除病毒加入启动项:[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\System\Scripts\Startup\ 0\0]"Script"="C:\\WINDOWS\\Cursors\\Boom.vbs"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]@="C:\\WINDOWS\\system\\KEYBOARD.exe"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce]@="C:\\WINDOWS\\system32\\dllcache\\Default.exe"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\policies\Explorer \Run]"sys"="C:\\WINDOWS\\Fonts\\Fonts.exe"[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce]@="C:\\WINDOWS\\system32\\dllcache\\Default.exe"3.删除镜像劫持:[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options][HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\auto.exe]"Debugger"="C:\\WINDOWS\\system32\\drivers\\drivers.cab.exe"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\autorun.exe]"Debugger"="C:\\WINDOWS\\system32\\drivers\\drivers.cab.exe"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\autoruns.exe]"Debugger"="C:\\WINDOWS\\system32\\drivers\\drivers.cab.exe"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image FileExecution Options\boot.exe]"Debugger"="C:\\WINDOWS\\Fonts\\fonts.exe"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\ctfmon.exe]"Debugger"="C:\\WINDOWS\\Fonts\\Fonts.exe"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\msconfig.exe]"Debugger"="C:\\WINDOWS\\Media\\rndll32.pif"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\procexp.exe]"Debugger"="C:\\WINDOWS\\pchealth\\helpctr\\binaries\\"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\taskmgr.exe]"Debugger"="C:\\WINDOWS\\Fonts\\tskmgr.exe"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\Your Image File Name Here without a path]"GlobalFlag"="0x000010F0"4.将.reg 文件名关联,右键属性,更改选择"C:\WINDOWS\regedit.exe",确定即可。

电脑文件夹后缀变EXE的中毒解决方法

一.半透明是你的文件设了隐藏属性A.在工具-----文件夹选项------查看-----显示所有文件和文件夹B.然后右键点击你说的“透明文件”-----属性--------把隐藏那个钩去掉1.关于AutoRun安装信息1KBA.如果是360用了U盘免疫自动运行的话就别管他,一般同目录下都有一个说明文件的B.如果不是我们把它叫做U盘病毒,也叫AUTO病毒。

只要你的U盘一感染,你的电脑也会被感染。

删是删不掉的。

下面是方法:在任意盘符下新建一个记事本txt文件,把下面的东西复制进去:@echo ontaskkill /im explorer.exe /ftaskkill /im wscript.exestart reg add HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\EXplorer\Advanc ed /v ShowSuperHidden /t REG_DWORD /d 1 /fstart reg import kill.regdel c:\autorun.* /f /q /asdel %SYSTEMROOT%\system32\autorun.* /f /q /asdel d:\autorun.* /f /q /asdel e:\autorun.* /f /q /asdel f:\autorun.* /f /q /asdel g:\autorun.* /f /q /asdel h:\autorun.* /f /q /asdel i:\autorun.* /f /q /asdel j:\autorun.* /f /q /asdel k:\autorun.* /f /q /asdel l:\autorun.* /f /q /asstart explorer.exe然后,把它的txt格式改为bat格式,右键-打开,任务栏消失后大约1-3秒后出现,这是,你的auto病毒就搞定了。

U盘exe病毒

U盘exe病毒

为了方便自己的文件存储,在电脑上,我们一般都会设置一些以自己熟知的名字来命名的文件夹,有时,会遇到电脑上的文件夹突然变成了有exe扩展名的文件,更要命的是,选择双击或右键打开,这些文件夹都打不开,看不到里面的内容,这是怎么回事呢?

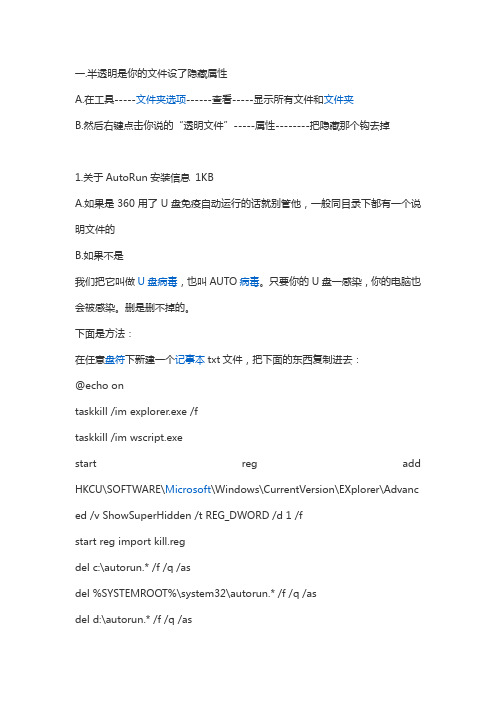

出现上述现象首先要做的是确认是不是电脑中病毒了,有一种U盘病毒,它的表现形式是更改电脑中原有文件夹,以.exe为扩展名,并且文件夹打不开,

确认电脑中是否中文件夹变成EXE病毒的方法:

将你的原文件夹属性更改为隐藏,生成一个同名的.exe文件,图标与文件夹相同。

——→

点击运行后,就等于运行病毒,然后跳转到文件夹打不开的文件夹中,选择工具-文件夹选项-查看,把隐藏受保护的对象勾去掉,再选择显示所有文件或文件夹,看看是不是照样被隐藏起来了。

如果按照上面的选择没有多出隐藏文件的话,那说明你中了文件夹变成EXE病毒了。

选择直接重新安装电脑系统,势必会很麻烦,电脑中原有的软件,都得重新下载安装,现在有了U盘杀毒专家(USBKiller),不用再担心文件夹变成exe扩展名的问题了,安装后,扫描你的系统盘,在扫描的同时,有效查杀你电脑中的病毒,有关使用U盘杀毒专家处理文件夹变成EXE使用教程点击这里即可。

更多有关U盘杀毒专家的详细介绍,可以点击以下网址进行查阅:。

U盘文件格式变成 .exe或 .rtf 格式怎么办

经常用U盘或手机下载、上传文件的朋友们经常会碰到这样的问题:手机里的文件突然都不见了,再插到电脑,你会发现文件还在,但是打开文件属性你会发现所有的文件夹或文件全部变成了相同大小的.exe或.rtf格式,这些文件可能仍可以被打开,但是朋友们不要侥幸哦,因为这些文件并不是你原来的,你原来的文件已经被隐藏了,你的U盘中病毒啦!你可能会用一些安全软件检查过,但是并没查到病毒。

那遇到这种问题怎么解决呢,很简单,下面就告诉你:

一、打开“我的电脑”,单击“工具”菜单,选择下面的“文件

夹选项”,然后点击“查看”选项卡,如下操作:

将“隐藏已知文件类型的扩展名”和

“隐藏受保护的操作系统文件(推荐)”前面的对勾去掉!

选择“显示所有文件和文件夹”

点击“确定”回到你的U盘,你会发现你的文件都回来了,但是它们是被隐藏的,你可能会想通过修改属性来改回来,却发现无法改。

二、下面,强烈推荐下载一个“金山新毒霸(悟空)”免费软件,

然后,然后用它对你的U盘杀一下毒就可以了。

金山新毒霸

真的超棒的,你会发现你的U盘又恢复原样啦!。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

解决U盘里文件夹变EXE文件问题今天用U盘拷东西,发现文件夹后都有个exe,打不开删了又会生成,发现是中毒了,下面是查杀步骤:病毒手段:根据老白的描述,这一病毒必然是更改了注册表,将显示隐藏文件这一功能给关了,同时将所有正常文件都加上了隐藏属性,所以大家就看不到自己的文件只是看到一些EXE的病毒生成的同名文件夹.不过如果该病毒只是采用这一招的话那手段并不高明,要是我写这一病毒,我必然会同时禁止掉任务管理器,同时禁止所有的杀毒软件,一发现杀毒软件就把它的进程杀掉,最后再写个保护进程的机制,每隔几秒就自动检测病毒生成文件也就是触发文件是否被删,如果被删就再自动生成.呵呵以上只是个人的一些方法,大家就不要去写了,因为写病毒是违法的,只是让大家了解下这方面的知识罢了.对了老白说是只有U盘中.应该是利用autorun.inf 在作怪,同时提醒大家一点利用这招可以让你的所有磁盘都中毒,所以如果你右击你的磁盘发现弹出的菜单有两个打开可是一个打开为加粗状态,那就不要直接双击打开该磁盘了,改用资源管理器打开.好了说了一堆废话,现在说下解决方案:重启电脑按F8进入安全模式(因为我没见到具体症状,所以让大家在安全模式下杀会安全些.),经下列注册表键值拷进记事本中另存为***.reg文件,直接双击,会提示说是否导入注册表,选择是,然后会提示导入成功,执行第4步后,此时打开"我的电脑"--工具--文件夹选项--将里面的隐藏文件和文件夹下的显示所有文件和文件夹,隐藏受保护的操作系统文件(推荐)选中点击确定,系统文件即可显示。

1.用Wsyscheck将红色可疑进程同时关掉,Default.exe,KEYBOARD.exe,Fonts.exe,Global.exe。

2.删除病毒加入启动项:[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\System\Scri pts\Startup\0\0]"Script"="C:\\WINDOWS\\Cursors\\Boom.vbs"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] @="C:\\WINDOWS\\system\\KEYBOARD.exe"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run Once]@="C:\\WINDOWS\\system32\\dllcache\\Default.exe"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\polici es\Explorer\Run]"sys"="C:\\WINDOWS\\Fonts\\Fonts.exe"[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnc e]@="C:\\WINDOWS\\system32\\dllcache\\Default.exe"3.删除镜像劫持:[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT\CurrentVersion\Image File Execution Options][HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT\CurrentVersion\Image File Execution Options\auto.exe] "Debugger"="C:\\WINDOWS\\system32\\drivers\\drivers.cab.exe"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT\CurrentVersion\Image File Execution Options\autorun.exe] "Debugger"="C:\\WINDOWS\\system32\\drivers\\drivers.cab.exe"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT\CurrentVersion\Image File Execution Options\autoruns.exe] "Debugger"="C:\\WINDOWS\\system32\\drivers\\drivers.cab.exe"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT\CurrentVersion\Image File Execution Options\boot.exe] "Debugger"="C:\\WINDOWS\\Fonts\\fonts.exe"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT\CurrentVersion\Image File Execution Options\ctfmon.exe] "Debugger"="C:\\WINDOWS\\Fonts\\Fonts.exe"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT\CurrentVersion\Image File Execution Options\msconfig.exe] "Debugger"="C:\\WINDOWS\\Media\\rndll32.pif"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT\CurrentVersion\Image File Execution Options\procexp.exe] "Debugger"="C:\\WINDOWS\\pchealth\\helpctr\\binaries\\"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT\CurrentVersion\Image File Execution Options\taskmgr.exe] "Debugger"="C:\\WINDOWS\\Fonts\\tskmgr.exe"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT\CurrentVersion\Image File Execution Options\Your Image File Name Here without a path]"GlobalFlag"="0x000010F0"4.将 .reg 文件名关联,右键属性,更改选择"C:\WINDOWS\regedit.exe",确定即可。

5.病毒隐藏了exe文件扩展名显示,打开注册表,开始--运行--regedit进入注册表,删除以下键值即可。

[HKEY_CLASSES_ROOT\exefile]"NeverShowExt"="1"6.修复显示系统文件,将下面代码拷贝到记事本里,另存为showall.reg:Windows Registry Editor Version 5.00[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Expl orer\Advanced]"TaskbarSizeMove"=dword:00000000[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Expl orer\Advanced\Folder]"Type"="group""Text"="@shell32.dll,-30498""Bitmap"=hex(2):25,00,53,00,79,00,73,00,74,00,65,00,6d,00,52,00,6f,00,6f ,00,74,\00,25,00,5c,00,73,00,79,00,73,00,74,00,65,00,6d,00,33,00,32,00,5c,00,53, 00,\48,00,45,00,4c,00,4c,00,33,00,32,00,2e,00,64,00,6c,00,6c,00,2c,00,34,00,0 0,\00"HelpID"="shell.hlp#51140"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Expl orer\Advanced\Folder\ClassicViewState]"Type"="checkbox""Text"="@shell32.dll,-30506""HKeyRoot"=dword:80000001"RegPath"="Software\\Microsoft\\Windows\\CurrentVersion\\Explorer\\Advan ced""ValueName"="ClassicViewState""CheckedValue"=dword:00000000"UncheckedValue"=dword:00000001"DefaultValue"=dword:00000000[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Expl orer\Advanced\Folder\ControlPanelInMyComputer] "RegPath"="Software\\Microsoft\\Windows\\CurrentVersion\\Explorer\\HideM yComputerIcons""Text"="@shell32.dll,-30497""Type"="checkbox""ValueName"="{21EC2020-3AEA-1069-A2DD-08002B30309D}" "CheckedValue"=dword:00000000"UncheckedValue"=dword:00000001"DefaultValue"=dword:00000001"HKeyRoot"=dword:80000001"HelpID"="shell.hlp#51150"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Expl orer\Advanced\Folder\DesktopProcess]"Type"="checkbox""Text"="@shell32.dll,-30507""HKeyRoot"=dword:80000001"RegPath"="Software\\Microsoft\\Windows\\CurrentVersion\\Explorer\\Advan ced""ValueName"="SeparateProcess""CheckedValue"=dword:00000001"UncheckedValue"=dword:00000000"DefaultValue"=dword:00000000[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Expl orer\Advanced\Folder\DesktopProcess\Policy][HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Expl orer\Advanced\Folder\DesktopProcess\Policy\SeparateProcess]@=""[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Expl orer\Advanced\Folder\DisableThumbCache]"Type"="checkbox""Text"="@shell32.dll,-30517""HKeyRoot"=dword:80000001"RegPath"="Software\\Microsoft\\Windows\\CurrentVersion\\Explorer\\Advan ced""ValueName"="DisableThumbnailCache""CheckedValue"=dword:00000001"UncheckedValue"=dword:00000000"DefaultValue"=dword:00000000"HelpID"="shell.hlp#51155"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Expl orer\Advanced\Folder\FolderSizeTip]"Type"="checkbox""Text"="@shell32.dll,-30514""HKeyRoot"=dword:80000001"RegPath"="Software\\Microsoft\\Windows\\CurrentVersion\\Explorer\\Advan ced""ValueName"="FolderContentsInfoTip""CheckedValue"=dword:00000001"UncheckedValue"=dword:00000000"DefaultValue"=dword:00000001[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Expl orer\Advanced\Folder\FriendlyTree]"Type"="checkbox""Text"="@shell32.dll,-30511""HKeyRoot"=dword:80000001"RegPath"="Software\\Microsoft\\Windows\\CurrentVersion\\Explorer\\Advan ced""ValueName"="FriendlyTree""CheckedValue"=dword:00000001"UncheckedValue"=dword:00000000"HelpID"="shell.hlp#51149""DefaultValue"=dword:00000001[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Expl orer\Advanced\Folder\Hidden]"Text"="@shell32.dll,-30499""Type"="group""Bitmap"=hex(2):25,00,53,00,79,00,73,00,74,00,65,00,6d,00,52,00,6f,00,6f ,00,74,\00,25,00,5c,00,73,00,79,00,73,00,74,00,65,00,6d,00,33,00,32,00,5c,00,53, 00,\48,00,45,00,4c,00,4c,00,33,00,32,00,2e,00,64,00,6c,00,6c,00,2c,00,34,00,0 0,\00"HelpID"="shell.hlp#51131"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Expl orer\Advanced\Folder\Hidden\NOHIDDEN]"RegPath"="Software\\Microsoft\\Windows\\CurrentVersion\\Explorer\\Advan ced""Text"="@shell32.dll,-30501""Type"="radio""CheckedValue"=dword:00000002"ValueName"="Hidden""DefaultValue"=dword:00000002"HKeyRoot"=dword:80000001"HelpID"="shell.hlp#51104"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Expl orer\Advanced\Folder\Hidden\SHOWALL]"RegPath"="Software\\Microsoft\\Windows\\CurrentVersion\\Explorer\\Advan ced""Text"="@shell32.dll,-30500""Type"="radio""CheckedValue"=dword:00000001"ValueName"="Hidden""DefaultValue"=dword:00000002"HKeyRoot"=dword:80000001"HelpID"="shell.hlp#51105"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Expl orer\Advanced\Folder\HideFileExt]"Type"="checkbox""Text"="@shell32.dll,-30503""HKeyRoot"=dword:80000001"RegPath"="Software\\Microsoft\\Windows\\CurrentVersion\\Explorer\\Advan ced""ValueName"="HideFileExt""CheckedValue"=dword:00000001"UncheckedValue"=dword:00000000"DefaultValue"=dword:00000001"HelpID"="shell.hlp#51101"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Expl orer\Advanced\Folder\NetCrawler]"Type"="checkbox""Text"="@shell32.dll,-30509""HKeyRoot"=dword:80000001"RegPath"="Software\\Microsoft\\Windows\\CurrentVersion\\Explorer\\Advan ced""ValueName"="NoNetCrawling""CheckedValue"=dword:00000000"UncheckedValue"=dword:00000001"DefaultValue"=dword:00000000"HelpID"="shell.hlp#51147"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Expl orer\Advanced\Folder\NetCrawler\Policy][HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Expl orer\Advanced\Folder\NetCrawler\Policy\NoNetCrawling]@=""[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Expl orer\Advanced\Folder\PersistBrowsers]"Type"="checkbox""Text"="@shell32.dll,-30513""HKeyRoot"=dword:80000001"RegPath"="Software\\Microsoft\\Windows\\CurrentVersion\\Explorer\\Advan ced""ValueName"="PersistBrowsers""CheckedValue"=dword:00000001"UncheckedValue"=dword:00000000"HelpID"="shell.hlp#51152""DefaultValue"=dword:00000000[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Expl orer\Advanced\Folder\ShowCompColor]"Type"="checkbox""Text"="@shell32.dll,-30512""HKeyRoot"=dword:80000001"RegPath"="Software\\Microsoft\\Windows\\CurrentVersion\\Explorer\\Advan ced""ValueName"="ShowCompColor""CheckedValue"=dword:00000001"UncheckedValue"=dword:00000000"DefaultValue"=dword:00000001"HelpID"="shell.hlp#51130"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Expl orer\Advanced\Folder\ShowFullPath]"Type"="checkbox""Text"="@shell32.dll,-30504""HKeyRoot"=dword:80000001"RegPath"="Software\\Microsoft\\Windows\\CurrentVersion\\Explorer\\Cabine tState""ValueName"="FullPath""CheckedValue"=dword:00000001"UncheckedValue"=dword:00000000"DefaultValue"=dword:00000000"HelpID"="shell.hlp#51100"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Expl orer\Advanced\Folder\ShowFullPathAddress]"Type"="checkbox""Text"="@shell32.dll,-30505""HKeyRoot"=dword:80000001"RegPath"="Software\\Microsoft\\Windows\\CurrentVersion\\Explorer\\Cabine tState""ValueName"="FullPathAddress""CheckedValue"=dword:00000001"UncheckedValue"=dword:00000000"DefaultValue"=dword:00000001"HelpID"="shell.hlp#51107"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Expl orer\Advanced\Folder\ShowInfoTip]"Type"="checkbox""Text"="@shell32.dll,-30502""HKeyRoot"=dword:80000001"RegPath"="Software\\Microsoft\\Windows\\CurrentVersion\\Explorer\\Advan ced""ValueName"="ShowInfoTip""CheckedValue"=dword:00000001"UncheckedValue"=dword:00000000"HelpID"="shell.hlp#51102"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Expl orer\Advanced\Folder\SimpleSharing]"Type"="checkbox""Text"="@shell32.dll,-30518""HKeyRoot"=dword:80000002"RegPath"="System\\CurrentControlSet\\Control\\LSA" "ValueName"="ForceGuest""CheckedValue"=dword:00000001"UncheckedValue"=dword:00000000"HelpID"="shell.hlp#51154""DefaultValue"=dword:00000001[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Expl orer\Advanced\Folder\SuperHidden]"Type"="checkbox""Text"="@shell32.dll,-30508""WarningIfNotDefault"="@shell32.dll,-28964""HKeyRoot"=dword:80000001"RegPath"="Software\\Microsoft\\Windows\\CurrentVersion\\Explorer\\Advan ced""ValueName"="ShowSuperHidden""CheckedValue"=dword:00000000"UncheckedValue"=dword:00000001"DefaultValue"=dword:00000000"HelpID"="shell.hlp#51103"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Expl orer\Advanced\Folder\SuperHidden\Policy][HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Expl orer\Advanced\Folder\SuperHidden\Policy\DontShowSuperHidden]@=""[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Expl orer\Advanced\Folder\WebViewBarricade]"Type"="checkbox""Text"="@shell32.dll,-30510""HKeyRoot"=dword:80000001"RegPath"="Software\\Microsoft\\Windows\\CurrentVersion\\Explorer\\Advan ced""ValueName"="WebViewBarricade""CheckedValue"=dword:00000001"UncheckedValue"=dword:00000000"HelpID"="shell.hlp#51148""DefaultValue"=dword:000000007.打开运行,输入cmd,进入相关中毒的盘符(如你的U盘是G盘则输入g: 然后输车就行)然后dir /a (显示所有文件)看看有没有autorun.inf文件,有的话就删,命令如下:del autorun.inf重复上边的操作,直到把所有盘下的autorun.inf都删掉8.现在可以安全的打开"我的电脑"了找到和文件夹名字一样的应用程序(.exe)全删了9.但是原来的文件夹还是隐藏的,而且不可以改.现在去除它们的属性,一样还是开始---运行----输入cmd回车,然后进入你中毒的那个盘,这一步应该不用我说了,就是上面的g:或者D:之类了.然后输入attrib 你要恢复的文件名-a -s -r -h如attrib 我的文档.doc -a -s -r -h把需要的文件夹恢复就可以了10.最后查下系统的启动项是不是有不明程序,有则删,如果这一步你不会操作,那我建议下个360里面在高级里有一项可以查看系统的启动项并有相关提示,用它删对于不太了解的人保险系数更大.11.下载瑞星半年免费版,安装升级到最新病毒库后,全盘杀毒!好了杀毒结束,相信经过上述步骤病毒已经清除,电脑嘛多中中毒,自己再学着杀杀毒,就能成为高手了,呵呵开玩笑的,有还没有解决的请顶贴说明.祝大家电脑安康啊,呵呵!。