基于模糊层次分析的网络服务级安全态势评价方法_刘磊

基于模糊方法的网络安全综合评价

加拿大 的C CP T EC和I O的信 息技 术安全评估通 用准则简称 S

CC, ̄i o 4 8 范 等 。上 述 各 种 安 全 评 估 思 想 都 是 从 信 ps 1 0 规 5

( )将论域按照某种属性分成s 1 个集合

=

息 系统 安全 的某一个 方面出发 ,如技术 、管理 、过程、人员 等 ,着 重于评估 网络 系统安全某一方面 的实践规范 。在操作

级 或 更 高 级 的模 型 。

() 9

个等级 ,风险性等级论域 为高 、中和低 三个等级的评分值分

别 为 :03,03,0 4 . . .。

六 、结 论

如果第一步 的划分中“ … 仍较 多,则可 以划分三 = ,)

以上 便 是 模 型 的 一 般 判 断标 准 , 下 提供 例 子 更加 清 晰 。 一

1 l的单 因素 评 价 . 1

0 0 O 0

O O O O 0 3 4 2 4 3

( )评价 结果 与 实 际相 吻合 。多 级评 价 方法 具 有 较 强 的 3 实 用价 值 。

O 网 络 安 全 中 的 防 盗 措 施 等 级 可 分 为 好 、 中、 一 般 0 个0等 0 O 三 _ 一 2 4 5 3 4

价 的 一 种 方 法 。模 糊 综合 评 价 分 为 单 级 和 多 级 ,对 于 网络 安 全 这样 一 个 复 杂 的系 统 , 本文 采 用 多 级 模 糊 综 合 评 价 方 法 。 完成 网 络 安 全 的 多 级模 糊 综合 评 价 要 经 过 以下 几 个 步 骤 :

的 安 全 理 念 。安 全 测 评 更 多 地 从 安 全 技 术 、 功 能 和 机 制 角 度 来 进 行 信 息 系 统 的 安 全 评 估 , 类评 估规 范 有 欧 洲 的 I S C、 这 T E

基于模糊判断的网络安全评价方法的研究

基于模糊判断的网络安全评价方法的研究陈明【摘要】网络安全评估通常是根据网络体系结构和网络安全发展形势的具体情况来进行的。

解决自身网络安全的首要问题就是掌握网络系统当前与未来可能存在的风险。

对网络安全评价可以基于专家系统进行评价,但专家对网络安全状况的判定往往存在不确定性、模糊性。

本文主要通过介绍应用模糊关系的建立,解决专家对网络安全评价过程中所存在的不确定性评价问题,结果表明本文所研究的方法能够适用于网络安全评价过程。

%Network security assessment usually goes on with the network architecture and network security developing situation of the specific circumstances.In order to solve the network security, the most important issue is to grasp the network risks that may exist in cutTent and future. Evaluation of network security can be used based on expert system,but the network security evaluate which the experts give is often uncertainty, ambiguity. In this paper,by introducing the fuzzy relationship established,it solve the problem which is uncertainty evaluation,when the experts evaluate the network security. The results show that the research methods can be applied to network security evaluation process.【期刊名称】《齐齐哈尔大学学报(自然科学版)》【年(卷),期】2012(028)002【总页数】4页(P63-66)【关键词】模糊;评价;网络安全【作者】陈明【作者单位】漳州职业技术学院计算机工程系,福建漳州363000【正文语种】中文【中图分类】TP393.08在当今社会不管是工作、生活还是学习,网络都扮演着重要的角色,网络安全的重要已经对网络应用产生着重要而又深刻的影响。

探讨基于模糊数学的网络服务态势评估方法

探讨基于模糊数学的网络服务态势评估方法随着大数据技术的飞速发展和网络服务的普及,网络服务态势评估成为了网络运维中不可或缺的一环。

网络服务态势评估是指通过对网络中的服务质量、网络流量、设备占用率等一系列指标进行综合评估,以期能够提高网络服务的可靠性和响应速度。

本文将从模糊数学的角度探讨一种基于模糊数学的网络服务态势评估方法。

模糊数学是一种处理模糊问题的数学方法。

模糊数学认为事物之间不是分明的黑白之分,而是包含了种种含糊不清的因素。

因此,模糊数学可以被用来代替传统的二值逻辑方法,从而更好地描述事物之间的关系。

在网络服务态势评估中,模糊数学可以被用来处理各种模糊信息。

例如,网络服务质量这一指标就包含了许多模糊因素,如延迟时间、数据包丢失率、带宽利用率等。

我们可以通过对这些因素作出模糊量化,从而通过模糊数学运算得出一个更为综合的服务质量指标。

具体来说,我们可以采用层次分析法(AHP)来对网络服务态势进行评估。

AHP是一种常用的权重判定方法,可以将各种因素的重要性判定分解为多个层次,以确定各个因素之间的权重关系。

在AHP中,我们可以将网络服务态势评估分为三个层次:指标层、因素层和判定层。

在指标层中,我们列出各种用于评估网络服务的指标,如服务可用性、响应时间、数据包丢失率等;在因素层中,我们将各种指标分解为具体的因素,并对它们进行分值的评定;在判定层中,我们运用数学方法对各种因素的权重进行计算,以确定网络服务态势的整体评估结果。

在AHP中,由于各种因素之间的关系具有模糊性,所以我们可以采用模糊数学的方法来处理各种因素之间的权重关系。

例如,如果我们想要评估服务可用性这一指标,我们可以将其分解为多个具体的因素,如网络设备的稳定性、系统可靠性等。

然后,我们可以通过模糊数学的模糊综合方法,将这些因素的评价转化为模糊量,并通过AHP计算出各个因素的权重。

通过采用基于模糊数学的网络服务态势评估方法,我们可以更加准确地判断网络的服务质量和性能,从而为网络的运维提供更为科学的依据。

基于模糊层次分析法的计算机网络安全评价研究

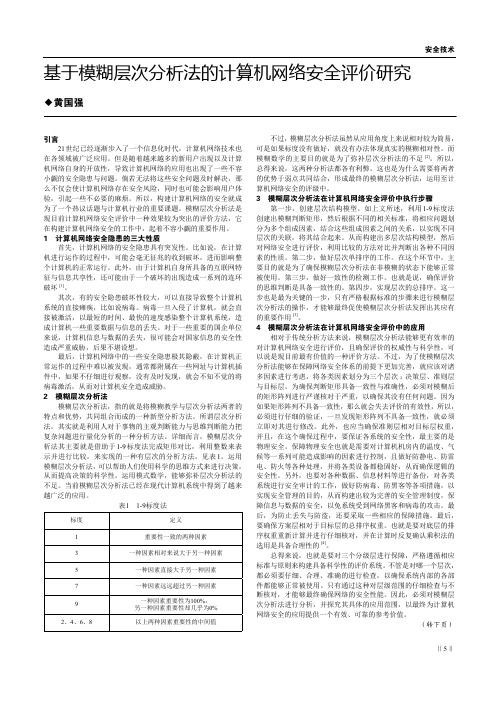

安全技术‖5‖基于模糊层次分析法的计算机网络安全评价研究◆黄国强引言21世纪已经逐渐步入了一个信息化时代,计算机网络技术也在各领域被广泛应用。

但是随着越来越多的新用户出现以及计算机网络自身的开放性,导致计算机网络的应用也出现了一些不容小觑的安全隐患与问题。

倘若无法将这些安全问题及时解决,那么不仅会使计算机网络存在安全风险,同时也可能会影响用户体验,引起一些不必要的麻烦。

所以,构建计算机网络的安全就成为了一个热议话题与计算机行业的重要课题。

模糊层次分析法是现目前计算机网络安全评价中一种效果较为突出的评价方法,它在构建计算机网络安全的工作中,起着不容小觑的重要作用。

1 计算机网络安全隐患的三大性质首先,计算机网络的安全隐患具有突发性。

比如说,在计算机进行运作的过程中,可能会毫无征兆的收到破坏,进而影响整个计算机的正常运行。

此外,由于计算机自身所具备的互联网特征与信息共享性,还可能由于一个破坏的出现造成一系列的连环破坏[1]。

其次,有的安全隐患破坏性较大,可以直接导致整个计算机系统的直接瘫痪,比如说病毒。

病毒一旦入侵了计算机,就会直接被激活,以最短的时间、最快的速度感染整个计算机系统,造成计算机一些重要数据与信息的丢失。

对于一些重要的国企单位来说,计算机信息与数据的丢失,很可能会对国家信息的安全性造成严重威胁,后果不堪设想。

最后,计算机网络中的一些安全隐患极其隐蔽,在计算机正常运作的过程中难以被发现,通常都附属在一些网址与计算机插件中,如果不仔细进行观察,没有及时发现,就会不知不觉的将病毒激活,从而对计算机安全造成威胁。

2 模糊层次分析法模糊层次分析法,指的就是将模糊教学与层次分析法两者的特点和优势,共同组合而成的一种新型分析方法。

所谓层次分析法,其实就是利用人对于事物的主观判断能力与思维判断能力把复杂问题进行量化分析的一种分析方法。

详细而言,模糊层次分析法其主要就是借助于1-9标度法完成矩形对比,利用整数来表示并进行比较,来实现的一种有层次的分析方法。

模糊层次分析法在网络安全态势评估中的应用

B = u

m

.

力 , 以提 高网络安全态势评估准确率 。 可

3 网络 安全 态势 评估 模型

3 1 构建评估指标体 系 .

发展趋势 。

A {

风险 指数

B {

警 报 数

量

警报 1

I脆弱性 I l异常 l l后果

2 网络 安全 态 势评估 的 工作原 理

网络安全 态势评估原 理是 根据 网络安 全事 件发 生 的频 率、 量 , 数 以及 网络受 威胁程 度的不 同 , 通过加权 处理 , 海 将 量 的网络安全信息 融合 成一个能表现 网络运行状 况态势值 ,

法 ( uz nl cHi a h rcs, A P 引放 到 网络 安 全 F zyA a e r yPoes F H )  ̄i rc

态势评估 中, 出一种基 于 F H 提 A P的 网络态 势评 优点 算法 。 该算法首先对入侵检测系统 E志库 的信息进行分 析 , t 然后结

收稿 日期 :0 1 4—1 修 回 日期 :0 1— 6— 6 2 1 —0 6 21 0 0

—

策 。层次分析法是一种定性和定量 的综合方法 , 以获得 可 比较高的评估结果 J 。但是 网络安全存在模糊性 , 而层次分 析方法对其 进行 准确评估 , 从而导致评估结果 有一 定 的主观 性, 因此评估结果缺乏科学性 。 针对传统网络安全评估 的方法 的不足 , 文将 模糊层 次 本

ABS TRACT:T e n t r sa e fc n n e u t i d n d n e s n h ew r n oma in s c r y i cn h ewok r a i g ma y s c r y hd e a g r ,a d t en t o k i fr t e u t sf i g i o i a h g s s a d s c r y tr a s o r d c h ewok s c rt s ,b s d o h n lss o ef co s if e cn u e r k n e u t h e t.T e u e t en t r e u y l s a e n t e a ay i ft a tr n u n i g i i i o h l

基于模糊层次分析法的计算机网络安全评价

基于模糊层次分析法的计算机网络安全评价

费军; 余丽华

【期刊名称】《《计算机应用与软件》》

【年(卷),期】2011(028)010

【摘要】根据计算机网络的特点及网络安全涉及的因素,建立计算机网络安全评价的层次结构模型,运用基于三角模糊数的模糊层次分析法实现对网络安全的综合量化评价。

实例的计算结果表明模糊层次分析法适用于定性判断的量化综合,它为计算机网络安全评价提供了一种探索性方法。

【总页数】5页(P120-123,166)

【作者】费军; 余丽华

【作者单位】华中师范大学管理学院湖北武汉430079; 军事经济学院基础部湖北武汉430035

【正文语种】中文

【中图分类】TP309.1

【相关文献】

1.基于模糊层次分析法的计算机网络安全评价研究 [J], 汪迅宝

2.基于模糊层次分析法的计算机网络安全评价探析 [J], 胡楠;黄玥;徐春玲;方钟;苏雪娟;张旭

3.基于模糊层次分析法的计算机网络安全评价 [J], 孙洪月

4.基于模糊层次分析法的计算机网络安全评价研究 [J], 白冰

5.基于模糊层次分析法的计算机网络安全评价 [J], 费军; 余丽华

因版权原因,仅展示原文概要,查看原文内容请购买。

浅谈模糊层次分析法在计算机网络安全评价中的运用

浅谈模糊层次分析法在计算机网络安全评价中的运用引言计算机网络安全评价是保障网络系统安全性能、开展网络安全管理开展的基础工作,网络安全评价受到网络技术、社会因素、组织管理等多种因素影响。

近几年,随着信息技术化的快速发展,计算机网络安全问题日益显现出来,因网络安全涉及多种因素无法进行量化表示,至今没有建立成熟的网络安全量化评价方法。

网络安全是一项复杂的工程,想要确保网络信息的安全,就必须创建完备的网络信息安全系统,确保技术、管理、设备等各方面因素相互协调。

本文从计算机网络存在的安全隐患和网络安全特征分析技术上,采用模拟综合层次法对计算机网络安全因素进行评价,深入研究模糊层次法在计算机网络安全评价中的应用情况。

1计算机网络存在的安全隐患信息技术的发展,使得计算机技术的各个领域得到广泛的应用,其发挥着重要的作用,计算机技术的广泛应用,为人们的工作和生活带来了较大的便利。

在计算机技术广泛应用的同时,计算机网络安全这个问题也受到了人们的关注,计算机网络安全,需要采用一定的管理和技术,加强网络防护,对计算机中的信息、软件等进行保护,使其不受到恶意的泄露和破坏。

当前在计算机网络应用的过程中,计算机网络的安全性受到很多威胁,这些威胁对计算机的软件、硬件,计算机中的数据、信息等的完成性、保密性等产生着严重的威胁。

这些影响计算机网络安全的威胁具有以下这些特征:第一,突发性。

计算机网络在运行的过程中,遭受的破坏,没有任何的预示,具有突发性,而且这种破坏有较强的传播和扩散性。

计算机网络安全受到影响后,会对计算机群体、个体等进行攻击,使得整个计算机网络出现连环性破坏。

计算机网络在运行的过程中具有共享性,以及互联性,所以其在计算机网络受到破坏后,会产生较大的破坏。

第二,破坏性。

计算机网络受到恶意的攻击,会使得整个计算机网络系统出现瘫痪、破坏等,使得计算机网络无法正常的运行和工作。

当计算机网络受到病毒攻击后,一旦这些病毒在计算机网络中得到激活,就会迅速的将整个计算机网络系统感染,造成计算机中的信息、数据等丢失、泄露等,产生较大的破坏,严重的影响到计算机用户信息的安全,甚至影响到国家的安全。

层次化网络信息内容安全事件态势评估模型

层次化网络信息内容安全事件态势评估模型随着计算机技术的迅速发展和网络交互的普及,网络信息内容安全已越来越受到关注,并且可能引发复杂、系统性的非常重要的安全性事件。

为了有效地分析网络信息内容安全事件的态势,本文提出了一种基于层次分析法和模糊评价法的网络信息内容安全事件态势评

估模型。

本文首先总结了网络信息内容安全的基本概念,包括挑战和保护的概述,安全事件的分类标准,主要安全问题的总结,以及现有安全防护技术的概述。

随后,本文介绍了层次分析法的基本原理,以及层次分析法的网络信息内容安全事件态势评估模型的构建和运行流程,包括模糊思维模型、层次分析矩阵、安全事件评价值指标、安全事件综合评价结果等。

还介绍了实际应用中层次分析法的网络信息内容安全事件态势评估模型的运行过程,从而有效评估安全态势。

此外,本文研究了该模型在临床实践中的应用,以及该模型在提高网络信息内容安全态势评估结果的可靠性和准确性的方面的重要

价值。

本文的研究结果表明,层次分析法和模糊评价法是一种有效的网络信息内容安全事件态势评估模型,可以有效提高网络信息内容安全态势评估结果的可靠性和准确性,并在临床实践中得到了广泛的应用。

总而言之,层次分析法和模糊评价法是一种有效的网络信息内容安全事件态势评估模型,能够有效评估安全态势,可以有效提高网络信息内容安全态势评估结果的可靠性和准确性。

层次分析法和模糊评

价法不仅能够提供有效的网络信息内容安全态势评估,而且可以为网络安全事件的预防、响应和解决提供有价值的参考。

因此,未来有必要将层次分析法和模糊评价法应用于网络信息内容安全态势评估,以提高安全态势评估的可靠性和准确性。

基于模糊层次法的网络态势量化评估方法

关键词 :网络态势指 数 ; 态势指标体 系 ; 模糊层 次法

1引 言

随 着 网络应 用 的 普遍 推 广 ,各种 安 全事 件 层 出 不 穷 ,对 网络造 成 不 同程 度 的 危害 。常 见的 网络 安

全 设施 如 防火墙 、入侵 检 测系统 等 ,得 到的 网络 信

S 项 目组 研制 了 Nv商 n 和 Ⅵ 0 0 n Ⅱ jo wC n 0

当一 个指 标被 引入 到评 价 系统 中,可 以认为 一 般 不 能 超过 5 % ̄ 等 于 o o n ,而且 指标 之 间 的权重 差 异程 度不 能 超 过 1 0倍 ,即最 大 权 重 不 能 大 于 最小 权 重 的 l 0倍 。而 主观 赋权法 由于 评价 者主观 价值 判断

络 安全 态势 评估 方 法 ,利 用 多代理 异 常检 测 网络的

数 据流 并 进行分 析 ,获取 安 全态 势 ,但是这 种 方法

只考 虑 了攻击信 息而 忽略 了网络 本身 的特性 。 陈秀 真 等人 提 出了 层次 化 网络 安全 威 胁 态势 量 化评估 方法 ,利 用 I DS报 警信 息和 网络性能 指标 , 结合 主机 的漏 洞信 息 ,对服 务 、主机 和 网络进 行层 次化 的安全 定量评 估 。

上 个 世纪 末 9 0年代 才 被 引入到 信 息技 术安 全领域 。 到 目前 为止 ,对 于 网络态 势 尚无统 一 定义 ,仅给 出 以 下描 述性 定 义 …: 谓 网络 态势 是 指 由各种 网络 所 设 备 运行 状 况 、网络 行为 以及 用户 行为 等 因素所 构 成 的整个 网络 当前状 态和 变化 趋 势 。近 年 来 ,国内

了什 么 网络 攻 击 ,难 以描 述 整个 网络 的安 全状 态 。 为 了帮 助 网络 管理 人 员对监 管 的 网络 安 全情况 有 一

基于模糊层次分析法的网络安全检测评估模型研究

基于模糊层次分析法的网络安全检测评估模型研究张思齐 赵泰 蒋敏慧(中国信息通信研究院安全研究所,北京100191)摘要:通过模糊层次分析法多专家评定得到判断矩阵,利用特征根法确定指标权重排序并进行一致性检验,适用于指导网络安全检测评估活动中测评指标权重的确定,以减少该过程中主观因素造成的误差,对多属性的复杂系统做出客观㊁全面以及科学的评价,并结合实例分析,验证方法的可行性㊂关键词:模糊层次分析;网络安全检测评估;测评指标权重;网络安全能力评价中图分类号:TN915.08㊀㊀㊀㊀㊀㊀㊀㊀㊀㊀㊀㊀㊀文献标志码:A引用格式:张思齐,赵泰,蒋敏慧.基于模糊层次分析法的网络安全检测评估模型研究[J].信息通信技术与政策,2023,49(11):91-96.DOI:10.12267/j.issn.2096-5931.2023.11.0130㊀引言近年来,随着全球数字经济的蓬勃发展,网络安全威胁持续加剧㊁攻击手段日新月异㊁新业务新技术范畴逐步扩展,网络安全的基础性㊁关键性作用更加突出,网络安全能力建设已成为世界主要国家战略博弈重点领域㊂为指导网络运营者落实网络安全主体责任,合理配置资源,采取适度㊁有效的网络安全防护,网络安全等级保护制度㊁电信网和互联网网络安全防护体系等均采用分级化的合规管理策略,针对性开展补短板锻长板工作㊂网络安全合规判定是一个多因素耦合的㊁存在多不确定性的复杂机制,尤其在测评指标权重设定方面,传统的定性分析㊁定量计算的方法具有较大的主观性和不确定性,难以精确求解,本文根据模糊数学理论,创新性采用模糊层次分析法,建立层次结构模型,根据模糊层次分析法计算权重指标向量,并以网络安全能力成熟度评价体系为例进行数据验证,可以有效解决上述问题,使评价相对科学合理㊂1㊀模糊层次分析法模糊层次分析法是将模糊数学与层次分析法相结合的一种决策分析方法[1-4],由于实际问题受到多种因素的影响,各因素间往往存在着相关关系,通过从实际问题中分解出相关的关键指标因素,构建层次结构模型,经专家经验判断,对各因素进行两两比较,构造出模糊互补判断矩阵㊁模糊一致性判断矩阵㊂然后,利用代数矩阵特性,计算出各层关键因素的权重以及组合权重,最终形成综合决策,从而提高决策的科学性和可靠性㊂模糊层次分析模型架构如图1所示㊂从数学计算角度上看,模糊层次分析法主要包括两个步骤㊂一是建立模糊互补判断矩阵的过程,设矩阵R=r ij()nˑn,0ɤr ijɤ1(i=1,2, ,n;j=1,2, ,n)为模糊矩阵,若模糊矩阵R=r ij()nˑn满足r ij+r ji= 1i=1,2, ,n;j=1,2, ,n(),那么模糊互补判断矩阵R建立成功;二是建立模糊一致性矩阵的过程,若模㊀㊀图1㊀模糊层次分析模型架构糊互补矩阵R=r ij()nˑn,对任意k均满足r ij=r ik-r jk+0.5,那么模糊一致性矩阵R建立成功㊂2㊀基于模糊层次分析法的权重计算模糊层次分析法具体步骤包括:建立模糊层次结构模型;构建模糊互补判断矩阵;转换得到模糊一致性矩阵;确定单层指标权重并进行一致性检验;确定组合指标权重并进行一致性检验㊂根据专家调查问卷数据,得到模糊互补判断矩阵R=r11 r1n︙⋱︙rn1 r nnéëêêêêùûúúúú,对模糊互补矩阵按行求和,得到ri=ðn j=1r ij,i=1 n,并进行数学变换r ij=(r i-r j)/2n+ 0.5,由此得到模糊一致性矩阵R=r ij()nˑn㊂利用特征根法对模糊一致性矩阵进行权重排序,具体步骤如下㊂(1)计算矩阵R每一行的乘积,即:M i=r i1ˑr i2ˑ ˑr i(n-1)ˑr in㊂(2)计算M i的n次方根的值,即:W-i=n M i㊂(3)对W-i进行归一化处理,即:W i=W-i/ðn j=1W-j,则W=(W1,W2,W3, ,W n)为所求权重向量㊂由于评价过程具有一定的人为主观性,为了减小误差,提高结果精度,需要进行一致性检验,具体步骤如下㊂(4)计算最大特征根,即:λmax=ðn i=1RW()i nW i㊂其中,RW=r11 r1n︙⋱︙rn1 r nnéëêêêêùûúúúú(W1W2 W n)T,RW()i表示向量RW的第i个元素㊂(5)计算一致性指标(Consistency Index,CI),即: CI=λmax-nn-1㊂(6)根据不同阶数的判断矩阵,查表1可得对应的平均随机一致性指标(Random Index,RI)㊂(7)利用计算公式,可得一致性比例(Consistency Ratio,CR),即:CR=CI RI㊂表1㊀1~10阶重复计算1000次的平均随机一致性指标RI表矩阵阶数12345678910 RI000.520.89 1.12 1.26 1.36 1.41 1.46 1.49㊀㊀当CR<0.1时,通常认定判断矩阵的一致性是合理的;CR>0.1时,通常认定判断矩阵的一致性要求不满足,需要重新修正相关的判断矩阵㊂得到单层指标权重排序后,采用相同的方法,逐层逐步确定层次总权重,对总排序结果同样也要进行一致性检验㊂3㊀实例分析本文以电信网和互联网网络安全能力成熟度评价(简称 能力成熟度评价 )作为体系案例,利用模糊层次分析法科学判定成熟度指标权重,验证其可用性㊂3.1㊀构建层次结构模型能力成熟度评价体系,设A为运营者网络安全能力成熟度水平[5],选择10个关键因素作为成熟度评价指标,并进一步细化得到两级评价指标因素集㊂一级指标的因素集B=(B1㊁B2㊁B3㊁B4㊁B5㊁B6㊁B7㊁B8㊁B9㊁B10)=(制度管理㊁组织和人员管理㊁资产管理㊁风险管理㊁供应链安全管理㊁系统和通信防护㊁运行维护㊁检测评估㊁安全态势分析㊁网络安全事件管理)㊂对一级指标进一步细化分解为26个领域,得到二级指标B ij的因素集(见表2)㊂根据以上分析,可以得到对应的层次结构模型如图2所示㊂3.2㊀确定权重指标向量本文采用专家评分法确定评价指标体系中每个指标的权重,首先针对特定的运营者P及运营者Q,构建专家调查表,面向运营者㊁测评机构及行业专家发放调查表,采用0.1~0.9九级标度法对其中同层次同隶属关系的各指标,进行两两因素之间的相对重要性比较评分,具体参见表3㊂根据专家调查问卷数据,按照前文计算方法,分别得到运营者P及运营者Q的一级指标权重W(P_1)㊁W(Q_1)结果如表4所示㊂进一步构建二级指标调查问卷,以运营者P为例,针对二级指标进行专家打分,按照前文计算方法,得到运营者P二级指标权重集W(P_2),结果如表5所示㊂3.3㊀结果分析经对比采用模糊层次分析法得到的运营者P及运营者Q的两组权值,各不相同㊂一方面,模糊层次分析法可为不同类型运营者提供 定制化 的权值指标,㊀㊀表2㊀指标因素集一级指标二级指标制度管理B1网络安全规划B11网络安全管理制度B12组织和人员管理B2组织机构及人员岗位B21人力资源管理B22教育培训及考核B23沟通与合作B24资产管理B3资产清单管理B31资产日常管理和维护B32资产变更管理B33风险管理B4风险控制B41风险识别和防范B42供应链安全管理B5供应链安全风险管理B51采购情况管理B52系统和通信防护B6身份管理B61访问控制B62系统和边界防护B63运行维护B7安全运维B71状态监控B72日志及审计B73备份和恢复B74检测评估B8检测评估B81安全态势分析B9漏洞管理B91威胁信息管理B92态势感知B93网络安全事件管理B10事件响应和处置B101应急演练B102有利于体现不同评价对象的差异性,比如运营者P侧重自身安全防御能力,运营者Q侧重对外提供网络安全服务,根据运营者安全战略重点调整权值指标,更有利于客观评价不同类型运营者的安全能力水平㊂另一方面,各项权值变化区间控制在一定范围,不同类型运营者,虽然各项权值存在差异性,但是整体能力上看可以进行同质化评价,对最终的等级判断影响较小㊂综上所述,模糊层次分析法充分利用模糊数学㊁代数矩阵㊀㊀-+图2㊀层次结构模型表3㊀专家调查表专家打分j制度管理组织和人员管理资产管理风险管理供应链安全管理系统和通信防护运行维护检测评估安全态势分析网络安全事件管理i制度管理0.5组织和人员管理0.5资产管理0.5风险管理0.5供应链安全管理0.5系统和通信防护0.5运行维护0.5检测评估0.5安全态势分析0.5网络安全事件管理0.5㊀㊀重要性标度:0.9表示两个元素相比,i比j极端重要;0.8表示两个元素相比,i比j非常重要;0.7表示两个元素相比,i比j明显重要;0.6表示两个元素相比,i比j稍微重要;0.5表示两个元素相比,i与j具有同等重要性;0.4表示两个元素相比,j 比i稍微重要;0.3表示两个元素相比,j比i明显重要;0.2表示两个元素相比,j比i非常重要;0.1表示两个元素相比,j比i 极端重要㊂表4㊀一级指标权重指标因素运营者P一级权重W(P_1)运营者Q一级权重W(Q_1)B10.09080.0939B20.08560.0857B30.09180.0898B40.10930.1031B50.07840.0805B60.12460.1235B70.10620.1082B80.09700.0970B90.08870.0939B100.12770.1245表5㊀二级指标权重集指标因素运营者P二级权重集W(P_2)B1(0.44,0.56)B2(0.31,0.27,0.19,0.23)B3(0.29,0.41,0.3)B4(0.52,0.48)B5(0.44,0.56)B6(0.23,0.35,0.42)B7(0.32,0.22,0.2,0.26)B8(1)B9(0.32,0.39,0.29)B10(0.56,0.44)等特性,有效弥补传统统一赋值法的不足,解决可变参数法可能导致的主观性和不确定性问题,为网络安全能力测评指标权重的科学评判,提供了一种可行的方法及依据㊂4㊀结束语网络安全检测评估体系往往涉及的指标参数较多㊁较复杂,评价过程中往往存在主观因素,运用模糊层次分析法能够将人的主观经验判断与数学理论的严谨推理有效结合,从而解决评价过程中模糊㊁难以量化㊁非确定性等问题㊂本文采用模糊层次分析法,重点解决网络安全检测评估体系中测评指标权重赋值难问题,并以能力成熟度评价模型为例,对该模型中不同运营者的10大项26个关键网络安全指标进行赋值测算,达到了预期效果,有效验证了该方法的可行性㊂在后续模型的使用中,对于测评指标更多㊁更复杂的情况,未来将继续探索引入专家权重系数和三角模糊数等,对现有模型进行改进优化㊂参考文献[1]SAATY T L.Modeling unstructured decision problems:the theory of analytical hierarchies[J].Mathematics and Computers in Simulation,1978,20(3):147-158. [2]张吉军.模糊层次分析法(FAHP)[J].模糊系统与数学,2000,14(2):80-88.[3]吕跃进.基于模糊一致矩阵的模糊层次分析法的排序[J].模糊系统与数学,2002(2):79-85.[4]兰继斌,徐扬,霍良安,等.模糊层次分析法权重研究[J].系统工程理论与实践,2006(9):107-112. [5]蒋敏慧,赵泰,张思齐,等.能力成熟度评估机制在网络安全领域的应用研究[C]//2022年西湖论剑㊃网络安全大会:数字城市安全治理论坛论文集,2022.作者简介:张思齐㊀中国信息通信研究院安全研究所助理工程师,主要研究方向为网络安全赵泰㊀㊀通信作者㊂中国信息通信研究院安全研究所高级工程师,主要研究方向为网络安全蒋敏慧㊀中国信息通信研究院安全研究所工程师,主要研究方向为网络安全Research on cybersecurity detection and evaluation model basedon fuzzy analytical hierarchy processZHANG Siqi,ZHAO Tai,JIANG Minhui(Security Research Institute,China Academy of Information and Communications Technology,Beijing100191,China) Abstract:The judgment matrix is obtained by multi-expert evaluation of the fuzzy analytical hierarchy process,and the index weights are ordered and checked for consistency with the characteristic roots method,which is applicable to guide the determination of evaluation index weights in cybersecurity detection and evaluation activities.The aim is to reduce errors caused by subjective factors in the process of cybersecurity capability evaluation,and to make objective, comprehensive,and scientific evaluations of complex systems with multiple attributes.Finally,the feasibility of the method is verified by case study.Keywords:fuzzy analytical hierarchy process;cybersecurity detection and evaluation;evaluation index weight; cybersecurity capability evaluation(收稿日期:2022-12-24)。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

收稿日期:2009-03-17;修回日期:2009-05-06。

基金项目:国家863计划项目(2007AA01Z401);国家自然科学基金重大研究计划项目(90718003);某预研项目(5XX702)。

作者简介:刘磊(1983-),男,黑龙江哈尔滨人,硕士研究生,主要研究方向:网络安全; 王慧强(1960-),男,黑龙江哈尔滨人,教授,博士生导师,主要研究方向:自律计算、网络安全; 梁颖(1981-),女,河北保定人,博士研究生,主要研究方向:网络安全。

文章编号:1001-9081(2009)09-2327-05基于模糊层次分析的网络服务级安全态势评价方法刘 磊,王慧强,梁 颖(哈尔滨工程大学计算机科学与技术学院,哈尔滨150001)(hell ollchnnavy@hot m ail .com )摘 要:针对缺乏网络服务级安全态势评价方法的现状,利用事件注入技术,充分考虑影响服务可用性与性能的重要因素,确立了反映网络服务级安全态势的三级指标体系,并提出一种基于模糊层次分析法(F AHP )的网络服务级安全态势评价方法,通过求出各指标对上一级指标的权重,结合多层次综合评价方法得到模糊最大隶属度向量,从而对网络服务级安全态势进行了量化分析。

实验结果表明该方法能有效屏蔽具体服务及入侵行为细节,实现对网络服务级安全态势的定性描述和定量分析。

关键词:网络安全;态势评价;网络服务;模糊层次分析中图分类号:TP393.08 文献标志码:AEva lua ti on m ethod of serv i ce 2level network secur ity situa ti on ba sed onfuzzy ana lyti c h i erarchy processL I U Lei,WANG Hui 2qiang,L I A NG Ying(College of Co m puter Science and Technology,Harbin Engineering U niversity,Harbin Heilongjiang 150001,China )Abstract:Lacking of effective evaluati on method of service 2level net w ork security situati on,the event injecti on technique was intr oduced t o select s ome i m portant fact ors that reflected service availability and perf mance,a three 2level index syste m of service 2level net w ork security situati on was als o established .Then an evaluati on method of service 2level net w ork securitysituati on based on Fuzzy Analytic H ierarchy Pr ocess (F AHP )was p resented .Thr ough the F AHP the index weight related t o the higher level was calculated;combined with multi 2level fuzzy comp rehensive evaluati on,a quantitative analysis on service 2level net w ork security situati on was finally got .Experi m ental results show that this app r oach can shield details fr om a s pecific service or an intrusi on,and it is of high efficiency in qualitative descri p ti on and quantitative analysis .Key words:net w ork security;situati onal evaluati on;net w ork service;Fuzzy Analytic H ierarchy Pr ocess (F AHP )0 引言目前网络恶意入侵行为呈现出组织严密化、行为趋利化和目标直接化等特点,如何保证网络系统的安全性已成为安全领域的研究热点。

安全的现状清楚地表明:网络环境日渐恶化,现有的网络安全防护手段已无法提供满足用户要求的安全保证,迫切需要进行新的理论和方法的探索。

1999年网络态势感知(Cybers pace Situati onal Awareness )概念的提出标志着网络安全技术的发展进入了一个全新的时代。

作为未来保证信息优势的两大关键技术之一,网络安全态势感知自提出以来逐渐引起了专家和学者的广泛关注。

当今越来越多的攻击行为利用网络服务或网络协议的脆弱性对系统发起攻击并导致服务的偏移或失效,造成了严重的安全问题[1]。

对此目前已有不少机构或学者在网络服务安全领域开展了一系列的研究工作。

A.Hane mann [2]考虑了网络服务所依存关键资源的失效对服务QoS 的影响,并提出了相应的失效恢复框架;C .Krugel [3]提出根据网络服务应用异常实现对恶意网络数据包的检测。

同时,从网络服务安全的角度出发研究网络态势感知也进行了一些有益的尝试。

S .S .Yau [4]等人为了实现基于服务系统的态势感知,提出开发可重用自治软件中间件—态势感知终端,以实现环境信息的获取、态势分析并帮助系统及时做出响应。

陈秀真等人[5]主要考虑攻击行为对关键服务的安全威胁指数,通过加权得到主机、服务及系统的三级安全威胁态势,达到反映整个网络系统安全动态的目的。

美国国防部多学科大学研究创新计划(DoD MUR I )项目组也意识到了网络服务安全的重要性[6],现已开始着手自适应态势感知安全服务系统(Adap table Situati on 2a ware Secure Service 2Based Syste m s,AS3)的研制,其工作集中于面向服务系统的分层态势感知模型的建立、基于策略的系统安全保障和自适应服务组合与管理,但目前该系统的研制还面临着很多问题和挑战。

上述研究均无需考虑系统配置及攻击行为的细节,完成了对未知攻击的检测和预防,较好地解决了已有安全手段的缺陷。

在前人研究的基础上,本文通过事件注入技术建立反映网络服务级安全态势的指标体系结构,详细说明各级指标的来历,利用一种模糊层次分析法求出各指标对上一级指标的权重,结合多层次综合评价方法得到模糊最大隶属度向量,最终实现对网络服务级安全态势的定性描述和定量刻画。

1 网络服务的定义及评估范围服务是网络系统的基本功能单位。

本文将服务理解为网络系统中为了完成或实现某种功能而进行的资源封装的单第29卷第9期2009年9月计算机应用Journal of Co mputer App licati onsVol .29No .9Sep.2009位,可在不同的用户应用需求中实现复用和共享,服务之间可通过消息实现互操作。

服务作为一种自治、开放的基本功能单位可使分布式应用具有更好的复用性、灵活性和可增长性。

计算机网络系统中的资源多种多样,因而服务的含义也非常广泛,如主机CP U 、网络链路带宽等资源均可看作是一种服务。

服务的存在体现了网络存在的价值。

本文针对服务器、服务器上提供的服务以及局域网内或可控范围内的网络设备进行监控,提取反映服务可用性以及服务性能的各项指标,进而对这部分的网络服务级安全态势进行评估。

而由于区域2、区域3都跨越了一段未知网络,其中的网络拓扑未知、网络设备不可控,无法获取各项性能指标,因此本文评估范围如图1中的区域1所示。

这部分才是网络服务的核心和重点。

图1 评估区域划分2 网络服务级安全态势指标体系的建立2.1 事件注入技术反映网络服务级安全态势的指标体系可通过基于事件注入技术[9]的网络服务器可用性和性能测试实验建立。

事件注入技术是通过向目标系统注入各种系统事件,同时观测和回收系统对所注入事件的反应信息并对回收信息进行分析,从而向实验者提供有关结果的试验过程。

我们把计算机系统和计算机系统的环境包括操作者看作一个完整的系统,这个系统内的所有行为都可以定义为事件,例如:恶意代码、网络攻击、恶劣环境等。

事件注入技术主要研究所有导致计算机系统服务能力下降的事件。

2.2 基于事件注入技术的服务器可用性攻击实验服务器是计算机网络的一个重要组成部分,影响整个网络的运行和功能的实现,服务器的可用性是决定网络服务是否满足需要的重要一环(本实验模拟最常见的W eb 服务器作为测试对象进行服务可用性部分指标的测试)。

另外,由于网络攻击事件很多,对服务器的危害程度也不同,因此,选取网络上普遍流行的DDoS 攻击作为注入事件。

基于以上两点,我们做了DDoS 攻击W eb 服务器的实验。

实验环境:W eb 服务器采用1台P4计算机,W indows 2003Server 操作系统,千兆以太网。

攻击代理机采用相同硬件配置的3台计算机,W indows XP 操作系统,压力测试软件Loadrunner,其余为常规配置。

实验过程:进行DDoS 攻击实验,攻击代理机分别采用1、2、3台进行攻击实验,攻击时间为10s,攻击频率分别为40次/s 、60次/s 、80次/s 、100次/s 、120次/s 。

主要实验数据见表1,为了对比实验效果,在表1中加入了W eb 服务器未受攻击时各项指标值。

从表1可发现,在对W eb 服务器施加不同的压力过程中有如下12类指标发生了明显的变化:CP U 占用率、内存占用率、端口流量、丢包率、网络可用带宽、平均往返时延、传输率、吞吐率、服务请求率、服务响应率、出错率以及响应时间。

表1 DDoS 攻击实验数据对比DDoS 攻击每秒攻击次数攻击时间/s CP U 占用率/%内存占用率/%端口流量/MbTP 丢包率/%网络可用带宽/MbTP 平均往返时延/μs 传输率/%吞吐率/%服务请求率/%服务响应率/%出错率/%响应时间/μs 不攻击单机攻击双机攻击三机攻击0020159909531001002020054010653813095310010020100056010674019095310010030100058010705627094310096401000510010746133090310096501000512010806340189310096601000540107153130953100964010005601082612009231009260100058010906627190398908092161001098723318849889100802∞1201098754028539566100745∞401088681307039475100605∞601095742017048050100525∞8010998027565462501001910∞1001099883356544550100033∞12010100954010654303710066∞2.3 网络服务级安全态势指标体系2.3.1 构建网络服务级安全态势指标体系的原则1)相似相近原则。