网络安全基线扫描

基线网络安全标准

基线网络安全标准基线网络安全标准是指为保障网络系统的安全性,制定的一系列安全要求和规范。

其主要目的是通过明确和规范网络安全控制措施,提高组织的网络安全水平,防止潜在的安全风险和威胁。

基线网络安全标准的制定需要考虑以下几个方面:1. 身份验证和访问控制:要求网络系统使用强密码进行身份认证,并限制访问权限,确保只有授权人员才能访问网络系统,从而防止未授权的人员获取敏感信息。

2. 外部通信的保护:要求设置网络防火墙以及入侵检测和防御系统,检测并阻止外部攻击和恶意程序的入侵,保护网络系统的机密性和完整性。

3. 内部网络的隔离与保护:要求将网络分段并采用网络隔离技术,限制不同网络之间的访问权限,防止内部网络的恶意软件扩散,同时也能隔离不同网络中的故障,提高网络的可用性。

4. 安全更新和漏洞管理:要求及时安装和配置安全更新,修补网络系统中的漏洞,提高系统的安全性。

同时,还要建立漏洞管理制度,定期检测和评估系统的安全性,并及时修复发现的漏洞。

5. 日志记录和审计:要求网络系统能够记录和存储安全事件的日志信息,并设置监控机制,定期分析和审计日志,发现和应对潜在的安全威胁。

6. 数据备份和恢复:要求定期对关键数据进行备份,并确保备份数据的可用性以及有效的恢复机制,以防止数据丢失和不可恢复的情况。

7. 人员培训和意识提升:要求组织提供相关的网络安全培训和教育,增强员工对于网络安全的意识和认知,使其能够主动遵守安全规范和措施,减少人为安全漏洞的可能性。

基于以上要求,制定基线网络安全标准可以实现以下几个方面的效益:1. 提高网络安全等级:通过采取统一的安全标准和措施,能够有效地提高网络系统的安全级别,减少网络安全风险的发生。

2. 统一管理和维护:基线网络安全标准的制定可以统一管理和维护网络系统的安全性,减少重复工作和资源浪费。

3. 降低安全投入成本:通过基于标准的安全建设,可以避免因安全措施不当导致的安全事故和安全事件,减少安全投入成本。

基线检查服务方案

基线检查服务方案一、背景在现代化信息社会中,企业和组织对信息安全的需求日益增长。

面临着越来越严峻的安全威胁,强化企业和组织的信息系统安全保障成为迫切需要的事情。

本方案主要为企业和组织提供基线检查服务,以保障企业和组织信息系统的安全稳定运行。

二、方案目的本方案旨在为企业和组织提供基本的信息系统基线检查服务,以发现潜在的安全威胁,提出合理的解决方案,进一步加强企业和组织信息系统的安全能力。

三、方案内容1.市场调研。

在服务实施前,通过市场调研获取客户的具体需求,确定服务项目的具体内容和方案标准。

2.基线检查服务。

采用先进的技术手段和工具,对客户信息系统进行全面的基线检查,并生成详细和准确的报告。

3.报告分析与漏洞修复。

对检测出的问题进行详细分析和分类,并制定相应的解决方案,以快速、准确地修复所有漏洞。

同时,实施问题修复后,对系统进行复查,确保所有问题得以解决。

4.检查报告输出。

在服务实施结束后,向客户提供完整的检查报告输出,包括详细的检查结果、漏洞修复方案和解决方案等内容。

客户可以全面了解信息系统的安全状况,针对性地制定更有效的网络安全策略。

四、方案优势1.专业的技术团队。

我们拥有一支经验丰富、高端专业的技术团队,具备先进的技术手段和工具。

能够帮助客户全面、准确地了解信息系统的安全状况。

2.高效的服务流程。

我们将为客户提供快速、专业、高效的服务流程,确保服务实施的及时性和准确性,为客户提供高质量服务。

3.完整的检查报告输出。

我们将向客户提供完整的检查报告输出,包括详细的检查结果、漏洞修复方案和解决方案等内容。

客户可以全面了解信息系统的安全状况,针对性地制定更有效的网络安全策略。

五、实施流程服务实施流程如下:1.签订服务合同。

客户与服务提供方签订相关服务合同,明确双方责任和服务内容。

2.服务准备。

服务提供方确定服务团队,并进行相关人员培训和准备工作。

3.市场调研。

服务团队对客户的具体需求进行市场调研,确定基线检查服务内容和标准。

安全基线之网络设备配置

安全基线 的概念 自上世纪 4 0年代在美 国萌芽 , 逐步发展到 络条件及不同的管理方式对基线 的具体操作有 区别 。

。

3 0。 办公 自动化 杂志

等用户 的认证 。

( ) 户账 号 与 口令 安 全 5用

网络设备参数配置完毕 ,通常可 以用相关查看命令可 以看 到配置文本 , 障管理安全 , 保 应对相关管理密码进行加密配置 ,

用户登 录空 闲超过规定时间应强制下线 ,基线审查强制按此要 求设置。 ( ) 口安全 2端

本文 只列 出了非常重要 的一些审查项 目。 在 网络设备管理 过程 中,一定会出现对设备进行远程 维护 所提到的所有项 目,

四 、 束 语 结

安全基线在制定的时候 一定要参考相关的标 准要求 ,确定

络设备带来 巨大 的安全隐患。因此如果 网络设备支持 , 一定要对 好每一个 审查项 ,这样可以给相关企事业单位在审查 自己的网

变 更 控 制 管 理 与配 置 、数 据 库管 理 与 配 置 、开 发 与 实施 控 制 管

应用 系统管理与配置等 。 安全基线 (eri aen ) ScutB sl e是保持 I y i T系统在机密性 、 完整 理 、 本文 主要针对 网络设 备管理与配置进行安全基线 审查 , 具 性和可靠性需求上 的最小安全控 制。因此通过确保组织满足安

所 以权重相对 比较高 , 如果此项 审查时 的总分是 9 , 分 那么该企 业 如果符合则得满分 9分 , 反之为 0分 , 其他项 目的审查原理以

安全基线的基本内容 -回复

安全基线的基本内容-回复什么是安全基线?安全基线(Security Baseline),也被称为最低安全配置(Minimum Security Configuration),是指在计算机系统或网络系统中所设定的最低安全要求或配置。

它是为了减少潜在漏洞和防止系统被攻击而采取的一系列预防措施的总称。

安全基线代表了一个系统或网络的安全性水平,并为系统管理员和安全专业人员提供了一个标准化的参考,以确保系统或网络的安全性得到最佳保障。

为什么需要安全基线?随着计算机系统和网络的普及和发展,信息安全面临着越来越多的挑战。

黑客攻击、漏洞利用、恶意软件等网络攻击手段日益复杂和隐蔽,给企业和个人的信息安全带来了极大的威胁。

为了防范和应对这些威胁,建立一个合理的安全基线成为了保障系统和网络安全的基础。

安全基线可以确保系统和网络的最低安全要求得到满足,最大程度地减少恶意攻击和数据泄露的风险。

安全基线的基本内容:1. 访问控制和身份验证:设置用户访问权限、身份验证要求和访问控制策略,以确保只有授权的用户能够访问系统或网络资源。

2. 密码策略:建立强密码要求和周期性更改密码的规定,加强对用户密码的保护和管理,防止密码猜测和撞库攻击。

3. 操作系统和应用程序的补丁管理:及时安装操作系统和应用程序的安全补丁,修复已知漏洞,减少攻击者利用漏洞的可能性。

4. 防病毒和恶意软件防护:安装并及时更新防病毒软件,对系统和网络进行常规扫描,及时发现和清除潜在的病毒和恶意软件。

5. 防火墙配置:配置和管理防火墙,限制对系统和网络的非法访问,有效阻止潜在攻击。

6. 安全审计和日志管理:开启事件日志、访问日志和安全审计功能,记录系统和网络的活动情况,及时发现异常行为和安全事件。

7. 数据备份和恢复:制定有效的数据备份策略,定期备份重要数据,确保在系统遭受攻击或故障时能够快速恢复。

8. 用户教育和安全意识培训:通过定期的安全培训和教育活动,提高用户对安全风险和防范措施的认识,增强安全意识。

Sybase安全基线检查操作手册

Sybase安全基线操作手册------网络安全部、规范安全组1 Sybase数据库1.1操作系统1.1.1限制sybase安装目录的权限,确保只有系统管理员才能访问该目录1、现场访谈2、现场登陆系统查看浏览器登陆192.168.122.383、输入命令ls –l,显示如下1.2补丁1.2.1更新服务器版本信息数据库补丁1、现场访谈2、登陆机器select @@VERSION1.3通用数据库参数1.3.1检查输出'allow updates to system tables'如果是“on”状态,DBA 可以通过存储过程修改系统表。

建议sso 将其设置为“off”状态。

因为已经建立的存储过程可以被执行,建议审计数据库的存储过程列表1、现场访谈2、登陆机器1.3.2检查并保证资源限制'allow resource limit'的值设为“1”1、现场访谈2、登陆机器,查看配置参数1.3.3保证系统表'syscomments' 已经被保护,该系统表非常重要,但默认情况下被设置为"1",确认该值被设置为"0"1、现场访谈2、登陆机器,查看配置参数1.4角色1.4.1检查角色中空口令用户1、现场访谈2、登陆机器,查看配置参数select name from syssrvroles where password = NULL1.5密码安全策略1.5.1对于采用静态口令进行认证的数据库,口令长度至少8位,并包括数字、小写字母、大写字母和特殊符号4类中至少2类1、现场访谈2、登陆机器,查看配置参数sp_configure "check password for digit"'0' -强制用户口令中至少包含一个数字,sp_configure "minimum password length"1.5.2口令过期时间,建议设置为180天1、现场访谈2、登陆机器,查看配置参数sp_configure "password expiration interval"'0' –密码从不过期,'n' –天数1.6数据安全1.6.1限制关键表、过程、触发器的权限1、现场访谈2、登陆机器,查看配置参数Sp_helprotect ObjectName输出:1.用户权限列表2.所有对象的权限类型3.是否设置WITH GRANT权限1.7网络远程连接安全1.7.1安全机制和其提供的安全服务Syssecmech 表默认并不存在,仅在查询的时候创建,它由以下的列组成:sec_mech_name 服务器提供的安全机制名available_service 安全机制提供的安全服务举例,Windows 网络管理员,其内容将为:sec_mech_name = NT LAN MANAGERavailable_service = unified login1、现场访谈2、登陆机器,查看配置参数select * from syssecmechs1.7.2统一登陆需要的参数如果网络安全被设置为启用,则保证其设置为"1"。

安全基线与配置核查技术与方法

安全基线能给烟草用户带来什么

•能够及时发现 当前业务应用 系统所面临的 安全问题并可 以提供有效的 解决办法 • 可以成为用户 对业务系统进 行等级合规的 有力检查和合 规工具,出具 符合国家局要 求的合规检查 报告 • 依据等保和 “三全”的要 求进行自动化 检查(71个指 标项的检查要 求,35个技术 指标,36个管 理类,共计 380项)

安全管理制度

安全管理机构

人员安全管理

管理制度 制订和发布 评审和修订 岗位设置 人员配备 授权和审批 沟通和合作 审核和检查 人员录用 人员离岗 人员考核 安全意识教育和培训 外部人员访问管理 系统定级 安全方案设计 产品采购和使用 软件开发 工程实施 测试验收 系统交付 系统备案 等级测评 环境管理 资产管理 介质管理 设备管理 监控管理和安全管理中 心 网络安全管理 系统安全管理 恶意代码防范管理 计算机应用管理 密码管理 变更管理 备份与恢复管理 安全事件处置 应急预案管理

3

国内外信息安全评估标准演化视图

4

什么是安全基线

目录

企业面临的困惑与运维挑战 如何建立一套基线管理体系 安全基线检查的技术方法 举例

5

安全运维的困境一

我又不是安全专家,我怎 么知道哪些是安全的? 这么多的设备,难道要我 一台一台手工来查吗?

漏洞、配置、端口,进程、 文件,账号口令,这些都 怎么查啊?

些安全设备的自身安全谁来管理呢

,端口、进程、帐号安全? 数据库、中间件是支持业务的重要 组件,是不是都按照默认配置,使 用出厂设置,这些配置是否适用于 我们企业的安全要求,如何发现潜 在的风险呢?

谁来关注它 们的安全

-目前我们的关注点是保证业务安全、数 据安全,但所有系统平台的支撑最终还 是落实到设备上,设备安全了,业务支 撑才安全

如何更好地发挥通信网络安全基线的作用

() 份 鉴 别 2身

部 分 系 统 存 在 弱 口令 或 用 户 账 号 与 口令 相 同 ,部 分 维 护 终端 Gu s 户未 禁 用 ,部 分 系 统 et 用

存 在 不 同 程 度 的 安 全 隐 患 ,容 易 遭 受 恶 意 攻 击 而 导 致 网 络 单 元 及 其 承 载 的 业 务 与 应 用 受 到 不 同 程 度 的 影 响 。 这 些 问题 主 要 是 指 外 部 力 量 通 过 各 类 技 术 手 段 ,利 用 网 络 自 身 的 漏

洞 、 隐 患 或 管 理 缺 失 , 对 网 络 实 施 秘 密 探 测 、非 法 利 用 和 恶 意 破 坏 等 攻 击 行 为 ,一 般

使 用 明文 传 输 用 户 名 和 密 码 ,部 分 设 备 、系 统 没 有 针 对 用 户 登 录 的 安 全 措 施 ,使 网 络 单 元 较 容 易 遭 到攻 击 并 导 致 网 络重 要 信 息 数 据外 泄 。 () 界 防 护 3边 部 分 设 备 尤 其 是 外 网 防 火 墙 上 的 过

元的账 号 口令 、授权 、日志等方 面 ,

由 人 为 操 作 疏 忽 造 成 的 ,按 照 配 置 的 对 象 可 以 分 为 网 络 设 备 配 置 、安 全 设

备 配 置 、操 作 系 统 配 置 、应 用 系 统 配

网 络 安 全 基 线 只 是 对 于 网 络 单 元 的 最 基 本 、 最 通 用 的 安 全 要 求 。 每 个 专 业 必 须 将 安 全 基 线 与 本 专 业 的 特 点 及 安 全 要 求 相 结 合 , 才 能 形 成 适 合 本 专 业 需 求 的 安 全 要 求 。 为 此 ,运 营 商 必 须 以通 信 网 络 安 全基

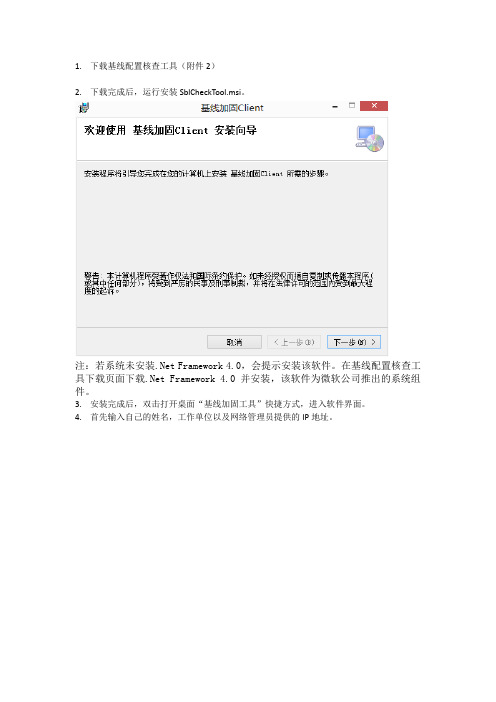

资料1:安全基线配置核查使用工具说明.doc

1.下载基线配置核查工具(附件2)

2.下载完成后,运行安装SblCheckTool.msi。

注:若系统未安装.Net Framework 4.0,会提示安装该软件。

在基线配置核查工具下载页面下载.Net Framework 4.0并安装,该软件为微软公司推出的系统组件。

3.安装完成后,双击打开桌面“基线加固工具”快捷方式,进入软件界面。

4.首先输入自己的姓名,工作单位以及网络管理员提供的IP地址。

5. 资料填写完毕请点击测试连接,若无错误将提示“连接成功”,点击“确认”。

6. 点击开始检查,系统将展示出终端计算机的安全配置(检查过程依据计算机性能存在查

别,请耐心等待,一般不超过1分钟)。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

网络安全基线扫描

网络安全基线扫描是对网络中的主机、服务及设备进行安全性评估的过程。

其目的是发现存在的安全风险,提高网络安全性。

网络安全基线扫描主要包括以下几个方面:

1. 主机扫描:通过扫描网络中的主机,检测主机上的开放端口、可被攻击的服务、漏洞等安全风险,以及系统配置不规范导致的安全隐患。

2. 服务扫描:扫描网络中的服务,发现未经授权或不安全的服务,如FTP、Telnet等,以及协议错误、弱口令等造成的安全

威胁。

3. 设备扫描:扫描网络中的设备,发现设备的安全设置是否合理,如路由器、交换机的密码设置、访问控制等,以及设备固件是否存在漏洞。

4. 漏洞扫描:使用漏洞扫描工具,对网络中的主机和服务进行扫描,发现系统中的漏洞,如操作系统漏洞、软件漏洞等,以及可能的攻击路径。

5. 弱口令扫描:检测网络中存在的弱口令,包括默认密码、常用密码等,以防止恶意用户或攻击者通过猜测密码等方式获取系统访问权限。

6. 安全配置扫描:检查网络中的主机和服务的安全配置,如防火墙策略、访问控制列表、日志监控等,以保障网络的安全性。

在进行网络安全基线扫描时,需要注意以下几个问题:

1. 安全性和合法性:扫描过程中要确保对网络进行合法操作,遵守相关法律法规和道德规范,不得对网络造成损害或干扰。

2. 保密性:扫描过程中要确保扫描结果的保密性,不得泄露给未经授权的人员或机构,以防止信息被滥用。

3. 安全隐患排查:扫描结果应及时分析,对发现的安全隐患进行评估和处理,制定相应的安全措施,提高网络的安全性。

4. 审计记录:对网络安全基线扫描的过程和结果进行记录和保存,以备日后审计检查或安全事件调查。

网络安全基线扫描是网络安全管理的重要工具,通过对网络进行全面、系统的扫描和评估,可以帮助组织及时发现和处理潜在的安全威胁,提高网络的安全性和可靠性,确保信息系统的正常运行和用户的数据安全。