acl访问控制列表实验报告

ACL实验配置的实验报告

ACL实验配置的实验报告ACL实验配置的实验报告一、引言网络安全是当今互联网时代的重要议题之一。

为了保护网络资源的安全性,许多组织和个人采取了访问控制列表(Access Control List,简称ACL)的配置方法。

本文将介绍ACL实验配置的实验报告,探讨ACL在网络安全中的应用和效果。

二、实验目的本次实验旨在通过配置ACL来控制网络流量,实现对特定IP地址或端口的访问控制。

通过实验,我们将了解ACL的基本原理和配置方法,并评估ACL在网络安全中的实际效果。

三、实验环境本次实验使用了一台具备路由器功能的设备,该设备支持ACL功能。

我们将在该设备上进行ACL配置和测试。

四、实验步骤1. 配置ACL规则我们首先登录到设备的管理界面,进入ACL配置页面。

根据实验要求,我们配置了两条ACL规则:- 允许特定IP地址的访问:我们设置了一条允许来自IP地址为192.168.1.100的主机访问的规则。

- 阻止特定端口的访问:我们设置了一条阻止访问端口号为80的规则,以模拟对HTTP协议的限制。

2. 应用ACL规则配置完ACL规则后,我们将其应用到设备的出口接口上。

这样,所有经过该接口的流量都将受到ACL规则的限制。

3. 测试ACL效果为了验证ACL的效果,我们进行了以下测试:- 尝试从IP地址为192.168.1.100的主机访问设备,结果显示访问成功,符合我们的预期。

- 尝试从其他IP地址访问设备,结果显示访问被拒绝,ACL规则起到了限制作用。

- 尝试访问设备的80端口,结果显示访问被拒绝,ACL规则成功限制了对HTTP协议的访问。

五、实验结果与分析通过实验,我们成功配置了ACL规则,并验证了ACL在网络安全中的实际效果。

ACL能够限制特定IP地址或端口的访问,从而提高网络资源的安全性。

通过合理配置ACL规则,可以防止未经授权的访问和攻击,保护网络的机密性和完整性。

六、实验总结ACL在网络安全中起到了重要的作用。

acl实验报告

acl实验报告ACL实验报告一、引言ACL(Access Control List)是一种用于控制系统资源访问权限的机制。

通过ACL,系统管理员可以根据用户的身份、角色或其他标识来限制用户对特定资源的访问。

本实验旨在探索ACL的原理和应用,并通过实际操作来加深对ACL的理解。

二、ACL的基本原理ACL的基本原理是根据用户的身份或角色来控制对资源的访问权限。

ACL可以应用于文件、文件夹、网络设备等各种资源。

在ACL中,通常包含两类主体:访问主体(Subject)和资源主体(Object)。

访问主体可以是用户、用户组或其他身份标识,而资源主体可以是文件、文件夹、网络端口等。

ACL中的权限通常包括读取、写入、执行等操作。

通过为每个主体分配适当的权限,系统管理员可以精确控制用户对资源的操作。

例如,管理员可以设置只有特定用户组的成员才能读取某个文件,或者只有特定用户才能执行某个程序。

三、ACL的应用场景ACL在实际应用中有广泛的应用场景。

以下是几个典型的例子:1. 文件系统权限控制在操作系统中,文件和文件夹是最常见的资源。

通过ACL,管理员可以为每个文件或文件夹设置不同的访问权限。

例如,对于某个重要的文件,管理员可以设置只有自己和特定用户才能读取和写入,其他用户只能读取。

这样可以确保敏感信息不被未授权的用户访问。

2. 网络访问控制对于企业内部的网络,管理员可以使用ACL来控制用户对不同网络资源的访问。

例如,某个部门的员工只能访问本部门的内部网站和文件共享,而不能访问其他部门的资源。

通过ACL,管理员可以轻松实现这种网络访问控制。

3. 路由器和防火墙配置在网络设备中,ACL也扮演着重要的角色。

通过为路由器或防火墙配置ACL,管理员可以控制网络流量的访问权限。

例如,可以设置只有特定IP地址或特定端口的流量才能通过,其他流量则被阻止。

这样可以提高网络的安全性和性能。

四、ACL实验操作步骤以下是一个简单的ACL实验操作步骤,以文件系统权限控制为例:1. 创建测试文件首先,在你的计算机上创建一个测试文件,命名为test.txt。

实验十 ACL访问控制列表

实验十 ACL访问控制列表一、实验目的掌握编号的标准IP访问列表规则及配置。

二、实验要求实现网段间互相访问的安全控制。

三、实验内容你是一个公司的网络管理员,公司的经理部、财务部门和销售部门分属不同的三个网段,三部门之间用路由器进行信息传递,为了安全起见,公司领导要求销售部门不能对财务部门进行访问,但经理部可以对财务部门进行访问。

四、实验环境锐捷R2624或R2620路由器(1台)。

五、实验步骤和方法实验步骤:第一步:基本配置Red-Giant>Red-Giant>enableRed-Giant#configure terminalRed-Giant(config)#hostname R1R1(config)# interface fastEthernet 0R1(config-if)#ip add 192.168.1.1 255.255.255.0R1(config-if)#no shR1(config-if)# interface fastEthernet 1R1(config-if)#ip add 192.168.2.1 255.255.255.0R1(config-if)#no shR1(config-if)#interface fastEthernet 3R1(config-if)#ip add 192.168.3.1 255.255.255.0R1(config-if)#no shR1(config-if)#end测试命令:show ip interface brief !观察接口状态R1#sh ip int briefInterface IP-Address OK? Method Status Protocol FastEthernet0 192.168.1.1 YES manual up up FastEthernet1 192.168.2.1 YES manual up up FastEthernet2 unassigned YES unset administratively down down FastEthernet3 192.168.3.1 YES manual up up Serial0 unassigned YES unset administratively down downSerial1 unassigned YES unset administratively down down第二步:配置标准IP访问控制列表R1(config)#access-list 1 deny 192.168.1.0 0.0.0.255 ! 拒绝来自192.168.1.0网段的流量通过R1(config)#access-list 1 permit 192.168.3.0 0.0.0.255 ! 允许来自192.168.3.0网段的流量通过验证测试:show access-lists 1R1#sh access-lists 1Standard IP access list 1deny 192.168.1.0, wildcard bits 0.0.0.255permit 192.168.3.0, wildcard bits 0.0.0.第三步:把访问控制列表在接口下应用R1(config)# interface fastEthernet 1R1(config-if)#ip access-group 1 out ! 在接口下访问控制列表出栈流量调用验证测试:show ip access-lists 1ping(192.168.1.0网段的主机不能ping通192.168.2.0网段的主机;192.168.3.0网段的主机能ping通192.168.2.0网段的主机)注意事项:●注意在访问控制列表的网络掩码是反掩码;●标准控制列表要应用在尽量靠近目的地址的接口;●注意标准访问控制列表的编号是从1-99 。

计算机网络实验报告 访问控制列表ACL配置实验

一、实验项目名称访问控制列表ACL配置实验二、实验目的对路由器的访问控制列表ACL进行配置。

三、实验设备PC 3台;Router-PT 3台;交叉线;DCE串口线;Server-PT 1台;四、实验步骤标准IP访问控制列表配置:新建Packet Tracer拓扑图(1)路由器之间通过V.35电缆通过串口连接,DCE端连接在R1上,配置其时钟频率64000;主机与路由器通过交叉线连接。

(2)配置路由器接口IP地址。

(3)在路由器上配置静态路由协议,让三台PC能够相互Ping通,因为只有在互通的前提下才涉及到方控制列表。

(4)在R1上编号的IP标准访问控制。

(5)将标准IP访问控制应用到接口上。

(6)验证主机之间的互通性。

扩展IP访问控制列表配置:新建Packet Tracer拓扑图(1)分公司出口路由器与外路由器之间通过V.35电缆串口连接,DCE 端连接在R2上,配置其时钟频率64000;主机与路由器通过交叉线连接。

(2)配置PC机、服务器及路由器接口IP地址。

(3)在各路由器上配置静态路由协议,让PC间能相互ping通,因为只有在互通的前提下才涉及到访问控制列表。

(4)在R2上配置编号的IP扩展访问控制列表。

(5)将扩展IP访问列表应用到接口上。

(6)验证主机之间的互通性。

五、实验结果标准IP访问控制列表配置:PC0:PC1:PC2:PC0ping:PC1ping:PC0ping:PC1ping:扩展IP访问控制列表配置:PC0:Server0:六、实验心得与体会实验中对ACL的配置有了初步了解,明白了使用ACL可以拒绝、允许特定的数据流通过网络设备,可以防止攻击,实现访问控制,节省带宽。

其对网络安全有很大作用。

另外,制作ACL时如果要限制本地计算机访问外围网络就用OUT,如果是限制外围网络访问本地计算机就用IN。

两者的区别在于他们审核访问的时候优先选择哪些访问权限。

访问控制列表实验报告

访问控制列表实验报告介绍访问控制列表(Access Control List)是一种用于网络安全的重要工具。

它用于限制用户或设备对网络资源的访问权限,以保护网络的安全和保密性。

在本实验中,我们将学习如何配置和管理访问控制列表,并通过实际的示例来演示ACL的工作原理和应用。

实验目标本实验的目标是帮助学生理解访问控制列表的基本概念和配置方法。

具体而言,我们将关注以下方面:1.访问控制列表的作用和用途;2.如何配置和管理访问控制列表;3.不同类型的访问控制列表及其应用场景。

实验步骤步骤一:了解访问控制列表访问控制列表是一种在路由器或交换机上配置的规则集合,用于控制网络流量的访问权限。

它基于源地址、目的地址、协议类型等条件来限制特定用户或设备对网络资源的访问权限。

ACL可以分为两种类型:标准ACL和扩展ACL。

标准ACL仅使用源地址作为匹配条件,而扩展ACL可以使用更多的条件来进行匹配,例如源地址、目的地址、协议类型、端口号等。

步骤二:配置访问控制列表在这个实验中,我们将使用一台路由器进行ACL的配置示例。

以下是一些基本的ACL配置命令:Router(config)# access-list 1 permit 192.168.0.0 0.0.255.255上述命令创建了一个标准ACL,允许所有源地址为192.168.0.0/16的流量通过。

Router(config)# access-list 2 permit tcp any host 192.168.1.1 eq 80上述命令创建了一个扩展ACL,允许任何源地址的TCP流量通过到目的地址为192.168.1.1、目的端口号为80的主机。

步骤三:应用访问控制列表完成ACL的配置后,我们需要将其应用到实际的接口或接口组上。

以下是一些基本的ACL应用命令:Router(config-if)# ip access-group 1 in上述命令将ACL 1应用到接口的入方向,用于限制进入该接口的流量。

acl配置实验报告

acl配置实验报告ACL配置实验报告摘要:本实验报告旨在探讨ACL(Access Control List)配置的实验过程和结果。

ACL是一种用于网络设备中的访问控制机制,可以限制网络流量的传输和访问权限。

本实验通过实际配置ACL规则来验证其对网络流量的控制作用。

1. 引言ACL是网络设备中非常重要的一种安全机制,可以帮助网络管理员控制和管理网络流量。

通过ACL配置,可以限制特定IP地址、端口或协议的访问权限,从而提高网络的安全性和性能。

本实验旨在通过实际配置ACL规则,验证ACL在网络流量控制方面的有效性。

2. 实验环境本实验使用了一台路由器和多台主机构成的局域网。

路由器上运行着一套支持ACL功能的操作系统,并且已经配置好了网络接口和路由表。

主机之间可以通过路由器进行通信。

3. 实验步骤3.1 ACL规则设计在本实验中,我们设计了以下两条ACL规则:- 允许所有主机访问HTTP服务(端口号80)- 禁止某个特定IP地址访问SSH服务(端口号22)3.2 ACL配置在路由器的配置界面中,我们使用命令行界面(CLI)进行ACL配置。

首先,我们创建了两个ACL规则,分别命名为HTTP-ACL和SSH-ACL。

然后,我们为HTTP-ACL规则设置允许访问的目的端口为80,为SSH-ACL规则设置禁止访问的目的端口为22。

最后,我们将这两个ACL规则应用到路由器的入口接口。

4. 实验结果经过ACL配置后,我们进行了以下实验验证:4.1 HTTP服务访问首先,我们尝试从一个主机访问另一个主机上的HTTP服务。

结果显示,ACL 配置生效,允许访问HTTP服务的流量顺利通过,两台主机成功建立连接并进行数据传输。

4.2 SSH服务访问接下来,我们尝试从特定IP地址访问另一台主机上的SSH服务。

根据ACL配置,这个特定IP地址被禁止访问SSH服务。

实验结果显示,当我们尝试建立SSH连接时,连接被拒绝,无法成功进行认证和登录。

访问控制列表(ACL)配置实验报告

访问控制列表(ACL)配置实验报告实验四访问控制列表(ACL)配置1、实验目的:(1)掌握扩展访问控制列表对某个网段数据流进行抑制的配置方法。

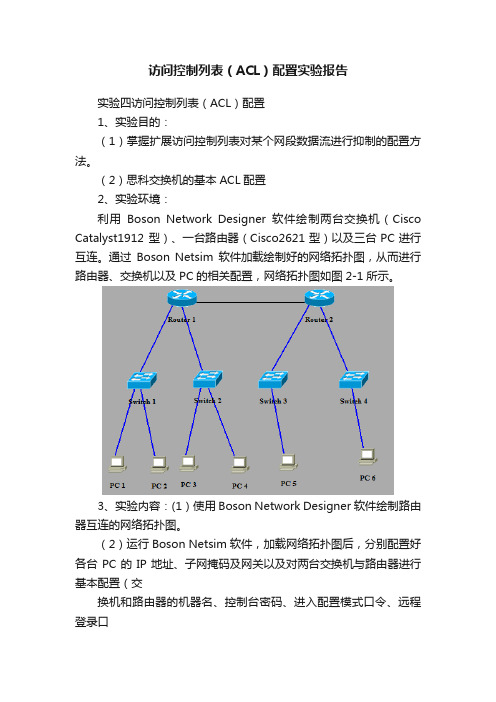

(2)思科交换机的基本ACL配置2、实验环境:利用Boson Network Designer软件绘制两台交换机(Cisco Catalyst1912 型)、一台路由器(Cisco2621型)以及三台PC进行互连。

通过Boson Netsim软件加载绘制好的网络拓扑图,从而进行路由器、交换机以及PC的相关配置,网络拓扑图如图2-1所示。

3、实验内容:(1)使用Boson Network Designer软件绘制路由器互连的网络拓扑图。

(2)运行Boson Netsim软件,加载网络拓扑图后,分别配置好各台PC的IP地址、子网掩码及网关以及对两台交换机与路由器进行基本配置(交换机和路由器的机器名、控制台密码、进入配置模式口令、远程登录口令、各端口的参数)。

(3)在路由器上定义一个扩展访问控制列表,抑制某台PC的ICMP数据流通往其它任意的一条网段。

将该列表应用于路由器的相应端口。

然后,进行相应的Ping测试。

(4)在路由器撤消之前配置的扩展访问控制列表,然后定义一个标准访问控制列表,抑制某条网段的PC机访问另一条网段的PC机。

将该列表应用于路由器的相应端口,最后进行相应的Ping测试。

2.3 实验步骤(1)运行Boson Network Designer软件,按照图2-1所示绘制配置拓扑图,保存在相应的目录下。

(2)运行Boson Netsim软件,加载绘制好的网络拓扑图,然后切换到PC机设置界面,使用winipcfg命令,配置PC1的IP地址为192.168.1.3 ,子网掩码为:255.255.255.0,网关为:192.168.1.1,如下图2-2所示:其他PC机的配置方法类似,配置如下:PC2:192.168.1.4 255.255.255.0 GATEWAY: 192.168.1.1PC3:192.168.2.3 255.255.255.0 GATEWAY: 192.168.2.1PC4:192.168.2.4 255.255.255.0 GATEWAY: 192.168.2.1PC5:192.168.3.3 255.255.255.0 GATEWAY: 192.168.3.1PC6:192.168.4.3 255.255.255.0 GATEWAY: 192.168.4.1(3)进入第一台思科1912交换机的CLI界面,做如下配置:>enable#conf tEnter configuration commands, one per line. End with CNTL/Z.(config)#hostname csi1912sw1csi1912sw1(config)#enable secret level 15 ciscocsi1912sw1(config)#ip addr 192.168.1.2 255.255.255.0csi1912sw1(config)#ip default-gateway 192.168.1.1csi1912sw1(config)#exi进入思科交换机1912的全局配置界面,将其主机名配置为cis1912sw1,登录密码设置为cisco,其管理IP地址为192.168.1.2,子网掩码配置为255.255.255.0,默认网关与其他PC 机一样,为192.168.1.1 ,最后退出全局配置界面。

访问控制列表(ACL)配置实验

实验四:访问控制列表(ACL)配置实验一、实验原理1、ACL的定义和作用路由器为了过滤数据包,需要配置一系列的规则,以决定什么样的数据包能够通过,这些规则就是通过访问控制列表ACL定义的。

访问控制列表是偶permit/deny语句组成的一系列有顺序的规则,这些规则根据数据包的源地址、目的地址、端口号等来描述。

2、访问控制列表的分类:1. 基本的访问控制列表(basic acl)2.高级的访问控制列表(advanced acl)3.基于接口的访问控制列表(interface-based acl)4. 基于MAC的访问控制列表(mac-basedacl)三、实验方法和步骤1、按照拓扑图连线2、没有配如ACL访问控制列表的操作3、在AR28-1上配置高级访问控制列表四、实验结果测试一:试从AR18-1端的PC机向对端使用”飞鸽传书“传输数据,和使用PING与对方通信。

实验效果:可以飞鸽传书,可以PING通对方IP实验结果截图如下测试二:试从AR18-1端的PC机向对端使用”飞鸽传书“传输数据,和使用PING与对方通信。

实验效果:Router A/B这一组是通过配置AR28-1的ACL,使用与Router C/D这一组的PC机的飞鸽传书不能传输数据,可以发送聊天信息,可以PING通对方IP.实验结果截图如下五.思考题试分析交换机中ACL 配置信息的内容和作用答:ACL通过对网络资源进行访问输入和输出控制,确保网络设备不被非法访问或被用作攻击跳板。

ACL是一张规则表,交换机按照顺序执行这些规则,并且处理每一个进入端口的数据包。

每条规则根据数据包的属性(如源地址、目的地址和协议)要么允许、要么拒绝数据包通过。

由于规则是按照一定顺序处理的,因此每条规则的相对位置对于确定允许和不允许什么样的数据包通过网络至关重要。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

acl访问控制列表实验报告

ACL访问控制列表实验报告

摘要:

本实验报告旨在介绍ACL访问控制列表的基本概念和原理,并通过实验验证ACL在网络安全中的作用。

通过实验,我们验证了ACL对网络流量的控制和过滤功能,以及其在网络安全中的重要性。

引言:

在网络安全中,访问控制是一项重要的措施,用于保护网络资源免受未经授权的访问和攻击。

ACL访问控制列表是一种常用的访问控制技术,它可以根据预先设定的规则来控制网络流量的访问权限,从而有效地保护网络安全。

实验目的:

本实验旨在通过实际操作,验证ACL访问控制列表对网络流量的控制和过滤功能,以及其在网络安全中的重要性。

实验环境:

本次实验使用了一台路由器和多台主机组成的简单局域网环境。

我们将在路由器上配置ACL规则,来控制主机之间的通信权限。

实验步骤:

1. 配置ACL规则:在路由器上,我们通过命令行界面配置了多条ACL规则,包括允许和拒绝某些主机之间的通信。

2. 实验验证:通过在主机之间进行ping测试和HTTP访问测试,验证ACL规则对网络流量的控制和过滤功能。

实验结果:

通过实验验证,我们发现ACL访问控制列表可以有效地控制和过滤网络流量。

通过配置ACL规则,我们成功地限制了某些主机之间的通信,同时允许了其他主机之间的通信。

这表明ACL在网络安全中起着重要的作用,可以有效地保护网络资源免受未经授权的访问和攻击。

结论:

ACL访问控制列表是一种重要的访问控制技术,可以有效地控制和过滤网络流量,保护网络安全。

通过本次实验,我们验证了ACL在网络安全中的重要性,以及其对网络流量的控制和过滤功能。

我们希望通过这次实验,增强对ACL技术的理解,提高网络安全意识,为网络安全工作提供参考和借鉴。