《信息安全技术》实验4基于PGP的Email安全安全通信实验实验报告

PGP实现电子邮件安全实验

PGP实现电子邮件安全实验一、实验目的及要求:1.熟悉公开密钥密码体制,了解证书的基本原理,熟悉数字签名;2.熟练使用PGP的基本操作。

二、实验基本原理:公开密钥密码体制也叫非对称密码体制、双密钥密码体制。

其原理是加密密钥与解密密钥不同,形成一个密钥对,用其中一个密钥加密的结果,可以用另一个密钥来解密,公钥密码体制的发展是整个密码学发展史上最伟大的一次革命,它与以前的密码体制完全不同。

这是因为:公钥密码算法基于数学问题求解的困难性,而不再是基于代替和换位方法;另外,公钥密码体制是非对称的,它使用两个独立的密钥,一个可以公开,称为公钥,另一个不能公开,称为私钥。

公开密钥密码体制的产生主要基于以下两个原因:一是为了解决常规密钥密码体制的密钥管理与分配的问题;二是为了满足对数字签名的需求。

因此,公钥密码体制在消息的保密性、密钥分配和认证领域有着重要的意义。

在公开密钥密码体制中,公开密钥是可以公开的信息,而私有密钥是需要保密的。

加密算法E和解密算法D也都是公开的。

用公开密钥对明文加密后,仅能用与之对应的私有密钥解密,才能恢复出明文,反之亦然。

公开密钥算法用一个密钥进行加密,而用另一个不同但是有关的密钥进行解密。

这些算法有以下重要性。

仅仅知道密码算法和加密密钥而要确定解密密钥,在计算上是不可能的。

某些算法,例如RSA,还具有这样的特性:两个相关密钥中任何一个都可以用作加密而让另外一个用作解密。

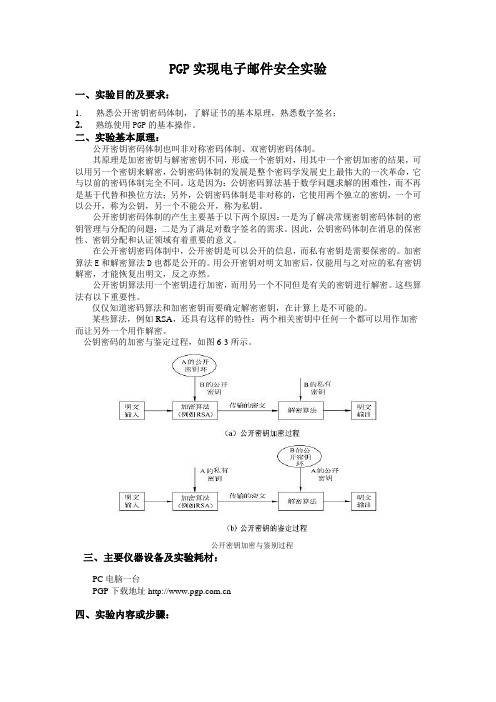

公钥密码的加密与鉴定过程,如图6-3所示。

公开密钥加密与鉴别过程三、主要仪器设备及实验耗材:PC电脑一台PGP下载地址四、实验内容或步骤:步骤1.PGP的安装对PGP加密软件的安装步骤如图所示,安装完成后重启计算机,这样PGP软件就安装成功了:步骤2.使用PGP产生密钥(1)因为在用户类型对话框中选择了“新用户”,在计算机启动以后,自动提示建立PGP密钥,并要求选择安装组件如图所示:图6-32 PGP组件安装界面(2)安装选项一览如图所示:图6-33要安装的选项对话框(3)单击“下一步”,出现图所示对话框。

PGP实验报告

引言概述:PGP(PrettyGoodPrivacy)是一种常用的加密程序,用于保护电子通信和文件的安全性。

本实验报告旨在探讨PGP的实际应用和性能特征。

本文将从五个主要方面详细阐述PGP的使用,并对其功能和安全性进行评估。

正文内容:1.PGP的基本原理1.1对称加密和非对称加密1.2公钥密钥和私钥密钥的和使用1.3数字签名的和验证1.4密钥管理和信任模型1.5PGP密钥服务器的使用2.PGP的安全性评估2.1抗密码分析能力2.2密钥的保密性和完整性2.3隐私保护和可追踪性2.4密码算法和哈希算法的选择2.5实现漏洞和安全性更新3.PGP的应用场景3.1电子邮件加密和签名3.2文件和文件夹加密3.3网络通信加密3.4虚拟私人网络(VPN)的加密3.5云存储和数据传输的安全性4.PGP的性能特征4.1加解密速度和延迟4.2密钥和签名验证时间4.3密钥长度和安全性的权衡4.4容量和资源消耗4.5多平台兼容性和易用性5.PGP的未来发展5.1PGP的竞争对手和替代方案5.2新的加密算法和哈希算法5.3安全性增强和改进的功能5.4隐私和匿名性的进一步保护5.5政府和法律对PGP的影响总结:PGP作为一种广泛使用的加密程序,具有强大的保护电子通信和文件安全的能力。

本文从原理、安全性评估、应用场景、性能特征和未来发展等五个方面进行了详细阐述。

通过对PGP的探讨,我们可以更好地理解和应用这一加密程序,保护个人隐私和信息安全的同时推动数字通信的发展。

我们也意识到PGP的安全性和性能等方面仍然存在一些挑战和改进的空间,期待未来PGP在新的加密算法、隐私保护和功能改进等方面能有更好的发展。

信息安全实验报告四

实验成绩《信息安全概论》实验报告实验四网络端口扫描实验一、专业班级:学号:姓名:完成时间:2016/ 05/ 09二、实验目的学习端口扫描技术的基本原理,理解端口扫描技术在网络攻防中的应用;熟练掌握目前最为常用的网络扫描工具Nmap的使用,并能利用工具扫描漏洞,更好地弥补安全不足。

二、实验内容选择局域网中的主机作为扫描对象,使用Nmap提供的默认配置文件,以及自行设定相关参数,对制定范围的主机进行PING扫描、TCP connect扫描、UDP扫描、秘密扫描等,记录并分析扫描结果。

三、实验环境和开发工具1.Windows 7操作系统2.Zenmap 5.21四、实验步骤和结果1.全面TCP扫描这是一种基本的扫描模式,不需要任何命令选项开关,即可对目标主机进行全面TCP 扫描,显示监听端口的服务情况。

命令行格式为:nmap –sS –v IP地址,例如nmap –sS –v 172.18.69.173,则可对目标主机172.18.69.173进行全面TCP扫描,结果下图:扫描模式的缺点:日志服务的主机可以很容易地监测到这类扫描。

要达到隐蔽功能,必须设置一些命令选项开关,从而实现较高级的功能。

2、PING扫描如果想知道网络上有哪些主机是开放的,格式为:nmap –sN 172.18.69.173,则可对目标主机172.18.69.173进行探测,输出结果包括开放主机的IP地址和MAC地址,如图所示3、TCP connect扫描这是对TCP的最基本形式的侦测,也是nmap的默认扫描方式。

命令行格式为:nmap –sT –v 172.18.69.173,则可对目标主机172.18.69.173进行TCP连接扫描,输出结果如图所示。

4、UDP扫描UDP扫描可以用来确定主机上哪些UDP端口处于开放状态,这一扫描方法命令行格式为:nmap –sU –v 172.18.69.173,则可对目标主机172.18.69.173进行UDP扫描,输出结果如图所示。

pgp实验报告

pgp实验报告PGP实验报告引言:PGP(Pretty Good Privacy)是一种广泛应用的加密通信协议,它能够保护用户的隐私和数据安全。

本实验旨在探究PGP的原理、应用场景以及其对用户隐私的保护作用。

一、PGP的原理PGP采用了非对称加密算法,主要基于RSA算法。

其原理可以简单概括为:发送方使用接收方的公钥对要发送的数据进行加密,接收方收到数据后使用自己的私钥进行解密。

这样,即使在数据传输过程中被窃听,也无法解密数据内容。

PGP还结合了对称加密算法,通过生成会话密钥来提高效率。

二、PGP的应用场景1. 电子邮件加密:PGP最常见的应用场景之一是电子邮件加密。

用户可以使用PGP软件生成自己的公钥和私钥,将公钥发送给对方,对方使用该公钥对邮件进行加密后发送。

只有拥有私钥的用户才能解密邮件内容,有效保护邮件的机密性。

2. 文件加密:PGP还可以用于文件的加密和解密。

用户可以选择要加密的文件,使用PGP软件进行加密操作,生成加密后的文件。

只有拥有私钥的用户才能解密该文件,确保文件的安全。

3. 签名验证:PGP还可以用于签名验证,即用私钥对文件进行签名,接收方使用发送方的公钥对签名进行验证。

这样可以确保文件的完整性和真实性,防止文件被篡改。

三、PGP对用户隐私的保护作用1. 数据加密:PGP通过非对称加密算法,将用户的敏感数据进行加密,即使在数据传输过程中被窃听,也无法解密数据内容。

这为用户的隐私保护提供了强大的保障。

2. 身份验证:PGP的签名验证功能可以确保文件的完整性和真实性。

用户可以通过验证发送方的签名来确认文件的来源和真实性,避免受到伪造文件的欺骗。

3. 防止篡改:PGP的签名验证功能还可以防止文件被篡改。

一旦文件被篡改,其签名验证将失败,接收方可以立即察觉到文件的不可靠性。

4. 不可抵赖性:PGP的签名验证功能还具有不可抵赖性。

一旦发送方对文件进行签名,就无法否认自己的行为,这在一些法律纠纷中具有重要意义。

信息安全技术实验报告

信息安全技术实验报告一.实验目的本实验旨在探究信息安全技术在网络通信中的应用,了解加密算法和数字签名的基本原理,并通过实际操作掌握其具体实现过程。

二.实验内容1.对称加密算法实验-选择一种对称加密算法,如DES或AES,了解其基本原理和加密流程。

- 使用Python编写对称加密算法的实现程序。

-在实验过程中,通过设计不同的密钥长度和明文信息,观察加密结果的变化。

2.非对称加密算法实验-选择一种非对称加密算法,如RSA,了解公钥和私钥的生成方法。

- 使用Python编写非对称加密算法的实现程序。

-在实验中,生成一对密钥,并将公钥用于加密明文,私钥用于解密密文。

观察加密和解密过程是否正确。

3.数字签名实验-了解数字签名的基本原理和应用场景。

- 使用Python编写数字签名的实现程序。

-在实验中,生成一对密钥,并使用私钥对明文进行签名,再使用公钥验证签名的正确性。

三.实验步骤及结果1.对称加密算法实验-选择了AES加密算法,其基本原理是将明文分组并通过多轮加密运算得到密文。

- 编写了Python程序实现AES加密算法,并进行了调试。

-在不同的密钥长度和明文信息下,得到了不同的加密结果。

观察到密钥长度的增加可以提高加密的安全性。

2.非对称加密算法实验-选择了RSA加密算法,其基本原理是使用两个密钥,公钥用于加密,私钥用于解密。

- 编写了Python程序实现RSA非对称加密算法,并进行了调试。

-成功生成了一对密钥,并使用公钥加密明文,私钥解密密文,观察到加密和解密结果正确。

3.数字签名实验-了解到数字签名可以保证数据的完整性和真实性。

- 编写了Python程序实现数字签名的生成和验证功能,并进行了调试。

-成功生成了一对密钥,并使用私钥对明文进行签名,再使用公钥验证签名的正确性。

四.实验总结本次实验通过对称加密算法、非对称加密算法和数字签名的实现,加深了对信息安全技术的理解和认识。

通过实际操作,掌握了加密算法和数字签名的基本原理和实现过程。

信息安全技术实验报告

信息安全技术实验报告信息安全技术实验报告1、引言在这一章节中,要介绍实验的背景和目的,并给出实验的整体概述。

2、实验设计在这一章节中,要详细说明实验的设计和方法,包括实验所使用的设备和工具,实验所涉及的软件和硬件环境,以及实验的步骤和流程。

3、实验结果在这一章节中,要展示实验的结果和数据,并进行相应的分析和解释。

需要提供实验数据的图表和说明,以支持实验结果的正确性和可靠性。

4、实验讨论在这一章节中,要对实验的结果进行详细的讨论和分析,包括实验结果与实验目的的一致性、实验中可能存在的不确定性和误差以及实验结果的意义和应用。

5、实验总结在这一章节中,要对整个实验进行总结和评价,并提出可能的改进和建议。

同时,还要对实验过程中的问题和困难进行反思和总结,以便未来的实验能够更加顺利和有效地进行。

6、附录在这一章节中,要给出实验过程中使用的代码、配置文件、数据等附件的详细说明和说明。

需要标明每个附件的名称、作用和相关信息。

本文所涉及的法律名词及注释:1、信息安全:指在计算机系统和网络中,保护信息及其基础设施不受未经授权的访问、使用、披露、破坏、修改、干扰,以确保信息的保密性、完整性和可用性的一系列措施和技术。

2、数据隐私:指个人或组织的敏感信息和个人身份信息等数据的保护,以确保不被未经授权的访问、使用、披露和存储。

3、网络攻击:指对计算机系统和网络进行非法的访问、入侵、破坏、干扰或盗取信息等行为。

4、防火墙:指一种安全设备或软件,用于过滤网络流量,防止未经授权的访问和网络攻击。

本文档涉及附件:1、实验代码:文件名为《实验代码:zip》,包含所有实验所需的代码和脚本文件。

2、实验数据:文件名为《实验数据:xlsx》,包含所有实验所的数据和结果。

3、实验配置文件:文件名为《实验配置文件:txt》,包含实验过程中使用的配置文件和参数。

实验4PGP电子邮件安全实验

一、实验项目名称实验四电子邮件安全实验二、实验项目目的1)了解Windows平台下Mdaemon邮件服务器的安装与安全配置。

(2)了解PGP的原理、功能与作用。

(3)熟悉PGP的安装和使用,如对邮件进行加密和数字签名等。

三实验环境通过局域网互联的若干台PC机,IP网络为192.168.1.0/24。

一台PC机(192.168.1.110)安装Windows XP和Mdaemon邮件服务器程序,作为邮件服务器;其余若干台安装Windows XP和PGP软件,作为学生实验用机。

四实验要求1、实验任务(1)安装和运行邮件服务器软件Mdaemon和PGP邮件加密软件。

(2)对MDaemon邮件服务器进行安全配置。

(3)使用PGP对邮件进行加密测试。

(4)记录并分析实验结果。

2、实验预习(1)预习本实验指导书,深入理解实验的目的与任务,熟悉实验步骤和基本环节。

(2)复习数据加密的基本知识。

(3)复习有关邮件安全的基本知识。

3、实验报告(1)简要描述实验过程。

(2)实验中遇到了什么问题,如何解决的。

(3)Mdaemon邮件服务器的安全配置内容。

(4)分析PGP邮件加密软件在邮件安全方面的作用。

(5)实验收获与体会。

五实验步骤1 邮件服务器的安装与测试(1)执行安装文件。

(2)当出现如图1所示的对话框时,设置邮件服务器的域名。

图1(3)当出现如图2所示的对话框时,设置用户全名,邮箱名和密码,可以设置此帐号为管理员,允许完全的配置访问。

图2(4)单击“下一步”按钮,设置DNS,可以直接使用默认的DNS设置。

(5)单击“下一步”按钮,根据需要选择操作模式。

(6)单击“下一步”按钮,若在Windows 98/Me/XP上安装,会出现“是否将Mdaemon设置为系统服务”的提示框,可以根据需要选择。

(7)单击“下一步”按钮,直至完成安装。

(8)Mdaemon允许客户使用任何标准的POP3/SMTP/IMAP软件,如Microsoft Outlook Express。

pgp加密实验报告

pgp加密实验报告[标签:标题]2016pgp加密实验报告《网络安全技术》实验报告实验报告实验名称课程名称网络安全院系部:信息技术系姓名:专业班级:网络101学号:20100901099一、实验目的及要求:[目的]1、了解PGP是一个基于RSA公匙加密体系的邮件加密软件。

[内容及要求]1、练习软件的哪些功能,自己总结2、通过实验了解PGP是一款加密解密软件。

3、熟悉使用PGP加密解密原理和方法。

[试验环境]虚拟机新建两个不同操作系统的机器,windows2003与windowsXP,联网,并分别安装PGP软件与配置outlook邮件。

1 / 11 ---------------------------------------------感谢观看本文-------谢谢----------------------------------------------------------- [标签:标题]2016二、实验方法与步骤:打开虚拟机,开启windowsserver2003A与windowsXP,将其网络设备器设置为net模式或桥接模式配置outlook,互相发邮件成功:1步.创建outlook用户2步.输入邮箱地址3步.将XP以同样方式配置,并发邮件测试。

安装PGP软件:PGP加密与传输电子邮件【实验名称】PGP加密与传输电子邮件【实验目的】1、掌握利用PGP加密电子邮件的工作原理2、理解数字签名的实现步骤3、通过PGP软件的使用来实现对于邮件、文件等的加密与传输【实验环境】windowsserver2003、PGP【实验步骤及截图】1、PGP的安装双击setup.exe,出现的对话框,在“UserType”页面中按照实际情况做出选择,如果曾经使用过PGP,可以导出以后的密钥,即选择“Yes,Ialreadyhavekeyrings”,2 / 11 ---------------------------------------------感谢观看本文-------谢谢----------------------------------------------------------- [标签:标题]2016单选按钮,导入密钥,开始使用。

PGP实验报告范文

PGP实验报告范文实验报告:PGP(Pretty Good Privacy)的原理与应用一、实验背景PGP(Pretty Good Privacy)是一种加密与认证方案,用于保护电子邮件的机密性和完整性。

在今天的信息时代,随着电子邮件的广泛使用,保护邮件的安全性显得尤为重要。

PGP通过使用公开密钥加密技术和数字签名技术,保证了邮件内容的保密性和发件人的真实性。

本次实验旨在深入学习PGP的原理和应用,了解其安全机制及使用方法。

二、实验原理1.公开密钥加密PGP使用了一种称为公开密钥加密(Public Key Cryptography)的技术来保护邮件的机密性。

公开密钥加密由一对密钥组成,包括公钥和私钥。

公钥是公开的,可以被任何人获取和使用,而私钥只有拥有者能够访问。

发送者使用接收者的公钥来加密邮件,只有拥有接收者的私钥的人才能解密邮件。

2.数字签名PGP还使用了数字签名技术来保证邮件的完整性和发件人的真实性。

数字签名使用私钥对邮件的摘要进行加密,生成一个数字签名。

接收者使用发送者的公钥解密数字签名,再对邮件进行相同的摘要计算,如果两个摘要匹配,说明邮件未被篡改过,并且由发送者发送。

三、实验步骤1.安装PGP软件首先,我们需要在电脑上安装PGP软件。

PGP软件提供了多个版本和平台选择,根据自己的需求选择相应的版本进行安装。

2.生成密钥对安装完PGP软件后,我们需要生成一对密钥,包括公钥和私钥。

进入PGP软件的密钥管理界面,选择生成新密钥对,填写自己的姓名和电子邮件地址等信息,然后选择生成密钥。

3.密钥的导入和导出在PGP中,公钥和私钥可以分别导入和导出。

公钥可以在网上进行公开发布,以便其他人使用;私钥则需要妥善保管,不要泄露给他人。

在密钥管理界面中,我们可以选择导出公钥或私钥,并选择保存的路径。

同样的,我们也可以选择导入公钥或私钥。

4.加密邮件5.解密邮件在接收到加密邮件时,我们需要使用自己的私钥进行解密。

PGP实现电子邮件安全

PGP实现电子邮件安全一、实验要求与目的了解基本原理,学会基本操作,并能熟练使用二、实验内容1、创建一私钥和公钥对使用PGPtray之前,需要用PGPkeys生成一对密钥,包括私有密钥(只有自身可以访问)和一个公有密钥(可以让交换email的人自由使用)。

2、与别人交换公钥创建了密钥对之后,就可以同其它PGP用户进行通信。

要想使用加密通信,那么需要有他们的公钥。

而且如果他们想同你通信他们也将需要你的公钥。

公钥是一个信息块,发布公钥:可以将公钥放到密钥服务器上,也可以将公钥贴到文件或Email中发给你想与交换Email的人。

3、对公钥进行验证并使之有效当你获取某人的公钥时,将它添加到你的公开密钥环中。

首先确定公钥的准确性。

当你确定这是个有效的公钥时,你可以签名来表明你认为这个密钥可以安全使用。

另外,你可以给这个公钥的拥有者一定的信任度表明4、对E_mail进行加密和数字签名当你生成密钥对而且已经交换了密钥之后,就可以对email信息和文件进行加密和数字签名。

如果使用的email应用程序支持plug_ins,选择适当的选项进行加密;如果email应用程序不支持plug_ins,就可以将email信息发送到剪贴板上从那儿进行加密。

若还想包括一些文件,可以从Windows Exporer上进行加密和数字签名。

然后再挂到email上进行发送。

5、对E_mail进行解密和验证当某人给你发送了加密的email时,将内容进行分解,同时验证附加的签名来确定数据是从确定的发送者发送过来的并且没有被修改。

如果使用的email应用程序支持plug_ins,选择适当的选项进行加密;如果email应用程序不支持plug_ins,就可以将email信息发送到剪贴板上从那儿进行加密。

将信息拷贝到剪贴板上,并进行解密工作。

若还想包括一些文件,可以从Windows Exporer 上进行解密。

三、实验结果1、创建一私钥和公钥对2、与别人交换公钥3、对公钥进行验证并使之有效4、文本文件加密解密:5、用PGPtray的剪切板加密功能加密邮件对E_mail进行加密和数字签名。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

《信息安全技术》实验4基于PGP的Email安全安全通信

实验实验报告

实验序号: 4

《信息安全技术》实验报告

实验名称: 网络安全通信实验姓名:

学院: 计算机科学与工程学院专业: 网络工程

班级:

学号:

指导教师:

实验地址:

实验日期:

常熟理工计算机科学与工程学院《信息安全技术》实验报告

说明

一(排版要求

1. 实验报告“文件名”按模板要求填写。

例:《信息安全技术》实验报告.14网络1班.090214101.蔡同寒.实验1.数据加密实验.doc 2. 一级标题:顶格排版。

汉字用宋体,阿拉伯数字用Times New Roman字

体,四号字体,加粗。

3. 二级标题:顶格排版。

汉字用宋体,阿拉伯数字用Times New Roman字

体,小四号字体,加粗。

4. 三级标题:顶格排版。

汉字用宋体,阿拉伯数字用Times New Roman字

体,五号字体。

5. 正文:每段缩进量:2个汉字。

两端对齐;汉字用宋体,阿拉伯数字用Times New Roman字体,五号字体。

6. 图形要求

(1) 在正文中要有引用。

(2) 要有图名,图名位于图的下方,汉字用宋体,阿拉伯数字用Times New Roman字体,五号字体。

(3) 图和图名“居中”。

7. 表格要求

(1) 在正文中要有引用。

(2) 要有表名,表名位于表的上方,汉字用宋体,阿拉伯数字用Times New Roman字体,五号字体。

(3) 表和表名“居中”。

二(注意事项

1. 复制、拷贝、抄袭者取消成绩。

2. 没有安实验报告排版要求者不及格。

2

常熟理工计算机科学与工程学院《信息安全技术》实验报告

实验3.2 基于PGP的Email安全通信实验 1. 请回答实验目的中的思考题。

1)网络通信中有哪些应用需要用到加密, (

答: 压缩文件、电子邮箱和网络云盘等。

(2)在网络通信中如何安全交换密钥,

答: 1)密钥预分发

2)密钥在线分发

3)基于身份的密钥预分发

(3)在公钥密码系统中,密钥的安全问题有哪些,

答:密钥尺寸大、解密密钥需要自己保管好、加解密速度慢;

(4)在网络通信中,Email通信应用存在哪些网络安全问题,

答:一:是电子邮件服务器的安全,包括网络安全以及如何从服务器端防范和杜绝

垃圾邮件、病毒邮件和钓鱼邮件等。

二:是如何确保电子邮件用户的电子邮件内容不会被非法窃取,非法篡改和如何防止非法用户登录合法用户的电子邮件账户。

(5)如何实现Email的安全通信,

答:通过基于PGP的Email安全通信。

(1)签名消息

(2)加密消息

(3)解密消息

(4)论证消息

2. 说明在本次实验中对那类信息进行安全保护,

答: Email信息。

3. 说明在本次实验中使用了哪些网络安全通信软件,

答:Microsoft Outlook 2003 、163邮箱、PGP Desktop 8.1。

4. 分析这些网络安全通信软件的实现原理,采用了哪些加密算法,

答:实现原理:PGP的实际操作由五种服务组成:鉴别、机密性、电子邮件的兼容性、

压缩、分段和重装。

加密算法:PGP实际上用的是RSA和传统对称加密杂合的方法。

PGP将传统的对称性

加密与公开密钥方法结合起来,兼备了两者的优点。

PGP提供了一种机密

性和鉴别的服务,支持1024位的公开密钥与128为的传统加密算法,可以用于军事目的,完全能够满足电子邮件对于安全性能的要求。

5. 结合本次的实验操作,说明PGP解决了哪些网络通信安全问题,

答:如何确保Email内容不会被非法窃取和伪造的安全性问题;

及提供对邮件的保密性和发送方身份认证服务。

6. 结合实验说明PGP的密钥交换方式。

3

常熟理工计算机科学与工程学院《信息安全技术》实验报告 7. 结合实验说明PGP的密钥导入与导出方法。

8. 结合实验说明PGP提供哪些Email的网络安全服务,

6.7.8三题答案合一:

1.PGP密钥对管理

(1)启动PGP Desktop,在wukong虚拟机的Windows开始菜单中,选择PGP Desktop执行程序。

(2)创建密钥对。

Windows系统启动PGP Desktop后,弹出如图所示的PGP Desktop操作界面。

在上图的菜单中点击“密钥->新建密钥(N)”按钮,弹出如图所示的PGP密钥生成向导。

4

常熟理工计算机科学与工程学院《信息安全技术》实验报告

点击“下一步”按钮,弹出如图所示的密钥对指定名称和Email地址。

输入与创建密钥对关联的名称及其Email地址。

点击“下一步”按钮,将为密钥对中的私钥设置一个加密口令。

本例中为“wukong163”,点击“下一步”按钮,出现下图。

5

常熟理工计算机科学与工程学院《信息安全技术》实验报告

生成结束后,点击“下一步”按钮。

点击“完成”按钮,出现如图所示内容,显示密钥对顺利产生。

这时,在主窗口中可以看到新创建的密钥对。

6

常熟理工计算机科学与工程学院《信息安全技术》实验报告

、

同样,在zixia虚拟机中为Email账户zixiatongxue@创建一个密钥对,其中密钥对的加密口令为“zixia163”。

(3)导出PGP公钥和签名。

在在wukong虚拟机中,选中PGP Desktop主窗口中需要导出的密钥对。

例如,要讲wukong的公钥导出,用鼠标右键单击“wukong”,选择“导出”按钮,并选择保存的目标位置。

7

常熟理工计算机科学与工程学院《信息安全技术》实验报告

(4)密钥交换

首先,在wukong虚拟机中打开PGP Desktop,选中窗口中需要交换的密钥对,右击选中“邮件接收人(M)”

这时,PGP Desktop将会自动调用Microsoft Outlook 2010客户端软件,并弹出发送邮件窗口。

8

常熟理工计算机科学与工程学院《信息安全技术》实验报告

在zixia虚拟机中,用Microsoft Outlook 2010打开zixia的Email邮箱。

9

常熟理工计算机科学与工程学院《信息安全技术》实验报告

10

常熟理工计算机科学与工程学院《信息安全技术》实验报告

11

常熟理工计算机科学与工程学院《信息安全技术》实验报告

9. PGP除了提供Email 的安全通信外,还能提供哪些网络安全应用,

答:文件进行加密/解密、文件签名/验证。

10. 举例说明如何使用PGP实现加密容器的数据保护(选作), 11. 举例说明如何通过PGP实现Thunderbird电子邮件安全通信(选作), 12. 举例说明如何通过PGP实现Web Mail电子邮件安全通信(选作), 13. 请谈谈你对本次实验的看法,并提出你的意见或建议,

总体而言没什么问题,就是某些个别小问题别人也无法提供意见而有所困惑。

12

常熟理工计算机科学与工程学院《信息安全技术》实验报告

实验总结和分析

实验调查

1( 实验难易程度: B

(A)容易;(B)恰当;(C)偏难;(D)很难

2( 实验内容兴趣程度: B

(A)没兴趣;(B)有兴趣;(C)很有兴趣

3( 你对本次实验内容的看法,并对本次实验提出你的建议。

虽然能按书上的操作步骤完成实验,但实际上不懂之处良多,导致只要出一些小问

题就会停滞不前,感觉实验本身的意义不大了。

13。