应用密码学习题答案5

密码学试题及答案

密码学试题及答案# 密码学试题及答案## 一、选择题1. 密码学中的“对称密钥”指的是什么?A. 只有一个密钥的加密算法B. 加密和解密使用相同密钥的算法C. 需要两个密钥的加密算法D. 用于数字签名的密钥答案:B2. 下列哪个是流密码的一个特点?A. 密钥长度与消息长度相同B. 密钥长度与消息长度无关C. 需要使用随机数生成器D. 所有选项都正确答案:C3. RSA算法属于哪种类型的加密算法?A. 对称加密B. 非对称加密C. 哈希函数D. 消息认证码答案:B## 二、简答题1. 请简述什么是数字签名,以及它在电子商务中的应用。

答案:数字签名是一种用于验证数据完整性和身份认证的技术。

它通过使用发送者的私钥对数据进行加密,接收者使用发送者的公钥进行解密验证。

在电子商务中,数字签名用于确保交易的安全性,防止数据在传输过程中被篡改,同时验证交易双方的身份。

2. 解释公钥密码学中的“公钥”和“私钥”的概念。

答案:在公钥密码学中,每个用户拥有一对密钥:公钥和私钥。

公钥可以公开给任何人,用于加密数据或验证数字签名;而私钥必须保密,用于解密数据或生成数字签名。

公钥和私钥是数学上相关联的,但不可能从公钥推导出私钥。

## 三、论述题1. 论述密码学在网络安全中的重要性,并举例说明。

答案:密码学是网络安全的基石,它通过加密技术保护数据的机密性、完整性和可用性。

例如,在SSL/TLS协议中,密码学用于在客户端和服务器之间建立安全通信通道。

通过使用对称密钥和非对称密钥的组合,确保数据在传输过程中不被未授权的第三方窃取或篡改。

此外,密码学还用于身份验证、访问控制和数据完整性验证等多个方面,是确保网络环境安全的关键技术。

## 四、案例分析题1. 假设你是一家银行的网络安全专家,你需要设计一个系统来保护客户的交易信息。

请描述你将如何使用密码学技术来实现这一目标。

答案:在设计银行交易信息保护系统时,我会采用以下密码学技术:- 使用非对称加密技术,如RSA,来安全地交换对称密钥。

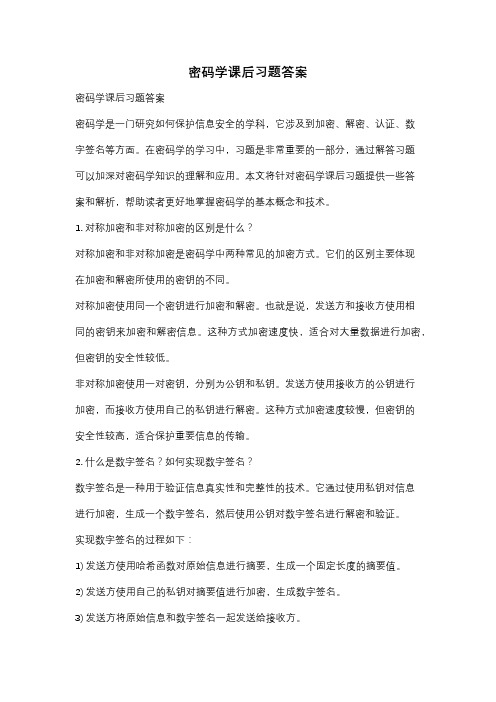

密码学课后习题答案

密码学课后习题答案密码学课后习题答案密码学是一门研究如何保护信息安全的学科,它涉及到加密、解密、认证、数字签名等方面。

在密码学的学习中,习题是非常重要的一部分,通过解答习题可以加深对密码学知识的理解和应用。

本文将针对密码学课后习题提供一些答案和解析,帮助读者更好地掌握密码学的基本概念和技术。

1. 对称加密和非对称加密的区别是什么?对称加密和非对称加密是密码学中两种常见的加密方式。

它们的区别主要体现在加密和解密所使用的密钥的不同。

对称加密使用同一个密钥进行加密和解密。

也就是说,发送方和接收方使用相同的密钥来加密和解密信息。

这种方式加密速度快,适合对大量数据进行加密,但密钥的安全性较低。

非对称加密使用一对密钥,分别为公钥和私钥。

发送方使用接收方的公钥进行加密,而接收方使用自己的私钥进行解密。

这种方式加密速度较慢,但密钥的安全性较高,适合保护重要信息的传输。

2. 什么是数字签名?如何实现数字签名?数字签名是一种用于验证信息真实性和完整性的技术。

它通过使用私钥对信息进行加密,生成一个数字签名,然后使用公钥对数字签名进行解密和验证。

实现数字签名的过程如下:1) 发送方使用哈希函数对原始信息进行摘要,生成一个固定长度的摘要值。

2) 发送方使用自己的私钥对摘要值进行加密,生成数字签名。

3) 发送方将原始信息和数字签名一起发送给接收方。

4) 接收方使用发送方的公钥对数字签名进行解密,得到摘要值。

5) 接收方使用相同的哈希函数对接收到的原始信息进行摘要,生成另一个摘要值。

6) 接收方比较两个摘要值是否相同,如果相同,则说明信息的真实性和完整性得到了验证。

3. 什么是密钥交换协议?举例说明一个常见的密钥交换协议。

密钥交换协议是一种用于在通信双方安全地交换密钥的协议。

它可以确保密钥在传输过程中不被窃取或篡改,从而保证通信的机密性和完整性。

一个常见的密钥交换协议是Diffie-Hellman密钥交换协议。

它的过程如下:1) 发送方选择一个素数p和一个原根g,并将它们公开。

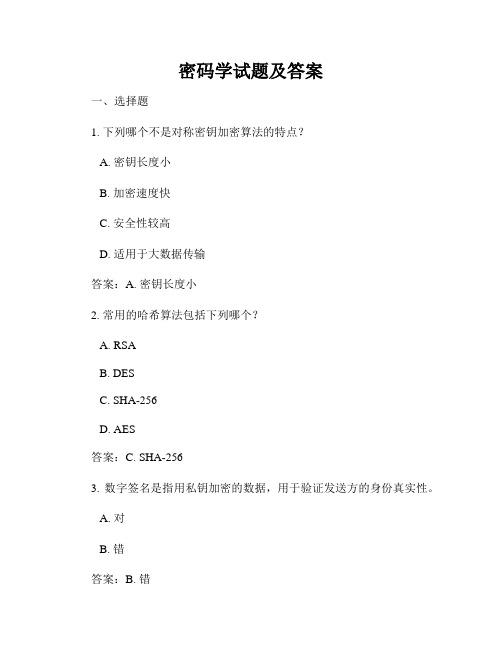

密码学试题及答案

密码学试题及答案一、选择题1. 下列哪个不是对称密钥加密算法的特点?A. 密钥长度小B. 加密速度快C. 安全性较高D. 适用于大数据传输答案:A. 密钥长度小2. 常用的哈希算法包括下列哪个?A. RSAB. DESC. SHA-256D. AES答案:C. SHA-2563. 数字签名是指用私钥加密的数据,用于验证发送方的身份真实性。

A. 对B. 错答案:B. 错4. 以下哪个不是公钥加密算法?A. RSAB. ECCC. IDEAD. ElGamal答案:C. IDEA5. 在密码学中,密钥交换算法主要用于实现以下哪个目标?A. 数据加密B. 消息认证C. 数据完整性D. 密钥建立答案:D. 密钥建立二、填空题1. 对称密钥加密算法中,加密和解密过程使用的是同一个密钥,称为______密钥。

答案:对称2. 公钥加密算法中,加密使用的是公钥,解密使用的是______。

答案:私钥3. 以下是一种常用的哈希算法,SHA-______。

答案:2564. 在数字签名的过程中,发送方使用______密钥进行加密。

答案:私钥5. 密钥交换算法主要用于实现安全的______建立。

答案:密钥三、简答题1. 解释对称密钥加密算法和公钥加密算法的区别。

对称密钥加密算法使用同一个密钥进行加密和解密过程,加密和解密速度较快,但需要事先共享密钥。

而公钥加密算法使用不同的密钥进行加密和解密,公钥用于加密,私钥用于解密,由于私钥只有接收方知道,因此能够实现更好的安全性。

公钥加密算法适用于密钥交换和数字签名等场景。

2. 简述哈希算法的作用和原理。

哈希算法主要用于对数据进行摘要计算,将任意长度的数据转化为固定长度的哈希值。

通过对数据的哈希计算,可以验证数据的完整性和真实性。

哈希算法的原理是利用一系列复杂的数学函数对数据进行处理,使得不同的输入数据产生唯一的输出哈希值。

任意输入数据的改动都会导致输出哈希值的变化,因此可以通过比较哈希值来验证数据是否被篡改。

密码学第五部份课后答案

已知下面的密文由单表代换算法产生:请将它破译。

提示:1、正如你所知,英文中最多见的字母是e。

因此,密文第一个或第二个(或许第三个)显现频率最高的字符应该代表e。

另外,e常常成对显现(如meet,fleet,speed,seen,been,agree,等等)。

找出代表e的字符,并第一将它译出来。

2、英文中最多见的单词是“the”。

利用那个事实猜出什么字母t和h。

3、依照已经取得的结果破译其他部份。

解:由题意分析:“8”显现次数最多,对应明文为“e”,“;48”代表的明文为“the”,“)”、“*”、“5”显现频率都比较高,别离对应“s”、“n”、“a”,由此破译出密文对应的明文为: A good glass in the Bishop’s hostel in the Devil’s seat-twenty-one degrees and thirteen minutes-northeast and by north-main branch seventh limb east side-shoot from the left eye of the death’s head-a bee line from the tree through the shot fifty feet out.在多罗的怪诞小说中,有一个故事是如此的:地主彼得碰到了以下图所示的消息,他找到了密钥,是一段整数:3211234a.破译这段消息。

提示:最大的整数是什么?b.若是只明白算法而不明白密钥,这种加密方案的平安性怎么样?c.若是只明白密钥而不明白算法,这种加密方案的平安性又怎么样?解:A.依照提示,将密文排成每行8字母的矩阵,密钥代表矩阵中每行应取的字母,依次取相应字母即可得明文。

明文为:He sitteth between the isles may be glad the rivers in the South.B.平安性专门好。

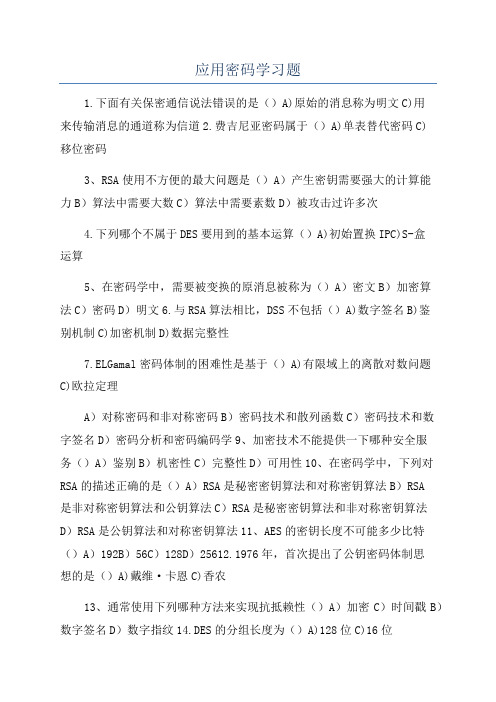

应用密码学习题

应用密码学习题1.下面有关保密通信说法错误的是()A)原始的消息称为明文C)用来传输消息的通道称为信道2.费吉尼亚密码属于()A)单表替代密码C)移位密码3、RSA使用不方便的最大问题是()A)产生密钥需要强大的计算能力B)算法中需要大数C)算法中需要素数D)被攻击过许多次4.下列哪个不属于DES要用到的基本运算()A)初始置换IPC)S-盒运算5、在密码学中,需要被变换的原消息被称为()A)密文B)加密算法C)密码D)明文6.与RSA算法相比,DSS不包括()A)数字签名B)鉴别机制C)加密机制D)数据完整性7.ELGamal密码体制的困难性是基于()A)有限域上的离散对数问题C)欧拉定理A)对称密码和非对称密码B)密码技术和散列函数C)密码技术和数字签名D)密码分析和密码编码学9、加密技术不能提供一下哪种安全服务()A)鉴别B)机密性C)完整性D)可用性10、在密码学中,下列对RSA的描述正确的是()A)RSA是秘密密钥算法和对称密钥算法B)RSA是非对称密钥算法和公钥算法C)RSA是秘密密钥算法和非对称密钥算法D)RSA是公钥算法和对称密钥算法11、AES的密钥长度不可能多少比特()A)192B)56C)128D)25612.1976年,首次提出了公钥密码体制思想的是()A)戴维·卡恩C)香农13、通常使用下列哪种方法来实现抗抵赖性()A)加密C)时间戳B)数字签名D)数字指纹14.DES的分组长度为()A)128位C)16位15.下列哪个不属于AES要用到的基本运算()A)初始置换IPC)字节替换变换16.不属于公钥密码体制的是()A)DESC)ELGamal17.下面有关AES说法错误的是()A)属于迭代型密码C)安全性强于DES18.下面有关盲签名说法错误的是()A)消息的内容对签名者是不可见的C)消息的盲化处理由消息拥有者完成19.AES的分组长度为()A)64位B)256位B)在签名被公开后,签名者能够追踪签名D)满足不可否认性B)轮密钥的长度由加解密轮数决定D)实现代价高于DESB)RSAD)ECCB)行移位变换D)列混合变换B)256位D)64位B)迪菲和赫尔曼D)沙米尔B)大整数分解问题D)椭圆曲线上的离散对数问题B)行移位变换D)P-置换B)多表替代密码D)仿射密码B)经过加密的消息称为密文D)消息的接收者称为信源8、密码学(cryptology)是研究秘密通信的原理和破译密码的方法的一门科学,依此密码学的包含两个相互对立的分支有()C)16位20.使密码学成为一门真正的科学的著作是()A)《破译者》C)《保密系统的通信理论》21.首次提出公钥密码体制的概念的著作是()A)《破译者》C)《保密系统的通信理论》22.首次提出公钥密码体制的概念的著作是()A)《破译者》C)《保密系统的通信理论》23.恺撒密码的密钥K为()A)3C)424恺撒密码属于()A)移位密码C)置换密码25.不属于对称密码体制的是()A)DESC)AES26.根据明文对信息的处理方式,可将密码体制分为()A)对称密码和非对称密码C)分组密码和序列密码27.下面有关数字签名说法错误的是()A)签名是不可伪造的C)签名是不可篡改的28.散列函数(SHA)的作用()A)求消息的散列码C)消息解密29.下面有关对称密码体制的特点说法错误的是()A)加密密钥和解密密钥相同C)密钥管理简单30.恺撒密码出现在()A)古典密码时期B)近代密码时期C)现代密码时期D)以上都不是31.RSA密码体制的困难性是基于()A)有限域上的离散对数问题C)欧拉定理32.数字签名不能实现的安全性保证为()A)防抵赖C)防冒充33.下面关于密码算法的阐述不正确的是()D)128位B)《密码学新方向》D)《学问的发展》B)《密码学新方向》D)《学问的发展》B)《密码学新方向》D)《学问的发展》B)2D)6B)多表替代密码D)PLAYFAIR密码B)ECCD)IDEAB)单向函数密码和双向变换密码D)确定性密码和概率性密码B)签名是不可抵赖的D)签名是可复制的B)消息加密D)消息签名B)加、解密处理速度快D)算法安全性高B)大整数分解问题D)椭圆曲线上的离散对数问题B)防伪造D)保密通信A)对于一个安全的密码算法,即使是达不到理论上的不破的,也应当实际上是不可破的。

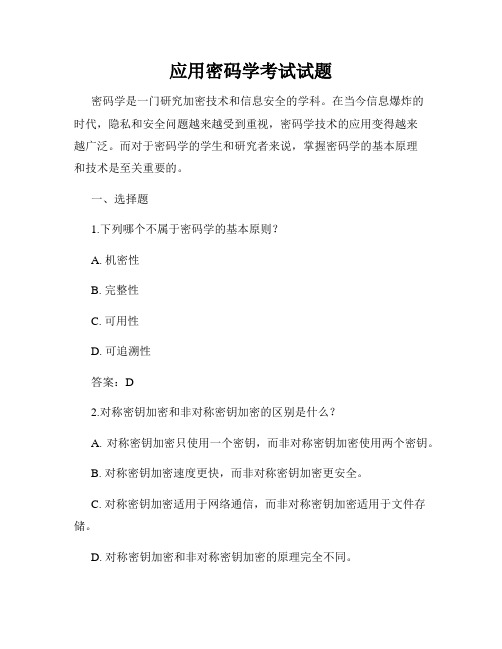

应用密码学考试试题

应用密码学考试试题密码学是一门研究加密技术和信息安全的学科。

在当今信息爆炸的时代,隐私和安全问题越来越受到重视,密码学技术的应用变得越来越广泛。

而对于密码学的学生和研究者来说,掌握密码学的基本原理和技术是至关重要的。

一、选择题1.下列哪个不属于密码学的基本原则?A. 机密性B. 完整性C. 可用性D. 可追溯性答案:D2.对称密钥加密和非对称密钥加密的区别是什么?A. 对称密钥加密只使用一个密钥,而非对称密钥加密使用两个密钥。

B. 对称密钥加密速度更快,而非对称密钥加密更安全。

C. 对称密钥加密适用于网络通信,而非对称密钥加密适用于文件存储。

D. 对称密钥加密和非对称密钥加密的原理完全不同。

答案:A3.常见的哈希算法包括下列哪个?A. RSA算法B. DES算法C. SHA-256算法D. AES算法答案:C4.数字签名的作用是什么?A. 加密通信内容B. 防止抵赖C. 保障机密性D. 提高效率答案:B二、填空题1.对称密钥加密中,加密和解密使用________ 相同的密钥。

答案:秘密2.非对称密钥加密中,加密使用_________ 密钥,解密使用_________ 密钥。

答案:公开,私有3.________ 是一种能够通过一个密钥来加密数据和解密数据的密码学算法。

答案:对称加密4.________ 是一种通过一个公开密钥和一个私有密钥来实现加密和解密的密码学技术。

答案:非对称加密三、问答题1.简要解释对称密钥加密和非对称密钥加密的原理及各自的优缺点。

答:对称密钥加密是指加密和解密使用相同的密钥,速度快但密钥分发存在风险;非对称密钥加密是指加密和解密使用不同的密钥,安全性高但速度较慢,且存在公钥信任的问题。

2.什么是数字签名?它的作用是什么?答:数字签名是利用公钥密码技术实现的一种保证文件完整性和真实性的技术,在发送者对文件进行哈希计算后使用私钥生成数字签名,接收者使用公钥验证数字签名以确定文件未被篡改。

应用密码学习题5

习题五

1. 什么是篡改检测码(MDC)?MDC 是如何产生和怎样使用的?消息认证码(MAC)

是MDC 吗?(消息的)数字签名是MDC 吗?

2. 什么是随机预言机?随机预言机存在吗?随机预言机的行为是如何逼近现实世界的?

3. 设杂凑函数的输出空间大小为2160,找到该杂凑函数碰撞所的花费时间期望值是什么?

4. 为什么说杂凑函数实际上是不可逆的?

5. 对称和非对称数据完整性技术的主要区别是什么?

6. “来自Malice 的数据完整性”安全性概念?

7. RSA-OAEP 算法的密文输出是一个有效的MDC 吗?

8. 设f: {0, 1}*→{0, 1}*为一保长单向函数,证明g(x) =f(x)⊕x也是单向函数。

9. 设 f(x),g(x)都是单向函数,问f(x)+g(x),f(x)g(x), f(g(x)) 是否都是单向函数?指出哪

个是?哪个不是?并给出直观说明。

应用密码学习题答案5

《应用密码学》习题和思考题答案第5章 对称密码体制5-1 画出分组密码算法的原理框图,并解释其基本工作原理。

答:图5-1 分组密码原理框图1210-t 1210-t )分组密码处理的单位是一组明文,即将明文消息编码后的数字序列im m m m ,,,,210 划分成长为L 位的组()0121,,,,L m m m m m -=,各个长为L 的分组分别在密钥()0121,,,,t k k k k k -= (密钥长为t )的控制下变换成与明文组等长的一组密文输出数字序列()0121,,,,L c c c c c -= 。

L 通常为64或128。

解密过程是加密的逆过程。

5-2 为了保证分组密码算法的安全强度,对分组密码算法的要求有哪些? 答:(1)分组长度足够大;(2)密钥量足够大;(3)密码变换足够复杂。

5-3 什么是SP 网络?答:SP 网络就是由多重S 变换和P 变换组合成的变换网络,即迭代密码,它是乘积密码的一种,由Shannon 提出。

其基本操作是S 变换(代替)和P 变换(换位),前者称为S 盒,后者被称为P 盒。

S 盒的作用是起到混乱作用,P 盒的作用是起到扩散的作用。

5-4 什么是雪崩效应?答:雪崩效应是指输入(明文或密钥)即使只有很小的变化,也会导致输出发生巨大变化的现象。

即明文的一个比特的变化应该引起密文许多比特的改变。

5-5 什么是Feistel 密码结构?Feistel 密码结构的实现依赖的主要参数有哪些? 答:1K nK i密文明文图5-6 Feistel密码结构Feistel 密码结构如图5-6所示。

加密算法的输入是长为2w 位的明文和密钥K ,明文被均分为长度为w 位的0L 和0R 两部分。

这两部分经过n 轮迭代后交换位置组合在一起成为密文。

其运算逻辑关系为:1(1,2,,)i i L R i n -==11(,)(1,2,,)i i i i R L F R K i n --=⊕=每轮迭代都有相同的结构。

大学课程《应用密码学》课后答案

答:密码编码系统通常有三种独立的分类方式: (1) 按照明文变换到密文的操作类型可分为代替和换位。

* 代替:即明文中的每个元素(比特、字母、比特组合或字母组合)被映射为另一个元 素。该操作主要达到非线性变换的目的。 * 换位:即明文中的元素被重新排列,这是一种线性变换,对它们的基本要求是不丢失 信息(即所有操作都是可逆的)。 (2) 按照所用的密钥数量多少可分为单密钥加密和双密钥加密。 * 单密钥加密:即发送者和接收者双方使用相同的密钥,该系统也称为对称加密、秘密 密钥加密或常规加密。 * 双密钥加密:即发送者和接收者各自使用一个不同的密钥,这两个密钥形成一个密钥 对,其中一个可以公开,称之为公钥,另一个必须为密钥持有人秘密保管,称之为私 钥。该系统也称为非对称加密或公钥加密。 (3) 按照明文被处理的方式不同可分为分组加密和流加密。 * 分组加密:一次处理一块(组)元素的输入,对每个输入块产生一个输出块。即一个 明文分组被当作一个整体来产生一个等长的密文分组输出,通常使用的是64位或128 位的分组大小。 * 流加密:也称为序列密码,即连续地处理输入元素,并随着该过程的进行,一次产生 一个元素的输出。即一次加密一个比特或一个字节。 2-7 网络安全模型和网络访问安全模型各适用于什么场合?

②多人通信时密钥组合的数量会出现爆炸性膨胀,使密钥分发更加复杂化, N 个人进 行两两通信,总共需要的密钥数为 C N = N ( N − 1) 2 。 ③通信双方必须统一密钥,才能发送保密的信息。如果发信者与收信人素不相识,这就 无法向对方发送秘密信息了。 ④除了密钥管理与分发问题, 对称密码算法还存在数字签名困难问题 (通信双方拥有同 样的消息,接收方可以伪造签名,发送方也可以否认发送过某消息) 。 非对称密码体制是加密密钥与解密密钥不同, 形成一个密钥对, 用其中一个密钥加密的 结果,可以用另一个密钥来解密的密码体制。非对称密码体制的优缺点: (1) 优点: ①网络中的每一个用户只需要保存自己的私有密钥, 则 N 个用户仅需产生 N

应用密码学试题

应用密码学试题(总2页)

--本页仅作为文档封面,使用时请直接删除即可--

--内页可以根据需求调整合适字体及大小--

二.填空题

1. DES加密算法的明文分组长度是位,密文分组长度是位;AES分组长度是位;MD5输出是位;SHA-1输出是位。

2. 如C=9m+2(mod26),此时假设密文C=7,则m= .

3.已知RSA加密算法中,n=21,e=5,当密文c=7时,求出此时的明文m= 的算法表达式是。

5.假设hash函数h的输出为k位,则散列结果发生碰撞的概率为

6. DES加密算法是结构,AES算法是结构。

三解答

数字签名算法中,随即选择随机大素数p,a是Z上的一个本原元,用户随机选择一个随机数x作为自己的密钥,且签名过程为:r=a^k(mod p),s=(H(m)-xr)k^(-1)mod(p-1)

(1)试写出签名算法的验证过程。

(2)请证明签名过程签名的正确有效性。

试题答案部分

二.填空题

,64;128;128;160

4.略

^(-k/2)

;SPN

三.解答题

5.参考课本.。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

《应用密码学》习题和思考题答案

第5章 对称密码体制

5-1 画出分组密码算法的原理框图,并解释其基本工作原理。

答:

图5-1 分组密码原理框图

1210-t 1210-t )

分组密码处理的单位是一组明文,即将明文消息编码后的数字序列i

m m m m ,,,,210 划分成长为L 位的组()0121,

,,,L m m m m m -

=

,各个长为

L 的分组分别在密钥

()0121,,,,t k k k k k -= (密钥长为t )的控制下变换成与明文组等长的一组密文输出数字序

列()0121,,,,L c c c c c -= 。

L 通常为64或128。

解密过程是加密的逆过程。

5-2 为了保证分组密码算法的安全强度,对分组密码算法的要求有哪些? 答:(1)分组长度足够大;(2)密钥量足够大;(3)密码变换足够复杂。

5-3 什么是SP 网络?

答:SP 网络就是由多重S 变换和P 变换组合成的变换网络,即迭代密码,它是乘积密码的一种,由Shannon 提出。

其基本操作是S 变换(代替)和P 变换(换位),前者称为S 盒,后者被称为P 盒。

S 盒的作用是起到混乱作用,P 盒的作用是起到扩散的作用。

5-4 什么是雪崩效应?

答:雪崩效应是指输入(明文或密钥)即使只有很小的变化,也会导致输出发生巨大变化的现象。

即明文的一个比特的变化应该引起密文许多比特的改变。

5-5 什么是Feistel 密码结构?Feistel 密码结构的实现依赖的主要参数有哪些? 答:

1

K n

K i

密文

明文图5-6 Feistel密码结构

Feistel 密码结构如图5-6所示。

加密算法的输入是长为2w 位的明文和密钥K ,明文被均分为长度为w 位的0L 和0R 两部分。

这两部分经过n 轮迭代后交换位置组合在一起成为密文。

其运算逻辑关系为:

1(1,2,,)i i L R i n -==

11(,)(1,2,,)i i i i R L F R K i n --=⊕=

每轮迭代都有相同的结构。

代替作用在数据的左半部分,它通过轮函数F 作用数据的右半部分后,与左半部分数据进行异或来完成。

每轮迭代的轮函数相同,但每轮的子密钥i K 不同。

代替之后,交换数据的左右部分实现置换。

Feistel 结构的实现依赖的主要参数是:分组长度、密钥长度、迭代轮数、子密钥生成算法、轮函数。

5-6 简述分组密码的设计准则。

答:分组密码的设计准则主要包括S 盒的设计准则、P 盒的设计准则、轮函数F 的设计准则、迭代的轮数以及子密钥的生成方法。

5-7 什么是分组密码的操作模式?有哪些主要的分组密码操作模式?其工作原理是什

么?各有何特点?

答:通常,分组密码算法(如典型的DES)是提供数据安全的一个基本构件,它以固定长

度的分组作为基本的处理单位。

分组密码的操作模式就是如何在各种各样的应用中使用这

些基本构件。

主要有ECB、CBC、CTR、OFB、CFB等五种分组密码操作模式。

具体原理及特点参见教

材。

5-8 在8位的CFB模式中,若传输中一个密文字符发生了一位错误,这个错误将传播多

远?

答:9个明文字符受影响。

因为除了与密文字符相对应的一个明文字符受影响外,受影响

的该明文字符进入移位寄存器,直到接下来的8个字符处理完毕后才移出。

5-9 描述DES的加密思想和F函数。

答:DES 算法的加密过程经过了三个阶段:首先,64位的明文在一个初始置换IP 后,

比特重排产生了经过置换的输入,明文组被分成右半部分和左半部分,每部分32位,以

L

和

R表示。

接下来的阶段是由对同一个函数进行16次循环组成的,16轮迭代称为乘积变0

换或函数F,这个函数本身既包含有换位又包含有代替函数,将数据和密钥结合起来,最

后1轮的输出由64位组成,其左边和右边两个部分经过交换后就得到预输出。

最后阶段,

预输出通过一个逆初始置换IP-1算法就生成了64位的密文结果。

F函数的变换如下图所示。

图5-18 DES算法的一轮迭代处理过程

5-10 为什么要使用3DES?

答:随着计算机处理能力的提高,只有56位密钥长度的DES算法不再被认为是安全的。

因

此DES需要替代者,其中一个可替代的方案是使用3DES。

3DES的优点:(1)密钥长度增加

到112位或168位,可以有效克服DES面临的穷举搜索攻击;(2)相对于DES,增强了抗差分分析和线性分析的能力;(3)具备继续使用现有的DES实现的可能。

5-11 AES的主要优点是什么?

答:AES的主要优点表现为:汇聚了安全性能、效率、可实现性和灵活性等优点,最大的优点是可以给出算法的最佳差分特征的概率,并分析算法抵抗差分密码分析及线性密码分析的能力。

AES对内存的需求非常低,也使它很适合用于受限制的环境中,AES的操作简单,并可抵御强大和实时的攻击。

5-12 AES的基本运算有哪些?其基本运算方法是什么?

答: AES的基本运算包括字节运算和字运算。

基本运算方法(略)。

5-13 AES的基本变换有哪些?其基本的变换方法是什么?

答:AES的基本变换包括三个代替和一个混淆:(1)字节代替SubBytes:用一个S盒完成分组中的按字节的代替;(2)行移位ShiftRows:一个简单的置换;(3)列混淆MixColumns:一个利用在域GF(28)上的算术特性的代替;(4)轮密钥加AddRoundKey:一个利用当前分组和扩展密钥的一部分进行按位异或。

基本变换方法(略)。

5-14 AES的解密算法和AES的逆算法之间有何不同?

答:AES的逆算法是相对加密基本变换而言的,即存在InvSubBytes、InvShiftRows、InvMixColumns变换。

AES的解密算法是相对于加密算法而言的,它由InvSubBytes、InvShiftRows、InvMixColumns和AddRoundKey等基本变换构成。

5-15 在GF(28)上{01}的逆是什么?

答:01。

5-16 编写程序实现AES密码算法。

略。