Cisco_ASA防火墙ASDM图文配置实例

思科ASA5505防火墙配置成功实例

配置要求:1、分别划分inside(内网)、outside(外网)、dmz(安全区)三个区域。

2、内网可访问外网及dmz内服务器(web),外网可访问dmz内服务器(web)。

3、Dmz服务器分别开放80、21、3389端口。

说明:由于防火墙许可限制“no forward interface Vlan1”dmz内服务器无法访问外网。

具体配置如下:希望对需要的朋友有所帮助ASA Version 7.2(4)!hostname asa5505enable password tDElRpQcbH/qLvnn encryptedpasswd 2KFQnbNIdI.2KYOU encryptednames!interface Vlan1nameif outsidesecurity-level 0ip address 外网IP 外网掩码!interface Vlan2nameif insidesecurity-level 100ip address 192.168.1.1 255.255.255.0!interface Vlan3no forward interface Vlan1nameif dmzsecurity-level 50ip address 172.16.1.1 255.255.255.0!interface Ethernet0/0description outside!interface Ethernet0/1description insideswitchport access vlan 2!interface Ethernet0/2description dmzswitchport access vlan 3!interface Ethernet0/3description insideswitchport access vlan 2!interface Ethernet0/4shutdown!interface Ethernet0/5shutdown!interface Ethernet0/6shutdown!interface Ethernet0/7shutdown!ftp mode passiveobject-group service outside-to-dmz tcpport-object eq wwwport-object eq ftpport-object eq 3389access-list aaa extended permit tcp any host 外网IP object-group outsid e-to-dmzaccess-list bbb extended permit tcp host 172.16.1.2 192.168.1.0 255.255. 255.0 object-group outside-to-dmzpager lines 24mtu outside 1500mtu inside 1500mtu dmz 1500icmp unreachable rate-limit 1 burst-size 1asdm image disk0:/asdm-524.binno asdm history enablearp timeout 14400global (outside) 1 interfaceglobal (dmz) 1 172.16.1.10-172.16.1.254 netmask 255.255.255.0nat (inside) 1 192.168.1.0 255.255.255.0nat (dmz) 1 172.16.1.0 255.255.255.0alias (inside) 221.203.36.86 172.16.1.2 255.255.255.255static (dmz,outside) tcp interface www 172.16.1.2 www netmask 255.255.2 55.255 dnsstatic (dmz,outside) tcp interface ftp 172.16.1.2 ftp netmask 255.255.2 55.255 dnsstatic (dmz,outside) tcp interface 3389 172.16.1.2 3389 netmask 255.255. 255.255dnsstatic (inside,dmz) 172.16.1.2 192.168.1.0 netmask 255.255.255.255 dns access-group aaa in interface outsideaccess-group bbb in interface dmzroute outside 0.0.0.0 0.0.0.0 外网网关 1timeout xlate 3:00:00timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 icmp 0:00:02timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00timeout sip-provisional-media 0:02:00 uauth 0:05:00 absoluteno snmp-server locationno snmp-server contactsnmp-server enable traps snmp authentication linkup linkdown coldstart telnet timeout 5ssh timeout 5console timeout 0!class-map inspection_defaultmatch default-inspection-traffic!!policy-map type inspect dns preset_dns_mapparametersmessage-length maximum 512policy-map global_policyclass inspection_defaultinspect dns preset_dns_mapinspect ftpinspect h323 h225inspect h323 rasinspect netbiosinspect rshinspect rtspinspect skinnyinspect esmtpinspect sqlnetinspect sunrpcinspect tftpinspect sipinspect xdmcpinspect http!service-policy global_policy globalprompt hostname contextCryptochecksum:9d2a6010d4fc078cf026f98dcec96007 : endasa5505(config)#。

cisco ASA 配置实例

class-map inspection_default

match default-inspection-traffic

!

!

policy-map global_policy

class inspection_default

inspect ftp

inspect h323 h225

http server enable

http 0.0.0.0 0.0.0.0 outside

no snmp-server location

no snmp-server contact

snmp-server enable traps snmp authentication linkup linkdown coldstart

vpn-session-timeout none

tunnel-group vpnclient type remote-access

tunnel-group vpnclient general-attributes

address-pool cisco

default-group-policy vpnclient

access-group 101 in interface inside

route outside 0.0.0.0 0.0.0.0 220.178.50.249 1

route inside 10.10.0.0 255.255.0.0 192.168.100.1 1

route inside 172.16.212.0 255.255.255.0 192.168.100.1 1

no crypto isakmp nat-traversal

思科ASA防火墙基本配置

思科ASA防火墙基本配置思科ASA防火墙基本配置Fire Wall 防火墙,它是一种位于内部网络与外部网络之间的网络安全系统,当然,防火墙也分软件防火墙与硬件防火墙。

硬件防火墙又分为:基于PC架构与基于ASIC芯片今天来聊一聊思科的'硬件防火墙 Cisco ASACisco ASA 防火墙产品线挺多:Cisco ASA5505 Cisco ASA5510 Cisco ASA5520 Cisco ASA5540 Cisco ASA5550 等等ASA 的基本配置步骤如下:配置主机名、域名hostname [hostname]domain-name xx.xxhostname Cisco-ASA 5520domain-name 配置登陆用户名密码password [password]enable password [password]配置接口、路由interface interface_namenameif [name]name 有三种接口类型 insdie outside dmzsecurity-level xx(数值)数值越大接口安全级别越高注:默认inside 100 ,outside 0 ,dmz 介于二者之间静态路由route interface_number network mask next-hop-addressroute outside 0.0.0.0 0.0.0.0 210.210.210.1配置远程管理接入Telnettelnet {network | ip-address } mask interface_nametelnet 192.168.1.0 255.255.255.0 insidetelnet 210.210.210.0 255.255.255.0 outsideSSHcrypto key generate rsa modulus {1024| 2048 }指定rsa系数,思科推荐1024ssh timeout minutesssh version version_numbercrypto key generate rsa modulus 1024ssh timeout 30ssh version 2配置 ASDM(自适应安全设备管理器)接入http server enbale port 启用功能http {networdk | ip_address } mask interface_nameasdm image disk0:/asdm_file_name 指定文件位置username user password password privilege 15NATnat-controlnat interface_name nat_id local_ip maskglobal interface_name nat_id {global-ip [global-ip] |interface} nat-controlnat inside 1 192.168.1.0 255.255.255.0global outside 1 interfaceglobal dmz 1 192.168.202.100-192.168.202.150ACLaccess-list list-name standad permit | deny ip maskaccess-list list-name extendad permit | deny protocol source-ip mask destnation-ip mask portaccess-group list-name in | out interface interface_name如果内网服务器需要以布到公网上staic real-interface mapped-interface mapped-ip real-ip staic (dmz,outside) 210.210.202.100 192.168.202.1保存配置wirte memory清除配置clear configure (all)【思科ASA防火墙基本配置】。

ASA防火墙基本配置

一、基本配置#hostname name //名字的设置#interface gigabitethernet0/0 //进入接口0/0#nameif outside //配置接口名为outside#security-level 0 //设置安全级别。

级别从0--100,级别越高安全级别越高#ip address 218.xxx.xxx.xxx 255.255.255.248 //设置外部ip地址#no shutdown#interface ethernet0/1 //进入接口0/1#nameif inside //配置接口名为inside#security-level 100 //设置安全级别。

级别从0--100,级别越高安全级别越高#ip address 192.168.10.1 255.255.255.0 //设置ip地址#duplex full //全双工#speed 100 //速率#no shutdown#interface ethernet0/2 //进入接口0/2#nameif dmz //配置接口名为dmz#security-level 50 //设置安全级别。

级别从0--100,级别越高安全级别越高#ip address 192.168.9.1 255.255.255.0 //设置dmz接口ip地址#no shutdown#interface Management0/0 //进入管理接口# nameif guanli //接口名# security-level 100 //安全级别#ip address 192.168.1.1 255.255.255.0 //IP地址注意:security-level 配置安全级别。

默认外网接口为0/0 安全级别默认为0内网接口为0/1 安全级别默认为100dmz 接口为0/2 安全级别默认为50默认情况下,相同安全级别接口之间不允许通信,可以使用以下命令:#same-security-traffic permit interface //允许相同安全级别接口之间互相通信。

ciscoASA防火墙详细配置

access-list 102 extended permit icmp any any

------------------ 设 置

ACL 列表(允许 ICMP 全部通过)

access-list 102 extended permit ip any any 列表(允许所有 IP 全部通过) pager lines 24 mtu outside 1500 mtu inside 1500 icmp unreachable rate-limit 1 burst-size 1 no asdm history enable

address

218.16.37.222

255.255.255.192

------------------vlan2 配置 IP

asa5505(config)#show ip address vlan2 ------------------验证配置

5.端口加入 vlan

asa5505(config)# interface e0/3 ------------------进入接口 e0/3

cisco-asa-5505 基本配置

interface Vlan2nameif outside ----------------------------------------对端口命名外端口

security-level 0 ----------------------------------------设置端口等级

有地址)0 无最大会话数限制

access-group 102 in interface outside

------------------―――设置 ACL

列表绑定到外端口 端口绑定

route outside 0.0.0.0 0.0.0.0 x.x.x.x 1 路由

ASA配置实例

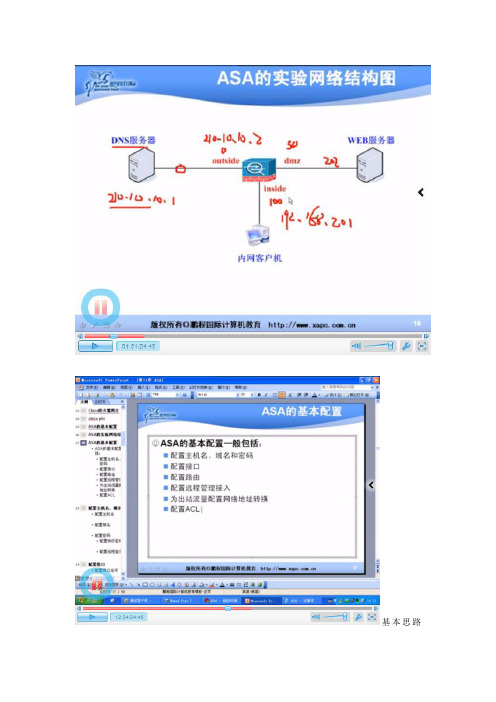

基本思路如图所示1、配置DNS外网那个服务器注意网关是为了实验方便,实际不会设置防火墙outside口的IP地址的2、DMZ区的web服务器IP地址192.168.202.2 网关为192.168.202.13、inside 区则放了一台PC机,pc机的IP:192.168.201.2网关为192.168.201.1DNS就用拓扑图中的DNS地址4、首先要将防火墙的主机名域名路由配置好这样才可以PC机ping通192.168.201.1通过三个配置你会发现DNS PC DMZ去ping自己所在的网关都是通的但是如果想pc 想pingDmz会发现无法ping通的这个是时候要做一个ACL 让他们两两ping通其中111是一个扩展访问ACL 但因为后面接了一个permit 所以不写extend也可以这个时候你用netstat -an 你会发现在outside的DNS 可以看到内网的IP 这个就不符合要求了。

也就是防火墙现在单单是一个路由器的功能所以这个时候要做的是1、将DNS服务器的网关去掉因为实际就这样不可能配置好网关的。

2、为内网的出站做一个网络地址转换----NAT 做一个PAT 其中命令中的1表示一个标记这个时候你会发现PC机又可以重新ping通外网了。

用netstat –an 可以看到地址已转换3、新问题:这时你会发现内网访问DMZ区不行也就是说如果要访问DMZ区要做一个针对DMZ区的地址转换这个时候你去DMZ区用netstat –an 可以看到地址已转换。

3、以上就是NAT的DMZ与outside的做好了要求:外网的DNS 可以访问到内网的DMZ区:这个时候做一个静态NAT 将DMZ区的服务器发布出去这个时候要考虑与前面的111extended想对应这个时候最好show run 看看。

做一个远程管理接入:开启telnet ssh 等SSH这里弄了一个钥匙对。

实验四 cisco思科asa 5505 从内网访问DMZ服务器(真实防火墙)

实验四 ASA 5505 从内网访问DMZ区服务器(真实防火墙)一、实验目标在这个实验中朋友你将要完成下列任务:1.创建vlan2.给vlan命名3.给vlan分配IP4.把接口加入到相应的VLAN,并配置接口的速率、双工(半工)5.配置内部转化地址池(nat)外部转换地址globla6.配置WWW和FTP服务器二、实验拓扑------------------------------------------------------------------------------------------------------------------------三、实验过程1. ASA 5505基本配置:ciscoasa>ciscoasa> enablePassword:ciscoasa#ciscoasa# configure terminalciscoasa(config)# interface vlan44 *建立ID为44的虚拟局域网(vlan)ciscoasa(config-if)# nameif dmz *把vlan44的接口名称配置为dmzciscoasa(config-if)# security-level 50 *配置dmz 安全级别为50ciscoasa(config-if)# ip address 11.0.0.1 255.0.0.0 *给vlan44配置IP地址ciscoasa(config-if)# interface vlan33 *建立ID为33的虚拟局域网(vlan)ciscoasa(config-if)# nameif inside *把vla33的接口名称配置为inside,并指定安全级别,安全级别取值范围为1~100,数字越大安全级别越高。

在默认情况下,inside安全级别为100。

INFO: Security level for "inside" set to 100 by default.ciscoasa(config-if)# ip address 192.168.0.211 255.255.255.0 *给vlan33配置IP地址ciscoasa(config-if)# exitciscoasa(config)# interface ethernet0/2 *进入e0/2接口的配置模式ciscoasa(config-if)# switchport access vlan 44 *把e0/2接口划分到vlan22中ciscoasa(config-if)# speed auto *设置e0/2接口的速率为自动协商ciscoasa(config-if)# duplex auto *设置e0/2接口的工作模式为自动协商ciscoasa(config-if)# no shutdown *打开e0/2接口ciscoasa(config-if)# interface e0/0 *进入e0/1接口的配置模式ciscoasa(config-if)# switchport access vlan 33 *把e0/0接口划分到vlan33中ciscoasa(config-if)# speed auto *设置e0/0接口的速率为自动协商ciscoasa(config-if)# duplex auto *设置e0/0接口的工作模式为自动协商ciscoasa(config-if)# no shutdown *打开e0/0接口ciscoasa(config-if)# exitciscoasa(config)#2. ASA 5505本身接口的连通性测试①测试防火墙本身vlan44接口连通性ciscoasa# ping 11.0.0.1Sending 5, 100-byte ICMP Echos to 11.0.0.1, timeout is 2 seconds:Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/1 ms②测试防火墙本身vlan33接口连通性ciscoasa# ping 192.168.0.211Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 192.168.0.211, timeout is 2 seconds:3. 配置PC:具体网络参数如拓扑图所示。

CISCO ASA防火墙 ASDM 安装和配置

CISCO ASA防火墙ASDM安装和配置准备一条串口线一边接台式机或笔记本一边接防火墙的CONSOLE 接口,通过开始——>程序——> 附件——>通讯——>超级终端输入一个连接名,比如“ASA”,单击确定。

选择连接时使用的COM口,单击确定。

点击还原为默认值。

点击确定以后就可能用串口来配置防火墙了。

在用ASDM图形管理界面之前须在串口下输入一些命令开启ASDM。

在串口下输入以下命令:CiscoASA>CiscoASA> enPassword:CiscoASA# conf t 进入全局模式CiscoASA(config)# username cisco password cisco 新建一个用户和密码CiscoASA(config)# interface e0 进入接口CiscoASA(config-if)# ip address 192.168.1.1 255.255.255.0 添加IP地址CiscoASA(config-if)# nameif inside 给接口设个名字CiscoASA(config-if)# no shutdown 激活接口CiscoASA(config)#q 退出接口CiscoASA(config)# http server enable 开启HTTP服务CiscoASA(config)# http 192.168.1.0 255.255.255.0 inside 在接口设置可管理的IP地址CiscoASA(config)# show run 查看一下配置CiscoASA(config)# wr m 保存经过以上配置就可以用ASDM配置防火墙了。

首先用交叉线把电脑和防火墙的管理口相连,把电脑设成和管理口段的IP地址,本例中设为192.168.1.0 段的IP打开浏览器在地址栏中输入管理口的IP地址: https://192.168.1.1/admin弹出一下安全证书对话框,单击“是”输入用户名和密码,然后点击“确定”。

cisco ASA防火墙开局配置指南

一,配置接口配置外网口:interface GigabitEthernet0/0nameif outside 定义接口名字security-level 0ip address 111.160.45.147 255.255.255.240 设定ipnoshut!配置内网口:interface GigabitEthernet0/1nameif insidesecurity-level 100ip address 20.0.0.2 255.255.255.252noshut二,配置安全策略access-list outside_acl extended permit icmp any any配置允许外网pingaccess-group outside_acl in interface outside 应用策略到outside口access-list inside_access_in extended permit ip any any配置允许内网访问外网access-group inside_access_in in interface inside应用到inside口三,设置路由route outside 0.0.0.0 0.0.0.0 111.160.45.145 1配置到出口的默认路由route inside 10.1.0.0 255.255.0.0 20.0.0.1 1 配置到内网的静态路由四,配置natobject network nat_net配置需要nat的内网网段subnet 0.0.0.0 0.0.0.0nat (inside,outside) source dynamic nat_net interface配置使用出接口ip做转换ip 五,配置远程管理配置telet管理:telnet 0.0.0.0 0.0.0.0 outsidetelnet 0.0.0.0 0.0.0.0 insidetelnet timeout 30配置ssh管理:crypto key generate rsa建立密钥并保存一次wrissh 0.0.0.0 0.0.0.0 outsidessh 0.0.0.0 0.0.0.0 insidessh timeout 30ssh version 1配置用户名密码:username admin password yfz4EIInjghXNlcu encrypted privilege 15。

实验2ASA防火墙配置.

国家高等职业教育网络技术专业教学资源库PIX防火墙PIX防火墙安全典型案例实验二ASA防火墙配置实验二ASA防火墙配置一、实验目的通过该实验了解ASA防火墙的软硬件组成结构,掌握ASA防火墙的工作模式,熟悉ASA 防火墙的基本指令,掌握ASA防火墙的动态、静态地址映射技术,掌握ASA防火墙的访问控制列表配置,熟悉ASA防火墙在小型局域网中的应用。

二、实验任务●观察ASA防火墙的硬件结构,掌握硬件连线方法●查看ASA防火墙的软件信息,掌握软件的配置模式●了解ASA防火墙的基本指令,实现内网主机访问外网主机,外网访问DMZ区三、实验设备ASA5505防火墙一台,CISCO 2950交换机两台,控制线一根,网络连接线若干,PC机若干四、实验拓扑图及内容详细配置:内网R6:R1>enR1#R1#conf tEnter configuration commands, one per line. End with CNTL/Z.R1(config)#int f0/0R1(config-if)#ip add 10.1.1.2 255.255.255.0R1(config-if)#no shutR1(config-if)#*Mar 1 00:01:32.115: %LINK-3-UPDOWN: Interface FastEthernet0/0, changed state to up *Mar 1 00:01:33.115: %LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/0, changed state to upR1(config-if)#exitR1(config)#ip route 0.0.0.0 0.0.0.0 10.1.1.3R1(config)#exitR1#DMZ区R3:R2>enR2#conf tEnter configuration commands, one per line. End with CNTL/Z.R2(config)#int f0/0R2(config-if)#ip add 20.1.1.2 255.255.255.0R2(config-if)#no shutR2(config-if)#*Mar 1 00:01:28.895: %LINK-3-UPDOWN: Interface FastEthernet0/0, changed state to up *Mar 1 00:01:29.895: %LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/0, changed state to upR2(config-if)#exitR2(config)#ip route 0.0.0.0 0.0.0.0 20.1.1.3R2(config)#exitR2#*Mar 1 00:03:11.227: %SYS-5-CONFIG_I: Configured from console by consoleR2#外网R4:R4#conf tEnter configuration commands, one per line. End with CNTL/Z.R4(config)#int f0/0R4(config-if)#ip add 192.168.1.2 255.255.255.0R4(config-if)#no shutR4(config-if)#*Mar 1 00:00:45.559: %LINK-3-UPDOWN: Interface FastEthernet0/0, changed state to up *Mar 1 00:00:46.559: %LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/0, changed state to upR4(config-if)#exitR4(config)# ip route 0.0.0.0 0.0.0.0 192.168.1.3R4(config)#exitR4#PIX防火墙上的配置:pixfirewall# conf tpixfirewall(config)# hostname pixpix(config)# int e0pix(config-if)# ip add 10.1.1.3 255.255.255.0pix(config-if)# nameif insideINFO: Security level for "inside" set to 100 by default.pix(config-if)# no shutpix(config-if)# int e1pix(config-if)# nameif outsideINFO: Security level for "outside" set to 0 by default.pix(config-if)# ip add 192.168.1.3 255.255.255.0pix(config-if)# no shutpix(config-if)# int e2pix(config-if)# nameif dmzINFO: Security level for "dmz" set to 0 by default.pix(config-if)# secpix(config-if)# security-level 50pix(config-if)# ip add 20.1.1.3 255.255.255.0pix(config-if)# no shutpix(config-if)# nat (inside) 11 10.1.1.0 255.255.255.0pix(config)# nat (inside) 11 10.1.1.0 255.255.255.0Duplicate NAT entrypix(config)# global (outside) 11 20.1.1.74 netmask 255.255.255.255INFO: Global 20.1.1.74 will be Port Address Translatedpix(config)# access-list 100 permit icmp any anypix(config)# access-grpix(config)# access-group 100 in interface outsidepix(config)# static (dmz,outside) 192.168.1.5 20.1.1.5 netmask 255.255.255.255 pix(config)# access-group 100 in interface dmzpix(config)#五、实验结果内网PING外网:外网PING DMZ:外网PING内网:总结:比起上次试验,这次是多添加了一个DMZ区,在DMZ和outside之间配置static命令。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

。示显常正法无将 setyB02 过超度长 IRU 时此

证验 ILC 过通

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

速限行进用应对 SOQ 过通 3.01

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

A txetnoc 陆登

。样一法方置配的 B txetnoc�毕完置配经已 A txetnoc 时此

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

eluR TAN cimanyD ddA 择选 换转 TAN 态动立建 、72

钮按 ddA 击单�TAP 择选�edistuO 择选 ecafretnI

池址地个一加增�dda 击单

换转 TAN 态动加添了成完

KO 击 单

对�后文本在接联置配的用常分部中档文该将并�文本成完来档文和 图截的》告报试测 0.6MDSA/0.8ASA《考参好只�墙火防 ASA 有没 又位单新�做有没图截的置配些有�位单原了开离年 9002 者笔于由 换转 TAN 态静 、8 2

PI 理管置设

口接义定 式模换转

式模明透置设 1.9 。的样一是式模 elgnis 置配和置配他其的 txetnoc 于对 式模明透 9

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

。的样一是置设的式模由路和义定的略策全安下式模明透

式模 txetnoc-itlum 8

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

B 和 A txetnoc 个两加们我中例本在 txetnoc 加添

口 0/0M 到接 CP 理管将

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

LRU gnol 滤过 2.01

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

略策全安的�01.1.61.271�

以可就量流略策全安置设用不 edisuo 到 ZMD�edisuo 到 edisni 以

过通

所 �的过通许允是略策全安别级全安低到别级全安高下况情省缺意注

略策全安义定 7

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

码 密 e lban e 置 设

、3 2

ddA>-etuoR citatS>-gnituoR 击单 由路态静置设 、2 2

户用加增

、5 2

墙火防录登式方 hss 许允

、4 2

试 测 录 登 hss 用

、6 2

证验库据数地本用 hss 义定

功成录登

钮按 eganaM 击单

yna 入输处 ecruoS�edisni 择选 ecafretnI

evitca/evitca 2.21

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

ed is t uo 为 定 指 口 接 该 将 并 � 址 地 P I 的 口 接 置 配

、9 1

域区 ZMD 为义定并�口接 1/0g 辑编

、02

KO 击单�框话对”egnahC leveL ytiruceS“出弹�后 KO 击单

忘能不定一步一 这�变改的才刚用应以�钮按 ylppa 击单要�后成完置配口接 、12

书证证验

、5 1

面画陆登现出�rehcnuaL MDSA 行运

、4 1

钮按”noitarugifnoC“的栏具工择选

、71

置配的墙火防 ASA 成 完下面界形图在以可就�面画置配的墙火防现出�后去进陆登 、61

程过陆登始开�后钮按”是“击单

钮按”tidE“的边右击单并�口接 3/0g 择选

口接 3/ 0 g 置 配 里 这 � 置 配 行 进 口 接 的 墙 火 防 对 � ”ecafretnI“择选 、8 1

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

�后滤过

�前滤过

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

Xevitca retlif 2.11

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

置配证验 ILC 过通以可们我

。陆登法无 regnessem oohaY 时此

TAN 的下式模明透 2.9

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

:下如置设上 ASA

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

测检议协层用应

01

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

.制控行进略策全安用应 的 A S A 用利将们我后然 , s e i x o r p o n h t i w l l a w e r i F 为改修置配接连的 r e g n e s s eM o o h a Y 将

。改修作未等号序的 中档文原对�容内分部的档文》告报试测 0.6MDSA/0.8ASA《为下以

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

revres PTTH 的 ZMD

到 edistuo 立 建 要 需 只 们 我 时 此

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

REVRES PTF 到件文传上户客止防们我次此

日 51 月 2 年 0 102 ts aM yB

例实 置 配 文 图 墙火 防 AS A o cs i C

。讯通墙火防和以可认确�试测行进�后好置配址地的墙火防

。edisni 为定指并�址地 PI 的口接置配�式模置配口接到入进 址地 PI 和口接部内置配 、2

。空为码 密权特始初�墙火防到接连线 elosnoC 用�样一备设 ocsiC 的他其与 陆登墙火防接连 、1

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

。换转 TAN 态静加添 01.1.61.271 为 。了分部一这掉略省好只就中文本以所�有没都图截 的 NPV LSS 和 NPV ceSPI 置配上 ASA 在于关 。谢感示表者作的文该

。TAN 除免置配以可就时这�换转 TAN 行进要需不就时器务服的域区 ZMD 问访 edisni 为如 。能功 TAN 除免 到用要需就时换转 TAN 行进要需不而域区些某问访的墙火防过穿当 TAN 除免 、92

ybdnats/evitca 1.21 ytilibaliavA-hgiH 21

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

证验置配行进 ILC 过通

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

stelppA avaJ gniretliF 1.11

滤过用应行进 PTTH 对 11

�果结证验

moc.yrotcaffdp.www noisrev lairt orP yrotcaFfdp htiw detaerc FDP

、01

的后新更是就 件文 egamI 的前当现发以可�件文动启证验令命 noisrev hs 用 、9

组序程个一加添中单菜序程在会后成完装安

、 31