计算思维导论4~7单元答案

《大学计算机基础与计算思维》课后习题参考答案.doc

《大学计算机基础与计算思维》课后习题参考答案第1章计算、计算机与计算思维............................. 第2章数据的计算基础计算机硬件系统第4章操作系统基础 (11)第5章算法与数据结构 (13)第6章程序设计及软件工程基础 (17)第7章数据库技术 (19)第8章计算机网络 (22)第9章信息安全与职业道德 (24)第10章计算软件第11章办公软件Office 2010算机科学与技术学院计算机基础教学部28 292015年9月第1章计算、计算机与计算思维1.1举例说明可计算性和计算复杂性的概念。

答:对于给定的一个输入,如果计算机器能在有限的步骤内给出答案,这个问题就是可计算的。

数值计算、能够转化为数值计算的非数值问题(如语咅、图形、图像等)都是可计算的。

汁算复杂性从数学上提出计算问题难度大小的模型,判断哪些问题的讣算是简单的,哪些是困难的,研究计算过程屮时间和空间等资源的耗费情况,从而寻求更为优越的求解复杂问题的有效规则,例如著名的汉诺塔问题。

1.2列举3种电子计算机岀现之前的计算工具,并简述其主要特点。

答:(1)算盘通过算法口诀化,加快了计算速度。

(2)帕斯卡加法器通过齿轮旋转解决了自动进位的问题。

(3)机电式计算机Z・l,全部采用继电器,第一次实现了浮点记数法、二进制运算、带存储地址的指令等设计思想。

1.3简述电子计算机的发展历程及各时代的主要特征。

答:第一代一一电子管计算机(1946—1954年)。

这个时期的计算机主要釆用电子管作为运算和逻辑元件。

主存储器采用汞延迟线、磁鼓、磁芯,外存储器采用磁带。

在软件方面,用机器语言和汇编语言编写程序。

程序的编写与修改都非常繁琐。

计算机主要用于科学和工程计算。

第二代一一晶体管计算机(1954—1964年)。

计算机逻辑元件逐步由电子管改为晶体管, 体积与功耗都有所降低。

主存储器采用铁脸氧磁芯器,外存储器釆用先进的磁盘,汁算机的速度和可靠性有所提高。

计算思维与计算机导论试题及答案

计算思维与计算机导论试题及答案一、单项选择题(共50分,每小题1分)1.摩尔定律:当价格不变时,集成电路上可容纳的晶体管书目约每18个月会增加( A )倍。

A.1 B.2 C.3 D.42.为了避免混淆,二进制数在书写时常在后面加字母( A )。

A.H B.O C.D D.B3.以下四个数字中最大的是( B )。

A.(101110)2 B.52 C.(57)8 D.(32)164.图像数据压缩的目的是为了(B )。

A.符合ISO标准B.减少数据存储量并便于传输C.图像编辑的方便D.符合各国的电视制式5.为了避免混淆,十六进制数在书写时常在后面加字母(A )。

A.H B.B C.O D.D6.现代计算机结构中的总线不包括( D )。

A.地址总线 B.数据总线 C.控制总线 D.快速总线7.“32位计算机”中的32指的是( B )。

A.计算机型号B.机器字长 C.内存容量 D.存储单位8.为了避免由于CPU的处理速度远超过内存而使得CPU经常处于等待状态,可以采用( A )。

A.高速缓存 B.多核C.内存D.硬盘9.( B )接在计算机的主板上,将计算机的信息输出到显示器上显示。

A.显示器B.显卡C.网卡D.声卡10.以下关于硬件和软件关系的说法中,错误的是( D )。

A.硬件和软件互相依存B.软件和硬件无严格界限C.硬件和软件协同发展D.没有硬件,软件也可以执行11.要使一台计算机能完成最基本的工作,则( B )是必需的。

A.诊断程序B.操作系统C.图像处理程序D.编译系统12.( A )是管理和控制计算机所有软件、硬件资源的程序。

A.操作系统B.诊断程序C.语言处理程序D.服务性程序13.( A )指在程序运行过程中值不能改变的量,。

A.常量B.变量C.数组D.函数14.( C )负责将Java语言的字节码文件翻译成特定平台下的机器码然后运行。

A.汇编程序B.编译程序 C.Java虚拟机D.构件化语言15.( B )是解决一个问题所采取的一系列步骤。

计算思维导论07-信息安全的基本思维

数据加密

【例7.6】 凯撒大帝的加密术 古罗马战争中,为了避免信件在传输中被敌方截获,凯 撒大帝设计了一套加密方法。

明文为“GOOD MORNING”,密文为“JRRG PRUQLQJ”

数据加密

为了提高算法的复杂度,可以考虑将对照表中的字母的 对应关系打乱

信息的安全

【例7.2】 信息安全事件案例2。 2005年,同学录网站5460(/)发生信息 泄露,

信息的安全

【例7.3】 信息安全事件案例3。 假冒网上银行、网上证券网站,骗取用户账号密码并实 施盗窃

2.信息系统的安全

信息系统安全是指保证信息处理和传输系统的安全,它 重在保证系统正常运行,避免因系统故障而对系统存储 、处理和传输的信息造成破坏和损失,避免信息泄露、 干扰他人。

应用服务器

3.备份的安全

备份主要用于在灾难发生时恢复数据,降低损失,所以 必须将备份安全存放。 (1)将备份保存在本地硬盘中 (2)备份保存在同一建筑的文件柜中 (3)将备份保存在另一个建筑中 (4)将备份保存在银行的保险柜里 (5)通过网络保存在其他城市的数据中心

4.备份的操作

备份的操作过程: (1)数据从本地硬盘中复制到其他存储介质 (2)数据通过I1.信息系统自身缺陷

信息系统自身的安全问题包括硬件系统、软件系统、网 络和通信协议的缺陷等。 (1)来源于设计疏忽,存在缺陷和漏洞。 (2)来自于生产者主观故意。

信息系统自身缺陷

【例7.4】 信息安全事件案例4。 1991年,海湾战争爆发前,美国情报部门在打印机种植入 病毒Afgl。

信息系统自身缺陷

备份的操作

(4)使用Windows的备份和还原工具。

7.2.2 双机热备份

如果服务器出现故障,要求在最短的时间内排除故障、 恢复工作或者保证系统连续工作,此时可以采用双机热 备份。 双机热备份是一种软硬件结合的容错应用方案。由两台 服务器系统和一个外接共享磁盘阵列及相应的双机热备 份软件组成,

计算机导论试卷第4章课后习题与参考答案

计算机导论试卷第4章课后习题与参考答案第四章课后习题与参考答案一、选择题1.能将高级语言编写的源程序转换为目标程序的软件是()A、汇编程序B、编辑程序C、解释程序D、编译程序2.类和对象之间的关系是()。

A、定义和被定义的关系B、调用和被调用的关系C、类即是对象数组D、抽象和具体的关系3.下列是面向对象系统的特性的是()。

A、封装性B、二义性C、可重用性D、完整性4.计算机能直接执行的程序是()。

A、机器语言程序B、汇编语言程序C、高级语言程序D、自然语言程序5.下列高级语言中,能用于面向对象程序设计的语言是()。

A、C语言B、C++语言C、FORTRAN语言D、Pascal语言6.软件生存周期中的需求分析阶段的任务是确定()。

A、软件开发方法B、软件开发工具C、软件开发费用D、软件开发系统的功能7.程序设计语言所经历的主要阶段依次为()。

A、机器语言、高级语言和汇编语言B、高级语言、机器语言和汇编语言C、汇编语言、机器语言和高级语言D、机器语言、汇编语言和高级语言8.关于计算机软件叙述中正确的是()。

A、用户所编写的程序即为软件B、源程序称为软件C、软件包括程序和文档D、数据及文档称为软件9.下列叙述中,错误的是()。

A、计算机软件是指计算机中的程序和文档B、软件就是程序C、系统软件是应用程序与硬件间的接口D、为课程管理开发的软件属于应用软件10.一个栈的输入序列为1 2 3,则下列序列中不可能是栈的输出序列的是()。

A、2 3 1B、3 2 1C、3 1 2D、1 2 311.在数据结构中,从逻辑上可以把数据结构分成()。

A、动态结构和静态结构则B、线性结构和非线性结构C、集合结构和非集合结构D、树状结构和图状结构12.在软件生存周期中,能准确确定软件系统必须做什么和必须具备哪些功能的阶段是()。

A、概要设计B、详细设计C、可行性分析D、需求分析13.软件测试的目的是()。

A、证明软件系统中存在错误B、找出软件系统中存在的所有错误C、尽可能多地发现系统中的错误和缺陷D、证明软件的正确性14.下面叙述正确的是()。

2_计算机与计算思维导论 参考答案 2018

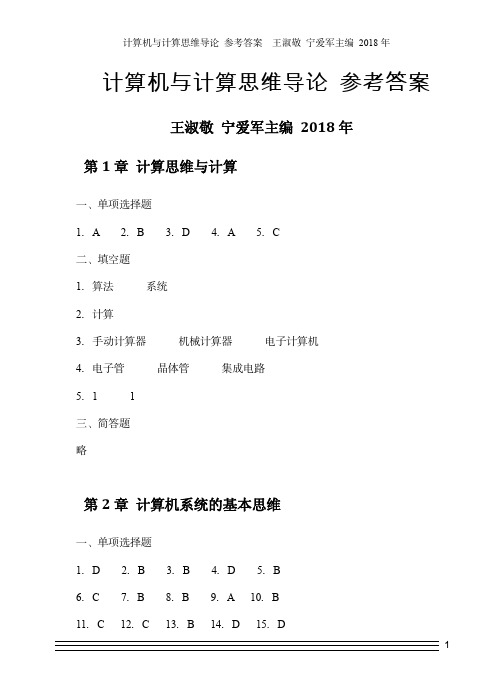

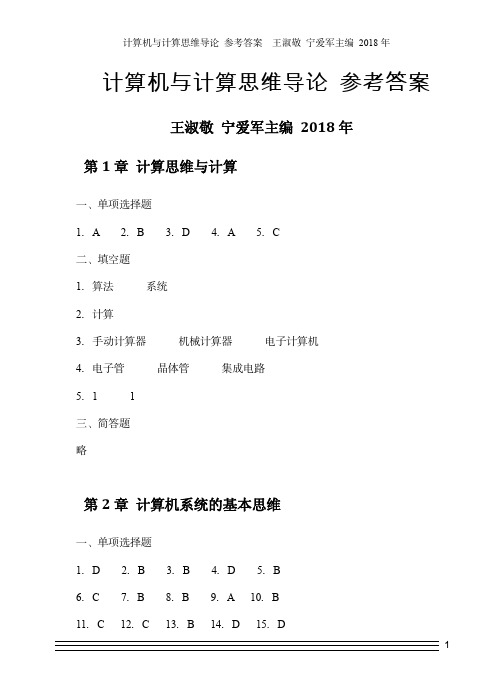

计算机与计算思维导论参考答案王淑敬宁爱军主编2018年第1章计算思维与计算一、单项选择题1.A 2.B 3.D 4.A 5.C二、填空题1.算法系统2.计算3.手动计算器机械计算器电子计算机4.电子管晶体管集成电路5.1 1三、简答题略第2章计算机系统的基本思维一、单项选择题1.D 2.B 3.B 4.D 5.B6.C 7.B 8.B 9.A 10.B11.C 12.C 13.B 14.D 15.D16.D 17.B 18.D 19.B 20.D二、填空题1.H2.10110010 262 B23.3767 7267 EB74.645.16.16 12.57.ASCII码 1 机内码 28.5129.B4F310.90011.529212.运算器控制器存储器输入设备13.216 64K14.程序15.操作码操作数三、简答题略第3章计算机硬件的基本思维一、单项选择题1.D 2.D 3.B 4.A 5.C 6.D 7.D 8.A 9.A 10.A 11.B 12.A 13.D 14.B 15.A 16.C 17.D 18.B 19.D 20.C 二、填空题1.硬件软件2.地址总线数据总线控制总线3.CPU 内存4.RAM ROM5.显卡6.接口7.VGA DVI HDMI8.CAD CAM CAI9.人工智能10.高性能计算11.分布式计算三、简答题略四、论述题略第4章计算机软件的基本思维一、单项选择题1.D 2.B 3.B 4.C 5.B 6.C 7.C 8.A 9.A 10.A 二、填空题1.软件2.操作系统3.操作系统语言处理程序4.进程5.文件6.树形8.设备驱动程序9.虚拟主机10.备份和还原三、简答题略第5章问题求解的基本思维一、单项选择题1.A 2.C 3.A 4.C 5.C6.D 7.B 8.C 9.D 10.B二、填空题1.机器语言汇编语言高级语言2.编译器3.变量4.算法5.时间复杂性6.顺序结构选择结构循环结构7.函数三、简答题略四、算法设计略五、编程题略第6章计算机网络的基本思维一、单项选择题1.A 2.B 3.C 4.C 5.B 6.C 7.B 8.D 9.D 10.D11.C 12.C 13.A 14.B 15.D 16.B 17.A 18.C 19.C 20.B 21.A 22.D 23.A 24.C 25.B 26.A 27.B 28.B 29.D 30.D 31.B 32.A 33.C 34.A 35.B 36.A 37.B 38.A 39.B 40.B 41.A 42.A 43.A 44.A 45.A二、填空题1.资源共享信息交换分布式处理2.终端联机系统计算机网络标准化的网络3.局域网城域网广域网4.公用网专用网5.公用网6.总线结构7.树形结构8.信源信道信宿9.数字信号编码10.奇偶校验码循环冗余校验(CRC)码11.协议12.服务用户13.有线介质无线介质14.服务器客户机15.1.2516.双绞线同轴电缆17.无线电波红外线激光18.路由器19.客户机/服务器20.网络地址主机地址21.Ping 192.168.1.122.教育中国23.<img src="ding.jpg">24.<a href="">科技大学</a>25.SCI26.感知层、网络层三、简答题略四、论述题略第7章信息安全的基本思维一、单项选择题1.D 2.B 3.A 4.C 5.A 6.A 7.B 8.A 9.B 10.C 11.B 12.A 13.C 14.D 15.C 16.A 17.D 18.B 19.A 20.C 21.A 22.C 23.D 24.B 25.C 26.C 27.D 28.D 29.C 30.D二、填空题1.信息信息系统2.信息系统自身的缺陷人为的威胁与攻击3.时机存储介质安全4.心跳5.KRRF PRUQLQK6.对称密钥体系非对称密钥体系7.公开密钥私有密钥8.数字证书9.数字证书10.身份认证11.签名识别12.防火墙13.病毒14.网络病毒文件病毒15.预防病毒感染检查和清除病毒16.服务端客户端17.服务端客户端18.黑客三、简答题略四、综述题略第8章数据库的基本思维一、单项选择题1.C 2.D 3.B 4.A 5.B 6.C 7.C 8.B 9.D 10.B 11.D 12.C 13.C 14.C 15.C 16.D 17.D 18.C 19.C 20.A 二、填空题1.数据库2.数据库管理系统3.关系4.一对一一对多多对多5.多对多6.实体完整性参照完整性7.数据定义语言数据处理语言8.ORDER BY9.GROUP BY报表三、简答题略第9章Word 2010高级应用一、单项选择题1.B 2.C 3.A 4.C 5.B 6.A 7.C 8.C 9.A 10.A 11.D 12.B 13.A 14.C 15.B 16.D 17.D 18.B 19.A 20.D 二、填空题1..docx2.分节符3.分页符4.页面布局5.批注6.更新目录7.字数统计8.交叉应用三、简答题略第10章Visio 2010高级应用一、单项选择题1.C 2.B 3.D 4.C 5.B 6.A 7.D 8.A 9.C 10.B 11.A二、简答题略第11章Excel 2010高级应用一、单项选择题1.A 2.C 3.A 4.C 5.D 6.B 7.C 8.B 9.D 10.C 11.C 12.B 13.C 14.A 15.D 16.B 17.C 18.A 19.C 20.C 21.D 22.D 23.B 24.B 25.C 26.D 27.B 28.B 29.A 30.D 二、填空题1.5月20日2.右3.Ctrl+;4.=SUM(Sheet4!B6:B8)5.相对引用绝对引混合引用6."A"&"B"7.68.19.1210.排序三、简答题略第12章PowerPoint 2010高级应用一、单项选择题1.B 2.B 3.A 4.D 5.A 6.A 7.D 8.C 9.D 10.B 11.D 12.D 13.B 14.C 15.D 16.A二、简答题略。

计算机导论第一到七章习题参考答案

大学计算机基础教程习题参考答案习题1CBCCCBCBCB 1.2 填空题1. 计算机的发展经历了(电子管)、(晶体管)、(集成电路)和(大规模集成电路)四代变迁。

2. 未来的计算机可能朝着(量子计算机)、(光子计算机)、(生物计算机)等方向发展。

3. 计算机系统是由(硬件系统)、(软件系统)两部分组成的。

4. 从目前市场上产品来看,微机包括(个人计算机)、(苹果系列微机)、(一体微机)、(笔记本微机)、(平板微机)、(掌上微机)和PC 服务器等几种。

5. 微处理器是由(运算器)、(控制器)和(一些寄存器)组成。

1.3 简答题1. 什么是摩尔定律?你认为摩尔定律会失效吗?为什么?答:摩尔定律是由英特尔(Intel )创始人之一戈登·摩尔(Gordon Moore )提出来的。

其内容为:集成电路上可容纳的晶体管数目每18个月翻一番。

这一定律揭示了信息技术进步的速度。

芯片上元件的几何尺寸总不可能无限制地缩小下去,这就意味着,总有一天,芯片单位面积上可集成的元件数量会达到极限,所以摩尔定律总有一天会失效。

2. 什么是硬件?计算机主要有哪些硬件部件组成?答:计算机硬件系统是指计算机系统中看得见、摸得着的物理实体,即构成计算机系统各种物理部件总称。

计算机硬件是一大堆电子设备,它们是计算机进行工作的物质基础。

微型计算机系统中的硬件主要包括:微处理器、内部存储器、外部存储器、输入输出设备、各种接口电路以及总线。

3. 冯.诺依曼结构的基本思想是什么?答:冯.诺依曼奠定了现代计算机的基本结构,其基本思想包括:1)计算机由控制器、运算器、存储器、输入设备、输出设备五大部分组成。

2)把要执行的指令和待处理的数据按照顺序编成程序存储到计算机内部的内部存储器中,程序和数据以二进制代码形式不加区别地存放,存放位置由内存地址确定。

(存储程序原理)3)每条指令由操作码和操作数两部分构成。

其中操作码表示执行何种运算,操作数指出该运算的操作对象在存储器中的地址。

大学计算机计算思维导论第4讲习题及解析

第4题图 第3题图

模拟练习题

战德臣 教授

5、下图为用状态转换图示意的一个图灵机,其字母集合为{V,C,+,=,“空格”,;};状态集合 {S1,S2,S3,S4,S5,S6,S7},其中S1为起始状态,S7为终止状态;箭头表示状态转换,其上标 注的如<in, out, direction>表示输入是in时,输出out,向direction方向移动一格,同时将状态按箭 头方向实现转换,其中in,out均是字母集中的符号,null表示什么也不写,direction可以为R(向右移 动)、L(向左移动)、N(停留在原处)。 该图灵机的功能是_____。(A|B|C|D) (A)能够识别“V=C+C;”形式的符号串; (B)能够识别“V=C;”形式的符号串; (C)能够将符号串中的空格去除掉; (D)上述全部能够识别。

战德臣 教授

10、下图是一个存储器的简单模型。围绕该存储器模型,回答下列问题。

存储位、存储字 存储单元 存储单元的地址编码A1A0 存储单元的内容D3D2D1D0 地址编码线,简称地址线A1A0 地址控制线W3,W2,W1,W0 数据线D3,D2,D1,D0

当前状态 S1 S2 S2 S2 S3 S3 S3 S1 S2 S2 S2 S3 … S2 S3 … S3 S1 S4 S4 S4

输入 0 0 0 1 0 0 X 0 0 Y 1 Y … 1 Y … X Y Y Y B

输出 X 0 0 Y 0 0 X X 0 Y Y Y … Y Y … X Y Y Y B

V=V; V=C; V=C+C; V=C+V; V=V+C; V=V+V;

都能识别

V=V V=C+C+C; V=C+V+C; V=V+C V=V+V

2_计算机与计算思维导论 参考答案 2018

计算机与计算思维导论参考答案王淑敬宁爱军主编2018年第1章计算思维与计算一、单项选择题1.A 2.B 3.D 4.A 5.C二、填空题1.算法系统2.计算3.手动计算器机械计算器电子计算机4.电子管晶体管集成电路5.1 1三、简答题略第2章计算机系统的基本思维一、单项选择题1.D 2.B 3.B 4.D 5.B6.C 7.B 8.B 9.A 10.B11.C 12.C 13.B 14.D 15.D16.D 17.B 18.D 19.B 20.D二、填空题1.H2.10110010 262 B23.3767 7267 EB74.645.16.16 12.57.ASCII码 1 机内码 28.5129.B4F310.90011.529212.运算器控制器存储器输入设备13.216 64K14.程序15.操作码操作数三、简答题略第3章计算机硬件的基本思维一、单项选择题1.D 2.D 3.B 4.A 5.C 6.D 7.D 8.A 9.A 10.A 11.B 12.A 13.D 14.B 15.A 16.C 17.D 18.B 19.D 20.C 二、填空题1.硬件软件2.地址总线数据总线控制总线3.CPU 内存4.RAM ROM5.显卡6.接口7.VGA DVI HDMI8.CAD CAM CAI9.人工智能10.高性能计算11.分布式计算三、简答题略四、论述题略第4章计算机软件的基本思维一、单项选择题1.D 2.B 3.B 4.C 5.B 6.C 7.C 8.A 9.A 10.A 二、填空题1.软件2.操作系统3.操作系统语言处理程序4.进程5.文件6.树形8.设备驱动程序9.虚拟主机10.备份和还原三、简答题略第5章问题求解的基本思维一、单项选择题1.A 2.C 3.A 4.C 5.C6.D 7.B 8.C 9.D 10.B二、填空题1.机器语言汇编语言高级语言2.编译器3.变量4.算法5.时间复杂性6.顺序结构选择结构循环结构7.函数三、简答题略四、算法设计略五、编程题略第6章计算机网络的基本思维一、单项选择题1.A 2.B 3.C 4.C 5.B 6.C 7.B 8.D 9.D 10.D11.C 12.C 13.A 14.B 15.D 16.B 17.A 18.C 19.C 20.B 21.A 22.D 23.A 24.C 25.B 26.A 27.B 28.B 29.D 30.D 31.B 32.A 33.C 34.A 35.B 36.A 37.B 38.A 39.B 40.B 41.A 42.A 43.A 44.A 45.A二、填空题1.资源共享信息交换分布式处理2.终端联机系统计算机网络标准化的网络3.局域网城域网广域网4.公用网专用网5.公用网6.总线结构7.树形结构8.信源信道信宿9.数字信号编码10.奇偶校验码循环冗余校验(CRC)码11.协议12.服务用户13.有线介质无线介质14.服务器客户机15.1.2516.双绞线同轴电缆17.无线电波红外线激光18.路由器19.客户机/服务器20.网络地址主机地址21.Ping 192.168.1.122.教育中国23.<img src="ding.jpg">24.<a href="">科技大学</a>25.SCI26.感知层、网络层三、简答题略四、论述题略第7章信息安全的基本思维一、单项选择题1.D 2.B 3.A 4.C 5.A 6.A 7.B 8.A 9.B 10.C 11.B 12.A 13.C 14.D 15.C 16.A 17.D 18.B 19.A 20.C 21.A 22.C 23.D 24.B 25.C 26.C 27.D 28.D 29.C 30.D二、填空题1.信息信息系统2.信息系统自身的缺陷人为的威胁与攻击3.时机存储介质安全4.心跳5.KRRF PRUQLQK6.对称密钥体系非对称密钥体系7.公开密钥私有密钥8.数字证书9.数字证书10.身份认证11.签名识别12.防火墙13.病毒14.网络病毒文件病毒15.预防病毒感染检查和清除病毒16.服务端客户端17.服务端客户端18.黑客三、简答题略四、综述题略第8章数据库的基本思维一、单项选择题1.C 2.D 3.B 4.A 5.B 6.C 7.C 8.B 9.D 10.B 11.D 12.C 13.C 14.C 15.C 16.D 17.D 18.C 19.C 20.A 二、填空题1.数据库2.数据库管理系统3.关系4.一对一一对多多对多5.多对多6.实体完整性参照完整性7.数据定义语言数据处理语言8.ORDER BY9.GROUP BY报表三、简答题略第9章Word 2010高级应用一、单项选择题1.B 2.C 3.A 4.C 5.B 6.A 7.C 8.C 9.A 10.A 11.D 12.B 13.A 14.C 15.B 16.D 17.D 18.B 19.A 20.D 二、填空题1..docx2.分节符3.分页符4.页面布局5.批注6.更新目录7.字数统计8.交叉应用三、简答题略第10章Visio 2010高级应用一、单项选择题1.C 2.B 3.D 4.C 5.B 6.A 7.D 8.A 9.C 10.B 11.A二、简答题略第11章Excel 2010高级应用一、单项选择题1.A 2.C 3.A 4.C 5.D 6.B 7.C 8.B 9.D 10.C 11.C 12.B 13.C 14.A 15.D 16.B 17.C 18.A 19.C 20.C 21.D 22.D 23.B 24.B 25.C 26.D 27.B 28.B 29.A 30.D 二、填空题1.5月20日2.右3.Ctrl+;4.=SUM(Sheet4!B6:B8)5.相对引用绝对引混合引用6."A"&"B"7.68.19.1210.排序三、简答题略第12章PowerPoint 2010高级应用一、单项选择题1.B 2.B 3.A 4.D 5.A 6.A 7.D 8.C 9.D 10.B 11.D 12.D 13.B 14.C 15.D 16.A二、简答题略。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

【单元测验4】

返回

本次得分为:40.00/40.00, 本次测试的提交时间为:2017-04-22, 如果你认为本次测试成绩不理想,你可以选择再做一次。

1单选(4分)古希腊数学家丢番图(Diophantus)对代数学的发展有极其重要的贡献,并被后人称为“代数学之父”。

他在《算术》(Arithmetica)一书中提出了有关两个或多个变量整数系数方程的有理数解问题。

对于具有整数系数的不定方程,若只考虑其整数解,这类方程就叫丢番图方程。

“丢番图方程可解性问题”的实质为:能否写出一个可以判定任意丢番图方程是否可解的算法。

下面给出判定方程3x+5y=2是否有整数解的过程:

首先使用欧几里德算法求出系数3和5的最大公因子:

(1) 3除5余数为2;

(2) 2除3余数为1;

(3) 1除2余数为0,算法结束,输出结果1。

3和5的最大公因子是1,1能整除2,故该方程有整数解。

根据以上方法,判定下面没有整数解的是()

得分/总分

A.2x+4y=54.00/4.00

B.3x+4y=2

C.2x+3y=5

D.2x+3y=2

正确答案:A你选对了

2单选(4分)

十六进制数(88)16转换为二进制数为()

得分/总分

A.100010004.00/4.00

B.01010101

C.11001100

D.01000100

正确答案:A你选对了

3单选(4分)

根据顺序存储和链式存储各自的优势,判断以下案例应选择哪种存储方式:

若想编写一个下跳棋的游戏程序,那么表示棋盘的数据结构将会是一个静态数据结构,这是因为棋盘的大小在游戏过程中不会改变,所以应该选择;而若要编写一个多米诺游戏的程序,则根据表构建的多米诺模式的数据结构将会是一个动态数据结构,这是因为这个模式的大小是可变的,而且不能预先确定,因此应该选择。

()得分/总分

A.顺序存储链式存储4.00/4.00

B.链式存储顺序存储

C.顺序存储顺序存储

D.链式存储链式存储

正确答案:A你选对了

4单选(4分)

已知一个采用一维数组形式实现的队列Q(每项占一个存储单元),当前队头地址为11,队尾地址为17。

现在向队内插入一项,同时移走两项。

那么,当前队头地址为,队尾地

址为。

()

得分/总分

A.16,11

B.13,184.00/4.00

C.10,15

D.11,18

正确答案:B你选对了

5

单选(4分)

Vcomputer机器内存中71~78存储单元为存储系统分配给一个循环队列的连续存储空间(Vcomputer机器内存初始时内容都为0),如图该队列当前的队头地址为72,队尾地址为77。

若当前状态下插入82、4C,然后执行3次出队操作,最后再插入4D、9E,最终上述操作完成后该循环队列队头地址为,队尾地址为。

()得分/总分

A.75,734.00/4.00

B.76,73

C.78,74

D.73,75

正确答案:A你选对了

6

单选(4分)

编码是计算思维中的1个核心概念。

ASCII码用8位二进制码来表示英文中的大小写字母、标点符号、数字0到9以及一些控制数据(如换行、回车和制表符等),这8位二进制码可以分为高4位和低4位。

下表是ASCII码对照表,那么字符‘+’的ASCII码是()得分/总

分

A.01100001

B.001010114.00/4.00

C.01101101

D.00110101

正确答案:B你选对了

7单选(4分)

下面是汉字“计”的16´16点阵图,其第3行的二进制编码为(

得分/总分

A.0100001000000000。