Panda熊猫烧香病毒查杀实验

熊猫烧香

国家计算机病毒应急处理中心通过对互联网的监测发现,一伪装成“熊猫烧香”图案的蠕虫正在互联网上进行传播,已有数百万个人计算机用户和企业局域网遭受感染。

国家计算机病毒应急处理中心分析发现,该蠕虫为“威金”蠕虫的一个新变种。

该变种感染计算机系统后,可使系统中所有.exe文件都变成了一种奇怪的图案,该图案显示为“熊猫烧香”国家计算机病毒应急处理中心通过对互联网的监测发现,一伪装成“熊猫烧香”图案的蠕虫正在互联网上进行传播,已有数百万个人计算机用户和企业局域网遭受感染。

国家计算机病毒应急处理中心分析发现,该蠕虫为“威金”蠕虫的一个新变种。

该变种感染计算机系统后,可使系统中所有.exe文件都变成了一种奇怪的图案,该图案显示为“熊猫烧香”,同时受感染的计算机系统会出现蓝屏、频繁重启以及系统硬盘中数据文件被破坏等现象。

变种可以通过局域网进行传播,进而感染局域网内所有计算机系统,最终导致整个局域网瘫痪,无法正常使用。

该蠕虫先后出现很多变种,再出现后的短时期内迅速传播,遭受感染的用户难于彻底清除,给其工作带来诸多不便。

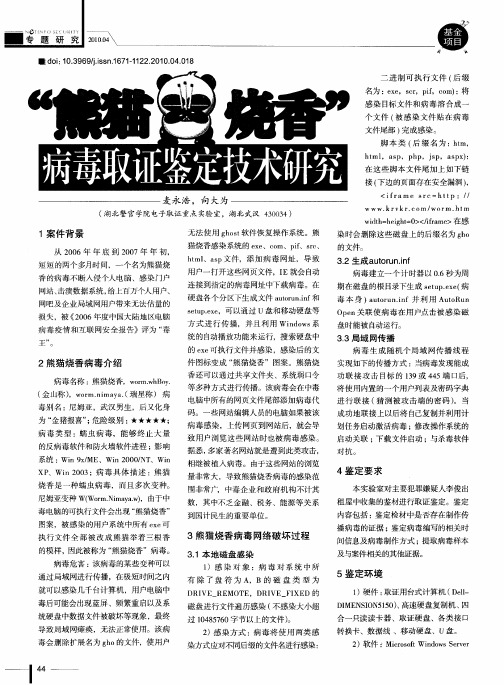

蠕虫情况分析如下:病毒名称:Worm_Viking中文名:“熊猫烧香”其他名称:Worm/Viking(江民)Worm.WhBoy.h (金山)PE_FUJACKS (趋势)Worm.Nimaya (瑞星)W32/Fujacks (McAfee)病毒类型:蠕虫感染系统:Windows 9X/ Windows ME/ Windows NT/ Windows 2000/Windows XP/ Windows 2003病毒特性:“熊猫烧香”是蠕虫“威金”的一个变种,是一个由Delphi 工具编写的蠕虫,它会感染计算机系统中后缀名为exe、com、pif、src、html、asp等文件,它还会终止一些计算机系统中安装的防病毒软件和防火墙的进程。

1、生成病毒文件蠕虫运行后在%System%目录下生成文件spoclsv.exe,并且在每个文件夹下面生成desktop_.ini 文件,里面标记着病毒发作日期。

“熊猫烧香”病毒取证鉴定技术研究

连接 到指定 的病毒 网址中下载病毒。在

硬盘各个分 区下生成 文件 a t u . f uo ni 和 r n

进 行联 接 ( 测被 攻击端 的密码 ) 猜 。当 成 功地联 接上以后将 自己复制并利用计 划任务启动激活病毒 ;修改操作系统 的 启动关联 ; 下载文件启动 ;与杀 毒软件

对抗 。

X 、Wi 0 3;病 毒具 体 描述 :熊 猫 P n2 0 烧香是 一种蠕虫病 毒 ,而且多 次变种。

无法使用 g ot h s 软件恢复操作系统。熊

猫烧香感染系统的 ee o 、pf r、 x、c r i c n 、s

hml s t 、a p文件 ,添加 病 毒 网址 ,导 致

用户一打开这些网页文件,I E就会 自动

32生 成 a trnif . uou . n

病 毒建 立一个 计 时器 以 06秒为周 .

图案,被感 染 的用户系统 中所有 e e x 可 执行文 件全 部 被改 成 熊猫举 着三根 香 的模样,因此被称为 “ 熊猫烧香”病毒 。

内容包括 :鉴定检材中是否存在制作传 播病毒 的证据 ; 鉴定病毒编写的相关 时 间信息及病毒制作方式 ;提取病毒样本

及与案件相关的其他证据。

D ME SO 55 ) 高速硬 盘复制机 、 I N I N 10 、 四 合一只读读卡器 、取证硬盘 、各 类接口

stpee eu . ,可以通过 U盘和移动硬 盘等 x 方 式 进行 传 播,并且 利用 Wid w 系 nos 统的自动播放功能来 运行,搜 索硬 盘中 的 ee x 可执行文件并感染 ,感 染后的文

手动清除熊猫病毒

5、被病毒覆盖的文件(覆盖后的文件大小为30,465字节)是不可恢复的,直接删除;被修改的文件用16进制编辑器删除00000000到00007700的代码段,在文件末尾找到并删除从“WhBoy”到最后所有的代码段保存即可恢复原貌。

病毒会删除“安全中心”的相关注册表。病毒增加如下注册表启动项:[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run]"FuckJacks"="%SYSTEM%\\FuckJacks.exe"[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]"svohost"="%SYSTEM%\\FuckJacks.exe"[HKEY_USERS\S-1-5-21-1757981266-2111687655-682003330-500\Software\Microsoft\Windows\CurrentVersion\Run]"FuckJacks"="%SYSTEM%\\FuckJacks.exe"

查杀方案

1. 断开网络

2. 结束病毒进程

%System%\drivers\spoclsv.exe

3. 删除病毒文件:

%System%\drivers\spoclsv.exe

4. 右键点击分区盘符,点击右键菜单中的“打开”进入分区根目录,删除根目录下的文件:

7.在另一台“安全中心”服务正常的电脑上打开注册表,将 HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServiceswscsvc 的全部内容导出为 .REG 文件,复制到故障电脑上导入注册表,然后重新启动 Windows,恢复被病毒删除的“安全中心”服务。

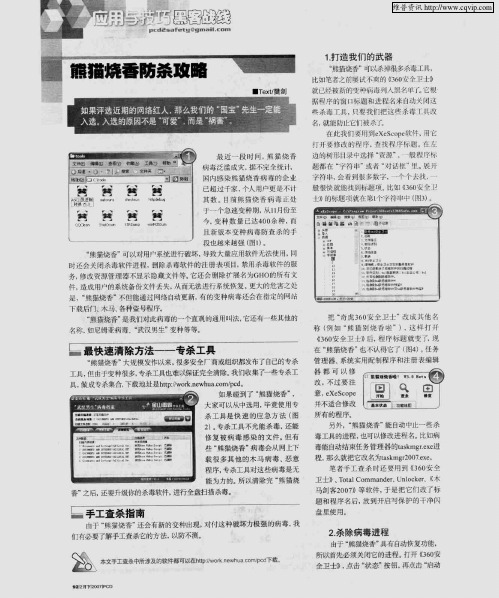

熊猫烧香防杀攻略

具, 做成专杀集台. 下载地址是

如果 碰 到 了 “ 猫烧 香 。 熊

大家可以从中选用. 毕竟使用专 杀工具是快速 的应急 方法 ( 图 2。 ) 专杀工具不光能杀毒, 还能 修复被病毒感染 的文件。 但有 些 熊猫烧香” 病毒会从网上下 载很多其他的木马病毒、 恶意 程序. 专杀 工具对 这 些病 毒是 无 能为力的。 所以清除完 熊描烧 香 之后. 还要升级你的杀毒软件. 进行全盘扫描系毒。

轵 就 能 胤 } 们被 采 岜

在此我们要用到e e cp 轼M , 】 x s 0 c 目它

引 要 修 改 的程 序 , 一 查找 程 序 标题 在 左 最 近 一 段 时 间 . 猫 烧 香 熊 边 的辑 形 目 申选 择 “ 源 . 般 程 序 桥 录 资 一 题都 在 字符 串 或者 埘 话 框” 艟J F 字苻串, 台看到很多数字, 十个古找, 般 很快 就 能找 到标 项 比如 (6 安全 (0 3 的标 题项 就 在 第 1 字符 串中 f 3 个 )

痫毒泛监成灾, 据不完全统H 国 内感 染熊 猫 烧 香病 毒的 企 业

已超 过 千家 . 个人 用户 更星 不计 其数 。 目前熊描烧香病毒 L处 E 于 一 个急 速 变种 期 , 【月份至 舨 1 今. 种数 量 已达 4 0 种 , 变 0糸 而 且新 版 本 变 种病 毒 防 查 杀 的手

。 熊猫烧香 大规模发作以来, 很多安生厂商或组织都发布了自 己的专杀

:其 . 由f变 种很 多 怛 专杀 工具也 难 咀保证完 全 清除 ; 们收 集 一 专系 工 我 些

管理器、 系统实用配制程序和注册表编辑 器都 可 以修

改. 不过 要 注 意.XSoe c c cp 并不 适合 修改

熊猫烧香 分析

【工具】:Olydbg1.1、IDA5.0【任务】:病毒分析以及解决方案【操作平台】:Windows2003server【作者】:LoveBoom[DFCG][FCG][CUG]【链接】:N/A【简要说明】:"离开党和人民一年"、荒废了一年,2006年可所谓沉迷于游戏从帝国到星际,总是追求着自己所谓的目标,而今回头看却发现不但没有达到自己的目标,反而是离生活越走越远了。

现在动手写写也觉得自己穷词:(。

2006过了,不想自己的2007也是这样碌碌无为的过着。

关于这个病毒,我想很多朋友都知道,这个病毒在2007年初闹的比较凶,很多朋友曾经中过这病毒。

这次我给大家带来的文章就是讲讲这个病毒。

看看这病毒到底是怎么回事,我们应该怎么去处理这病毒。

【病毒分析】:概要:这病毒我最早在10月底时接触,那时这病毒并没有现在这样流行(也许是病毒刚出来吧)。

曾经几个月的发展,前几天从同事那拿了几个新变种看了会,发现病毒和早期的版本相差比较大。

根据病毒的差异,我自己将病毒分为:ABCD4个变种。

各变种的不同处如下:A病毒将自身复制为%System32%\FuckJacks.exe,然后感染除特殊文件夹之外的文件夹中的可执行文件。

B病毒将自身复制为%System32%\Drivers\spoclsv.exe,感染时在c盘根目录下生成感染标记文件。

C病毒不再感染用户系统中的可执行文件,而是感染用户系统中的脚本病毒(这样的危害更大);在每个感染后的文件夹中写下感染标记文件。

D感染用户可执行文件时不再使用A和B版本中的直接捆绑感染。

用户中毒后可执行程序的图标不改变(a和b版本感染后可执行文件的图标都变成熊猫烧香)。

今天我分析的就是C版本(下次有空我将整理出A版本的分析资料),小版本可能会有所不同,因此如果你发现你机器上的和我所述的相似但不完全一样也是正常的。

中毒表象:以下几个特征为中毒的表现:1、在系统中的每分区根目录下存在setup.exe和autorun.inf文件(A和B盘不感染)。

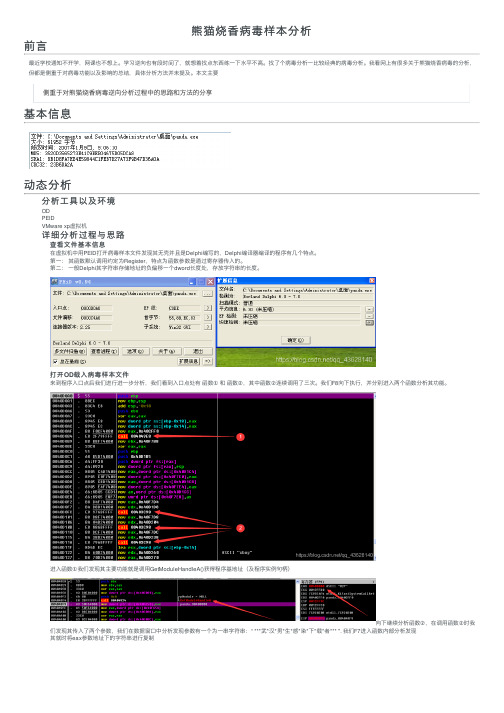

熊猫烧香病毒样本分析

熊猫烧⾹病毒样本分析前⾔最近学校通知不开学,⽹课也不想上。

学习逆向也有段时间了,就想着找点东西练⼀下⽔平不⾼。

找了个病毒分析⼀⽐较经典的病毒分析。

我看⽹上有很多关于熊猫烧⾹病毒的分析,但都是侧重于对病毒功能以及影响的总结,具体分析⽅法并未提及。

本⽂主要基本信息动态分析分析⼯具以及环境OD PEIDVMware xp 虚拟机详细分析过程与思路查看⽂件基本信息在虚拟机中⽤PEID 打开病毒样本⽂件发现其⽆壳并且是Delphi 编写的,Delphi 编译器编译的程序有⼏个特点。

第⼀: 其函数默认调⽤约定为Register ,特点为函数参数是通过寄存器传⼊的。

第⼆: ⼀般Delphi 其字符串存储地址的负偏移⼀个dword长度处,存放字符串的长度。

打开OD 载⼊病毒样本⽂件来到程序⼊⼝点后我们进⾏进⼀步分析,我们看到⼊⼝点处有 函数① 和 函数②,其中函数②连续调⽤了三次。

我们F8向下执⾏,并分别进⼊两个函数分析其功能。

进⼊函数①我们发现其主要功能就是调⽤GetModuleHandleA()获得程序基地址(及程序实例句柄)向下继续分析函数②,在调⽤函数②时我们发现其传⼊了两个参数,我们在数据窗⼝中分析发现参数有⼀个为⼀串字符串:“ ***武*汉*男*⽣*感*染*下*载*者*** ". 我们F7进⼊函数内部分析发现其就时将eax 参数地址下的字符串进⾏复制侧重于对熊猫烧⾹病毒逆向分析过程中的思路和⽅法的分享所以我们知道了这三个参数是字符串复制函数,F8向下步过这些函数后。

他们把字符串都复制到了⼀块连续的内存中。

我们可以在数据窗⼝中观察这些字符的内容。

我们接着往下分析,发现两段相同的代码段,只是参数不同。

也就是当程序执⾏完函数0x405360和函数0x404018后如果je不成⽴则结束进程(猜测应该为病毒程序的⾃效验部分)。

我们分别进⼊连个函数分析。

我们先分析函数0x405360,函数的两个参数分别指向两个字符串⼀个是“xboy”,另⼀个如下。

熊猫烧香病毒剖析

伪装技术

熊猫烧香病毒会伪装成其他正常 的文件或程序,诱骗用户运行, 从而感染计算机系统。

03 熊猫烧香病毒的防范与应 对

防范措施

安装防病毒软件

选择可靠的品牌和版本,并及时更新病毒库。

提高网络安全意识

不随意打开未知来源的邮件和链接,不下载 和运行未知来源的文件和程序。

定期备份重要数据

以防数据被病毒感染或损坏。

案例二:熊猫烧香病毒的攻击目标与手法

熊猫烧香病毒主要攻击个人计算机和企业网络系统,通过感染操作系统和应用程序,导致系统运行缓 慢、蓝屏、死机等问题。

该病毒会修改系统注册表、劫持浏览器、禁用安全软件等手段,以实现长期驻留和控制用户计算机。

熊猫烧香病毒还会窃取用户个人信息,如账号密码、信用卡信息等,给用户的隐私和财产安全带来严重 威胁。

与其他蠕虫病毒的比较

传播方式

熊猫烧香病毒与蠕虫病毒相似,都是通过网络进行快速传播 。熊猫烧香病毒利用系统漏洞和用户不慎点击恶意链接等方 式感染计算机。

破坏性

熊猫烧香病毒在感染计算机后,会对系统文件进行篡改,导 致计算机出现蓝屏、频繁重启等问题。此外,熊猫烧香病毒 还会下载其他恶意软件,进一步损害系统安全。

自我保护机制

熊猫烧香病毒具有自我保护机制,通过修改系统 文件、注册表等手段,防止病毒被轻易删除或查 杀。

病毒的隐藏与反侦察技术

隐藏技术

熊猫烧香病毒采用多种隐藏技术, 如将自身嵌入到其他正常文件中、 使用加密和混淆等技术隐藏自身 代码等。

反侦察技术

熊猫烧香病毒会检测自身是否被 检测或查杀,一旦发现自身被检 测或查杀,会采取相应的反侦察 措施,如删除自身、破坏系统文 件等。

熊猫烧香病毒是一种网络攻击手段,与其他网络攻击如拒绝服务攻击、SQL注入攻击等有所不同。熊猫烧香病毒 主要针对个人计算机系统进行感染和破坏。

熊猫烧香病毒之专杀工具的编写教程

熊猫烧香病毒之专杀工具的编写教程通过对熊猫烧香的行为分析,这里仅针对所得结果,来进行专杀工具的编写。

本节课我们会学习使用C++来写一个简单的“熊猫烧香”专杀系统。

实验目的:结合本篇文章的知识点,能够彻底掌握文章所讲述的编写杀毒软件的方法。

实验思路:1.理解专杀工具所需要实现的功能2.利用VC++编写专杀工具3.结合Process Monitor验证专杀工具实验步骤:1、病毒行为回顾与归纳这里我们首先回顾一下病毒的行为:**病毒行为1:**病毒本身创建了名为`spoclsv.exe`的进程,该进程文件的路径为:C:WINDOWSsystem32driversspoclsv.exe**病毒行为2:**在命令行模式下使用`net share`命令来取消系统中的共享。

**病毒行为3:**删除安全类软件在注册表中的启动项。

**病毒行为4:**在注册表:HKCUSoftwareMicrosoftWindowsCurrentVersionRun中创建svcshare用于在开机时启动位于`C:WINDOWSsystem32driversspoclsv.exe`的病毒程序。

**病毒行为5:**修改注册表,使得隐藏文件无法通过普通的设置进行显示,该位置为:HKLMSOFTWAREMicrosoftWindowsCurrentVersionExplorerAdvancedFolderHiddenSHOWALL 病毒将`CheckedValue`的键值设置为了0。

**病毒行为6:**将自身拷贝到根目录,并命名为`setup.exe`,同时创建`autorun.inf`用于病毒的启动,这两个文件的属性都是“隐藏”。

**病毒行为7:**在一些目录中创建名为`Desktop_.ini`的隐藏文件。

**病毒行为8:**向外发包,连接局域网中其他机器。

纵观以上八点行为,这里需要说明的是,其中的第二点行为,由于我不知道用户计算机在中毒前的设置,因此这条我打算忽略。